Metasploit的基本使用

Metasploit可以在Linux、Windows和Mac OS X系统上运行。我假设你已安装了Metasploit,或者你使用的系统是Kali Linux。它有命令行接口也有GUI接口。

我使用的系统是Kali Linux,本文以这个系统为例。

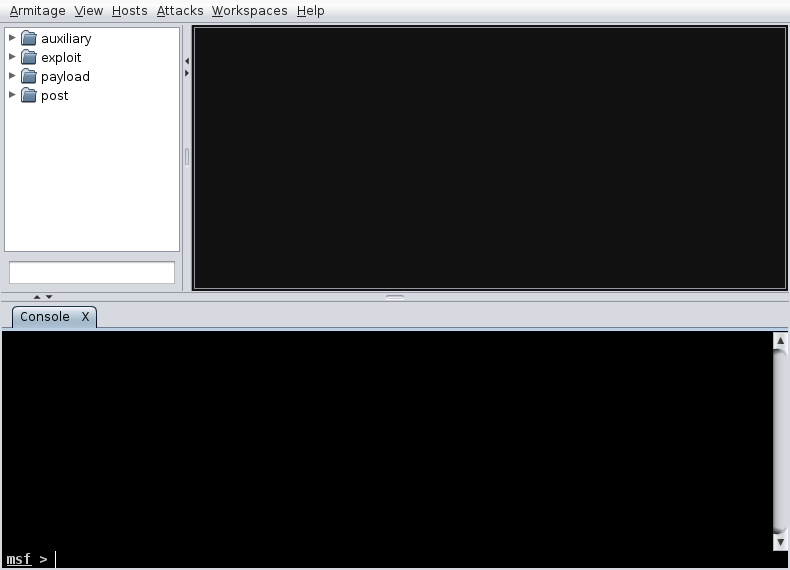

图形用户界面接口:Armitage

命令行接口:msfconsole

msfconsole

使用metasploit的基本步骤:

- 运行msfconsole

- 确定远程主机

- 找到一个漏洞并使用这个漏洞

- 配置漏洞选项

- 入侵远程主机

metasploit内建了很多文档,查看方法:

msf > help

msf > help search

获得远程主机信息

你可以在mfs中运行nmap命令:

msf > nmap -v -sV some_host

也可以使用db_nmap,结果输出到metasploit数据库:

msf > db_nmap -v -sV some_host

更多扫描工具:

msf > search portscan

列出db_nmap找到的主机:

msf > hosts

把这些主机加入到目标主机:

msf > hosts -R

也可以使用set RHOST your_target_ip设置目标IP。

这一步的目的是获得要目标主机的系统信息,为下一步选择漏洞和利用漏洞做准备。

其他扫描漏洞的工具:lynix、maltego、wp-scan等等。

显示metasploit中所有可以利用的模块:

msf > show

msf > show auxiliary

msf > show exploits

msf > show payloads

msf > show encoders

msf > show nops

搜索可以利用的漏洞:

msf > search type:exploit

msf > search CVE-xxxx-xxx

msf > search cve:2014

msf > search name:wordpress

msf > search name:mysql

msf > search path:scada

msf > search platform:aix

msf > search type:post

msf > search windows type:exploit

...

使用一个漏洞:

msf > use exploit/path/to/exploit_name

设置payload:

msf > show payloads

msf > set payload path/to/payload

入侵:

msf > exploit

如果没有成功,重新选择漏洞。

Metasploit的基本使用的更多相关文章

- Metasploit各版本对比

功能特性 描述 Metasploit Framework Metasploit Community Metasploit Express Metasploit Pro Pricing ...

- 关于kali2.0rolling中metasploit升级后无法启动问题的解决总结

最近在学习metasploit的使用,文中提到可以使用msfupdate命令来对metasploit的payload.exploit等进行升级,我就试了一下,没想到升级过程并不麻烦,但升级后却出现了无 ...

- [转]初探Metasploit的自动攻击

1. 科普Metasploit 以前只是个Back Track操作系统(简称:BT) 下的攻击框架,自成继承了后攻击渗透模块,隐隐有成为攻击平台的趋势. 我们都戏称它为美少妇,很简单,msf. 它 ...

- 移动安全初探:窃取微信聊天记录、Hacking Android with Metasploit

在这篇文章中我们将讨论如何获取安卓.苹果设备中的微信聊天记录,并演示如何利用后门通过Metasploit对安卓设备进行控制.文章比较基础.可动手性强,有设备的童鞋不妨边阅读文章边操作,希望能激发大家对 ...

- metasploit渗透初探MR.robot(一)

看了MR.robot,有一种研究渗透技术的冲动, 网上也看了些教程,要从kali linux说起, 下载vmware 12,http://www.vmware.com/go/tryworkstatio ...

- metasploit用法

1.msfconsole 进入metasploit 2.help connect 查看帮助 3.msfcli -h 查看帮助 4.ms08_067_netapi O 字符命令后加“O”,查看配置 5. ...

- chapter1 渗透测试与metasploit

网络对抗技术课程学习 chapter1 渗透测试与metasploit 一.读书笔记 二.渗透测试 通过模拟恶意攻击者的技术与方法进行攻击,挫败目标系统安全控制措施,取得访问控制权,并发现具备业务影响 ...

- 原创教程:《metasploit新手指南》介绍及下载

原创教程:<metasploit新手指南>介绍及下载 1.1 作者简介 这份教程并不是“玄魂工作室”原创,但是我还是要力推给大家.相比那些一连几年都在问“我怎么才能入门”的人而言,我们更欣 ...

- kali 2.0 启动metasploit服务

kali 2.0 已经没有metasploit 这个服务了,所以service metasploit start 的方式不起作用. 在kali 2.0中启动带数据库支持的MSF方式如下: 首先启动po ...

- CentOS 6.x安装Metasploit

现在开始安装Metasploit框架,前面的包安装成功之后,我们需要再安装一些Metasploit依赖的Ruby库,命令如下: gem install wirble pg sqlite3 msgpac ...

随机推荐

- LeetCode:验证二叉搜索树【98】

LeetCode:验证二叉搜索树[98] 题目描述 给定一个二叉树,判断其是否是一个有效的二叉搜索树. 假设一个二叉搜索树具有如下特征: 节点的左子树只包含小于当前节点的数. 节点的右子树只包含大于当 ...

- Top 10 Uses For A Message Queue

We’ve been working with, building, and evangelising message queues for the last year, and it’s no se ...

- msys2安装开发工具

pacman -Syupacman -Supacman -S base-develpacman -S mingw-w64-x86_64-toolchain

- HDOJ 1238 Substrings 【最长公共子串】

HDOJ 1238 Substrings [最长公共子串] Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 65536/32768 K (Ja ...

- 如何用纯 CSS 创作一个小球上台阶的动画

效果预览 在线演示 按下右侧的"点击预览"按钮可以在当前页面预览,点击链接可以全屏预览. https://codepen.io/comehope/pen/PBGJwL 可交互视频 ...

- 20145235李涛《网络对抗》Exp6 信息搜集与漏洞扫描

基础问答 那些组织负责DNS,IP的管理? 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器.DNS和IP地址管理.全球根域名服务器:绝大多数在欧洲和北美(全球13台,用A~M ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp1 逆向与Bof基础

20165101刘天野 2018-2019-2<网络对抗技术>Exp1 逆向与Bof基础 1. 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执 ...

- Linux之间配置免秘钥访问

环境说明 [root@localhost1 ~]# cat /etc/redhat-release CentOS release 6.5 (Final) [root@localhost1 ~]# un ...

- spring security采用基于简单加密 token 的方法实现的remember me功能

记住我功能,相信大家在一些网站已经用过,一些安全要求不高的都可以使用这个功能,方便快捷. spring security针对该功能有两种实现方式,一种是简单的使用加密来保证基于 cookie 的 to ...

- Hardware Prefetcher

硬件预取选项,指CPU有硬件预取功能,在CPU处理指令或数据之前,它将这些指令或数据从内存预取到L2缓存中,借此减少内存读取的时间,帮助消除潜在的瓶颈,以此提高系统效能.通常情况下建议设置为Enabl ...