[Django REST framework - RBAC-基于角色的访问控制、base64编码 、xadmin的使用]

[Django REST framework - RBAC-基于角色的访问控制、base64编码 、xadmin的使用]

RBAC-基于角色的访问控制

RBAC 是基于角色的访问控制(Role-Based Access Control )

在 RBAC 中,权限与角色相关联,用户通过成为适当角色的成员而得到这些角色的权限。这就极大地简化了权限的管理。这样管理都是层级相互依赖的,权限赋予给角色,而把角色又赋予用户,这样的权限设计很清楚,管理起来很方便。

应用

RBAC - Role-Based Access Control

Django的 Auth组件 采用的认证规则就是RBAC

- 1)像专门做人员权限管理的系统(CRM系统)都是公司内部使用,所以数据量都在10w一下,一般效率要求也不是很高

- 2)用户量极大的常规项目,会分两种用户:前台用户(三大认证) 和 后台用户(BRAC来管理)

结论:没有特殊要求的Django项目可以直接采用Auth组件的权限六表,不需要自定义六个表,也不需要断开表关系,单可能需要自定义User表

前后台权限控制

- 1)后台用户对各表操作,是后台项目完成的,我们可以直接借助admin后台项目(Django自带的)

- 2)后期也可以用xadmin框架来做后台用户权限管理

- 3)前台用户的权限管理如何处理<

- 定义了一堆数据接口的视图类,不同的登录用户是否能访问这些视图类,能就代表有权限,不能就代表无权限

- 前台用户权限用drf框架的 三大认证

Django的内置RBAC(六表)

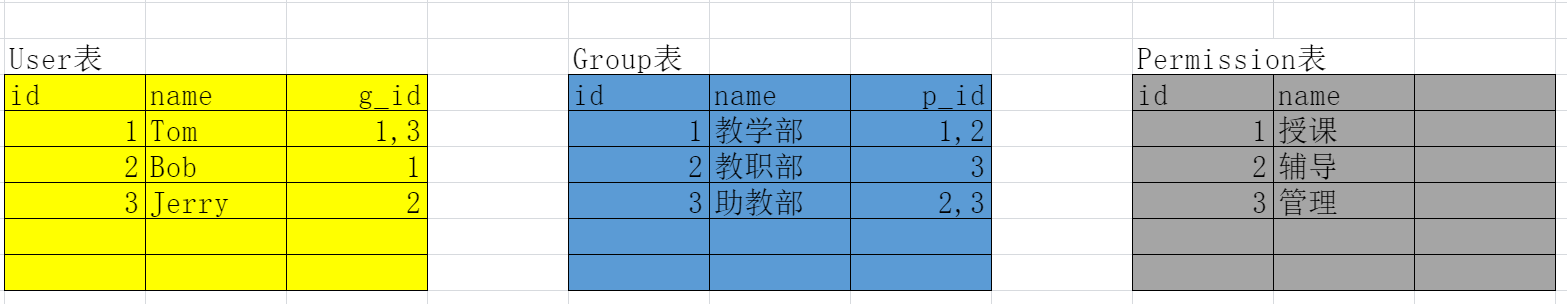

1 权限3个表

- 用户表:auth_user

- 角色表:auth_group

- 权限表:auth_permission

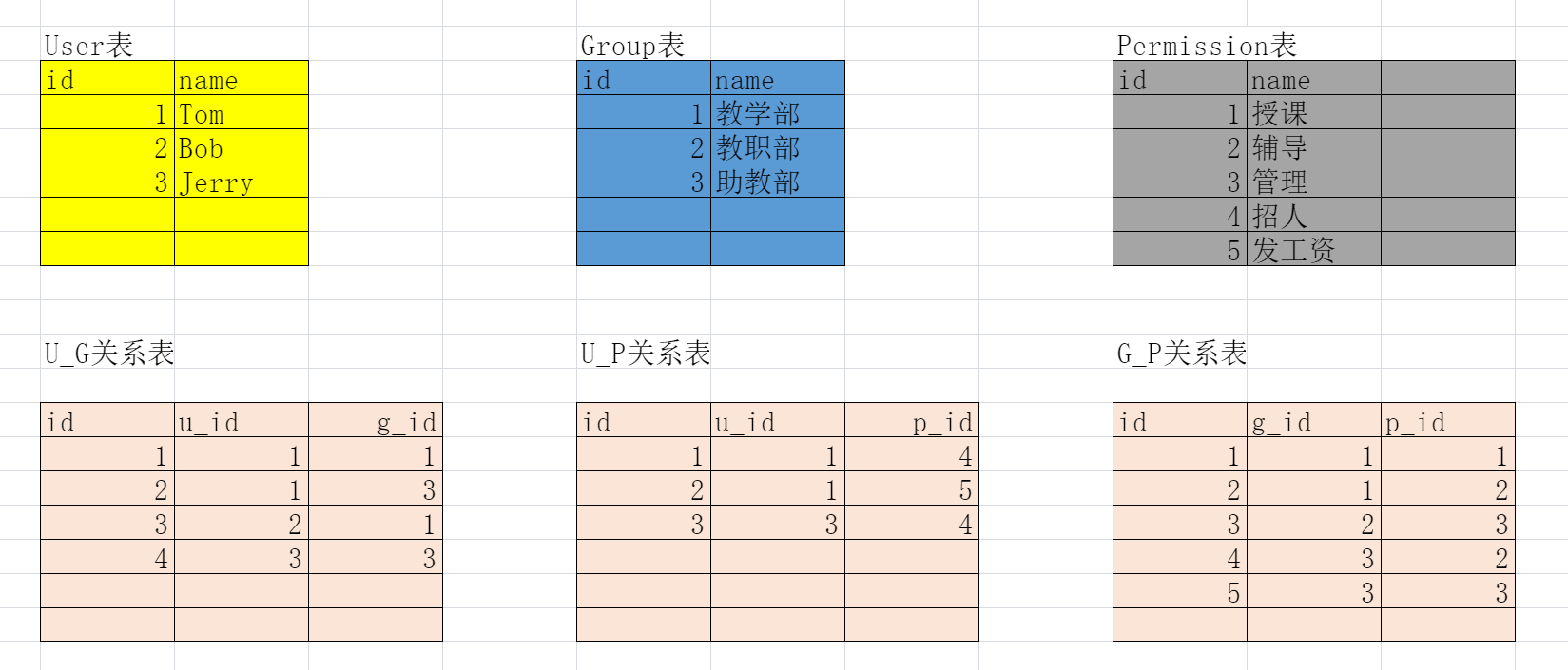

2 权限6个表(正常是5个表),django的auth,用的就是6表

- 用户表:auth_user

- 角色表:auth_group

- 权限表:auth_permission

- 角色和权限是多对多:auth_group_permissions (G_P关系表)

- 用户和角色是多对多:auth_user_groups (U_G关系表)

- 用户和权限的多对多表:auth_user_user_permissions (U_P关系表)

权限六表:RBAC - Role-Based Access Control

三表

权限六表

总结

# 1)后台用户对各表操作,是后台项目完成的,我们可以直接借助admin后台项目(Django自带的)

# 2)后期也可以用xadmin框架来做后台用户权限管理

# 3)前台用户的权限管理如何处理

# 定义了一堆数据接口的视图类,不同的登录用户是否能访问这些视图类,能就代表有权限,不能就代表无权限

# 前台用户权限用drf框架的 三大认证

# 注:前台用户权限会基于 jwt 认证

做项目是否要分表管理前后台用户

"""

1)是否需要分表

答案:不需要

理由:前后台用户共存的项目,后台用户量都是很少;做人员管理的项目,基本上都是后台用户;前后台用户量都大的会分两个项目处理

2)用户权限六表是否需要断关联

答案:不需要

理由:前台用户占主导的项目,几乎需求只会和User一个表有关;后台用户占主导的项目,用户量不会太大

3)Django项目有没有必须自定义RBAC六表

答案:不需要

理由:auth组件功能十分强大且健全(验证密码,创建用户等各种功能);admin、xadmin、jwt、drf-jwt组件都是依赖auth组件的(自定义RBAC六表,插件都需要自定义,成本极高)

"""

base64编码

# base64编码

### 编码

import base64

import json

dic={'name':'lqz','id':1}

user_info_str=json.dumps(dic) # 序列化为str类型

# res=base64.b64encode(bytes(user_info_str,encoding='utf-8'))

↑ ↓ 相等

res=base64.b64encode(user_info_str.encode('utf-8'))

print(res) # eyJuYW1lIjogImxxeiIsICJpZCI6IDF9

### 解码

res=base64.b64decode('TJVA95OrM7E2cBab30RMHrHDcEfxjoYZgeFONFh7HgQ='.encode('utf-8'))

print(res)

### 注意:base64长度是4的倍数,如果不足,需要用 = 补齐

xadmin的使用

1 django后台管理admin

2 xadmin,美化页面,bootstrap+jq,

-django:1.x,2.x

-3.x以后就不用了

3 simple-ui

3.x用

4 django是1.x

pip3 install xadmin

5 django是2.x

pip install git+git://github.com/sshwsfc/xadmin.git@django2

6 碰到一个第三方插件,有些bug

-pip3 install 名字:装到解释器中---》下次换了别的解释器,改了源码,又得重新改

-把第三方插件的源码拿出来

-放到自己项目里,想怎么改,就怎么改

7 Xadmin和django的xadmin压根没有联系

-http://x.xuebingsi.com/

-纯前端(html,css,js)后台模板

-跟语言无关

-xadmin和layui的区别

基于layui写的后台管理模板

8 基于bootstrap的后台管理模板

-admin lte

9 前后端分离

-后台模板

-vue-admin

[Django REST framework - RBAC-基于角色的访问控制、base64编码 、xadmin的使用]的更多相关文章

- YII RBAC基于角色的访问控制

基于角色的访问控制( Role-Based Access Control ),是一种简单的而又强大的集中访问控制.基于Yii Framework 的 authManager 组件实现了分等级的 RBA ...

- RBAC基于角色的访问控制

RBAC(Role-Based Access Control,基于角色的访问控制),就是用户通过角色与权限进行关联.简单地说,一个用户拥有若干角色,每一个角色拥有若干权限.这样,就构造成"用 ...

- RBAC 基于角色的访问控制

RBAC(Role-Based Access Control,基于角色的访问控制),就是用户通过角色与权限进行关联.简单地说,一个用户拥有若干角色,每一个角色拥有若干权限.这样,就构造成“用户-角色- ...

- RBAC: 基于角色的访问控制(Role-Based Access Control)

本文只讨论两种基于角色的访问控制的不同点,不涉及权限设计的数据库设计. 基于角色的访问控制(Role-Based Access Control)可分为隐式角色访问控制和显式角色访问控制. 隐式角色访问 ...

- RBAC(基于角色的访问控制权限)表结构

Rbac 支持两种类,PhpManager(基于文件的) 和 DbManager(基于数据库的) 权限:就是指用户是否可以执行哪些操作 角色:就是上面说的一组操作的集合,角色还可以继承 在Yii2.0 ...

- Yii中 RBAC(基于角色的访问控制权限)表结构原理分析

这里有几个概念很重要,我简单用大白话说一下; 权限:就是指用户是否可以执行哪些操作. 如:小张可以发帖.回帖.浏览,小红只能回帖.浏览 角色:就是上面说的一组操作的集合. 如:高级会员有发帖.回帖.删 ...

- RBAC(Role-Based Access Control,基于角色的访问控制)

RBAC(Role-Based Access Control,基于角色的访问控制),就是用户通过角色与权限进行关联.简单地说,一个用户拥有若干角色,每一个角色拥有若干权限.这样,就构造成“用户-角色- ...

- RBAC(Role-Based Access Control)基于角色的访问控制

RBAC(Role-Based Access Control,基于角色的访问控制),就是用户通过角色与权限进行关联.简单地说,一个用户拥有若干角色,每一个角色拥有若干权限.这样,就构造成"用 ...

- Azure ARM (16) 基于角色的访问控制 (Role Based Access Control, RBAC) - 使用默认的Role

<Windows Azure Platform 系列文章目录> 今天上午刚刚和客户沟通过,趁热打铁写一篇Blog. 熟悉Microsoft Azure平台的读者都知道,在老的Classic ...

随机推荐

- IT菜鸟之计算机软件

一.计算机系统的分类 32位操作系统:32/u:更省资源:支持4G以内的内存 64位操作系统:64/u:速度更快:支持4G以外的内存 内存单位:B KB MB GB TB 换算:1024(2的10次 ...

- Docker-Compose入门-(转载)

Compose 是一个用户定义和运行多个容器的 Docker 应用程序.在 Compose 中你可以使用 YAML 文件来配置你的应用服务.然后,只需要一个简单的命令,就可以创建并启动你配置的所有服务 ...

- IDEA Git 操作常见错误处理

使用 IDEA 的 git 进行操作时报错 更新报错 Git Pull Failed: refusing to merge unrelated histories 提交报错 Push rejected ...

- Java 值类型和引用类型

现实世界中的值和引用 假定你在读一份非常棒的东西,希望一个朋友也去读它.为了避免被人投诉支持盗版,进一步假定它是公共领域中的一份文档.那么,需要为朋友提供什么才能让他读到文档呢? 这完全取决于阅读的内 ...

- stm32.cube(一)——系统架构及目录结构

一.前言 Arm的应用场景往往比51单片机复杂得多,如果一个高级应用的开发需要连底层的结构性代码都要重构,那么在成本和研发周期上就会面临巨大的风险.为了简化编码过程,芯片厂商经常会提供一些板卡级支持的 ...

- linux(centos 7)下安装JDK,Tomcat,mysql 运行Maven 项目

一.在Linux中安装JDK 1. 将JDK上传到root下(任何位置均可以). 如图: 2. 用解压命令解压JDK tar -xvf (此处为jdk文件名) 如果是rpm包,执行rpm -i jdk ...

- ubuntu16.04服务自启动(弹控制台)

一.设置root桌面用户登录 1.vim /usr/share/lightdm/lightdm.conf.d/50-ubuntu.conf 在最后一行添加greeter-show-manual-lo ...

- [leetcode] (周赛)869. 重新排序得到 2 的幂

869. 重新排序得到 2 的幂 枚举排列,然后验证.比较暴力. 其实好一点的做法应该反过来,先把int范围下的2的N幂算出来,然后一个一个验证给出的数能不能拼成. class Solution { ...

- Raft: 一点阅读笔记

前言 如果想要对Raft算法的了解更深入一点的话,仅仅做6.824的Lab和读<In Search of an Understandable Consensus Algorithm>这篇论 ...

- TensorFlow简单线性回归

TensorFlow简单线性回归 将针对波士顿房价数据集的房间数量(RM)采用简单线性回归,目标是预测在最后一列(MEDV)给出的房价. 波士顿房价数据集可从http://lib.stat.cmu.e ...