2018-2019-2 网络对抗技术 20165236 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165236 Exp6 信息搜集与漏洞扫描

一、实验内容

1.实践目标

掌握信息搜集的最基础技能与常用工具的使用方法。

2.实践内容

(1)各种搜索技巧的应用;

(2)DNS IP注册信息的查询;

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标);

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标).

二、实验步骤

任务一 各种搜索技巧的应用

1、信息搜集

通过DNS和IP挖掘目标网站的信息

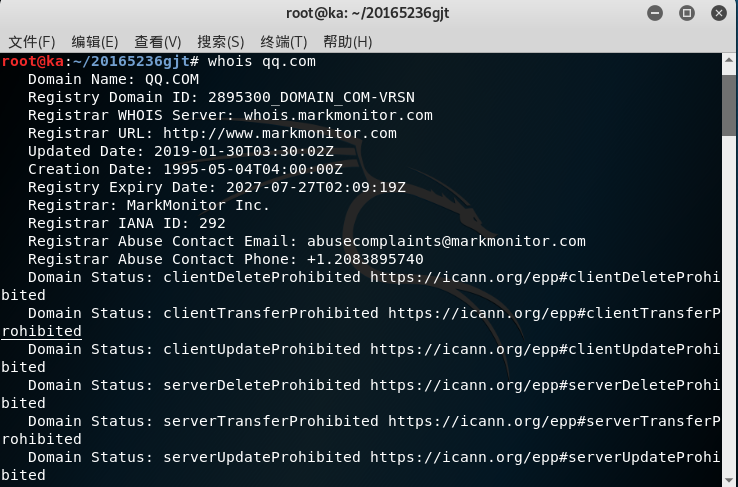

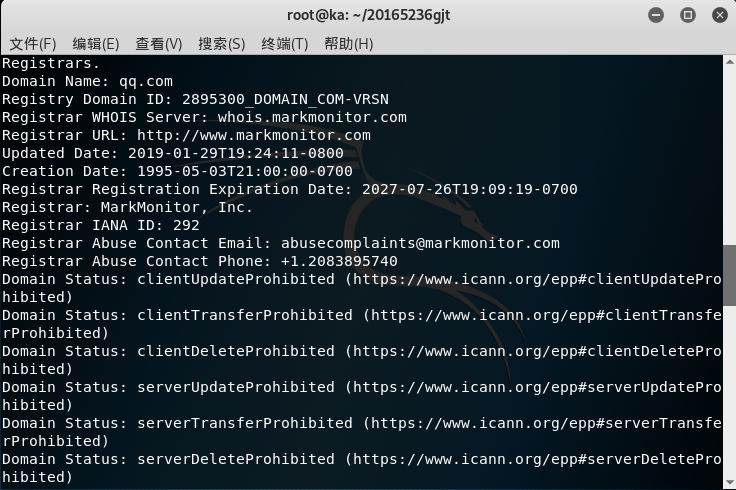

whois 域名注册信息查询

通过输入whois qq.com可查询到3R注册信息,包括注册人的姓名、组织和城市等信息,如图:

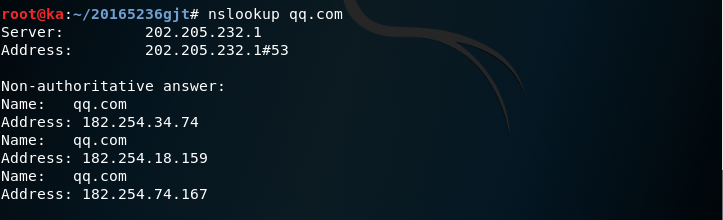

nslookup,dig域名查询

通过输入命令nslookup qq.com,可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的,如图所示:

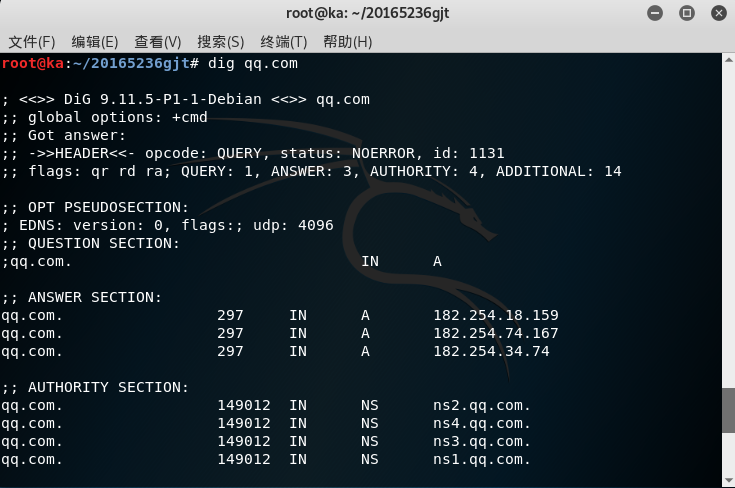

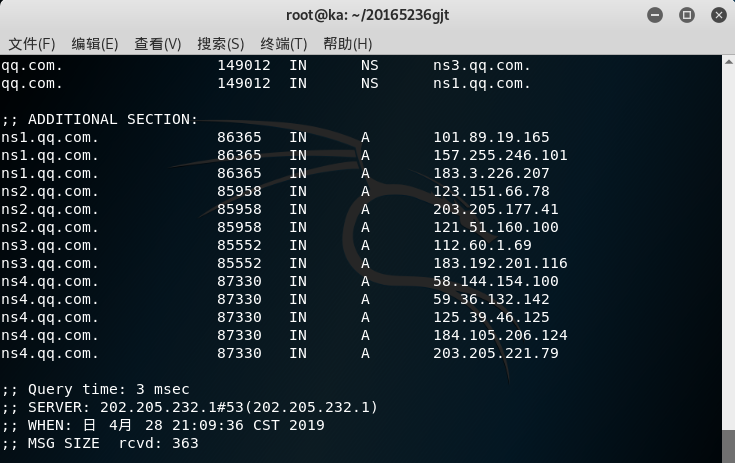

输入命令dig qq.com,从官方DNS服务器上查询精确的结果:

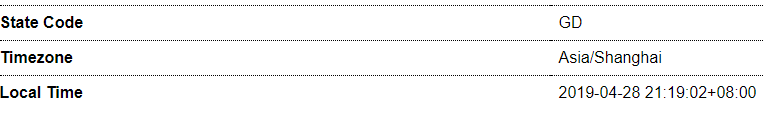

IP Location 地理位置查询

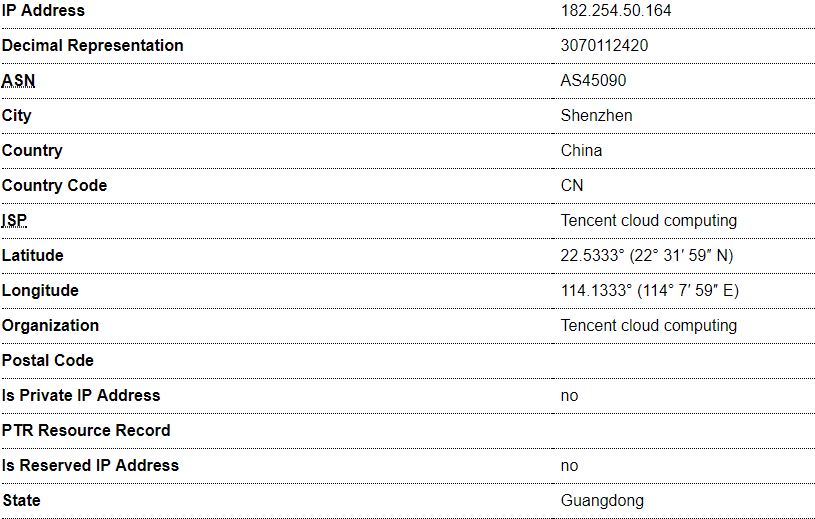

该网站可以根据IP查询地理位置;在IP-ADDRESS这个网站上,可以查询到更详细的关于某共有IP的信息,此处查询下QQ的信息,

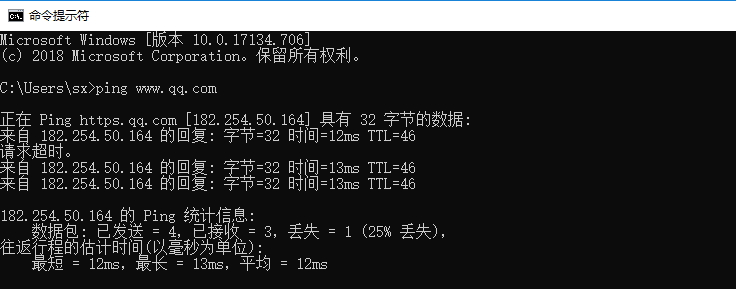

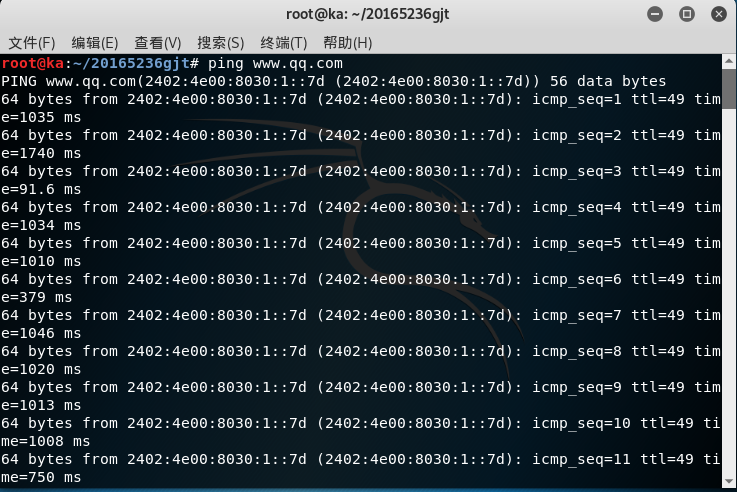

使用ping命令查看ip:

在IP-ADDRESS输入qq的ip:

结果如图所示:

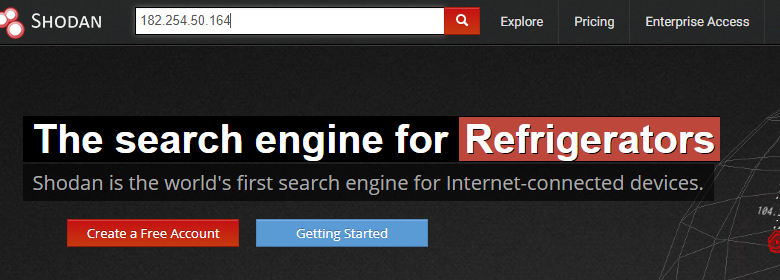

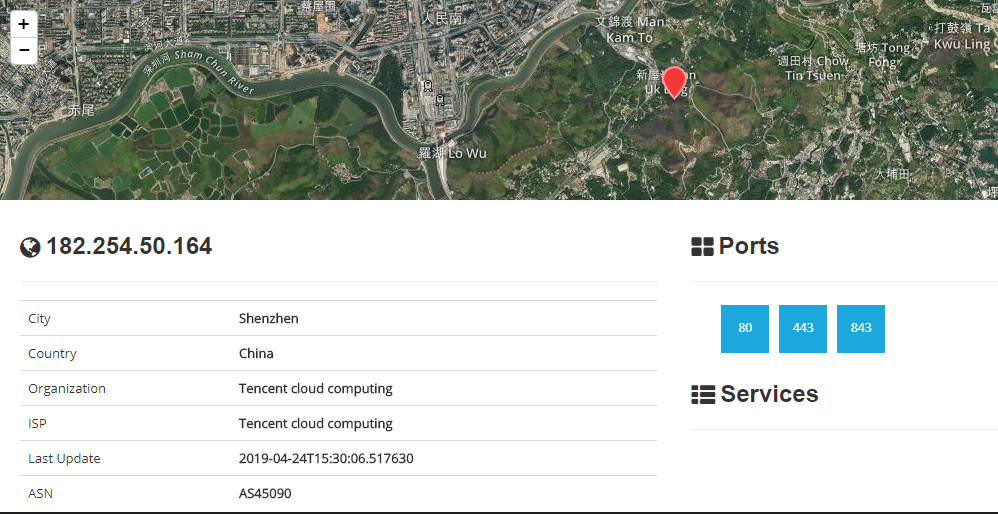

IP2反域名查询

通过在shodan搜索引擎可以进行反域名查询:

结果如图:

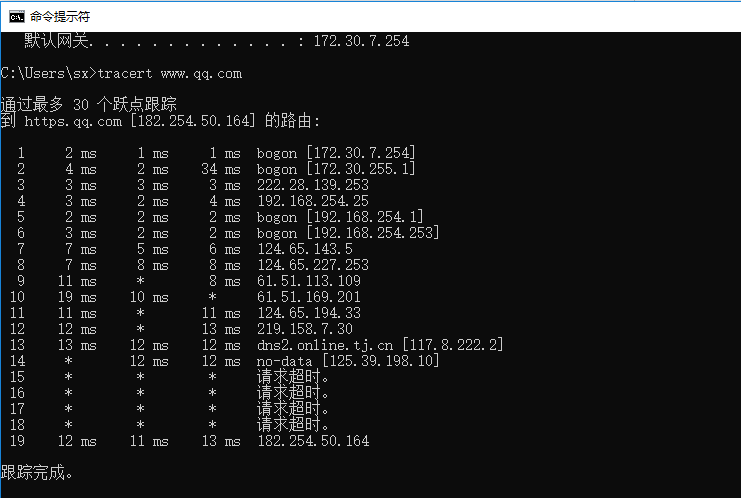

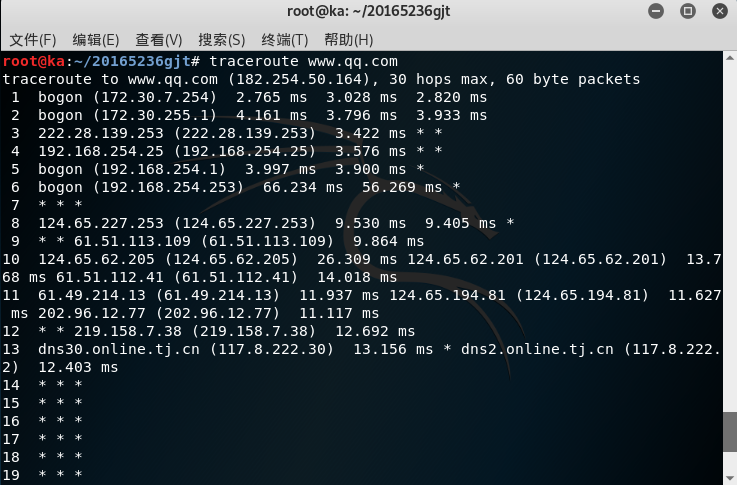

IP路由侦查(利用traceroute命令):

结果如图:

三、基本的扫描技术

主机发现、端口扫描

1、活跃主机扫描

ICMP Ping命令:

2、netdiscover发现

在linux下可以通过执行netdiscover命令对私有网段192.168..进行主机探测,

如图所示:

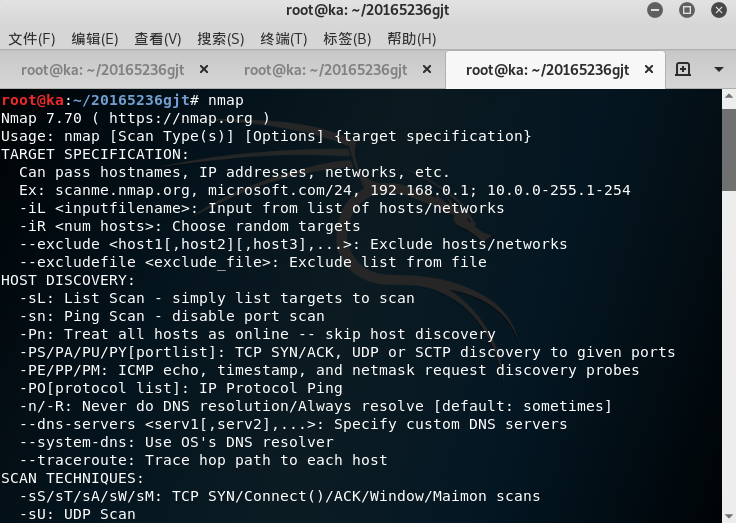

3、nmap扫描

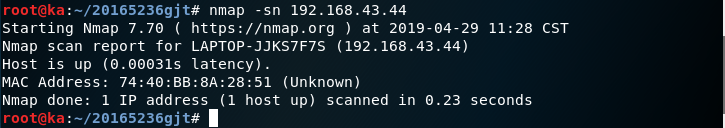

(1)nmap -sn 192.168.43.44扫描活动主机

首先启用nmap:

输入nmap -sn 192.168.43.44扫描活动主机:

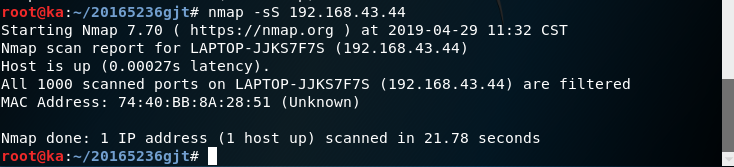

使用命令nmap -sS 对特定主机进行TCP端口扫描:

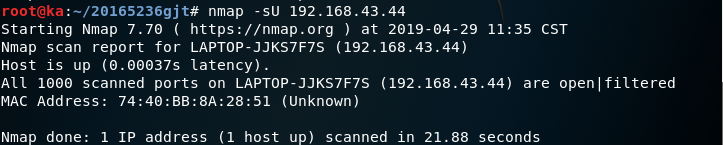

使用命令nmap -sU 扫描特定主机的UDP协议端口信息:

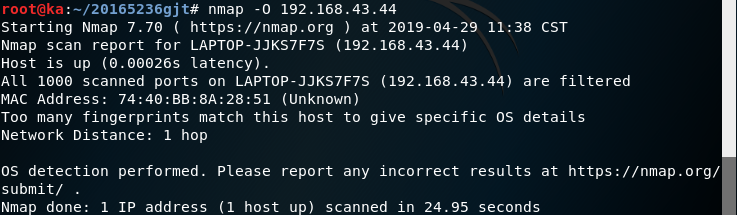

使用命令nmap -O 扫描特定主机操作系统:

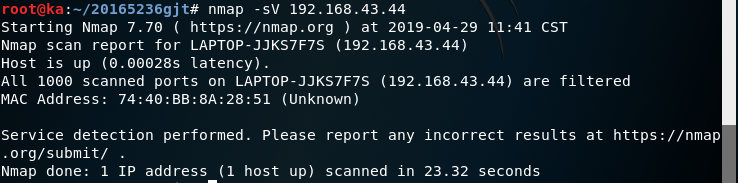

使用nmap -sV 扫描特定主机的微软服务版本信息:

2018-2019-2 网络对抗技术 20165236 Exp6 信息搜集与漏洞扫描的更多相关文章

- 2018-2019-2 20165232 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165232 <网络对抗技术> Exp6 信息搜集与漏洞扫描 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容. 各种搜索技巧的应 D ...

- 2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描 实验目标 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术: 主机发现.端口扫描.O ...

- 2018-2019-2 20165221 【网络对抗技术】-- Exp6 信息搜集与漏洞扫描

2018-2019-2 20165221 [网络对抗技术]-- Exp6 信息搜集与漏洞扫描 目录 1. 实践目标 2. 实践内容 3. 各种搜索技巧的应用 a. 搜索网址的目录结构 b.使用IP路由 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165325 <网络对抗技术> Exp6 信息搜集与漏洞扫描 实验内容(概要) 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术 ...

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描 - 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口 ...

- 2018-2019-2 20165235 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165235 <网络对抗技术> Exp6 信息搜集与漏洞扫描 1.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 2.实践内容 (1)各种搜索技巧的应 ...

- 网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描

网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.OS及服务版本探测.具体服 ...

- 2018-2019-2 网络对抗技术 20165225 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165225 Exp6 信息搜集与漏洞扫描 实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.O ...

- 2018-2019-2 20165336 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165336 <网络对抗技术> Exp6 信息搜集与漏洞扫描 一.原理与实践说明 1.实践内容 本实践的目标是掌握信息搜集的最基础技能.具体有: 各种搜索技巧的 ...

随机推荐

- vue+cordova插件使用,bluetoothSerial.connect()连接失败

这是GitHub地址https://github.com/don/BluetoothSerial

- js在数组arr中随机获取count数量的元素

// 在数组arr中随机获取count数量的元素; const getRandomArrayElements = (arr, num) => { // 新建一个数组,将传入的数组复制过来,用于运 ...

- [原创]Xilinx工具关联UEStudio

UE安装目录如下: C:\Program Files (x86)\IDM Computer Solutions\UEStudio\UEStudio.exe 对于ISE工具,在Editor -> ...

- java 小程序开发PKCS7Padding 解密方法实现,以及错误Cannot find any provider supporting AES/CBC/PKCS7Padding 解决办法

近日在对接小程序API,其中wx.getUserInfo api返回的数据encryptedData 的解密算法要求为: AES-128-CBC,数据采用PKCS#7填充. 经过一番查询,得到java ...

- vue在jsx中使用for循环

return <div domPropsInnerHTML="titles" style={{ color: 'red', fontSize: '14px' }}> { ...

- python下载大文件

1. wget def download_big_file_with_wget(url, target_file_name): """ 使用wget下载大文件 Note: ...

- Mysql数据实时同步

企业运维的数据库最常见的是 mysql;但是 mysql 有个缺陷:当数据量达到千万条的时候,mysql 的相关操作会变的非常迟缓; 如果这个时候有需求需要实时展示数据;对于 mysql 来说是一种灾 ...

- Windows 7 下使用 pandoc 转换文档格式

工作中我们经常需要面对各种各样的文档格式,文档格式转换也就在所难免.通常有些文档编辑工具会提供自带的格式转换功能,但可转换格式比较有限.pandoc 正好可以解决这个问题,几乎你能见到的所有文档格式都 ...

- java自动化-junit框架简述

本人使用的是java的junit框架来组织的自动化测试,故我这边需要简单介绍一下junit框架 首先,建议自行百度一下junit框架,先有一个大概的了解 所谓的接口自动化测试,会对多个接口中每一个接口 ...

- World Finals 2018 感想

垃圾比赛卡我读入卡我输出毁我青春.