基于IPV6数据包分析(GNS3)

1:实验拓扑

2:检测路由之间的连通性

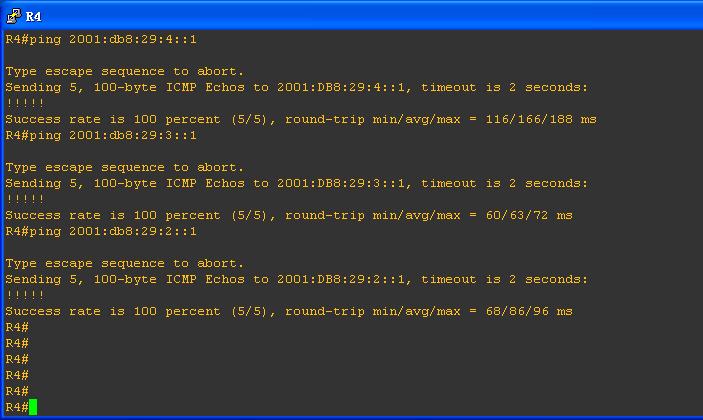

路由器R4 ping 各路由器

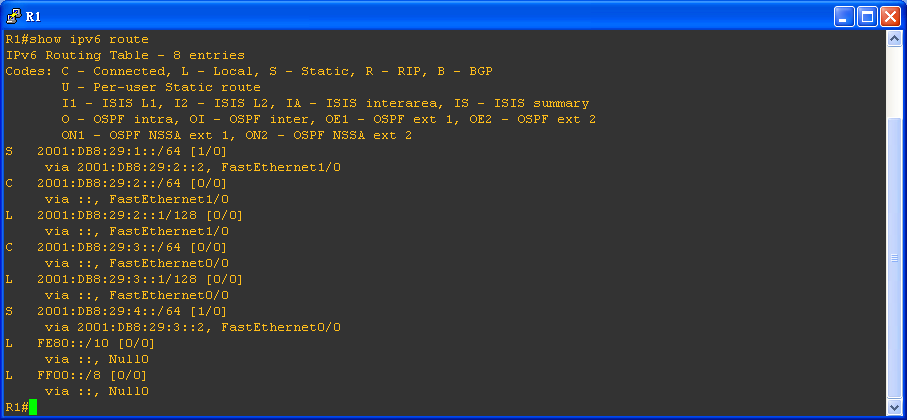

R1路由表

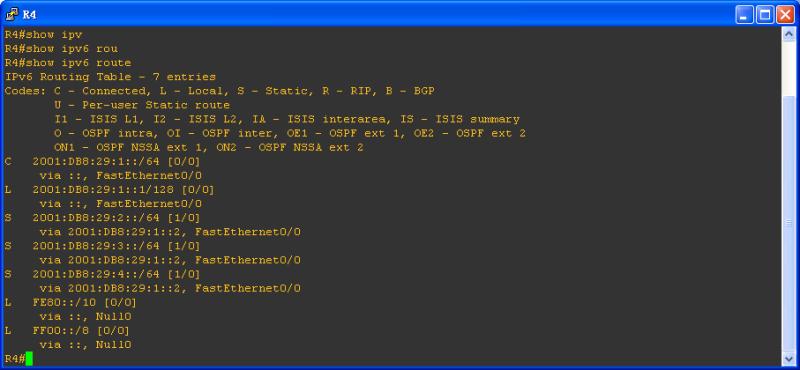

R4路由表

3:抓包分析

A:回送请求报文(Echo Request) (128)

Type=128, Code=0

节点的ICMPv6层收到一个echo request报文后,可能会通知高层的进程。 源节点生成了标识符和序列号字段的值,这些值可以帮助源节点将回送请求报文和返回的回送应答报文对应起来。数据字段中包含零个或多个任意内容的字节。

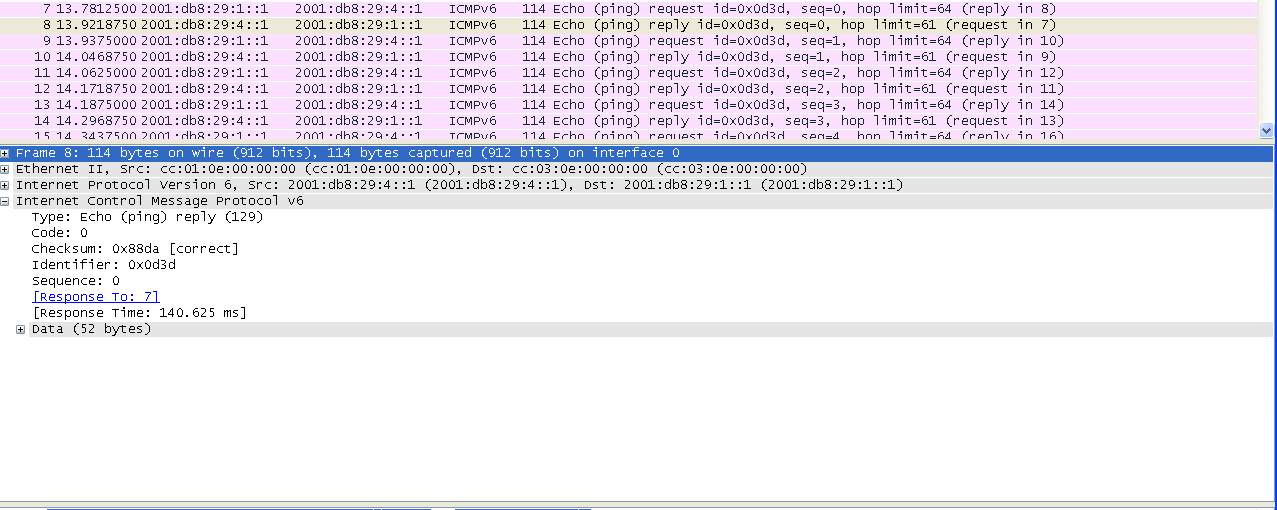

B:回送应答报文(Echo Reply) (129)

Type=129, Code=0.

源节点的ICMPv6层必须将回送应答报文通知那个产生了它所享有的原始echo request报文的高层进程,可能还需要通知其他高层的进程,但这些通知都是可选的,标识符和序列号字段的值是从echo request报文中获得。

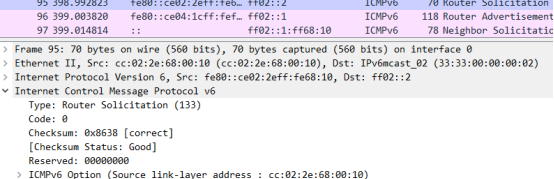

C:路由器请求(RS) (133)

t ype=133 code=0

源地址为未指定的IPV6地址,若主机配置了单播地址,则此接口的单播地址可作为源地址.RS目的地址为所有路由器的多播地址FF02::2. RS作用域为本地链路。RS只发送三次以避免没有路由器时拥塞网络。

D:路由器通告(RA)

type=134 code=0

源地址为始发数据包接口的IPv6链路本地地址,目的地址为所有节点的多播地址(ff02::1)或发出请求的设备的链路本地地址。

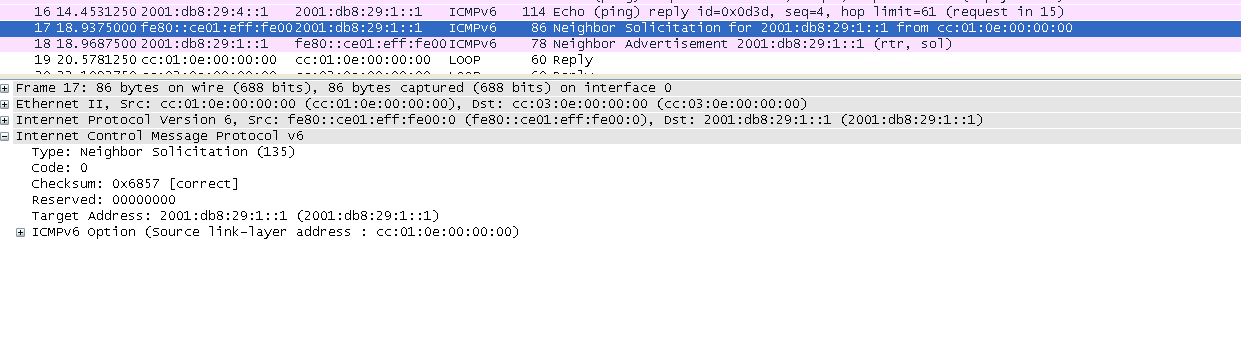

D:邻居请求(NS) (135)

type=135 code=0

源地址为始发该消息的接口IPv6地址或“::”,目的地址为被请求节点的多播地址,或者就是目标地址。

E:邻居通告(NA) (136)

type=136 code=0

源地址为始发该消息的接口IPv6地址,目的地址为该消息所要答复的发出请求的源地址,或者是所有节点的多播地址(FF02::1)

基于IPV6数据包分析(GNS3)的更多相关文章

- 基于IPV6数据包的分析(GNS3)

一.实验拓扑 二.路由配置 1.路由R1的详细配置(以R1为例,R2与R3相同) R1(config)#interface fastEthernet 0/1 R1(config-if)#ipv6 ad ...

- 《Wireshark数据包分析实战》 - http背后,tcp/ip抓包分析

作为网络开发人员,使用fiddler无疑是最好的选择,方便易用功能强. 但是什么作为爱学习的同学,是不应该止步于http协议的,学习wireshark则可以满足这方面的需求.wireshark作为抓取 ...

- IP报文解析及基于IP 数据包的洪水攻击

版本(4bit) 报头长度(4bit) 优先级和服务类型(8bit) 总长度(16bit) 标识(16bit) 标志(3bit) 分段偏移(13bit) 存活期(8bit) 协议(8bit) 报头校验 ...

- Wireshark数据包分析(一)——使用入门

Wireshark简介: Wireshark是一款最流行和强大的开源数据包抓包与分析工具,没有之一.在SecTools安全社区里颇受欢迎,曾一度超越Metasploit.Nessus.Aircrack ...

- 基于wireshark抓包分析TCP的三次握手

1. TCP的三次握手 在TCP/IP协议通讯过程中,采用三次握手建立连接,从而保证连接的安全可靠. 所有基于TCP的通信都需要以两台主机的握手开始.这个握手过程主要是希望能达到以下不同的目的.[1] ...

- Wireshark数据包分析入门

Wireshark数据包分析(一)——使用入门 Wireshark简介: Wireshark是一款最流行和强大的开源数据包抓包与分析工具,没有之一.在SecTools安全社区里颇受欢迎,曾一度超越 ...

- WireShark数据包分析数据封装

WireShark数据包分析数据封装 数据封装(Data Encapsulation)是指将协议数据单元(PDU)封装在一组协议头和尾中的过程.在OSI七层参考模型中,每层主要负责与其它机器上的对等层 ...

- 可视化数据包分析工具-CapAnalysis

可视化数据包分析工具-CapAnalysis 我们知道,Xplico是一个从pcap文件中解析出IP流量数据的工具,本文介绍又一款实用工具-CapAnalysis(可视化数据包分析工具),将比Xpli ...

- snmp数据包分析

今天看了一下snmp数据包的报文格式,用wireshark抓了两个数据包来分析. 先说说snmp get-request的书报包格式吧,get-next-request,get-response,se ...

随机推荐

- arch xfce快捷键

<Alt>F1:xfce4-popup-applicationsmenu 打开右键菜单 <Alt>F2:xfrun4 打开应用程序运行窗口,同<Alt>F3差不多 ...

- vue 获取当前时间

timeNow () { return moment().utc().format('YYYY年MM月DD日') + ' ' + moment().utc().format('dddd')}

- Python基础学习总结(持续更新)

https://www.cnblogs.com/jin-xin/articles/7459977.html 嗯,学完一天,白天上班,眼睛要瞎了= = DAY1 1,计算机基础. CPU:相当于人的大脑 ...

- redis命令Map类型(五)

如果存储一个对象 这个时候使用String 类型就不适合了,如果在String中修改一个数据的话,这就感到烦琐. hash 散列类型 ,他提供了字段与字段值的映射,当时字段值只能是字符串类型 命令: ...

- MFC中关于运行时类信息及动态创建对象的两个宏的意义(转)

http://blog.csdn.net/ligand/article/details/49839507 MFC运行时类信息 用途: 程序在运行时,获取对象类的信息及类的继承关系 实现: 1.定义的类 ...

- useradd和groupadd(Linux创建用户\用户组\设置\分配用户权限\多用户远程登录权限)的使用

前言: man useradd man groupadd info useradd info groupadd 都可以获取相关命令的用法信息. 个人比较喜欢读英文解释文档,没有你想象的那么comp ...

- 遇到短信轰炸,别人换ip调你的短信接口怎么办

前端开发者很容易暴露自己的请求地址和参数,我们都知道,一个h5页面,按 F12 是可以看到页面的源码的,所以经常很多人会利用这一点恶意调取别人的接口. 我们公司出现了好多次短信接口被大量调用,导致一天 ...

- java 删除多层文件夹

/** * 因为不小心,写了一个死循环,在电脑里创建的了n多层空文件夹 * 并且手动最外层删除不掉. * 所以用写了本代码,从里向外的进行删除操作. * @author Singularity * @ ...

- Spring(转载二)

在网上看到一篇文章,感觉写得挺不错的,转载一下,本文转载自:http://blog.csdn.net/m13666368773/article/details/7802126 一. IoC理论的背景 ...

- 第一次博客作业(初识C++)

Q1:学习<C++语言程序设计>课程之前,你知道什么是编程吗?谈谈上这门课之前你对编程的理解,以及你对自己编程能力的评估. A1:开始课程之前,我认为编程是这样的:用计算机的语言写一份流程 ...