Kali linux 2016.2(Rolling)里安装OpenVAS

不多说,直接上干货!

本博文,是在Kali 2.0 linux里,安装OpenVAS。

前言

OpenVAS是一款开放式的漏洞评估工具,主要用来检测目标网络或主机的安全性。与安全焦点的X-Scan工具类似,OpenVAS系统也采用了Nessus较早版本的一些开放插件。OpenVAS能够基于C/S(客户端/服务器),B/S(浏览器/服务器)架构进行工作,管理员通过浏览器或者专用客户端程序来下达扫描任务,服务器端负载授权,执行扫描操作并提供扫描结果。

一套完整的OpenVAS系统包括服务器端,客户端的多个组件。

1、服务器层组件

openvas-scanner(扫描器):负责调用各种漏洞检测插件,完成实际的扫描操作。

openvas-manager(管理器):负责分配扫描任务,并根据扫描结果生产评估报告。

openvas-administrator(管理者):负责管理配置信息,用户授权等相关工作。

2、客户层组件

openvas-cli(命令行接口):负责提供从命令行访问OpenVAS服务层程序。

greenbone-security-assistant(安装助手):负责提供访问OpenVAS服务层的web接口,便于通过浏览器来执行扫描任务,是使用最简便的客户层组件。

Greenbone-Desktop-Suite(桌面套件):负责提供访问OpenVAS服务层的图形程序界面,主要允许在Windows客户机中。

除了上述各工作组件以外,还有一个核心环节,那就是漏洞测试插件更新。OpenVAS系统的插件来源有两个途径,一、官方提供的NVT免费插件,二、Greenbone Sec公司提供的商业插件。

注意啦:

最新版本 Kali Linux 2016.2 中不再自带OpenVAS,需要自己安装和配置

也许,大家会网上看到一些博客和文档,别人的kali里有。(比如:http://blog.chinaunix.net/uid-26349264-id-4455664.html)

博主我用的是这款。

为什么要在Kali 2.0 linux里安装OpenVAS?

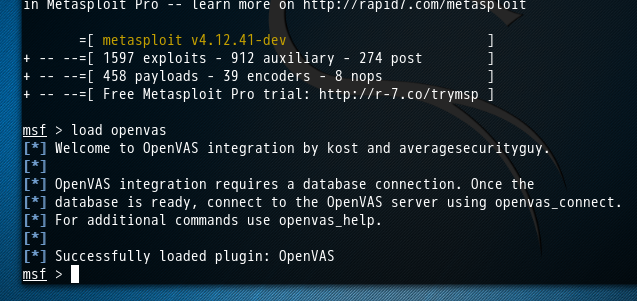

在kali 2.0预装的OpenVAS好像只能通过msfconsole使用(在msfconsole中load openvas),但是这样无法创建账号,要执行db_connect时就没有账号密码去连接。如下

root@kali:~# msfconsole msf > load openvas

[*] Welcome to OpenVAS integration by kost and averagesecurityguy.

[*]

[*] OpenVAS integration requires a database connection. Once the

[*] database is ready, connect to the OpenVAS server using openvas_connect.

[*] For additional commands use openvas_help.

[*]

[*] Successfully loaded plugin: OpenVAS

msf >

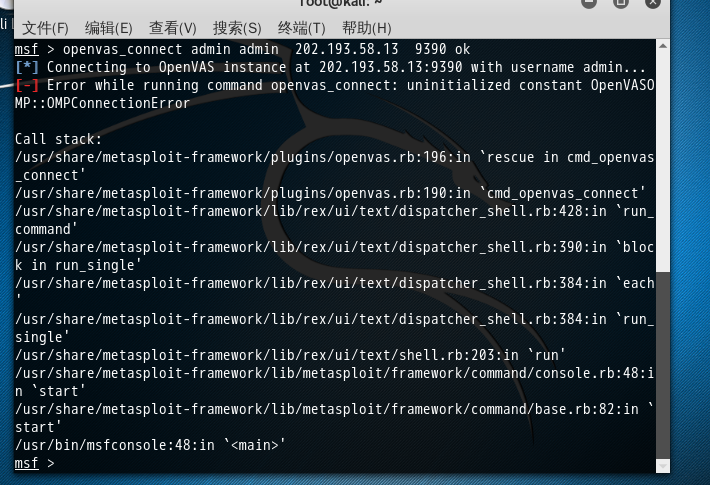

msf > openvas_connect admin admin 202.193.58.13 ok

[*] Connecting to OpenVAS instance at 202.193.58.13: with username admin...

[-] Error while running command openvas_connect: uninitialized constant OpenVASOMP::OMPConnectionError Call stack:

/usr/share/metasploit-framework/plugins/openvas.rb::in `rescue in cmd_openvas_connect'

/usr/share/metasploit-framework/plugins/openvas.rb::in `cmd_openvas_connect'

/usr/share/metasploit-framework/lib/rex/ui/text/dispatcher_shell.rb::in `run_command'

/usr/share/metasploit-framework/lib/rex/ui/text/dispatcher_shell.rb::in `block in run_single'

/usr/share/metasploit-framework/lib/rex/ui/text/dispatcher_shell.rb::in `each'

/usr/share/metasploit-framework/lib/rex/ui/text/dispatcher_shell.rb::in `run_single'

/usr/share/metasploit-framework/lib/rex/ui/text/shell.rb::in `run'

/usr/share/metasploit-framework/lib/metasploit/framework/command/console.rb::in `start'

/usr/share/metasploit-framework/lib/metasploit/framework/command/base.rb::in `start'

/usr/bin/msfconsole::in `<main>'

msf >

基于此,所以,要在kali 2.0linux里安装OpenVAS。

本博文主要介绍如何在kali Linux下对openvas 的初始安装(开始正文)

安装过程

Kali 2.0 linux里,先需要安装OpenVAS。

系统要求

- 源配置正确 参考

Kali Linux 最新版本为 2016.2 ,包括 2016.1 都属于 Kali Rolling Distribution ,源是相同的 建议默认使用官方源,会自动跳转到国内快速的源

1、设置源

编辑 /etc/apt/sources.list

nano /etc/apt/sources.list

清空文件内所有内容后添加

deb http://http.kali.org/kali kali-rolling main contrib non-free

保存退出。

- 也可以使用中科大的源

deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

2、更新

依次运行以下命令

apt-get update

apt-get upgrade

apt-get dist-upgrade

完成

安装

1、更新系统

apt-get update

apt-get upgrade

apt-get dist-upgrade

2、安装OpenVAS

apt-get install openvas

安装配置OpenVAS (这一步需要的时间非常久,需要下载很多文件,建议最好挂个国外代理进行这一步操作,不然你可以喝10几杯咖啡了,嘿嘿)

openvas-setup

检查安装 (如有提示错误的请按提示修复)

openvas-check-setup

比如,我

如我安装时运行 openvas-check-setup 后 step 有报错 ...... OK: OpenVAS Manager database is at revision .

OK: OpenVAS Manager expects database at revision .

OK: Database schema is up to date.

OK: OpenVAS Manager database contains information about NVTs.

OK: At least one user exists.

OK: OpenVAS SCAP database found in /var/lib/openvas/scap-data/scap.db.

ERROR: No OpenVAS CERT database found. (Tried: /var/lib/openvas/cert-data/cert.db)

FIX: Run a CERT synchronization script like openvas-certdata-sync or greenbone-certdata-sync.

ERROR: Your OpenVAS- installation is not yet complete!

Please follow the instructions marked with FIX above and run this

script again.

If you think this result is wrong, please report your observation

and help us to improve this check routine:

http://lists.wald.intevation.org/mailman/listinfo/openvas-discuss

Please attach the log-file (/tmp/openvas-check-setup.log) to help us analyze the problem.

根据提示运行 openvas-check-setup 后解决 root@kalitest:~# openvas-certdata-sync

[i] This script synchronizes a CERT advisory directory with the OpenVAS one. [i] This script is for the SQLite3 backend. [i] CERT dir: /var/lib/openvas/cert-data [i] Will use rsync [i] Using rsync: /usr/bin/rsync [i] Configured CERT data rsync feed: rsync://feed.openvas.org:/cert-data OpenVAS community feed server - http://www.openvas.org/

This service is hosted by Greenbone Networks - http://www.greenbone.net/

All transactions are logged.

If you have any questions, please use the OpenVAS mailing lists

or the OpenVAS IRC chat. See http://www.openvas.org/ for details.

By using this service you agree to our terms and conditions.

Only one sync per time, otherwise the source ip will be blocked.

receiving incremental file list

./ CB-K13.xml

,, % .15kB/s :: (xfr#, to-chk=/) CB-K13.xml.asc

% .76kB/s :: (xfr#, to-chk=/) CB-K14.xml

,, % .20kB/s :: (xfr#, to-chk=/) CB-K14.xml.asc

% .76kB/s :: (xfr#, to-chk=/) CB-K15.xml

,, % .58kB/s :: (xfr#, to-chk=/) CB-K15.xml.asc

% .76kB/s :: (xfr#, to-chk=/) ..... 修复后再次运行 openvas-check-setup 检查安装 ..... 看到 It seems like your OpenVAS- installation is OK. 安装完成

还记得在运行 openvas-setup 这步最后一行显示的 User created with password '47a7baeb-2f48-4fb9-9177-f6ba1fb058d8'. 嘛,这个密码显然不符合我们的使用习惯,改之

openvasmd --user admin --new-password xxxxxx

升级

openvas-feed-update

启动OpenVAS

openvas-start

查看 GSAD services,OpenVAS manager, OpenVAS manager 端口情况

netstat -antp | grep *

tcp 127.0.0.1: 0.0.0.0:* LISTEN /gsad

tcp 127.0.0.1: 0.0.0.0:* LISTEN /openvasmd

tcp 127.0.0.1: 0.0.0.0:* LISTEN /openvassd: Wa

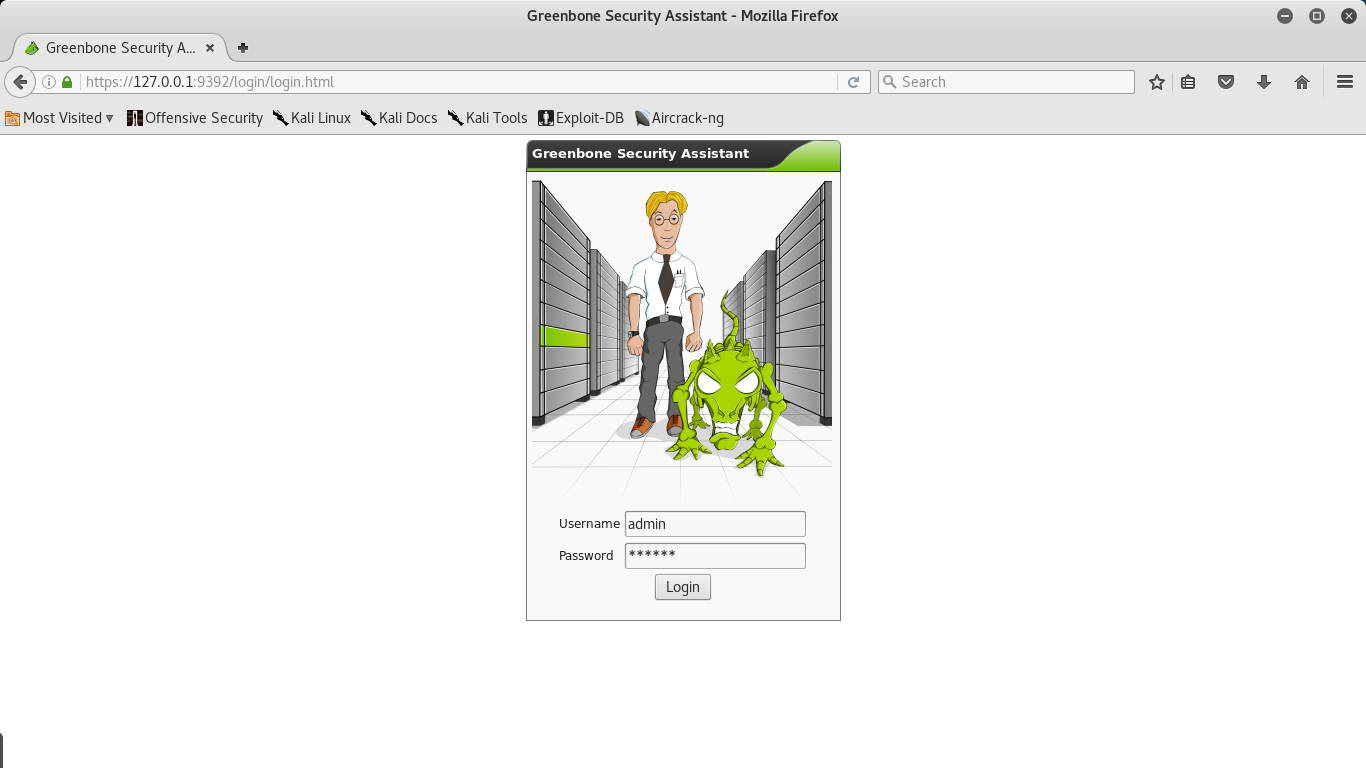

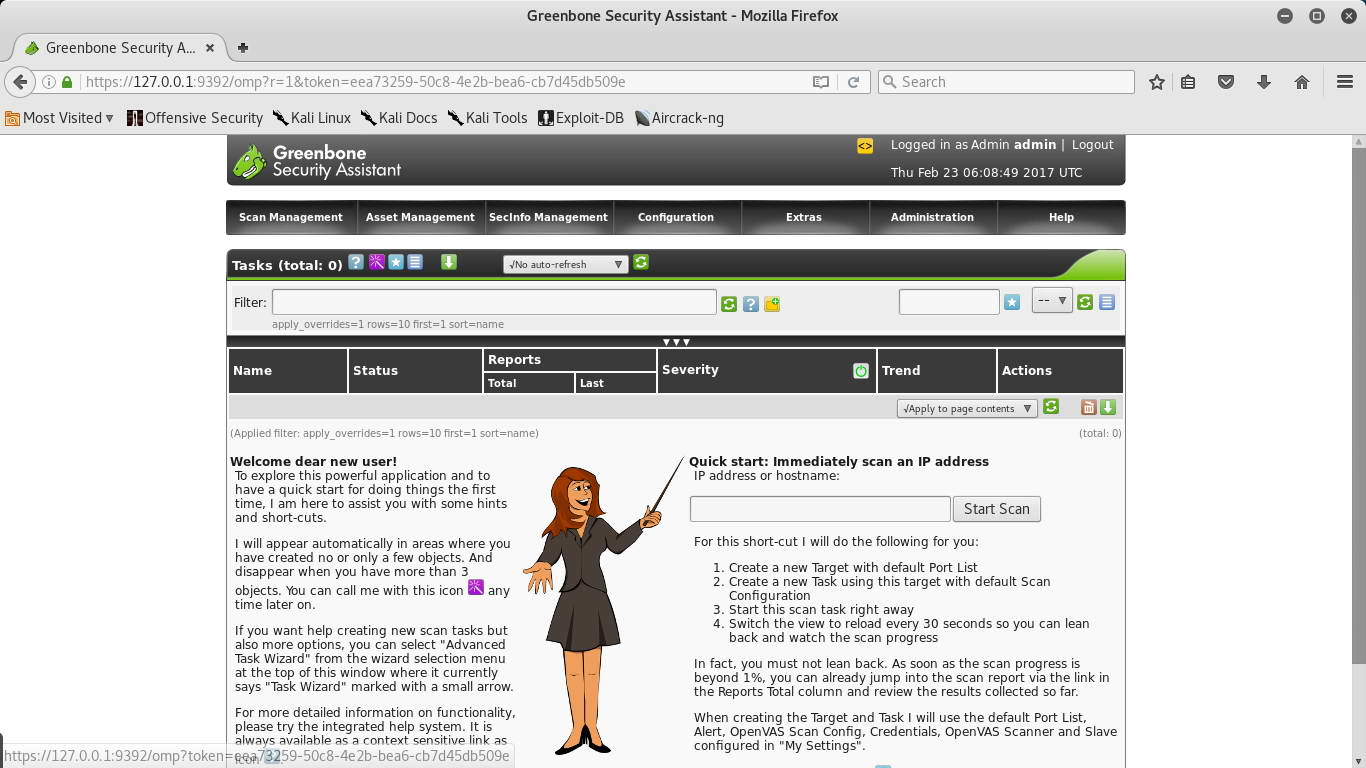

一切OK后使用浏览器访问 https://127.0.0.1:9392 应该可以看到。

登录账号 admin 和你前面设置的密码

配置

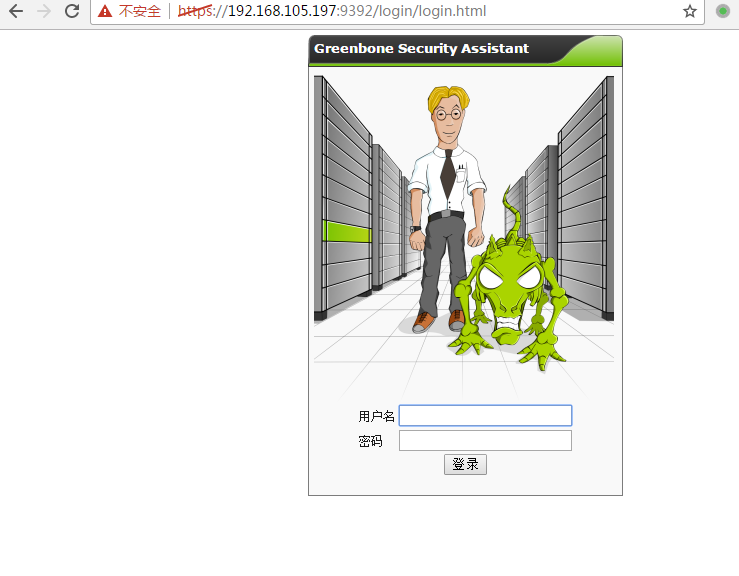

设置OpenVAS服务器的地址

OpenVAS 在默认配置下,仅允许 127.0.0.1 地址本地连接

openvas-stop

编辑 /lib/systemd/system/greenbone-security-assistant.service

nano /lib/systemd/system/greenbone-security-assistant.service

[Unit]

Description=Greenbone Security Assistant

Documentation=man:gsad() http://www.openvas.org/

Wants=openvas-manager.service [Service]

Type=simple

PIDFile=/var/run/gsad.pid

ExecStart=/usr/sbin/gsad --foreground --listen=127.0.0.1 --port= --mlisten=127.0.0.1 --mport= [Install]

WantedBy=multi-user.target

修改 --listen=127.0.0.1 为 --listen=0.0.0.0

[Unit]

Description=Greenbone Security Assistant

Documentation=man:gsad() http://www.openvas.org/

Wants=openvas-manager.service [Service]

Type=simple

PIDFile=/var/run/gsad.pid

ExecStart=/usr/sbin/gsad --foreground --listen=0.0.0.0 --port= --mlisten=127.0.0.1 --mport= [Install]

WantedBy=multi-user.target

启动服务查看

systemctl daemon-reload

openvas-start

netstat -antp | grep

tcp 0.0.0.0: 0.0.0.0:* LISTEN /gsad

参考博客

https://www.yagami.info/kali-linux-2016-2-rolling-an-zhuang-openvas/

Kali linux 2016.2(Rolling)里安装OpenVAS的更多相关文章

- MetaSploit攻击实例讲解------Metasploit自动化攻击(包括kali linux 2016.2(rolling) 和 BT5)

不多说,直接上干货! 前期博客 Kali linux 2016.2(Rolling)里Metasploit连接(包括默认和自定义)的PostgreSQL数据库 Kali linux 2016.2(Ro ...

- MetaSploit攻击实例讲解------终端下PostgreSQL数据库的使用(包括kali linux 2016.2(rolling) 和 BT5)

不多说,直接上干货! 配置msf连接postgresql数据库 我这里是使用kali linux 2016.2(rolling) 用过的博友们都知道,已经预安装好了PostgreSQL. 1. p ...

- MetaSploit攻击实例讲解------社会工程学set攻击(kali linux 2016.2(rolling))(详细)

不多说,直接上干货! 首先,如果你是用的BT5,则set的配置文件是在 /pentest/exploits/set/set_config下. APACHE_SERVER=ONSELF_SIGNED_A ...

- MetaSploit攻击实例讲解------工具Meterpreter常用功能介绍(kali linux 2016.2(rolling))(详细)

不多说,直接上干货! 说在前面的话 注意啦:Meterpreter的命令非常之多,本篇博客下面给出了所有,大家可以去看看.给出了详细的中文 由于篇幅原因,我只使用如下较常用的命令. 这篇博客,利用下面 ...

- 解决kali linux 2016.2实体机安装后root用户没有声音

Kali Linux系统默认状态下,root用户是无法使用声卡的,也就没有声音.启用的方法如下:(1)在终端执行命令:systemctl --user enable pulseaudio (2)在/e ...

- MetaSploit攻击实例讲解------攻击445端口漏洞(kali linux 2016.2(rolling))(详细)

不多说,直接上干货! 大家,相信最近的这个事件,对于445端口已经是非常的小心了.勒索病毒 445端口是一个毁誉参半的端口,有了它我们可以在局域网中轻松访问各种共享文件夹或共享打印机,但也正是因为有了 ...

- Python黑帽编程1.1虚拟机安装和配置 Kali Linux 2016

Python黑帽编程1.1虚拟机安装和配置 Kali Linux 2016 0.1 本系列教程说明 本系列教程,采用的大纲母本为<Understanding Network Hacks Att ...

- Kali linux 2016.2 的 plyload模块之meterpreter plyload详解

不多说,直接上干货! 前期博客 Kali linux 2016.2(Rolling)中的payloads模块详解 当利用成功后尝试运行一个进程,它将在系统进程列表里显示,即使在木马中尝试执行系统命令, ...

- Kali linux 2016.2(Rolling)里Metasploit的OpenVAS

不多说,直接上干货! 关于OpenAVS的概念,我这里不多赘述. 前提得,大家要先安装好OpenVAS!!! 我们都知道,BT5中已经预先安装好了OpenVAS网络漏洞扫描工具,我们只需进行一些配置即 ...

随机推荐

- DIOCP3-粘包处理

DIOCP3-粘包处理 什么是粘包: 第一次发送 12345, 第二次发送abcde, 底层socket可能会一次性进行发送12345abcde,或者对方可能一次性进行了接收,那接收的时候,你可 ...

- xpinyin模块

import xpinyin s = xpinyin.Pinyin() #一个实例化,以后了解 print(s.get_pinyin('小小军')) #get_pinyin方法,转出来的拼音,每一个汉 ...

- com.mysql.jdbc.Driver 与 org.gjt.mm.mysql.Driver的区别

com.mysql.jdbc.Driver的前身是org.gjt.mm.mysql.Driver,现在主要用com.mysql.jdbc.Driver,但为了保持兼容性保留了org.gjt.mm.my ...

- springmvc.xml 中 <url-pattern></url-pattern>节点详解

1. 先来上段常见的代码 <!-- MVC Servlet --> <servlet> <servlet-name>springServlet</servl ...

- .net 程序加密

.net 程序加密,一般是对生成的exe文件或者dll直接进行加壳,配合加密锁或者许可进行授权控制,既能保证安全性,又控制软件的使用. 加壳工具的选择 一般要考虑几点,第一是加壳的安全性,不能被轻易脱 ...

- 深入理解Java虚拟机1-chap1-2-斗之气8段

1.HotSpot VM:热点代码探测能力,与JIT技术共同进行编译优化,输出高质量代码 2.运行时数据区域 程序计数器:控制程序执行顺序,无OOM Java虚拟机栈:生命周期与线程一致,描述Java ...

- word之个人设置

1.视图设置.五种视图中一般都是用“页面视图”.标尺和导航窗口都需要显示出来,方便操作,显示比例就用最真实的100%比例. 2.设置文件自动保存时间间隔和位置 3.word段落设置,不允许西文单词中间 ...

- sitecore开发入门教程如何获取Sitecore项目的域名

我假设您在<sites>web.config文件的部分中设置了多个站点,并且每个站点都hostName定义了一个属性,例如 <site name="website1&quo ...

- STM32的型号的命名规则

每种STM32的产品都由16个字母或数字构成的编号标示,用户向ST订货时必须使用这个编号指定需要的产品.这16个字符分为8个部分,下面通过一个例子说明它们的意义: STM32 F C T xxx ST ...

- [转载]get、post异同

1. get是从服务器上获取数据,post是向服务器传送数据. 2. get是把参数数据队列加到提交表单的ACTION属性所指的URL中,值和表单内各个字段一一对应,在URL中可以看到.post是通过 ...