NetCore WebApi使用Jwtbearer实现认证和授权

1. 什么是JWT?

JWT是一种用于双方之间传递安全信息的简洁的、URL安全的表述性声明规范。JWT作为一个开放的标准(RFC 7519),定义了一种简洁的,自包含的方法用于通信双方之间以Json对象的形式安全的传递信息。因为数字签名的存在,这些信息是可信的,JWT可以使用HMAC算法或者是RSA的公私秘钥对进行签名。简洁(Compact): 可以通过URL,POST参数或者在HTTP header发送,因为数据量小,传输速度也很快 自包含(Self-contained):负载中包含了所有用户所需要的信息,避免了多次查询数据库。

2. JWT 的应用场景是什么?

身份认证在这种场景下,一旦用户完成了登陆,在接下来的每个请求中包含JWT,可以用来验证用户身份以及对路由,服务和资源的访问权限进行验证。由于它的开销非常小,可以轻松的在不同域名的系统中传递,所有目前在单点登录(SSO)中比较广泛的使用了该技术。 信息交换在通信的双方之间使用JWT对数据进行编码是一种非常安全的方式,由于它的信息是经过签名的,可以确保发送者发送的信息是没有经过伪造的

3. JWT的结构

JWT包含了使用.分隔的三部分: Header 头部 Payload 负载 Signature 签名

其结构看起来是这样的Header.Payload.Signature

Header

在header中通常包含了两部分:token类型和采用的加密算法。{ "alg": "HS256", "typ": "JWT"} 接下来对这部分内容使用 Base64Url 编码组成了JWT结构的第一部分。

Payload

Token的第二部分是负载,它包含了claim, Claim是一些实体(通常指的用户)的状态和额外的元数据,有三种类型的claim:reserved, public 和 private.Reserved claims: 这些claim是JWT预先定义的,在JWT中并不会强制使用它们,而是推荐使用,常用的有 iss(签发者),exp(过期时间戳), sub(面向的用户), aud(接收方), iat(签发时间)。 Public claims:根据需要定义自己的字段,注意应该避免冲突 Private claims:这些是自定义的字段,可以用来在双方之间交换信息 负载使用的例子:{ "sub": "1234567890", "name": "John Doe", "admin": true} 上述的负载需要经过Base64Url编码后作为JWT结构的第二部分。

Signature

创建签名需要使用编码后的header和payload以及一个秘钥,使用header中指定签名算法进行签名。例如如果希望使用HMAC SHA256算法,那么签名应该使用下列方式创建: HMACSHA256( base64UrlEncode(header) + "." + base64UrlEncode(payload), secret) 签名用于验证消息的发送者以及消息是没有经过篡改的。 完整的JWT 完整的JWT格式的输出是以. 分隔的三段Base64编码,与SAML等基于XML的标准相比,JWT在HTTP和HTML环境中更容易传递。 下列的JWT展示了一个完整的JWT格式,它拼接了之前的Header, Payload以及秘钥签名:

4. 如何使用JWT?

在身份鉴定的实现中,传统方法是在服务端存储一个session,给客户端返回一个cookie,而使用JWT之后,当用户使用它的认证信息登陆系统之后,会返回给用户一个JWT,用户只需要本地保存该token(通常使用local storage,也可以使用cookie)即可。 当用户希望访问一个受保护的路由或者资源的时候,通常应该在Authorization头部使用Bearer模式添加JWT,其内容看起来是下面这样:Authorization: Bearer <token>

因为用户的状态在服务端的内存中是不存储的,所以这是一种无状态的认证机制。服务端的保护路由将会检查请求头Authorization中的JWT信息,如果合法,则允许用户的行为。由于JWT是自包含的,因此减少了需要查询数据库的需要。 JWT的这些特性使得我们可以完全依赖其无状态的特性提供数据API服务,甚至是创建一个下载流服务。因为JWT并不使用Cookie的,所以你可以使用任何域名提供你的API服务而不需要担心跨域资源共享问题(CORS)。 下面的序列图展示了该过程:

5. 为什么要使用JWT?

相比XML格式,JSON更加简洁,编码之后更小,这使得JWT比SAML更加简洁,更加适合在HTML和HTTP环境中传递。 在安全性方面,SWT只能够使用HMAC算法和共享的对称秘钥进行签名,而JWT和SAML token则可以使用X.509认证的公私秘钥对进行签名。与简单的JSON相比,XML和XML数字签名会引入复杂的安全漏洞。 因为JSON可以直接映射为对象,在大多数编程语言中都提供了JSON解析器,而XML则没有这么自然的文档-对象映射关系,这就使得使用JWT比SAML更方便

6. 在NetCore WebApi中怎么用?

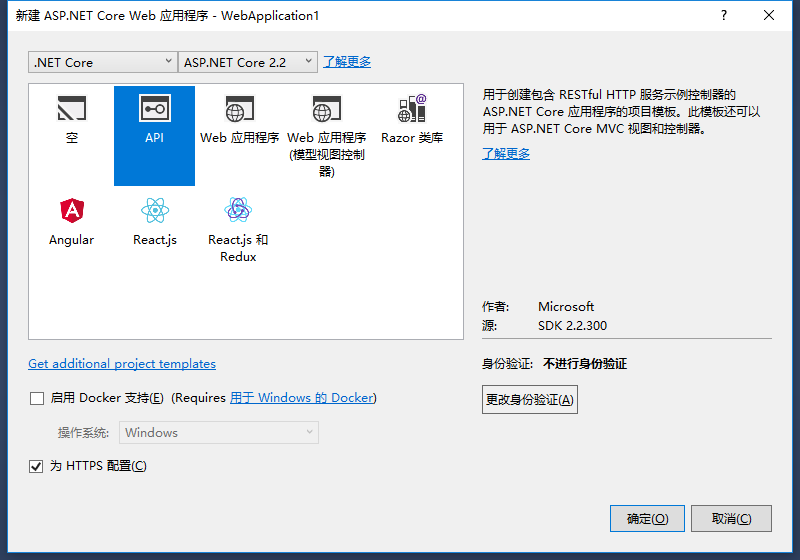

WebAPI使用NetCore2.2创建,无身份认证信息

nuget安装包

IdentityModel 版本3.10.10

Microsoft.AspNetCore.Authorization 版本2.2.0

Microsoft.AspNetCore.Authentication.JwtBearer 版本2.2.0

接下来我们需要新建一个文件夹Models,在文件夹下面新建一个类JwtSettings.cs

public class JwtSettings

{

/// <summary>

/// token是谁颁发的

/// </summary>

public string Issuer { get; set; } /// <summary>

/// token可以给那些客户端使用

/// </summary>

public string Audience { get; set; } /// <summary>

/// 加密的key(SecretKey必须大于16个,是大于,不是大于等于)

/// </summary>

public string SecretKey { get; set; }

}

然后我们需要在appsettings.json中配置jwt参数的值 【注意】 SecretKey必须大于16个,是大于,不是大于等于

{

"Logging": {

"LogLevel": {

"Default": "Warning"

}

},

"AllowedHosts": "*",

"JwtSettings": {

"Issuer": "https://localhost:44336",

"Audience": "https://localhost:44336",

"SecretKey": "Hello-key----------"

}

}

Startup注入服务

// This method gets called by the runtime. Use this method to add services to the container.

public void ConfigureServices(IServiceCollection services)

{

#region Jwt配置

//将appsettings.json中的JwtSettings部分文件读取到JwtSettings中,这是给其他地方用的

services.Configure<JwtSettings>(Configuration.GetSection("JwtSettings")); //由于初始化的时候我们就需要用,所以使用Bind的方式读取配置

//将配置绑定到JwtSettings实例中

var jwtSettings = new JwtSettings();

Configuration.Bind("JwtSettings", jwtSettings); //添加身份验证

services.AddAuthentication(options =>

{

//认证middleware配置

options.DefaultAuthenticateScheme = JwtBearerDefaults.AuthenticationScheme;

options.DefaultChallengeScheme = JwtBearerDefaults.AuthenticationScheme;

})

.AddJwtBearer(o =>

{

//jwt token参数设置

o.TokenValidationParameters = new TokenValidationParameters

{

NameClaimType = JwtClaimTypes.Name,

RoleClaimType = JwtClaimTypes.Role,

//Token颁发机构

ValidIssuer = jwtSettings.Issuer,

//颁发给谁

ValidAudience = jwtSettings.Audience,

//这里的key要进行加密

IssuerSigningKey = new SymmetricSecurityKey(Encoding.UTF8.GetBytes(jwtSettings.SecretKey)), /***********************************TokenValidationParameters的参数默认值***********************************/

// RequireSignedTokens = true,

// SaveSigninToken = false,

// ValidateActor = false,

// 将下面两个参数设置为false,可以不验证Issuer和Audience,但是不建议这样做。

// ValidateAudience = true,

// ValidateIssuer = true,

// ValidateIssuerSigningKey = false,

// 是否要求Token的Claims中必须包含Expires

// RequireExpirationTime = true,

// 允许的服务器时间偏移量

// ClockSkew = TimeSpan.FromSeconds(300),

// 是否验证Token有效期,使用当前时间与Token的Claims中的NotBefore和Expires对比

// ValidateLifetime = true

};

}); #endregion //mvc路由配置

services.AddMvc(options =>

{

options.Filters.Add(new ActionFilter());

}).SetCompatibilityVersion(CompatibilityVersion.Version_2_1);

} // This method gets called by the runtime. Use this method to configure the HTTP request pipeline.

public void Configure(IApplicationBuilder app, IHostingEnvironment env, ILoggerFactory loggerFactory)

{

if (env.IsDevelopment())

{

app.UseDeveloperExceptionPage();

}

else

{

app.UseHsts();

} //身份授权认证

app.UseAuthentication();

app.UseHttpsRedirection();

app.UseMvc();

}

我们新建一个用户的实体类app_mobile_user

public class app_mobile_user

{

public long id { get; set; }

/// <summary>

/// 手机号

/// </summary>

public string phone { get; set; }

/// <summary>

/// 密码

/// </summary>

public string password { get; set; } }

接下来在Controllers文件夹下新建控制器userController.cs,完整代码如下

namespace Mms.Api.Controllers

{

[Route("[controller]")]

[ApiController]

public class userController : ControllerBase

{

//获取JwtSettings对象信息

private JwtSettings _jwtSettings;

public userController(IOptions<JwtSettings> _jwtSettingsAccesser)

{

_jwtSettings = _jwtSettingsAccesser.Value;

} /// <summary>

/// 获取token

/// </summary>

/// <param name="user"></param>

private object Token(app_mobile_user model)

{

//测试自己创建的对象

var user = new app_mobile_user

{

id = ,

phone = "",

password = "e10adc3949ba59abbe56e057f20f883e"

};

var tokenHandler = new JwtSecurityTokenHandler(); var key = Encoding.UTF8.GetBytes(_jwtSettings.SecretKey);

var authTime = DateTime.Now;//授权时间

var expiresAt = authTime.AddDays();//过期时间

var tokenDescripor = new SecurityTokenDescriptor

{

Subject = new ClaimsIdentity(new Claim[] {

new Claim(JwtClaimTypes.Audience,_jwtSettings.Audience),

new Claim(JwtClaimTypes.Issuer,_jwtSettings.Issuer),

new Claim(JwtClaimTypes.Name, user.phone.ToString()),

new Claim(JwtClaimTypes.Id, user.id.ToString()),

new Claim(JwtClaimTypes.PhoneNumber, user.phone.ToString())

}),

Expires = expiresAt,

//对称秘钥SymmetricSecurityKey

//签名证书(秘钥,加密算法)SecurityAlgorithms

SigningCredentials = new SigningCredentials(new SymmetricSecurityKey(key), SecurityAlgorithms.HmacSha256Signature)

};

var token = tokenHandler.CreateToken(tokenDescripor);

var tokenString = tokenHandler.WriteToken(token);

var result = new

{

access_token = tokenString,

token_type = "Bearer",

profile = new

{

id = user.id,

name = user.phone,

phone = user.phone,

auth_time = authTime,

expires_at = expiresAt

}

};

return result;

} [Route("get_token")]

[HttpPost]

public IActionResult GetToken()

{

return Ok(Token(null));

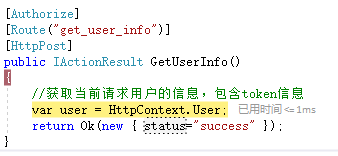

} [Authorize]

[Route("get_user_info")]

[HttpPost]

public IActionResult GetUserInfo()

{

//获取当前请求用户的信息,包含token信息

var user = HttpContext.User;

return Ok();

} }

接下来就开始做验证!

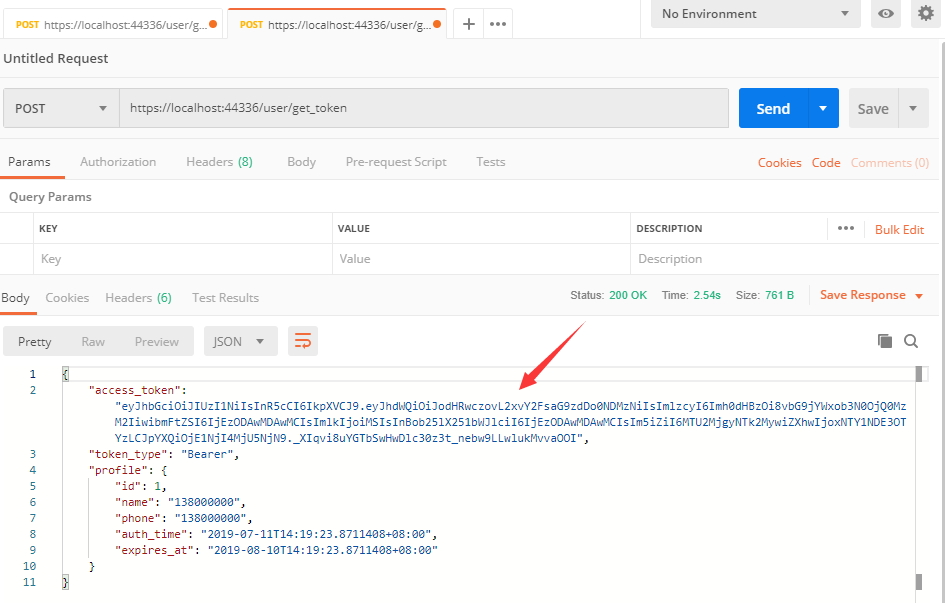

PostMan测试获取token

这样可以成功获取token,下面来做权限校验

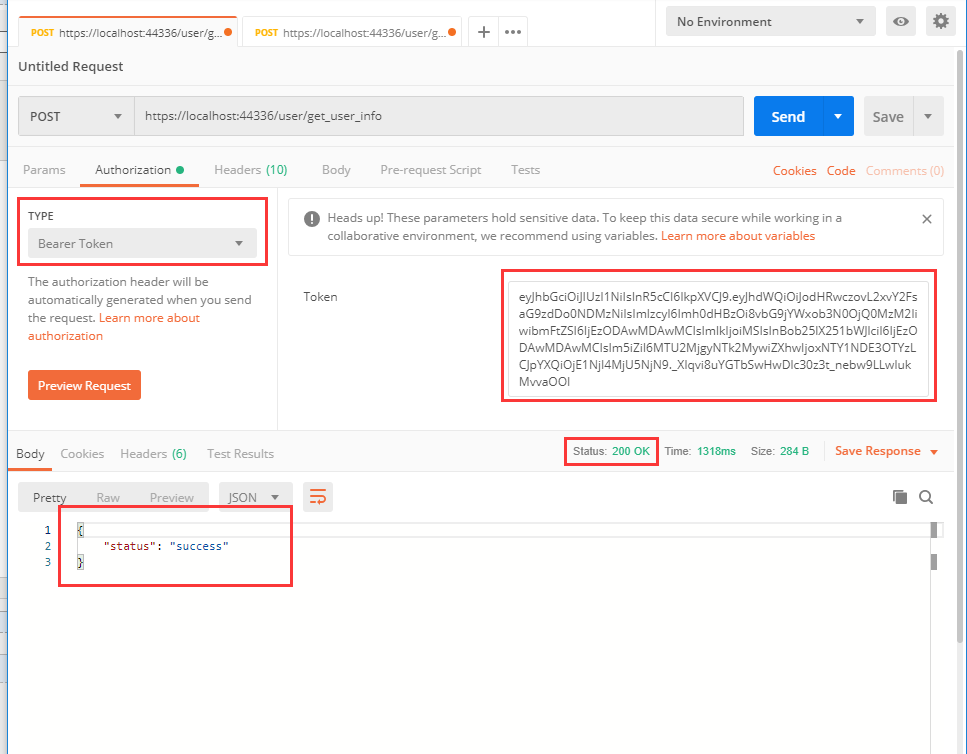

在需要授权的api上新增 [Authorize] 标记

我们分别使用携带token和不携带token访问get_user_info接口

1.未携带token,返回401

2.携带token访问,返回了想要的数据

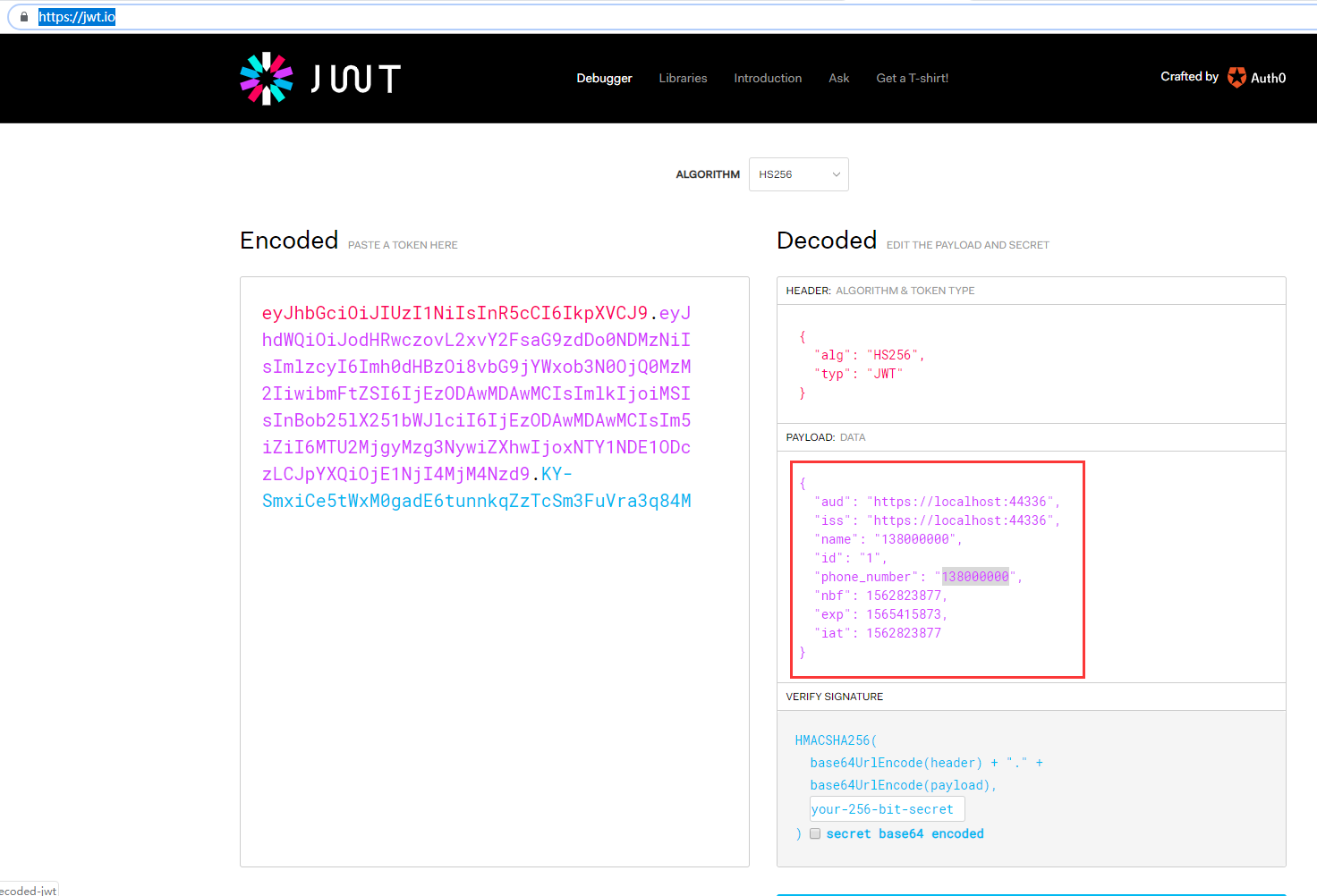

如果查看token信息到官方:https://jwt.io/

项目中需要解析token可以调用HttpContext.User

转:https://www.cnblogs.com/saodiseng2015/p/9651619.html

https://www.cnblogs.com/weipengpeng/p/9651336.html

https://blog.csdn.net/sD7O95O/article/details/85043163

NetCore WebApi使用Jwtbearer实现认证和授权的更多相关文章

- .NETCore微服务探寻(二) - 认证与授权

前言 一直以来对于.NETCore微服务相关的技术栈都处于一个浅尝辄止的了解阶段,在现实工作中也对于微服务也一直没有使用的业务环境,所以一直也没有整合过一个完整的基于.NETCore技术栈的微服务项目 ...

- .NetCore WebApi——基于JWT的简单身份认证与授权(Swagger)

上接:.NetCore WebApi——Swagger简单配置 任何项目都有权限这一关键部分.比如我们有许多接口.有的接口允许任何人访问,另有一些接口需要认证身份之后才可以访问:以保证重要数据不会泄露 ...

- ASP.NET Core WebAPI中使用JWT Bearer认证和授权

目录 为什么是 JWT Bearer 什么是 JWT JWT 的优缺点 在 WebAPI 中使用 JWT 认证 刷新 Token 使用授权 简单授权 基于固定角色的授权 基于策略的授权 自定义策略授权 ...

- .Netcore 2.0 Ocelot Api网关教程(5)- 认证和授权

本文介绍Ocelot中的认证和授权(通过IdentityServer4),本文只使用最简单的IdentityServer,不会对IdentityServer4进行过多讲解. 1.Identity Se ...

- JWT With NetCore WebApi

1 什么是JWT? JWT是一种用于双方之间传递安全信息的简洁的.URL安全的表述性声明规范.JWT作为一个开放的标准(RFC 7519),定义了一种简洁的,自包含的方法用于通信双方之间以Json对象 ...

- gRPC四种模式、认证和授权实战演示,必赞~~~

前言 上一篇对gRPC进行简单介绍,并通过示例体验了一下开发过程.接下来说说实际开发常用功能,如:gRPC的四种模式.gRPC集成JWT做认证和授权等. 正文 1. gRPC四种模式服务 以下案例演示 ...

- .NetCore WebApi——Swagger简单配置

在前后端分离的大环境下,API接口文档成为了前后端交流的一个重点.Swagger让开发人员摆脱了写接口文档的痛苦. 官方网址:https://swagger.io/ 在.Net Core WebApi ...

- .NetCore WebApi —— Swagger版本控制

目录: .NetCore WebApi——Swagger简单配置 .NetCore WebApi——基于JWT的简单身份认证与授权(Swagger) .NetCore WebApi —— Swagge ...

- ASP.NET Core快速入门(第5章:认证与授权)--学习笔记

课程链接:http://video.jessetalk.cn/course/explore 良心课程,大家一起来学习哈! 任务31:课时介绍 1.Cookie-based认证与授权 2.Cookie- ...

随机推荐

- vulkan 的icb

https://www.khronos.org/registry/vulkan/specs/1.1-extensions/html/chap30.html#device-generated-comma ...

- Elasticsearch:search template

我们发现一些用户经常编写了一些非常冗长和复杂的查询 - 在很多情况下,相同的查询会一遍又一遍地执行,但是会有一些不同的值作为参数来查询.在这种情况下,我们觉得使用一个search template(搜 ...

- Django+MySQLDB配置

Django+MySQLDB配置 来源: ChinaUnix博客 日期: 2009.07.09 16:25 (共有条评论) 我要评论 一.安装Mysql(1)下 ...

- Hive中遇到全角

今天在梳理银行SQL业务的时候出现了一个全角的问题:两个种代码 都可以 使用了UDF函数解决 package 广发; import org.apache.hadoop.hive.ql.exec.Des ...

- struts2之关联查询(5)

需要关联四个表 select g.*,b.name brname,s.bid,s.sname,bi.name biname from T_GOODS g left join T_brand b on ...

- Codeforces Round #591 (Div. 2, based on Technocup 2020 Elimination Round 1) D. Sequence Sorting

链接: https://codeforces.com/contest/1241/problem/D 题意: You are given a sequence a1,a2,-,an, consistin ...

- jQuery+masonry实现瀑布流

增加jQuery组件 <script src="//cdn.bootcss.com/jquery/2.2.1/jquery.min.js "></script&g ...

- 题解 [51nod1607] 卷积和

题面 解析 神仙LZF随机找出的毒瘤题. 一开始读题过于草率导致\(naive\)了. step 1 看上去特别像数位DP(实际上也有一点). 先预处理出有\(i\)位的数(最高位不为\(0\))的数 ...

- 移动端H5开发问题记录

1. 当弹出键盘时,会改变页面高度,影响页面样式 通过window.onsize事件可以控制键盘弹出或消失的时候的样式 var h = document.body.scrollHeight // 用o ...

- 国内Maven镜像仓库

<mirror> <id>alimaven</id> <name>aliyun maven</name> <url>http:/ ...