20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

基础问题回答

- 通常在什么场景下容易受到DNS spoof攻击?

- 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而修改目标主机的DNS缓存表,达到DNS欺骗的目的;

- 连公共场合的免费WiFi也容易受到攻击,尤其是那种不需要输入密码直接就可以连接的更加可疑。

- 在日常生活工作中如何防范以上两攻击方法?

- 可以将IP地址和MAC地址进行绑定,很多时候DNS欺骗攻击是以ARP欺骗为开端的,所以将网关的IP地址和MAC地址静态绑定在一起,可以防范ARP欺骗,进而放止DNS spoof攻击;

- 直接使用IP登录网站,这种是最安全的,但是实际操作起来太麻烦,没有人会去记一个网站的IP地址;

- 对于冒名网站,要做到不随便点来路不明的链接,或者在点之前可以先观察一下域名,查看其是否存在异常。

实践内容

实验环境

- 攻击机:

Kali - 靶机:

windows XP SP3(English)

目录

实践过程记录

URL攻击实验前准备

首先保证kali主机和winxp靶机可以ping通

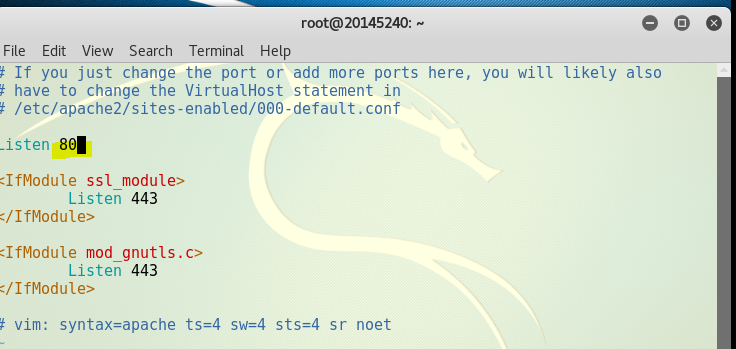

apache的监听端口为80,为了使得apache开启后,靶机通过ip地址可以直接访问到网页,我们需要在终端中输入命令:netstat -tupln |grep 80,查看80端口是否被占用,并关闭占用的进程

- 输入命令

sudo vi /etc/apache2/ports.conf将apache的配置文件中的监听端口修改为80

应用SET工具建立冒名网站

输入命令

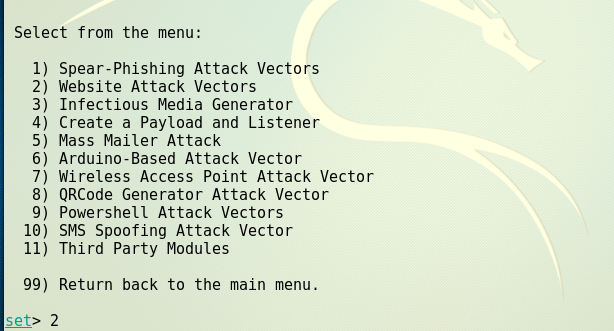

apachectl start打开apache2,新开一个终端窗口输入:setoolkit,进入选项,因为我们要看的是制作网站,所以选1社会工程学攻击

- 依然选择网页攻击

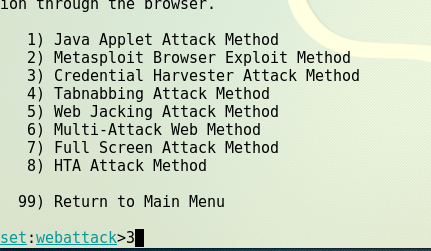

- 继续选择3,钓鱼网站攻击

-继续选择1

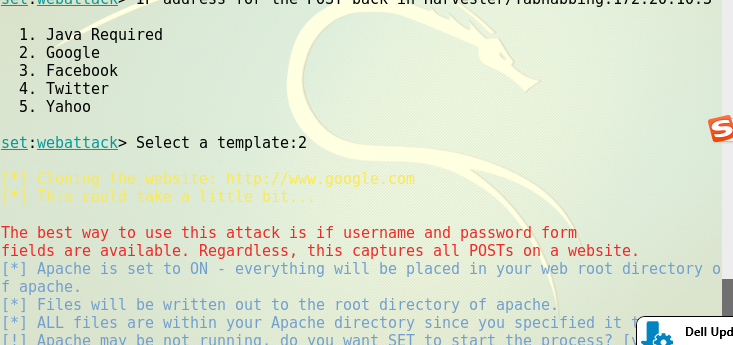

- 这里是设置POST返回地址,写kali虚拟机的192.168.11.130,选择google

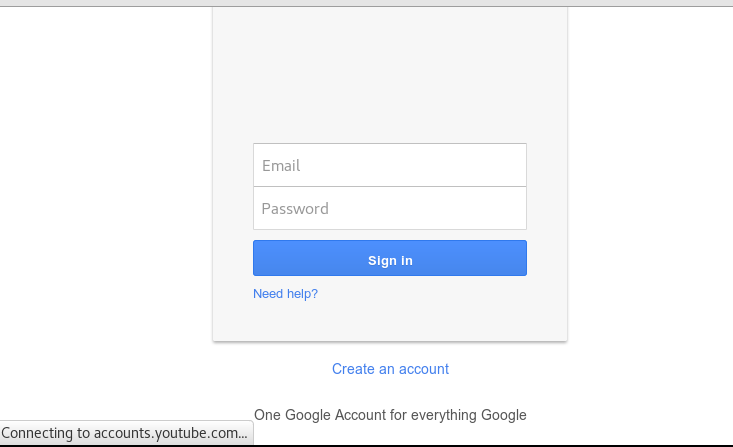

- 我们可以直接访问192.168.11.130,输入用户名和密码后,可以看见转跳到了一个post.php

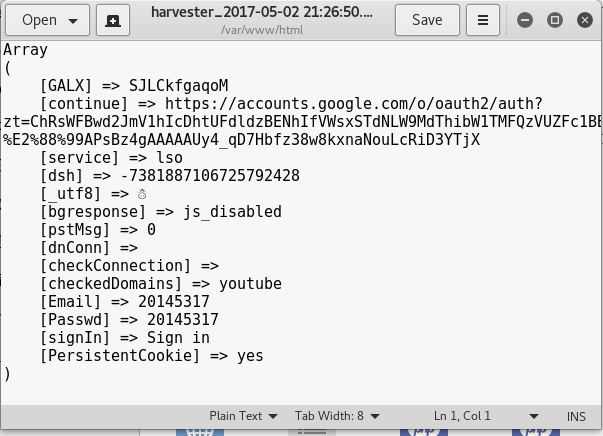

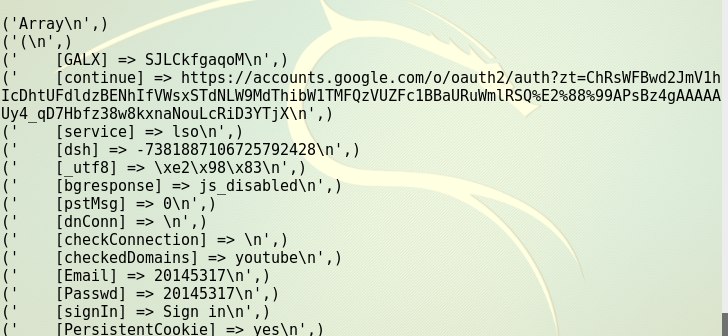

- 这个就是用于接受POST数据同时将页面转跳到正规页面的东西,之后我们访问硬盘的/var/www/目录,下面就是我们的钓鱼网站的内容,可以看到登录的用户名和密码

- 命令行中也会显示

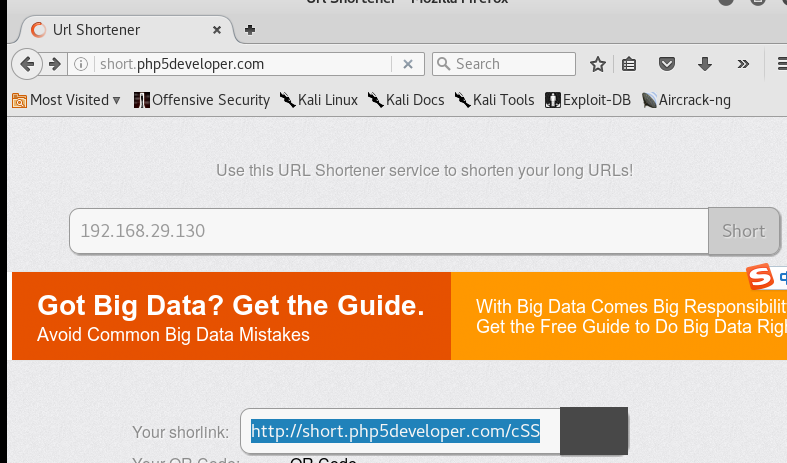

- 将得到伪装地址在靶机的浏览器中打开

- 过几秒,跳转到google登录界面

dns欺骗攻击

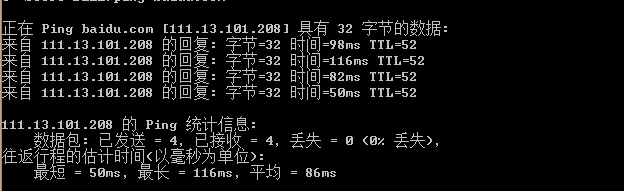

- ping百度,查看百度的IP地址

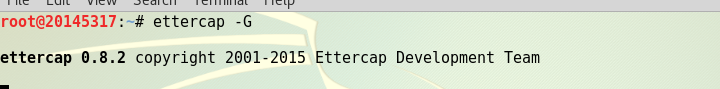

- kali中输入ettercap -G开启ettercap,点击工具栏中的Sniff——>unified sniffing,在弹出的界面中选择ok

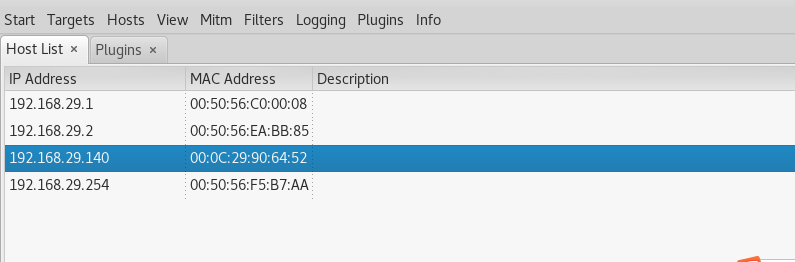

- 在工具栏中的host下点击扫描子网,并查看存活主机,点击host list 分别加入Target 1,Target 2,选择添加一个dns欺骗的插件,点击右上角的start开始sniffing,再ping一次,可以发现可以直接连接到kali

- 打开kali的apache的,登录百度,发现毫无结果、、

20145317彭垚《网络对抗》Exp7 网络欺诈技术防范的更多相关文章

- 20145317彭垚 《Java程序设计》第五次实验报告

20145317彭垚实验五 Java网络编程及安全 北京电子科技学院(BESTI)实验报告 课程:Java程序设计 班级:1453 指导教师:娄嘉鹏 实验日期:2016.05.06 18:30-21: ...

- 20145317彭垚《网络对抗》Exp9 Web安全基础实践

20145317彭垚<网络对抗>Exp9 Web安全基础实践 基础问题回答 SQL注入攻击原理,如何防御? SQL注入攻击就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询 ...

- 20145317彭垚《网络对抗》Exp6 信息搜集与漏洞扫描

20145317彭垚<网络对抗>Exp6 信息搜集与漏洞扫描 问题回答 1.哪些组织负责DNS,IP的管理? DNS域名服务器:绝大多数在欧洲和北美洲,中国仅拥有镜像服务器. 全球一共有5 ...

- 20145317彭垚《网络对抗》Exp2 后门原理与实践

20145317彭垚<网络对抗>Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 在网上下载软件的时候,后门很有可能被捆绑在下载的软件当中: 例举你 ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

随机推荐

- iOS - 互斥锁&&自旋锁 多线程安全隐患(转载)

一.多线程安全隐患 资源共享 一块资源可能会被多个线程共享,也就是多个线程可能会访问到一块资源 比如多个线程访问同一个对象,同一个变量,同一个文件. 当多线程访问同一块资源的时候,很容易引发数据错乱 ...

- Find The Multiple--POJ1426

Description Given a positive integer n, write a program to find out a nonzero multiple m of n whose ...

- fork 了别人的仓库后,如何将自己的代码和原仓库保持一致

fork 了别人的仓库后,如何将自己的代码和原仓库保持一致 git remote add upstream http:// git fetch upstream

- ifconfig 查看网卡信息

[root@linux-node- sss]# ifconfig eno16777736: flags=<UP,BROADCAST,RUNNING,MULTICAST> mtu inet ...

- elasticsearch 通过外网访问

elasticsearch 只能通过本地访问 需要修改 network.host: 0.0.0.0. 重新开启:提示错误: ERROR: [2] bootstrap checks failed[1] ...

- easyUI的datebox添加清空按钮功能

需要修改源码: 第一步:按下图修改 第二步:按下两图修改(*zh_CN.js)

- [LeetCode] 261. Graph Valid Tree _ Medium tag: BFS

Given n nodes labeled from 0 to n-1 and a list of undirected edges (each edge is a pair of nodes), w ...

- pod 的warning一定要注意消除,要不然你的pod配置有问题无法导入

and the CHANGELOG for this version http://git.io/BaH8pQ. Downloading dependencies Using BlocksKit (2 ...

- 验证 Googlebot (检查是否为真的Google机器人)

您可以验证访问您服务器的网页抓取工具是否确实是 Googlebot(还是其他 Google 用户代理).如果您担心自称是 Googlebot 的垃圾内容发布者或其他麻烦制造者访问您的网站,则会发现该方 ...

- CUDA显卡运算编程菜鸟入门指南1——Hello world - yfszzx的专栏 - 博客频道 - CSDN.NET

第一次知道有显卡(GPU)编程这个东西,是去年比特币最热门的时候,看了几篇关于比特币的文章,说比特币挖矿要靠显卡,CPU的速度与GPU根本就没法比,于是就非常好奇,显卡是什么神奇的东西?为什么运算速度 ...