CPNtools协议建模安全分析---实例(二)

首先,token值是变迁的内部的,当变迁点火触发的时候token才会在网络中移动。在颜色Petri网中token是有区分的。

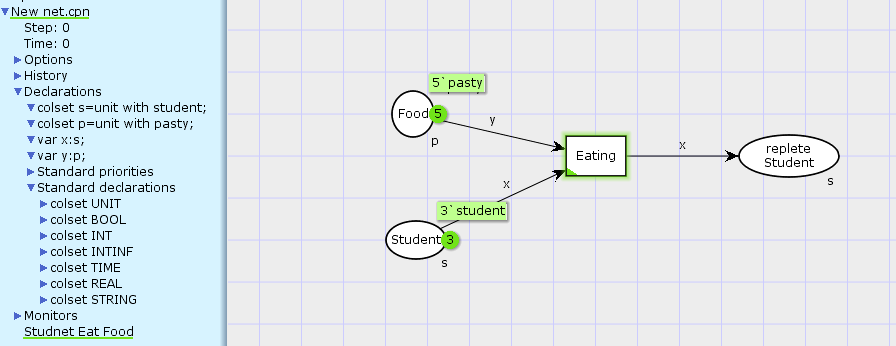

1、我么现在举一个学生吃饼的例子 ,颜色这样定义。 s表示一个学生类型, p表示一个饼 类型。 在定义弧上的变量 ,定义x 为学生类型, 定义 y为 饼类型。

现在我们假设最初的初始状态是,有五个饼子,有三个学生,每个学生吃一个饼就吃饱了。现在建模分析。见下图

colset s=unit with student;

colset p=unit with pasty;

var x:s;

var y:p;

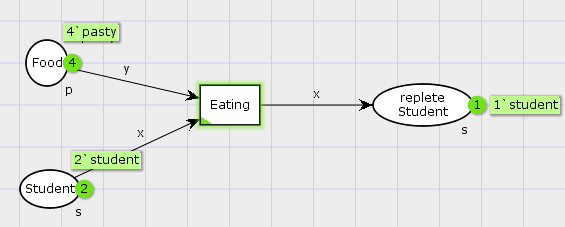

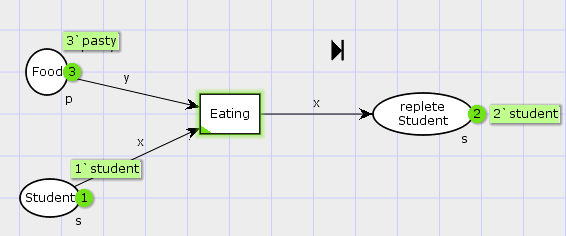

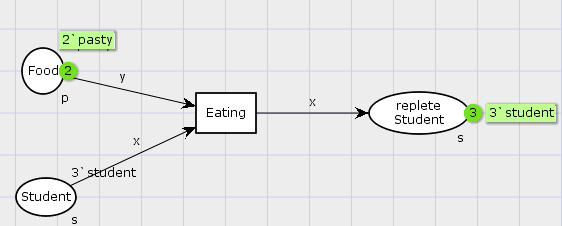

现在点击快速执行步骤显示每个执行步骤达到的状态,从中我们可以看到,饼与学生之间的转换关系,每个状态执行状态如下图

图 2 一个学生吃了一个饼 ,吃饱了一个学生,还剩4个饼子,2个学生挨饿

图 3 两个学生吃了 两块饼,两个学生吃饱了,还有一个学生挨饿,剩下三块饼

图 4 三个学生吃了三块饼子,三个学生吃饱了,还剩两块饼。 这个状态也是最终状态。(终止)

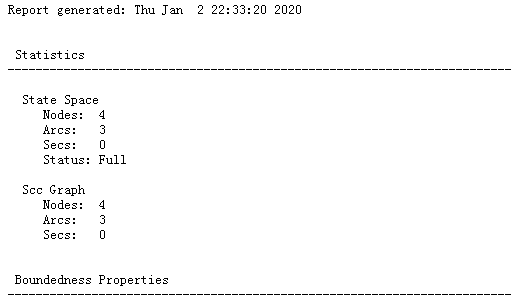

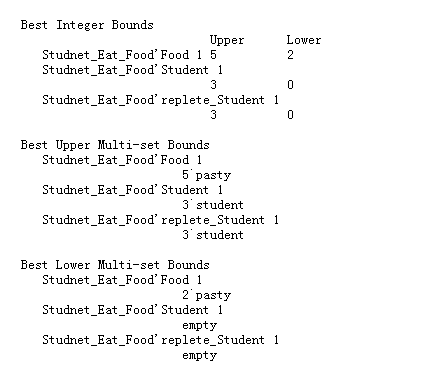

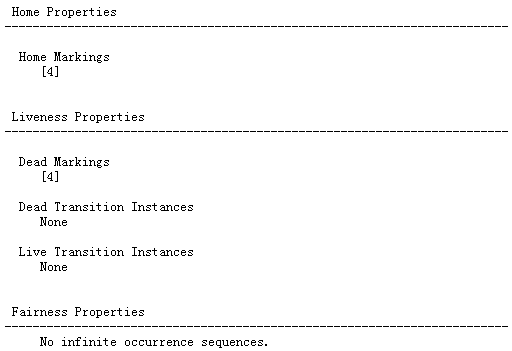

2、模型的状态空间分析,具体的数据,弧,节点,死变迁,绑定的值得上下限都有说明。

CPNtools协议建模安全分析---实例(二)的更多相关文章

- CPNtools 模拟工具适合分析什么样的协议

最近梳理和CPNtools和Scyther之间的性能和差别.方便后面整理使用 1.库所的托肯值是什么? 托肯值也叫作令牌, 即网络系统中的资源,托肯的数目值代表了网络赋予的资源大小.在一个活的网络系统 ...

- linux驱动由浅入深系列:高通sensor架构实例分析之二(驱动代码结构)【转】

本文转载自:https://blog.csdn.net/radianceblau/article/details/73498303 本系列导航: linux驱动由浅入深系列:高通sensor架构实例分 ...

- 一个普通的 Zepto 源码分析(二) - ajax 模块

一个普通的 Zepto 源码分析(二) - ajax 模块 普通的路人,普通地瞧.分析时使用的是目前最新 1.2.0 版本. Zepto 可以由许多模块组成,默认包含的模块有 zepto 核心模块,以 ...

- hostapd源代码分析(二):hostapd的工作机制

[转]hostapd源代码分析(二):hostapd的工作机制 原文链接:http://blog.csdn.net/qq_21949217/article/details/46004433 在我的上一 ...

- Linux内核--网络栈实现分析(二)--数据包的传递过程--转

转载地址http://blog.csdn.net/yming0221/article/details/7492423 作者:闫明 本文分析基于Linux Kernel 1.2.13 注:标题中的”(上 ...

- Yii PHP 框架分析(二)

Yii PHP 框架分析(二)作者:wdy http://hi.baidu.com/delphiss/blog/item/54597af595085ad3f3d38552.html Yii是基于组件( ...

- Linux内核分析(二)----内核模块简介|简单内核模块实现

原文:Linux内核分析(二)----内核模块简介|简单内核模块实现 Linux内核分析(二) 昨天我们开始了内核的分析,网上有很多人是用用源码直接分析,这样造成的问题是,大家觉得很枯燥很难理解,从某 ...

- DataTable源码分析(二)

DataTable源码分析(二) ===================== DataTable函数分析 ---------------- DataTable作为整个插件的入口,完成了整个表格的数据初 ...

- 【Wyn Enterprise BI知识库】 认识多维数据建模与分析 ZT

与业务系统类似,商业智能的基础是数据.但是,因为关注的重点不同,业务系统的数据使用方式和商业智能系统有较大差别.本文主要介绍的就是如何理解商业智能所需的多维数据模型和多维数据分析. 数据立方体 多维数 ...

- ELK 日志分析实例

ELK 日志分析实例一.ELK-web日志分析二.ELK-MySQL 慢查询日志分析三.ELK-SSH登陆日志分析四.ELK-vsftpd 日志分析 一.ELK-web日志分析 通过logstash ...

随机推荐

- [1] HEVD 学习笔记:HEVD 环境搭建

1. HEVD 概述 + 环境搭建 HEVD作为一个优秀的内核漏洞靶场受到大家的喜欢,这里选择x86的驱动来学习内核漏洞,作为学习笔记记录下来 实验环境 环境 备注 调试主机操作系统 Window ...

- 微信小程序-应用程序生命周期方法

官方文档地址:https://developers.weixin.qq.com/miniprogram/dev/reference/api/App.html // app.js App({ onLau ...

- 14.2 Socket 反向远程命令行

在本节,我们将继续深入探讨套接字通信技术,并介绍一种常见的用法,实现反向远程命令执行功能.对于安全从业者而言,经常需要在远程主机上执行命令并获取执行结果.本节将介绍如何利用 _popen() 函数来启 ...

- C/C++ 常用加解密算法收集

网上收集的一些开发常用的加密解密算法的使用技巧,第三方库 Crypto++ 也可实现 Base64加密1 base64.h #ifndef base64_h #define base64_h #inc ...

- Web服务器实现|基于阻塞队列线程池的Http服务器|线程控制|Http协议

基于阻塞队列生产者消费者模型线程池的多线程Web服务器 代码地址:WebServer_GitHub_Addr README 摘要 本实验通过C++语言,实现了一个基于阻塞队列线程池的多线程Web服务器 ...

- 小知识:如何判定crontab任务的执行频度

所有运维人员都知道crontab定时任务的基本格式如下: * * * * * command 分 时 日 月 周 命令或脚本 如果是写了具体的时间,基本大家都可以清楚的根据这样的规则去匹配对应: 第1 ...

- SuperObject 的创建类型重大发现

原来每当到自己创建数组加对象的时候就很头疼,原来是这样搞的,这次是清晰了 向数组里增加对象就用这个了: MySo.AsArray.Add(SO('{"爱好":["编程&q ...

- 转载洛谷:23.08.19 普及模拟1 T1

Past 题目描述 所有人,都有一段支离破碎的过去. 你有\(n\)段过去的经历,有时顺利,有时不顺,于是你用一个评价值\(a_i\)来描述你的第\(i\)段经历,它们构成了长度为\(n\)的序列\( ...

- GCD,乘法逆元

最大公约数 公约数:几个整数共有的约数.($ \pm 1是任何整数的公约数$) 最大公约数:显而易见,所有公约数中最大的那个. 欧几里得算法 为了求最大公约数(常记为GCD),我们常用欧几里得算法.以 ...

- Asp .Net Core 系列:Asp .Net Core 集成 Panda.DynamicWebApi

目录 简介 Asp .Net Core 集成 Panda.DynamicWebApi 配置 原理 什么是POCO Controller? POCO控制器原理 ControllerFeatureProv ...