Identity Server 4 原理和实战(完结)_----选看 OAuth 2.0 简介(上)

https://www.yuque.com/yuejiangliu/dotnet/cg95ni

代表资源所有者的凭据

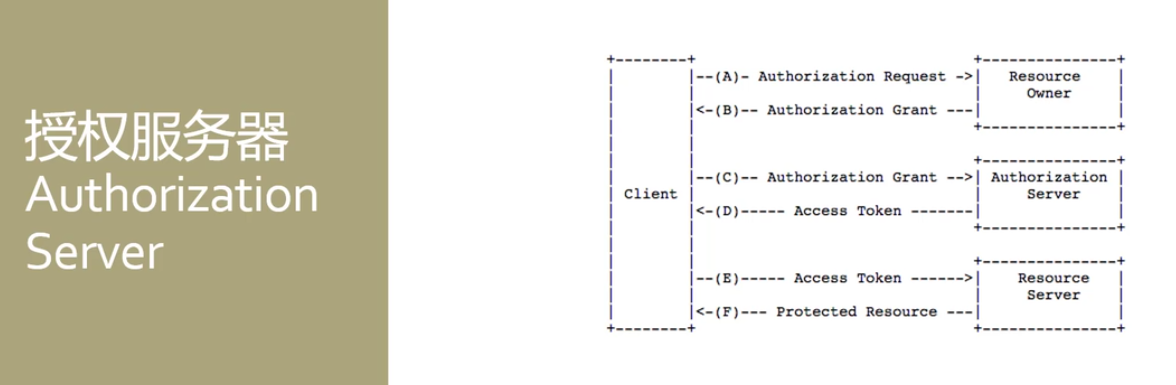

授权 Authorization Grant

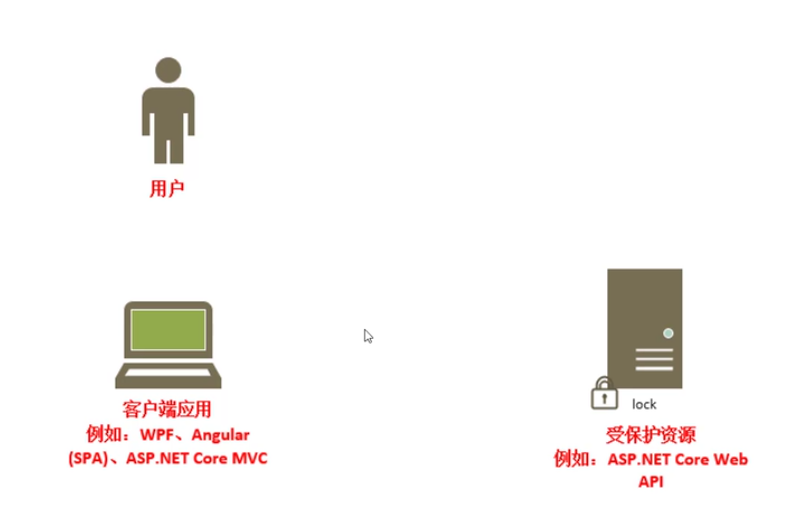

授权是一个代表着资源所有者权限的凭据,它可以被客户端应用来获取 Access Token。

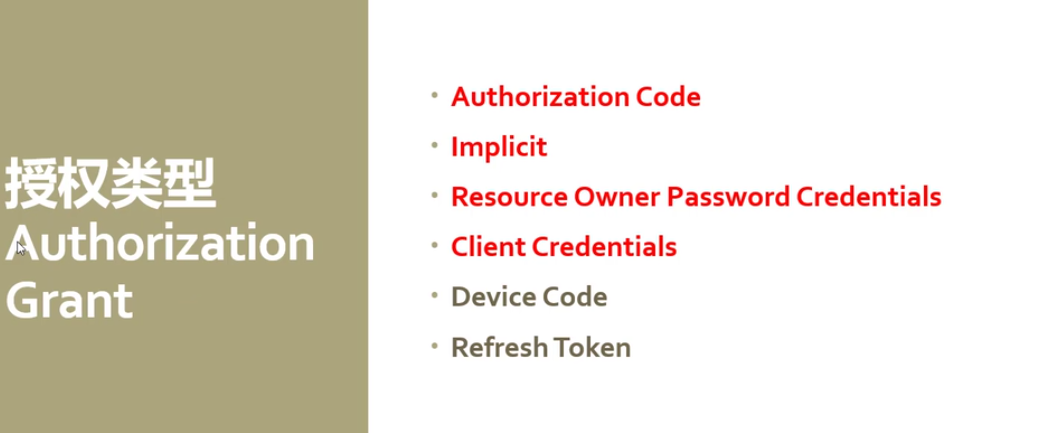

OAuth 2.0 里面定义了 4 种类型的授权,分别是:

- Auhtorization Code 授权码

- Implicit

- Resource Owner Password Credentials

- Client Credentials

OAuth 2.0 还定义了一个扩展机制以便自定义其它的授权类型。

用一句话描述“授权(Authorization Grant)就是获取 Token 的方法”。

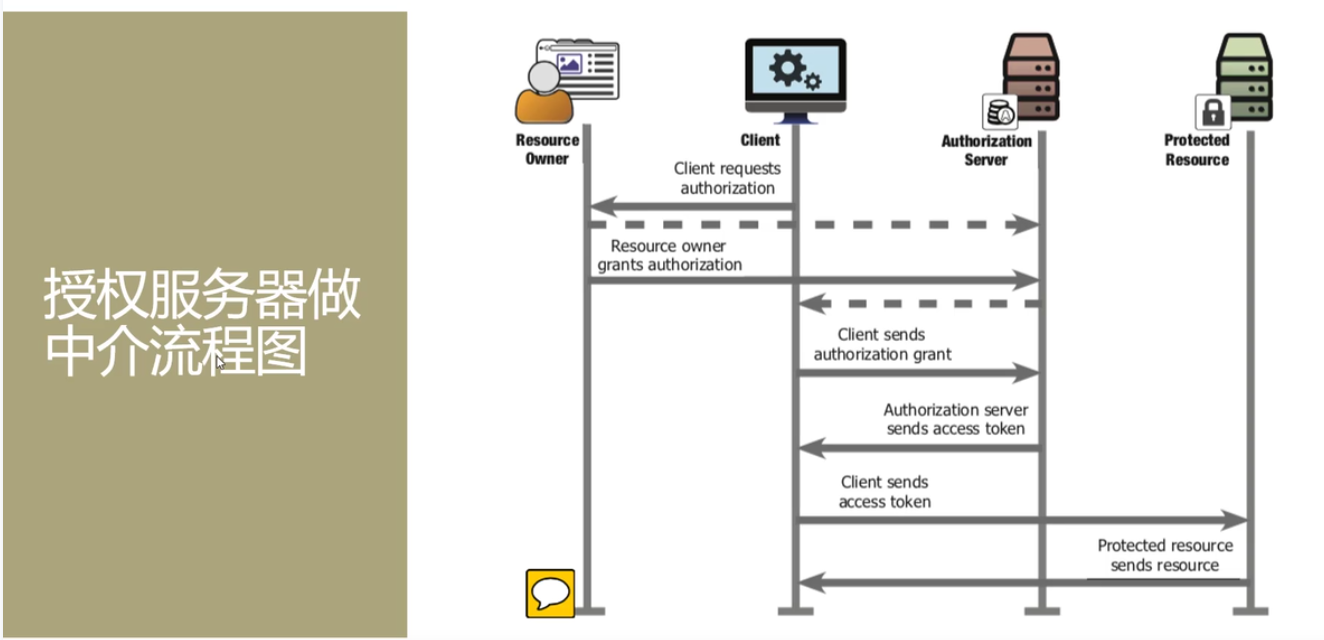

- Authorization Code

- 使用授权服务器作为客户端和资源所有者的中介

- 在授权服务器把资源所有者送回(重定向)到客户端的时候带着这个临时的凭据 Authorization Code。它就代表着资源所有者委托给客户端应用的权限

- 在安全方面的一些优点:

- 可以对客户端应用进行身份认证

- Access Token 直接发送到客户端应用,不经过资源所有者的浏览器,所以不会将其暴露给外界,包括资源所有者

- 适合 ASP.NET Core MVC 这类服务器端的客户端应用

- Access Token 直接发送到 Web Server,不经过用户浏览器,不会暴露 Access Token

- Implicit

- Authorization Code 的简化版本

- 针对浏览器内的客户端应用,例如 Angular SPA

- 没有授权码发回给客户端应用的步骤,授权服务器直接把 Access Token 发回给了客户端应用,所以在浏览器内能获取到 Access Token

- Implicit 授权确实可以提高浏览器内应用的响应性和效率,毕竟它减少了往返的次数。但是方便可能会带来风险,推荐尽量使用 Authorization Code

- Resource Owner Password Credentials

- 直接使用用户的密码作为授权来获得 Access Token

- 仅当用户和客户端间高度信任且其他授权方式不可用时才可以使用这种授权方式

- 这种凭据只应用于一次请求并用于交换 Access Token,避免客户端存储用户的凭据(密码)

- 通过交换一个长期有效的 Access Token 或使用 Refresh Token都可以达到这种效果

- Client Credentials

- 受保护资源并不属于任意一个用户(没有用户对该资源负责),但客户端任需访问受保护资源

- Device Code

- Refresh Token

- 通常能从授权服务器获得两个令牌:Access Token 和 Refresh Token

- 当 Access Token 要过期时,我们使用 Refresh Token 再获取一个 Access Token

Identity Server 4 原理和实战(完结)_----选看 OAuth 2.0 简介(上)的更多相关文章

- Identity Server 4 原理和实战(完结)_----选看 OAuth 2.0 简介(下)

https://www.yuque.com/yuejiangliu/dotnet/asu0b9 端点 Endpoint Authorization Endpoint,授权端点 在浏览器里面和用户交互 ...

- Identity Server 4 原理和实战(完结)_汇总贴

视频地址:https://www.bilibili.com/video/av42364337 语雀地址:https://www.yuque.com/yuejiangliu/dotnet/solenov ...

- Identity Server 4 原理和实战(完结)_建立Identity Server 4项目,Client Credentials 授权实例

创建项目 dotnet new -i IdentityServer4.Templates 多出来的这些模板 adminUI用来测试,想要用再生产环境,需要交钱 结合core的 Identity来使用 ...

- Identity Server 4 原理和实战(完结)_Authorization Code Flow 实例

Code在Oauth2.0和OpenId Connect里面分别叫做不同的名字 OAuth只介绍了如何授权.没有介绍如何身份认证. OpenId Connect:既规定了怎么授权,也规定了怎么身份认证 ...

- Identity Server 4 原理和实战(完结)_----选看 OpenId Connect 简介

Identity Procider:身份提供商

- Identity Server 4 原理和实战(完结)_单点登录实例(添加Flask客户端,Express.js的API)

idp授权资源的添加 如果下面哪个客户端想访问api2这个资源的话 就把它写上scope里面就可以了 nodeJS的客户端 python的库 MVC客户端分别访问API和API2 python客户端演 ...

- Identity Server 4 原理和实战(完结)_建立Angular 客户端

https://material.angular.io/ 第一部是安装angular cli --prefix=ac:前缀 --routing:默认使用路由 style=scss:样式使用scss - ...

- Identity Server 4 原理和实战(完结)_为 MVC 客户端刷新 Token

服务端修改token的过期使劲为60秒 过期了 仍然还能获取到api1的资源 api1,设置每隔一分钟就验证token 并且要求token必须要有超时时间这个参数, 1分钟后提示超时,两边都是一分钟, ...

- Identity Server 4 原理和实战(完结)_Hybrid Flow 实例, Claims, 角色授权和策略授权

4分50 建立客户端 不需要身份认证 客户端叫做HybirdClient 配置IdentityServer服务端,先把客户端添加上 把userClaims添加到token里面 然后运行服务端就可以了 ...

随机推荐

- java 是 传值还是传址 Pass-by-value or Pass-by-reference

原文在此,写的非常好,解答了我的疑问 http://www.javadude.com/articles/passbyvalue.htm 首先放上一段代码,我是在找寻这段代码的内部原理的时候,在stac ...

- LeetCode215:Kth Largest Element in an Array

Find the kth largest element in an unsorted array. Note that it is the kth largest element in the so ...

- Android自动折行TextView Group

package com.test.testview; import java.util.ArrayList; import android.content.Context; import androi ...

- java_类型强转

class Father{ public void fromFather(){ System.out.println("fromFather"); } } interface in ...

- asp.net html 单击按钮弹出下拉框效果

1.说明 需要引用jquery.js文件,我的页面是在asp.net MVC4 添加的web窗体,其他不多说 直接看代码 2.代码 <%@ Page Language="C#" ...

- 理解c/c++指针和引用

1 指针的指针 比如int* a,那么a是指向一个int型的对象的.也就是说,*前面的类型是该指针指向的对象的类型. 同理int** a的话,a指向一个int*型的对象,也就是说,它指向的对象也是一个 ...

- ElasticSearch(十二)批量查询mget

1.批量查询的好处 就是一条一条的查询,比如说要查询100条数据,那么就要发送100次网络请求,这个开销还是很大的如果进行批量查询的话,查询100条数据,就只要发送1次网络请求,网络请求的性能开销缩减 ...

- 如何分析一个已有的Delphi项目源代码

分析一个已有的Delphi项目,应该从以下入手(按先后顺序):1. 编译条件,包括自定义的Condition以及inc文件里的标识2. 主项目文件dpr,因为窗体的windows消息循环只是程序的一部 ...

- [IR课程笔记]概率检索模型

几个符号意义: R:相关文档集 NR:不相关文档集 q:用户查询 dj:文档j 1/0风险情况 PRP(probability ranking principle):概率排序原理,利用概率模型来估计每 ...

- jquery特效(4)—轮播图②(定时自动轮播)

周末出去逛完街,就回公司好好地研究代码了,也算是把定时自动轮播程序写出来了,特意说明一下,这次的轮播图是在昨天随笔中jquery特效(3)—轮播图①(手动点击轮播)的基础上写出来的,也就是本次随笔展示 ...