KALI视频学习11-15

KALI视频学习11-15

第十一集

看到openvas的主界面(web界面)

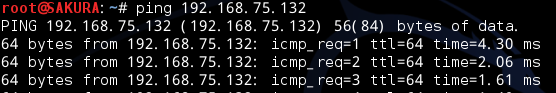

ping靶机,看是否能正常连通

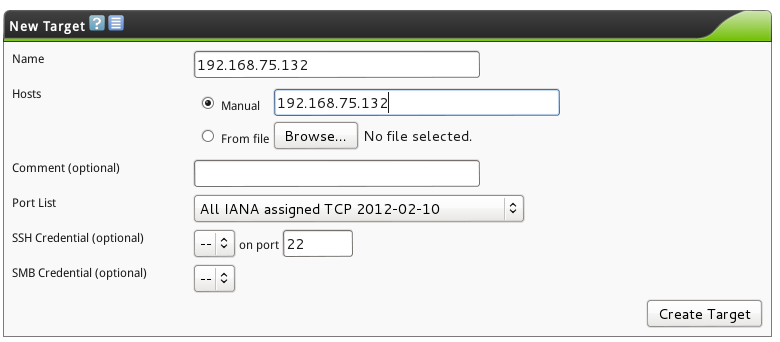

创建一个扫描目标Configuration-Targets,默认扫描目标为本机

添加一个要扫描的目标

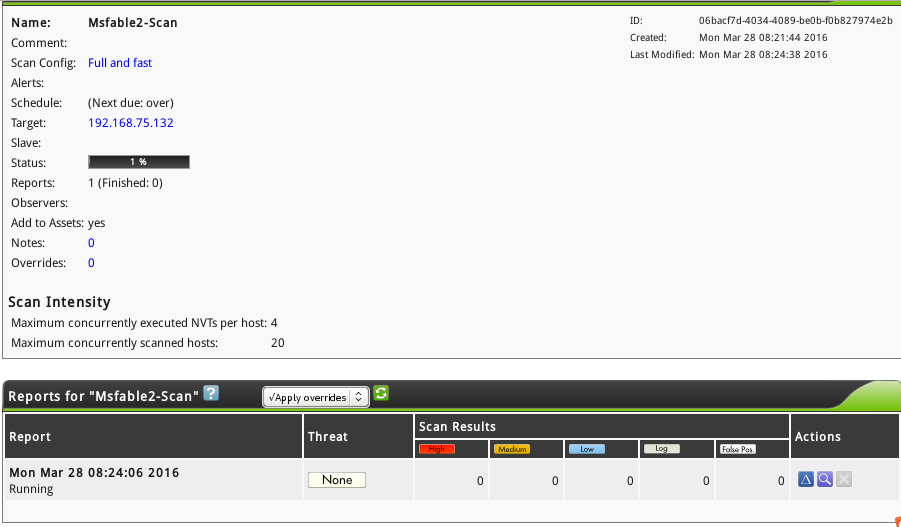

添加扫描任务 Scan Management-New Task

开始任务 Action-start 查看过程详细信息 Action-TaskDetails

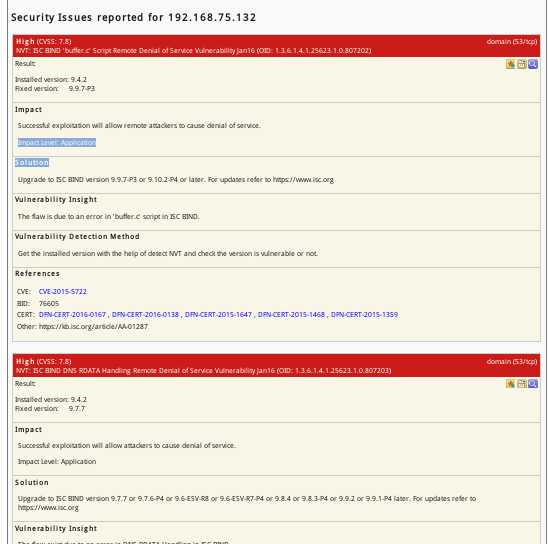

扫描并列出各个级别的漏洞

生成并下载扫描报告

第十二集

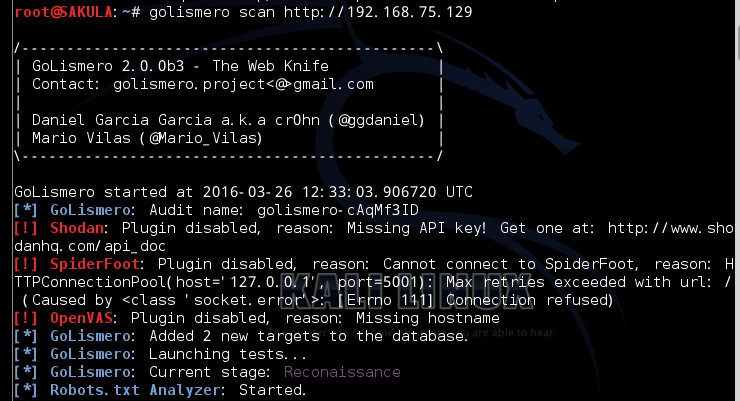

1 WEB扫描工具Golismero,自带许多安全测试工具,还可导入分析市面流行的扫描工具的结果,并自动分析。Golismero采用插件形式框架结构,由纯python编写,几乎没有系统依赖性。根据插件功能,可以分为四类,每个类别的插件借口都不同,在编写自定义插件的时候,注意选择好相应的插件类型。

ImportPlugin(导入插件)用来加载其他安全工具的扫描结果

TestingPlugin(测试插件)用来测试或者渗透入侵的插件

ReportPlugin(报表插件)对测试结果生成报表

UIPlugin(界面插件)用于和用户交互,显示当前系统运行情况

golismero --help 查看指令

golismero plugins列出插件列表

golismero scan http://192.168.75.129

2 Nikto开源(GPL)网页服务扫描器,可以对网页服务进行全面多种扫描,包含超过3300种有潜在危险文件的CGIs,超过625种服务器版本,超过230种特定服务器问题。

nikto -h 172.16.215.143靶机没有配置web服务

对多个端口进行扫描 Perl nikto.pl -h -p 80,88,443

更新插件和数据库 Perl nikto.pl -update 需要FQ

3 Lynis 系统信息收集整理工具

对Linux操作系统详细配置信息进行美剧收集,生成易懂的报告文件。

lynis --check-all

4 nuix-privesc-check 信息收集工具

第十三集

kali下字典存放路径: usr/share/wordlist

apache-users -h -l /usr/sharewordlists/dirbustr

方便对一个网站进行截图cutycapt --url=http://www.baidu.com/ --out=baidu.png

目录扫描工具dirb http://

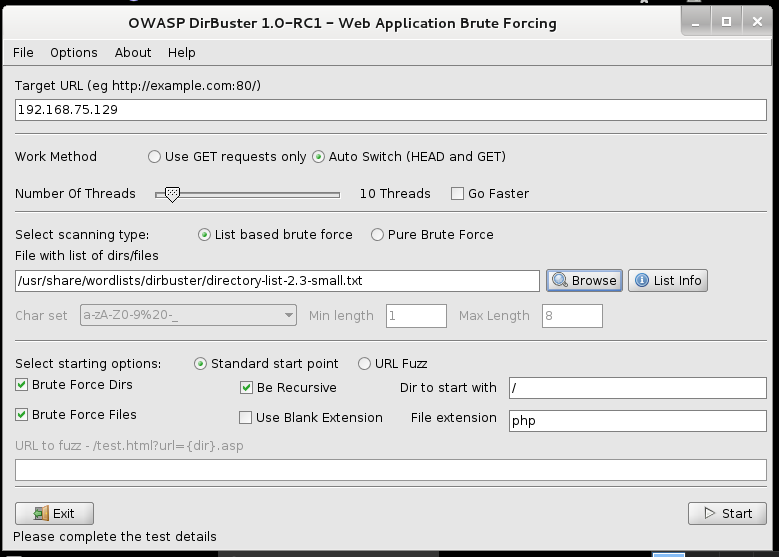

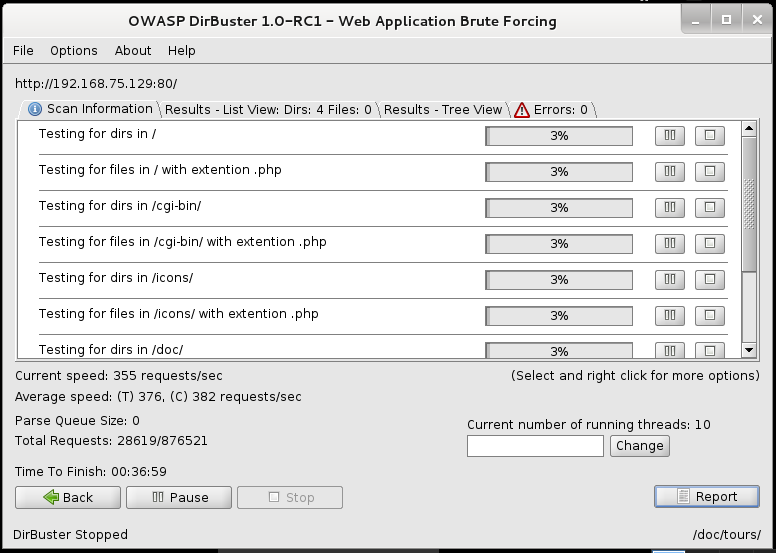

图形化扫描工具dirbuster

第十四集

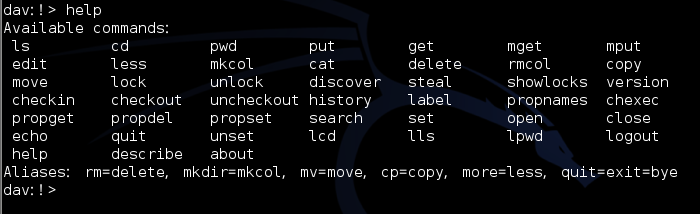

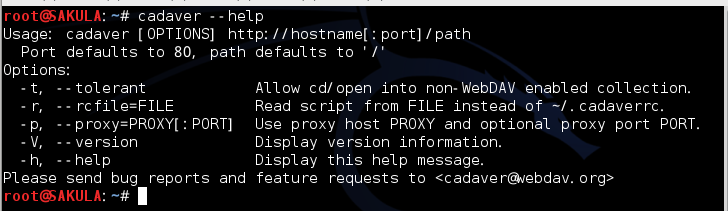

web漏洞扫描 cadaver是一个用来浏览和修改WebDAV共享的Unix命令行程序,就像Subversion客户端,它使用了neon的HTTP库。

使用cadaver就像使用命令行的FTP程序,很适合基本的WebDAV调试。可以以压缩方式上传和下载文件,也会检验属性、拷贝、锁定、移动、解锁文件。

打开cadaver web程序\web扫描\cadaver

输入help

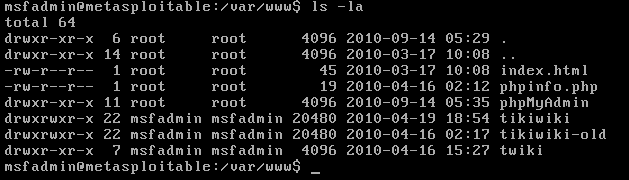

打开靶机Metasploitable,查看它的web目录,下发的靶机并没有web环境。更换为Metasploitable2.

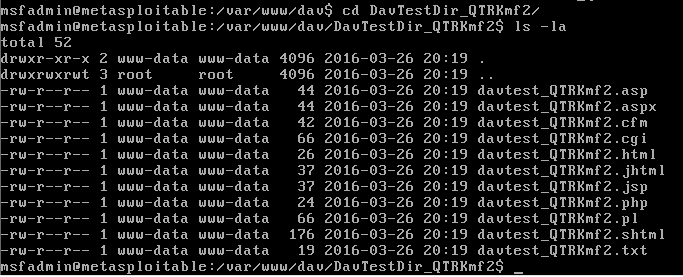

2 DAVTest测试支持WebDAV的服务器上传文件等。

3 Deblaze 针对FLASH远程调用等的枚举 再操作一次

4 Grabber WEB应用漏洞扫描器,可以指定扫描漏洞类型结合爬虫网站进行安全扫描

第十五集

1 joomscan

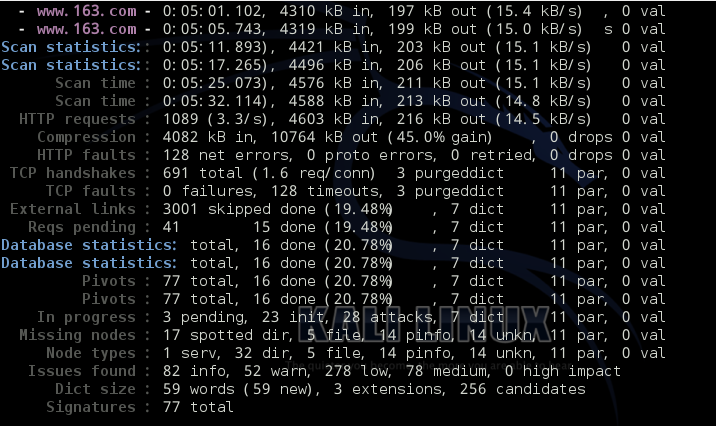

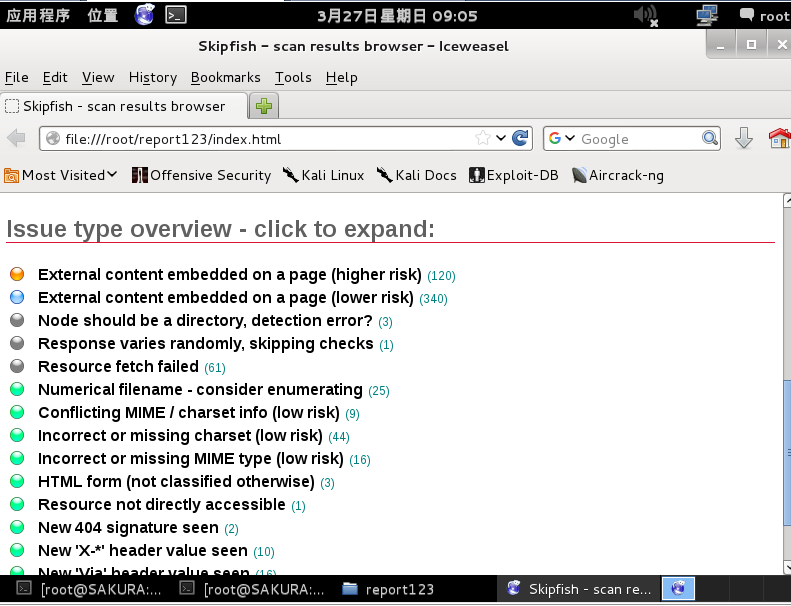

2 SkipFish 自动化网络安全扫描工具,与Nikto和Nessus有相似功能,但有一些独特优点。Skipfish通过HTTP协议处理且占用较低的CPU资源,运行速度比较快。 Skipfish -o /tmp/1.report http://url/

skipfish -o ~/report123 http://www.163.com

3 Uniscan Gui

4 W3AF Web应用程序攻击和检查框架,有超过130个插件,包括检查网站爬虫,SQL注入(SQL Injection),跨站(XSS),本地文件包含(LFI),远程文件包含(RFI)等。

5 Wapiti,采用黑盒的方式主动的对被测Web应用进行扫描,实现了内置的匹配算法

KALI视频学习11-15的更多相关文章

- Kali视频学习1-5

Kali视频学习1-5 安装 安装Kali虚拟机 设置网络更新,使用了163的源 deb http://mirrors.163.com/debian wheezy main non-free cont ...

- Kali视频学习21-25

Kali视频学习21-25 (21)密码攻击之在线攻击工具 一.cewl可以通过爬行网站获取关键信息创建一个密码字典. 二.CAT (Cisco-Auditing-Tool)很小的安全审计工具,扫描C ...

- Kali视频学习16-20

Kali视频学习16-20 (16)Kali漏洞分析之数据库评估(一) 一. BBQSql BBQSql 是Python编写的盲注工具(blind SQL injection framework),当 ...

- Kali视频学习6-10

Kali视频学习6-10 kali信息收集之主机探测 主机探测指识别目标机器是否可用(简单来说是否在线),在探测过程中,需要得到目标是否online等信息.由于IDS和(入侵检测系统)和IPS(入侵保 ...

- kali视频学习(11-15)

第四周kali视频(11-15)学习 11.漏洞分析之OpenVAS使用 12.漏洞分析之扫描工具 13.漏洞分析之WEB爬行 14.漏洞分析之WEB漏洞扫描(一) 15.漏洞分析之WEB漏洞扫描(二 ...

- kali视频学习(6-10)

第三周 kali视频(6-10)学习 6.信息搜集之主机探测 7.信息搜集之主机扫描(nmap使用) 8.信息搜集之指纹识别 9.信息搜集之协议分析 10.漏洞分析之OpenVAS安装 6.信息搜集之 ...

- KALI视频学习31-35

(三十一)Kali漏洞利用之SET Social Enginnering Toolkit(SET)是一个开源.Python驱动的社会工程学渗透测试工具,提供了非常丰富的攻击向量库.是开源的社会工程学套 ...

- kali视频(21-25)学习

第六周 kali视频(21-25)学习 21.密码攻击之在线攻击工具 22.密码攻击之离线攻击工具(一) 23.密码攻击之离线攻击工具(二) 24.密码攻击之哈希传递攻击 25.无线安全分析工具 21 ...

- kali视频(16-20)学习

第五周 kali视频(16-20)学习 16.漏洞分析之数据库评估(一) 17.漏洞分析之数据库评估(二) 18.漏洞分析之WEB应用代理 19.漏洞分析之burpsuite 20.漏洞分析之fuzz ...

随机推荐

- LeetCode-Combination Sum IV

Given an integer array with all positive numbers and no duplicates, find the number of possible comb ...

- JRebel插件安装配置与破解激活(多方案)详细教程

JRebel 介绍 IDEA上原生是不支持热部署的,一般更新了 Java 文件后要手动重启 Tomcat 服务器,才能生效,浪费不少生命啊.目前对于idea热部署最好的解决方案就是安装JRebel插件 ...

- Spring的Bean的生命周期以及Bean的后置处理器

Bean的生命周期: Spring IOC 容器可以管理 Bean 的生命周期, Spring 允许在 Bean 生命周期的特定点执行定制的任务. Spring IOC 容器对 Bean 的生命周期进 ...

- Morphia - mongodb之ORM框架

一.简介 二.注解 1.@Entity 2.@Id3.@Indexed4.@Embedded5.@Transient和@Property6.@Reference 三.示例 四.参考资料 Morphia ...

- Storm-源码分析- hook (backtype.storm.hooks)

task hook 在某些task事件发生时, 如果用户希望执行一些额外的逻辑, 就需要使用hook 当前定义如下事件, emit, cleanup, spoutAck-- 用户只需要开发实现ITas ...

- MySQL5.7安装手册

MySQL安装文档 1. 安装依赖包 yum install -y autoconf automake imake libxml2-devel expat-devel cmake gcc gcc-c+ ...

- react 获取input标签的输入值

参考:https://segmentfault.com/a/1190000012404114 两种方法,受控组件和非受控组件. 推荐使用受控组件,即通过this.state获取,因为其符合react规 ...

- icomoon.io生成字体图标

1. 准备svg图片 2. 打开icomoon选择icomoon App 3. import icons 上传本地的svg图片 4. 点击选中以后点击generate fonts形成字体图标 5. p ...

- VUE的安装与Django之间打通数据

一 VUE的安装与项目创建 1.1.安装nodeJS 官网下载安装:https://nodejs.org/zh-cn/ 1.2.安装脚手架 vue官网 => 学习 => 教程 => ...

- html知识代码

<!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF-8&quo ...