python渗透测试入门——取代netcat

1.代码及代码讲解。

实验环境:windows10下的linux子系统+kali虚拟机

import argparse

import socket

import shlex

import subprocess

import sys

import textwrap

import threading def execute(cmd):

cmd = cmd.strip()

if not cmd:

return

output = subprocess.check_output(shlex.split(cmd),stderr=subprocess.STDOUT)

#subprocess。这个库提供了一组强大的进程创建接口,让你可以通过多种方式调用其他程序

return output.decode()

class Netcat:

def __init__(self,args,buffer=None):

self.args = args

self.buffer = buffer

self.socket = socket.socket(socket.AF_INET,socket.SOCK_STREAM)

self.socket.setsockopt(socket.SOL_SOCKET,socket.SO_REUSEADDR,1)

#利用传进来的参数,初始化一个NetCat对象,然后创建一个socket对象

def run(self):

if self.args.listen:

self.listen()

else:

self.send()

#run函数作为NetCat对象的执行入口,它的逻辑其实相当简单:直接把后续的执行移交给其他两个函数。如果我们的NetCat对象是接收方,run就执行listen函数;如果是发送方,run就执行send函数 def send(self):

self.socket.connect((self.args.target,self.args.port))

if self.buffer:

self.socket.send(self.buffer)

try:

while True:

recv_len = 1

response = ''

while recv_len:

data = self.socket.recv(4096)

recv_len = len(data)

response += data.decode()

if recv_len < 4096:

break

if response:

print(response)

buffer = input('>')

buffer += '\n'

self.socket.send(buffer.encode())

except KeyboardInterrupt:

print('User terminated')

self.socket.close()

sys.exit()

#先连接到target和port,之后利用try/catch块,这样就能直接用Ctrl+C组合键手动关闭连接,再通过通过循环接收数据

def listen(self):

self.socket.bind((self.args.target,self.args.port))

self.socket.listen(5)

while True:

client_socket,_ = self.socket.accept()

client_thread = threading.Thread(target=self.handle,args=(client_socket,))

client_thread.start()

#listen函数把socket对象绑定到target和port上,然后开始用一个循环监听新连接,并把已连接的socket对象传递给handle函数。

def handle(self,client_socket):

if self.args.execute:

output = execute(self.args.execute)

client_socket.send(output.encode())

elif self.args.upload:

file_buffer = b''

while True:

data = client_socket.recv(4096)

print(data.decode)

if data:

file_buffer += data

else:

break

with open(self.args.upload,'wb') as f:

f.write(file_buffer)

message = f'Saved file {self.args.upload}'

client_socket.send(message.encode())

elif self.args.command:

cmd_buffer = b''

while True:

try:

client_socket.send(b'ailx10:#>')

while '\n' not in cmd_buffer.decode():

cmd_buffer += client_socket.recv(64)

response = execute(cmd_buffer.decode())

if response:

client_socket.send(response.encode())

cmd_buffer = b''

except Exception as e:

print(f'server killed {e}')

self.socket.close()

sys.exit()

#handle函数会根据它收到的命令行参数来执行相应的任务:执行命令、上传文件,或是打开一个shell。

#如果要执行命令,handle函数就会把该命令传递给execute函数,然后把输出结果通过socket发回去

#如果要执行命令,handle函数就会把该命令传递给execute函数,然后把输出结果通过socket发回去

#最后,如果要创建一个shell,我们还是创建一个循环,向发送方发一个提示符,然后等待其发回命令

if __name__ == "__main__":

parser = argparse.ArgumentParser(description="simple netcat tool",

formatter_class=argparse.RawDescriptionHelpFormatter,

epilog=textwrap.dedent("""Example:

netcat.py -t 192.168.0.108 -p 5555 -l -c # command shell

netcat.py -t 192.168.0.108 -p 5555 -l -u=mytest.txt # upload file

netcat.py -t 192.168.0.108 -p 5555 -l -e=\"cat /etc/passwd\" # execute command

echo 'ABC' | ./netcat.py -t 192.168.0.108 -p 135 # echo text to server port 135

netcat.py -t 192.168.0.108 -p 5555 # connect to server

"""))

parser.add_argument('-c','--command',action='store_true',help='command shell')

parser.add_argument('-e','--execute',help='execute specified command')

parser.add_argument('-l','--listen',action='store_true',help='listen')

parser.add_argument('-p','--port',type=int,default=5555,help='specified port')

parser.add_argument('-t','--target',default='192.168.0.108',help='specified ip')

parser.add_argument('-u','--upload',help='upload file') args = parser.parse_args()

if args.listen:

buffer = ''

else:

buffer = sys.stdin.read() nc = Netcat(args,buffer.encode())

nc.run()

2.小试牛刀。

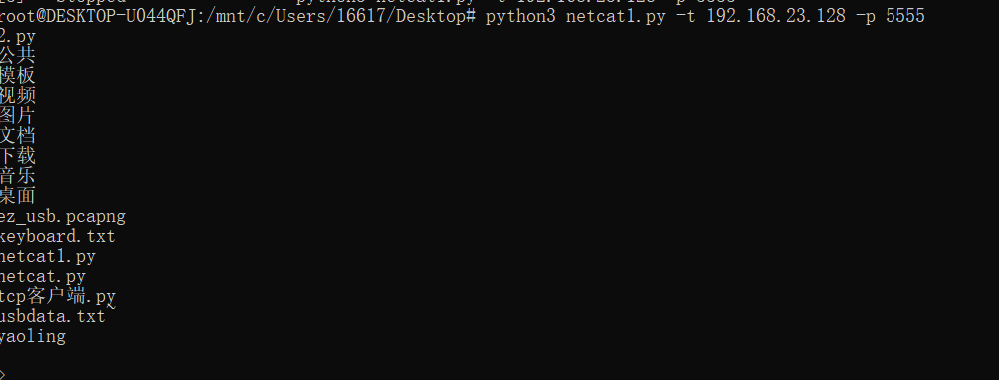

1)测试命令控制:

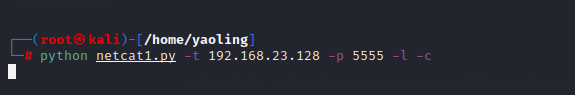

首先在Kali虚拟机上,启动一个接收方,让它在虚拟机IP地址的5555端口提供一个命令行shell。

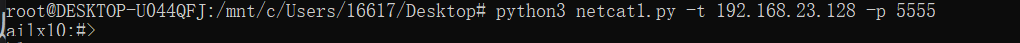

之后在本地端以客户端的模式打开脚本运行

可以看到,我们得到了一个典型的命令行shell

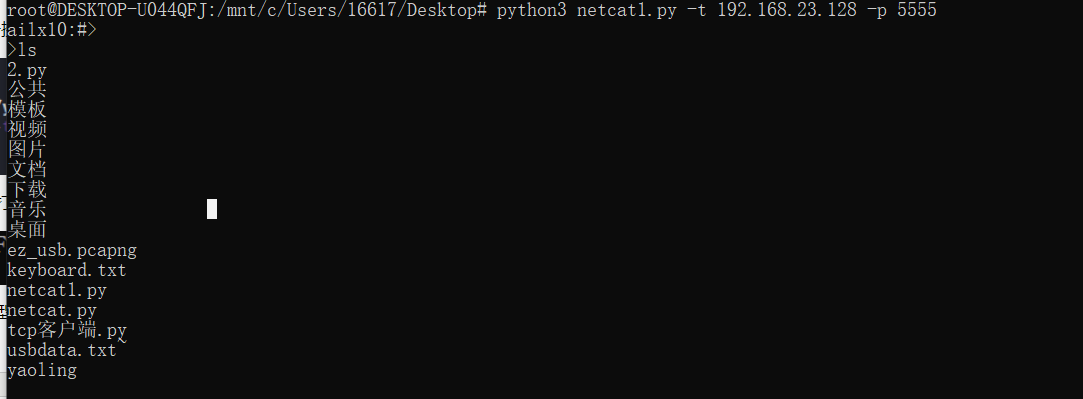

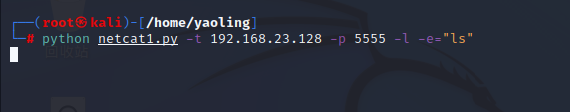

2)测试命令执行:

先在服务端运行

在客户端可直接看到命令执行结果

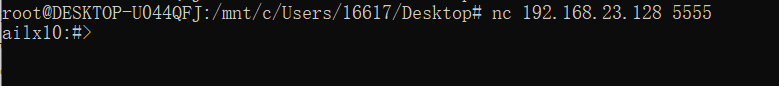

3)在本机上用原版netcat来连接Kali虚拟机

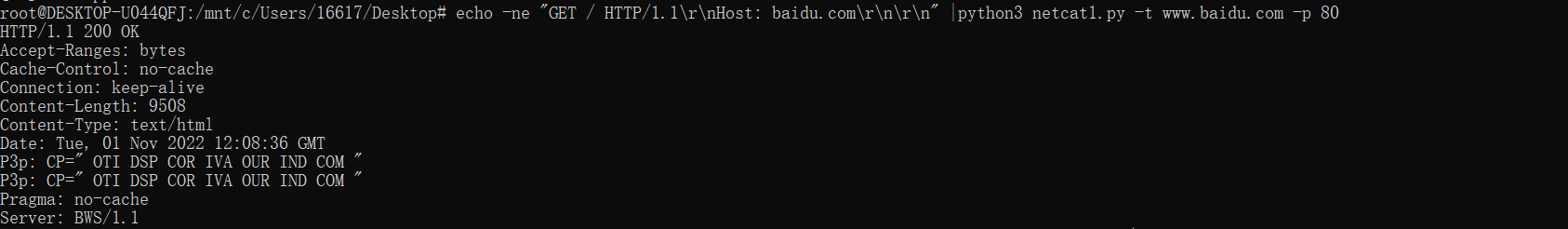

4)发送http请求

这次的分享就到这里, 下一次将开发一个TCP代理。

python渗透测试入门——取代netcat的更多相关文章

- python渗透测试入门——基础的网络编程工具

<Python黑帽子--黑客与渗透测试编程之道学习>这本书是我在学习安全的过程中发现的在我看来十分优秀的一本书,业内也拥有很高的评价,所以在这里将自己的学习内容分享出来. 1.基础的网络编 ...

- Android渗透测试Android渗透测试入门教程大学霸

Android渗透测试Android渗透测试入门教程大学霸 第1章 Android渗透测试 Android是一种基于Linux的自由及开放源代码的操作系统,主要用于移动设备,如智能手机.平板等.目前 ...

- Python渗透测试工具合集

摘自:http://www.freebuf.com/tools/94777.html 如果你热爱漏洞研究.逆向工程或者渗透测试,我强烈推荐你使用 Python 作为编程语言.它包含大量实用的库和工具, ...

- 渗透测试入门DVWA 教程1:环境搭建

首先欢迎新萌入坑.哈哈.你可能抱着好奇心或者疑问.DVWA 是个啥? DVWA是一款渗透测试的演练系统,在圈子里是很出名的.如果你需要入门,并且找不到合适的靶机,那我就推荐你用DVWA. 我们通常将演 ...

- 新萌渗透测试入门DVWA 教程1:环境搭建

首先欢迎新萌入坑.哈哈.你可能抱着好奇心或者疑问.DVWA 是个啥? DVWA是一款渗透测试的演练系统,在圈子里是很出名的.如果你需要入门,并且找不到合适的靶机,那我就推荐你用DVWA. 我们通常将演 ...

- python渗透测试工具集合

作者:一起学习Python 原文链接:https://zhuanlan.zhihu.com/p/21803985 著作权归作者所有.商业转载请联系作者获得授权,非商业转载请注明出处. 在进行漏洞研究. ...

- python渗透测试工具包

网络 Scapy, Scapy3k: 发送,嗅探,分析和伪造网络数据包.可用作交互式包处理程序或单独作为一个库.pypcap, Pcapy, pylibpcap: 几个不同 libpcap 捆绑的py ...

- Python 渗透测试编程技术方法与实践 ------全书整理

1.整个渗透测试的工作阶段 ( 1 )前期与客户的交流阶段.( 2 )情报的收集阶段.( 3 )威胁建模阶段.( 4 )漏洞分析阶段.( 5 )漏洞利用阶段.( 6 )后渗透攻击阶段.( 7 )报告阶 ...

- 渗透测试入门DVWA 环境搭建

DVWA是一款渗透测试的演练系统,在圈子里是很出名的.如果你需要入门,并且找不到合适的靶机,那我就推荐你用DVWA. 我们通常将演练系统称为靶机,下面请跟着我一起搭建DVWA测试环境.如果你有一定的基 ...

随机推荐

- Spring 02: Spring接管下的三层项目架构

业务背景 需求:使用三层架构开发,将用户信息导入到数据库中 目标:初步熟悉三层架构开发 核心操作:开发两套项目,对比Spring接管下的三层项目构建和传统三层项目构建的区别 注意:本例中的数据访问层, ...

- Java自增自减运算

自增自减运算 //++(自增) --(自减) 一元允运算 int a =3; //a = a+1-----4 int b=a++; //执行完这行代码后,先给b赋值,再自增 System.out.pr ...

- multiprocessing 让子进程忽略信号,手动关闭子进程

起因 同事想要写一个代码,主进程中监听SIGINT.SIGTERM信号退出,并关闭启动的子进程,代码类似这样 import signal import sys import time from mul ...

- KingbaseES 命令行安装数据库

关键字: KingbaseES.Linux.x86-64 一.安装前环境准备 1.硬件环境支持 ` 金仓数据库管理系统KingbaseES支持X86.X86_64,同时支持龙芯.飞腾等国产CPU硬 ...

- Mysql 实现 向上递归查找父节点并返回树结构

需求:通过mysql 8.0以下版本实现,一个人多角色id,一个角色对应某个节点menu_id,根节点的父节点存储为NULL, 向上递归查找父节点并返回树结构. 如果只有叶子,剔除掉; 如果只有根,只 ...

- B树-查找

B树系列文章 1. B树-介绍 2. B树-查找 3. B树-插入 4. B树-删除 查找 假设有一棵3阶B树,如下图所示. 下面说明在该B树中查找52的过程 首先,从根结点出发,根结点有两个键40和 ...

- (数据科学学习手札141)利用Learn Git Branching轻松学习git常用操作

1 简介 大家好我是费老师,Git作为世界上最流行的版本控制系统,可以说是每一位与程序打交道的朋友最值得学习的软件之一.除了管理自己的项目,如果你对参与开源项目感兴趣,那么Git更是联结Github. ...

- [C/C++]C语言-踩坑记录

很久没写C语言的代码,发现很多小细节,记下来备查. 0. C语言常规头文件 #include <stdlib.h> #include <stdio.h> 1. 二维数组的开辟和 ...

- Elastic:为Elastic Docker部署设置安全

文章转载自:https://elasticstack.blog.csdn.net/article/details/105710973 创建docker-compose.yml 在之前的教程中,那里使用 ...

- 第一个Django应用 - 第六部分:静态文件

前面我们编写了一个经过测试的投票应用,现在让我们给它添加一张样式表和一张背景图片. 除了由服务器生成的HTML文件外,WEB应用一般需要提供一些其它的必要文件,比如图片文件.JavaScript脚本和 ...