[网络/Java EE/Web]Tomcat/Nginx中配置全局的安全响应头(header)——X-Frame-Options / X-XSS-Protection / X-Content-Options

Step1 配置Tomcat

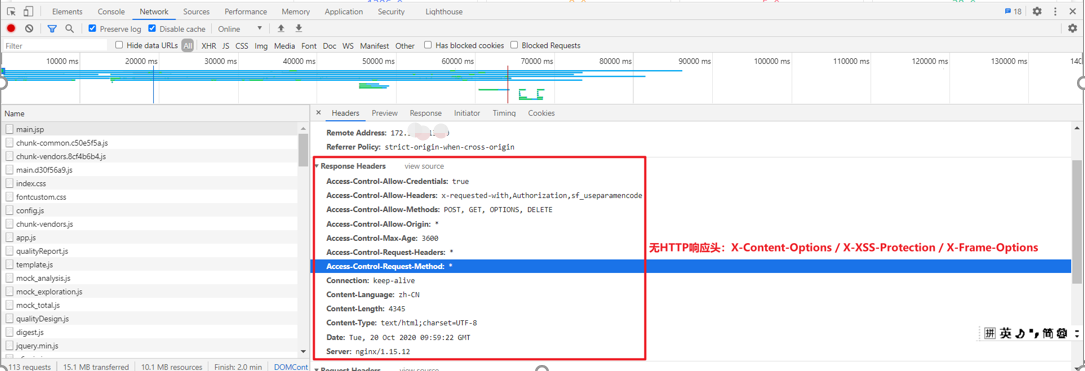

step1.1 查看是否已配置目标的HTTP网络安全头

- 方式1 – Tomcat / conf/web.xml

cat /opt/myTomcat/conf/web.xml | grep --color=auto -C 10 -i "httpHeaderSecurity"

- 方式2 查看Tomcat的任一Web HTTP网页/请求

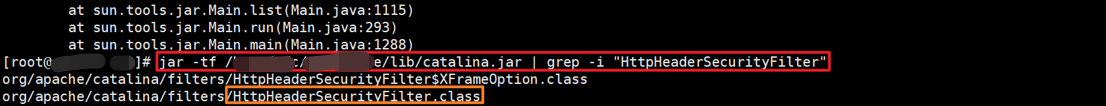

step1.2 确认Tomcat服务器中(catalina.jar)是否存在HttpHeaderSecurityFilter类

[root@hostName testUser]# jar -tf /opt/myTomcat/lib/catalina.jar | grep -i "HttpHeaderSecurityFilter"

org/apache/catalina/filters/HttpHeaderSecurityFilter$XFrameOption.class

org/apache/catalina/filters/HttpHeaderSecurityFilter.class

step1.3 利用HttpHeaderSecurityFilter为Tomcat配置全局的HTTP安全响应头

注:配置后,Tomcat会自动加载新的配置,故 无需重启Tomcat

vi /opt/myTomcat/conf/web.xml

(文件内加入如下配置)

- SAMEORIGIN 版配置

<filter>

<filter-name>httpHeaderSecurity</filter-name>

<filter-class>org.apache.catalina.filters.HttpHeaderSecurityFilter</filter-class>

<async-supported>true</async-supported>

<init-param>

<param-name>antiClickJackingEnabled</param-name> <!-- X-Frame-Options 默认(DENY) -->

<param-value>true</param-value>

</init-param>

<init-param>

<param-name>antiClickJackingOption</param-name> <!-- X-Frame-Options 默认(DENY) - org.apache.catalina.filters.HttpHeaderSecurityFilter 的内部枚举类 enum XFrameOption { DENY("DENY"),SAME_ORIGIN("SAMEORIGIN"),ALLOW_FROM("ALLOW-FROM"); } -->

<param-value>SAMEORIGIN</param-value>

</init-param>

<init-param>

<param-name>blockContentTypeSniffingEnabled</param-name> <!-- X-Content-Type-Options 默认: true(nosniff) -->

<param-value>true</param-value>

</init-param>

<init-param>

<param-name>xssProtectionEnabled</param-name> <!-- X-XSS-Protection 默认: true(1; mode=block) -->

<param-value>false</param-value>

</init-param>

</filter>

<filter-mapping>

<filter-name>httpHeaderSecurity</filter-name>

<url-pattern>/*</url-pattern>

<dispatcher>REQUEST</dispatcher>

</filter-mapping>

- ALLOW-FROM 版

<filter>

<filter-name>httpHeaderSecurity</filter-name>

<filter-class>org.apache.catalina.filters.HttpHeaderSecurityFilter</filter-class>

<async-supported>true</async-supported>

<init-param>

<param-name>antiClickJackingEnabled</param-name> <!-- X-Frame-Options 默认(DENY) -->

<param-value>true</param-value>

</init-param>

<init-param>

<param-name>antiClickJackingOption</param-name>

<!-- X-Frame-Options 默认(DENY) -

org.apache.catalina.filters.HttpHeaderSecurityFilter 的内部枚举类 enum XFrameOption { DENY("DENY"),SAME_ORIGIN("SAMEORIGIN"),ALLOW_FROM("ALLOW-FROM"); } -->

<param-value>ALLOW-FROM</param-value>

</init-param>

<init-param>

<param-name>antiClickJackingUri</param-name>

<!-- <param-value>http://10.xx.yy.148:18460</param-value> -->

<param-value>[http://10.xx.yy.148:18460][http://10.xx.yy.149:8085]</param-value>

</init-param>

</filter>

<filter-mapping>

<filter-name>httpHeaderSecurity</filter-name>

<url-pattern>/*</url-pattern>

<dispatcher>REQUEST</dispatcher>

</filter-mapping>

【备注】

配置http的响应头信息:属性名 X-Frame-Options / X-XSS-Protection / X-Content-Options

- https://blog.csdn.net/liangpingguo/article/details/86703284

- https://blog.csdn.net/li_wen_jin/article/details/88353763

1.此配置将即时生效,Tomcat会实时加载,故 配置完成后,无需重启

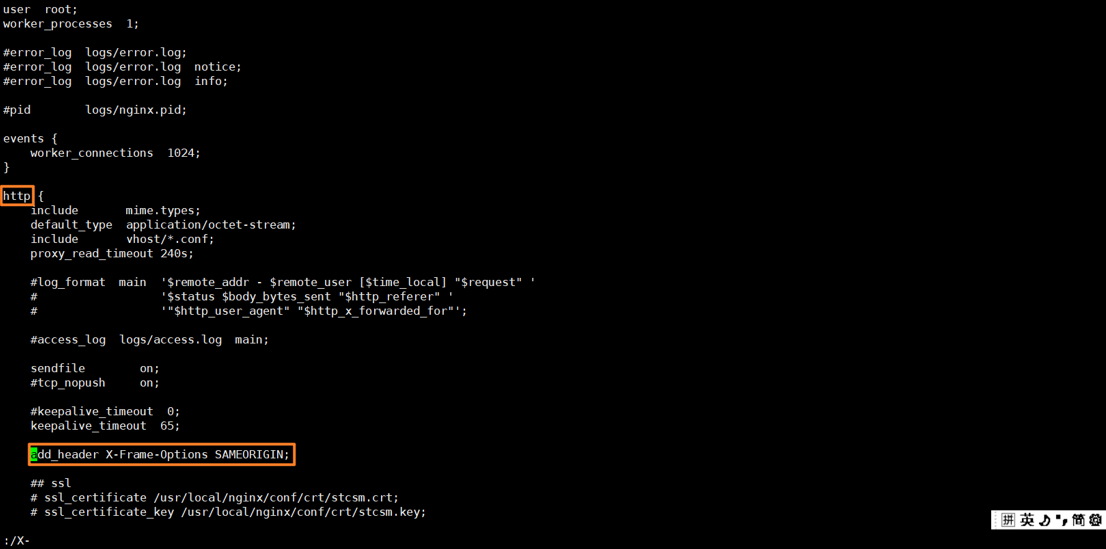

Step2 配置Nginx

step2.1 配置Nginx的HTTP安全头

# vi /usr/local/nginx/conf/nginx.conf

在http(或server)模块内添加如下内容:

add_header X-Frame-Options "SAMEORIGIN"; #或 add_header X-Frame-Options SAMEORIGIN;

add_header X-XSS-Protection "1; mode=block";

add_header X-Content-Type-Options "nosniff"; # 禁止嗅探文件类型

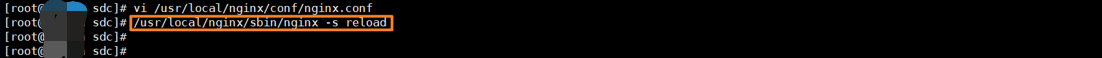

step2.2 添加后,重载nginx配置

注:重载(reload)操作不会使Nginx停止服务。

# /usr/local/nginx/sbin/nginx -s reload

Step3 验证配置是否生效

(验证方式同step1.1)

4 header配置详解

此3个header配置可避免以下3种(低危)安全漏洞:

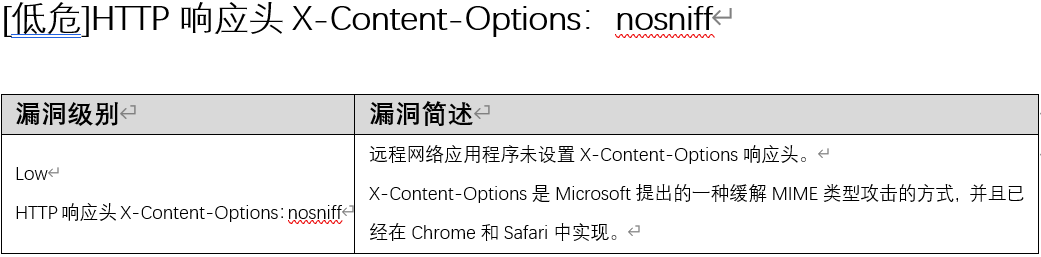

- [低危]HTTP响应头 X-Content-Options:nosniff

- [低危]HTTP响应头使用 X-XSS-Protection

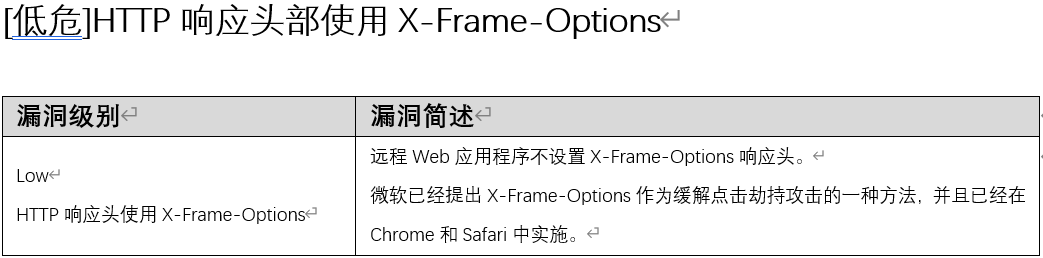

- [低危]HTTP响应头使用 X-Frame-Options

4-1 X-Content-Options

远程网络应用程序不设置X-Content-Options响应头。

X-Content-Options是Microsoft提出的一种缓解MIME类型攻击的方式,并且已经在Chrome和Safari中实现。

4-2 X-Frame-Options

可以配置的参数值有3个:

1.DENY:浏览器拒绝当前页面加载任何Frame页面。 [Tomcat中org.apache.catalina.filters.HttpHeaderSecurityFilter(catalina.jar)的默认值]

2.SAMEORIGIN:页面只能加载入同源域名下的页面。[一般配置此值即可]

3.ALLOW-FROM uri:只能被嵌入到指定域名的框架中。

5 补充问题

(现暂时没空)

- X-Frame-Options / X-XSS-Protection / X-Content-Options 三者的配置的值的意义

- 3个header涉及的安全漏洞

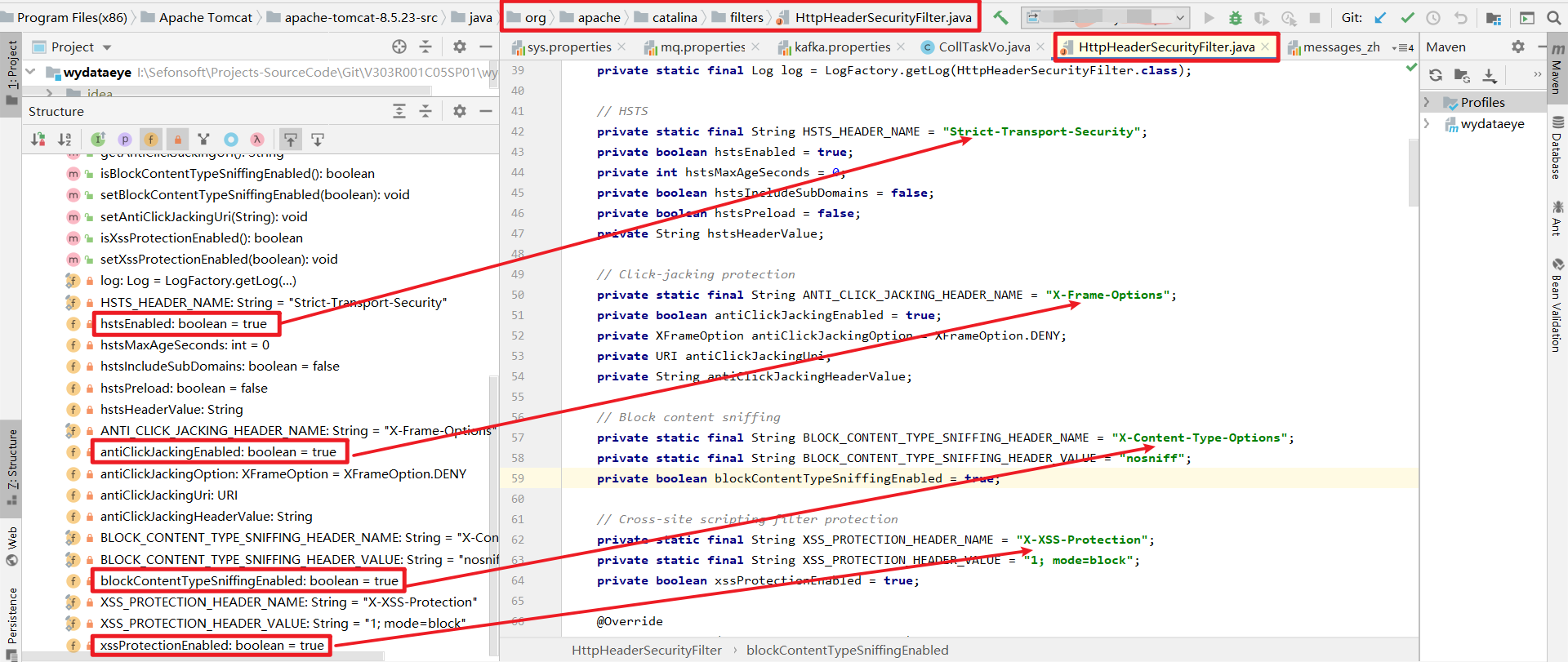

- 讲解 org.apache.catalina.filters.HttpHeaderSecurityFilter 源码

org.apache.catalina.filters.HttpHeaderSecurityFilter

[来源]

Tomcat(任何版本): /lib/catalina.jar:org.apache.catalina.filters.HttpHeaderSecurityFilter.class

Tomcat(source版): /java/org/apache/catalina/filters/HttpHeaderSecurityFilter.java

[重要的内置属性]

private static final String HSTS_HEADER_NAME = "Strict-Transport-Security"; //HSTS ,严格的传输安全

private static final String ANTI_CLICK_JACKING_HEADER_NAME = "X-Frame-Options"; //Click-jacking protection ,拒绝 frame

private static final String BLOCK_CONTENT_TYPE_SNIFFING_HEADER_NAME = "X-Content-Type-Options"; //Block content sniffing ,阻止内容嗅探

private static final String XSS_PROTECTION_HEADER_NAME = "X-XSS-Protection"; //Cross-site scripting filter protection , 跨站脚本过滤器保护

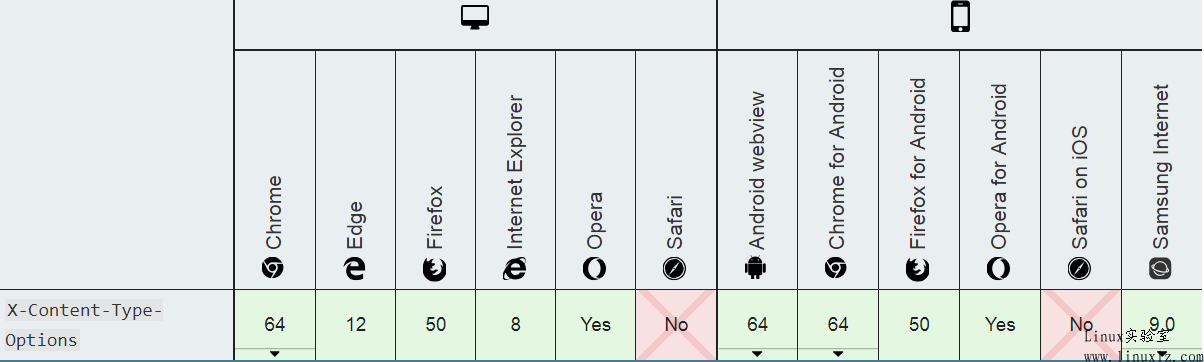

- 3个header的浏览器兼容性

- Java Web中 配置header的其它方法?

可参见该博文: Tomcat 配置“X-Frame-Options头” - CSDN

X 参考与推荐文献

- Tomcat 配置“X-Frame-Options头” - CSDN

- nginx设置X-Frame-Options的两种方法 - webkaka.com

- tomcat 配置修复X-Frame-Options 漏洞方法 - CSDN

[网络/Java EE/Web]Tomcat/Nginx中配置全局的安全响应头(header)——X-Frame-Options / X-XSS-Protection / X-Content-Options的更多相关文章

- Java eclipse Myeclipse tomcat安装及配置

Java eclipse Myeclipse tomcat安装及配置作者:天涯 来源:中国自学编程网 发布日期:1223857747目前,开发Java网页程序,最流行的就是用Myeclipse来进行编 ...

- 高性能Web服务器Nginx的配置与部署研究(13)应用模块之Memcached模块+Proxy_Cache双层缓存模式

通过<高性能Web服务器Nginx的配置与部署研究——(11)应用模块之Memcached模块的两大应用场景>一文,我们知道Nginx从Memcached读取数据的方式,如果命中,那么效率 ...

- 高性能Web服务器Nginx的配置与部署研究(7)核心模块之主模块的非测试常用指令

1. error_log 含义:指定存储错误日志的文件 语法:error_log <file> [debug|info|notice|warn|error|crit] 缺省:${prefi ...

- web.config文件中配置数据库连接的两种方式

web.config文件中配置数据库连接的两种方式 标签: 数据库webconfig 2015-04-28 18:18 31590人阅读 评论(1)收藏举报 分类: 数据库(74) 在网站开发 ...

- nginx中配置proxy_pass

在nginx中配置proxy_pass时,当在后面的url加上了/,相当于是绝对根路径,则nginx不会把location中匹配的路径部分代理走;如果没有/,则会把匹配的路径部分也给代理走. 下面四种 ...

- Nginx的配置文件简介及在Nginx中配置基于不同ip的虚拟主机

Nginx的配置文件简介及在Nginx中配置基于不同ip的虚拟主机: #user nobody; worker_processes 1; #error_log logs/error.log; #err ...

- 如何在web.config文件中配置Session变量的生命周期

实例说明:在网上购物商城中,为了维护在线购物环境,一般只有注册会员才可以购买商品.实现购物功能时,先通过Session变量记录会员的登录名,然后在购买商品页面通过判断会员是否登录确定其能否购买商品. ...

- 14 nginx 中配置 expires缓存提升网站负载

一:nginx 中配置 expires缓存提升网站负载 对于网站的图片,尤其是新闻站, 图片一旦发布, 改动的可能是非常小的.我们希望 能否在用户访问一次后, 图片缓存在用户的浏览器端,且时间比较长的 ...

- Nginx中配置vue,react项目地址

如题 像以前在Nginx中配置域名解析的时候只需要在conf.d文件夹下添加对应的xx.conf文件(当然了你也可以在nginx.conf)下配置. 如果是以前的老项目只需要在配置文件中server内 ...

- Nginx中配置https中引用http的问题

Nginx中配置https中引用http的问题 遇到问题: 今天公司要在后台增加直播入口,使用腾讯云的实时音视频,要求是必须使用https,在配置完强制跳转https候,发现后台无法上传图片,在浏览器 ...

随机推荐

- 关于LAB2中的assert

在LAB2中,测试类里会看到这样一句话 注释的意思是确保VM参数启用 -ea,这是个新东西,平时也没写过,我们来了解一下. assert不同于assertEquals这样的函数,是Java中的一个关键 ...

- CSS 常用样式-盒子实体化三属性

如果想在浏览器中具体看到一个盒子占有的实际位置,需要设置盒子可以实体化的三属性. 实体化属性:

- 十大经典排序之堆排序(C++实现)

堆排序 通过将无序表转化为堆,可以直接找到表中最大值或者最小值,然后将其提取出来,令剩余的记录再重建一个堆, 取出次大值或者次小值,如此反复执行就可以得到一个有序序列,此过程为堆排序. 思路: 1.创 ...

- MSSQL T-SQL 基础 (创建、增、删、改)

1.创建数据库 create database StudentAchievementMS ----创建数据库,可以只执行此行来创建数据库,但以下属性都是默认 on primary --主数据文件 ( ...

- 反射(Reflect)

反射摘要: 反射是java中非常强大的工具,利用反射可以书写框架,而框架就是半完成的代码.反射就是对类中的各个部分进行封装为其它对象,并且可以随时提取出Class或Object成员的属性,例如成员变量 ...

- 116、商城业务---分布式事务---seata的AT模式存在的问题&&最终一致性库存解锁逻辑

seata的AT模式不适合高并发的项目,因为它需要加锁来保证回滚.因此我们的订单服务方法中就尽量不能使用@GlobalTransactional来管理分布式事务. 因此在订单服务中,我们使用下面这种方 ...

- 记我的第一个UVM项目

没有天天写博客的习惯,后果就是老是忘记自己的排版风格.为了追求统一还要翻一下之前是怎么写的.这也算是意料之外的发现吧. 说实话,没人教的话从零开始学一个新的东西实在是太难了.即使互联网的存在已经大幅降 ...

- 记录下老dropbox的使用

32-bit: wget -O - "https://www.dropbox.com/download?plat=lnx.x86" | tar xzf - 64-bit: wget ...

- Conda 创建、激活、克隆、删除虚拟环境 - 搬运

Conda 创建.激活.克隆.删除虚拟环境 转自 :https://zhuanlan.zhihu.com/p/547724114 风影忍着 通常来说,对于每一个新的项目,我们都需要创建一个新的环境 ...

- 痞子衡嵌入式:2021 TencentOS Tiny AIoT应用创新大赛 - 初赛阶段的38个作品速览

腾讯 TencentOS 团队于2021年12月8日联合恩智浦半导体.安谋科技发起的线上开发者活动 - TencentOS Tiny AIoT 应用创新大赛目前已经进入到了最后的决赛阶段. 参赛者的作 ...