wannacry分析--20199319

病毒概况

- WannaCry病毒利用前阵子泄漏的方程式工具包中的“永恒之蓝”漏洞工具,进行网络端口扫描攻击,目标机器被成功攻陷后会从攻击机下载WannaCry病毒进行感染,并作为攻击机再次扫描互联网和局域网其他机器,形成蠕虫感染,大范围超快速扩散。

- 病毒母体为mssecsvc.exe,运行后会扫描随机ip的互联网机器,尝试感染,也会扫描局域网相同网段的机器进行感染传播。此外,会释放敲诈者程序tasksche.exe,对磁盘文件进行加密勒索。

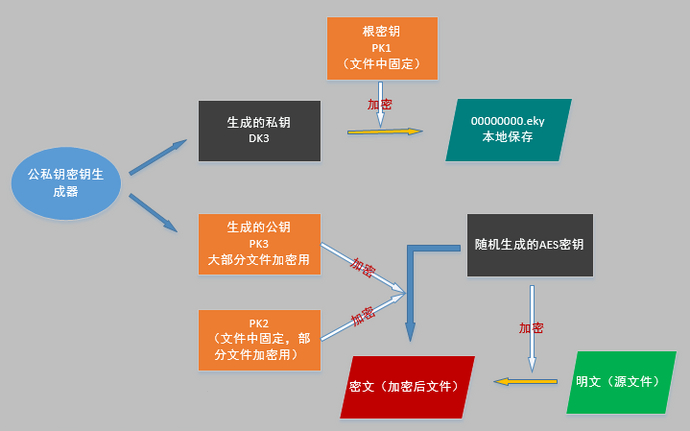

- 病毒加密使用AES加密文件,并使用非对称加密算法RSA 2048加密随机密钥,每个文件使用一个随机密钥,理论上不可破解。

详细分析

病毒在网络上设置了一个开关,当本地计算机能够成功访问http://www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com时,退出进程,不再进行传播感染。目前该域名已被安全公司接管。

蠕虫行为:

- 创建两个线程,分别扫描内网和外网的IP,开始进程蠕虫传播感染。对公网随机ip地址445端口进行扫描感染。对于局域网,则直接扫描当前计算机所在的网段进行感染。

- tasksche.exe行为(敲诈者)程序中内置两个RSA 2048公钥,用于加密,其中一个含有配对的私钥,用于演示能够解密的文件,另一个则是真正的加密用的密钥,程序中没有相配对的私钥。

- 病毒随机生成一个256字节的密钥,并拷贝一份用RSA2048加密,RSA公钥内置于程序中。

详细加密流程

解密程序

- 病毒解密程序中内置了其中一个公钥的配对私钥,可以用于解密使用该公钥加密的几个文件,用于向用户“证明”程序能够解密文件,诱导用户支付比特币。

- 程序判断本地是否存在“00000000.dky”文件,该文件为真实解密所需私钥文件。若存在,则通过解密测试文件来检测密钥文件是否正确。若正确,则解密。若错误或不存在,病毒将程判断解压后的Tor目录下是否存在taskhsvc.exe。若不存在,则生成该文件,并且调用CreateProcessA拉起该进程。

- 该程序主要为匿名代理工具,该工具启动后会监听本地9050端口,病毒通过本地代理通信实现与服务器连接。

- 在点击“Check Payment”按钮后,由服务端判断是否下发解密所需私钥。若私钥下发,则会在本地生成解密所需要的dky文件。而后,程序便可利用该dky文件进行解密。不过,到目前为止,未曾有解密成功的案例。

文件恢复

中毒后用户电脑里面文档会被加密为后缀为.wncry的文件。弹出提示框提示用户付款比特币地址。购买比特币往这个比特币钱包付款以后,通过病毒的洋葱网络的匿名通信通道把付款的钱包地址发给病毒作者。作者如果匿名网络在线,点击“check payment”会收到回复的确认消息,这个时候用于解密的密钥会通过匿名网络发送回来。然后选择解密就可以解密文件了。解密完成后是仍然有可能重新中毒的,病毒并没有标签解密过的机器。

但实际上,已经被感染用户,能否恢复被加密锁死的文件?

结论是非常难,几乎不可能,即使支付赎金,也未必能得到解密密钥。WannaCry病毒存在一个致命缺陷--病毒作者无法明确认定哪些受害者支付了赎金,因此很难给出相应的解密密钥(密钥是对应每一台电脑的,没有通用密钥)。所以请不要轻易支付赎金(比特币),如上所述,即使支付了赎金,病毒作者也无法区分到底谁支付赎金并给出相应密钥。

wannacry分析--20199319的更多相关文章

- 永恒之蓝及WannaCry分析

以下部分是我的一次大作业,写了大概有一周,拿出来凑篇博客,如果有错误的地方,还请指正.粘贴过程中可能图片有错误. 1.环境搭建及简介 1.1 实验环境 Windows 7 (靶机) Parrot(攻击 ...

- Android版本的"Wannacry"文件加密病毒样本分析(附带锁机)

一.前言 之前一个Wannacry病毒样本在PC端肆意了很久,就是RSA加密文件,勒索钱财.不给钱就删除.但是现在移动设备如此之多,就有一些不法分子想把这个病毒扩散到移动设备了,这几天一个哥们给了一个 ...

- WANNACRY病毒中的加密技术分析

WANNACRY病毒中的加密技术分析 2019/11/6 16:56:46 分析WANNACRY病毒中的加解密技术的应用.分析内容包括但不限于:对称密码技术和公钥密码技术的作用:受害者支付赎金后就会恢 ...

- 从Wannacry到WannaRen:螣龙安科带你深度分析勒索病毒原理

从Wannacry到WannaRen:螣龙安科2020年4月7日,360CERT监测发现网络上出现一款新型勒索病毒wannaRen,该勒索病毒会加密windows系统中几乎所有的文件,并且以.Wann ...

- 360安全中心:WannaCry勒索软件威胁形势分析

猫宁!!! 参考链接:http://zt.360.cn/1101061855.php?dtid=1101062360&did=210646167 这不是全文,而是重点摘要部分. 2017年5月 ...

- 20199319《Linux内核原理与分析》第十一周作业

ShellShock攻击实验 什么是ShellShock Shellshock,又称Bashdoor,是在Unix中广泛使用的Bash shell中的一个安全漏洞,首次于2014年9月24日公开.许多 ...

- 2019-2020-1 20199319《Linux内核原理与分析》第九周作业

进程的切换和系统的一般执行过程 进程调度的时机 1.中断:起到切出进程指令流的作用.中断处理程序是与进程无关的内核指令流.中断类型: 硬中断:可屏蔽中断和不可屏蔽中断.高电平说明有中断请求. 软中断/ ...

- 2019-2020-1 20199319《Linux内核原理与分析》第七周作业

进程的描述和进程的创建 进程的描述 1.操作系统内核实现操作系统的三大管理功能: 进程管理 内存管理 文件系统. 其中最核心的功能是进程管理. 2.对进程的描述:在操作系统原理中,通过进程控制块PCB ...

- 2019-2020-1 20199319《Linux内核原理与分析》第六周作业

系统调用的三层机制(下) 给MenuOS增加命令 首先进入LinuxKernel文件夹,删除menu目录,然后git clone克隆一个新版本的menu,新版本的menu中已经添加了time和time ...

随机推荐

- flask_sqlalchemy的session线程安全源码解读

flask_sqlalchemy是如何在多线程中对数据库操作不相互影响 数据库操作隔离 结论:使用scoped_session实现数据库操作隔离 flask的api.route()接收一个请求,就会创 ...

- WCF的CommunicationObjectFaultedException异常问题

前天刚刚重装了系统,装上了Win7,结果在调试的时候,WCF服务Open报错了! 具体错误信息如下: System.ServiceModel.CommunicationObjectFaultedExc ...

- Mysql强制修改密码

windows: 1,停止MYSQL服务,CMD打开DOS窗口,输入 net stop mysql 2,在CMD命令行窗口,进入MYSQL安装目录 比如E:\Program Files\MySQL\M ...

- 事件冒泡 --- 仿select下拉框

要求:点击按钮时,下拉框显示:点击页面其他部分时,下拉框消失: 1. 不靠谱代码 <!DOCTYPE html> <html> <head lang="en&q ...

- EncryptionAndDecryptionC# 加密 解密

using System; using System.Collections.Generic; using System.Linq; using System.Text; using System.T ...

- PTA --- 天梯赛 L1-028 判断素数

L1-028 判断素数 (10 point(s)) 本题的目标很简单,就是判断一个给定的正整数是否素数. 输入格式: 输入在第一行给出一个正整数N(≤ 10),随后N行,每行给出一个小于231 ...

- 微信小程序-T

微信小程序安装完毕后,真机调试及预览(打开调试模式)有数据,其他类型无数据在微信公众号-开发-域名信息中绑定正确的域名即可 配置微信小程序合法域名微信公众号-开发微擎应用-基础设置微信app-site ...

- python基础之编码

ascci:字母.数字.特色字符,1个字节-8位Unicode:两个字节-16位,升级版四个字节-32位uft-8:最少一个字节-8位,英文字母-1个字节-8位,欧洲-2个字节-16位,中文-3个字节 ...

- Linux 基础整理

Linux系统的启动过程大体上可分为五部分:内核的引导:运行init:系统初始化:建立终端 :用户登录系统. 用户登录 Linux的账号验证程序是login,login会接收mingetty传来的用户 ...

- webdriervAPI(键盘事件)

from selenium import webdriver from selenium.webdriver.common.keys import Keys #导入键盘操作事件 driver ...