小白日记44:kali渗透测试之Web渗透-SqlMap自动注入(二)-sqlmap参数详解REQUEST

Sqlmap自动注入(二)

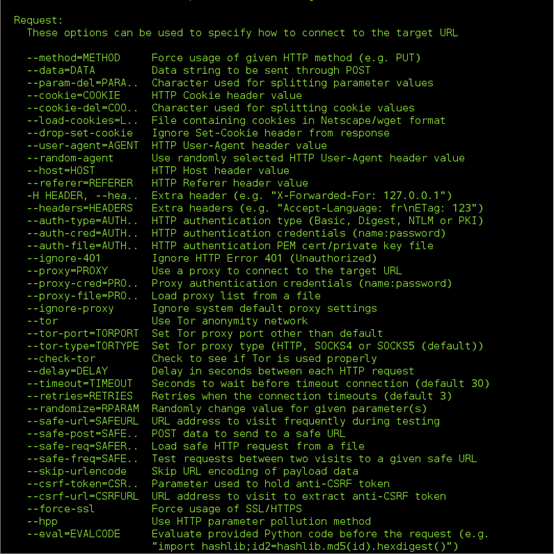

Request

###################################################

#inurl:.php?id=

1、 数据段:--data

Get/post都使用

【POST方法】Sqlmap -u “http://1.1.1.1/a.php” --data=”user=1&pass=2” –f

#sqlmap可自动识别“&”

【GET方法】Sqlmap –u “http://1.1.1.1/a.php” –-data=”user=1&pass=2”

2、 变量分隔符:--param-del

#大部分web application使用&作为变量之间的分隔符,但有些会使用”;”、“/”等。则需使用—param-del来指定

Sqlmap –u “http://1.1.1.1/a.php” –data=”q=foo;id” –param-del=”;” –f

3、 Cookie头(靶机:DVWA)

Web应用需要基于cookie的身份认证

还会检查cookie中的注入点(sqlmap自动测试)。

#只有当level>=2时,才会去扫描cookie中是否存在注入点

#当cookie信息更新了,sqlmap会自动检测新的http头,自动添加新的cookie。【可使用—drop-set-cookie暂停其功能】

Sqlmap –u “http://1.1.1.1/a.php?id=1” –cookie=”a=1;b=2” –f

4、 --user-agent

Sqlmap/1.0-dev-xxxxxx(默认情况下为这样)

--random-agent 【随机使用user-agent,user-agent字典文件】

5、 APP/WAF/IPS/IDS 过滤异常user-gent报错

[hh:mm:20] [ERROR] the target URL responded with an unknown HTTP

status code, try to force the HTTP User-Agent header with option --user-

agent or --random-agent

6、 Host头:--host 【也有可能存在注入点,比较少见】

前提:level=5

7、 Referer头:--referer 【理论上都有可能存在】

当浏览器向WEB服务器发送请求的时候,一般会带上HTTP REFERER,告诉服务器我是从哪个页面链接过来的,服务器籍此可以获得一些信息用于处理。

前提:level>=3

8、 额外的header:--headers 【开发者可能自定义http头】

每个头单独一行(名称区分大小写)

sqlmap -u “http://1.1.1.1/a.php?id=1” --headers="Host:www.a.com\nUser-Agent:yqwr" 【\n:用于换行;需注意大小写】

##默认情况下使用GET方法,若失败,再尝试POST方法

--method=POST/GET

9、 基于HTTP协议的身份验证

Basic/Digest/NTLM 【身份认证类型https://technet.microsoft.com/zh-cn/library/ms191264(v=sql.105).aspx】

Sqlmap –u “http://1.1.1.1/a.php?id=1” –auth-type Basic –auth-cred “user:pass”

10、--auth-cert / --auth-file 【少见】

--auth:file=”ca.PEM”

含私钥(或包含PEM格式的证书链)的PEM格式证书文件

11、 http(s)代理

--proxy=”http://127.0.0.1:8087”

--proxy-cred=”name:pass”

--ignore-proxy

忽略系统级代理设置,通常用于扫描本地网络目标

Sqlmap –u ”http://1.1.1.1/a.php?id=1” –proxy=”http://127.0.0.1:8087” -f

#命令规范【--命令=”参数”】

12、--delay

每次http(s)请求之间延迟时间,浮点数,单位为秒,默认无延迟,以网络带宽,最大程度发包

13、--timeout

请求超时时间,浮点数,默认为30秒

14、--retires

http(s)连接超时重试次数,默认3次

15、--randomize

长度、类型与原始值保持一致的前提下,指定每次请求随机取值的参数名

#如:sqlmap –u “http://1.1.1.1/a.php?id=100” –randomize=”id”

16、--scope 【作用:指定范围】

过滤日志内容,通过正则表达式筛选扫描对象

Sqlmap -l burp.log –scope=”(www)?\.target\.(com | net | org)”

Sqlmap –l 2.log –scope=”(19)?\.168\.20\.(1|10|100)” –level 3 –dbs

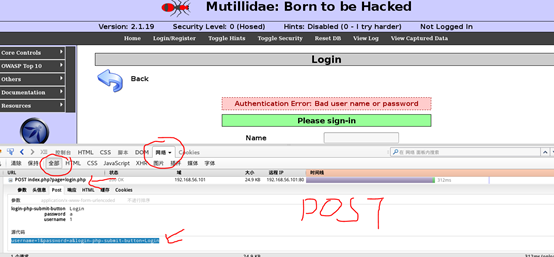

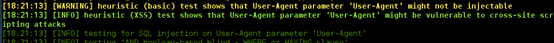

User-agent中的注入点

#使用靶场mutillidae,获得get/post请求

0x00使用burpsuit记录日志信息

0x01在mutillidae中进行手动爬网

17、--safe-url / --sqfe-freq

检测和盲注截断会产生大量失败请求,服务器端可能因此销毁session

每次发送--safe-freq(频率)次注入请求后,发送一次正常请求

18、--skip-urlencode

默认GET方法会对传输内容进行编码,某些WEB服务器不遵守RFC标准编码,而使用原始字符提交数据。【此为web application的特征,需在扫描前分析】

19、--eval

【典型使用场景:某些web application中找回密码的链接

(sqlmap –u ”http://mailaddress&hash=wqd32ni5abvi7a” ---eval=”import haslib;hashlib.md5(id).hexdigest()”){其中hash值为邮箱地址的hash值;其他情况:hash值为时间}】

每次请求前执行指定的python代码

每次请求更改或增加新的参数值(时间依赖、其他参数值依赖)

小白日记44:kali渗透测试之Web渗透-SqlMap自动注入(二)-sqlmap参数详解REQUEST的更多相关文章

- 小白日记46:kali渗透测试之Web渗透-SqlMap自动注入(四)-sqlmap参数详解- Enumeration,Brute force,UDF injection,File system,OS,Windows Registry,General,Miscellaneous

sqlmap自动注入 Enumeration[数据枚举] --privileges -U username[CU 当前账号] -D dvwa -T users -C user --columns [ ...

- 小白日记45:kali渗透测试之Web渗透-SqlMap自动注入(三)-sqlmap参数详解-Optimization,Injection,Detection,Techniques,Fingerprint

sqlmap自动注入 Optimization [优化性能参数,可提高效率] -o:指定前三个参数(--predict-output.--keep-alive.--null-connection) - ...

- 小白日记43:kali渗透测试之Web渗透-SqlMap自动注入(一)-sqlmap参数详解TARGET

SqlMap自动注入(一) sqlmap是一款非常强大的开源sql自动化注入工具,可以用来检测和利用sql注入漏洞[动态页面中get/post参数.cookie.HTTP头].它由Python语言开发 ...

- 小白日记28:kali渗透测试之Web渗透-扫描工具-Nikto

扫描工具-Nikto #WEB渗透 靶机:metasploitable 靶场:DVWA[默认账号/密码:admin/password] #新手先将DVWA的安全性,调到最低,可容易发现漏洞 侦察[减少 ...

- 小白日记30:kali渗透测试之Web渗透-扫描工具-Skipfish

WEB渗透-skipfish Skipfish是一个命令行模式,以C语言编写的积极的Web应用程序的安全性侦察工具,没有代理模式. 它准备了一个互动为目标的网站的站点地图进行一个递归爬网和基于字典的探 ...

- 小白日记34:kali渗透测试之Web渗透-扫描工具-Burpsuite(二)

扫描工具-Burpsuite 公共模块 0.Spider 爬网 手动爬网 先禁用截断功能 手动将页面中点击所有连接,对提交数据的地方,都进行提交[无论内容] 自动爬网[参数设置] 指定爬网路径,否则其 ...

- 小白日记47:kali渗透测试之Web渗透-XSS(一)

XSS [推荐书籍:XSS跨站脚本攻击剖析与防御] xss表示Cross Site Scripting(跨站脚本攻击),它与SQL注入攻击类似,SQL注入攻击中以SQL语句作为用户输入,从而达到查询/ ...

- 小白日记51:kali渗透测试之Web渗透-WebShell(中国菜刀、WeBaCoo、Weevely)

webshell 本质:<?php echo shell_exec($_GET['cmd']);?> windows平台 中国菜刀官网:胖客户端程序,国产中比较优秀的webshell,适用 ...

- 小白日记54:kali渗透测试之Web渗透-补充概念(AJAX,WEB Service)

补充概念 AJAX(异步javascript和XML) Asynchronous javascript and xml 是一个概念,而非一种新的编程语言,是一组现有技术的组合 通过客户端脚本动态更新页 ...

随机推荐

- 轻松学习Linux之进程监视与管理

前后台进程转换-1 前后台进程转换-2 本文出自 "李晨光原创技术博客" 博客,谢绝转载!

- cordova,phonegap 重力感应

3.0版本后,cordova通过插件模式实现设备API,使用CLI的plugin命令可以添加或者移除插件: $ cordova plugin add org.apache.cordova.device ...

- c++builder 代码输入助手

c++builder 代码输入助手 指针箭头.指针符号-> 输入太麻烦 java.c#.delphi 语音,输入. 一个字符,就可以弹出代码提示窗口.很是方便. c++,输入->,需要按3 ...

- 【MySql】权限不足导致的无法连接到数据库以及权限的授予和撤销

[环境参数] 1.Host OS:Win7 64bit 2.Host IP:192.168.10.1 3.VM: VMware 11.1.0 4.Client OS:CentOS 6 5.Client ...

- 简单版问卷调查系统(Asp.Net+SqlServer2008)

1.系统主要涉及以下几个表 问卷项目表(Q_Naire) 问卷题目表(Q_Problem) 题目类型表(Q_ProblmeType) 题目选项表(Q_Options) 调查结果表(Q_Answer) ...

- 1.VS2010C++环境设置

一.需要下载的软件 1.visual studio 2010\\xxzx\tools\编程工具\MICROSOFT\VISUAL.STUDIO\VISUAL.STUDIO.201032位cn_visu ...

- 关于PCB 3D 模型的快速导入方法

altium designer中创建的3D library 只能查看3D效果,并没有其他功能,经测试在原理图编辑界面通过给元件添加 PCB 3D 并不能真正添加3D模型,这样添加根本没有效果(显示不出 ...

- C#取得当前目录 转载

/获取包含清单的已加载文件的路径或 UNC 位置. public static string sApplicationPath = Assembly.GetExecutingAssem ...

- 实现jsp网站添加到收藏夹

var ctrl = (navigator.userAgent.toLowerCase()).indexOf('mac') != -1 ? 'Command/Cmd': 'CTRL'; ...

- My集合框架第三弹 AVL树

旋转操作: 由于任意一个结点最多只有两个儿子,所以当高度不平衡时,只可能是以下四种情况造成的: 1. 对该结点的左儿子的左子树进行了一次插入. 2. 对该结点的左儿子的右子树进行了一次插入. 3. 对 ...