Spring Cloud Alibaba | Sentinel:分布式系统的流量防卫兵动态限流规则

Spring Cloud Alibaba | Sentinel:分布式系统的流量防卫兵动态限流规则

前面几篇文章较为详细的介绍了Sentinel的使用姿势,还没看过的小伙伴可以访问以下链接查看:

但是依然无法满足我们日常的生产需要,其中,非常重要的一点就是限流规则的配置是存在当前应用的内存中的,每次我们重启应用以后,我们在Sentinel控制台中配置的规则就丢失了,下面,我们就介绍一下Sentinel规则持久化的方式。

Sentinel为我们提供了两种方式对规则进行修改:

- 通过 API 直接修改 (loadRules)

- 通过 DataSource 适配不同数据源修改

loadRules() 方法只接受内存态的规则对象,但更多时候规则存储在文件、数据库或者配置中心当中。DataSource 接口给我们提供了对接任意配置源的能力。相比直接通过 API 修改规则,实现 DataSource 接口是更加可靠的做法。

DataSource 扩展常见的实现方式有:

- 拉模式:客户端主动向某个规则管理中心定期轮询拉取规则,这个规则中心可以是 RDBMS、文件,甚至是 VCS 等。这样做的方式是简单,缺点是无法及时获取变更;

- 推模式:规则中心统一推送,客户端通过注册监听器的方式时刻监听变化,比如使用 Nacos、Zookeeper 等配置中心。这种方式有更好的实时性和一致性保证。

Sentinel 目前支持以下数据源扩展:

- Pull-based: 文件、Consul (since 1.7.0)

- Push-based: ZooKeeper, Redis, Nacos, Apollo

这里,我们重点介绍一下Sentinel基于Nacos实现动态规则。

1. Sentinel基于Nacos动态规则实战

1.1 创建子工程sentinel_nacos

工程依赖pom.xml如下:

代码清单:Alibaba/sentinel-springcloud-high/sentinel_nacos/pom.xml

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>com.alibaba.csp</groupId>

<artifactId>sentinel-datasource-nacos</artifactId>

</dependency>

1.2 配置文件application.yml如下:

代码清单:Alibaba/sentinel-springcloud-high/sentinel_nacos/src/main/resources/application.yml

server:

port: 10000

spring:

application:

name: spring-cloud-sentinel-nacos

cloud:

nacos:

discovery:

server-addr: 192.168.44.129:8848

sentinel:

transport:

dashboard: localhost:8080

port: 8720

datasource:

ds:

nacos:

server-addr: 192.168.44.129:8848

dataId: spring-cloud-sentinel-nacos

groupId: DEFAULT_GROUP

rule-type: flow

namespace: 8282c713-da90-486a-8438-2a5a212ef44f

spring.cloud.sentinel.transport.dashboard:Sentinel控制台的访问地址。spring.cloud.sentinel.datasource.ds.nacos.server-addr:nacos的访问地址。spring.cloud.sentinel.datasource.ds.nacos.dataId:nacos中存储规则的groupId。spring.cloud.sentinel.datasource.ds.nacos.groupId:nacos中存储规则的dataId。spring.cloud.sentinel.datasource.ds.nacos.rule-type:用来定义存储的规则类型,不可为空。spring.cloud.sentinel.datasource.ds.nacos.namespace:nacos中存储规则的namespace。

由于版本迭代关系,本示例中的配置信息不一定适用于所有版本,可以通过分析DataSourcePropertiesConfiguration、NacosDataSourceProperties和AbstractDataSourceProperties这三个配置来得出具体配置内容,会更为准确。

例如,本示例中的配置来源于NacosDataSourceProperties和AbstractDataSourceProperties。

NacosDataSourceProperties源码如下:

public class NacosDataSourceProperties extends AbstractDataSourceProperties {

private String serverAddr;

@NotEmpty

private String groupId = "DEFAULT_GROUP";

@NotEmpty

private String dataId;

private String endpoint;

private String namespace;

private String accessKey;

private String secretKey;

// 代码省略...

}

AbstractDataSourceProperties源码如下:

public class AbstractDataSourceProperties {

@NotEmpty

private String dataType = "json";

@NotNull

private RuleType ruleType;

private String converterClass;

@JsonIgnore

private final String factoryBeanName;

@JsonIgnore

private Environment env;

}

笔者这里仅配置一个不可为空并且没有默认值的ruleType,有关ruleType的取值可以查看com.alibaba.cloud.sentinel.datasource.RuleType,这是一个枚举类型。

1.3 创建一个接口测试类HelloController.java如下:

代码清单:Alibaba/sentinel-springcloud-high/sentinel_nacos/src/main/java/com/springcloud/sentinel_nacos/controller/HelloController.java

@RestController

public class HelloController {

@GetMapping("/hello")

public String hello(HttpServletRequest request) {

return "Hello, port is: " + request.getLocalPort();

}

}

1.4 配置Nacos配置中心

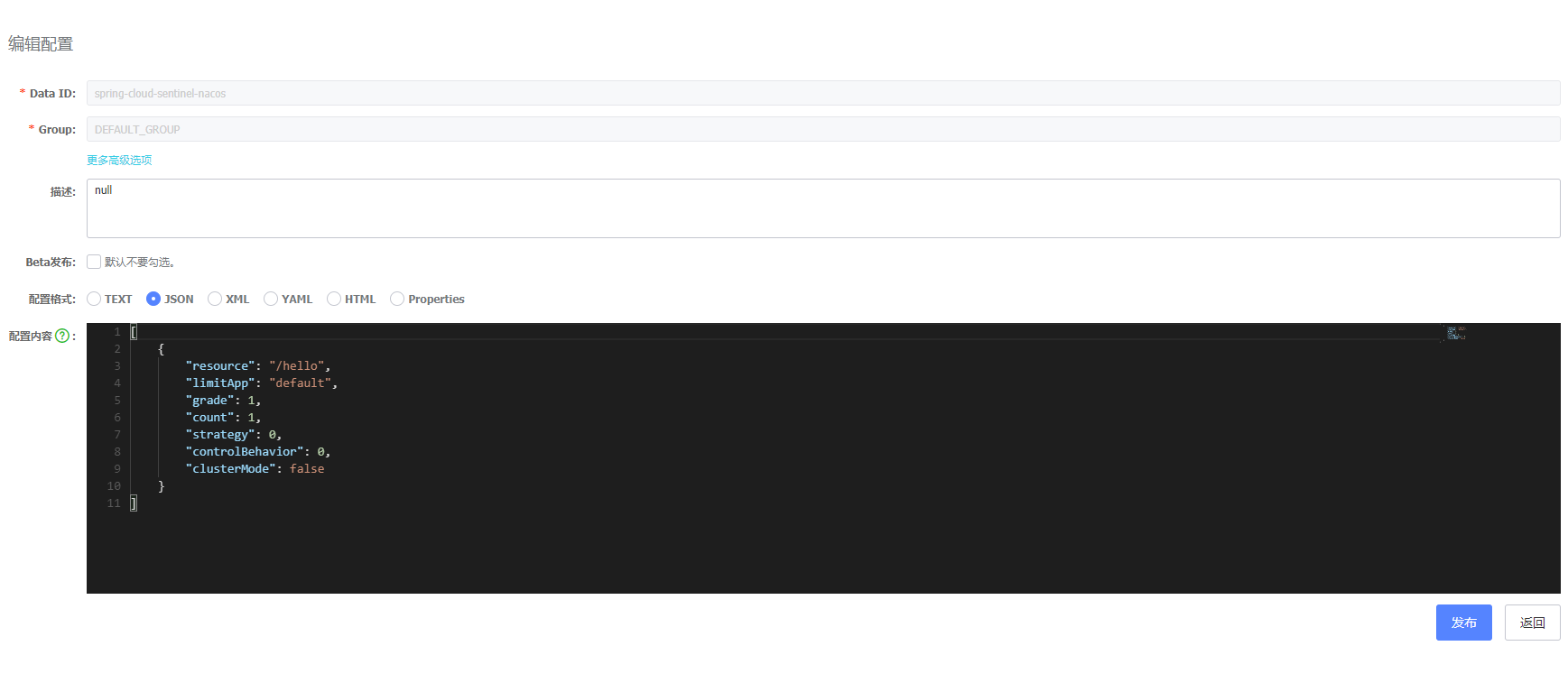

配置内容如图:

注意其中配置的Data ID和Group要和程序中配置的保持一致。格式选择JSON,填入的内容如下:

[

{

"resource": "/hello",

"limitApp": "default",

"grade": 1,

"count": 1,

"strategy": 0,

"controlBehavior": 0,

"clusterMode": false

}

]

可以看到上面配置规则是一个数组类型,数组中的每个对象是针对每一个保护资源的配置对象,每个对象中的属性解释如下:

- resource:资源名,即限流规则的作用对象。

- limitApp:流控针对的调用来源,若为 default 则不区分调用来源。

- grade:限流阈值类型,QPS 或线程数模式,0代表根据并发数量来限流,1代表根据QPS来进行流量控制。

- count:限流阈值

- strategy:判断的根据是资源自身,还是根据其它关联资源 (refResource),还是根据链路入口

- controlBehavior:流控效果(直接拒绝 / 排队等待 / 慢启动模式)

- clusterMode:是否为集群模式

1.5 测试

正常启动子工程,打开浏览器访问几次http://localhost:10000/hello ,速度快一些可以发现已经限流了,限流后页面显示如下:

Blocked by Sentinel (flow limiting)

正面限流配置成功,这时我们打开Sentinel控制台,看一下流量规则限制,已经有一条数据了,是我们在Nacos中配置的数据,如图:

注意:

在Sentinel动态规则整合了Nacos以后,对于修改接口流量控制就有两个地方了,一个是Sentinel的控制台,还有一个是Nacos的控制台。

但是要谨记,在当前版本中,在Sentinel控制台中修改了规则,将不会同步至Nacos的配置中心,而在Nacos中修改了配置规则,则会通过在客户端的Listener来是同步Sentinel控制台。所以,在整合了Nacos做动态规则存储后需要注意两点:

- Sentinel控制台中修改规则:仅存在于服务的内存中,不会修改Nacos中的配置值,重启后恢复原来的值。

- Nacos控制台中修改规则:服务的内存中规则会更新,Nacos中持久化规则也会更新,重启后依然保持。

建议各位堵住最好在Nacos控制台做规则的修改操作,尽量避免直接在Sentinel控制台中直接做规则修改。

2. 示例代码

Spring Cloud Alibaba | Sentinel:分布式系统的流量防卫兵动态限流规则的更多相关文章

- Spring Cloud Alibaba | Sentinel: 分布式系统的流量防卫兵初探

目录 Spring Cloud Alibaba | Sentinel: 分布式系统的流量防卫兵初探 1. Sentinel 是什么? 2. Sentinel 的特征: 3. Sentinel 的开源生 ...

- alibaba/Sentinel 分布式 系统流量防卫兵

Sentinel: 分布式系统的流量防卫兵 Sentinel 是什么? 随着微服务的流行,服务和服务之间的稳定性变得越来越重要.Sentinel 以流量为切入点,从流量控制.熔断降级.系统负载保护等多 ...

- Sentinel分布式系统的流量防卫兵

Sentinel 是什么?官网:https://github.com/alibaba/Sentinel/wiki/介绍 随着微服务的流行,服务和服务之间的稳定性变得越来越重要.Sentinel 以流量 ...

- Sentinel: 分布式系统的流量防卫兵

前言 在 Spring Cloud 体系中,熔断降级我们会使用 Hystrix 框架,限流通常会在 Zuul 中进行处理,Zuul 中没有自带限流的功能,我们可以自己做限流或者集成第三方开源的限流框架 ...

- Spring Cloud Alibaba | Sentinel: 服务限流基础篇

目录 Spring Cloud Alibaba | Sentinel: 服务限流基础篇 1. 简介 2. 定义资源 2.1 主流框架的默认适配 2.2 抛出异常的方式定义资源 2.3 返回布尔值方式定 ...

- Spring Cloud Alibaba | Sentinel:分布式系统的流量防卫兵基础实战

Spring Cloud Alibaba | Sentinel:分布式系统的流量防卫兵基础实战 Springboot: 2.1.8.RELEASE SpringCloud: Greenwich.SR2 ...

- Spring Cloud Alibaba | Sentinel:分布式系统的流量防卫兵进阶实战

Spring Cloud Alibaba | Sentinel:分布式系统的流量防卫兵进阶实战 在阅读本文前,建议先阅读<Spring Cloud Alibaba | Sentinel:分布式系 ...

- Spring Cloud Alibaba | Sentinel: 服务限流高级篇

目录 Spring Cloud Alibaba | Sentinel: 服务限流高级篇 1. 熔断降级 1.1 降级策略 2. 热点参数限流 2.1 项目依赖 2.2 热点参数规则 3. 系统自适应限 ...

- Spring Cloud Alibaba Sentinel对Feign的支持

Spring Cloud Alibaba Sentinel 除了对 RestTemplate 做了支持,同样对于 Feign 也做了支持,如果我们要从 Hystrix 切换到 Sentinel 是非常 ...

随机推荐

- CSS3: @font-face 介绍与使用

@font-face 是CSS3中的一个模块,他主要是把自己定义的Web字体嵌入到你的网页中,随着@font-face模块的出现,我们在Web的开发中使用字体不怕只能使用Web安全字体,你们当中或许有 ...

- alluxio源码解析-netty部分(2)

netty简介 Netty是 一个异步事件驱动的网络应用程序框架,用于快速开发可维护的高性能协议服务器和客户端. netty作为alluxio中重要的通讯组件 在常见的客户端上传,下载中,都会有n ...

- Java学习|多线程学习笔记

什么是线程? 可以理解为进程中独立运行的字任务. 使用多线程: 1.继承Thread类:从源码可以看到,Thread累实现了Runnable接口. 如果多次调用st ...

- ggplot2: how to check the color and coreponding value pairs

The way to check the color and coreponding value pairs in ggplot2 To see what colors are used to mak ...

- Flask框架(二)—— 反向解析、配置信息、路由系统、模板、请求响应、闪现、session

Flask框架(二)—— 反向解析.配置信息.路由系统.模板.请求响应.闪现.session 目录 反向解析.配置信息.路由系统.模板.请求响应.闪现.session 一.反向解析 1.什么是反向解析 ...

- 01 Python网络爬虫简介

什么是爬虫 爬虫就是通过编写程序模拟浏览器上网,然后去互联网上爬取/获取数据的过程. 爬虫的分类 - 通用爬虫:就是爬取互联网中的一整张页面内容. - 聚焦爬虫:根据指定的需求爬取页面中指定的局部内容 ...

- jqGrid根据数据动态设置rowList

superme.rowList = [10,20,50,100]; superme.rowNum = 20; 全局属性 loadComplete : function (data) { if(data ...

- 王某人从0开始学习lorawan的笔记_1:最底层!IO驱动层,Gpio_t类

本来想介绍SX1276(与SX1278的操作完全相同,只是需要处理频段)的,但是这款芯片内容还是很丰富的,三言两语介绍不清,而且资料也很多就算了. 直接正面怼lorawan吧,怼到高地去,打爆lora ...

- 2019年7-8月Leetcode每日训练日志

2019-08-29 #274 H指数 2019-08-28 #287 寻找重复数 #875 爱吃香蕉的珂珂 #704 二分查找 2019-08-27 #744 寻找比目标字母大的最小字母 #225 ...

- Leetcode之回溯法专题-131. 分割回文串(Palindrome Partitioning)

Leetcode之回溯法专题-131. 分割回文串(Palindrome Partitioning) 给定一个字符串 s,将 s 分割成一些子串,使每个子串都是回文串. 返回 s 所有可能的分割方案. ...