POLIR-Laws-Constitution宪法: 控诉 "全国人民代表大会" 违法侵犯本人"宪法赋予的神圣不可侵犯的权利与自由"。

事实、推理 和 判断

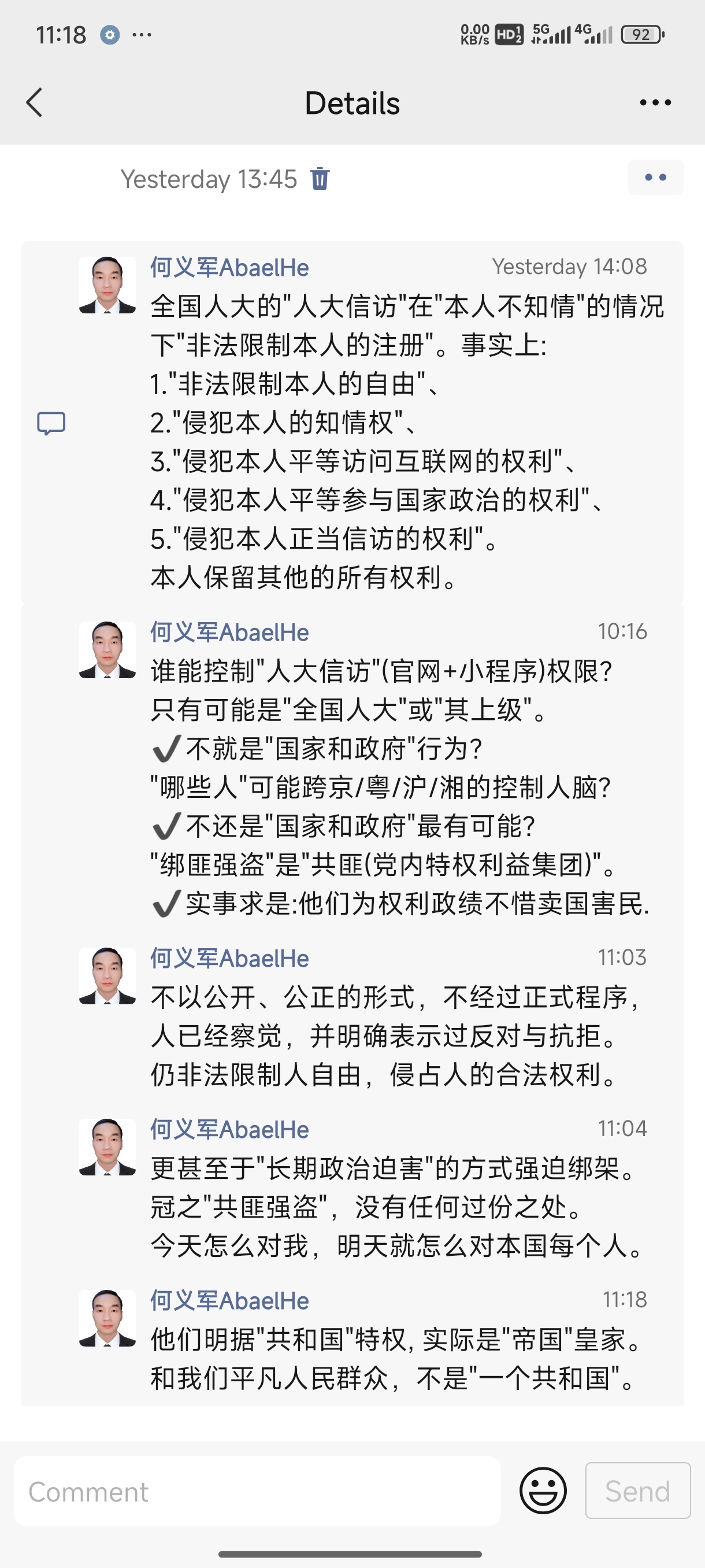

谁能控制"人大信访"(官网+小程序)权限?

只有可能是"全国人大"或"其上级"。不就是"国家和政府"行为?

"哪些人"可能跨京/粤/沪/湘的控制人脑? 不还是"国家和政府"最有可能?

"绑匪强盗"是"共匪(党内特权利益集团)"。实事求是:他们为权利政绩不惜卖国害民.

"全国人大" 即使不是直接"指示"也必是"参与方、知情方"。

因为在整个"国家政权" 组织,

没有"其他任何组织"敢"假冒、拦截或篡改" 这 "人大信访"的访问权限与数据,

而不事先或事后与"全国人大"通个信。

|

|

|

|---|---|---|

|

|

|

构陷本人的 "政治迫害连环案"

每个案,客观上看,都事实证据确凿、权责利关系明确、主体也明确, 看似常规;

将 "一连串的案" 联系起来研究就能发现,幕后真正的目的与主导者。

够不够实证"长期政治迫害": 连环构陷 :

- 本人及同学、

- 北京市政府、北京市公安局、

- 腾讯、

- 阿里巴巴、

- 拼多多、

- 中国人寿财险 等

的众多案,特别是最新的 "全国人大违法侵权案"。

合理推断

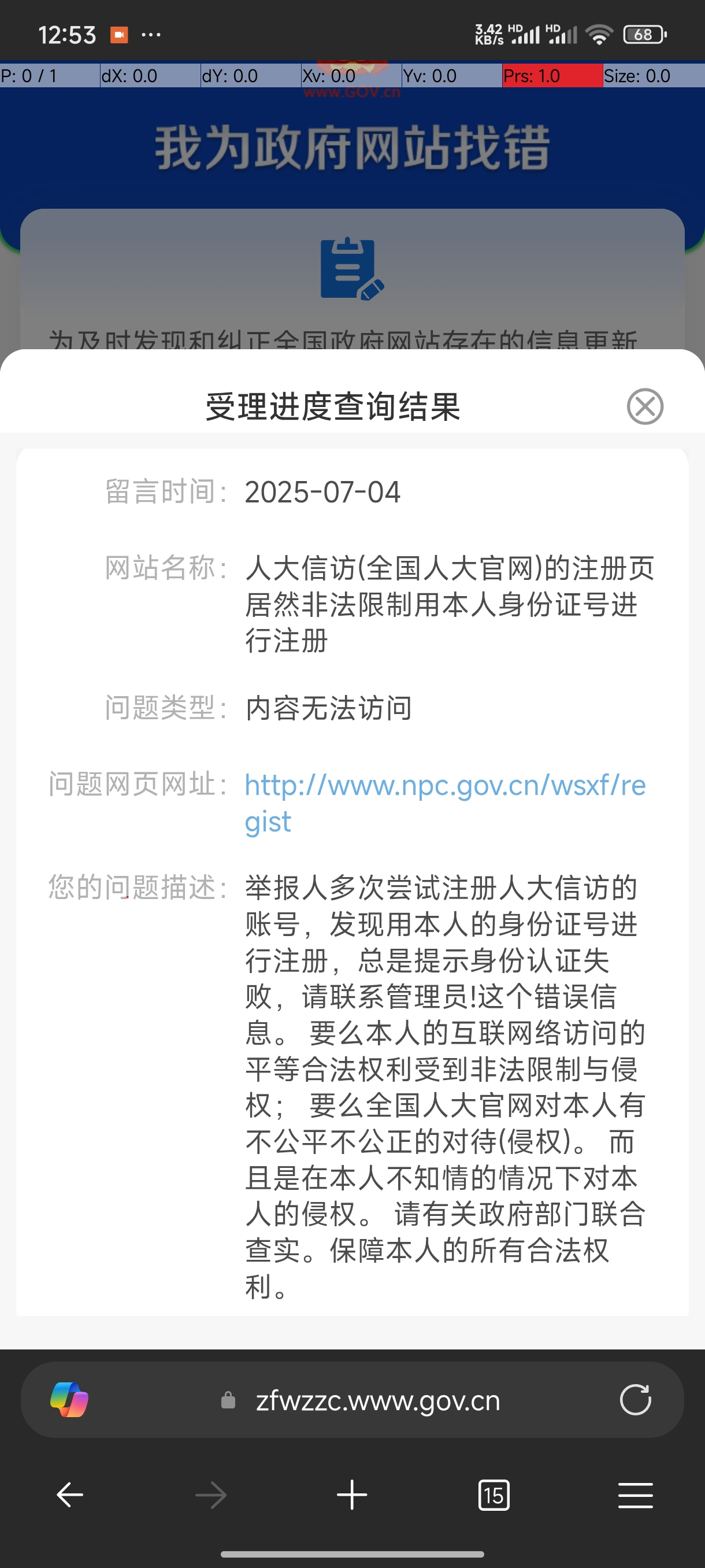

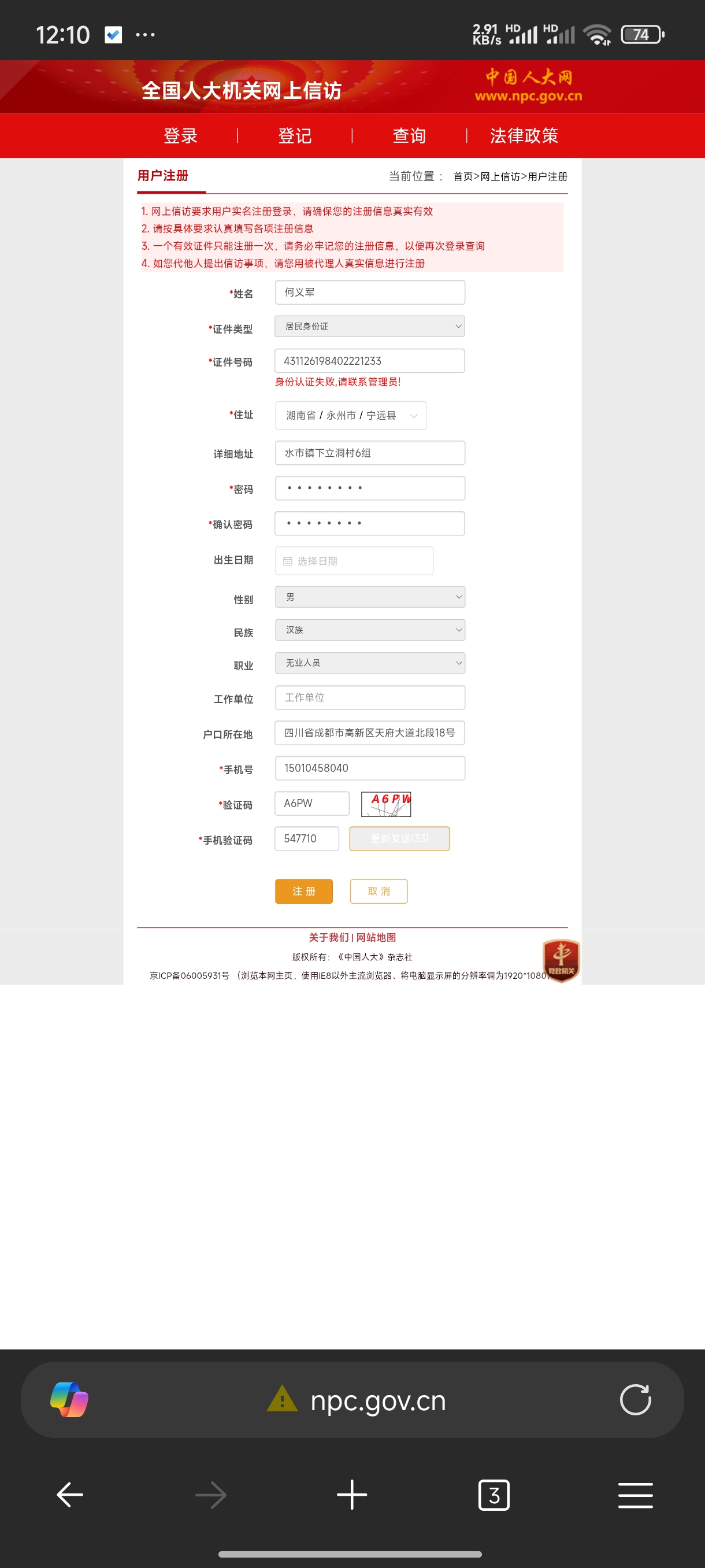

"人大信访(全国人大)"在"本人不知情"的情况下"非法限制本人的注册"。事实上:

- "非法限制本人的自由"、"违背本人的正当合法意愿"、

- "侵犯本人的知情权"、

- "侵犯本人平等访问互联网的权利"、

- "侵犯本人平等参与国家政治的权利"、

- "侵犯本人正当信访的权利"。

本人保留其他的所有权利。

案件特点: "共匪强盗"式所为

- 不以公开、公正的形式,不经过正式程序,

* 在人已经察觉,并明确表示过反对与抗拒,

仍非法限制人自由,侵占人的财产与合法权利。 - 更甚至于"长期政治迫害"的方式强迫、绑架侵权。

并且数年寻求各方帮助、四处申诉的情况下,

还非法限制人自由,侵占人的财产与合法权利。

冠之"共匪强盗",没有丝毫过份之处。

今天怎么对我,明天就怎么对本国每个人。

警惕"行为主义帝国" 颠覆 "人民共和国"

通过 特殊方式 影响、控制 或 强迫 民众 的 大脑活动、身体、言语、行为,

事实上"侵占受害人的人身自主权"、"违背人主观意愿"、侵占财产、强迫行为。

包括但不限于使用:

- 高科技手段: 例如 脑机/脑网、大数据、黑客攻击 等,

在人人都使用手机、电脑、大数据、人工智能 等的时代, - 药物手段:例如毒品,成瘾药物 等,

- 心理、宗教、精神操控 、

- 组织、社会与言语行为操控、

- 权力、资本资源操控及其他方式。

行为主义 的 特点 在于"否定人的主体性"。

另一种"更实事求是的表达":帝国颠覆共和国人民主权

他们明据"共和国"特权, 实际是"帝国"皇家。

和我们平凡人民群众,不是"一个共和国"。他们在“国上之国”。

并不是 "称帝" 才是真 "皇帝",

当"特权利益集团"能控制"本国的每个人的大脑与身体、自由、财产、言行、社会关系",

那么 "特权利益集团" 就"事实上将‘人民共和国’颠覆成‘帝国’"。

虽然"不称帝",却比皇帝权利更大,大到可直接控制人脑、感官知觉、意识、言语、行为。

POLIR-Laws-Constitution宪法: 控诉 "全国人民代表大会" 违法侵犯本人"宪法赋予的神圣不可侵犯的权利与自由"。的更多相关文章

- sentence patterns

第四部分 推理题 1.世界上每个角落的每个人都有立场,都有背景,都有推理性,能推理出一个人语言的真意,才成就了真正的推理能力: 2.换言之,如果你能通过一个人的说话推理出其身份职业,你的推理能 ...

- 2010 A B 2011 A B

湖南人文科技学院公共课 2010---2011学年第1学期<中国近代史纲要>课程考核试卷(A) 考核方式: (闭卷) ...

- 8月1日起,这些新政将影响移动互联网产业-b

今天,国家互联网信息办公室发布<移动互联网应用程序信息服务管理规定>.这项规定将从8月1日起生效,其中侧重对两类玩家提出了监管意见,他们分别是: 移动互联网应用程序提供者,即提供信息服务的 ...

- 2008---2009学年(A)B)第1学期《中国近代史纲要》课程考核试卷

湖南人文科技学院公共课 2008---2009学年第1学期<中国近代史纲要>课程考核试卷(A) 考核方式: (闭卷) ...

- Javascript之模拟文字高亮

在我们平时浏览网页的时候,我们常常会用到Ctrl+F(搜索)功能,被搜索到的文字就是高亮显示.那么,如何在Javascript中模拟文字高亮显示这一功能呢? 以下为笔者写的样例代码: <!DOC ...

- 联想昭阳(Lenovo)

1996年,联想®昭阳系列推出了第一台笔记本电脑S5100.在经历了十几年的发展之后,联想昭阳系列也成为了国内市场占有率最高的国产商用笔记本品牌之一.昭阳品牌对于联想意义非凡,不仅仅是因为首款联想笔记 ...

- Pinyin4j导读

Pinyin4j是Java中的拼音库,作者李民. 拼音这件事其实非常简单,无非是一种映射.但是拼音中包含的学问很多,很多前贤都研究过汉语拼音,提出了多种拼音方案.随着历史变迁,拼音的形式也在不断发生变 ...

- GFW的前世今生,一部GFW之父方滨兴的发家史

http://whu.myubbs.com/thread-96390-1-1.html方滨兴(1960年7月17日-),男,中国共chan党党员,中国工程院院士,全国人大代表,中国科学院信息工程研究所 ...

- 2017年度网络安全服务企业TOP50

何谓“大安全”? 近几年来,网络安全和信息安全领域不时出现引发社会各界关注的事件. 2014年,政府采购计划对WIN8说“不”,同年,中央网络安全和信息化领导小组成立,将网络安全上升到了国家战略高度, ...

- 人物-IT-马化腾:马化腾

ylbtech-人物-IT-马化腾:马化腾 马化腾,1971年10月29日生于原广东省海南岛东方市八所港(今海南省东方市),祖籍广东省汕头市.腾讯公司主要创办人之一.现任腾讯公司董事会主席兼首席执行官 ...

随机推荐

- s2-061(CVE-2020-17530)漏洞复现+利用+getshell工具。

声明 本文仅用于技术交流,请勿用于非法用途 由于传播.利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任. 文章作者拥有对此文章的修改和解释权.如 ...

- Mybatis 框架课程第三天

目录 1 Mybatis连接池与事务深入 1.1 Mybatis的连接池技术 1.1.1 Mybatis连接池的分类 1.1.2 Mybatis中数据源的配置 1.2 Mybatis 的事务控制 1. ...

- 学习unigui【29】UniGUI的RBCA

web程序真是鸡鸣狗盗,零零碎碎. 学习类似SaaS的登录界面,补一大通web的基础知识. http://127.0.0.1:8077和http://127.0.0.1:8077/admin 这是登录 ...

- Excel工具类之“参数汇总”

一.SXSSFWorkbook技术 1.冻结行数 代码 SXSSFWorkbook wb = new SXSSFWorkbook(); SXSSFSheet sheet = wb.createShee ...

- vue3 基础-单项数据流

本篇还是了解关于组件间传值, 核心点是了解子组件只能接收父组件传递的数据而不能反向修改从而影响到其他组件造成的混乱局面. 传多值的问题 当我们要传递数据很多的时候, 可以将数据都存在一个对象中, 直接 ...

- Java Solon v3.3.0 发布(国产优秀应用开发基座)

Solon 框架! Solon 是新一代,Java 企业级应用开发框架.从零开始构建(No Java-EE),有灵活的接口规范与开放生态.采用商用友好的 Apache 2.0 开源协议,是" ...

- 为Feign客户端自定义ErrorDecoder

摘要:重写Feign的错误解码器ErrorDecoder,以自定义业务逻辑. ErrorDecoder,顾名思义,它是发生错误或者异常情况时使用的一种解码器,允许我们对异常进行特殊处理. 在配 ...

- 宝塔面板部署vue项目(MyAuthWeb)

前言 在前文中,部署好后端了,就可以开始部署前端了,本文使用常见的宝塔面板演示 宝塔面板部署vue项目一般有两种方式,一种是build成纯静态,一种是直接部署node项目 本文以TianYe负责维护的 ...

- 初探CAP定理及其不可兼得性

一.对CAP定理的理解 CAP定理是分布式系统设计的核心理论.由Eric Brewer在2000年提出,后由Gilbert和Lynch在2002年严格证明.分别是指Consistency一致性,Aav ...

- Golang操作Json

基本的序列化 首先我们来看看Go语言中json.Marshal()(序列化)与json.Unmarshal(反序列化)的基本用法. package main import ( "encodi ...