from:http://lulu1101.blog.51cto.com/4455468/817954

ipsec在企业网中的应用(IKE野蛮模式)

案例:

本实验采用华为三台F100防火墙,和一台s3526交换机,实现ipsec野蛮模式下的vpn通道的建立。Fw1是总部,实现fw1可以与fw2的内部网络互访,fw1和fw3的内部网络互访。fw2和fw3通过DHCP服务器动态获取地址。

拓扑图:

配置:

fw1 的配置:

配置ip和默认路由:

# firewall zone trust

# add interface Ethernet 0/4

# quit

# firewall zone untrust

# add interface Ethernet 0/1

# quit

# int e0/4

# ip add 192.168.1.1 24

# int e0/1

# ip add 192.168.10.200 24

# quit

# ip route-static 0.0.0.0 0.0.0.0 192.168.10.1

配置两个访问控制列表:

# acl number 3000

# rule permit ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

# rule deny ip source any destination any

# quit

# acl number 3001

# rule permit ip source 192.168.1.0 0.0.0.255 destination 192.168.3.0 0.0.0.255

# rule deny ip source any destination any

# quit

配置安全提议:

# ipsec proposal tran1 //创建名为tran1的安全协议

# encapsulation-mode tunnel //报文封装形式采用隧道模式

# transform esp-new //安全协议采用esp协议

选择加密算法和认证算法:

# esp-new encryption-algorithm des

# esp-new authentication-algorithm md5

# quit

# ipsec proposal tran2 //创建名为tran2的安全协议

# encapsulation-mode tunnel //报文封装形式采用隧道模式

# transform esp-new //安全协议采用esp协议

选择加密算法和认证算法:

# esp-new encryption-algorithm des

# esp-new authentication-algorithm md5

# quit

# ike local-name fw1 //配置IKE协商时的本地ID

创建IKE Peer并进入IKE Peer视图:

# ike peer peer1

# exchange-mode aggressive //配置IKE协商方式为野蛮模式

# pre-shard-key simple 1234 //配置预共享密钥

# local-address 192.168.10.200 //配置本机地址

# id-type name //配置对端ID类型

# remote-name fw2 //配置对端名称

# quit

创建IKE Peer:

# ike peer peer2 //创建IKE Peer

# exchange-mode aggressive //配置IKE协商方式为野蛮模式

# pre-shard-key simple abcd //配置预共享密钥

# local-address 192.168.10.200 //配置本机地址

# id-type name //配置对端ID类型

# remote-name fw3 //配置对端名称

# quit

创建一条安全策略,协商方式为动态方式

# ipsec poli policy 10 isakmp

# proposal tran1 //引用安全提议

# security acl 3000 //引用访问列表

# ike-peer peer1

# quit

创建安全策略,协商方式为动态方式

# ipsec poli policy 20 isakmp

# proposal tran2 //引用安全提议

# security acl 3001 //引用访问列表

# ike-peer peer1

# quit

在接口上应用安全策略组:

# int e0/1

# ipsec policy policy

###################################

fw2 的配置:

配置ip和默认路由:

# firewall zone trust

# add interface Ethernet 0/4

# quit

# firewall zone untrust

# add interface Ethernet 0/1

# quit

# int e0/4

# ip add 192.168.2.1 24

# int e0/1

# ip address dhcp-alloc //配置dhcp动态获取地址

# quit

# ip route-static 0.0.0.0 0.0.0.0 192.168.20.1

配置两个访问控制列表:

# acl number 3000

# rule permit ip source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

# rule deny ip source any destination any

# quit

配置安全提议:

# ipsec proposal tran1 //创建名为tran1的安全协议

# encapsulation-mode tunnel //报文封装形式采用隧道模式

# transform esp-new //安全协议采用esp协议

选择加密算法和认证算法:

# esp-new encryption-algorithm des

# esp-new authentication-algorithm md5

# quit

# ike local-name fw2 //配置IKE协商时的本地ID

创建IKE Peer并进入IKE Peer视图:

# ike peer peer1

# exchange-mode aggressive //配置IKE协商方式为野蛮模式

# pre-shard-key simple 1234 //配置预共享密钥

# id-type name //配置对端ID类型

# remote-name fw1 //配置对端名称

# remote-address 192.168.10.200 //配置对端地址

# quit

创建一条安全策略,协商方式为动态方式

# ipsec poli policy 10 isakmp

# proposal tran1 //引用安全提议

# security acl 3000 //引用访问列表

# ike-peer peer1

# quit

在接口上应用安全策略组:

# int e0/1

# ipsec policy policy

#################################

fw3 的配置:

配置ip和默认路由:

# firewall zone trust

# add interface Ethernet 0/4

# quit

# firewall zone untrust

# add interface Ethernet 0/1

# quit

# int e0/4

# ip add 192.168.3.1 24

# int e0/1

# ip address dhcp-alloc //配置dhcp动态获取地址

# quit

# ip route-static 0.0.0.0 0.0.0.0 192.168.30.1

配置两个访问控制列表:

# acl number 3000

# rule permit ip source 192.168.3.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

# rule deny ip source any destination any

# quit

配置安全提议:

# ipsec proposal tran2 //创建名为tran1的安全协议

# encapsulation-mode tunnel //报文封装形式采用隧道模式

# transform esp-new //安全协议采用esp协议

选择加密算法和认证算法:

# esp-new encryption-algorithm des

# esp-new authentication-algorithm md5

# quit

# ike local-name fw3 //配置IKE协商时的本地ID

创建IKE Peer并进入IKE Peer视图:

# ike peer peer2

# exchange-mode aggressive //配置IKE协商方式为野蛮模式

# pre-shard-key simple abcd //配置预共享密钥

# id-type name //配置对端ID类型

# remote-address 192.168.10.200 //配置对端地址

# remote-name fw1 //配置对端名称

# quit

创建一条安全策略,协商方式为动态方式

# ipsec poli policy 20 isakmp

# proposal tran2 //引用安全提议

# security acl 3001 //引用访问列表

# ike-peer peer2

# quit

在接口上应用安全策略组:

# int e0/1

# ipsec policy policy

########################

Switch12 的配置:

划分三个vlan,并加入接口:

# vlan 10

# port e1/0/1

# vlan 20

# port e1/0/5

# vlan 30

# port e1/0/3

分别为vlan 10、20、30配置地址:

# interface vlan-interface 10

# ip add 192.168.10.1 255.255.255.0

# interface vlan-interface 20

# ip add 192.168.20.1 255.255.255.0

# interface vlan-interface 30

# ip add 192.168.30.1 255.255.255.0

配置dhcp服务:

# dhcp server ip-pool fw2

# network 192.168.20.0 mask 255.255.255.0

# quit

# dhcp server ip-pool fw3

# network 192.168.30.0 mask 255.255.255.0

# quit

# dhcp server enable

测试:

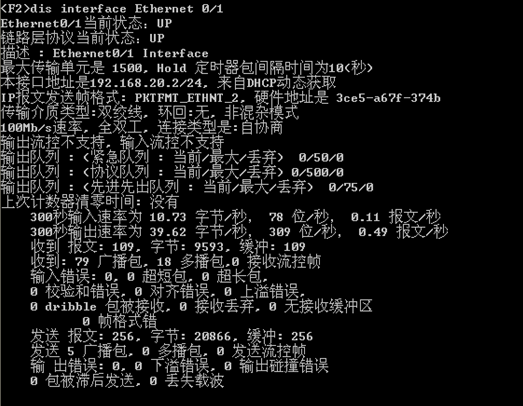

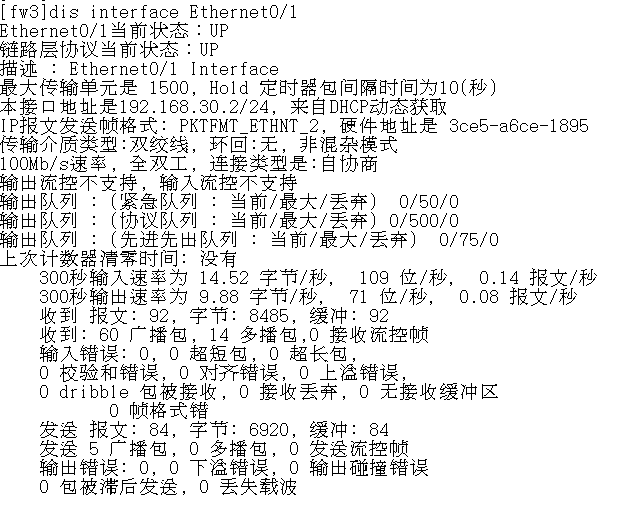

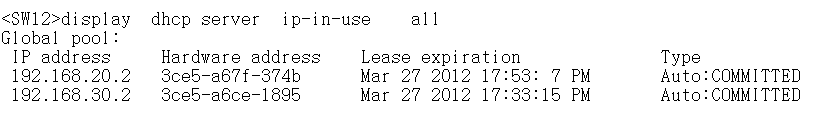

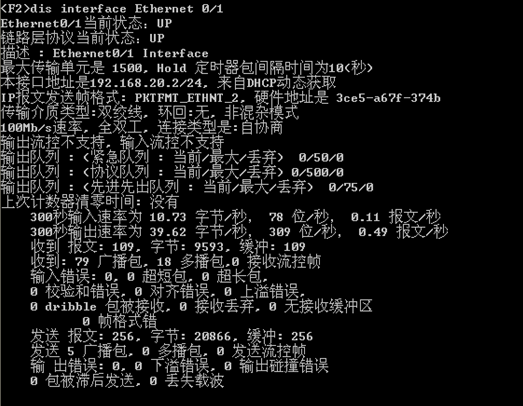

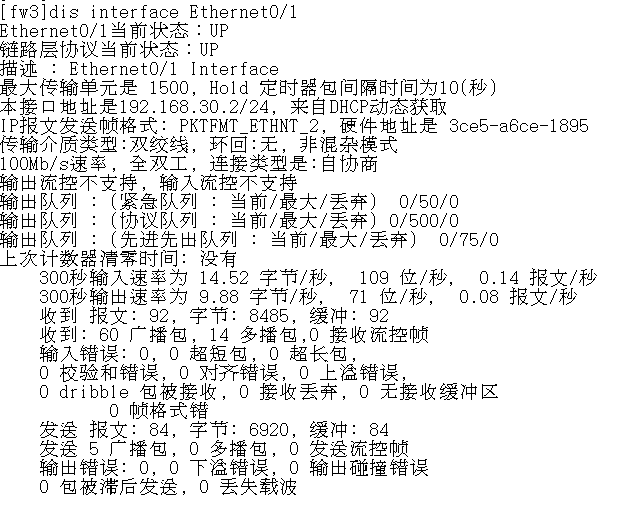

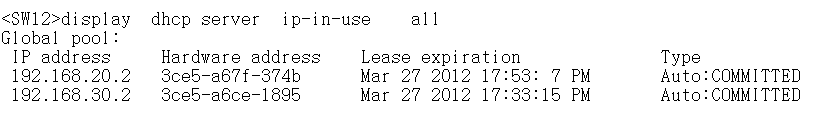

查看fw2 fw3的e/1端口获得地址信息以及dhcp服务器分配出的地址信息:

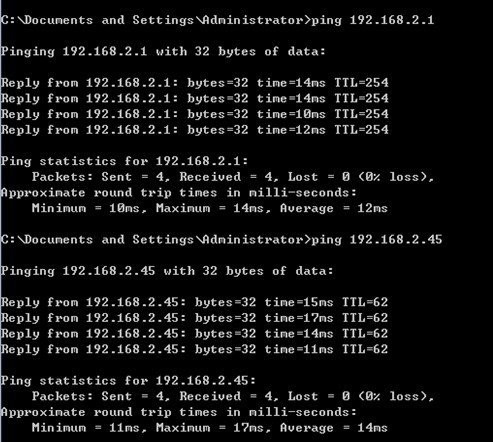

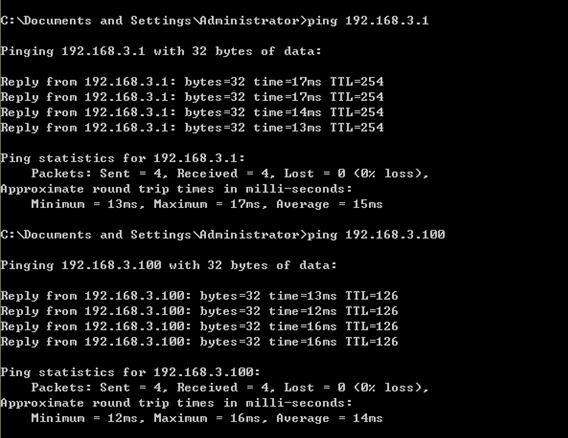

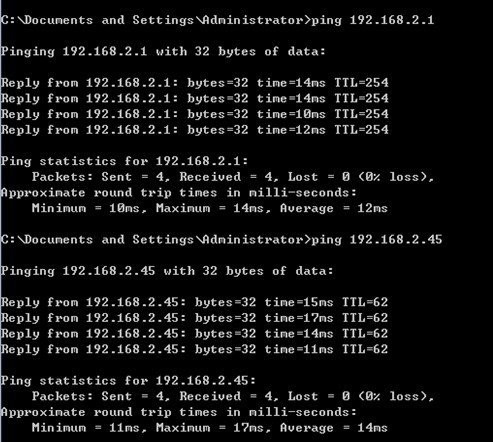

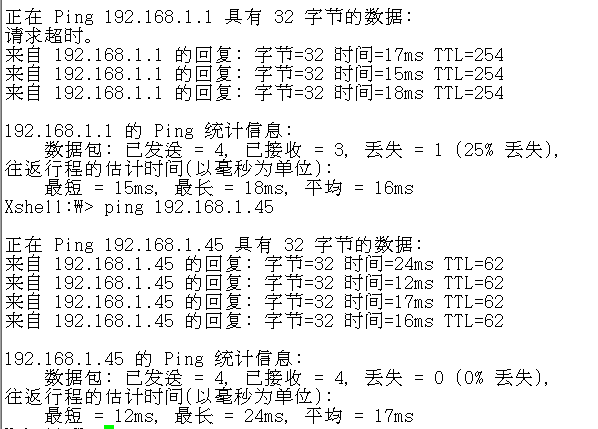

1.0网段的pc分别访问2.0和3.0网段的pc:

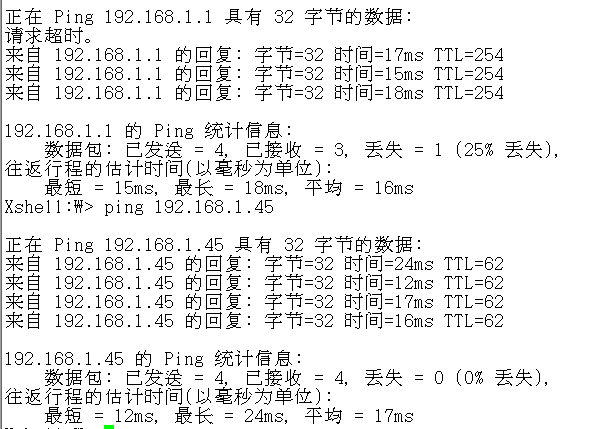

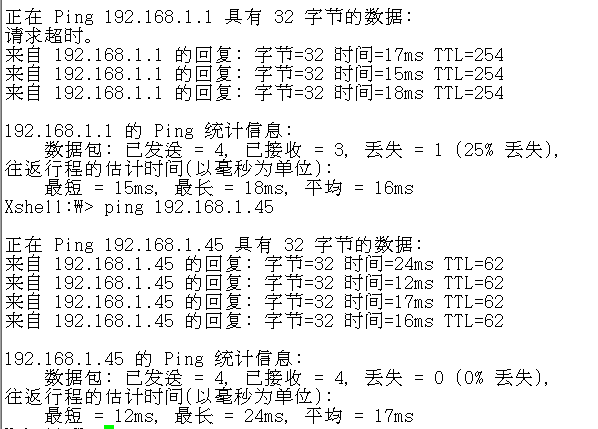

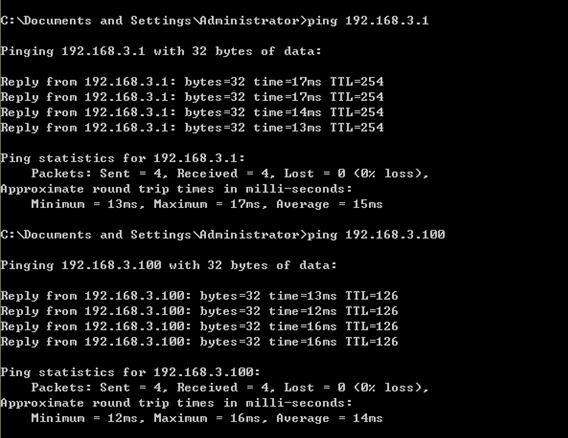

2.0访问1.0:

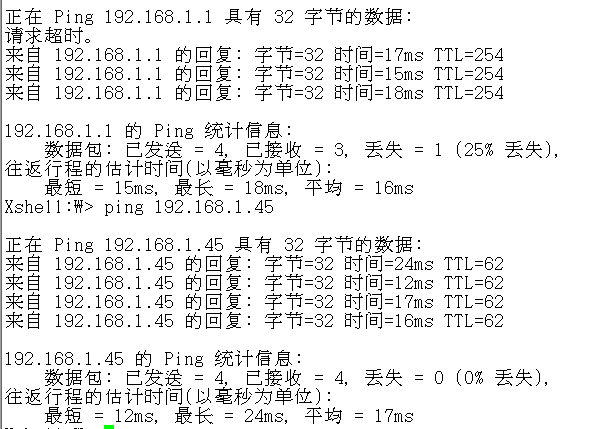

3.0访问1.0:

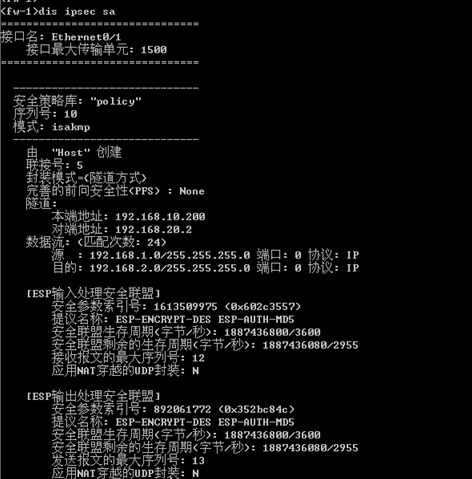

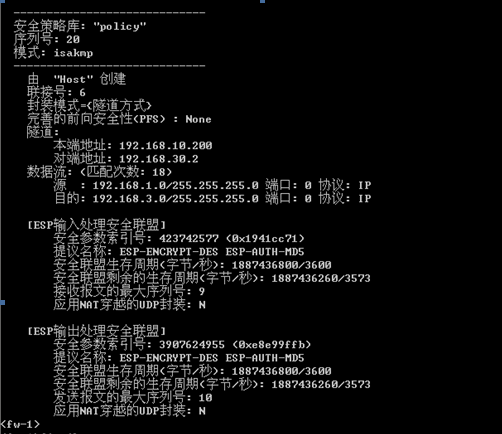

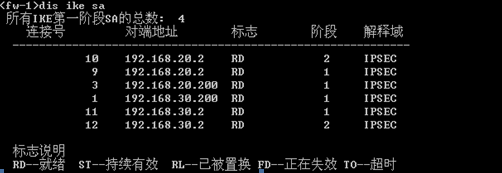

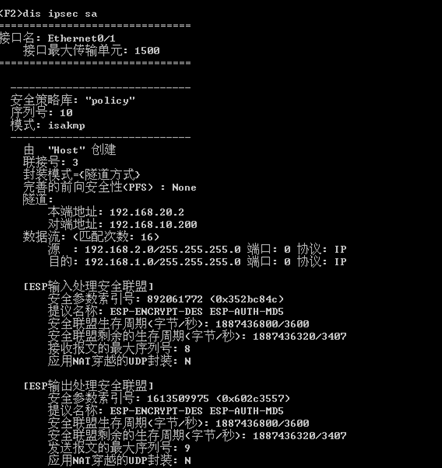

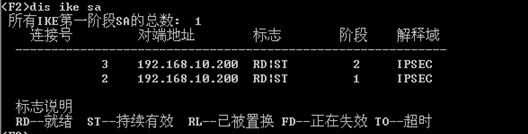

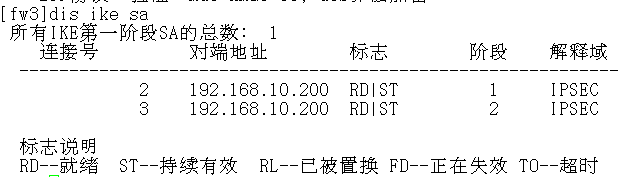

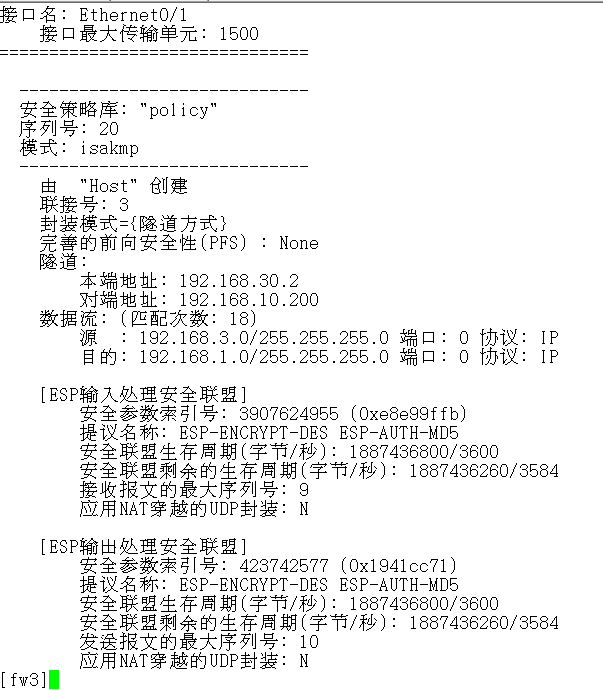

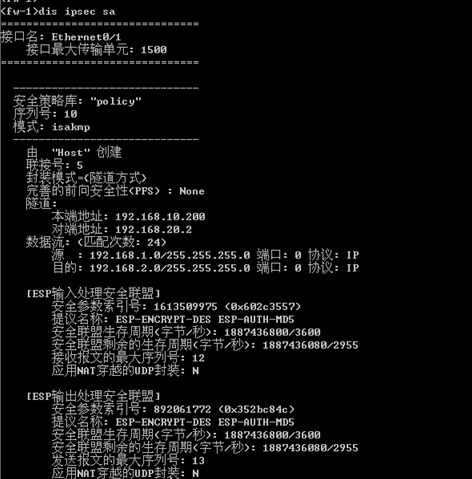

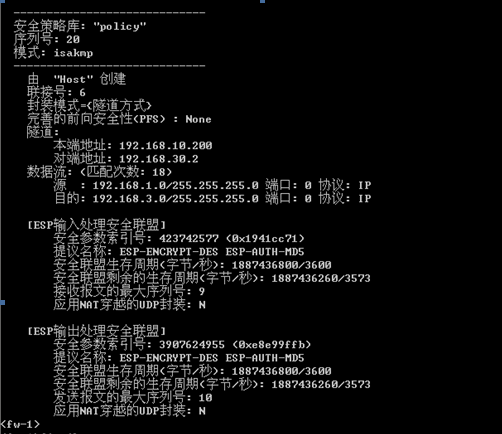

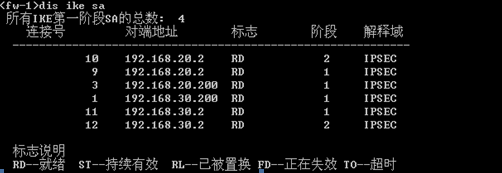

此时可以查看它们之间建立的安全联盟信息:

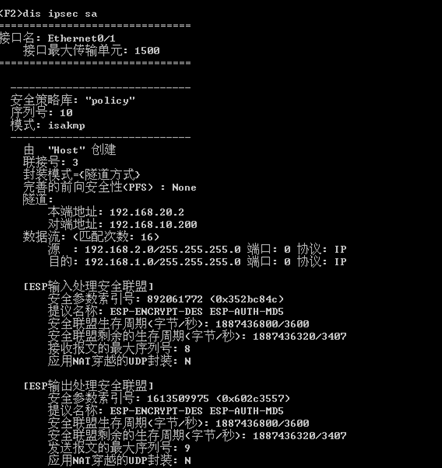

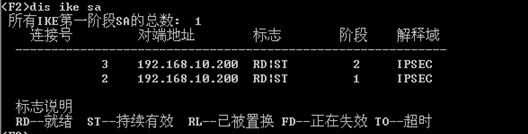

fw1:

fw2:

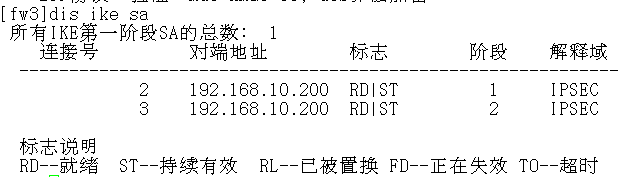

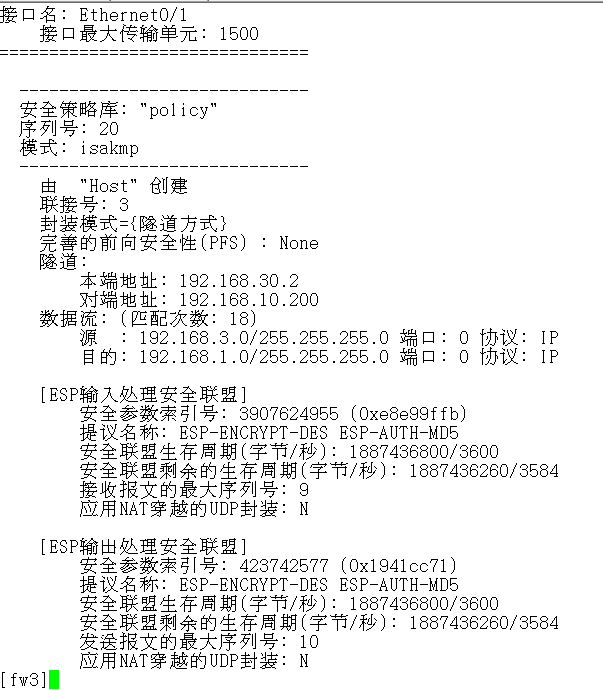

fw3:

- 在WildFly中运行多个standalone模式的实例

WildFly作为一款优秀的EJB容器,其前身为JBoss AS.JBoss作为一款开源的应用服务器,被广泛的应用在各种项目当中.假设我们现在有这样一个项目,他是以standalone的模式运行在 ...

- VMware Workstation虚拟机中的Linux通过NAT模式共享上网配置教程

VMware Workstation虚拟机中的Linux通过NAT模式共享上网配置教程 在VMware Workstation虚拟机下面,Linux虚机要上网,一般是桥接模式,但我自己的电脑上网的环境 ...

- 内存中 OLTP - 常见的工作负荷模式和迁移注意事项(三)

----------------------------我是分割线------------------------------- 本文翻译自微软白皮书<In-Memory OLTP – Comm ...

- 内存中 OLTP - 常见的工作负荷模式和迁移注意事项(二)

----------------------------我是分割线------------------------------- 本文翻译自微软白皮书<In-Memory OLTP – Comm ...

- 内存中 OLTP - 常见的工作负荷模式和迁移注意事项(一)

----------------------------我是分割线------------------------------- 本文翻译自微软白皮书<In-Memory OLTP – Comm ...

- Activity中的四种启动模式

在Android中每个界面都是一个Activity,切换界面操作其实是多个不同Activity之间的实例化操作.在Android中Activity的启动模式决定了Activity的启动运行方式. An ...

- CDC不同模式在ODI中体现系列之一 同步模式

CDC不同模式在ODI中体现系列之一 同步模式 Oracle Database Change Data Capture feature 变化数据捕获是一个通称,是用来描述捕捉增量变化应用到数据存储.随 ...

- 详解 Java 中的三种代理模式

代理模式 代理(Proxy)是一种设计模式,提供了对目标对象另外的访问方式;即通过代理对象访问目标对象.这样做的好处是:可以在目标对象实现的基础上,增强额外的功能操作,即扩展目标对象的功能. 这里使用 ...

- 协议中UART的两种模式 【转】

转自:http://wjf88223.blog.163.com/blog/static/3516800120104179327286/ ^^…… 协议栈中UART有两种模式:1.中断2.DMA 对于这 ...

随机推荐

- InvalidateRect,invalidate,updatewindow(转)

InvalidateRect(HWND) 使窗口无效 产生消息WM_PAINT; ValidateRect(HWND)使窗口有效 清除消息队列中的WM_PAINT消息 在编程的时候经常把UpdateD ...

- 用迁移学习创造的通用语言模型ULMFiT,达到了文本分类的最佳水平

https://www.jqr.com/article/000225 这篇文章的目的是帮助新手和外行人更好地了解我们新论文,我们的论文展示了如何用更少的数据自动将文本分类,同时精确度还比原来的方法高. ...

- 浅谈Kmeans聚类

http://www.cnblogs.com/easymind223/archive/2012/10/30/2747178.html 聚类分析是一种静态数据分析方法,常被用于机器学习,模式识别,数据挖 ...

- 4.3 使用 SQL 语句操作数据框

下载并安装 “sqldf” 包 library(sqldf) newData <- sqldf("select * from mtcars where carb=1 order by ...

- jedis 连接 redis:Could not get a resource from the pool——我的出错原因和解决办法

windows 下安装的,本机使用 现象:刚装好开发使用好好的, 重启电脑后就报这个错 网上的所有可能都试过,没有用. 最后,放弃所有包装,用最原始的代码进行连接测试: Jedis jedis=new ...

- List 转 ObservableCollection

ObservableCollection<UserInfo> oc = new ObservableCollection<UserInfo>(); ls.ForEach(x = ...

- JPA(四):EntityManager

Persistence Persistence类使用于获取EntityManagerFactory实例,该类包含一个名为createEntityManagerFactory的静态方法. // 创建En ...

- RAMPS1.4 3d打印控制板接线与测试2

http://learn.makerlab.me/guides/1/articles/2 mega 2560板子在3d打印机中相当于大脑,控制这所有的3d打印配件来完成复杂的打印工作,但mega256 ...

- Angular入门笔记

AngularJS(下面简称其为ng)是Google开源的一款JavaScript MVC框架,弥补了HTML在构建应用方面的不足,其通过使用指令(directives)结构来扩展HTML词汇,使开发 ...

- ivr

/************************************************************* 北京高阳圣思园信息技术有限公司IVR业务: 流程说明:公司介绍子流程 发布 ...