【提权思路】绕过SecureRDP限制远程连接

工具可以在百度上下载

直接步入正题

配置好的SecureRDP是限制远程登录的用户

原理是判断来访的计算机名是否在白名单中

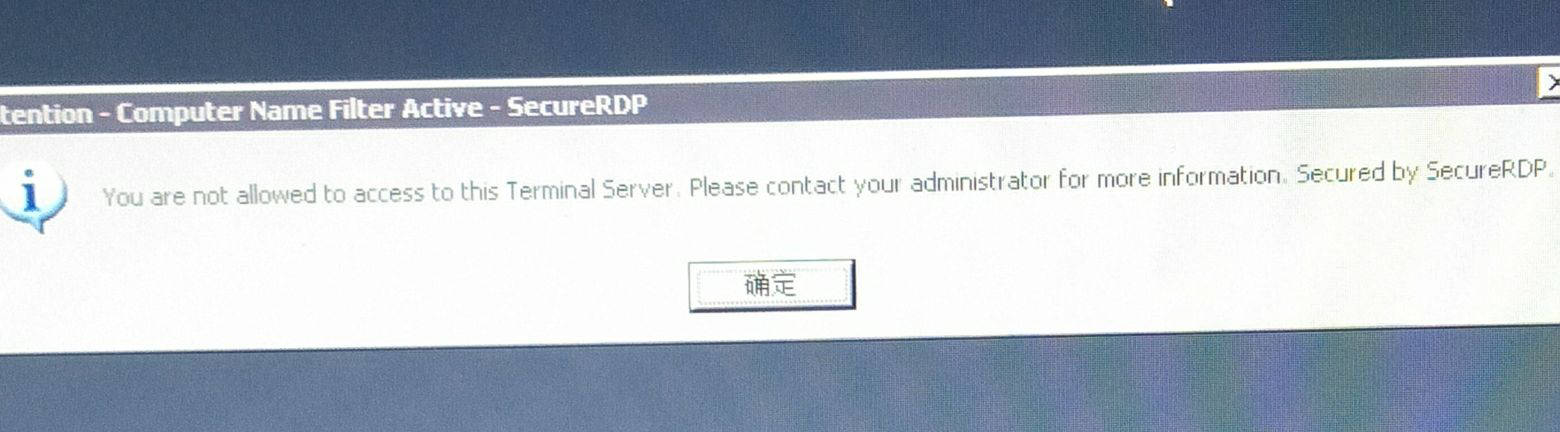

如果不在,便出现如上图所示

网上也有绕过方法(https://weibo.com/p/230418d890507c0102xsgb),但是是删除注册表项。相对于webshell来说,权限是高了些

这里是根据网上的方法加以更改的。

在webshell中执行

regedit /e d:\wts.reg "HKEY_LOCAL_MACHINE\Software\Terminalsoft\WTSFilter"

把软件的配置数据导入来,在到本地搭建一个SecureRDP

讲原本的数据替换掉

就会出现配置的信息了,再修改本机计算机名

就可以访问了

【提权思路】绕过SecureRDP限制远程连接的更多相关文章

- [技术分享]借用UAC完成的提权思路分享

借用UAC完成的提权思路分享 背景 UAC(User Account Control,用户帐户控制)是微软为提高系统安全而在Windows Vista中引入的新技术,它要求用户在执行可能会影响计算机运 ...

- Win提权思路,方法,工具(小总结)[转]

Win提权思路,方法,工具(小总结)[转] 看到这个文章,感觉整理的不错,就收藏下了. 介绍 windows提权总是被归结为适当的枚举.但要完成适当的枚举,你需要知道要检查和查找的内容.这通常需要伴随 ...

- 提权案例(一)渗透某asp.net网站通过sql server数据库public 提权 思路分享

先罗列出sql server 角色用户的权限 按照从最低级别角色(bulkadmin)到最高级别角色(sysadmin)的顺序进行描述:1.bulkadmin:这个角色可以运行BULK INSERT语 ...

- Linux提权思路

先写个大概 0. dirtycow 不同的dirtycow有不同执行条件. 使用前先对照此表根据内核版本确认是否已经修复 https://github.com/dirtycow/dirtycow.gi ...

- post注入及提权思路

我们这次的目标有点敏感 性感的马赛克是必须有的 登陆表单 那么我们来看看是不是存在post注入 Setp1:设置代理 Step2:账户admin密码随意 提交上去 抓个包 把抓到的包复制到本地的一 ...

- 第三方应用 flashfxp,filezilla提权

filezilla 提权 filezilla 开源的ftp服务器 默认监听14147端口 默认安装目录下有个敏感文件 filezillaserver.xml(包含用户信息) filezillaserv ...

- 「白帽黑客成长记」Windows提权基本原理(下)

上一篇文章我们介绍了信息收集方法和WMIC,今天我们将跟随作者深入学习Windows提权基本原理的内容,希望通过这两篇文章的讲解,大家能够真正掌握这个技能. 推荐阅读:「白帽黑客成长记」Windows ...

- [提权]mysql中的UDF提权

由于udf提权是需要构造UDF函数文件的,涉及到了写文件.所以本次实验已经将mysql的配置做了改动:–secure-file-priv=''. 剧情须知: secure_file_priv 为 NU ...

- [转帖]「白帽黑客成长记」Windows提权基本原理(下)

「白帽黑客成长记」Windows提权基本原理(下) https://www.cnblogs.com/ichunqiu/p/10968674.html 提权.. 之前还在想 为什么 我的 sqlserv ...

随机推荐

- UNIX网络编程 第3章 套接字编程简介

套接字结构类型和相关的格式转换函数

- UNIX网络编程 第1章:简介和TCP/IP

1.1 按1.9节未尾的步骤找出你自己的网络拓扑的信息. 1.2 获取本书示例的源代码(见前言),编译并测试图1-5所示的TCP时间获取客户程序.运行这个程序若干次,每次以不同IP地址作为命令行参数. ...

- Spring---七大核心模块

核心容器(Spring Core) 核心容器提供Spring框架的基本功能.Spring以bean的方式组织和管理Java应用中的各个组件及其关系.Spring使用BeanFactory来产生和管理B ...

- centos6 yum方式升级内核【转】

最近没有时间好久没有写文章了,今天由于需要安装docker学习虚拟容器的知识,需要升级OS的内核.目前我这边使用的OS是centos6.5,内核是2.6版本的,如下: cat /etc/issue u ...

- js如何查看元素类型

<script type="text/javascript"> //定义变量temp var temp = Object.prototype.toString.appl ...

- Ibatis.Net 各类的作用说明学习(三)

Ibatis中,加载.分析配置及映射文件是在创建SqlMapper实例的时候进行的,另外对数据库的操作,也是在SqlMapper实例上调用方法来完成.创建SqlMapper的实例的方式是: ISqlM ...

- java基础69 JavaScript产生伪验证码(网页知识)

1.伪验证码 <!doctype html> //软件版本:DW2018版 <html> <head> <meta charset="utf-8&q ...

- [经典算法题]寻找数组中第K大的数的方法总结

[经典算法题]寻找数组中第K大的数的方法总结 责任编辑:admin 日期:2012-11-26 字体:[大 中 小] 打印复制链接我要评论 今天看算法分析是,看到一个这样的问题,就是在一堆数据 ...

- 20165203 第6周《Java程序设计》学习

教材学习内容总结 第八章 String类 分清常量池和变量池. String类的常用方法 public int length() public boolean eauals(String s) pub ...

- RCTF2015 pwn试题分析

pwn200 漏洞给的很明显,先是读到了main的局部数组中,然后在子函数中向子函数的局部数组栈里复制. 总体思路是leak system的地址,然后再向一个固定地址写入/bin/sh,最后执行sys ...