《信息安全技术》实验一 PGP的原理与使用

《信息安全技术》实验一 PGP的原理与使用(macOS High Sierra下实现)

实验目的

- 理解传统加密、公钥加密、混合加密、数字签名等概念

- 理解公钥、私钥、会话密钥、对称密钥等概念及其应用

- 掌握电子邮件安全应用

- 熟悉PGP工具的使用

实验内容

- 使用PGP进行传统加密

- 使用PGP进行生成密钥对

- 使用PGP进行混合方式加密

- 使用PGP进行数字签名

- 使用PGP交换并验证公钥

- 使用PGP分割私钥

实验原理

在一个基于公钥密码体制的安全应用系统中,假设用户A和B分别拥有自己的公钥和私钥:

- 在产生A和B的密钥时,如果采用RSA算法,选取的模数n至少为1024位。

- 为了预防A抵赖,B要求A对其发送的消息进行签名。A将使用A的私钥对消息签名;B使用A的公钥对A的签名进行验签。如果要求对消息保密传输,A将使用B的公钥对消息加密,B使用B的私钥解密消息。

- 实际应用中为了缩短签名的长度、提高签名的速度,而且为了更安全,常对信息的消息摘要进行签名。

- 实际应用中,通常需要进行身份认证。基于口令的认证简单易用,但是口令明文存储与传输很不安全,对口令认证机制可以进行如下改进:

- 利用不需使用密钥的哈希算法加密口令,使口令能够以密文形式存储与传输。

实验步骤

一、安装GPG(macOS High Sierra下)

访问GPGTools网站,点击Download GPG Suite,下载GPG Suite for OS X 2017.1:

双击打开GPG_Suite-2017.1.dmg,运行安装操作:

- 双击Install,出现安装界面,单击继续:

- 在选择安装类型(Installation Type)的时候,选择自定义安装(Customize),单击自定:

- 去掉"GPGMail"前面的勾,单击安装:

再输入用户密码获取权限,随后安装完成。

二、创建PGP密钥

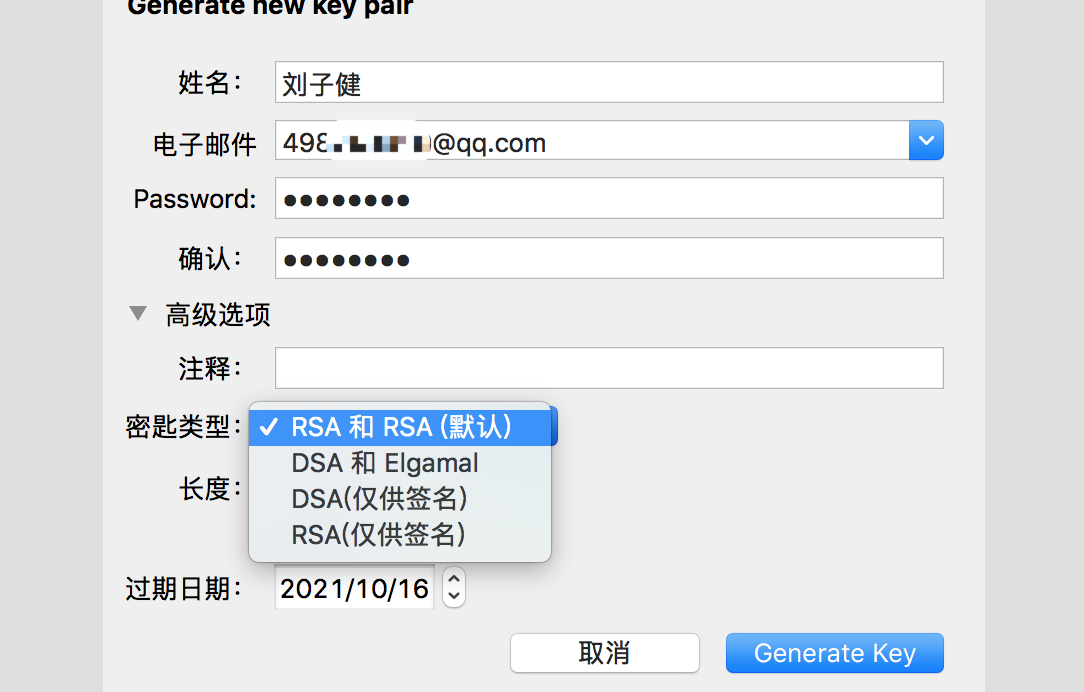

- 打开GPG,菜单栏中点击"新建",弹出"Generate new key pair"窗口,输入姓名、电子邮件和密码,创建PGP密钥:

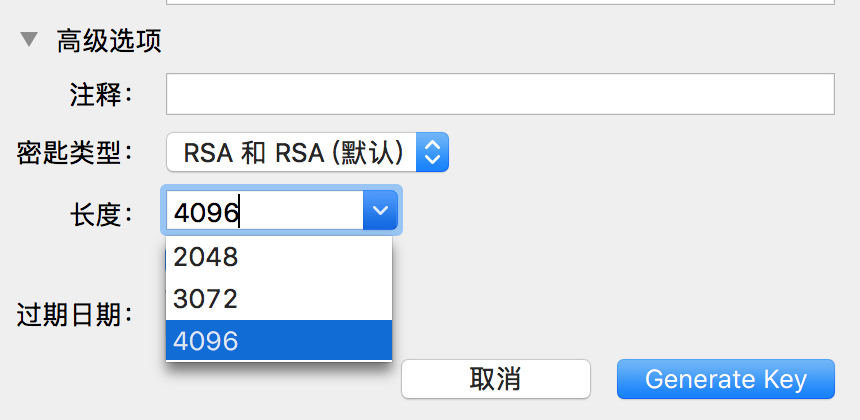

- 展开"高级选项(Advanced options)",配置密钥类型、密钥长度和有效期:

- 密钥类型选择RSA和RSA(默认):

- 密钥长度选择4096字节:

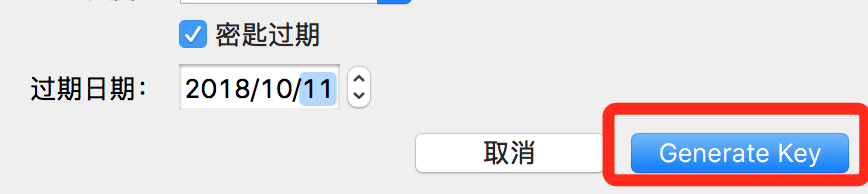

- 有效期选择一年,点击"Generate Key"生成密钥:

- 密钥类型选择RSA和RSA(默认):

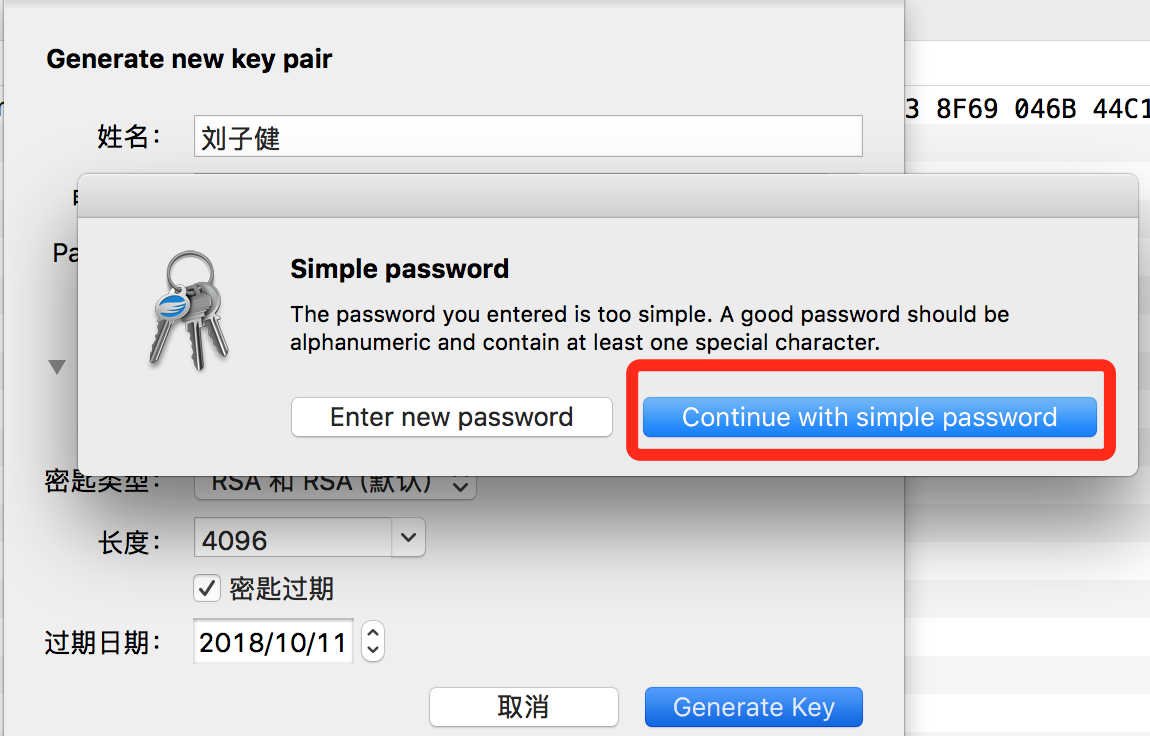

- GPG会弹窗提示密码长度过短QAQ不过由于实验方便还是就用短一点的密码吧~点击"Continue with simple password"继续生成:

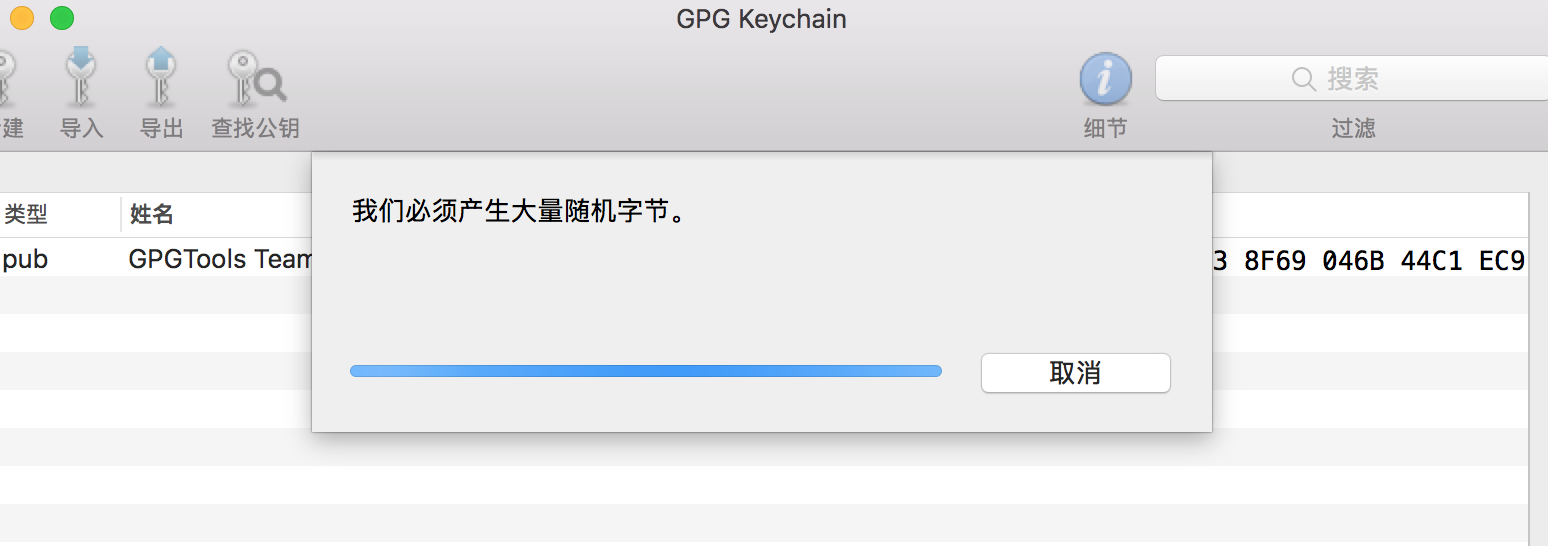

随后GPG会生成4096个随机字节:

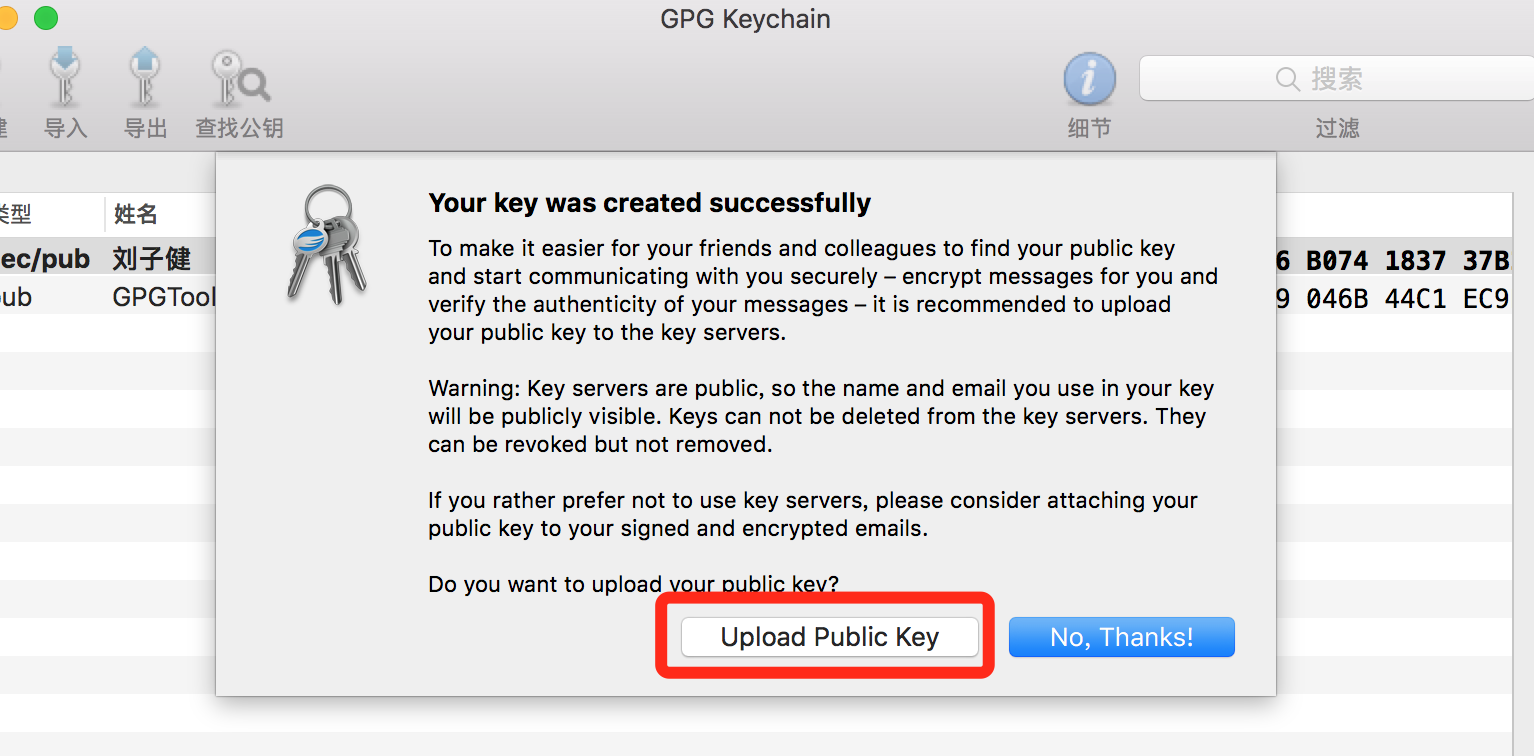

密钥成功创建!此时一定要点击"Upload Public Key",将公钥上传!

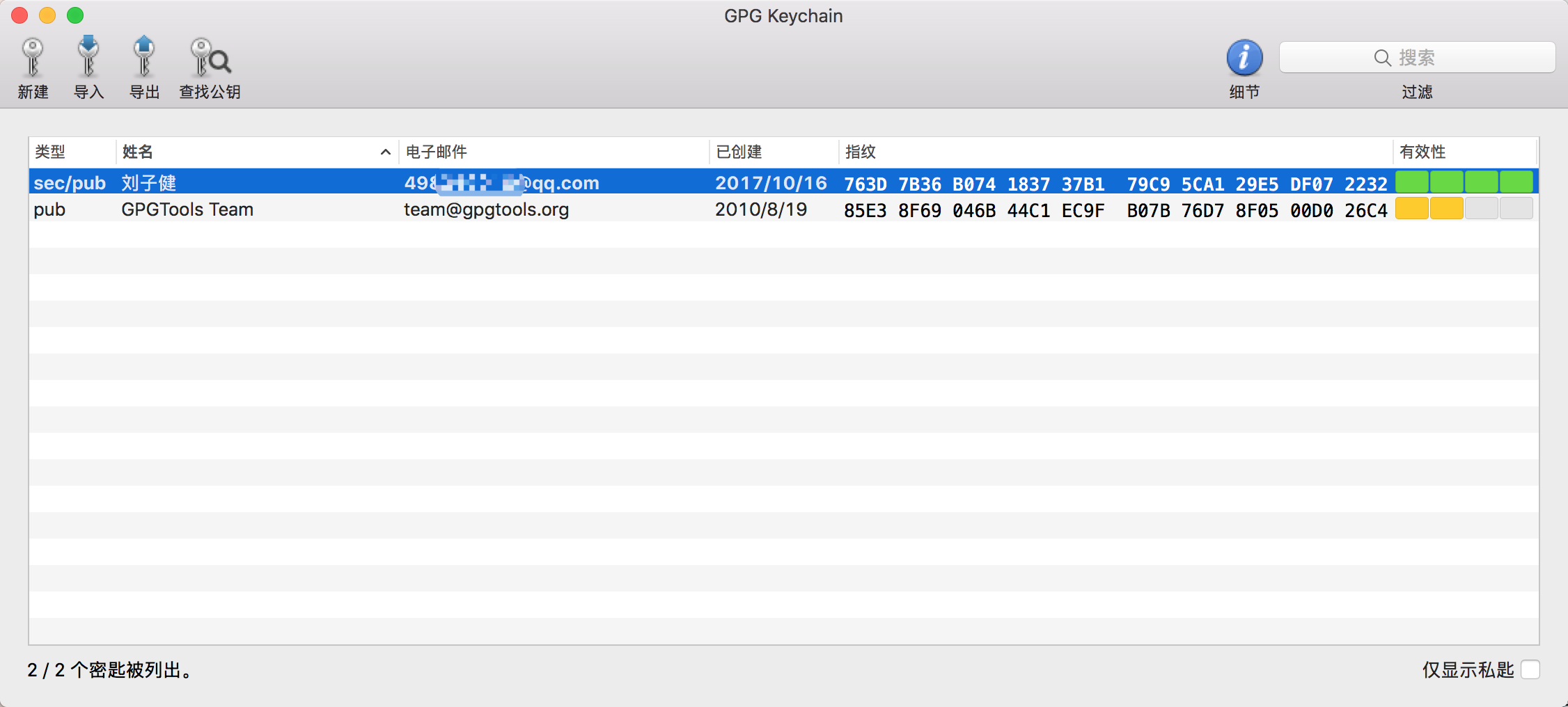

密钥成功生成如下:

三、设置PGP快捷键

- 点击"

《信息安全技术》实验一 PGP的原理与使用的更多相关文章

- 2017-2018-1 信息安全技术 实验二 20155201——Windows口令破解

2017-2018-1 信息安全技术 实验二 20155201--Windows口令破解 一.实验原理 口令破解方法 口令破解主要有两种方法:字典破解和暴力破解. 字典破解是指通过破解者对管理员的了解 ...

- 20155327 信息安全技术 实验二 Windows口令破解

课程:信息安全概论 班级:1553 姓名:了李百乾 学号:20155327 成绩: 指导教师: 李冬冬 实验日期及时间: 2017年10月11日 15:30-18:00 必修/选修:必修 实验序号:0 ...

- 20155325 信息安全技术 实验二 Windows口令破解

内容一览 实验结果 遇到的问题 思考题 详细步骤与解析(为了使存做笔记资料而做) 实验结果 字典破解 暴力破解 -不同密码强度的破解时间比较 用户名 密码 破解方式 破解时间 TEST (年月日) 字 ...

- 信息安全技术PGP实验 20155205 20155218

信息安全技术PGP实验 一.实验过程 PGP的安装与设置(Mac版) 访问GPGTools网站,下载GPG Suite for OS X,下载完毕,双击dmg文件,运行安装操作. 创建PGP密钥(一定 ...

- 20155202 20155222 信息安全技术概论实验一 PGP的使用

20155202 信息安全技术概论实验一 PGP的使用 实验原理 一.PGP简介 在现代社会里,电子邮件和网络上的文件传输已经成为生活的一部分.邮件的安全问题也就突出了,大家都知道在互联网上传输的数据 ...

- 2017-2018-1 20155219《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155320<信息安全技术>实验二--Windows口令破解 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 实验 ...

- 2017-2018-1 20155312《信息安全技术》实验二——Windows口令破解实验报告

2017-2018-1 20155312<信息安全技术>实验二--Windows口令破解实验报告 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破 ...

- 20155205 信息安全技术第二次实验 Windows口令破解

20155205 信息安全技术第二次实验 Windows口令破解 实验原理 一.口令破解方法 口令破解主要有两种方法:字典破解和暴力破解. 字典破解是指通过破解者对管理员的了解,猜测其可能使用某些信息 ...

- 2017-2018-1 201552326《信息安全技术》实验二——Windows口令破解

2017-2018-1 201552326<信息安全技术>实验二--Windows口令破解 姓名:刘美岑 学号:20155326 班级:1553班 日期:10.24 一.实验环境 操作系统 ...

随机推荐

- 理解RESTFul和SOA

RESTFul:面向资源的架构(roa) RESTFul基于HTTP协议,是一种明确构建在客户端/服务端体系结构上的一种风格, rest是Representational State Transfer ...

- spring代理例子

---------------------------------------------------------- 先来看一下目录结构 显然service里面有两个java文件,UserDao是接口 ...

- setTimeout OR setInterval?

setTimeout 和setInterval从字面上应该是可以知道其大意的.timeout:延时:interval:间隔: 两者的区别就像是它们自己的英文解释一样:setTimeout是延时执行,并 ...

- TensorFlow分布式部署【多机多卡】

让TensorFlow们飞一会儿 前一篇文章说过了TensorFlow单机多卡情况下的分布式部署,毕竟,一台机器势单力薄,想叫兄弟们一起来算神经网络怎么办?我们这次来介绍一下多机多卡的分布式部署. 其 ...

- csv注入漏洞原理&&实战

前言 为了找工作,巩固巩固知识.本文会介绍 csv 注入漏洞的原理,最后给出一个示例. 正文 在 csv 文件 和 xlsx 文件中的每一项的值如果是 =, @, +, - 就会被 excel 识 ...

- DNS隧道实战&&cobaltstrike利用dns隧道

前言 使用 dns 隧道进行 tcp 通信. 正文 首先配置域名 配置一个 A 记录指向我们的 vps, 然后配置几个 ns 记录,指向刚刚设置的 A 记录 然后在服务端安装 wget https:/ ...

- 多表批量导出txt及打压缩包下载

在一些特殊的业务系统中,有些客户查看报表数据时不需要在浏览器上逐一查看,需要在页面端选择要查看的报表名称(可多选),选择条件,然后将所选中的报表批量导出到txt文件中并且要把批量导出的结果文件打 ...

- 泪奔的ie

ie是不支持text 空白节点的所以想用这个写法清除inline-block可以休矣!!!$('.container').contents().filter(function() { return t ...

- JQuery-学习。

jQuery是一套跨浏览器的JavaScript库,简化HTML与JavaScript之间的操作.由约翰·雷西格(John Resig)在2006年1月的BarCamp NYC上发布第一个版本.目前是 ...

- PHP匹配当前传入是何种类型

本文出至:新太潮流网络博客 /** * [is_string_regular_type 正则自动验证传入数据] * @E-mial wuliqiang_aa@163.com * @TIME 2017- ...

- 2017-2018-1 信息安全技术 实验二 20155201——Windows口令破解