springboot+mybatis+shiro项目中使用shiro实现登录用户的权限验证。权限表、角色表、用户表。从不同的表中收集用户的权限、

要实现的目的:根据登录用户、查询出当前用户具有的所有权限、然后登录系统后、根据查询到的权限信息进行不同的操作。

以下的代码是在搭好的框架之下进行的编码。

请参考这个框架的搭建以及实现shiro用户登录的验证: https://blog.csdn.net/weixin_43304253/article/details/121111530

我直接贴代码、在关键的部分我会叙述一下。代码更具有说服力

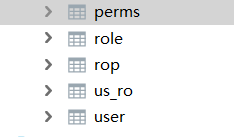

编写的数据库表

用户表、用户角色关联表、角色表、角色权限关联表、权限表。(这个我就不贴代码了、就是简单的建表)

- 一个用户可以对应一个角色、也可以对应多个角色(看自己的需求设计了)

- 一个角色往往有不同的权限。

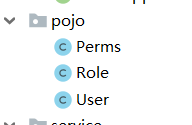

实体类

角色表

package com.zheng.pojo;

public class Role {

private String Rid;

private String Rname;

public String getRid() {

return Rid;

}

public void setRid(String rid) {

Rid = rid;

}

public String getRname() {

return Rname;

}

public void setRname(String rname) {

Rname = rname;

}

}

权限表

package com.zheng.pojo;

public class Perms {

private String Pid;

private String Pname;

public String getPid() {

return Pid;

}

public void setPid(String pid) {

Pid = pid;

}

public String getPname() {

return Pname;

}

public void setPname(String pname) {

Pname = pname;

}

}

controller层

package com.zheng.controller;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.IncorrectCredentialsException;

import org.apache.shiro.authc.UnknownAccountException;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.subject.Subject;

import org.springframework.stereotype.Controller;

import org.springframework.ui.Model;

import org.springframework.web.bind.annotation.RequestMapping;

@Controller

public class UserController {

@RequestMapping("/toLogin")

public String index(){

return "login";

}

//跳转到未授权界面

@RequestMapping("/ungrant")

public String ungrant(){

return "ungrant";

}

//跳转到add

@RequestMapping("/admin/add")

public String addpPage(){

return "add";

}

//跳转到show

@RequestMapping("/admin/show")

public String showPage(){

return "show";

}

@RequestMapping("/admin/update")

public String updatePage(){

return "update";

}

@RequestMapping("/index")

public String toIndex(){

return "index";

}

@RequestMapping("/login")

public String login(String username, String password, Model model){

//获取当前的用户

Subject subject= SecurityUtils.getSubject();

//封装用户的登录数据

UsernamePasswordToken token= new UsernamePasswordToken(username,password);

try {

subject.login(token);//执行登陆的方法,如果没有异常则是正确的

return "index";//进入个人信息界面

} catch (UnknownAccountException e) {

model.addAttribute("msg","用户名错误");

return "login";

}catch (IncorrectCredentialsException e){

model.addAttribute("msg","密码不存在");

return "login";

}

}

}

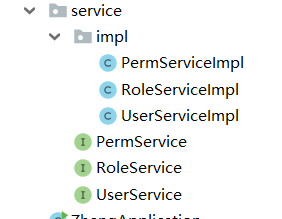

srvice层

角色

package com.zheng.service;

import com.zheng.pojo.Role;

import java.util.Set;

public interface RoleService {

//查询当前用户具有的角色

Set<Role> queryRole(String name);

}

角色实现

package com.zheng.service.impl;

import com.zheng.mapper.RoleMapper;

import com.zheng.pojo.Role;

import com.zheng.service.RoleService;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.stereotype.Service;

import java.util.Set;

@Service

public class RoleServiceImpl implements RoleService {

@Autowired

RoleMapper roleMapper;

//查询当前用户具有的角色

@Override

public Set<Role> queryRole(String name) {

Set<Role> Roleset = roleMapper.queryRole(name);

int a=3;

return Roleset ;

}

}

权限

package com.zheng.service;

import com.zheng.pojo.Role;

import java.util.Set;

public interface RoleService {

//查询当前用户具有的角色

Set<Role> queryRole(String name);

}

权限实现

package com.zheng.service.impl;

import com.zheng.mapper.PermsMapper;

import com.zheng.pojo.Perms;

import com.zheng.service.PermService;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.stereotype.Service;

import java.util.Set;

@Service

public class PermServiceImpl implements PermService {

@Autowired

PermsMapper permsMapper;

//查询当前角色拥有的权限

@Override

public Set<Perms> queryPerms(String Rid) {

return permsMapper.queryPerms(Rid);

}

}

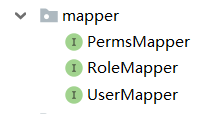

dao层

角色

package com.zheng.mapper;

import com.zheng.pojo.Role;

import org.apache.ibatis.annotations.Mapper;

import org.springframework.stereotype.Repository;

import java.util.Set;

@Mapper //这个注解表示这个是mybatis的mapeper

@Repository

public interface RoleMapper {

//查询当前用户具有的角色

Set<Role> queryRole(String name);

}

权限

package com.zheng.mapper;

import com.zheng.pojo.Perms;

import org.apache.ibatis.annotations.Mapper;

import org.springframework.stereotype.Repository;

import java.util.Set;

@Mapper //这个注解表示这个是mybatis的mapeper

@Repository

public interface PermsMapper {

//查询当前角色拥有的权限

Set<Perms> queryPerms(String Rid);

}

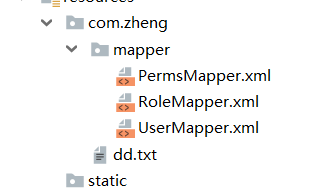

编写的mapper

角色

<?xml version="1.0" encoding="UTF8"?>

<!DOCTYPE mapper

PUBLIC "-//mybatis.org//DTD Config 3.0//EN"

"http://mybatis.org/dtd/mybatis-3-mapper.dtd">

<mapper namespace="com.zheng.mapper.RoleMapper">

<!--查询某一个用户的信息-->

<select id="queryRole" resultType="com.zheng.pojo.Role" >

select role.Rid

from user,role,us_ro

where us_ro.name=user.name and us_ro.Rid=role.Rid and user.name=#{name}

</select>

</mapper>

权限

<?xml version="1.0" encoding="UTF8"?>

<!DOCTYPE mapper

PUBLIC "-//mybatis.org//DTD Config 3.0//EN"

"http://mybatis.org/dtd/mybatis-3-mapper.dtd">

<mapper namespace="com.zheng.mapper.PermsMapper">

<!--查询某一个用户的信息-->

<select id="queryPerms" resultType="com.zheng.pojo.Perms" >

select perms.Pname

from perms,rop,role

where rop.Pid=perms.Pid and rop.Rid=role.Rid and role.Rid=#{Rid}

</select>

</mapper>

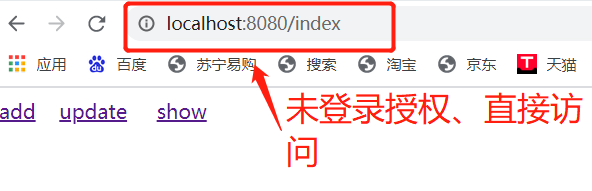

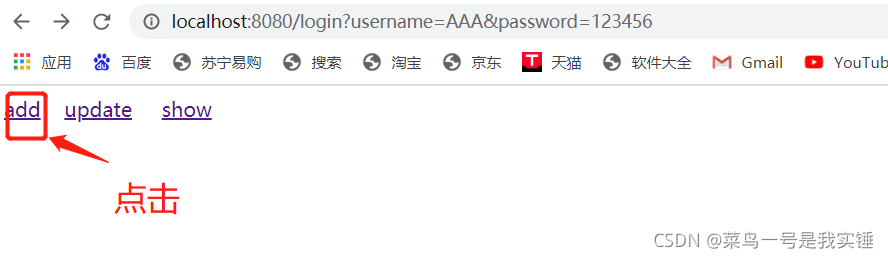

看一下实现的效果:

1、第一种情况、还未授权就访问首页里的内容

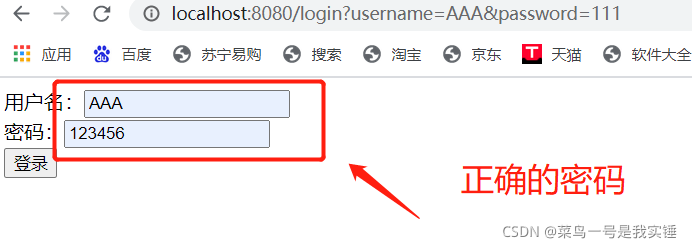

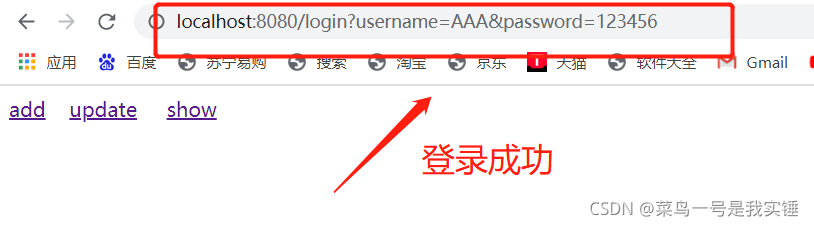

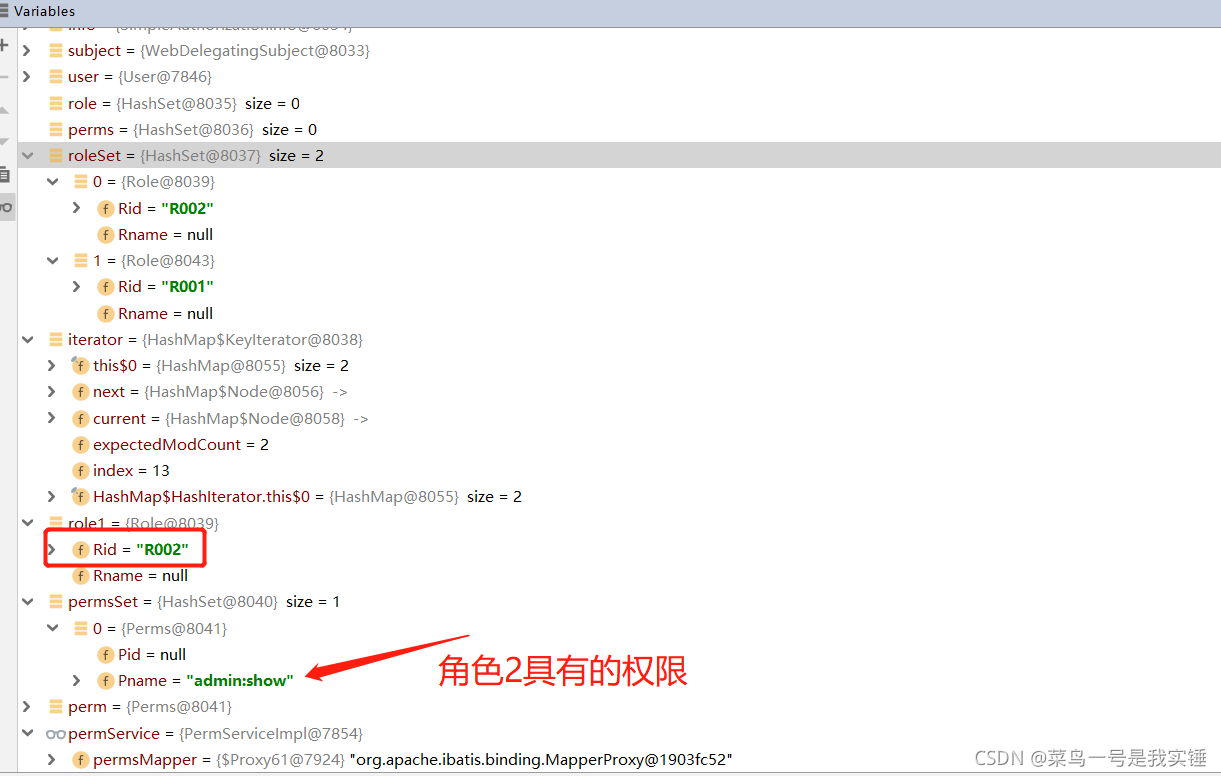

2、第二种情况、验证登录后的情况。根据当前用户的权限进行跟踪操作。

这里的admin:add和admin:show是来自两个不同角色的

1、add权限来自角色 1 2、show权限来自角色2。这里就实现了一个用户对应多个角色、然后不同的角色对应不同的权限。

来看效果

有兴趣的小伙伴可以看一下debug模式下的权限

当点击add选项时的debug

点击show链接的时候

核心实现部分。

第一种是将用户表和角色表进行一次查询、角色表和权限表进行一次查询。

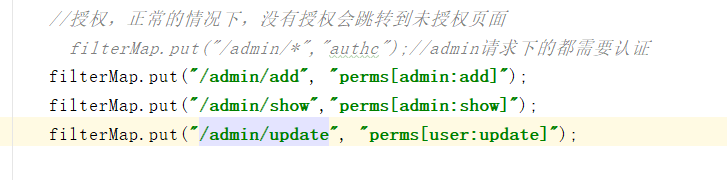

这边是过滤权限

package com.zheng.config;

import at.pollux.thymeleaf.shiro.dialect.ShiroDialect;

import org.apache.shiro.spring.web.ShiroFilterFactoryBean;

import org.apache.shiro.web.mgt.DefaultWebSecurityManager;

import org.springframework.beans.factory.annotation.Qualifier;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import java.util.LinkedHashMap;

import java.util.Map;

@Configuration

public class ShiroConfig {

//ShiroFilterFactoryBean

@Bean

public ShiroFilterFactoryBean getShiroFilterFactoryBean(@Qualifier("securitymanager") DefaultWebSecurityManager defaultWebSecurityManager) {

ShiroFilterFactoryBean bean = new ShiroFilterFactoryBean();

//设置安全管理器

bean.setSecurityManager(defaultWebSecurityManager);

//添加shiro的内置过滤器

/**

* anon:无需认证就可访问 * authc:必须认证才能访问* User:必须拥有 记住我 功能才能用

* perms:拥有对某个资源的权限才能访问* role:拥有某个角色权限才能访问

*/

Map<String, String> filterMap = new LinkedHashMap<>();

//授权,正常的情况下,没有授权会跳转到未授权页面

// filterMap.put("/admin/*","authc");//admin请求下的都需要认证

filterMap.put("/admin/add", "perms[admin:add]");

filterMap.put("/admin/show","perms[admin:show]");

filterMap.put("/admin/update", "perms[user:update]");

bean.setFilterChainDefinitionMap(filterMap);

//如果没有认证、设置登录的请求

bean.setLoginUrl("/toLogin");

//如果没有授权,跳转到未收取页面

bean.setUnauthorizedUrl("/ungrant");

return bean;

}

//DefaultWebSecurityManager

@Bean(name = "securitymanager")

public DefaultWebSecurityManager getDefaultWebSecurityManager(@Qualifier("userRealm") UserRealm userRealm) {

DefaultWebSecurityManager securitymanager = new DefaultWebSecurityManager();

//关联UserRealm

securitymanager.setRealm(userRealm);

return securitymanager;

}

//创建realm对象,需要自定义安装

@Bean

public UserRealm userRealm() {

return new UserRealm();

}

//整合ShiroDialect:用来整合shiro thymeleaf

@Bean

public ShiroDialect getShiroDialect() {

return new ShiroDialect();

}

}

这边是认证和授权

package com.zheng.config;

import com.zheng.pojo.Perms;

import com.zheng.pojo.Role;

import com.zheng.pojo.User;

import com.zheng.service.PermService;

import com.zheng.service.RoleService;

import com.zheng.service.UserService;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.*;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.authz.SimpleAuthorizationInfo;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.subject.PrincipalCollection;

import org.apache.shiro.subject.Subject;

import org.springframework.beans.factory.annotation.Autowired;

import java.util.Collection;

import java.util.HashSet;

import java.util.Iterator;

import java.util.Set;

//自定义的UserRealm

public class UserRealm extends AuthorizingRealm {

@Autowired

UserService userService;

@Autowired

RoleService roleServic;

@Autowired

PermService permService;

//授权

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

System.out.println("执行了授权");

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo();

//拿到当前的登录对象

Subject subject = SecurityUtils.getSubject();

User user = (User)subject.getPrincipal();

//设置当前用户的权限

Collection<String> perms = new HashSet<String>();//设置集合

//查询当前用户的角色

Set<Role> roleSet =roleServic.queryRole(user.getName());

//迭代器迭代集合元素 遍历

Iterator<Role> iterator = roleSet.iterator();

while(iterator.hasNext()){

Role role1 =iterator.next();

Set<Perms> permsSet=permService.queryPerms(role1.getRid());//查询当前角色具有的权限

for(Perms perm : permsSet){

perms.add(perm.getPname());//将每一个当前用户的权限加入

}

}

info.addStringPermissions(perms);

return info;

}

//认证

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

// 第一种方式

// 获取用户输入的账号和密码(一般只需要获取账号就可以)

System.out.println("执行了认证");

UsernamePasswordToken userToken = (UsernamePasswordToken) token;

//连接真实的数据库

User user = userService.login(userToken.getUsername());

//1、思路:在用户表中新增加一个权限字段、然后再次查询数据库获得该用户所具有的权限(该权限为要给集合??????

if(user == null){

//没有这个人

return null;

}

//密码认证

return new SimpleAuthenticationInfo(user,user.getPassword(),"");

}

}

两次分开查询

第二种实现权限的查询(只需要一条sql语句)耦合性太大了

这个是我之前写的用一条语句写的、我不想在重复写一次了、看的快吐了。直接贴以前的代码了、操作步骤和上边的一模一样。

这里是sql、看的头晕、写的也头晕

<select id="perms" resultType="com.zheng.pojo.Perms">

select perms.Pname from

user,us_ro,role,rop,perms

where us_ro.name=user.name and us_ro.Rid=role.Rid and rop.Rid=role.Rid and rop.Pid=perms.Pid and user.name=#{name}

</select>

springboot+mybatis+shiro项目中使用shiro实现登录用户的权限验证。权限表、角色表、用户表。从不同的表中收集用户的权限、的更多相关文章

- springboot + mybatis 的项目,实现简单的CRUD

以前都是用Springboot+jdbcTemplate实现CRUD 但是趋势是用mybatis,今天稍微修改,创建springboot + mybatis 的项目,实现简单的CRUD 上图是项目的 ...

- springboot+mybatis+thymeleaf项目搭建及前后端交互

前言 spring boot简化了spring的开发, 开发人员在开发过程中省去了大量的配置, 方便开发人员后期维护. 使用spring boot可以快速的开发出restful风格微服务架构. 本文将 ...

- springboot + mybatis + 多数据源

此文已由作者赵计刚薪授权网易云社区发布. 欢迎访问网易云社区,了解更多网易技术产品运营经验 在实际开发中,我们一个项目可能会用到多个数据库,通常一个数据库对应一个数据源. 代码结构: 简要原理: 1) ...

- 2_MVC+EF+Autofac(dbfirst)轻型项目框架_用户权限验证

前言 接上面两篇 0_MVC+EF+Autofac(dbfirst)轻型项目框架_基本框架 与 1_MVC+EF+Autofac(dbfirst)轻型项目框架_core层(以登陆为例) .在第一篇中介 ...

- Thinkphp3.2.3中的RBAC权限验证

最近在用TP的RBAC权限控制,在这里记录学习一下.先来看看相关的概念 一.相关概念 访问控制与RBAC模型1.访问控制: 通常的多用户系统都会涉及到访问控制,所谓访问控制,是指通过某种 ...

- 在前后端分离的SpringBoot项目中集成Shiro权限框架

参考[1].在前后端分离的SpringBoot项目中集成Shiro权限框架 参考[2]. Springboot + Vue + shiro 实现前后端分离.权限控制 以及跨域的问题也有涉及

- springboot项目中使用shiro实现用户登录以及权限的验证

欢迎大家加入我的社区:http://t.csdn.cn/Q52km 社区中不定时发红包 更加高级的验证用户权限:用户表.角色表.权限表.多表联合:https://blog.csdn.net/weixi ...

- SpringBoot系列: SpringBoot Web项目中使用Shiro 之二

==================================Shiro 的加深理解:==================================1. Shiro 和 Spring 系组 ...

- SpringBoot系列: SpringBoot Web项目中使用Shiro

注意点有:1. 不要启用 spring-boot-devtools, 如果启用 devtools 后, 不管是热启动还是手工重启, devtools总是试图重新恢复之前的session数据, 很有可能 ...

随机推荐

- 万答#19,MySQL可以禁用MyISAM引擎吗?

GreatSQL社区原创内容未经授权不得随意使用,转载请联系小编并注明来源. MyISAM的适用场景越来越少了. 随着MySQL 8.0的推出,系统表已经全面采用InnoDB引擎,不再需要MyISAM ...

- Normal3类定义

法线的相关操作都在图中,实现部分还是大家自己练习,照着图写代码就行了. 类声明: class Normal3 { public: Normal3(); ~Normal3(); Normal3(ldou ...

- 项目实践2:(问卷)用html和css做一个网页

好家伙,又来写项目了 1.以下是考题,姑且把他理解为甲方吧. 2.以下是附带的题目素材 开干.

- DS

树状数组 原始问题 \(a_x \overset+\gets y\) \(\sum\limits_{i=1}^{r} a_i\) 解决方法: 定义 \({\rm lb}(i) = i-i \wedge ...

- KingabseES 锁机制

KingabseES的锁机制 目录 KingabseES的锁机制 一.前言 二.锁机制 三.表级锁 ( Table-Level Locks ) 1.访问共享(ACCESS SHARE) 2.行共享(R ...

- 《吐血整理》进阶系列教程-拿捏Fiddler抓包教程(18)-Fiddler如何接口测试,妈妈再也不担心我不会接口测试了

1.简介 Fiddler最大的优势在于抓包,我们大部分使用的功能也在抓包的功能上,fiddler做接口测试也是非常方便的. 领导或者开发给你安排接口测试的工作任务,但是没有给你接口文档(由于开发周期没 ...

- 电商平台物流模块自建OR对接第三方物流平台

前沿 近几年来,电商行业竞争变得愈加激烈,公域流量获客成本越来越高,电商平台规则也越来越严格,数据无法出塔,商家无法自主运营用户群等等原因,很多大品牌纷纷开始搭建自有商城,运营私域流量,以此来降低 ...

- Java---Stream进阶

由于本文需要有一定的Stream基础,所以如果不懂什么是Stream的同学请移步:Java---Stream入门 操作分类 graph LR 操作分类 --- 中间操作 终端操作 --- 操作分类 中 ...

- Erda 开源的迷失和反思

前言 Erda 是我从2018年初加入上家公司直到今年初离开的四年时间里一直在做的一个云原生 PaaS 平台.在开源之前,Erda 在公司内部的名字代号是 D ,在21年初改名为现在的 Erda 进行 ...

- haodoop数据压缩

压缩概述 压缩技术能够有效减少底层存储系统(HDFS)读写字节数.压缩提高了网络宽带和磁盘空间的效率.在运行MR程序时,I/O操作,网络数据传输,Shuffle和Merge要花大量的时间,尤其是数据规 ...