Envoy :V3APi 开启 TLS

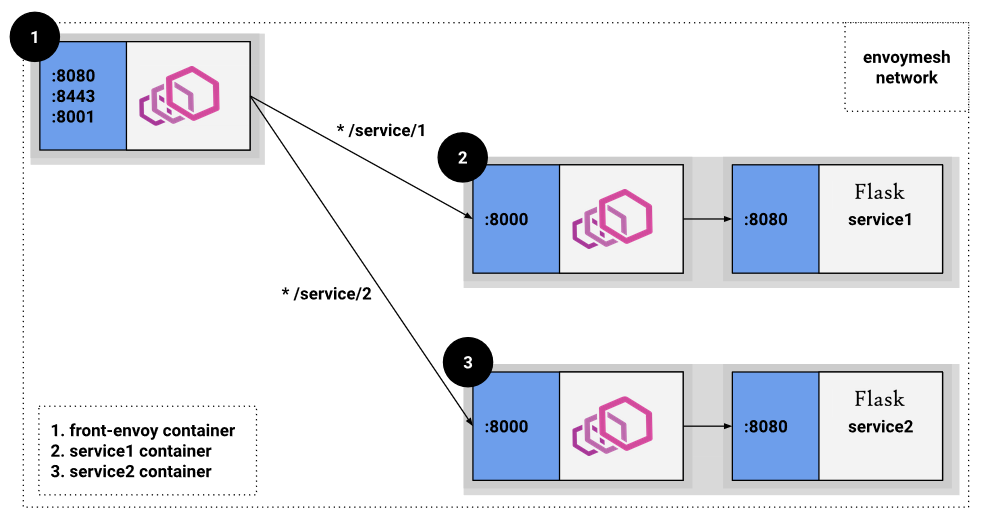

方案架构

本次实例与官方Envoy front_proxy Example相似,首先会有一个Envoy单独运行。ingress的工作是给其他地方提供一个入口。来自外部的传入连接请求到这里,前端代理将会决定他们在内部的转发路径。

图源自Envoy官网文档 front_proxy

生成证书

openssl req -nodes -new -x509 -keyout certs/server.key -out certs/server.crt -days 365 -subj "/C=CN/ST=Guangdong/L=Guangzhou/O=studyenvoy/OU=studyenvoy/CN=*.studyenvoy.cn"

envoy配置说明

v3 api中envoy去掉了tls_context的配置,配置tls首先需要熟悉envoy的如下两个术语

- Downstream:下游主机连接到 Envoy,发送请求并或获得响应。

- Upstream:上游主机获取来自 Envoy 的链接请求和响应。

本次使用的是ingress的代理,需要配置的即为 Downstream

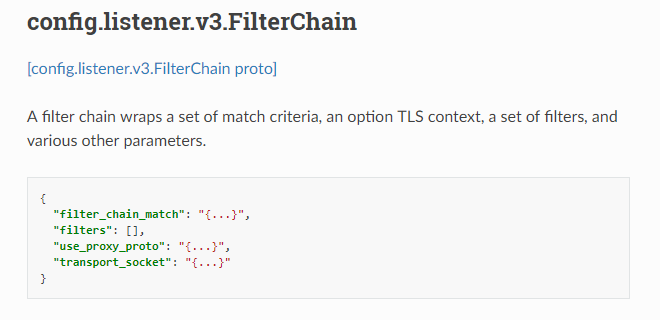

v3api中使用的是transport_socket,transport_socket为 listeners 当中某一个 filter_chains 中上线文中的配置。

transport_socket 官方说明为:

(config.core.v3.TransportSocket) Optional custom transport socket implementation to use for downstream connections. To setup TLS, set a transport socket with name tls and DownstreamTlsContext in the typed_config. If no transport socket configuration is specified, new connections will be set up with plaintext.

查看官网的transport_socket配置说明

这里使用的类型为DownstreamTlsContext

transport_socket: # 设置tls

name: envoy.transport_sockets.tls # 定义名称,不能为空

typed_config: # 实现配置的类型

"@type": type.googleapis.com/envoy.extensions.transport_sockets.tls.v3.DownstreamTlsContext

common_tls_context: # 设置tls上下文

tls_certificates:

certificate_chain: # 公钥设置 必须设置为,filename,inline_bytes

filename: "/etc/envoy/certs/server.crt"

private_key: # 私钥设置 必须设置为,filename,inline_bytes

filename: "/etc/envoy/certs/server.key"

准备envoy和后端服务运行环境

envoy配置文件

admin:

access_log_path: /dev/null

address:

socket_address: { address: 0.0.0.0, port_value: 9901 }

static_resources:

listeners:

- name: listeners_http

address:

socket_address: { address: 0.0.0.0, port_value: 80 }

filter_chains:

- filters:

- name: envoy.http_connenttion_manager

typed_config:

"@type": type.googleapis.com/envoy.extensions.filters.network.http_connection_manager.v3.HttpConnectionManager

stat_prefix: ingress_http

codec_type: AUTO

route_config:

name: local_route

virtual_hosts:

- name: local_service

domains: [ "*" ]

routes:

- match: { prefix: "/" }

redirect:

path_redirect: "/"

https_redirect: true

http_filters:

- name: envoy.router

- name: listener_https

address:

socket_address: { address: 0.0.0.0, port_value: 443 }

filter_chains:

- filters:

- name: envoy.http_connection_manager

typed_config:

"@type": type.googleapis.com/envoy.extensions.filters.network.http_connection_manager.v3.HttpConnectionManager

stat_prefix: ingress_http

codec_type: AUTO

route_config:

name: local_route

virtual_hosts:

- name: local_service

domains: [ "*" ]

routes:

- match: { prefix: "/" }

route: { cluster: local_service }

http_filters:

- name: envoy.router

transport_socket:

name: envoy.transport_sockets.tls

typed_config:

"@type": type.googleapis.com/envoy.extensions.transport_sockets.tls.v3.DownstreamTlsContext

common_tls_context:

tls_certificates:

certificate_chain:

filename: "/etc/envoy/certs/server.crt"

private_key:

filename: "/etc/envoy/certs/server.key"

clusters:

- name: local_service

connect_timeout: 0.25s

type: STRICT_DNS

lb_policy: ROUND_ROBIN

load_assignment:

cluster_name: local_service

endpoints:

- lb_endpoints:

- endpoint:

address:

socket_address: { address: webservice, port_value: 90 }

docker-compose文件示例

version: '3'

services:

envoy:

image: envoyproxy/envoy-alpine:v1.15-latest

environment:

- ENVOY_UID=0

ports:

- 80:80

- 443:443

- 82:9901

volumes:

- ./envoy.yaml:/etc/envoy/envoy.yaml

- ./certs:/etc/envoy/certs

networks:

envoymesh:

aliases:

- envoy

depends_on:

- webserver

webserver:

image: sealloong/envoy-end:latest

environment:

- COLORFUL=blue

networks:

envoymesh:

aliases:

- myservice

- webservice

expose:

- 90

networks:

envoymesh: {}

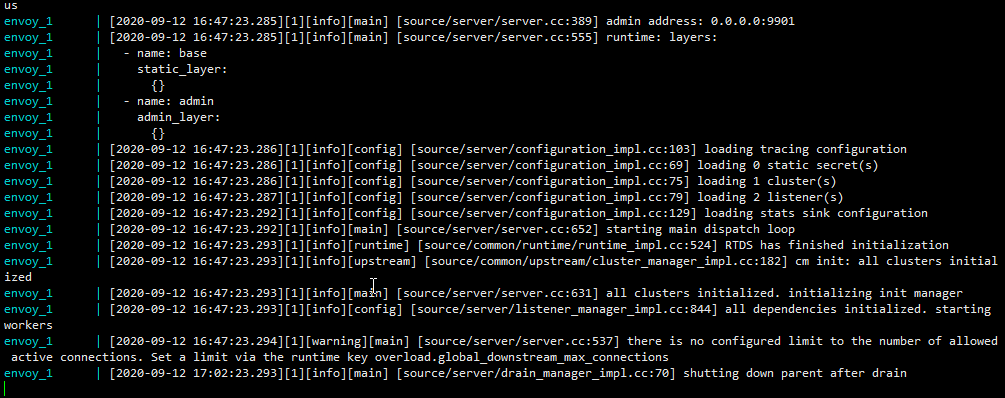

容器启动正常

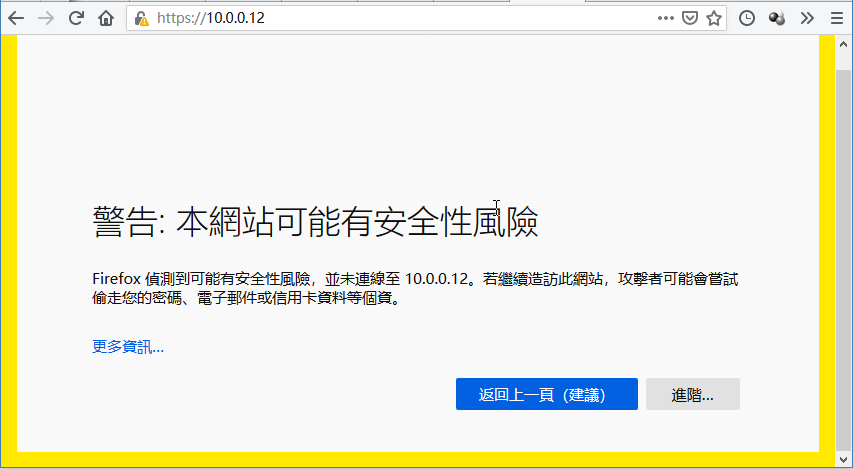

证书使用者也为生成证书的信息一致

Envoy :V3APi 开启 TLS的更多相关文章

- 开启 TLS 1.3 加密协议,极速 HTTPS 体验

随着互联网的发展,用户对网络速度的要求也越来越高,尤其是目前在大力发展 HTTPS 的情况下,TLS 加密协议变得至关重要.又拍云在 HTTPS 的普及和性能优化上,始终做着自己的努力和贡献.2018 ...

- Docker开启TLS和CA认证

前言:Docker直接开启2375端口是不安全的,别人只要连上之后就可以任意操作,下面是开启Docker的TLS和CA认证方法,并使用Jenkins和Portainer连接. 一.生成证书 查看服务器 ...

- 二进制方式部署Kubernetes 1.6.0集群(开启TLS)

本节内容: Kubernetes简介 环境信息 创建TLS加密通信的证书和密钥 下载和配置 kubectl(kubecontrol) 命令行工具 创建 kubeconfig 文件 创建高可用 etcd ...

- centos7.4安装高可用(haproxy+keepalived实现)kubernetes1.6.0集群(开启TLS认证)

目录 目录 前言 集群详情 环境说明 安装前准备 提醒 一.创建TLS证书和秘钥 安装CFSSL 创建 CA (Certificate Authority) 创建 CA 配置文件 创建 CA 证书签名 ...

- centos7.4安装kubernetes1.6.0(开启TLS认证)

目录 目录 前言 集群详情 环境说明 安装前准备 提醒 一.创建TLS证书和秘钥 安装CFSSL 创建 CA (Certificate Authority) 创建 CA 配置文件 创建 CA 证书签名 ...

- Envoy:开启访问日志,access_log

access_log: - name: envoy.listener.accesslog typed_config: "@type": type.googleapis.com/en ...

- Envoy:TLS双向认证

环境准备 主机 角色 数量 front-envoy front envoy 1 service envoy 作为内部后端的envoy 2 end 后端应用程序 2 访问 / front-envoy = ...

- Kubernetes1.6集群上(开启了TLS)安装Dashboard

本节内容: 配置dashboard 执行所有定义的文件 检查执行结果 访问dashboard 这是接着上一篇<二进制方式部署Kubernetes 1.6.0集群(开启TLS)>写的.Kub ...

- 什么是TLS?

最近在Istio实验中经常遇到HTTP,HTTPS,TLS等名词,感觉忘得差不多,需要复习一下计算机网络的知识了. 本文参考 http://www.techug.com/post/https-ss ...

随机推荐

- 2021精选 Java面试题附答案(一)

1.什么是Java Java是一门面向对象的高级编程语言,不仅吸收了C++语言的各种优点,比如继承了C++语言面向对象的技术核心.还摒弃了C++里难以理解的多继承.指针等概念,,同时也增加了垃圾回收机 ...

- 从零玩转SpringSecurity+JWT整合前后端分离

从零玩转SpringSecurity+JWT整合前后端分离 2021年4月9日 · 预计阅读时间: 50 分钟 一.什么是Jwt? Json web token (JWT), 是为了在网络应用环境间传 ...

- 开篇:ISP基本模块介绍

一般来说,ISP pipeline没有非常严格的流程,各家厂商具体实现方案或多或少都有些差异,但大致流程如下图所示.其中,又可以根据处理的数据将其分成BPS(Bayer process segment ...

- 在Android、iOS、Web多平台使用AppGallery Connect性能管理服务

性能管理(App Performance Management,简称APM)是华为应用市场AppGallery Connect(简称AGC)质量系列服务中的其中一项,可以提供分钟级应用性能监控能力,支 ...

- Mysql之Mycat读写分离及分库分表

## 什么是mycat ```basic 1.一个彻底开源的,面向企业应用开发的大数据库集群 2.支持事务.ACID.可以替代MySQL的加强版数据库 3.一个可以视为MySQL集群的企业级数据库,用 ...

- 刨死你系列——手撕ArrayList

不多BB,直接上代码: public class MyArrayList { //创建数组对象 private Object[] elements; //已使用数组长度 private int siz ...

- BLE链路层空中包格式

空中包格式 BLE链路层的空中包格式非常简单,它所有的空中包都遵循下图所示的格式: 有上图可见,BLE空中包由4个部分组成,他们分别是: 前导码(Preamble) 访问地址(Access Addre ...

- Python中如何生成requirements.txt文件

Python项目中一般都包含一个名为 requirements.txt 文件,用来记录当前项目所有的依赖包和版本号,在一个新环境下通过该文件可以更方便的构建项目所需要的运行环境. 生成requirem ...

- 测开需要熟悉的Linux基本知识

安装软件-编辑 yum -y install 安装软件-上传下载 yum -y install lrzsz 查看当前目录 ls 查看所有 ls -a 创建一个文件夹 mkdir Foldername ...

- 病毒木马查杀实战第010篇:QQ盗号木马之十六进制代码分析

前言 按照我的个人习惯,在运用诸如IDA Pro与OllyDBG对病毒进行逆向分析之前,我都会利用一些自动化的工具,通过静态或动态的分析方法(参见<病毒木马查杀第008篇:熊猫烧香之病毒查杀总结 ...